يقدم MetaDefender Core

ثلاث مزايا رئيسية

بسيط

منع التهديدات هجمات فورية حلول سهلة النشر والتكامل والصيانة حلول مع مجموعة التقنيات الحالية لديك.

Secure

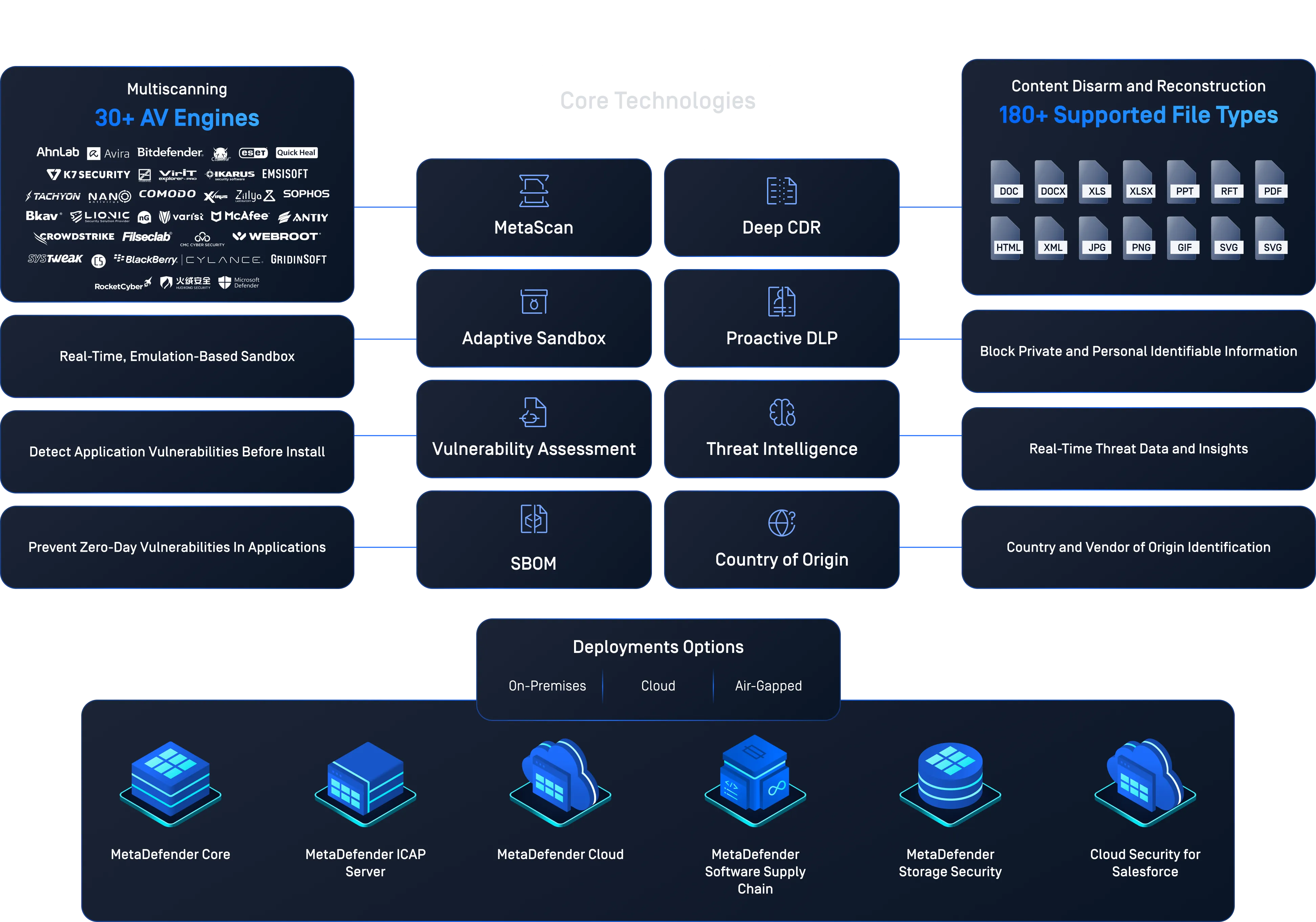

اكتشف بشكل استباقي أكثر من 99% من تهديدات البرمجيات الخبيثة باستخدام التواقيع والاستدلال والتعلم الآلي مع أكثر من 30 محركاً مضاداً للبرمجيات الخبيثة.

مرنة

إنشاء مهام سير عمل مخصصة لنُهج الأمان المختلفة بناءً على المستخدمين ومصادر الملفات

لم يعد بإمكان شركتك بعد الآن الاعتماد فقط على أنظمة الأمن السيبراني القائمة على الكشف

تتطور التهديدات السيبرانية وتتطور لتجنب الدفاعات التقليدية القائمة على التوقيعات والسلوكيات المضادة للبرمجيات الخبيثة. تحتاج البنى التحتية لتكنولوجيا المعلومات والبنى التحتية للتكنولوجيا التشغيلية لديك إلى وقاية متقدمة ومتعددة الطبقات من التهديدات للتغلب على هجمات فورية تهديدات مستمرة متقدمة (APT) والبرمجيات الخبيثة شديدة المراوغة.