ملخص

في يوليو 2021، وقع اختراق إلكتروني متطور استخدم رابطًا لخدمة Feed Proxy التابعة لـ Google لتنزيل ملف Microsoft Word ضار على أجهزة الضحايا. وبمجرد قيام المستخدمين بتفعيل الماكرو دون قصد، تم تنفيذ مكتبة الارتباط الديناميكي (DLL) الخاصة بحمولة Hancitor، والتي استدعت أداة Cobalt Strike الشائعة، والتي قامت بإسقاط حمولات متعددة بعد تحليل الشبكة المخترقة. في غضون ساعة واحدة، يمكن للمهاجم الحصول على امتيازات مسؤول المجال والتحكم الكامل في المجال. في هذا المدونة، نصف كيف اكتشفMultiscanning OPSWAT Multiscanning - Metascan وتقنية Deep CDR™ (Content Disarm and Reconstruction) التهديد المحتمل ومنع هذا الهجوم المتقدم.

الهجوم

مثل العديد من الهجمات الإلكترونية في الوقت الحاضر ، بدأ الاقتحام برسالة بريد إلكتروني للتصيد الاحتيالي إلى مستخدم واحد أو أكثر في الشبكة المستهدفة. نحن على دراية بتكتيكات الهجوم باستخدام وحدات الماكرو المخفية في الملفات لتنزيل الحمولات الضارة. هذا الهجوم أكثر مراوغة وتعقيدا لأن الماكرو المضمن لا يقوم بتنزيل الحمولات مباشرة ، ولكنه يستخرج ويشغل رمز القشرة (كائن OLE) داخل المستند لتنزيل الحمولات الضارة.

تم إرسال مستند Microsoft Word مع وحدات ماكرو ضارة قادرة على تثبيت نسخ مضمنة من برنامج تنزيل حصان طروادة Hancitor [1] إلى المستخدمين. عندما فتح المستخدمون وحدات الماكرو المخفية في الملف ومكنوها ، قاموا بكتابة وتنفيذ ملف DLL من مجلد appdata الخاص بالضحايا. ثم قام Hancitor DLL بتنزيل وتسليم حمولات مختلفة تحتوي على Cobalt Strike [2] وفيكر ستيلر[3].

كيف OPSWAT يمكن أن تساعدك على منع هذا الهجوم المتقدم

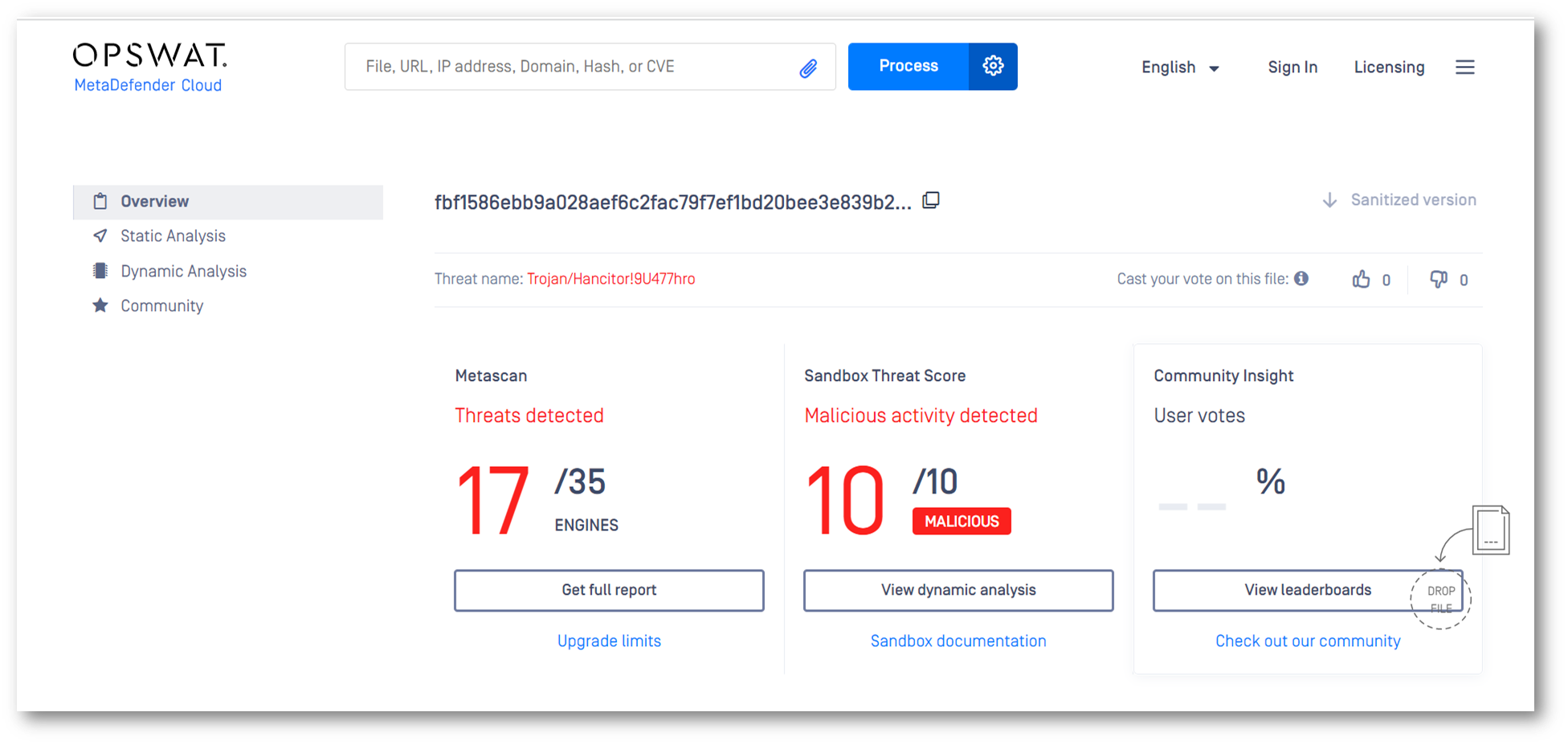

فحص ملف MS Word الضار باستخدام OPSWAT MetaDefender، فقط 17/35 محركات مكافحة الفيروسات وجدت التهديد. هذا دليل قاطع على أن المسح الضوئي باستخدام محرك (محركات) AV واحد أو عدد قليل لا يكفي لحماية مؤسستك والمستخدمين. يمكن للبرامج الضارة المتقدمة ذات التكتيكات المراوغة تجاوز الدفاعات التقليدية. يمكن لمحرك واحد لمكافحة الفيروسات اكتشاف 40٪ -80٪ من البرامج الضارة. OPSWAT ميتاسكان يسمح لك بفحص الملفات بسرعة باستخدام أكثر من 30 محركا لمكافحة البرامج الضارة محليا وفي السحابة لتحقيق معدلات اكتشاف تزيد عن 99٪.

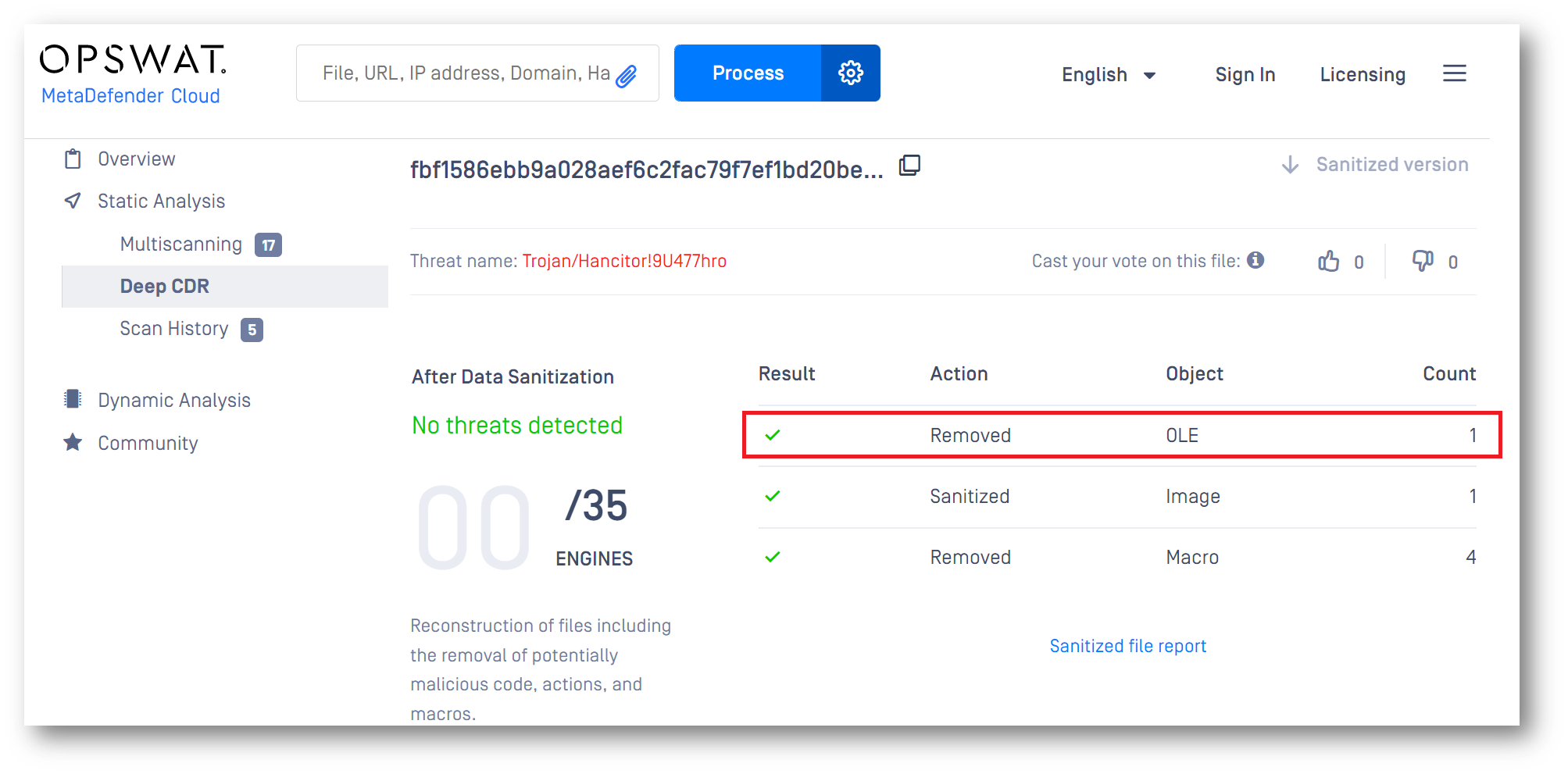

ومع ذلك، هجمات فورية أفضل طريقة لضمان حماية مؤسستك ومستخدميك من هجمات فورية المتطورة هجمات فورية تطهير جميع الملفات باستخدام تقنية Deep CDR™. يتم تقييم الملفات والتحقق منها فور دخولها إلى نظام التطهير للتأكد من نوع الملف واتساقه. بعد ذلك، يتم فصل جميع عناصر الملف إلى مكونات منفصلة، ويتم إزالة العناصر التي يُحتمل أن تكون ضارة أو تطهيرها. ومن خلال توفير تقرير تطهير مفصل، تتيح تقنية Deep CDR™ للمسؤولين أيضًا تحليل سلوك البرامج الضارة دون الحاجة إلى أي أداة تحليل إضافية. نوضح أدناه كيف قامت تقنية Deep CDR™ بإزالة جميع التهديدات المحتملة في الملف وتوفير ملف آمن للاستخدام للمستخدمين.

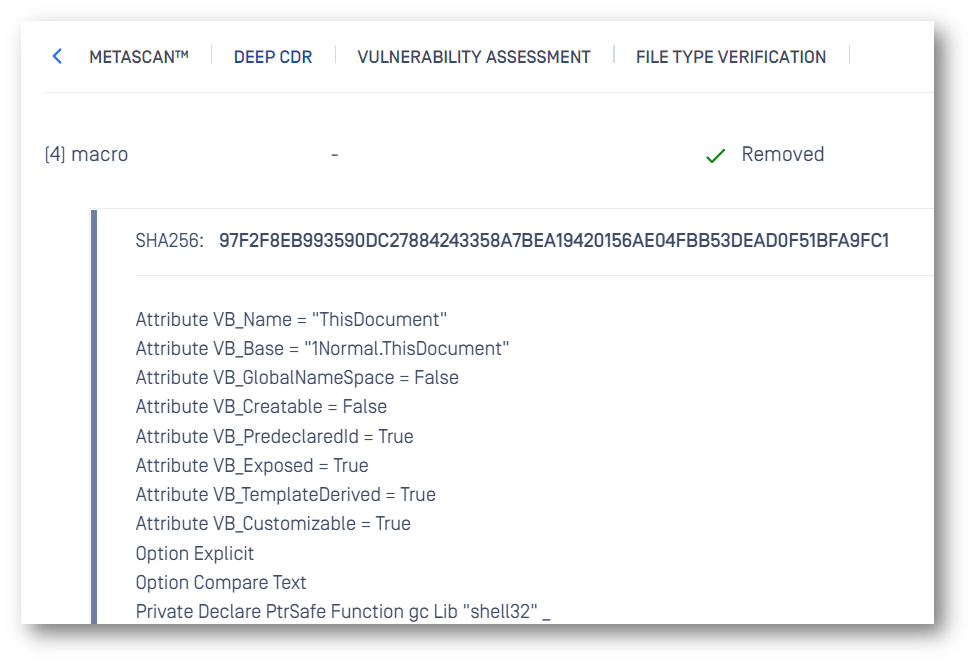

عند تحليل مستند Word الخبيث باستخدام تقنية Deep CDR™، اكتشفنا عدة مكونات نشطة، بما في ذلك كائن OLE وأربعة ماكرو. وقمنا بإزالة التعتيم عن الكود، فوجدنا أنه يحاول تشغيل (C:\Windows\System32\rundll32.exe C:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG).

كما هو موضح في نتيجة التعقيم، تمت إزالة كل المحتوى النشط في المستند من الملف. سيقوم أحد الكائنات المضمنة (كائن OLE) بتثبيت ملف Hancitor trojan (ier.dll) على جهاز المستخدمين (بمجرد تنشيطه عن غير قصد) إذا لم يتم تحييده قبل الوصول إليهم.

لحماية شبكتهم ، من الضروري لأي مؤسسة التأكد من أن جميع الملفات / رسائل البريد الإلكتروني المرسلة إلى موظفيها الداخليين آمنة ، مع ضمان إمكانية استخدام الملفات في نفس الوقت. نحن نقدم ملفات آمنة بأقصى قدر من سهولة الاستخدام في غضون أجزاء من الثانية ، لذلك لا ينقطع سير عملك.

من خلال تطهير كل ملف وإزالة أي تهديدات محتملة مضمنة فيه، تعمل تقنية Deep CDR™ على «تحييد» جميع التهديدات المستندة إلى الملفات بشكل فعال، بما في ذلك التهديدات المعروفة والمجهولة؛ والتهديدات المعقدة والقادرة على التغلب على بيئات الحماية؛ والتهديدات المزودة بتقنيات التهرب من البرامج الضارة، مثل البرامج الضارة التي لا يمكن اكتشافها على الإطلاق، وتلك التي تتفادى اكتشافها من قبل VMware، والتشفير، وغيرها الكثير.

تعرف على المزيد حول تقنية Deep CDR™ أو تواصل مع أحد الخبراء OPSWAT لاكتشاف أفضل حل أمني لمنع البرامج الضارة من نوع "صفر يوم" والبرامج الضارة المتطورة التي تتفادى أنظمة الحماية.

1. Hancitor هو تنزيل البرامج الضارة التي تفتح 'الأبواب الخلفية' للفيروسات الأخرى للتسلل.

2. Cobalt Strike هي أداة وصول عن بعد تم اختيارها من قبل مجرمي الإنترنت لتقديم برامج ضارة للمتابعة.

3. FickerStealer هو برنامج ضار لسرقة المعلومات مصمم لاستخراج المعلومات الحساسة.