Secure والامتثال

من التعليمات البرمجية إلى النشر

Supply Chain MetaDefender Software Supply Chain الحل الأمني OPSWATلسلسلة توريد البرمجيات، والذي يهدف إلى التحقق من صحة مكونات البرمجيات والموردين ومسارات البناء. ويجمع هذا الحل بين الكشف عن التهديدات باستخدام محركات متعددة، وإنشاء قوائم مكونات البرمجيات (SBOM) والتحقق من صحتها، وتحليل نقاط الضعف، وذلك لمساعدة المؤسسات على الحد من مخاطر سلسلة التوريد، ودعم متطلبات الامتثال، والحفاظ على سلامة البرمجيات طوال دورة حياة التطوير.

تحدي تأمين سلاسل توريد Software

مخاطر Supply Chain عبر دورة حياة البرمجة والتطوير البرمجي

التطوير الأسرع يعطي الأولوية للسرعة على الأمان. يمكن لخطوط أنابيب CI/CD المؤتمتة نشر الثغرات الأمنية بسرعة عبر البيئات. ومع التعاون بين الإدارات مع توسع الفرق، يصبح الحصول على رؤية واضحة لهذه المخاطر أكثر صعوبة.

التعليمات البرمجية المصدرية والحاويات المعرضة للخطر

الاعتماد على برامج مفتوحة المصدر تابعة لجهات خارجية يؤدي إلى ظهور نقاط ضعف في كل مرحلة من مراحل دورة حياة تطوير البرمجيات (SDLC). كما أنالخدمات الحديثة تخلق فرصًا للاستغلال عبر جميع طبقات الحاويات.

تخصيص الموارد للامتثال

يتطلب التركيز المتزايد على الامتثال (مثل SOC 2 وISO 27001 وNIST) المزيد من الشفافية والرقابة. تتطلب موازنة جهود الأمن والامتثال مع الاحتياجات التشغيلية المزيد من الموارد.

الأسرار المشفرة المكشوفة المشفرة

غالبًا ما يتم تضمين المعلومات الحساسة في التعليمات البرمجية أو تركها غير محمية في المستودعات. وتوفر بيانات الاعتماد المشفرة المكشوفة فرصاً سهلة الاستغلال للمهاجمين، مما يؤدي إلى تسريب معلومات حساسة أو الوصول غير المشروع إلى مستودعات التعليمات البرمجية.

تعقيد المراقبة المستمرة

يتطلب تتبع مكونات البرامج يدويًا وقتًا وموارد. وبدون أدوات المناسبة، تجد المؤسسات صعوبة في مراقبة سلسلة التوريد الخاصة بها للكشف عن المخاطر الناشئة. وقد يؤدي التأخير في الكشف إلى تضخيم تأثير الهجوم.

لماذا OPSWAT؟

الوقاية من التهديدات متعددة الطبقات

الكشف عن الثغرات وتبعيات البرمجيات. حماية سلسلة التوريد الخاصة بك من البرمجيات الخبيثة من خلال المسح المتعدد. أنشئ فواتير المواد البرمجية (SBOMs) وتتبع مكونات برمجياتك باستمرار.

الامتثال لشفافية Software

الكشف عن معلومات تحديد الهوية الشخصية والأسرار في التعليمات البرمجية المصدرية باستخدام Proactive DLP™. يمكنك أتمتة جرد مكونات البرامج باستخدام SBOM للحفاظ على سلامة البرامج، مما يساعد المؤسسات على الالتزام باللوائح التنظيمية مثل SOC2 وISO 27001.

شفرة المصدر وأمن Container

Secure كلاً من التعليمات البرمجية المصدرية وصور الحاويات مع تدفقات عمل مرنة يمكن جدولتها أو تشغيلها بإجراءات محددة. قلل تكاليف الصيانة باستخدام حل متكامل يتناسب بسلاسة مع خط أنابيب CI/CD.

سهلة الاستخدام والصيانة

يمكنك دمجها بسهولة في أدوات CI/CD الحالية أو حلول موردين خارجيين. قم بإدارة الأدوار وأتمتة خطوات الإصلاح مثل تنبيهات البريد الإلكتروني والموافقات على طلبات السحب لتبسيط إدارة الأمان.

الدعم المتميز

احصل على المساعدة عندما تحتاج إليها، على مدار 24 ساعة في اليوم، 7 أيام في الأسبوع. OPSWAT يقدم لك الدعم على مستوى المؤسسة الذي يضمن لك مساعدة سريعة وموثوقة مصممة خصيصاً لتلبية احتياجاتك الخاصة.

5 ملايين دولار

قاعدة بيانات الثغرات الأمنية

10+

لغات البرمجة

99%+

معدل الاكتشاف باستخدام Metascan

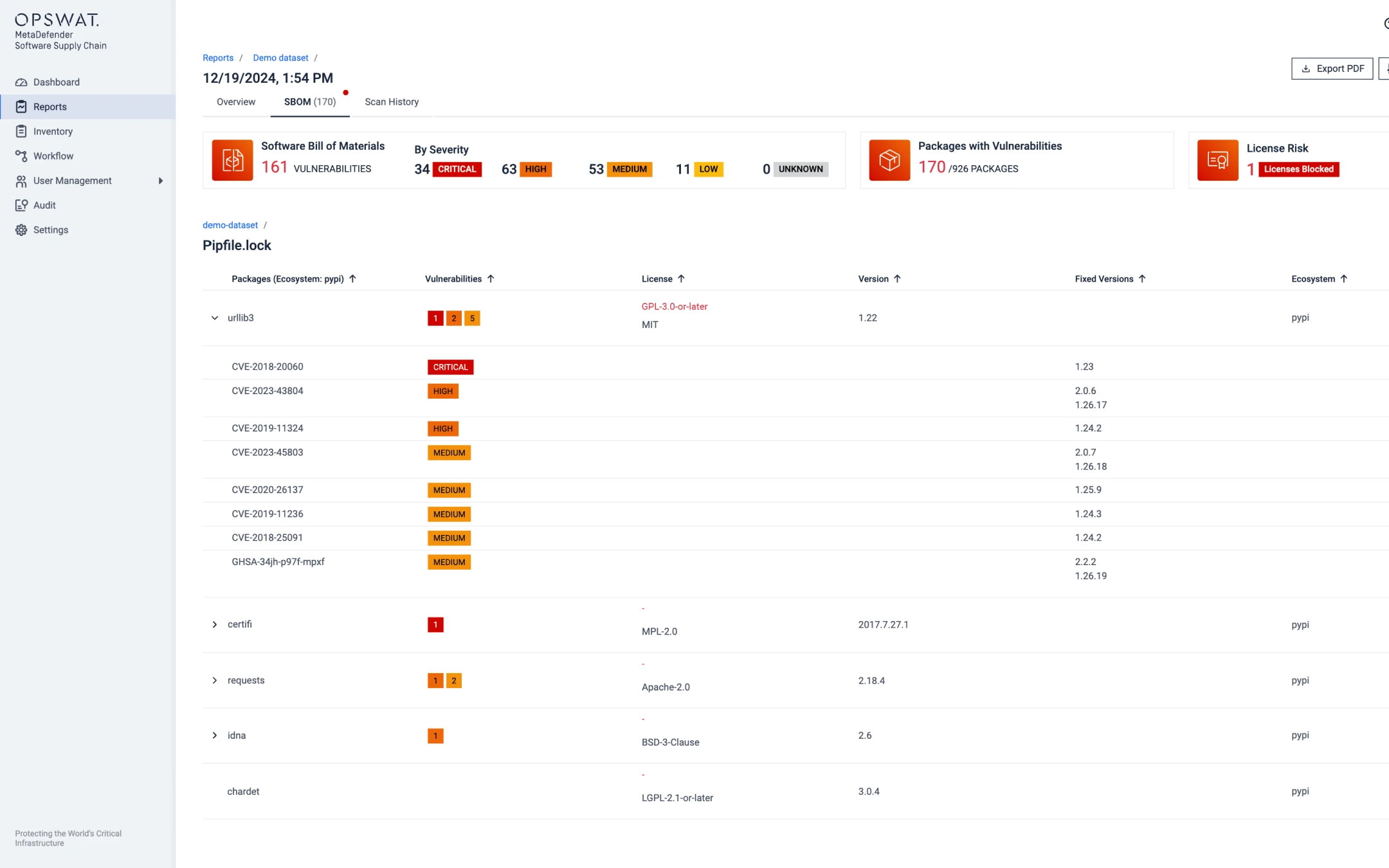

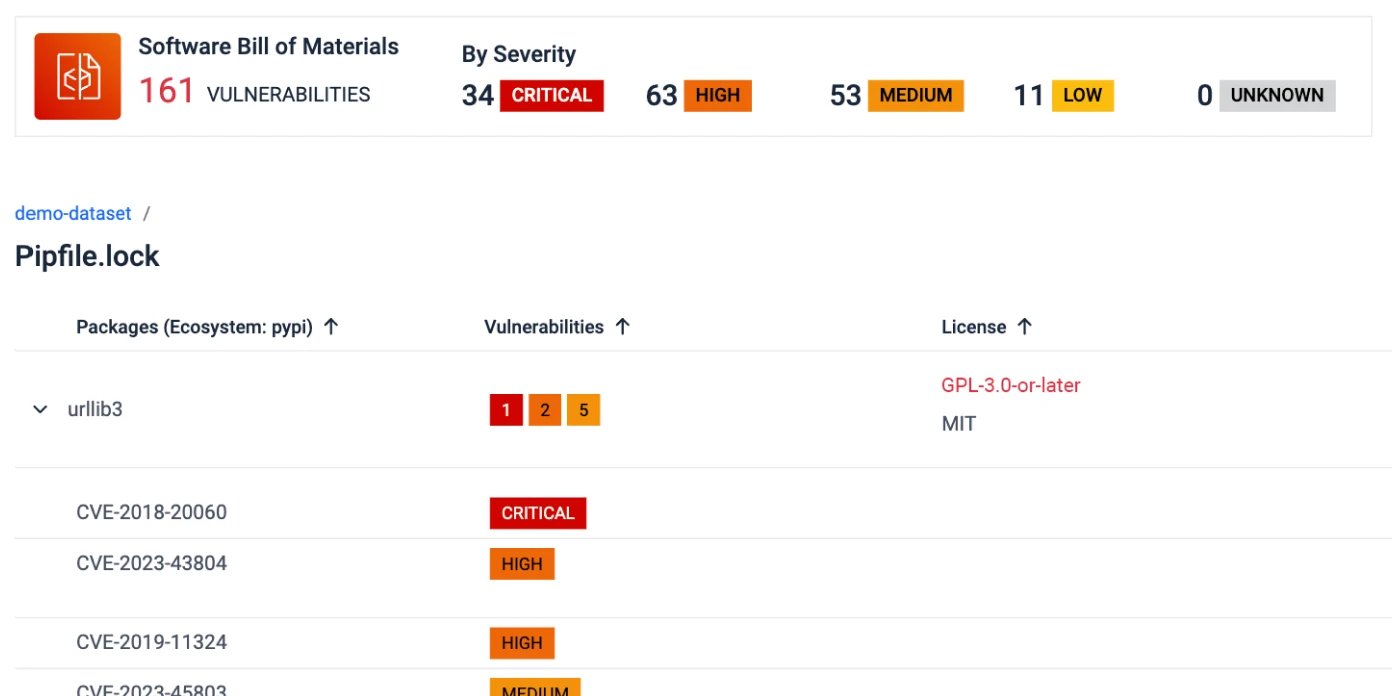

تنزيل نموذج تقرير SBOM

تعرف كيف تساعدكSupply Chain Software MetaDefender على حماية بنيتك التحتية

شاهدSoftware MetaDefender Supply Chain العمل

قائمة التشغيل

مقطع فيديو واحد- Secure بيانات Secure بين البيئات متعددة المجالات

عمليات تكامل بسيطة

سواء كان فريقك يستخدم مستودعات الكود المصدري أو سجلات الحاويات أو الخدمات الثنائية أو مجموعة من أدوات فإن MetaDefender Software Supply Chain تكاملًا أصليًا مع المنصات الشائعة لتأمين SDLC بالكامل.

دفاعات شاملة ومتعددة الطبقات

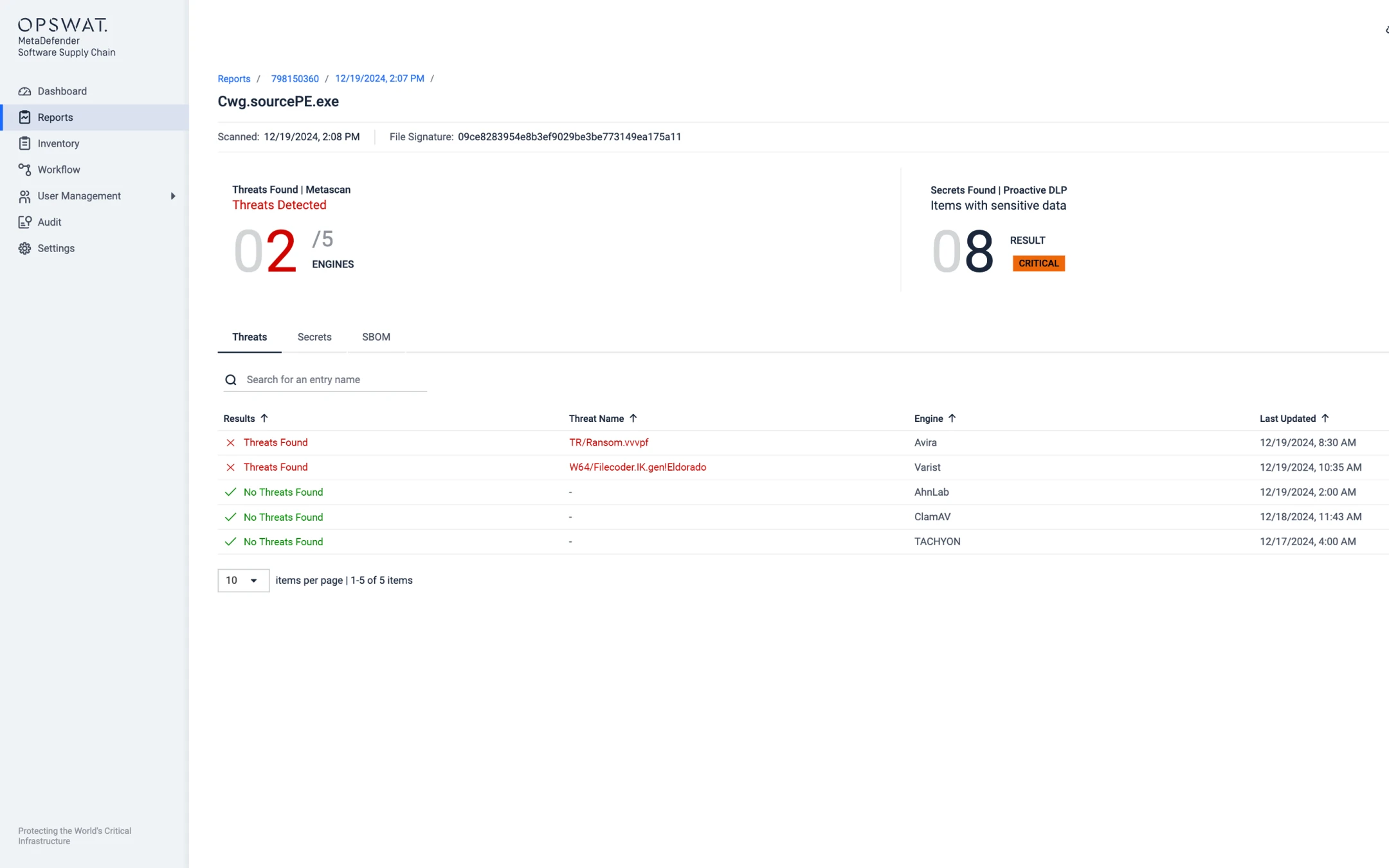

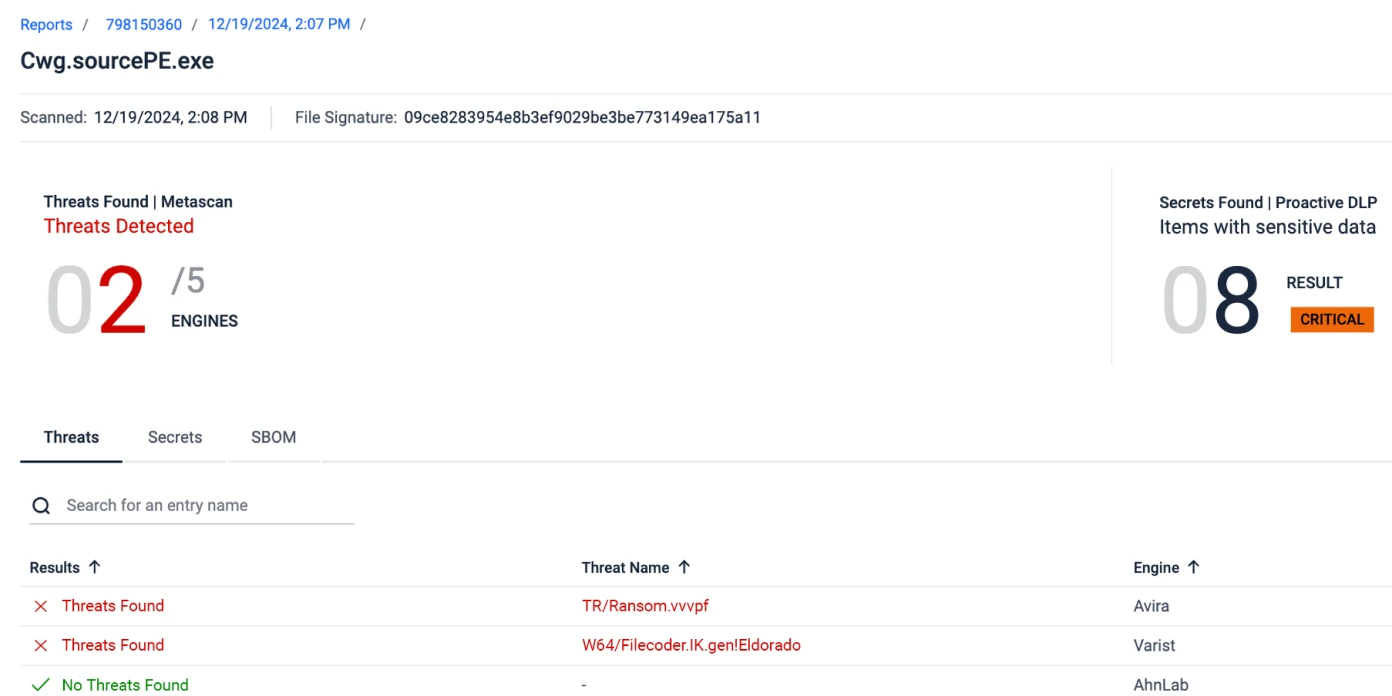

ميتاسكان™Metascan™ Multiscanning

مع أكثر من 30 محركاً تجارياً لمكافحة البرمجيات الخبيثة، تعمل تقنية Metascan على زيادة معدلات الكشف وتمنع بفعالية البرمجيات الخبيثة من إصابة محطات العمل أو الحاويات أو التعليمات البرمجية المصدرية.

- يكتشف البرمجيات الخبيثة في مرحلة مبكرة من دورة حياة البرمجيات SDLC.

- يمنع الحزم الخبيثة (npm، PyPI، إلخ)، خاصةً في البرمجيات مفتوحة المصدر.

- باقات محركات AV مرنة للاختيار من بينها.

توليد SBOM

MetaDefender يوفر SBOM للمطورين مخزوناً لمكونات البرمجيات، مما يتيح اكتشاف الثغرات والتهديدات دون إعاقة سرعة التطوير.

- مراقبة التحديثات والتصحيحات الهامة في مكونات البرامج وتوابعها، مع دعم أكثر من 10 لغات برمجة.

- نموذج SBOM الموحد: استخدم تنسيقات مثل SPDX وCycloneDX لتوليد نموذج SBOM ومشاركته بسهولة.

- التحقق من صحة تراخيص برمجيات المصدر المفتوح وتجنب التراخيص عالية المخاطر.

- إنشاء تقارير في الوقت الفعلي لفرق الأمن والحوكمة والمخاطر والامتثال (الحوكمة والمخاطر والامتثال).

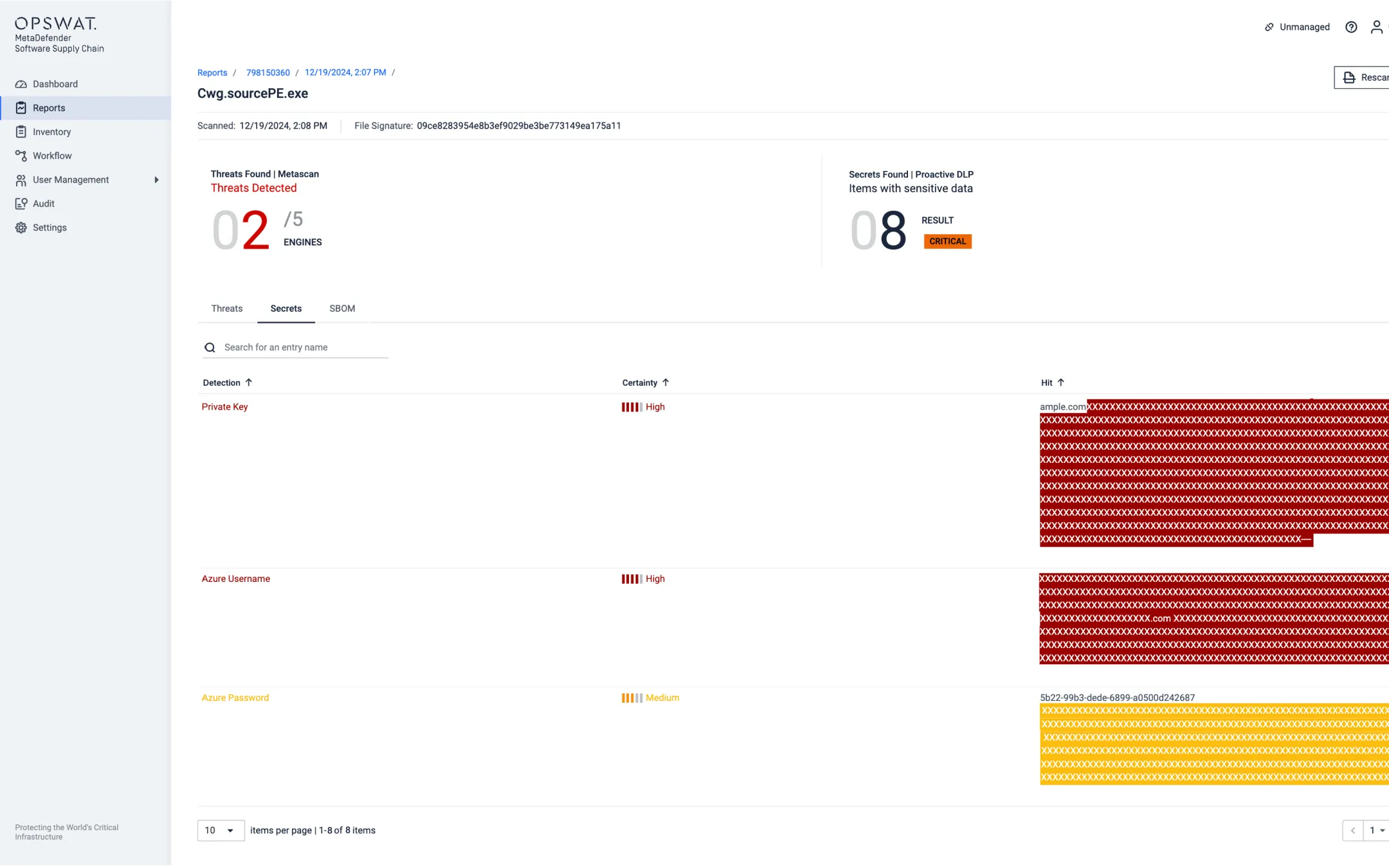

Proactive DLP™

Proactive DLP تكتشف التكنولوجيا المعلومات الحساسة المتبقية في التعليمات البرمجية المصدرية. حافظ على امتثالك لتفويضات حماية البيانات وحافظ على خلو SDLC الخاص بك من تسريبات معلومات التعريف الشخصية غير المرغوب فيها.

- أسماء المستخدمين، وكلمات المرور، ورموز الوصول، والأسرار، ومعرفات المصادقة، ومفاتيح API ، والمفاتيح الخاصة.

- بيانات اعتماد AWS وGCP وAzure وIBM.

- بيانات اعتماد PostgreSQL و MySQL.

بناء Software Secure ومتوافقة وقابلة للتطوير بثقة

كلامنا ليس ادّعاءً

"نستخدم MetaDefender لفحص كل شيء عند إنشائنا له حرصًا ألا نصير خطرًا على سلسلة التوريد".

OPSWAT Alin AI

اكتشف السلوكيات الخبيثة ومنعها قبل تنفيذها باستخدام محرك الذكاء الاصطناعي الثابت من الجيل التالي OPSWAT، والذي تم تحسينه من أجل الدقة والتكامل السلس عبر MetaDefender .