فحص البرمجيات الخبيثة المحمولة وفحص الامتثال

قم بفحص أجهزة الكمبيوتر المحمولة وأجهزة الكمبيوتر المكتبية والخوادم قبل تشغيلها أو استلامها, حتى في البيئات الموصولة بالهواء

- فحص التهديدات قبل التمهيد وبعده

- الفحص باستخدام 7 محركات لمكافحة البرامج الضارة

- الامتثال لبلد المنشأ

2,000+

فحص البرامج الضارة المحمول لجميع الأجهزة

TAA & FIPS 140-2

17 مكتباً في جميع أنحاء العالم

# 1 الشركة الرائدة في السوق

3 فائز في الفئة 3

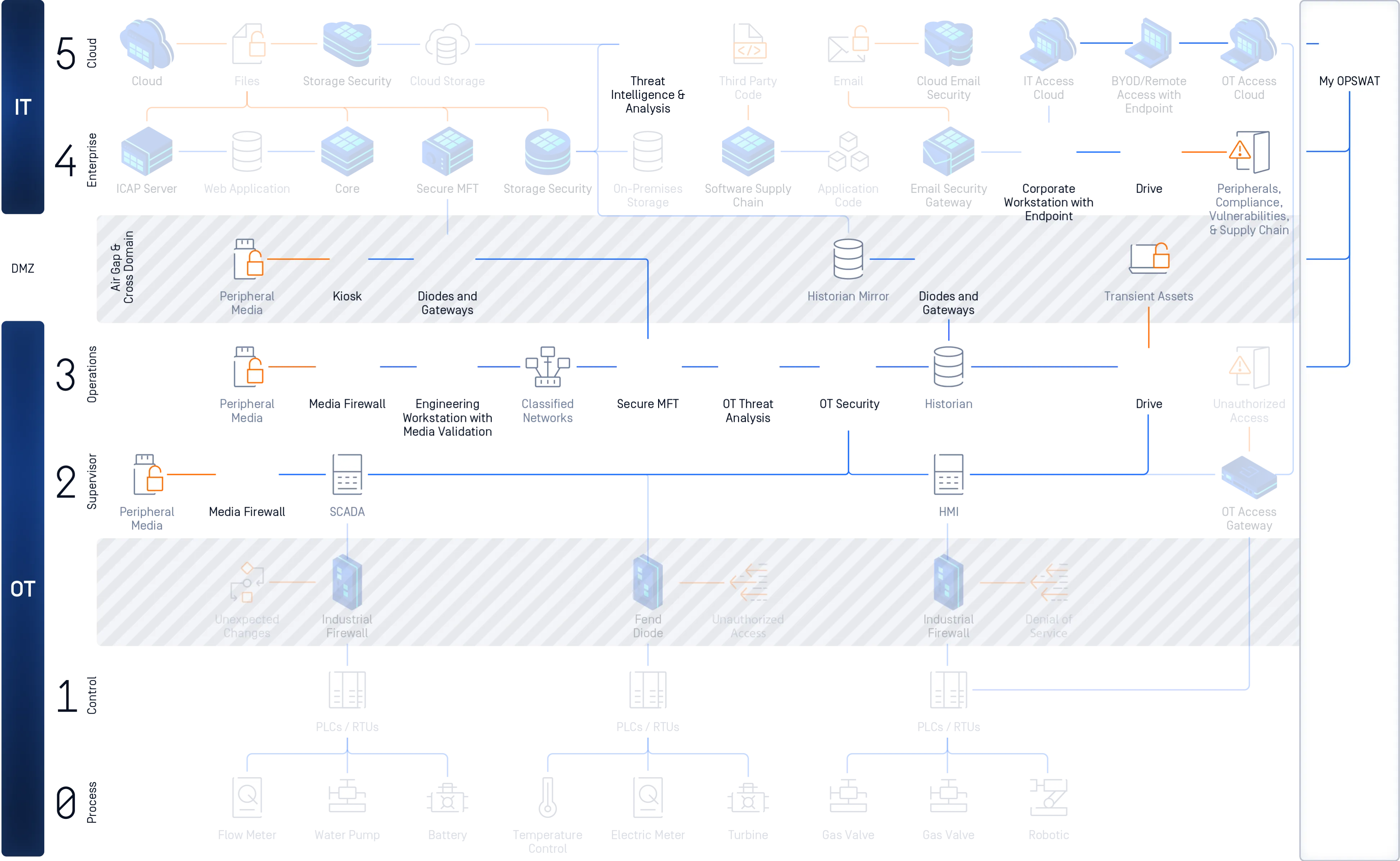

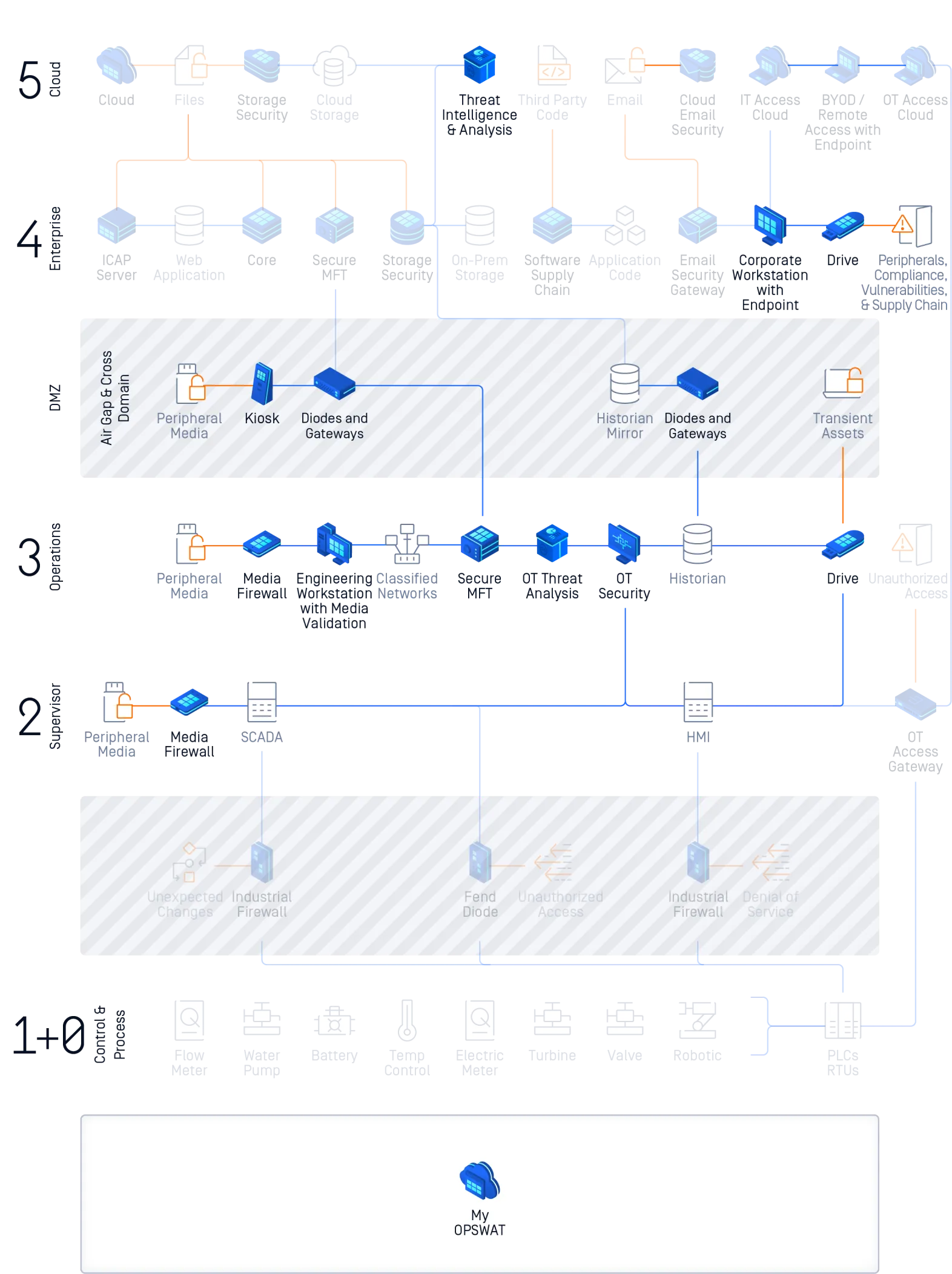

ما الذي نواجهه

فيروسات اليوم الصفري وفيروسات قطاع التمهيد

حلول تفشل حلول مكافحة الفيروسات التقليدية في اكتشاف التهديدات العميقة مثل برامج rootkit أو البرامج الضارة المخبأة في MBR (سجل التمهيد الرئيسي) أو قطاع التمهيد في القسم.Drive MetaDefender Drive على مستوى الأجهزة لاكتشاف هذه التهديدات وتحييدها.

حماية الجهاز العابر

إجراء فحوصات شاملة للمعادن العارية على مستوى الأجهزة لاكتشاف التهديدات وإبطال مفعولها، مما يضمن أن جميع الأجهزة العابرة آمنة ومأمونة الاستخدام.

متطلبات الامتثال

قد تكون تلبية تفويضات الأمن السيبراني الصارمة، مثل ISO/IEC 27001 و NIST SP 800-53، أمرًا صعبًا. MetaDefender Drive يساعد المؤسسات على الامتثال لهذه اللوائح من خلال تقييم أمن الأجهزة قبل إدخالها في بيئات آمنة.

التوافق عبر المنصات المتعددة

في مجال التكنولوجيا التشغيلية والبنية التحتية الحرجة، تعمل العديد من الأجهزة على أنظمة تشغيل قديمة أو قديمة، إلى جانب أصول تكنولوجيا المعلومات الأحدث. لا يمكن للأنظمة القديمة أن تدعم أمن نقاط النهاية الحديثة، مما يترك الأصول الحرجة مكشوفة. يقوم MetaDefender Drive بفحص أحدث الأجهزة الحديثة والقديمة عبر جميع أنظمة التشغيل الرئيسية لسد هذه الفجوة وضمان سلامة الشبكة.

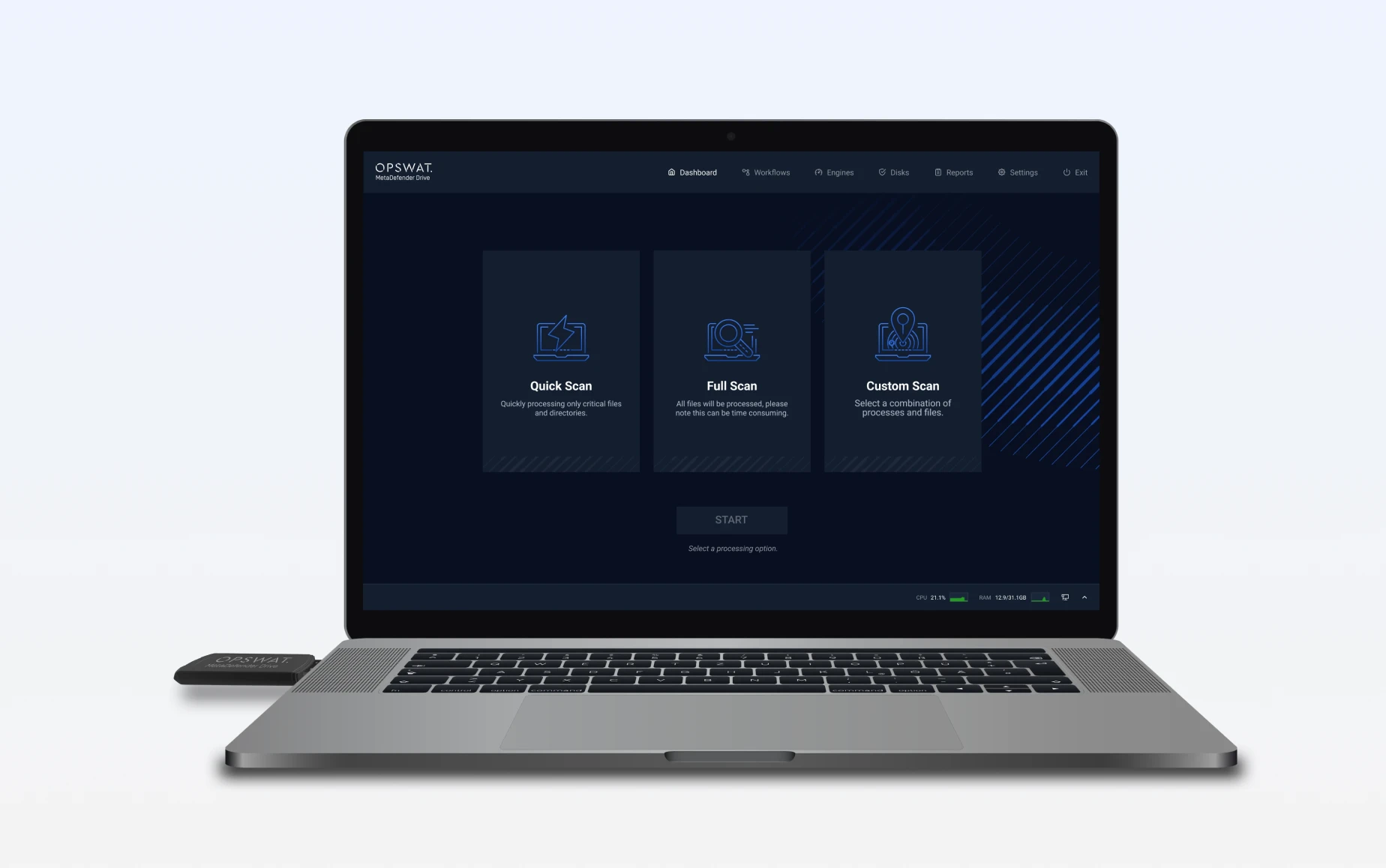

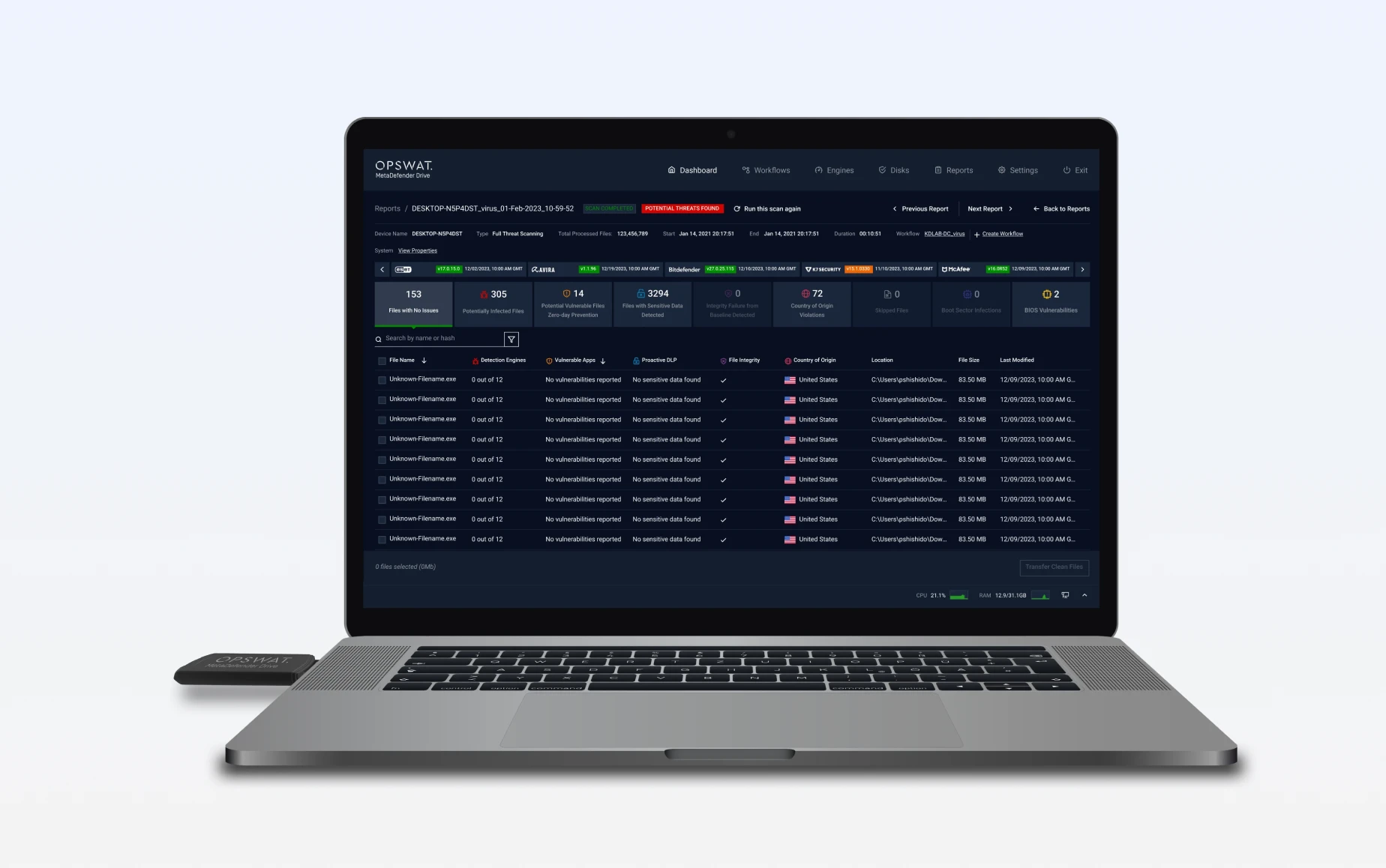

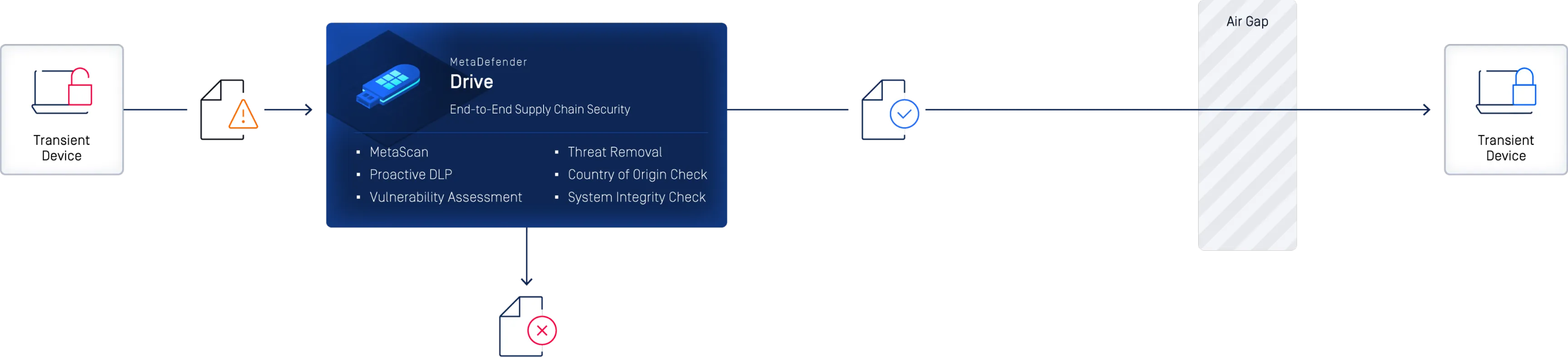

المسح الشامل للبرامج الضارة المحمولة من البداية إلى النهاية

تتطلب المخاطر المرتبطة بأجهزة الموردين والمقاولين المتصلة بالشبكات الحساسة فحصًا دقيقًا. يقوم MetaDefender Drive بفحص أجهزة الكمبيوتر المحمولة وأجهزة الكمبيوتر المكتبية والخوادم قبل تشغيلها - حتى في البيئات التي لا يوجد بها هواء - لضمان أن كل جهاز يدخل بيئتك آمن من العبث أو الإصابة أو التهديدات الخفية.

المسح الشامل للبرامج الضارة المحمولة من البداية إلى النهاية

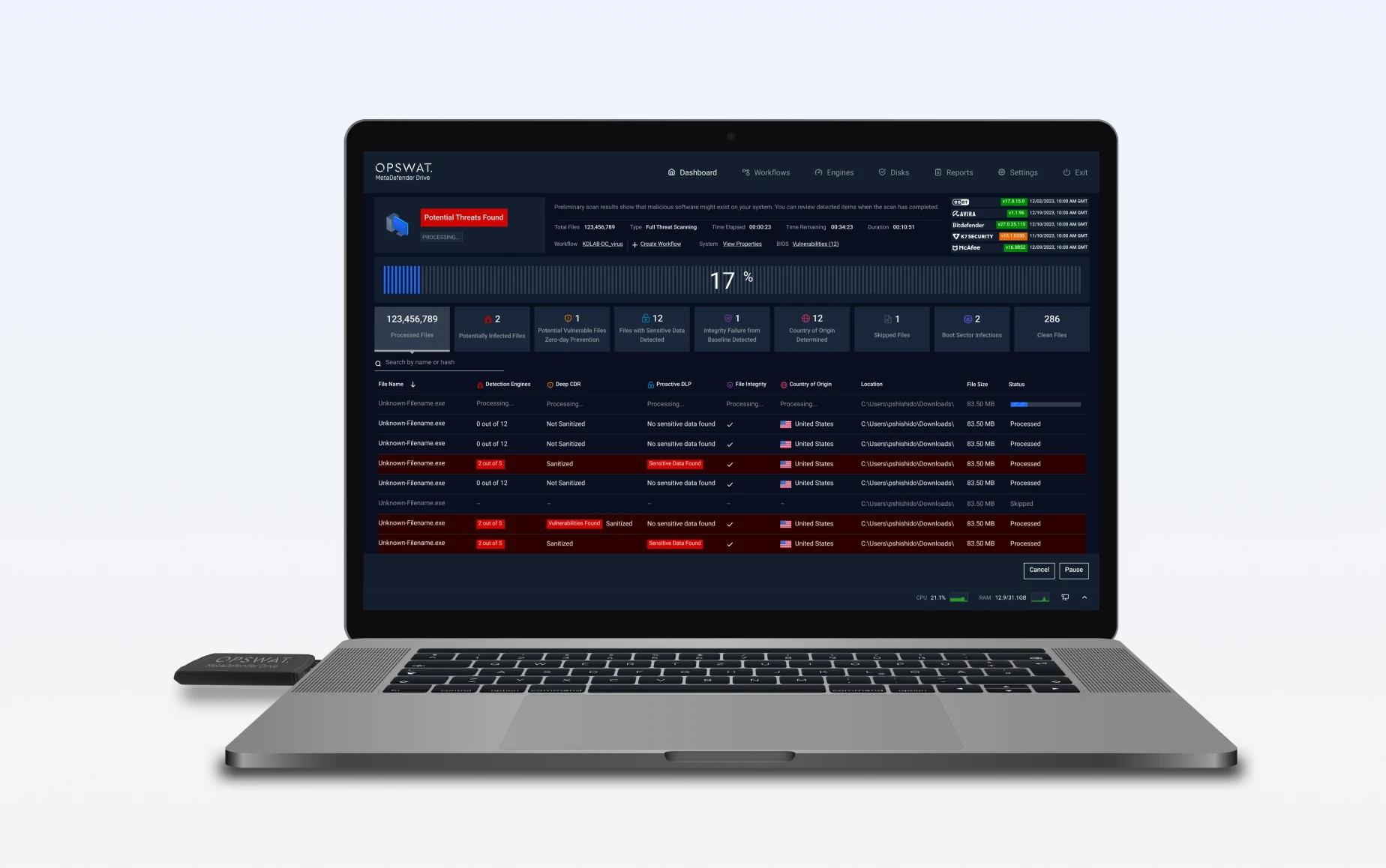

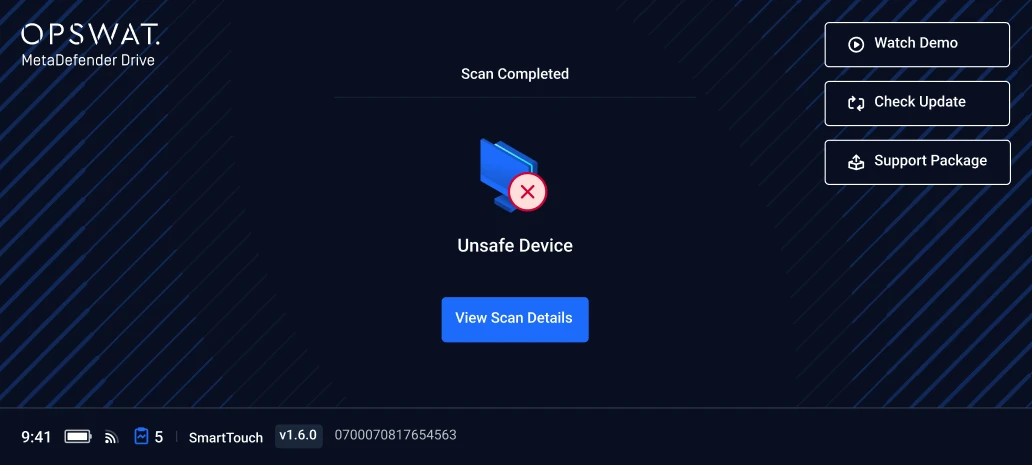

يعمل MetaDefender Drive على التشغيل الآمن من نظام تشغيل مدمج مستقل عن نظام التشغيل الأساسي للجهاز. فهو يقوم بإجراء فحص غير متصل بالإنترنت، دون الحاجة إلى الاتصال بالإنترنت، مستهدفاً مكونات الجهاز، بما في ذلك سجل التمهيد الرئيسي وقطاعات التقسيم، لاكتشاف التعليمات البرمجية الضارة وإزالتها. تُظهر تقارير الفحص على الفور التهديدات ونقاط الضعف ومخاطر النظام، مما يوفر ملاحظات أمنية فورية ويسلط الضوء على ما يحتاج إلى معالجة.

محرك الأقراص MetaDefender Drive

والأجهزة الثابتة

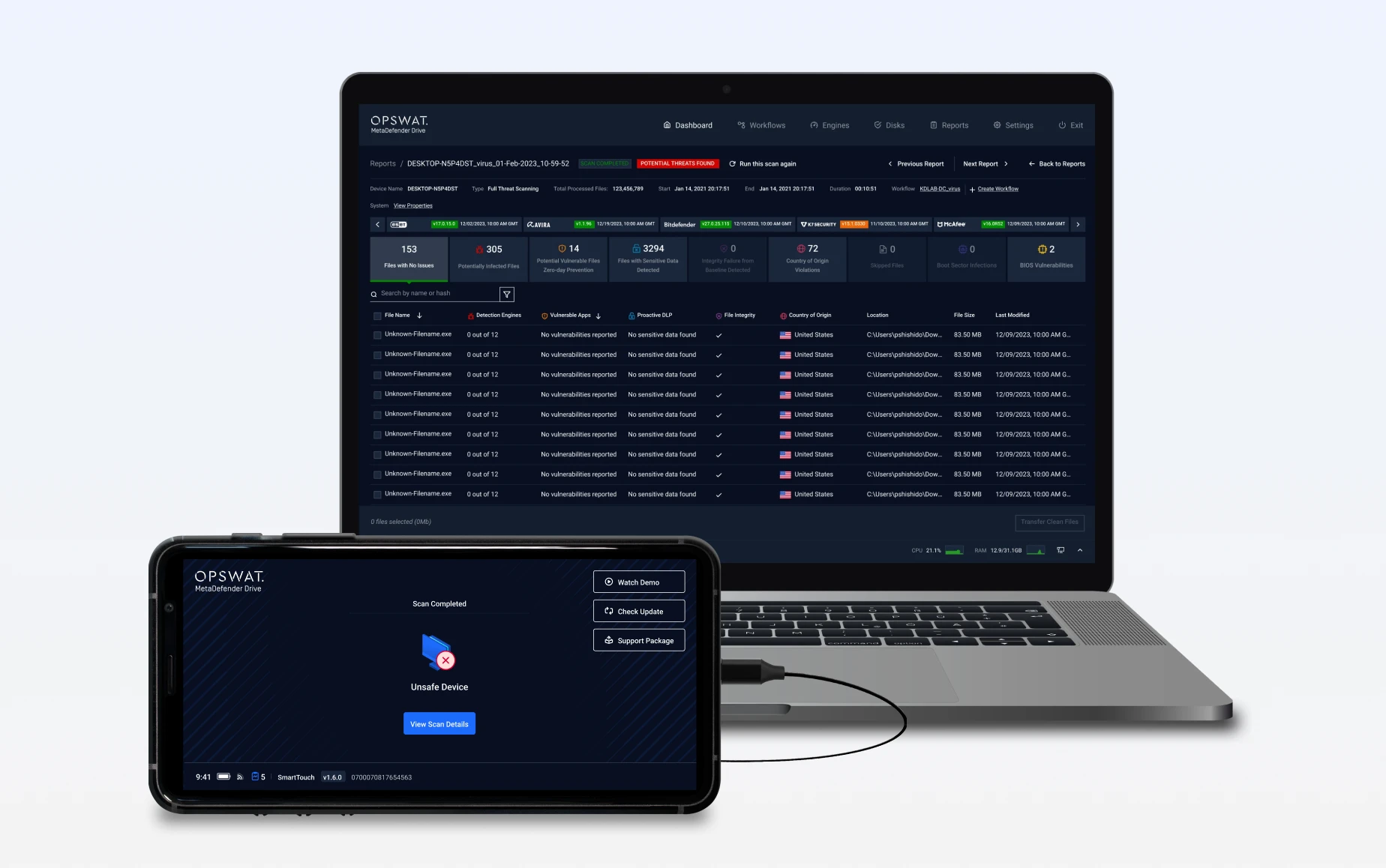

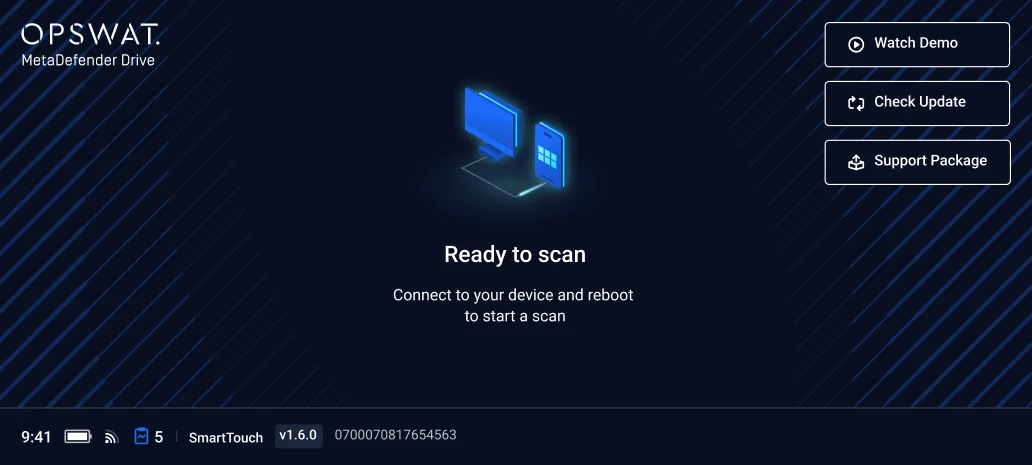

MetaDefender Drive مع اللمسة الذكية

ما الحل المناسب لك؟

Drive MetaDefender Drive 2

MetaDefender Drive إنشاء محيط محمول، في أي مكان يكون فيه الحفاظ على فجوة هوائية أمر بالغ الأهمية. قم بإجراء فحص التمهيد الآمن والتمهيد العاري على أجهزة الكمبيوتر والخوادم قبل وصولها إلى الشبكات الحرجة.

- لا يلزم تثبيت أي Software على الأصول

- أمن البرمجيات الخبيثة المحمولة من النهاية إلى النهاية

- سعة تخزين 1 تيرابايت توفر سعة أرشفة موسعة وأداء محسن

- دعم UEFI وGPT وGPT وBIOS القديم

- متوافق مع TAA وFIPS 140-2 المتوافق مع FIPS 140-2

- دعم التوطين ب 12 لغة، بما في ذلك الإنجليزية والفرنسية واليابانية

جاهز للامتثال الأمني

الفحص الذاتي للبرنامج الثابت Secure

صُنع في الولايات المتحدة الأمريكية

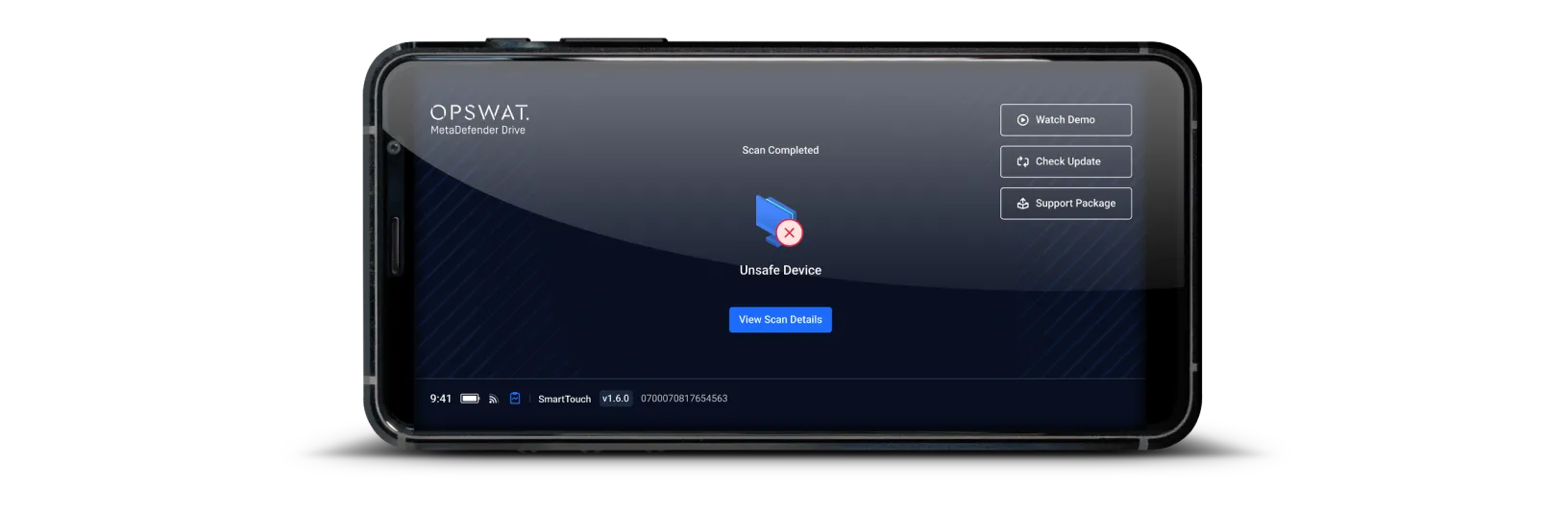

MetaDefender Drive مع اللمسة الذكية

يقوم MetaDefender Drive مع ميزة Smart Touch بفحص جميع الأجهزة، بدءاً من الخوادم الجديدة وحتى الحواسيب المحمولة الموردة، ويضمن أن جميع الأجهزة، من الخوادم الجديدة إلى الحواسيب المحمولة الموردة، آمنة للاستخدام قبل دخولها إلى بيئتك.

- Multiscanning حتى 7 محركات موثوق بها

- مفاتيح إيقاف الشبكة الفعلية

- انعدام مخاطر اختراق الشبكة أثناء التشغيل

- Central Management للمؤسسات

- مزامنة التقارير، وتحديث المحركات والتطبيقات عبر اللاسلكي

- لا حاجة لتثبيت Software

شاشة عرض تعمل باللمس

لا حاجة لتثبيت Software

الاتصال اللاسلكي اللاسلكي والخلوي

صُنع في الولايات المتحدة الأمريكية (اختر الطراز)

فحص الأجهزة والتحقق من صلاحيتها قبل تشغيلها

الاتصال والتمهيد

استخدم شبكة Wi-Fi أو الهاتف الخلوي لتحديث المحركات والأمان على MetaDefender Drive باستخدام اللمس الذكي، ثم اتصل بالجهاز المستهدف وقم بالتمهيد الآمن من Drive.

تشغيل المسح الضوئي

مع مفاتيح الإيقاف الفعلية للبيئات الموصولة بالهواء، قم بتشغيل جهازك بأمان مباشرةً من Smart Touch لإجراء مسح ضوئي متعدد المعادن بالكامل مع ما يصل إلى 7 محركات. يتضمن سعة تخزين 1 تيرابايت لمسح الأرشيف الكبير.

عرض التقارير

- شاشة مقاس 5.7 بوصة لعرض نتائج عمليات المسح، مباشرة على واجهة Smart Touch.

- مزامنة التقارير بشكل مبسط وآلي معCentral Management لـ My OPSWAT .

حماية Hardware من النهاية إلى النهاية

يضمن MetaDefender Drive سلامة الأجهزة التي لم يتم التحقق منها قبل الاتصال. من خلال فحص أجهزة الكمبيوتر المحمولة وأجهزة الكمبيوتر المكتبية والخوادم العابرة خارج نظام التشغيل، يكتشف Drive البرمجيات الخبيثة والثغرات الأمنية ومخاطر السلامة ويزيلها. يتم التخلص من التهديدات، ويتم التحقق من الملفات النظيفة، ويُسمح فقط للأجهزة الموثوق بها بالدخول إلى البيئات الآمنة أو المتصلة بالهواء.

"يساعدنا OPSWAT ومحرك الأقراص MetaDefender Drive على التحكم في ذلك، ما يدل على أن أي شيء يدخل بيئتنا خالٍ من التهديدات".

الخدمات ترميم المنشآت النووية

تم تصميمه باستخدام تقنية

الرائدة في السوق رقم 1 في OPSWAT'

OPSWATالتي أثبتت كفاءتها وموثوقيتها عالميًا والحائزة على جوائز عالمية في منع التهديدات التي تتعرض لها سلسلة توريد الأجهزة.

محركاتٌ أفضل من محرك واحد

- كشف البرمجيات الضارة بنسبة 100% تقريبًا

- فحص آني بما يزيد على 30 محركًا رائدًا مكافحًا للفيروسات

منع فقدان البيانات الحساسة

- استخدام نماذج مدعومة بالذكاء الاصطناعي لتحديد النصوص غير المنظمة وتصنيفها إلى فئات محددة مسبقًا

- حجب المعلومات الحساسة المحددة تلقائيًا، مثل المعلومات الشخصية (PII) والمعلومات الصحية الشخصية (PHI) ومعلومات بطاقات الدفع (PCI)، في أكثر من 125 نوعًا من الملفات

- دعم التعرف الضوئي على الرموز OCR في الصور

تفعيل الاكتشاف الفوري للمصدر الجغرافي للملف

- الكشف عن المصدر الجغرافي للملفات المرفوعة، ومنها الملفات التنفيذية القابلة للنقل PE، وملفات مُثبِّت مايكروسوفت MSI، وأرشيفات الفك الذاتي للضغط SFX

- التحليل الآلي للبصمات الرقمية والبيانات الوصفية لتحديد المواقع والبائعين المحظورين

اكتشاف الثغرات في التطبيقات قبل تثبيتها

- التحقق من الثغرات الأمنية في البرامج قبل عملية التثبيت

- فحص الأنظمة بحثًا عن الثغرات المعروفة عندما تكون الأجهزة متوقفة

- فحص سريع للتطبيقات المشتغلة ومكتباتها بحثًا عن الثغرات الأمنية

فحص البرامج الضارة المحمول الذي يساعدك في الحفاظ على الامتثال

نظرًا لأن الهجمات السيبرانية والجهات المهددة التي تنفذها أصبحت أكثر تطورًا، فإن الهيئات الحاكمة في جميع أنحاء العالم تطبق لوائح تنظيمية لضمان قيام البنية التحتية الحيوية بما يلزم للحفاظ على أمنها. إن عدم الامتثال لهذه اللوائح يعرض مؤسستك لمخاطر مالية وسمعة وحتى مادية. يعد المسح الضوئي للبرامج الضارة المحمولة أمراً بالغ الأهمية للتحقق من الأجهزة قبل تشغيلها والحفاظ على الامتثال للوائح العالمية الرئيسية.

أمن Supply Chain المصممة لغرض محدد

الحماية الحرجة للبيئات الحرجة

خبرات ضرورية للبيئات الأساسية

تُتيح منصة OPSWAT حلولًا مبتكرة مصممة خصيصًا لمواجهة تحديات الأمن السيبراني الآخذة في التطور التي يواجهها عملاؤنا. يتمتع فريقنا من الخبراء المتخصصين بخبرة سنوات كثيرة في مجال الأمن السيبراني والتخفيف من المخاطر حرصًا على تحقيقك لأقصى استفادة من هذه الحلول.