MetaDefender InSights TI

استباقي تهديد Intelligence للبقاء متقدماً على الخصوم السيبرانيين

MetaDefender Insights TI is OPSWAT’s threat intelligence solution for delivering curated, near real-time intelligence on malware, phishing, and adversary activity. It aggregates and enriches threat data with contextual intelligence and integrates with security platforms to support early detection, threat prioritization, and incident response across enterprise environments.

ابقَ متقدماً على التهديدات المتطورة من خلال الاستخبارات في الوقت الحقيقي

InSights TI حل شامل لمعلومات التهديدات مصمم لتزويد مؤسستك ببيانات قابلة للتنفيذ في الوقت الفعلي حول تكتيكات وتقنيات وإجراءات الخصوم (TTPs). تساعدك معلوماتنا الاستخباراتية المختارة بعناية على اكتشاف التهديدات والتخفيف من حدتها قبل أن تؤثر على عملك، وتوفر لك رؤى في الوقت المناسب حول مجموعة من نواقل الهجوم، بما في ذلك البرامج الضارة والتصيد الاحتيالي واستغلال الثغرات الأمنية. سواء كنت تدير عمليات أمنية معقدة أو تدافع عن شبكة صغيرة، InSights TI لك InSights TI أدوات قرارات مستنيرة والاستجابة بسرعة.

استخبارات شبه فورية مدعومة بجمع البيانات المتقدمة وتحليلها

يقدم InSights TI بيانات التهديدات في الوقت المناسب وبصورة غنية لمساعدة فريقك الأمني على الاستجابة بشكل أسرع وبدقة أكبر.

جمع البيانات وتجميعها

تجمع InSights TI البيانات من مصادر متعددة، مما يضمن تغطية شاملة.

تحديثات التهديدات في الوقت الفعلي تقريباً

تزود التحديثات المستمرة فريقك بأحدث المعلومات عن التهديدات.

استخباراتٌ تستلزمُ إجراءات

يتم إثراء البيانات المقدمة بتصنيفات مفصلة للتهديدات والمعلومات السياقية.

الاندماج

يتكامل InSights TI مع منصات الأمان الموجودة لديك.

ارتقِ بأمنك مع الجيل التالي من الذكاء والقدرات من الجيل التالي

يوفر InSights TI مجموعة قوية من الميزات المصممة لتحسين اكتشاف التهديدات، وتبسيط أوقات الاستجابة، وتوفير رؤى أعمق حول مشهد التهديدات لديك.

الكشف عن التهديدات في الوقت الفعلي تقريباً

استبق التهديدات المتطورة من خلال معلومات استخباراتية محدّثة باستمرار حول البرمجيات الخبيثة والتصيد الاحتيالي وتكتيكات الخصوم.

موجز المعلومات الاستخبارية المنسقة

يمكنك الوصول إلى بيانات التهديدات المنسقة للغاية والقابلة للتنفيذ والمصممة خصيصًا لتلبية احتياجات مؤسستك، مما يسمح لفريقك بالتركيز على التهديدات الحرجة.

الصيد الاستباقي للتهديدات

تُمكِّن InSights TI فرق الأمن من البحث الاستباقي عن التهديدات والبنية التحتية للخصوم بشكل استباقي، ومنع الهجمات قبل أن تتصاعد.

الاندماج

التكامل مع منصات SIEM وSIEM وSOAR وTIP وXDR للكشف التلقائي عن التهديدات وإثرائها والاستجابة لها - مما يؤدي إلى التخلص من العمليات اليدوية وتقليل الأخطاء البشرية.

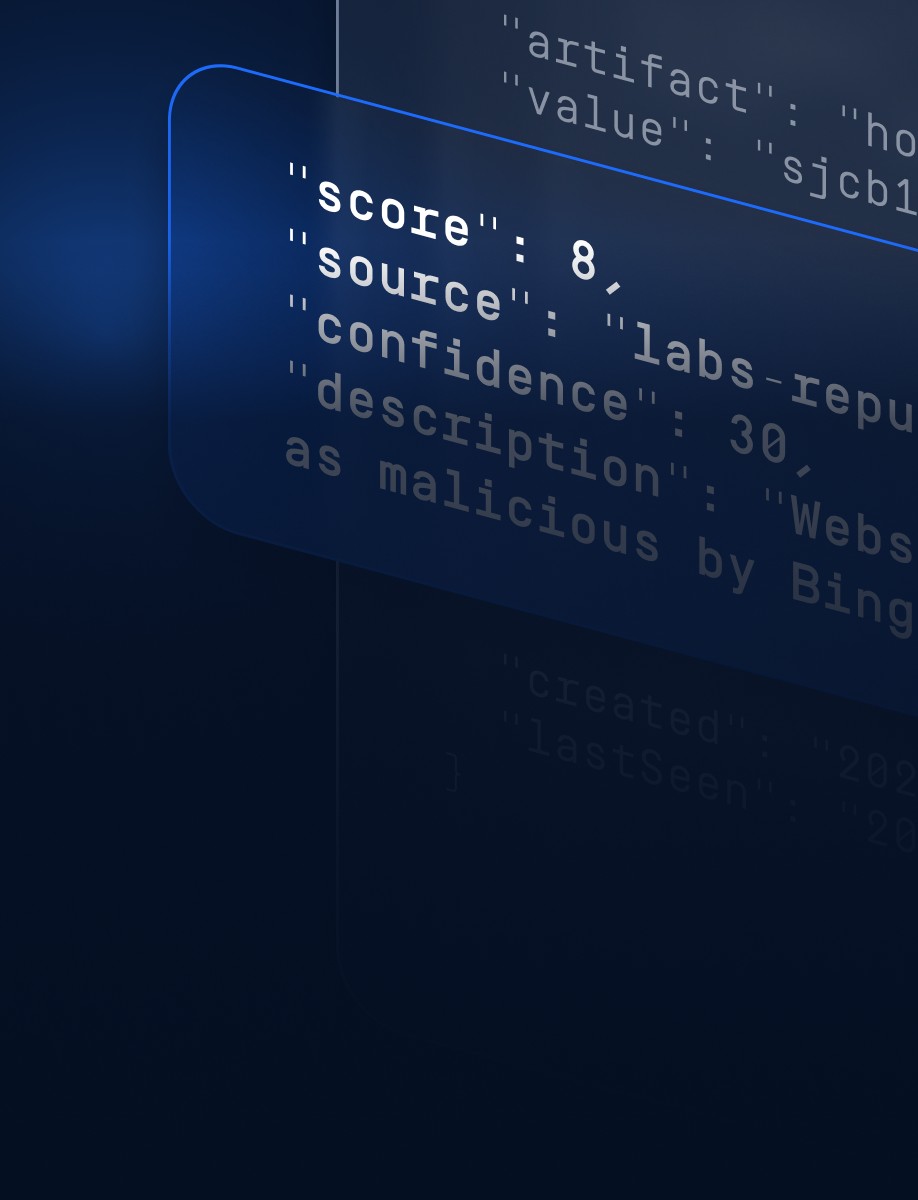

رؤى التهديد السياقية

يتم إثراء كل تهديد بأوصاف مفصّلة وتقييمات وتصنيفات للسمعة، مما يساعد فريقك على تحديد الأولويات واتخاذ الإجراءات بثقة.

مصممة خصيصاً لكل قطاع

MetaDefender تعمل InSights على تمكين المؤسسات من خلال معلومات التهديدات التي تركز على الصناعة، مما يضمن الدفاع الاستباقي والامتثال في القطاعات الحيوية.

وثائق تقنية

الشروع

النشر والاستخدام

أطلق العنان للإمكانات الكاملة لمنتجاتنا