للكشف عن الثغرات الأمنية في اليوم الأول لـ MetaDefender Cloud

MetaDefender Aether™ for Cloud is OPSWAT’s cloud-based dynamic malware analysis solution with built-in threat intelligence. It uses emulation-based analysis to detonate suspicious files at cloud scale, extract behavioral IOCs, and enrich cloud workflows, CI/CD pipelines, and SIEM/SOAR systems with actionable malware intelligence.

- كشف لا مثيل له في اليوم صفر

- تحليل التهديدات في الوقت الفعلي

- إعداد فوري

الكشف الموحد عن الثغرات الأمنية في اليوم الأول

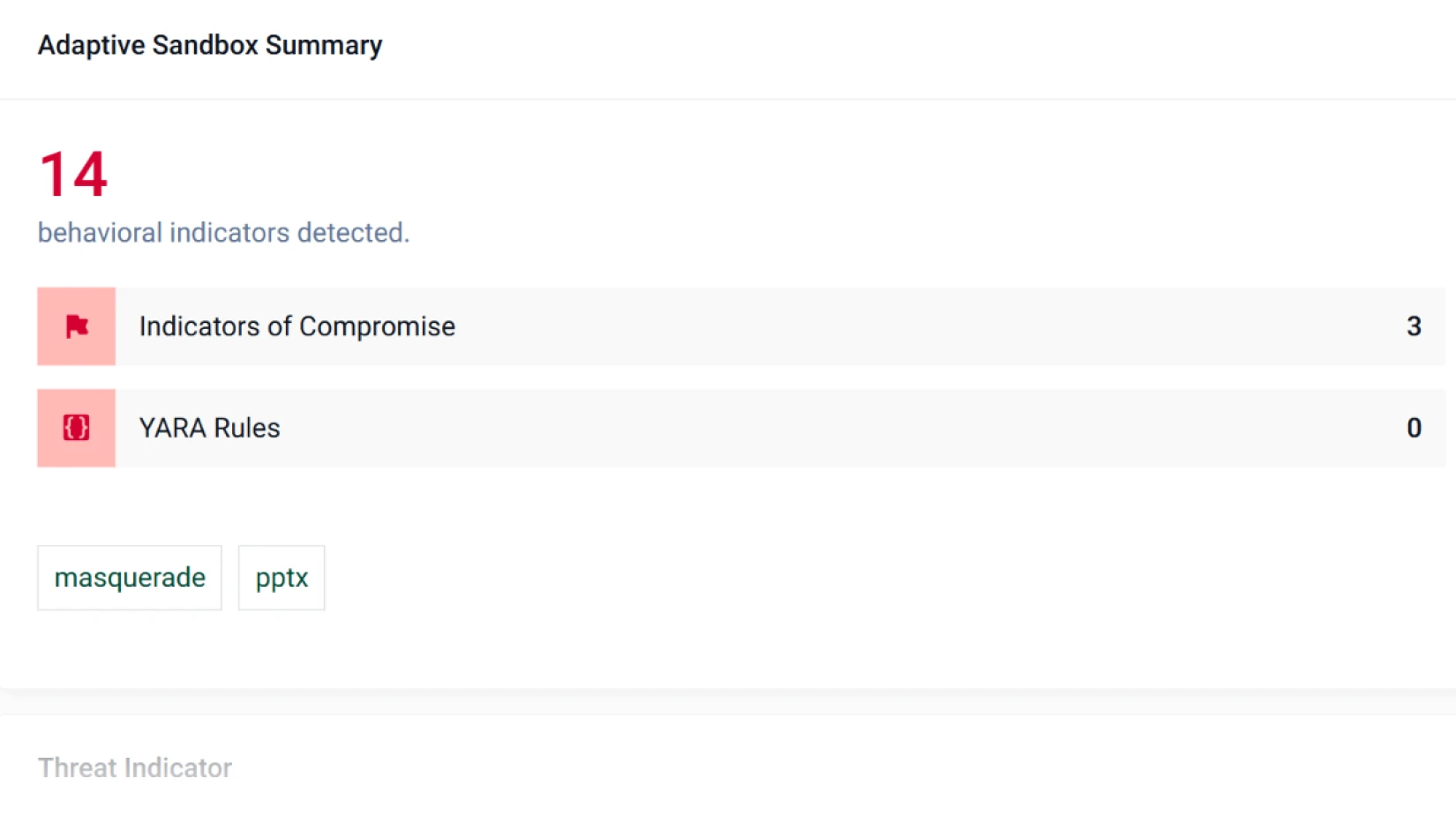

الطبقة 1: سمعة التهديد

الكشف السريع عن التهديدات المعروفة لـ

أوقف تدفق التهديدات المعروفة.

يتحقق من عناوين URL نظام منع التطفل والمجالات في الوقت الفعلي أو دون اتصال بالإنترنت للكشف عن البرامج الضارة والتصيد الاحتيالي وشبكات الروبوتات.

يمنع إعادة استخدام البرامج الضارة للبنية التحتية والسلع الأساسية ويجبر المهاجمين على تبديل المؤشرات الأساسية.

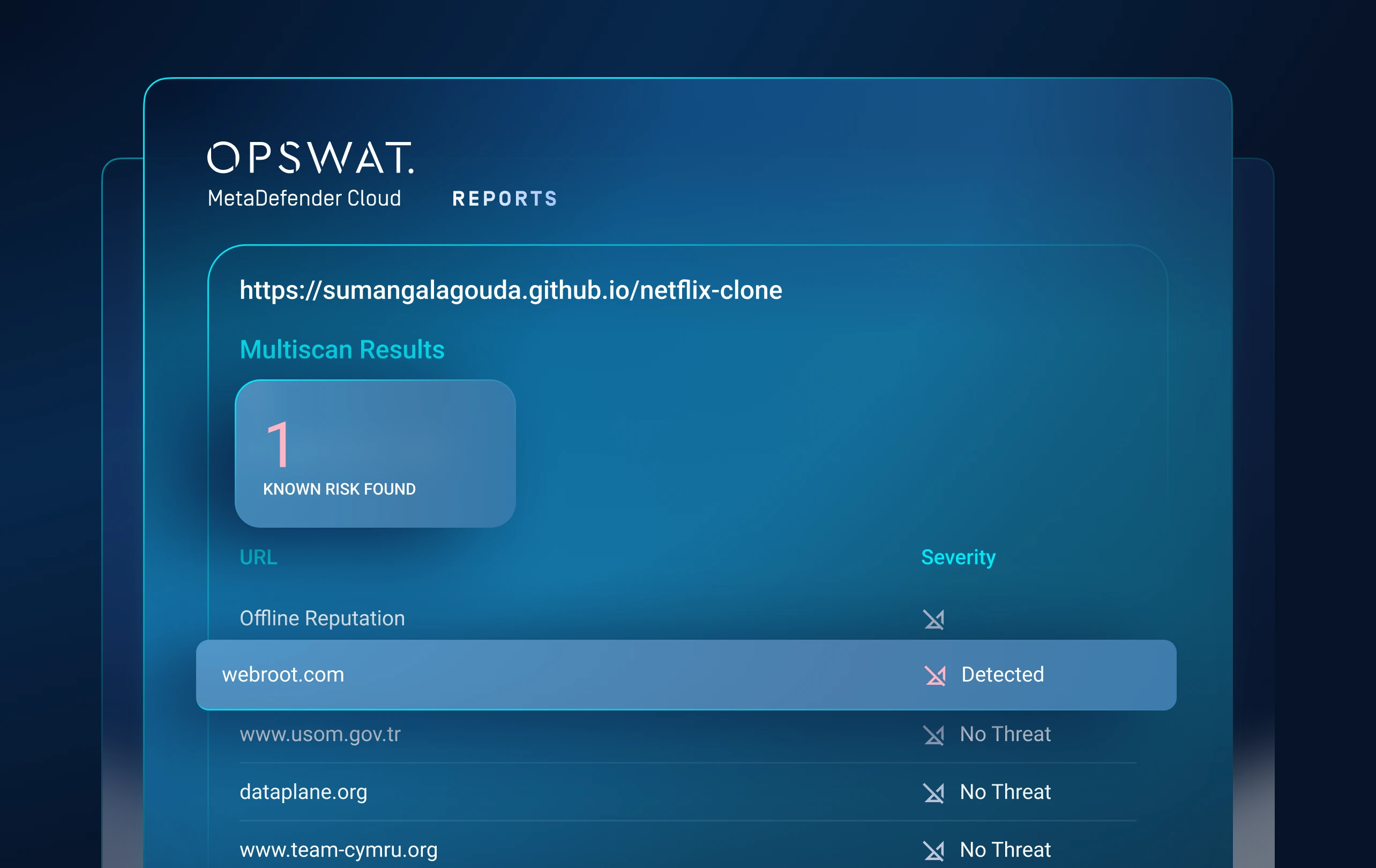

الطبقة 2: التحليل الديناميكي

اكتشف التهديدات غير المعروفة لـ

يكتشف البرامج الضارة المراوغة التي تختبئ من الصناديق الرملية التقليدية.

تقوم صندوق الحماية القائم على المحاكاة بتحليل الملفات للكشف عن التهديدات الخفية مثل برامج الفدية.

يكشف عن الأدوات والتسلسلات التحميلية ومنطق البرامج النصية وتكتيكات التهرب.

الطبقة 3: تقييم التهديدات

تحديد أولويات التهديدات

تقليل إرهاق التنبيهات.

يتم تصنيف مستويات مخاطر التهديدات لإبراز التهديدات ذات الأولوية بسرعة في الوقت الفعلي.

الطبقة 4: مطاردة التهديدات

تحديد البرامج الضارة حملات

البحث عن التشابه باستخدام التعلم الآلي

تقوم خاصية "ترابط أنماط التهديدات" بمطابقة التهديدات غير المعروفة مع البرامج الضارة المعروفة والتكتيكات والبنية التحتية وغيرها.

يكشف عن عائلات البرامج الضارة والحملات، مما يجبر المهاجمين على إعادة النظر في تكتيكاتهم وبنيتهم التحتية.

ابدأ في 3 خطوات بسيطة

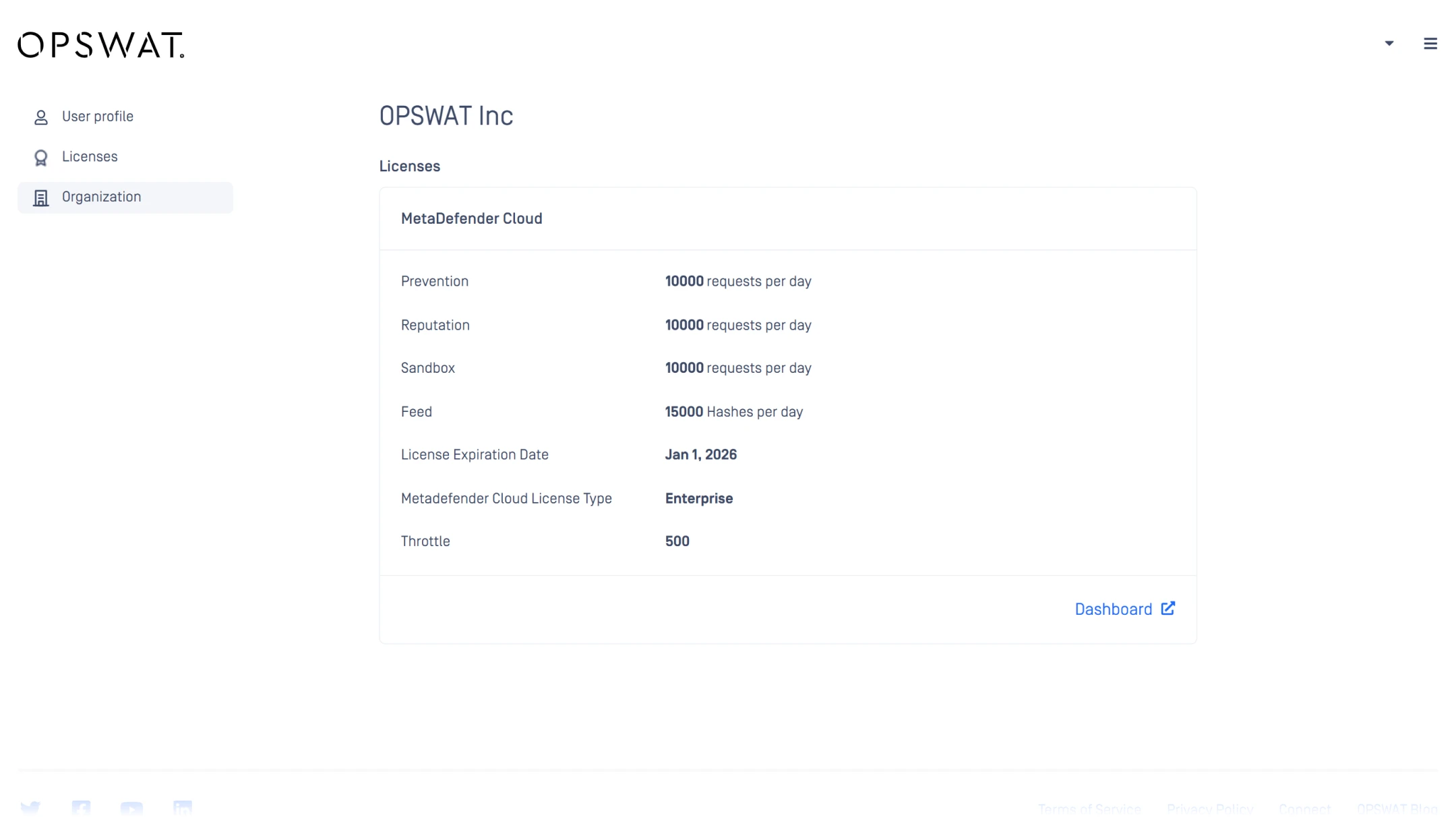

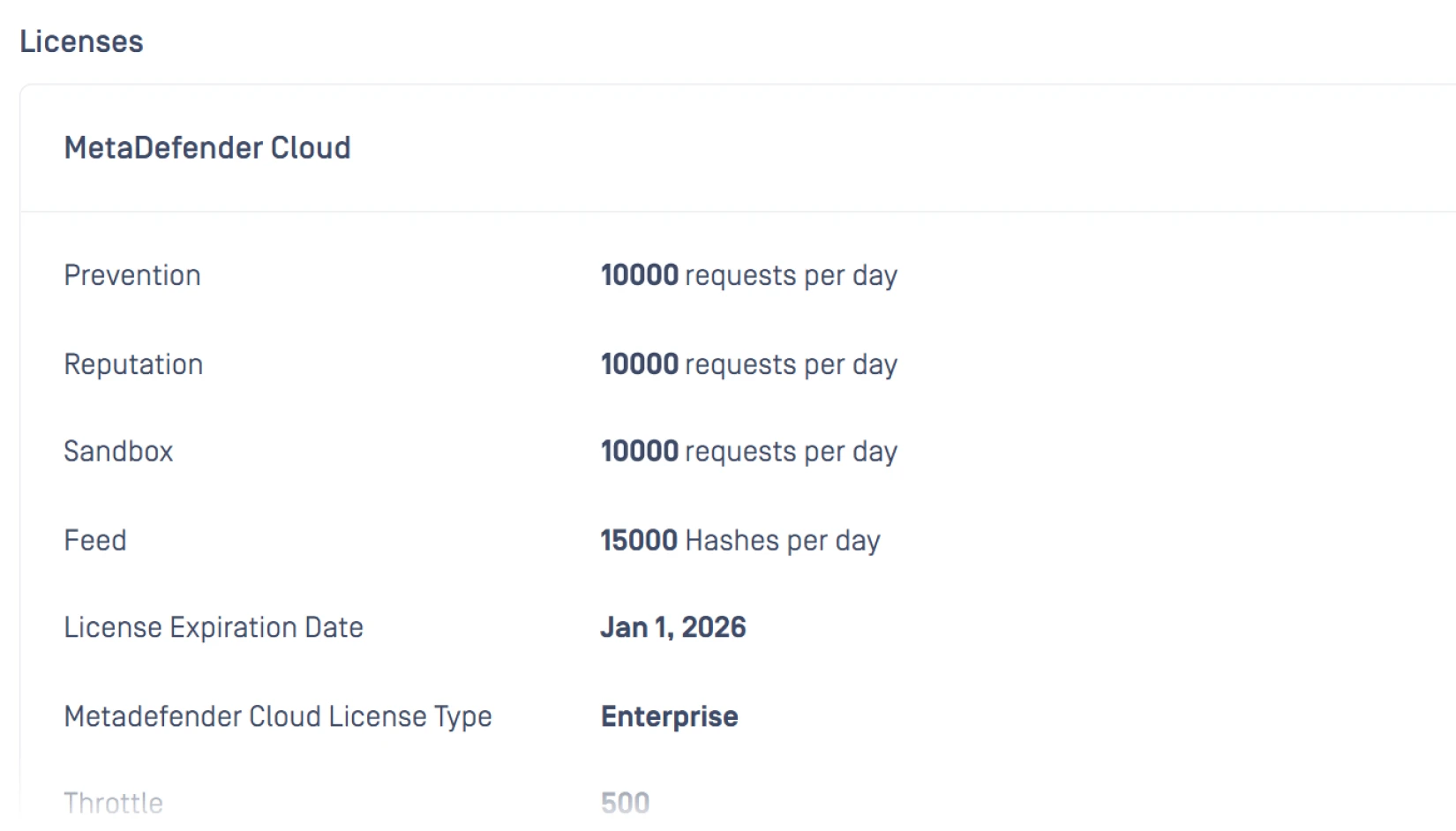

OPSWAT الوصول

يتم تنشيط الحزمة الخاصة بك بواسطة OPSWAT .

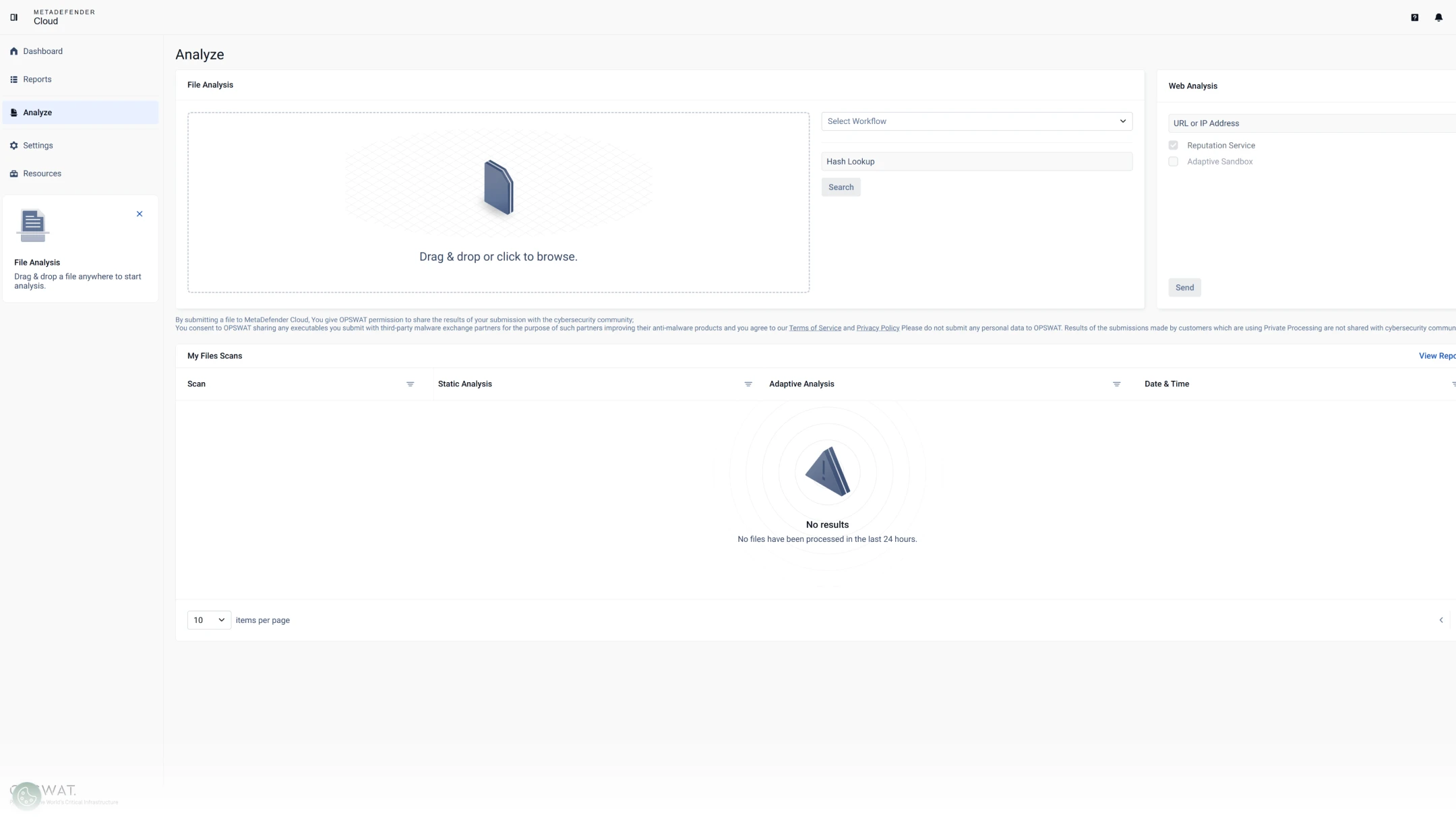

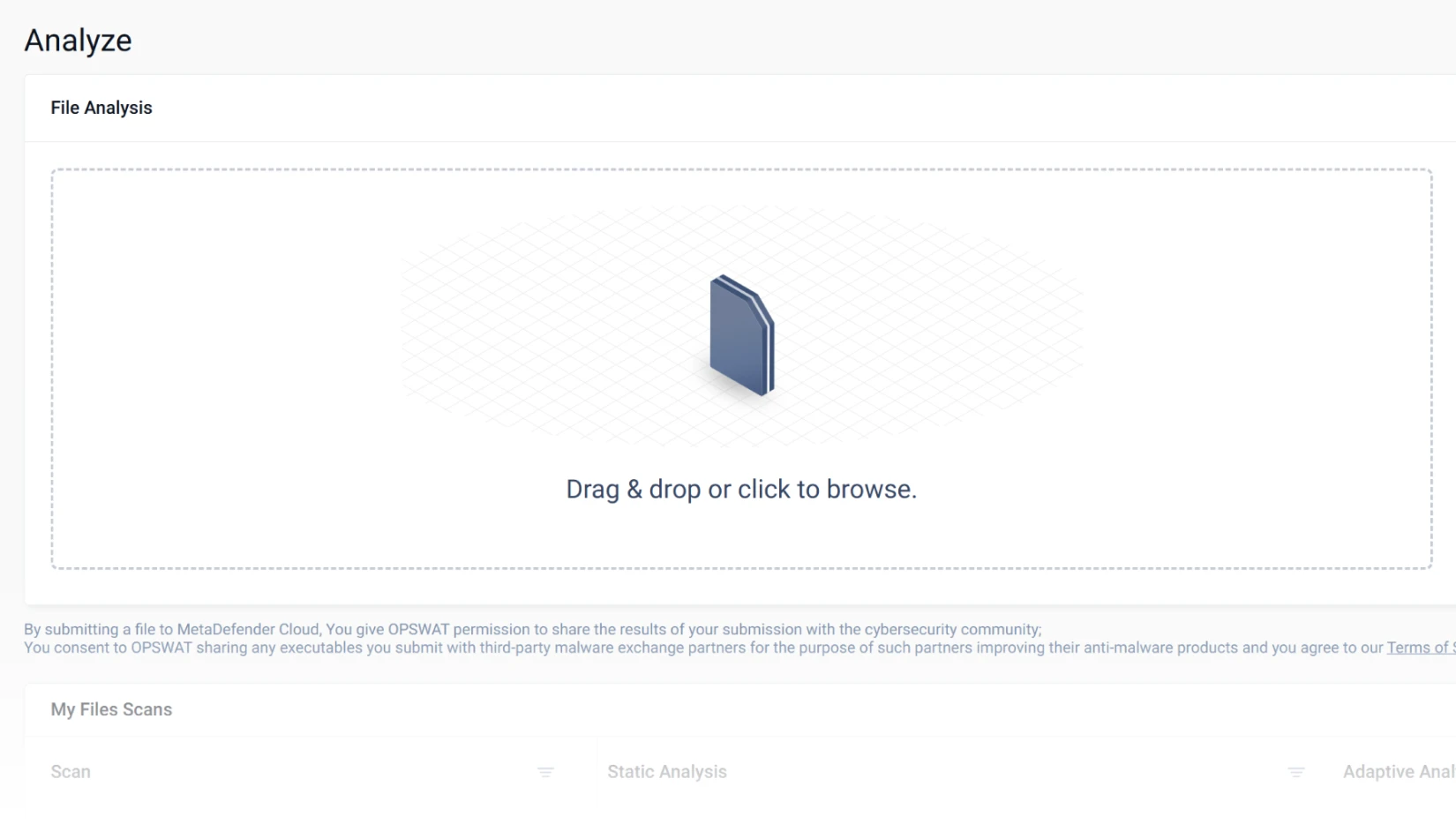

سحب الملفات وإفلاتها

حدد ملفًا للتحليل الديناميكي.

احصل على النتائج

اعرض أحكام الصندوق الرملي ودرجات التهديد و IOCs مباشرة من Cloud الخاصة بك.

- سحابة منصّة MetaDefender السحابية

- سحابة منصّة MetaDefender السحابية

- سحابة منصّة MetaDefender السحابية

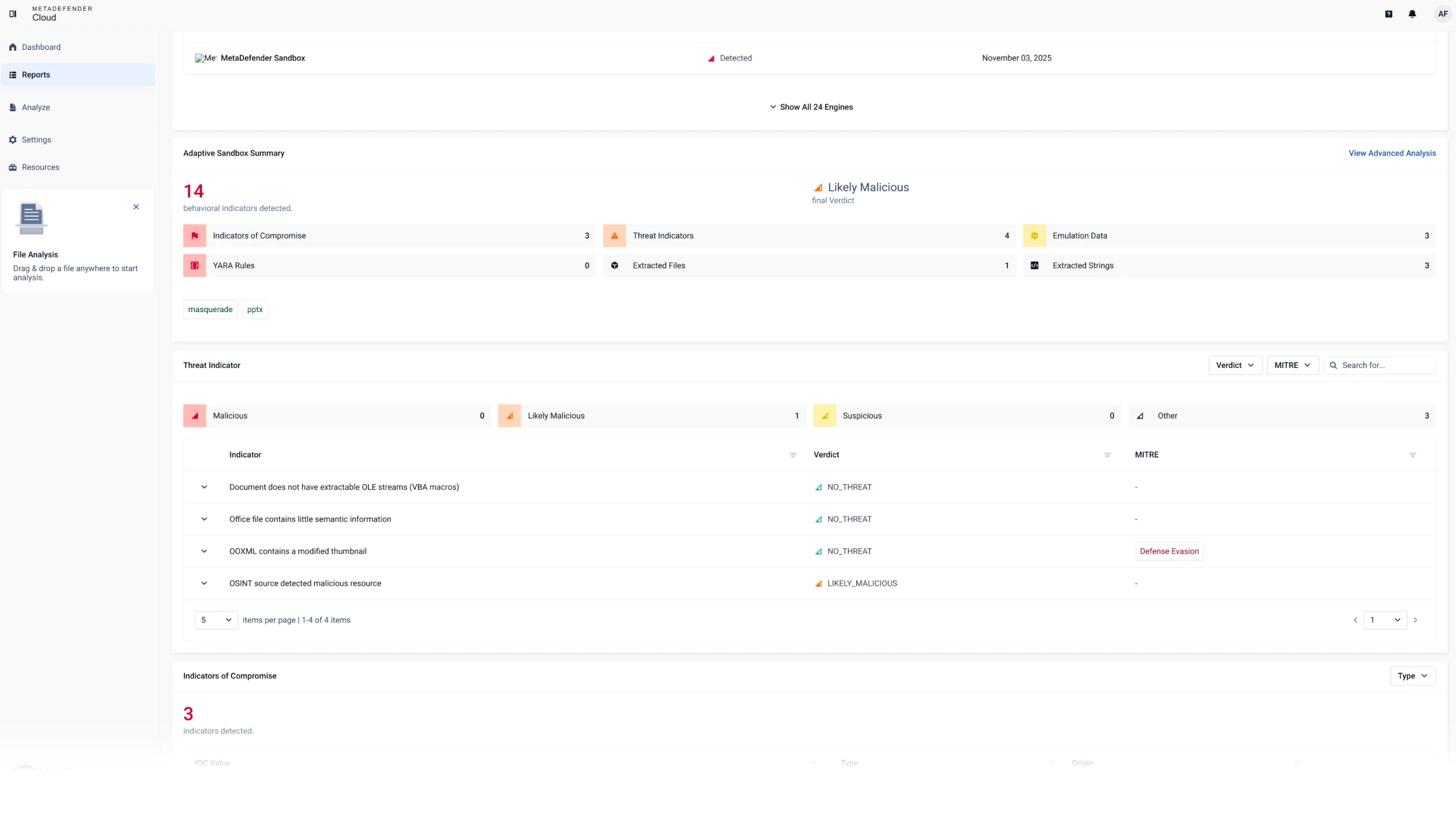

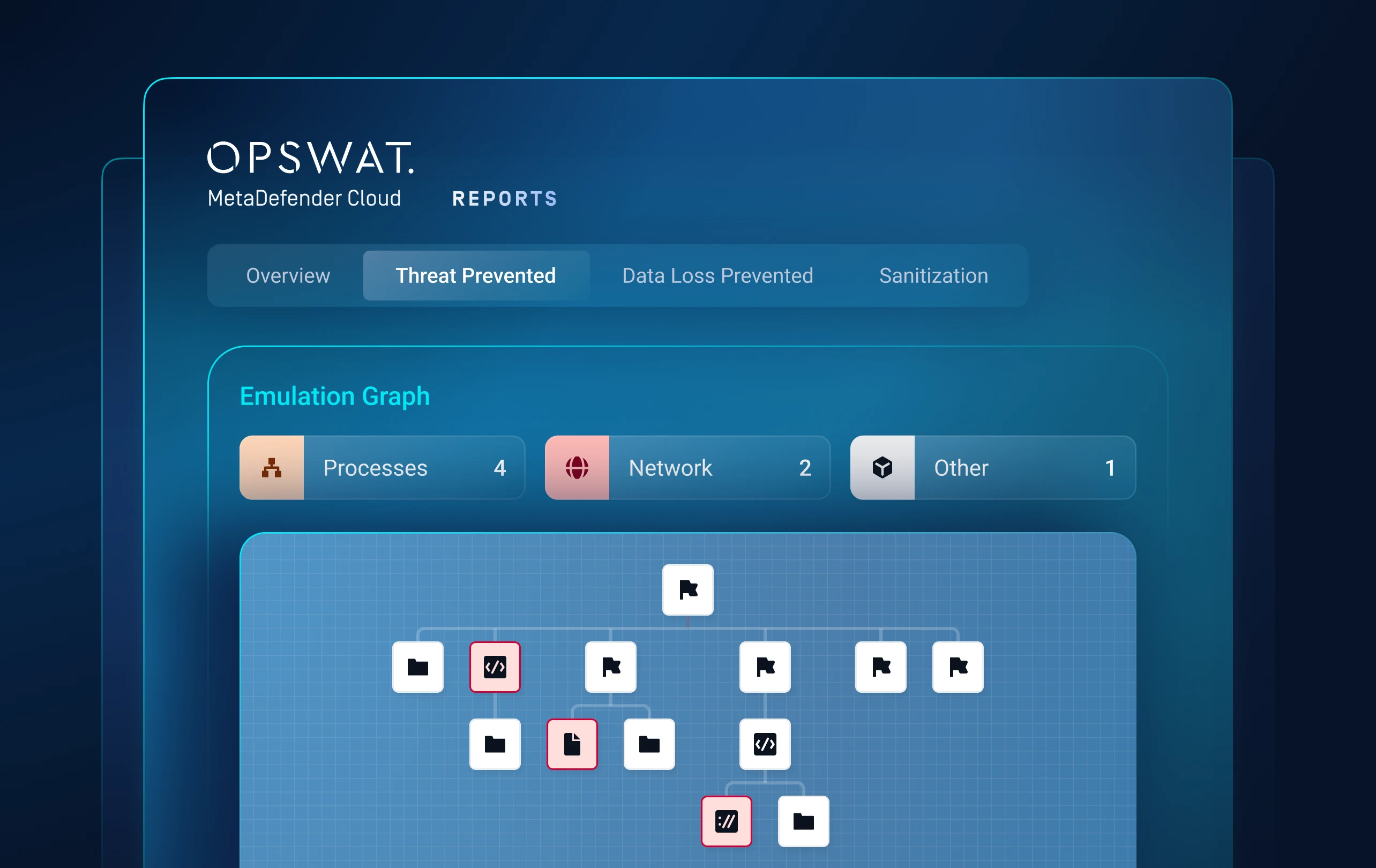

Sandbox Adaptive Sandbox يضم ميزة "

" لـ MetaDefender Cloud

يوضح الجدول التالي مجموعة ميزاتCloud Adaptive Sandbox MetaDefender Cloud . ولا يشمل ميزات النظام الأساسي، مثل API وقائمة التحكم في الوصول (ACL) القابلة للتكوين وتكامل OAuth وردود فعل syslog بتنسيق Common Event Format (CEF) وما إلى ذلك.

يرجى الاتصال بنا لحجز عرض تقني والحصول على شرح مفصل لجميع ميزات وقدرات النظام الأساسي.

Sandbox Adaptive

لـ MetaDefender Cloud

داخل OPSWAT نظام SaaS البيئي

- واجهات برمجة التطبيقاتCloud MetaDefender Cloud (الملفات، التجزئات، عناوين URL، النطاقات)

- واجهات برمجة التطبيقات الخاصة بالسمعة ومعلومات التهديدات (عناوين URL، النطاقات، عناوين IP، عمليات البحث عن التجزئة)

- وحدات OPSWAT الأخرى الخدمات

التكاملات الخارجية / التكاملات مع أطراف ثالثة

- API REST API الملفات وعناوين URL وعناوين IP والمجالات مع نتائج تحليل الصندوق الرملي

- منصات SIEM / التسجيل من خلال API تصدير الأحداث

- مطور أدوات خطوط أنابيب CI/CD، مستودعات، SDKs، مكونات إضافية)

- منصات SOAR / التنسيق من خلال API

بيئة متعددة / هجينة

- خيارات معالجة/مسح الملفات الخاصة للبيئات الحساسة

- MetaDefender Core المحليCore Cloud ومعلومات التهديدات الخدمات

دعم الامتثال

للمتطلبات التنظيمية

مع تزايد تعقيد الهجمات الإلكترونية والجهات التي تنفذها، تعمل الهيئات الحكومية في جميع أنحاء العالم على تطبيق لوائح تنظيمية لضمان قيام البنية التحتية الحيوية بما هو ضروري للحفاظ على أمنها.

موارد موصى بها

MetaDefender Cloud

استبيان SANS للكشف والاستجابة

تقرير مشهد التهديدات في عام 2025 OPSWAT لعام 2025

الأسئلة الشائعة

تفجير واسع النطاق ومتوافق مع السحابة للملفات وعناوين URL - مثالي لأمن البريد الإلكتروني/مصنعي المعدات الأصلية والفرق التي تحتاج إلى سعة مرنة دون تشغيل مزرعة صندوق الحماية الخاصة بها.

تحسين الكشف عن التهديدات على الويب باستخدام التعلم الآلي (التصنيف متعدد العلامات، تحليل البنية/الأسلوب)، الاستدلالات الخاصة بالتصيد الاحتيالي في ملفات PDF، الكشف عن العلامات التجارية، ومحاكاة JavaScript/الحافظة لإظهار "مجموعات القوالب"، تهريب QR، والتصيد الاحتيالي منخفض التعقيد على نطاق واسع.

API بسيطة API إرسال ملف/عنوان URL، الحصول على الحكم/مؤشرات الاختراق)، بالإضافة إلى تصدير MISP/STIX، موصلات Splunk SOAR/Cortex XSOAR، و YARA الذي يتم إنشاؤه تلقائيًا لمتابعة البحث.

يحافظ التوسع التلقائي مع المحاكاة السريعة على انخفاض زمن الاستجابة مع تجنب الحمل الزائد على الآلة الافتراضية؛ ويضمن توجيه السياسات أنك لا تفجر سوى ما هو ضروري، بحيث تتحكم في الحجم والإنفاق.

سحابة Yes-mix لتحليل الاندفاع/URL مع صندوق رمل محلي للبيانات الحساسة أو السيادية. تحدد السياسات مكان تشغيل كل عينة.