في بيئات التصنيع عالية السرعة، لا يوجد مجال للخطأ، خاصةً عندما تكون الأنظمة الحيوية معزولة عن الإنترنت. كان هذا الرائد في مجال النقل بحاجة إلى طريقة لنقل البيانات التشغيلية بأمان دون المساس بسرعة الإنتاج أو الامتثال للوائح التنظيمية. مع وجود آلاف محطات العمل الهندسية وواجهات HMI موزعة على مواقع متعددة، أدوات النقاط النهائية التقليدية كافية. كان التحدي الحقيقي هو تمكين USB آمن ومحكوم عبر بيئة موزعة ومعزولة دون إدخال تعقيدات أو إبطاء عمل الفرق.

طبقة جديدة من الدفاع

ووفقًا لتقرير مشهد التهديدات لعام 2025 الصادر عنOPSWAT فقد قفزت نسبة تعقيد البرمجيات الخبيثة بنسبة 127% في الأشهر الستة الماضية، بينما تظل الهجمات القائمة على الملفات أحد أكثر نواقل التهديدات استمرارًا ومراوغةً التي تستهدف البنية التحتية الحيوية.

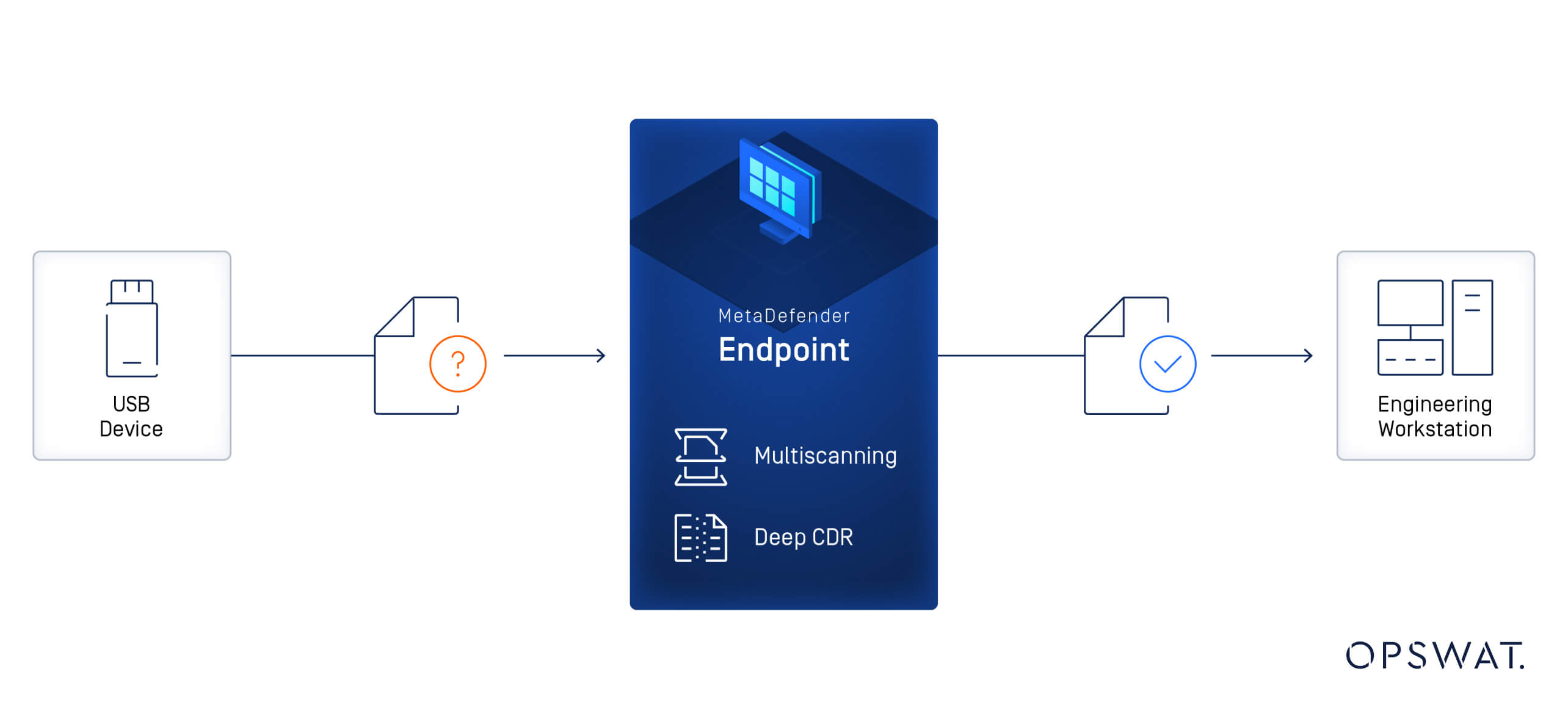

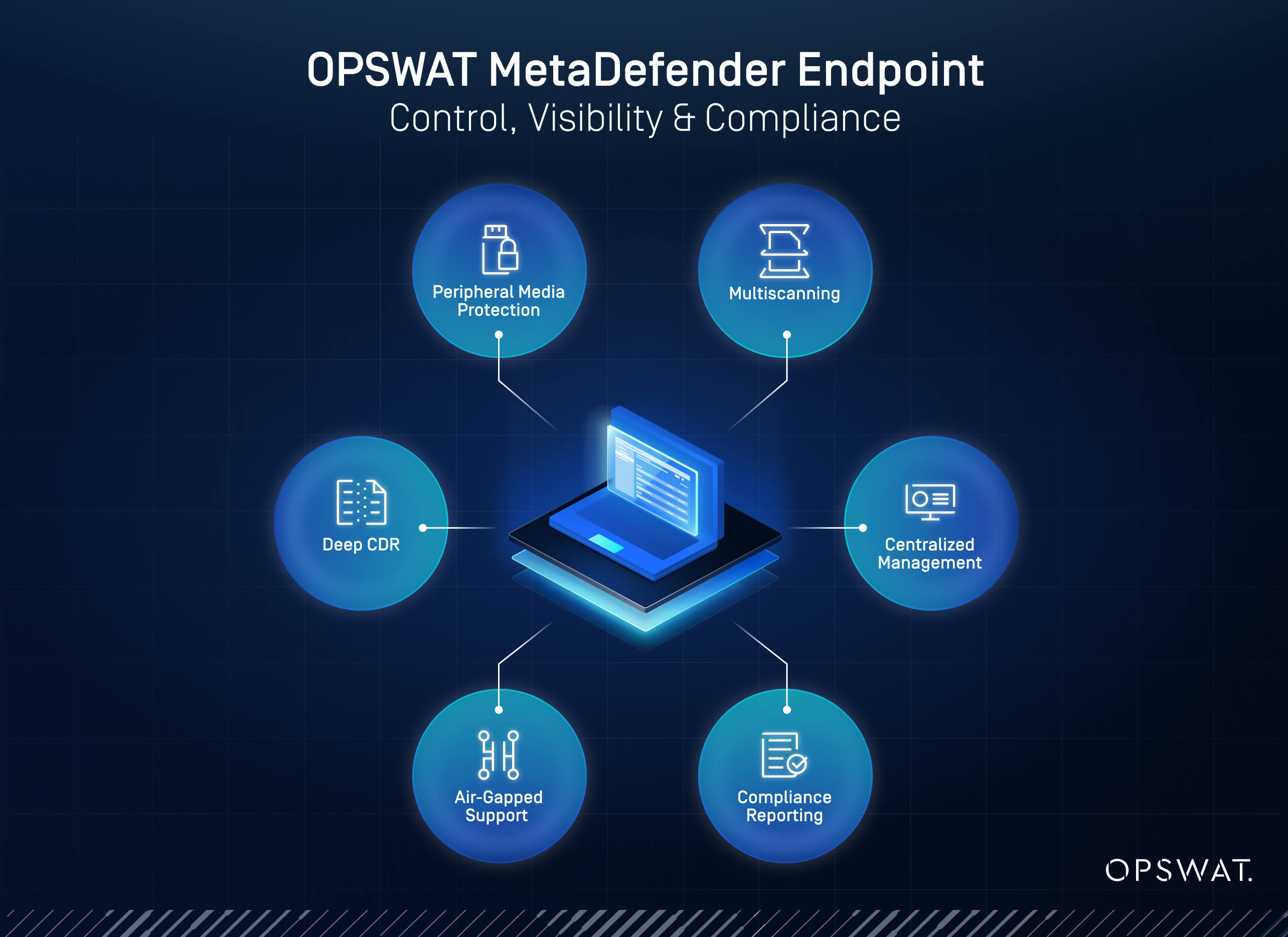

وللتخفيف من حدة هذه الأنواع من الهجمات الإلكترونية وحماية عملياتها وسد الثغرات الأمنية الحرجة، لجأت الشركة إلىEndpoint OPSWAT MetaDefender Endpoint. تم نشر هذا الحل المحلي مباشرةً على محطات العمل، مما يجعله مثاليًا لبنية الشبكة المتصلة بالهواء في الشركة. من خلال تقديم التحكم في الوسائط المستند إلى السياسة في نقطة النهاية، اكتسبت الشركة إمكانية الرؤية ودعم الامتثال والتحكم دون إبطاء العمليات، فمع حماية Media الطرفية، يحظر MetaDefender Endpoint الوصول إلى محركات أقراص USB حتى يتم فحصها والعثور عليها نظيفة. يتم فحص الملفات باستخدام تقنية Metascan™ Multiscanning المتقدمة، والتي يمكنها الاستفادة من أكثر من 30 محركاً لمكافحة البرمجيات الخبيثة لاكتشاف التهديدات المعروفة وغير المعروفة.

يوفر هذا النهج الدفاعي متعدد الطبقات معدل كشف أعلى بكثير من أي برنامج مكافحة فيروسات منفرد، والذي غالبًا ما يفوت التهديدات في الأنظمة المعزولة عن الإنترنت بسبب محدودية تحليل السلوك ونقص الاتصال بالإنترنت. ثم يتم تطهير المحتوى المشبوه باستخدام تقنية Deep CDR™، التي تزيل التهديدات المضمنة دون التأثير على قابلية استخدام الملف.

Endpoint MetaDefender Endpoint سد الثغرات الأمنية التي أدوات تتركها أدوات حماية النقاط النهائية التقليدية مفتوحة، خاصةً عندما يتعلق الأمر بالتحكم في البيانات المنقولة عبر USB والوسائط القابلة للإزالة الأخرى وفحصها. من خلال إضافة هذه الطبقة الإضافية من التحكم والوقاية من التهديدات، يعزز هذا البرنامج الدفاعات الحالية للشركة دون الحاجة إلى إجراء تغييرات على البنية التحتية الأساسية.

وقد منح هذا المزيج الشركة المصنعة شيئًا لم يكن لديها من قبل: التحكم الكامل في استخدام الوسائط القابلة للإزالة في بيئة مغطاة بالهواء دون الحاجة إلى إجراء تغييرات على البنية التحتية الحالية.

عمليات نقل آمنة، وامتثال قوي، وإنتاج غير متقطع

وبفضل تطبيق MetaDefender Endpoint تخلصت الشركة من حالة عدم اليقين التي كانت تكتنف عمليات نقل الملفات USB. يمكن للموظفين الآن نقل البيانات التشغيلية بأمان بين الأنظمة، مع العلم أن كل ملف تم التحقق من صحته ونظافته وتوافقه.

المزايا الرئيسية:

- تظل فرق الإنتاج فعالة

- تكتسب فرق الأمن الرؤية والسيطرة

- يحصل مسؤولو الامتثال على مسارات التدقيق التي يحتاجون إليها

تتطلب العديد من اللوائح التنظيمية العالمية الآن من المؤسسات فرض حماية الوسائط القابلة للإزالة واستخدام محركات متعددة لمكافحة الفيروسات لفحص الملفات، مما يجعل هذه الضوابط ليست عملية فحسب بل ضرورية. وبفضل OPSWAT عززت الشركة وضعها الأمني الخاص بالامتثال.

يدير المسؤولون الآن آلاف نقاط النهاية من خلال وحدة تحكم الإدارة المركزية. ويمكنهم الآن تحديد نُهج مخصصة على مستوى دقيق وإنشاء تقارير الامتثال مع سجل فحص مفصّل وبيانات وضع المخاطر لتسهيل عمليات التدقيق وتطبيق سياسة أقوى. يعمل النظام بهدوء في الخلفية، ويفرض نظافة الملفات دون إبطاء الإنتاج.

والأهم من ذلك، تم الحفاظ على الكفاءة التشغيلية وسير العمل اليومي. يمكن الآن نقل التحديثات وملفات التكوين بأمان، مما يحافظ على سير عمليات التصنيع بسلاسة مع الحفاظ على المعايير التنظيمية الصارمة.

| التحديات السابقة | OPSWAT MetaDefender Endpoint | |

|---|---|---|

| نقل بيانات Media الطرفية | الاستخدام اليدوي غير المتحقق منه لوسائط USB | فحصها وتعقيمها قبل الوصول إليها |

| رؤية استخدام Media الطرفية | رؤية منخفضة لنشاط الجهاز والملفات | سجلات مركزية قابلة للتدقيق والمراقبة |

| الامتثال لاستخدام Media | خطر انتهاك السياسات أو اللوائح التنظيمية | تقارير مدمجة ودعم مدمج للوائح الصناعة |

| تأثير الإنتاج | معرضة لخطر الإصابة بالبرامج الضارة المحتملة أو التعطل | صيانة كاملة مع وصول آمن ومعتمد لوسائل الإعلام |

توفير التحكم والرؤية والامتثال

Endpoint OPSWAT MetaDefender Endpoint أدوات في هذا النشر:

- حماية Media الطرفية: يفرض سياسة المسح الضوئي لـ USB والوسائط الأخرى القابلة للإزالة، مما يضمن فحص الأجهزة قبل الاستخدام والوصول إلى الملفات النظيفة فقط

- Metascan™ Multiscanning: يقوم بمسح الملفات باستخدام أكثر من 30 محركًا لمكافحة الفيروسات لاكتشاف التهديدات المعروفة وغير المعروفة بدقة أعلى بكثير من المحرك الواحد أدوات

- تقنية Deep CDR™: تزيل المحتوى الذي يُحتمل أن يكون ضارًا مع الحفاظ على قابلية استخدام الملف الأصلي وتنسيقه

- وحدة التحكم المركزية في الإدارة: توفر رؤية وتحكماً موحدين، مما يسمح للمسؤولين بتعيين قواعد الفحص ومراقبة استخدام الجهاز وإدارة أمان نقطة النهاية في جميع المواقع

- دعم الشبكة ذات الفجوة الهوائية: يعمل بشكل كامل في البيئات غير المتصلة بالإنترنت، وهو مثالي للأنظمة المنظمة أو المعزولة

- تقارير جاهزة للامتثال: تسجيل نتائج الفحص ونشاط الجهاز واكتشافات التهديدات تلقائيًا لدعم عمليات التدقيق الداخلية والمواءمة مع معايير الصناعة

تأمين الحلقة التالية المعرضة للخطر في البيئات الحرجة

من خلال تأمين محركات أقراص USB في مناطق الإنتاج غير المتصلة بالإنترنت، عززت هذه الشركة المصنعة العالمية مرونتها التشغيلية. إنه تذكير بأنه في بيئات الإنتاج عالية المخاطر، حتى عمليات نقل الملفات البسيطة يمكن أن تصبح نقطة خطر أو نقطة تحكم.

للتعرف كيف يمكن ل MetaDefender Endpoint حماية بيئتك الموصولة بالهواء أو الخاضعة للتنظيم، تحدث إلى أحد الخبراء اليوم.