تعريف الشبكات ذات الفجوات الهوائية

الشبكة ذات الفجوة الهوائية هي بنية أمنية تكون فيها أجهزة الكمبيوتر أو الشبكات معزولة ماديًا أو منطقيًا عن الأنظمة غير الآمنة، بما في ذلك الإنترنت العام. ويمنع هذا الفصل، المعروف باسم "الفجوة الهوائية"، الوصول غير المصرح به، مما يضمن بقاء البيانات والأنظمة الحساسة محمية من التهديدات الإلكترونية الخارجية.

غالبًا ما تُستخدم في البيئات التي تتطلب أقصى قدر من الحماية، مثل الشبكات السرية أو أنظمة التكنولوجيا التشغيلية (التكنولوجيا التشغيلية) في البنية التحتية الحيوية، توفر الأنظمة المجهزة بالهواء أحد أكثر تصاميم الشبكات المتاحة أمانًا.

الفجوة الهوائية مقابل عزل الشبكة: الاختلافات الرئيسية

في حين أن عزل الشبكة يمكن أن ينطوي على تجزئة الشبكات من خلال حدود محددة بالبرمجيات مثل الشبكات المحلية الافتراضية أو جدران الحماية، فإن الشبكات الموصولة بالهواء تزيل الاتصال بالكامل. يؤدي هذا الفصل المادي إلى إزالة مسارات حركة المرور الواردة أو الصادرة، مما يجعل الأنظمة المعزولة هوائياً أكثر مرونة في مواجهة الاختراق الخارجي.

شرح مصطلحات الصناعة

تُعد الشبكات ذات التغطية الهوائية شائعة في البيئات عالية الأمان مثل الأنظمة الحكومية السرية وبيئات التقنيات التشغيلية وأنظمة التحكم الصناعي. غالباً ما تدعم هذه الشبكات البنية التحتية حيث يمكن أن يكون للتوقف عن العمل أو اختراق البيانات عواقب كارثية.

تشير مصطلحات مثل "الجانب العالي/الجانب المنخفض" إلى الفصل بين البيئات الموثوقة وغير الموثوقة، مع وجود فجوة هوائية تضمن عدم وجود جسر مباشر بين الاثنين.

كيف تعمل الشبكات ذات الفجوات الهوائية؟

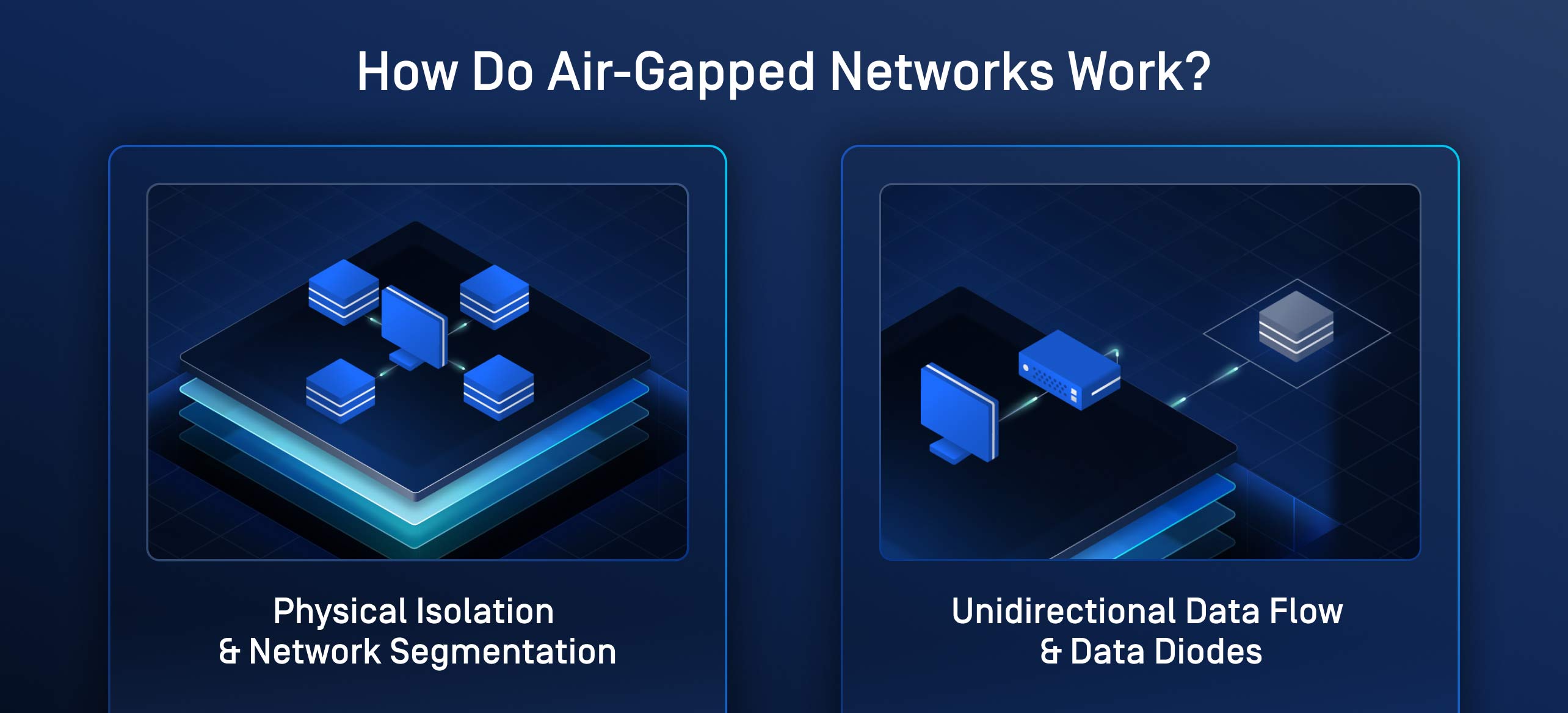

تعمل الشبكات المعزولة هوائياً من خلال فرض الفصل المادي أو المنطقي عن الأنظمة غير المؤمنة. تضمن هذه التدابير عدم وجود اتصال مباشر - سلكي أو لاسلكي - بين النظام المعزول والشبكات الخارجية.

تتضمن إحدى الهياكل الشائعة استخدام بوابات أحادية الاتجاه معززة بالأجهزة، مثل ثنائيات البيانات، للسماح بتدفق المعلومات من بيئة التغطية الهوائية دون السماح بتدفق أي بيانات واردة.

العزل المادي وتجزئة الشبكة

يشير العزل المادي إلى الفصل الكامل للأنظمة عن أي شبكة قد تشكل خطراً. قد يتضمن ذلك وضع الأنظمة في غرف محمية أو إزالة أي واجهات لاسلكية أو إيثرنت بالكامل.

يمكن أن يكمل تجزئة الشبكة العزل المادي من خلال إنشاء حدود داخلية صارمة بين الأنظمة بناءً على الحساسية والوظيفة.

تدفق البيانات أحادي الاتجاه وصمامات البيانات أحادية الاتجاه

يسمح تدفق البيانات أحادي الاتجاه، الذي غالباً ما يتم فرضه بواسطة ثنائيات البيانات، بنقل المعلومات في اتجاه واحد من بيئة ذات حساسية أعلى إلى منطقة ذات حساسية أقل دون مسار عودة. وتستخدم ثنائيات البيانات، على وجه الخصوص، الإنفاذ على مستوى الأجهزة لمنع حركة المرور العكسي، مما يزيل خطر الاتصال عبر قناة خلفية.

تُعد هذه الأجهزة ضرورية في بيئات مثل شبكات الطاقة، حيث يحتاج المشغلون إلى الوصول إلى القياس عن بُعد في الوقت الفعلي دون إدخال تهديدات خارجية.

لمزيد من المعلومات حول مقارنة الثنائيات الضوئية للأمن أدوات الأمان الأخرى، انظر الثنائيات الضوئية مقابل جدران الحماية.

المزايا الأمنية للشبكات ذات الفتحات الهوائية

الشبكات المعزولة عن الإنترنت ليست مثالية بحد ذاتها، ولكنها توفر بشكل عام حماية ضد التهديدات الإلكترونية الخارجية. ونظرًا لانفصالها عن الأنظمة الخارجية، فإنها تقلل من المخاطر الناجمة عن التهديدات التي تعتمد على الوصول إلى الإنترنت، بما في ذلك العديد من أنواع البرامج الضارة وبرامج الفدية أدوات الاستغلال عن بُعد.

غالبًا ما تكون أنظمة التغطية الجوية هي خط الدفاع الأخير للعمليات الأكثر أهمية، بدءًا من مراكز القيادة العسكرية وحتى أجهزة التحكم في المنشآت النووية.

البنية التحتية الحيوية OT Security

تلعب الشبكات المربوطة بالهواء دوراً حيوياً في تأمين بيئات التكنولوجيا التشغيلية مثل محطات الطاقة ومرافق معالجة المياه وأنظمة النقل. في الواقع، تم بناء العديد من أنظمة البنية التحتية الحيوية التي نعتمد عليها أكثر من غيرها قبل ظهور الإنترنت.

فالأنظمة التي كانت تعتمد في السابق على الشاحنات التي كانت تتنقل من محطة فرعية إلى أخرى لجمع البيانات لا تزال تخدمنا اليوم، على الرغم من استمرار تطور الإنترنت ورقمنة سير العمل.

تعتمد هذه الصناعات على أداء يمكن التنبؤ به ودون انقطاع. ومن خلال عزل الأنظمة الرئيسية، يضمن المشغّلون السلامة والموثوقية، حتى عندما تستهدف التهديدات بنشاط المكونات المتصلة بتكنولوجيا المعلومات.

لاستكشاف هذا الأمر بمزيد من التفصيل، اقرأ تأمين البيئات المغطاة جواً من الهجمات المستهدفة.

بناء الشبكات الهوائية وصيانتها

يتطلب نشر وإدارة شبكة ذات فجوات هوائية تخطيطاً دقيقاً وانضباطاً تشغيلياً صارماً. يجب على المؤسسات أن تقرر ما إذا كانت ستستخدم الفجوات الهوائية المادية أو المنطقية، وكيفية التعامل مع استيراد/تصدير البيانات بطريقة آمنة.

استراتيجيات النسخ الاحتياطي، والمعروفة باسم النسخ الاحتياطية للفجوات الهوائية، هي أيضاً بالغة الأهمية. تُخزَّن هذه النسخ الاحتياطية دون اتصال بالإنترنت أو في بيئات معزولة لمنع برمجيات الفدية الخبيثة من تشفيرها أو حذفها.

الفجوات الهوائية المادية مقابل الفجوات الهوائية المنطقية

تعني الفجوة الهوائية المادية عدم وجود كابلات شبكة أو اتصالات واي فاي أو جسور رقمية أخرى بين النظام الآمن والشبكات الخارجية. تستخدم الفجوة الهوائية المنطقية عناصر تحكم برمجية مثل قواعد جدار الحماية أو قيود التوجيه، والتي يمكن أن توفر الراحة ولكنها أقل أمانًا وعرضة لسوء التهيئة أو الاستغلال.

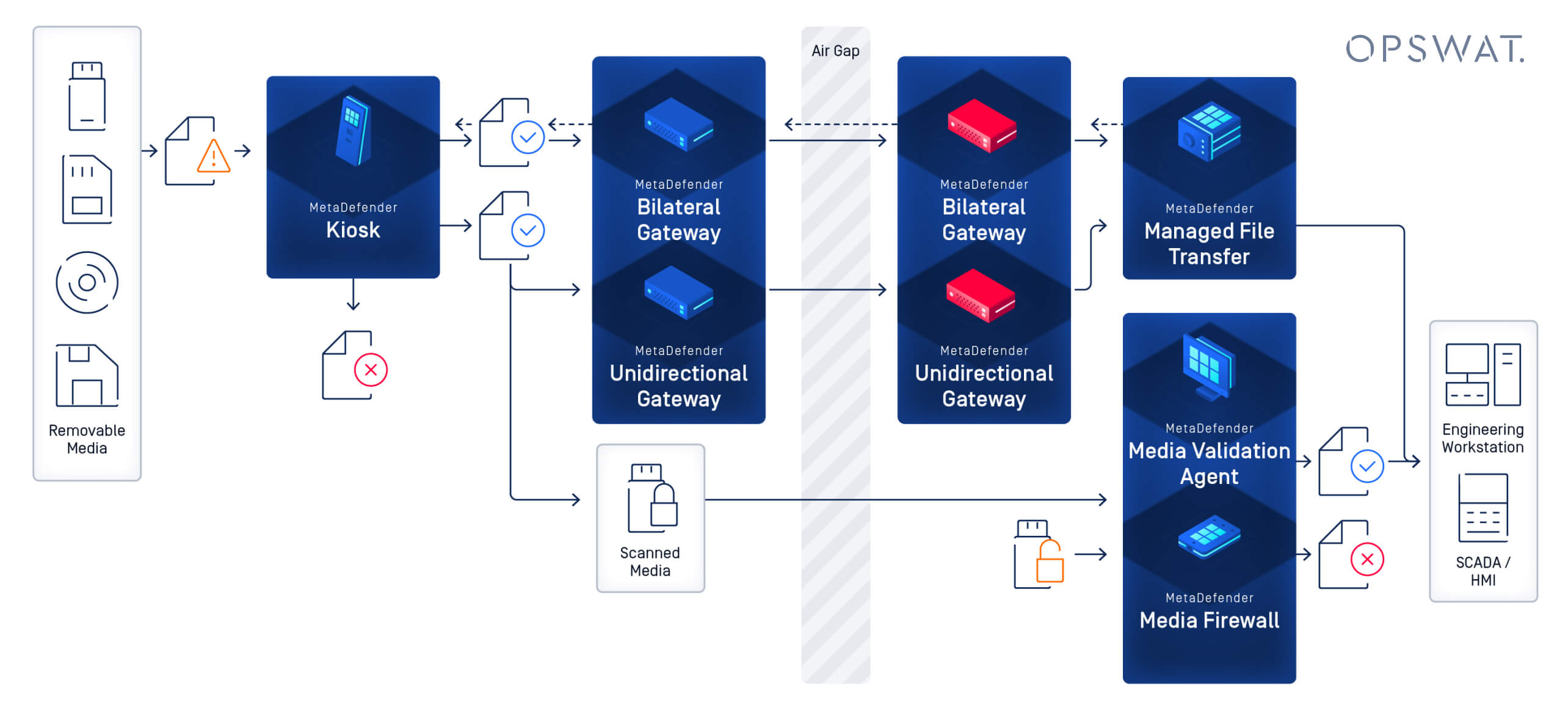

Media القابلة للإزالة والنقل Secure للبيانات

غالبًا ما تعتمد الشبكات الموصولة بالهواء على محركات أقراص USB أو الأقراص المدمجة أو غيرها من الوسائط القابلة للإزالة لنقل البيانات إلى الداخل والخارج. هذه العملية تنطوي على مخاطر. لإدارتها بشكل آمن، يجب على المؤسسات:

- افحص جميع الوسائط والأجهزة العابرة بحثًا عن البرامج الضارة قبل الاستخدام

- استخدم أجهزة موثوقة مثل MetaDefender Kiosk و MetaDefender Drive

- تطبيق ضوابط الوصول ومسارات التدقيق لتتبع عمليات النقل

لا تزال الوسائط الطرفية والقابلة للإزالة إحدى الطرق العملية القليلة لتحديث البيانات أو استرجاعها من نظام موصول بالهواء، ولكن يجب إدارتها بإحكام للتخفيف من المخاطر.

هجمات الفجوة الهوائية وحدودها

وعلى الرغم من قوتها، إلا أن الشبكات الموصولة بالهواء وحدها ليست عملية. يجب أن تكون هناك طريقة للوصول إلى البيانات في الوقت الحقيقي؛ وهذا يعني أنه يجب تنفيذ الاتصال بين الشبكات عالية الأمان والشبكات منخفضة الأمان -على شكل ثنائيات بيانات أحادية الاتجاه معززة بالأجهزة.

بالإضافة إلى ذلك، فإن الشبكات الموصولة بالهواء ليست منيعة. فقد نجحت هجمات متخصصة في اختراق الأنظمة الموصولة بالهواء باستخدام ناقلات غير تقليدية مثل أجهزة USB المخترقة أو الإشارات الكهرومغناطيسية أو التهديدات الداخلية.

كما أن صيانة هذه الأنظمة يمكن أن تكون كثيفة الاستخدام للموارد ومعقدة من الناحية التشغيلية.

أمثلة بارزة لهجوم الفجوة الجوية

وأشهر هجوم على الثغرة الهوائية هو Stuxnet، وهي دودة متطورة مصممة لاستهداف منشآت تخصيب اليورانيوم في إيران. وقد انتشر عبر أجهزة USB المصابة وتم تصميمه خصيصاً لتغيير عمليات PLC (وحدة تحكم منطقية قابلة للبرمجة) دون الوصول إلى الشبكة.

وقد أظهرت أبحاث أخرى طرقًا أخرى لاستخراج البيانات باستخدام مصابيح LED الوامضة أو الإشارات فوق الصوتية أو تقلبات الطاقة - مما يسلط الضوء على أنه حتى الأنظمة المعزولة يمكن استكشافها في ظل الظروف المناسبة.

القيود وتحديات الصيانة

تُدخل الشبكات الموصولة بالهواء تعقيدات. تتطلب التحديثات والتصحيحات ومراقبة النظام عمليات يدوية. يمكن أن يؤدي الخطأ البشري، أو سوء نظافة الوسائط، أو عدم وجود بروتوكولات أمان واضحة إلى خلق نقاط ضعف غير متوقعة.

يجب أن توازن المؤسسات بين فوائد العزل والمتطلبات التشغيلية للصيانة وتجربة المستخدم.

الشبكات ذات الثغرات الهوائية مقابل مناهج الأمان الأخرى

غالبًا ما تتم مقارنة الشبكات المعزولة هوائيًا بالبيئات المحمية بجدران الحماية، واستراتيجيات تجزئة الشبكة، وعمليات نشر الصمام الثنائي للبيانات. لكل منها مكانها في وضع أمني قوي، لكنها تختلف بشكل كبير من حيث التكلفة والتعقيد والفعالية.

الفجوة الهوائية مقابل التجزئة الشبكية مقابل الصمام الثنائي للبيانات

الميزة | شبكة الهواء المقطوعة | تجزئة الشبكة | الأمان المستند إلى الصمام الثنائي للبيانات |

|---|---|---|---|

الاتصال | لا يوجد اتصال | التحكم في الوصول الداخلي | تدفق خارجي أحادي الاتجاه |

مستوى العزل | مرتفع (بدني/منطقي) | متوسط (منطقي فقط) | عالية (مفروضة الأجهزة) |

حالة الاستخدام | مصنف، فني، فني، حرج | تكنولوجيا المعلومات المؤسسية، الإدارات | مراقبة التكنولوجيا التشغيلية والطب الشرعي |

التكلفة | عالية | متوسط | متوسطة إلى عالية |

تعقيدات الصيانة | عالية | منخفضة إلى متوسطة | متوسط |

المرونة ضد الهجمات السيبرانية | عالية جداً | متوسط | عالية |

للاطلاع على رؤى أعمق، استكشف سد الفجوة وجدران الحماية ليست كافية.

اتخاذ الخطوة التالية

سواء كنت تحمي نظام تحكم نووي أو تحتاج ببساطة إلى ضمان نقل الملفات بأمان إلى بيئة مختبرية معزولة، تقدم OPSWAT تقنيات مثبتة للبيئات المعزولة بالهواء. لدينا MetaDefender Optical Diode و MetaDefender Kiosk يعملان معًا مع MetaDefender Drive والمزيد من طبقات منصةMetaDefender Platform لفرض تدفق البيانات أحادي الاتجاه واستيراد/تصدير الوسائط بأمان عبر الشبكات المهمة.

تحظى OPSWAT بالثقة على مستوى العالم لحماية ما هو مهم - اكتشف كيف يمكننا المساعدة في الحفاظ على أمن فجوتك الهوائية.

الأسئلة الشائعة (FAQs)

س: ما هي الفجوة الهوائية؟

الفجوة الهوائية هي مفهوم أمني يتم فيه عزل الأنظمة عن الشبكات غير الموثوق بها لمنع الوصول غير المصرح به أو تسرب البيانات.

س: كيف تعمل الفجوات الهوائية؟

تعمل الثغرات الهوائية عن طريق فصل الأنظمة ماديًا أو منطقيًا عن الشبكات الخارجية، وغالبًا ما يتم ذلك باستخدام عناصر تحكم في الأجهزة مثل ثنائيات البيانات.

س: ما هي المزايا الأمنية للشبكات الموصولة بالهواء؟

توفر شبكات التغطية الجوية حماية فائقة من التهديدات السيبرانية الخارجية، وتقلل من مخاطر تسلل البرمجيات الخبيثة، وهي مثالية للبنية التحتية الحيوية.

س: هل شبكات التغطية الهوائية أفضل من أساليب الأمان الأخرى؟

فهي أكثر أماناً في البيئات عالية الخطورة ولكنها تأتي بتكاليف صيانة أعلى ومرونة محدودة مقارنةً بالتجزئة أو جدران الحماية.

س: ما هي وصلة الفجوة الهوائية؟

من الناحية الفنية، لا يوجد "اتصال فجوة هوائية" لأن الأنظمة ذات الفجوة الهوائية مفصولة حسب التصميم. ومع ذلك، قد تستخدم عمليات النقل المتحكم فيها وسائط قابلة للإزالة أو بوابات أحادية الاتجاه.

س: ما هي تقنية تفريغ الهواء؟

الفجوة الهوائية هي طريقة عزل النظام عن طريق إزالة جميع اتصالات الشبكة، وتستخدم في البيئات الحساسة من الناحية الأمنية.

س: ما أهمية تخطيط الهواء؟

يُعدّ التداخل الهوائي ضروريًا للأنظمة التي تكون فيها سلامة البيانات وسريتها أمرًا بالغ الأهمية، مثل الدفاع والطاقة والتصنيع.

س: ما هي الشبكة الموصولة بالهواء؟

الشبكة المعزولة هوائياً هي شبكة آمنة معزولة مادياً أو منطقياً عن الأنظمة غير الموثوق بها لمنع تبادل البيانات غير المصرح به.