تُعد الصناعة النووية قطاعاً حساساً حيث يمكن أن يؤدي الاختراق الأمني إلى أحداث كارثية. يتطلب القسم 73.54 من قانون اللوائح الفيدرالية التي وضعتها اللجنة التنظيمية النووية (NRC 10 CFR (1))، وهو قانون اللوائح الفيدرالية الذي وضعته اللجنة التنظيمية النووية، أن يكون لدى المحطات النووية برامج للأمن السيبراني. يندرج هذا الشرط تحت برنامج الأمن المادي لمحطات الطاقة النووية ويدعو إلى اتخاذ تدابير لعزل الأصول الرقمية الحرجة (عن طريق الفجوات الهوائية أو غيرها من طرق العزل)، ومراقبة وتأمين استخدام الأجهزة mobile مثل أجهزة الكمبيوتر المحمولة، والمراقبة المستمرة من خلال التحليل النشط والسلبي للبرامج الضارة.

إلى جانب المتطلبات التنظيمية للجنة التنظيمية النووية، ينص المبدأ التوجيهي NEI 18-08(2)، وهو مبدأ توجيهي وضعه معهد الطاقة النووية، على أن المحطات النووية مطالبة بتنفيذ تدابير وقائية ضد تهديدات الأمن السيبراني التي تقدمها أجهزة mobile مثل أجهزة الكمبيوتر المحمولة من بائعين خارجيين، والمؤسسات التي تطبق BYOD (أحضر جهازك الخاص).

مع تزايد الحاجة إلى حلول أمنية قوية، لا يمكن لسلاسل التوريد الخاصة بالبنية التحتية الحيوية الاعتماد على الأساليب التقليدية مثل برامج مكافحة الفيروسات الفردية.

التحديات التي تواجه تأمين سلاسل الإمداد النووي

بين عامي 2022 و2023، سجّل المعهد الوطني للعلوم والتكنولوجيا ارتفاعًا في عدد الثغرات الأمنية في الأنظمة بحوالي 2000 ثغرة أمنية مع زيادة قدرها 60 تهديدًا إضافيًا تقريبًا يوميًا، وفقًا لتحليل حديث من موقع POLITICO[3]. وبالنظر إلى هذه الأرقام المقلقة، فإن تدابير الأمن السيبراني الصارمة ضرورية ليس فقط لتلبية المتطلبات التنظيمية، ولكن لضمان عدم انقطاع الخدمة. ومع ذلك، تواجه المنشآت النووية وغيرها من مزودي البنية التحتية الحيوية تحديات عديدة عند تنفيذ تدابير الأمن السيبراني هذه:

المخاطر التي تشكلها أجهزة Mobile

- الالتزام بمتطلبات الامتثال: تتطلب شبكات التكنولوجيا التشغيلية الموصولة بالهواء التزاماً صارماً بمتطلبات الامتثال، مثل متطلبات NRC 10 CFR وNRC 10 CFR وNEE 18-08 المذكورة سابقاً. إن التأكد من امتثال أجهزة البائعين الخارجيين لأحدث اللوائح التنظيمية يمثل تحديًا، حيث يمكن أن تؤدي الأجهزة الخارجة عن اللوائح إلى عقوبات صارمة وتعطيل الشبكة.

- تسرب البيانات الحساسة: يمكن لأجهزة الطرف الثالث التي تدخل المناطق الآمنة أن تنقل البيانات السرية عن طريق الخطأ أو بشكل ضار من خلال طبقات الهواء الموصولة.

- تعقيد مواصفات الجهاز: غالباً ما تأتي الأجهزة mobile بتطبيقات مثبتة قد تفوق قدرات المسح الضوئي لمكافحة الفيروسات التي عفا عليها الزمن، مما يخلق تحديات جديدة في طريق تأمين هذه الأجهزة ضد الهجمات الإلكترونية الناشئة.

قيود Software مكافحة الفيروسات التقليدية

- مشكلات التوافق: أدوات يفشل دمج أجهزة OT مع أدوات الأمان بسبب مشكلات التوافق. تعمل العديد من هذه الأجهزة على أنظمة قديمة غير مصممة للعمل مع تقنيات الأمان الحديثة. هذا عدم التوافق يجعل أنظمتك أكثر عرضة لهجمات الأمن السيبراني الحديثة بسبب الحاجة إلى الاعتماد على برامج مكافحة الفيروسات القديمة.

- محدودية القدرة على الكشف: تعتمد معظم أنظمة الفحص على محرك واحد لمكافحة الفيروسات يستخدم قاعدة بيانات توقيع، وهو ما قد لا يكون الحل الأمثل لتأمين شبكات البنية التحتية الحيوية ضد الثغرات المكتشفة حديثاً.

- كفاءة الوقت: عادةً ما يستغرق فحص النظام بالكامل باستخدام برامج مكافحة الفيروسات ساعات، بل وأيام، لتشغيله وإعطاء النتائج.

تعزيز أمن Supply Chain النووي باستخدامDrive MetaDefender Drive

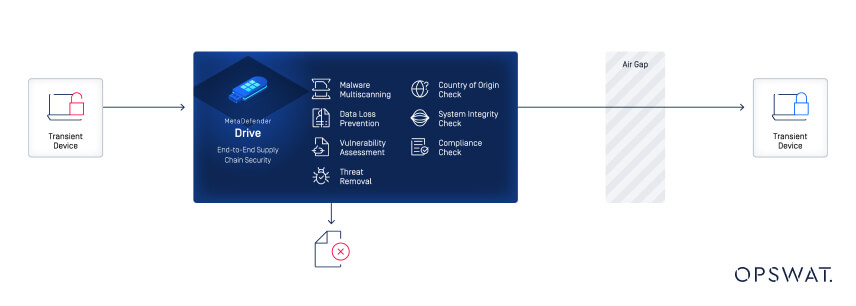

MetaDefender Drive تم تصميمه لحماية سلسلة التوريد الخاصة بك - بدءًا من الشركة المصنعة وحتى منطقة التغطية الهوائية - لضمان أن جميع الأجهزة الخارجية والداخلية آمنة للاستخدام. وباعتباره جهازاً مادياً مستقلاً، مدعوماً من MetaDefender الأساسي، يتم تشغيله دون الحاجة إلى تثبيت أي برنامج.

MetaDefender Drive يضمن أمن سلسلة إمداد البنية التحتية الحرجة من خلال إجراء مسح متعدد المعادن العارية، من النواة إلى مساحة المستخدم، على أجهزة الطرف الثالث. وقد تم الوثوق به باعتباره الحل الرئيسي لتأمين العديد من مرافق البنية التحتية الحيوية في جميع أنحاء العالم، مثل منشأة دونراي النووية.

MetaDefender Drive يفرض سياسة انعدام الثقة لتعزيز استراتيجية الدفاع في العمق:

التوافق مع البرامج الثابتة OT

MetaDefender يدعم برامج UEFI وGPT والبرامج الثابتة لنظام BIOS القديم. للحصول على تفاصيل التوافق الكاملة، يُرجى الرجوع إلى ورقة البياناتMetaDefender Drive .

المسح غير التطفلي

MetaDefender لا يعتمد على موارد الجهاز أو يتفاعل مع نظام تشغيل الجهاز.

عمليات فحص الأقراص المشفرة

تواجه محركات مكافحة الفيروسات صعوبة في الفحص لأنها تعتمد على نظام التشغيل قيد التشغيل لفك تشفير أنظمة ملفات القرص.

الفحص المتعدد Multiscanning

باستخدام تقنية Metascan®، زيادة معدلات الكشف إلى 82.9% مع محركات مكافحة الفيروسات المتعددة.

الامتثال للتفويضات الهامة المتعلقة بالتكنولوجيا التشغيلية، بما في ذلك

- ISO/IEC 27001

- NEI 18-08

- الأمر التنفيذي الأمريكي 14028

- معيار NIST SP 800-53 و 800-82

- NIST FIPS 140-2

- CIP-003-7 و CIP-010-4

- ANSSI

الكشف عن بلد المنشأ

يحدد مصدر الأجهزة والبرامج والبرامج الثابتة.

منع فقدان البيانات

يكتشف البيانات الحساسة مع دعم أكثر من 70 نوعاً من الملفات.

File-based vulnerability assessment

30,000 مكافحة التطرف العنيف المرتبطة بها مع معلومات عن خطورتها، و3 ملايين نقطة بيانات.

OPSWAT حلول

OPSWAT حلول متقدمة للأمن السيبراني حلول مجموعة واسعة من حالات الاستخدام، حلول يعزز أمن الشبكات المعزولة ويحافظ على الامتثال.

MetaDefender Drive مصممة للتغلب على تحديات البنية التحتية الحرجة للحفاظ على الامتثال؛ ومع ذلك، فإن فعاليتها لا تتناسب مع الوسائط المحمولة. ولضمان الامتثال لإرشادات NEI 18-08، يمكنك أيضًا استخدام MetaDefender Kiosk كحل مفضل لديك لحماية البنية التحتية الحيوية من هجمات الوسائط المحمولة.

MetaDefender Kiosk مصمم ليتم تثبيته عند نقطة الدخول المادية للمنشآت الآمنة. يعمل الجهاز Kiosk كحارس أمني رقمي - يفحص جميع الوسائط بحثاً عن البرمجيات الضارة ونقاط الضعف والبيانات الحساسة.

لاكتشاف كيفحلول تساعدحلول OPSWAT في تأمين سلاسل التوريد للبنية التحتية الحيوية، تحدث إلى أحد خبرائنا اليوم.