تقوم المؤسسات كل يوم بإنشاء ونقل واستقبال ملايين الملفات من خلال التطبيقات السحابية ومنصات التعاون والبوابات الآمنة والبريد الإلكتروني. وغالباً ما يتم التعامل مع هذه الملفات على أنها كائنات بيانات روتينية، ومع ذلك فهي بمثابة ناقلات مثالية للبرمجيات الخبيثة وتسريبات البيانات وحمولات رفض الخدمة.

لم تعد أدوات مكافحة الفيروسات التقليدية أدوات لاتر المحيط كافية. للبقاء في صدارة التهديدات الحديثة التي تنقلها الملفات، تتجه الشركات نحو منصات أمان الملفات متعددة الطبقات التي توفر التحليل والتحقق والتطهير قبل استخدام الملفات أو مشاركتها.

This blog explains why a modern file security strategy matters and how MetaDefender Core uses capabilities such as Deep CDR™ Technology (Content Disarm and Reconstruction), File Type Verification, Metascan™ Multiscanning, Proactive DLP™ (Data Loss Prevention), and Adaptive Sandbox to reduce file risk at every entry point.

الملفات هي أكثر نواقل التهديد التي يتم تجاهلها في بنيتك التحتية

في حين أن معظم الاستثمارات الأمنية تركز على نقاط النهاية وأنظمة الهوية وجدران حماية الشبكة، تظل الملفات واحدة من أكثر الأسطح غير المحمية في أصول البيئة الرقمية لمعظم المؤسسات.

كل يوم، تنتقل الملفات عبر البنية التحتية للمؤسسة. يتم تحميلها عبر نماذج الويب، ومشاركتها من خلال أدوات التعاون، ومزامنتها مع تخزين الكائنات، أو إرفاقها بالبريد الإلكتروني. يمكن أن يحمل كل ملف برامج ضارة من نوع "صفر يوم"، أو نصوص برمجية مضمنة، أو انتهاكات للسياسات تتجاوز أدوات التقليدية.

MetaDefender Core هو نظام أساسي حديث لأمن الملفات يمكّن المؤسسات من فحص كل ملف وتعقيمه والتحقق منه قبل تخزينه أو مشاركته أو تنفيذه. وهذا يقلل من المخاطر القائمة على الملفات مع الحفاظ على سرعة ومرونة العمليات التجارية.

طرق الهجوم الشائعة القائمة على الملفات ولماذا لا تكفي برامج مكافحة الفيروسات وحدها

الحرمان من الخدمة عبر تحميلات الملفات

يستخدم المهاجمون الملفات كبيرة الحجم أو التحميلات الجماعية للملفات لإرباك موارد التخزين أو الحوسبة. وغالباً ما تمر هذه الهجمات من خلال نماذج التحميل وواجهات برمجة التطبيقات دون أن يتم اكتشافها، خاصةً عند استخدام الأرشيفات لإخفاء حجم الحمولة.

يساعد MetaDefender Core في منع هجمات الحرمان من الخدمة المستندة إلى الملفات عن طريق:

- فرض حدود على حجم الملف وكميته.

- التحكم في سلوك استخراج الأرشيف لمنع الحمل الزائد للضغط.

- التحقق من أنواع الملفات لرفض التنسيقات عالية الخطورة أو التي تم تحديدها بشكل خاطئ.

الهجمات القائمة على الأرشيف والأرشيفات المتسلسلة

يقوم بعض المهاجمين بإنشاء ملفات أرشيف تحتوي على طبقات متداخلة متعددة أو تدفقات متسلسلة. قد تبدو هذه الملفات صغيرة ولكنها قد تتوسع بشكل كبير أثناء فك الضغط. قد تربك الأرشيفات المتسلسلة المستخرجات القياسية وتسمح للملفات الخبيثة بتجاوز الفحص.

يحمي MetaDefender Core من عمليات الاستغلال المستندة إلى الأرشيف من خلال:

- تحليل عمق الأرشيف وبنيته قبل فك الضغط.

- وضع حدود لإجمالي الحجم المستخرج وعدد الملفات المستخرجة.

- الكشف عن الحالات الشاذة في الأرشيفات المتسلسلة أو الرؤوس المشوهة.

لماذا تعتبر ملفات الأرشيف الخيار رقم 1 للهجمات الإلكترونية

البرامج الضارة المضمنة في تنسيقات الملفات الشائعة

غالبًا ما يقوم المهاجمون بتضمين البرامج الضارة في تنسيقات ملفات مألوفة مثل مستندات Word أو جداول بيانات Excel أو ملفات PDF. قد تحتوي هذه الملفات على نصوص برمجية أو وحدات ماكرو أو ملفات تنفيذية مخفية يتم إخفاؤها لتجنب اكتشافها. تتجنب العديد من هذه التهديدات حلول مكافحة الفيروسات أحادية المحرك.

يوفر MetaDefender Core حماية أقوى ضد البرمجيات الخبيثة المضمنة من خلال:

- Metascan™ Multiscanning باستخدام أكثر من 30 محركاً رائداً لمكافحة البرمجيات الخبيثة.

- Deep CDR™ Technology (Content Disarm and Reconstruction) to remove active content like macros and scripts.

- الفحص السلوكي عبر Adaptive Sandbox للتهديدات المراوغة.

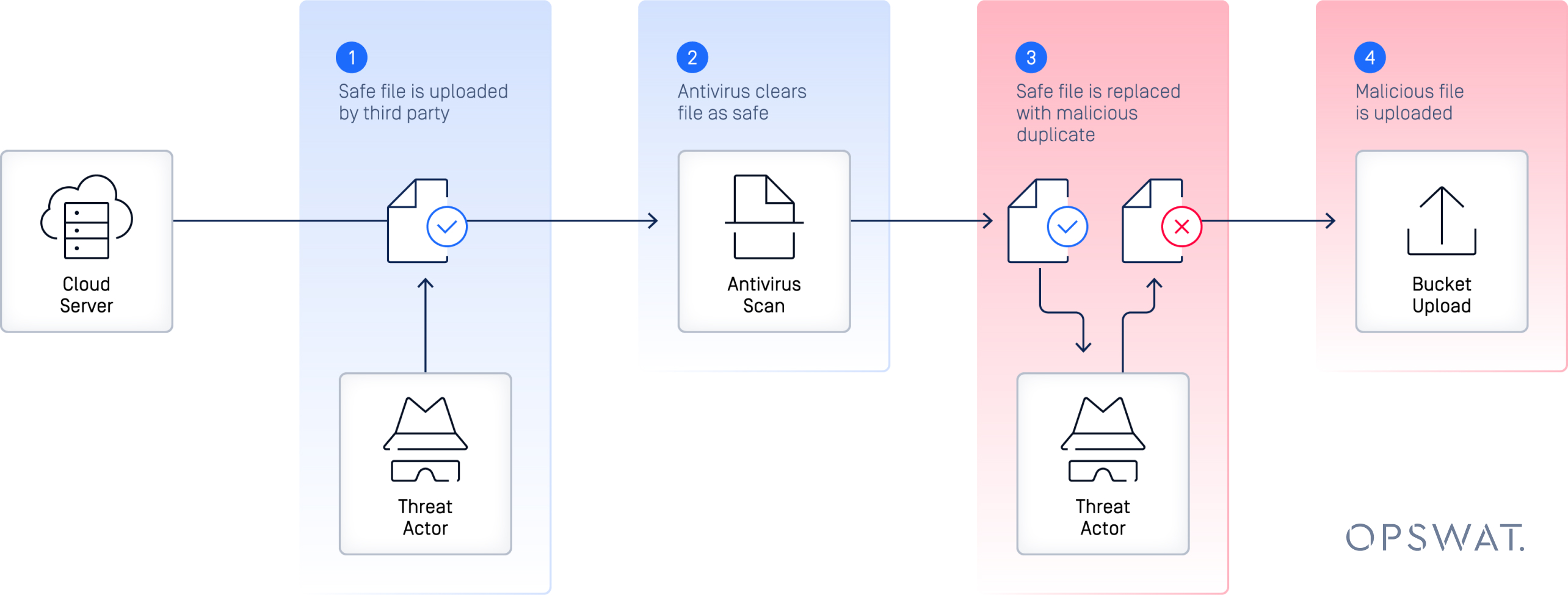

ثغرات استبدال الملفات

في البيئات غير المتزامنة أو بيئات المعالجة المتأخرة، قد يقوم المهاجمون بتحميل ملف نظيف لاجتياز التحقق من الصحة، ثم استبدالها بنسخة خبيثة قبل تخزينها أو تنفيذها. يمكن أن تؤدي حالة السباق هذه إلى الوثوق بالملفات عندما لا ينبغي أن تكون كذلك.

يعالج MetaDefender Core هذا الخطر من خلال:

- مسح الملفات وتعقيمها قبل تخزينها أو التعامل معها مرة أخرى.

- استخدام عمليات سير عمل غير قابلة للتغيير تمنع إجراء تغييرات في منتصف العملية.

- إجراء التحقق النهائي من الصحة قبل استخدام الملفات أو تسليمها.

الملفات الضارة أو الحساسة من مصادر موثوقة

حتى الملفات الواردة من المستخدمين الموثوقين، أو الشركاء، أو الأنظمة الداخلية قد تحتوي على برمجيات خبيثة أو بيانات حساسة لا ينبغي مشاركتها. بدون فحص متناسق، يمكن أن تؤدي هذه الملفات إلى مخاطر غير مقصودة.

يقوم MetaDefender Core بفرض نُهُج الملفات عديمة الثقة من خلال:

- التحقق من تنسيق الملف الحقيقي، بغض النظر عن امتداد الملف.

- المسح الضوئي لمعلومات تحديد الهوية الشخصية أو المعلومات الصحية الشخصية أو غيرها من البيانات الخاضعة للتنظيم باستخدام تقنية Proactive DLP™.

- تطبيق عناصر تحكم متسقة عبر بوابات التحميل وأنظمة البريد الإلكتروني ومنصات التخزين.

التقنيات المتقدمة التي تدعم MetaDefender Core

بناء استراتيجية متعددة الطبقات لأمن الملفات

تُستخدم الملفات في التصيّد الاحتيالي وتسليم البرمجيات الخبيثة والحركة الجانبية واختراق البيانات. وعلى الرغم من ذلك، فإن معظم أنظمة المؤسسات تتعامل مع الملفات على أنها جديرة بالثقة بشكل افتراضي بمجرد اجتيازها لفحص برنامج مكافحة الفيروسات.

تتعامل استراتيجية أمان الملفات القائمة على عدم الثقة مع كل ملف على أنه ضار محتمل حتى يثبت العكس. وهذا يتطلب أدوات متعددة الطبقات أدوات فحص كل ملف وتنقيته والتحقق من صحته، بغض النظر عن مصدره أو تنسيقه أو الغرض من استخدامه.

يدعم MetaDefender Core هذه الاستراتيجية من خلال الجمع بين الكشف والوقاية. فهو يساعد المؤسسات على تحييد التهديدات عند نقطة دخول الملفات، عبر البريد الإلكتروني، والتخزين، وتحميلات الويب، وغيرها.

الأفكار إغلاق

تعد الملفات الآن أحد أكثر نواقل الهجوم شيوعًا في بيئات المؤسسات. ويترك الاعتماد على اكتشاف برامج مكافحة الفيروسات وحدها ثغرات خطيرة يتوق المهاجمون إلى استغلالها. يتطلب الأمان الحديث للملفات فحصاً متعدد الطبقات وإزالة المحتوى النشط وتطبيق السياسة.

MetaDefender Core provides the platform technologies needed to close these gaps. With Deep CDR™ Technology, Metascan Multiscanning, Adaptive Sandbox, and Proactive DLP, organizations gain visibility and protection across every file workflow.

لتقليل المخاطر والعمل بثقة، يجب على الشركات تأمين كل ملف قبل فتحه أو مشاركته أو تخزينه.