تحقيق معايير OWASP

تحميل الملفات باستخدام MetaDefender Core

تحويل معايير OWASP لتحميل الملفات إلى حماية في العالم الحقيقي

تعد عمليات تحميل الملفات نقطة ضعف أمنية. فالمتسللون يتجاوزون بشكل روتيني الإجراءات الأمنية التقليدية للتسلل إلى أنظمة الملفات ببرامج ضارة وسرقة البيانات. تحدد OWASP كيفية تأمين هذا النوع الحرج من التهديدات، OPSWAT حلول رائدة في هذا المجال.

نظرة عامة على ورقة غش OWASP

مؤسسة OWASP، المعترف بها عالمياً، هي مؤسسة غير ربحية توفر إرشادات موثوقة لمساعدة المؤسسات على تحديد المخاطر الأمنية الحرجة والتخفيف من حدتها. تقدم ورقة غش تحميل الملفات من OWASP إطار عمل واضح وعملي للحد من مخاطر تحميل الملفات المخترقة. من خلال اتباع إرشاداتها، يمكن للمؤسسات فرض معالجة أكثر أمانًا للملفات في كل خطوة، بدءًا من التحقق من صحة الملفات إلى التخزين، ومنع وصول البرمجيات الخبيثة إلى البنية التحتية الحيوية.

النقاط العمياء لتحميل الملفات

غالباً ما يتم التغاضي عن هذه الثغرات عند التعامل مع الملفات التي تم تحميلها أو تصميم تطبيق تحميل الملفات:

- التحقق الضعيف من الصحة (ملحقات غير آمنة، رؤوس مخادعة، تلاعب باسم الملف)

- إساءة استخدام الموارد (تحميلات كبيرة الحجم أو مشوهة أو مفرطة)

- ضعف التحكم في الوصول (مستخدمون مجهولو الهوية، مسارات تخزين عامة/قابلة للاستغلال)

- الوقاية من التهديدات المفقودة (لا يوجد فحص للبرمجيات الخبيثة أو CDR)

- النظافة المهملة (مكتبات قديمة، ونقاط نهاية غير محمية مثل CSRF

حل التحميل Secure للملفات المعين

توصيات OWASP

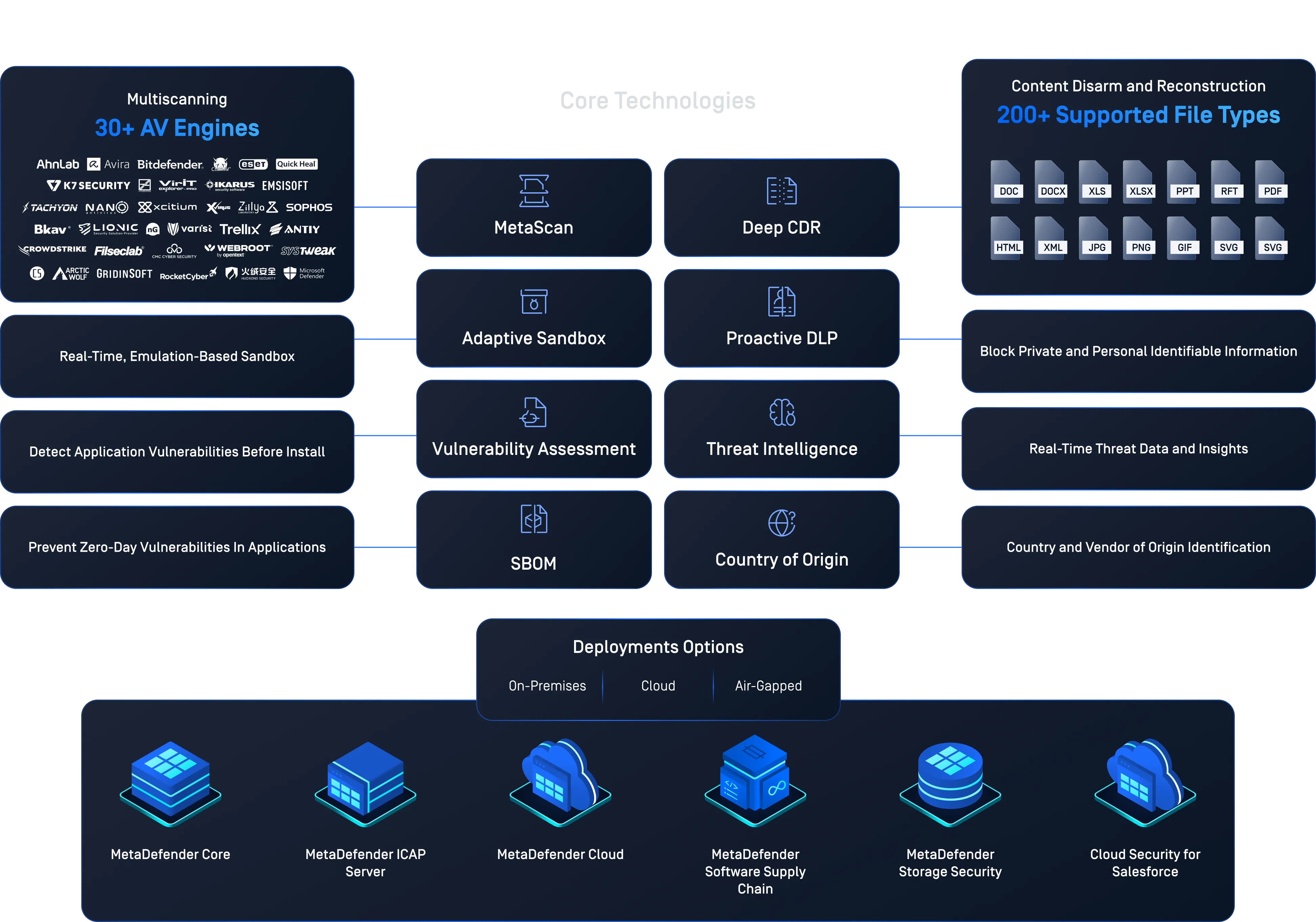

يوضح هذا الجدول كيفية OPSWAT استراتيجية الدفاع المتعدد المستويات فيما يتعلق بتحميل الملفات، مما يمكّن المؤسسات من سد الثغرات الحرجة والالتزام بتوصيات OWASP الخاصة بتنفيذ تحميل الملفات الآمن. اكتشف كيف تتوافق كل توصية من توصيات OWASP معحلول MetaDefender المحددة، بما في ذلك تقنية Deep CDR™، وMetascan™ Multiscanning Adaptive Sandbox.

توصية OWASP | ما أهمية ذلك | كيف OPSWAT يساعد |

|---|---|---|

التحقق من صحة امتداد الملف ونوع الملف الحقيقي | يمنع الملفات المخادعة (على سبيل المثال، .jpg.exe) من تجاوز عوامل التصفية | يكتشف حالات عدم التطابق بين الامتداد ونوع MIME والمحتوى الحقيقي؛ ويفرض السياسة من خلال التحقق من الصحة القائم على الذكاء الاصطناعي |

تغيير أسماء الملفات؛ الحد من الطول والأحرف | يمنع هجمات الحقن والاجتياز والكتابة فوق الإحداثيات | يوصي باستخدام معرّفات فريدة؛ يسمح بسياسات تسمية مخصصة مع إرشادات التحقق من الصحة |

تعيين حدود حجم الملف | يتجنب قيود الموارد؛ ويمنع الحرمان من الخدمة عن طريق الملفات الكبيرة أو قنابل ZIP | حظر الملفات كبيرة الحجم، والحد من عمق التكرار، وفحص الأرشيفات قبل المعالجة |

طلب المصادقة والتفويض | يحظر التحميلات غير المصرح بها ويقلل من مساحة الهجوم | يدعم القيود على مستوى العميل/IP. |

تخزين الملفات على خادم منفصل | يمنع التنفيذ المباشر أو الوصول العام إلى الملفات التي تم تحميلها | فحص الملفات وتعقيمها قبل تخزينها؛ تتكامل مع مهام سير عمل التخزين التي يحددها المستخدم |

فحص الملفات باستخدام برنامج مكافحة الفيروسات وصندوق الرمل | يكتشف البرمجيات الخبيثة المعروفة وغير المعروفة والمراوغة | يجمع بين أكثر من 30 محركًا لمكافحة البرمجيات الخبيثة مع وضع الحماية القائم على المحاكاة لتحديد التهديدات ومؤشرات الاختراق |

استخدام نزع المحتوى وإعادة الإعمار (CDR) | يزيل التهديدات غير المعروفة/اليوم صفر دون الاعتماد على الاكتشاف | تعمل تقنية Deep CDR™ على تحييد البرامج النصية والماكرو والتهديدات المضمنة مع الحفاظ على سهولة الاستخدام |

تحديث مكتبات الجهات الخارجية باستمرار | تقليل المخاطر الناجمة عن المكونات الضعيفة في سلسلة توريد البرمجيات | يكتشف المكتبات المعرضة للخطر والتراخيص القديمة، ويوفر رؤية واضحة ل SBOM، ويسلط الضوء على المكونات المتأثرة |

حماية التحميلات من هجمات CSRF | يمنع التحميلات غير المصرح بها عبر طلبات مزورة | يوصي باستخدام رمز CSRF المميز؛ يتكامل مع WAFs لحماية الواجهة الأمامية الآمنة |

التقنيات المدمجة التي تطبق إرشادات

OWASP الإرشادية

ثبتت فعاليتها من خلال

اختبار الطرف الثالث

حصلت تقنية Deep CDR™ على درجة 100% في كل من الحماية والدقة خلال الاختبارات المستقلة التي أجرتها SE Labs على تقنية CDR. ويؤكد ذلك قدرة MetaDefender Coreعلى إزالة التهديدات المضمنة مع الحفاظ على سهولة الاستخدام، مما يدعم دعوة OWASP إلى اعتماد حلول CDR وفحص الملفات وفقًا لمبدأ "الثقة الصفرية".

التحميل Secure للملفات يبدأ بالإطار الصحيح

توفر ورقة مرجعية OWASP لتحميل الملفات أساسًا مثبتًا لتأمين عمليات تحميل الملفات، بدءًا من التحقق من الصحة ومرورًا بفحص البرامج الضارة ووصولاً إلى التنظيف والتخزين الآمن.Core MetaDefender Core خصيصًا لمساعدة فرق الأمن على تطبيق هذه الممارسات الفضلى بسرعة وفعالية، مما يجعل حلول تحميل الملفات المتوافقة مع OWASP حلول التنفيذ.

- يتوافق مع أفضل ممارسات OWASP الموثوق بها للتعامل الآمن مع الملفات

- يعالج النقاط العمياء في التحقق من صحة الملفات، والتعقيم، واكتشاف التهديدات في يوم الصفر

- يدعم الامتثال لأطر العمل الأمنية الداخلية والخارجية

- يعزز القرارات الهيكلية لفرق المخاطر والتدقيق وحوكمة الحوكمة والمخاطر والحوكمة، ويعزز قرارات الهيكلية لفرق المخاطر والتدقيق وحوكمة الحوكمة

- تبسيط تطبيق الثقة الصفرية لتحميل الملفات وتخزينها

- يقلل من مخاطر التهديدات المنقولة بالملفات عبر بوابات الويب والتطبيقات وأنظمة التخزين

الأسئلة الشائعة

قائمة OWASP Top 10 هي قائمة يتم تحديثها بانتظام لأهم المخاطر الأمنية لتطبيقات الويب. وهي تتضمن تهديدات مثل الحقن والتحكم في الوصول المعطل والتصميم غير الآمن والتهيئة الأمنية الخاطئة. هذه هي نقاط الضعف الشائعة التي يستغلها المهاجمون لاختراق الأنظمة.

أوراق الغش في OWASP هي أدلة موجزة لأفضل الممارسات التي تغطي مواضيع أمنية محددة، بما في ذلك التحميل الآمن للملفات والمصادقة والتحقق من صحة الإدخال وغيرها. وهي تقدم خطوات قابلة للتنفيذ لتقليل المخاطر في مكونات التطبيقات الشائعة.

توفر معايير OWASP مخططًا لتضمين الأمان في تصميم تطبيقات الويب. من خلال اتباعها، يمكن للمؤسسات التخفيف بشكل استباقي من التهديدات مثل الهجمات القائمة على الملفات، وحقن التعليمات البرمجية، وضوابط الوصول المعطلة، مما يعزز الامتثال والمرونة.

ابحث عن حلول التحقق من صحة نوع الملف وحجمه، ومكافحة الفيروسات وتكامل CDR، ودعم التحكم في الوصول والتخزين الآمن. يجب أن يتوافق الحل مباشرة مع معايير OWASP لتحميل الملفات وأن يتكامل مع البنية التحتية الخاصة بك ( API ICAP إلخ).

MetaDefender تقنيات أمان متعددة الطبقات، بما في ذلك الكشف الدقيق عن أنواع الملفات، وتقنية Deep CDR™، Multiscanning Metascan Multiscanning أكثر من 30 محركًا لمكافحة البرامج الضارة، وضوابط استخراج الملفات المضغوطة، والقيود المفروضة على الحجم. ويتوافق البرنامج مع جميع توصيات OWASP المتعلقة بتحميل الملفات من أجل منع التهديدات المعروفة وغير المعروفة.

يجب على المؤسسات التي تطبق معايير ورقة الغش في تحميل الملفات الخاصة ب OWASP أن تفرض التحقق الصارم من صحة الملفات (النوع والحجم والاسم)، وأن تطلب مصادقة المستخدمين، وفحص الملفات وتعقيمها قبل التخزين، وعزل التحميلات عن الويب روت. كما يجب عليهم أيضًا دمج الأنظمة الحرجة مع أنظمة WAFs واستخدام تقنيات دفاعية متعمقة مثل CDR ووضع الحماية.

استخدم حلاً مثل MetaDefender Core يكتشف أنواع الملفات الحقيقية، ويرفض الملفات غير المطابقة، ويطبق تقنية Deep CDR™ لإزالة المحتوى المخالف للسياسة. يجب أن تتم عملية التحقق من الصحة قبل المعالجة؛ حيث تضمن عملية التطهير أن الملف آمن حتى لو تمكنت البرامج الضارة من التهرب من الكشف.

تشمل الميزات الرئيسية المسح المتعدد والمسح الضوئي المضغوط وإنشاء وحدة تخزين SBOM وتسجيل التدقيق والمسح القائم على السياسة والامتثال لأطر العمل مثل ISO 27001 وHIPAA وNIST. يجب أن يتوافق الحل مع OWASP وأن يفرض مبادئ انعدام الثقة.

نعم. تعمل تقنية Deep CDR™ على تحييد التهديدات المعروفة وغير المعروفة من خلال إزالة البرامج النصية والماكروات والكائنات المضمنة، دون الاعتماد على توقيعات التهديدات. وهي تتيح الامتثال لمعايير OWASP وISO وNIST من خلال ضمان دخول الملفات الآمنة والعاملة فقط إلى أنظمتكم.