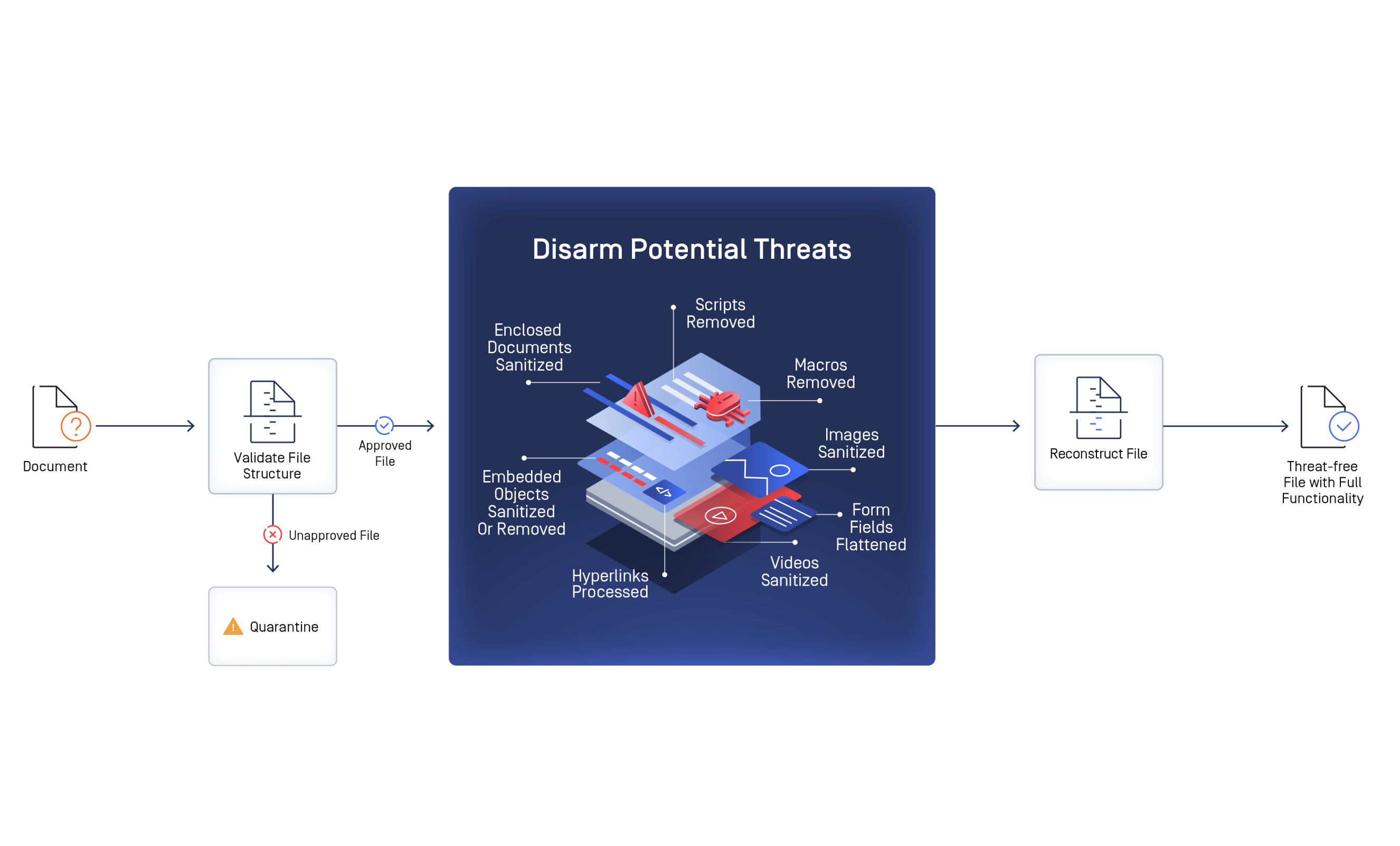

تقنية Deep CDR™

تعد تقنية Deep CDR™ تقنية متطورة لمنع التهديدات لا تعتمد على الكشف. بل تفترض أن جميع الملفات ضارة، وتقوم بإزالة التهديدات المحتملة، وإعادة بناء كل ملف بمحتوى صالح للاستخدام وآمن. وتتميز تقنية Deep CDR™ بفعالية عالية في منع التهديدات المعروفة وغير المعروفة، بما في ذلك هجمات فورية والتهديدات التي تستخدم تقنيات التهرب من برامج مكافحة الفيروسات، مثل البرامج الضارة التي لا يمكن اكتشافها على الإطلاق، وتقنيات التهرب من برامج VMware، والتشويش، وغيرها.

Metascan™

يُعد الفحص المتعدد Multiscanning تكنولوجيا متقدمة للكشف عن التهديدات والوقاية منها، تعمل على زيادة معدلات الكشف وتقليل أزمنة تفشي البرمجيات الضارة وتعزيز الصمود السيبراني بفضل الفحص القائم على محركات متعددة. تُعد OPSWAT سبّاقةً في ابتكار فكرة فحص الملفات بأكثر من 30 محركًا مكافحًا للبرمجيات الضارة لمنح حماية معززة من مجموعة متنوعة من التهديدات السيبرانية.

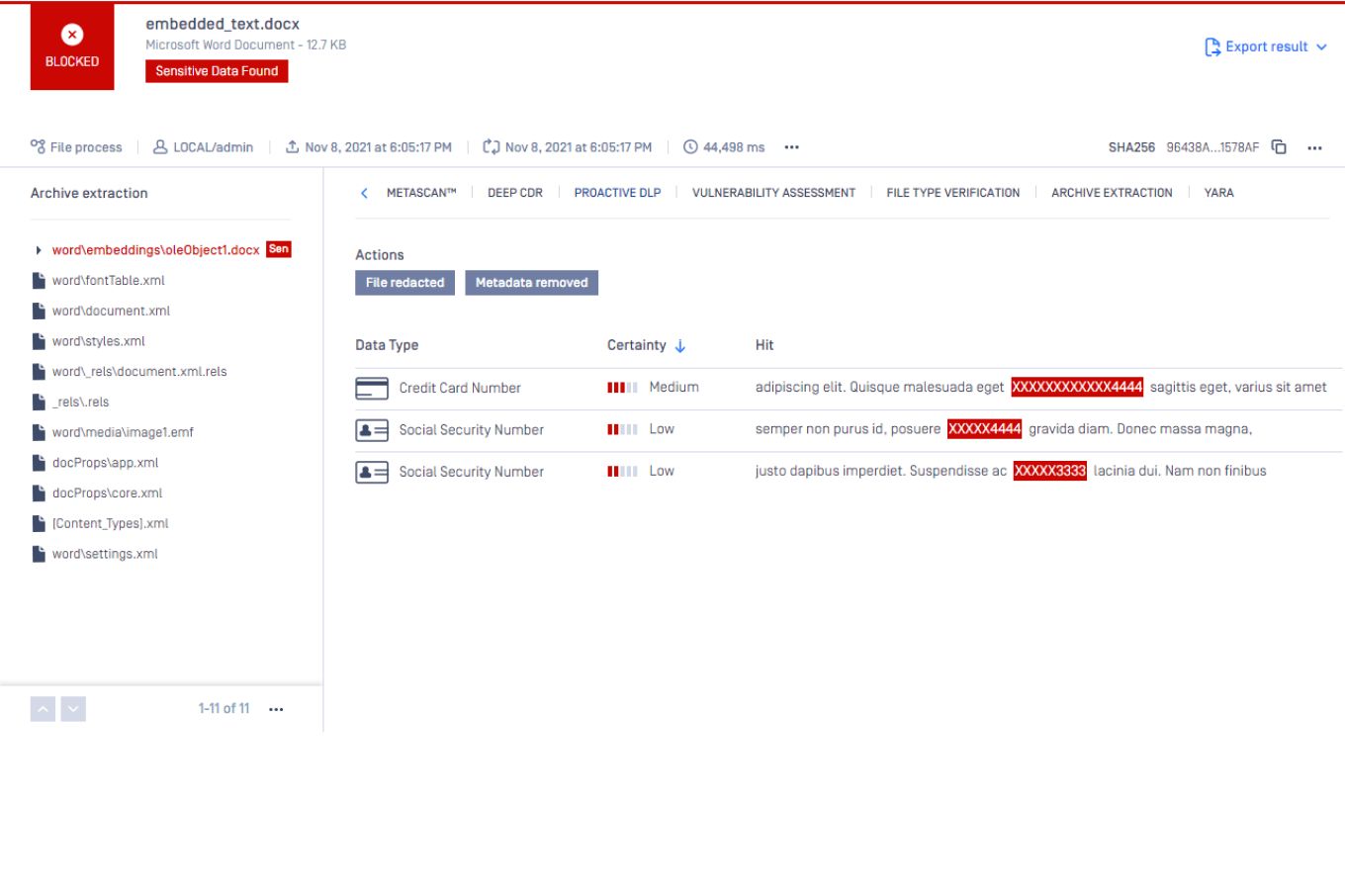

منع فقدان البيانات مسبقًا

لمنع الانتهاكات المحتملة للبيانات وانتهاكات الامتثال التنظيمي عن طريق اكتشاف البيانات الحساسة في الملفات أو حظرها أو تنقيحها، بما يشمل أرقام بطاقات الائتمان والضمان الاجتماعي. تدعم تكنولوجيا "منع فقدان البيانات مسبقًا" OPSWAT Proactive DLP أنواعًا مختلفة من الملفات، منها ملفات Microsoft Office وPDF وإخفاء الهوية في ملفات التصوير الرقمي والاتصالات في الطب DICOM، وتعمل على تحديد موقع البيانات غير المنظمة وتصنيفها، مثل معلومات التعريف الشخصية، إلى فئات محددة مسبقًا باستخدام نموذج التعرف على الكيانات المسماة NER المدعوم بالذكاء الاصطناعي.

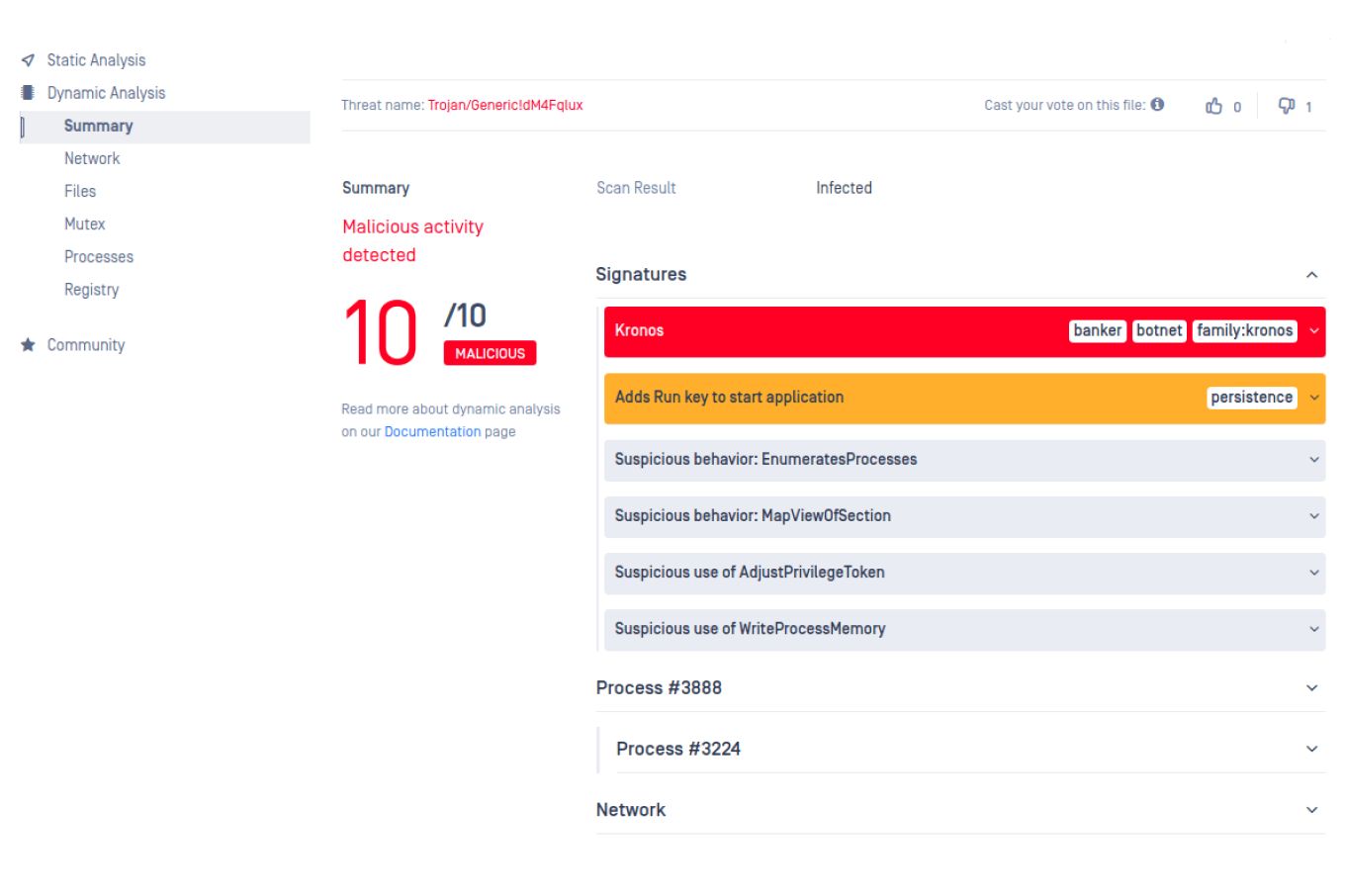

بيئة اختبار معزولة متكيفة

تشغيل البرمجيات الضارة وتحليلها في بيئة متحكَّم فيها، إذ تستخدم منصة MetaDefender بيئة الاختبار المعزولة OPSWAT Sandbox التي تُقدِّم مجموعة كاملة من تكنولوجيات تحليل البرمجيات الضارة التي تحاكي تطبيقات مستهدفة (مثل Microsoft Office وقارئات PDF وغيرها)، وتحلل مجموعة واسعة من التهديدات، منها الملفات الضارة وعناوين محددات مواقع الموارد الموحدة URLs، وتستخرج مزيدًا من مؤشرات الاختراق، وتكتشف البرمجيات الضارة المجهولة.

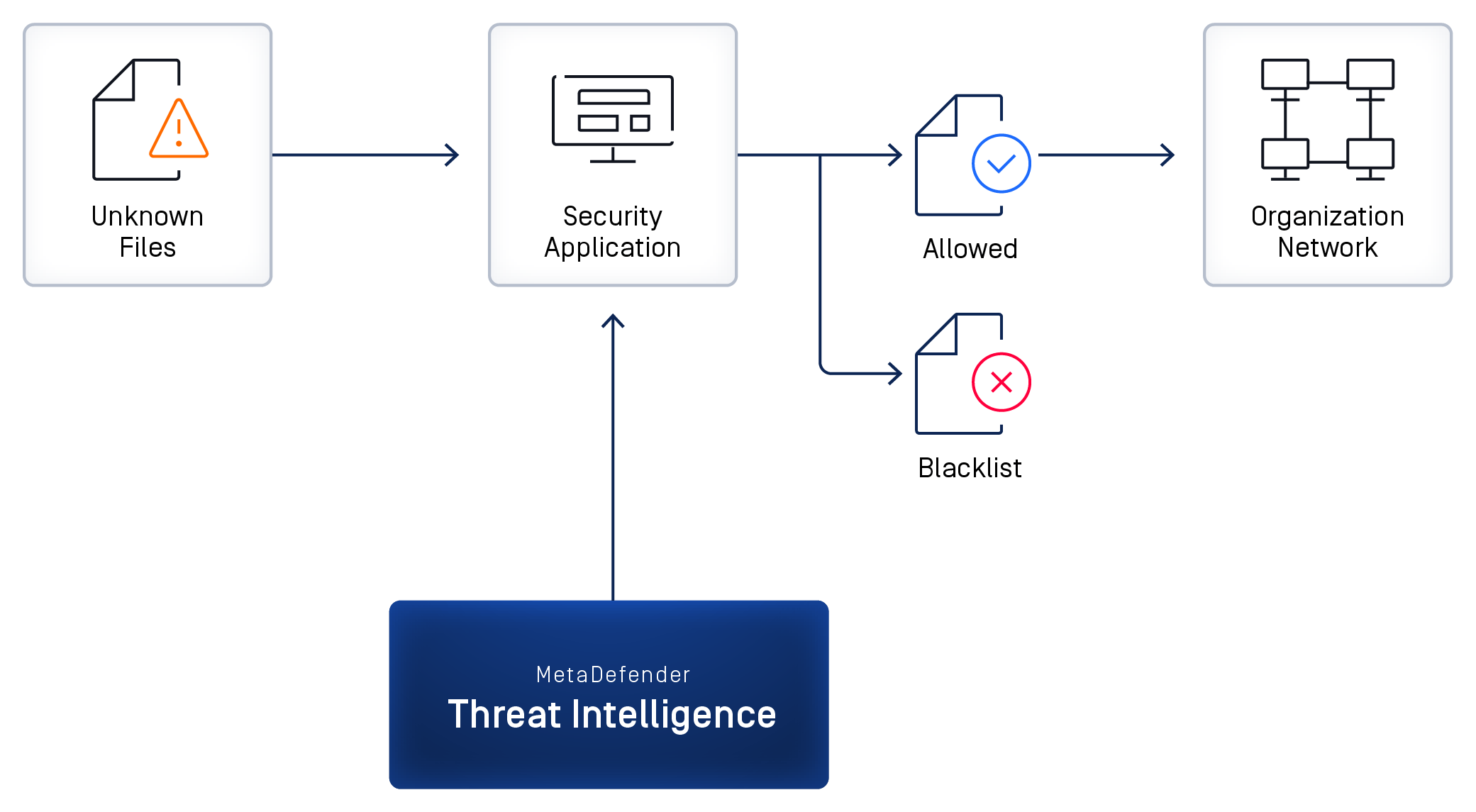

استخبارات التهديدات تهديد Intelligence

البحث عن التهديدات المعروفة وغير المعروفة وتحليلها واكتشافها بكفاءة، ويمكن للمستخدمين أن يطلبوا تقرير تحليل متقدم عند تحليل الملفات المعزولة. يعمل محرك استخبارات التهديدات لدينا على تجميع المعلومات من مليارات من دوال التجزئة وعناوين بروتوكولات الإنترت IPs والنطاقات، ما يُتيح معلومات آنية عن التهديدات.

تقييم الثغرات الأمنية في الملفات

تكشف تكنولوجيا تقييم الثغرات الأمنية في الملفات لدينا عن الثغرات الأمنية في التطبيقات والملفات قبل تثبيتها. نستخدم تكنولوجيتنا المسجلة ببراءة اختراع (US 9749349 B1) لربط الثغرات الأمنية بمكونات البرامج، ومثبّتات المنتجات، وحزم البرامج الثابتة، وكثير من الملفات الثنائية الأخرى المجموعة من مجتمع المستخدمين وعملاء المؤسسات الكبير.

ابدأ مع MetaDefender

يُرجى ملء النموذج وسنتواصل معك قريبًا.