في مجال الأمن السيبراني، حتى أصغر ثغرة أمنية يمكن أن تؤدي إلى انتهاكات كبيرة. يجب على المؤسسات التحرك بسرعة لمواكبة التطورات التكنولوجية والاتجاهات الاجتماعية، مما يتطلب حلول متقدمة وقابلة للتكيف وذكية.

أحد هذه الحلول هو MetaDefender ، الذي أصبح الآن مدعومًا بقوة الذكاء الاصطناعي (AI).

بفضل قدرته على تحليل المخاطر السيبرانية والتنبؤ بها والتخفيف من آثارها، يقود MetaDefender تحولاً جذرياً في طريقة تفكيرنا بشأن الأمن الرقمي، حيث يوفر حماية للأصول الحيوية بمستوى لم يسبق له مثيل.

لماذا تحتاج أنظمة Sandbox إلى الذكاء الاصطناعي؟

لطالما كان وضع الحماية التقليدي أمرًا حاسمًا في الكشف عن البرمجيات الخبيثة، لكنه لم يعد كافيًا، حيث يقوم المهاجمون بتحسين أساليبهم، ويصبحون أكثر مراوغة وخطورة بشكل متزايد.

اعتمدت صناديق الحماية المبكرة على التحليل الديناميكي وتنفيذ الملفات لمراقبة سلوكها. ومع مرور الوقت، تفوقت البرمجيات الخبيثة المراوغة على هذه الطريقة. ولمواكبة هذا التطور، يجب أن تتطور أنظمة صناديق الرمل، ويلعب الذكاء الاصطناعي دوراً حاسماً في هذا التطور.

يمكن لصناديق الحماية الحديثة - تلك التي تدمج الذكاء الاصطناعي مع التحليل الثابت والديناميكي والمحاكاة وذكاء التهديدات - اكتشاف التهديدات المشوشة للغاية مثل برمجيات الفدية الخبيثة وثغرات يوم الصفر.

يتيح الذكاء الاصطناعي إمكانية الدفاع الاستباقي والتنبؤي، والتعلم من التهديدات السابقة لاكتشاف التهديدات الجديدة قبل أن تتسبب في ضرر.

لقد تبنينا هذا التطور، وجمعنا بين الذكاء الاصطناعي وتقنيات التحليل المتقدمة لتحسين الدقة والكفاءة.

يتجاوز الحل الذي نقدمه التحليل الديناميكي، حيث نطبق رؤى قائمة على الذكاء الاصطناعي لاكتشاف التهديدات المعقدة والتخفيف من حدتها بشكل أكثر فعالية.

اقرأ هذه المقالة لإلقاء نظرة أعمق على تطور وضع الحماية وكيف يعيد الذكاء الاصطناعي تشكيل تحليل التهديدات.

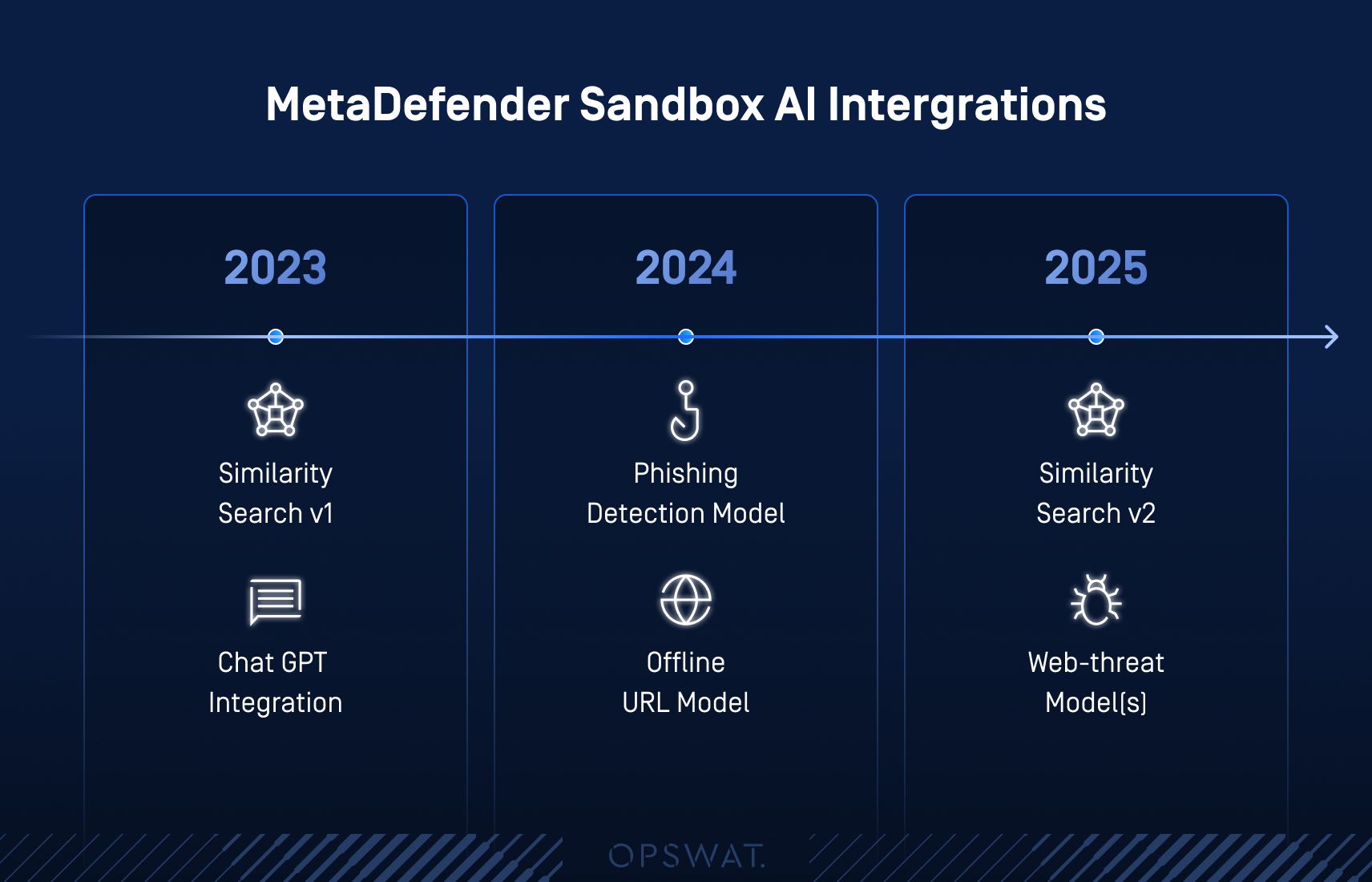

مشهد حلولالذكاء الاصطناعي في MetaDefender Aether™

البحث عن التشابه في البحث عن التهديدات

مع قيام مجرمي الإنترنت بتحسين أساليبهم، أصبحت الأنظمة التقليدية القائمة على التوقيعات أقل فعالية، خاصةً ضد البرمجيات الخبيثة المعاد تعبئتها مع تعديلات طفيفة.

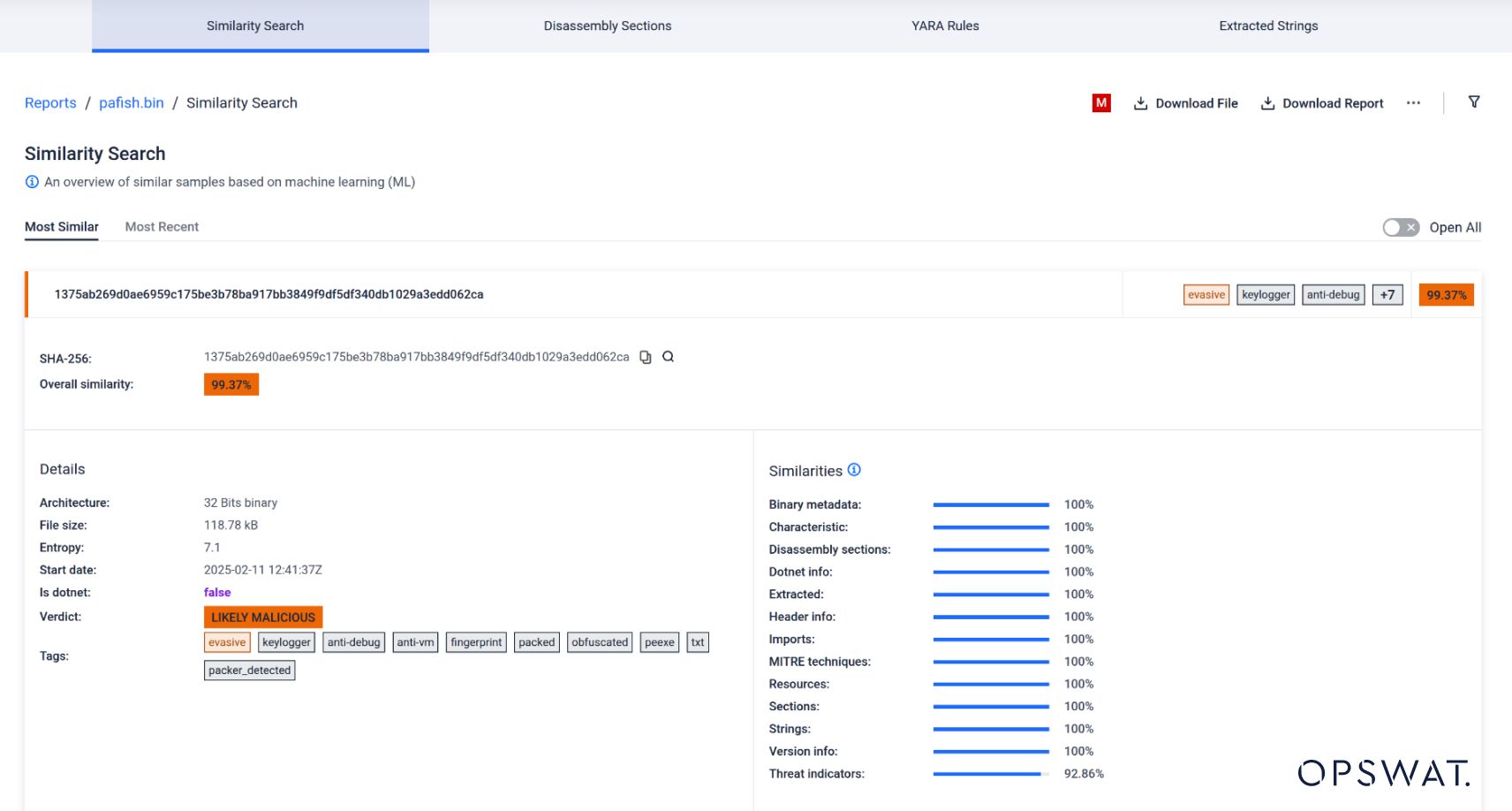

تمكّن أداة البحث عن التشابه صائدي التهديدات من البحث بنشاط عن الملفات المشابهة للملفات الخبيثة المعروفة.

تكتسب فرق الأمن ميزة حاسمة في تحديد الهجمات المعقدة وتحييدها من خلال البحث النشط عن أوجه التشابه في الملفات الخبيثة، مما يساعد على اكتشاف التهديدات الناشئة في وقت مبكر.

يؤدي الإبلاغ عن سلالات البرمجيات الخبيثة التي تم تصميمها أو تعديلها حديثاً إلى تعزيز الأمن العام وتسريع أوقات الاستجابة

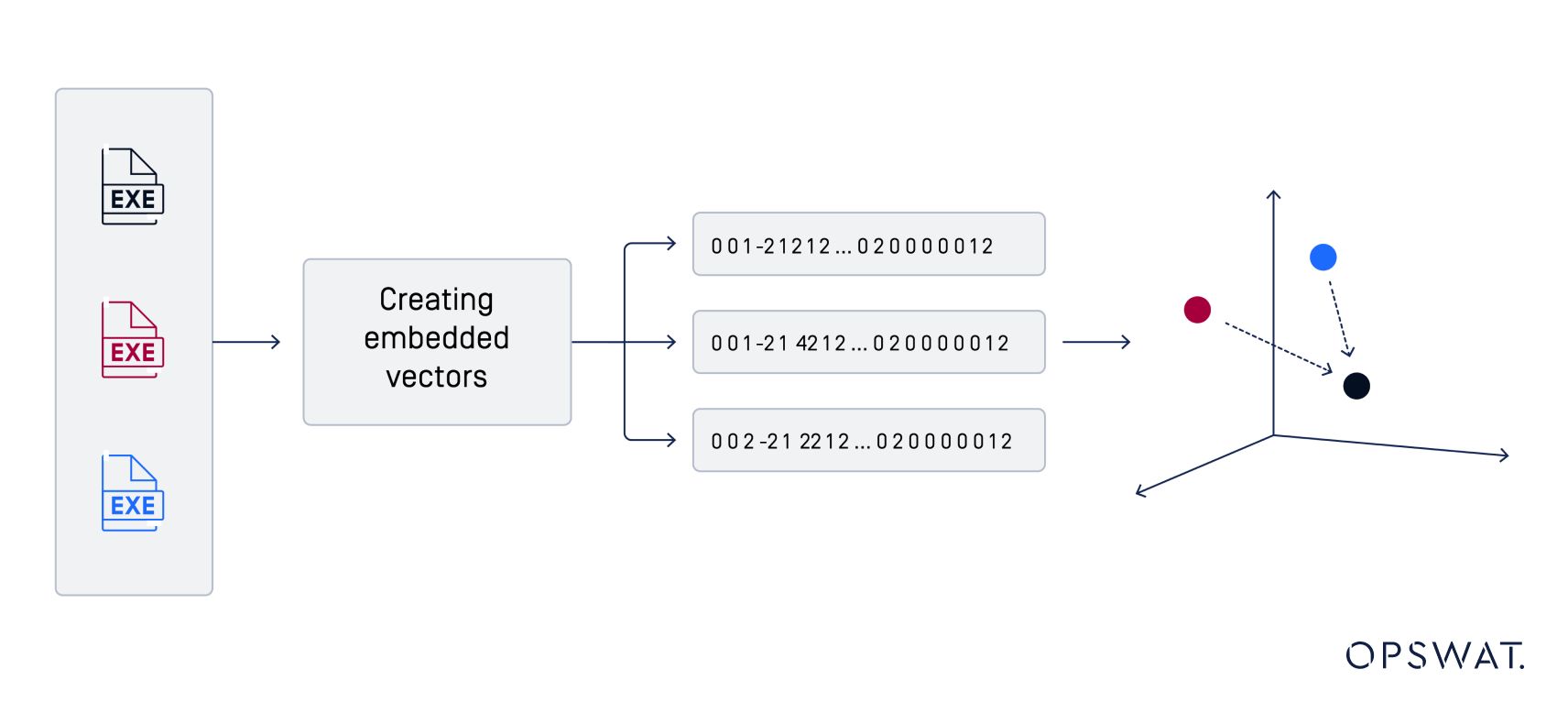

يستخرج Sandbox ميزات مختلفة من الملفات، وباستخدام حسابات المسافة المتقدمة، يقارنها بقاعدة بيانات واسعة من الملفات المعروفة.

يتم الكشف عن حتى أدنى الاختلافات في البنية أو البيانات الوصفية، مما يكشف عن التهديدات المحتملة ويزود صائدي التهديدات أدوات شف أدوات التهديدات المتطورة وتحسين قدراتهم.

- اكتشاف متقدم

على عكس الأنظمة القائمة على التوقيع، والتي تعتمد على التطابق التام، يمكن للبحث عن التشابه اكتشاف حتى الاختلافات الصغيرة بين الملفات. - تطبيقات العالم الحقيقي

يتيح ذلك تحديد التهديدات التي لم تكن معروفة من قبل ويجعل اكتشاف يوم الصفر ممكناً من خلال التعرف على الأنماط والحالات الشاذة التي لم يتم توثيقها رسمياً بعد.

يفتقر السوق إلى أداة لاصطياد التهديدات قادرة على اقتراح ملفات متشابهة بناءً على خصائصها الجوهرية.

هذه الفجوة في أدوات الأمان المتاحة أدوات أن التهديدات التي تتضمن اختلافات طفيفة يمكن أن تتسلل بسهولة من خلال الثغرات.

مع تقديم خاصية "البحث عن التشابه"، أصبح بإمكان صائدي التهديدات الآن البحث بنشاط عن التهديدات الناشئة المحتملة من خلال مقارنة الملفات مع الملفات الخبيثة المعروفة.

إن القدرة على اكتشاف التهديدات الخفية والمتطورة قبل أن تتسبب في ضرر يحسّن من أوقات الكشف والاستجابة. وهذا يجعل البحث عن التشابه أداة لا غنى عنها لدفاعات الأمن السيبراني الحديثة.

لقد قمنا بتحديث "البحث عن التشابه" عدة مرات منذ إصداره الأول.

في البداية، كنا ندعم ملفات PE فقط مع بعض القيود.

ومنذ ذلك الحين، أضفنا المزيد من الميزات، ودعمنا مقارنات أفضل بين ملفات .NET، وحسّنّا منطقنا للحصول على نتائج أفضل.

وبحلول الربع الأول من عام 2025، لن ندعم ملفات PE فقط، بل سندعم جميع أنواع الملفات - اكتشف المزيد من المعلومات هنا.

- افتح صفحة Sandbox وقم بمسح ملف.

- انقر على "البحث عن التشابه" للوصول إلى علامة التبويب.

- اضبط عوامل التصفية، مثل عتبات البحث والأحكام، لتحسين البحث.

- عرض نتائج البحث.

- قم بتوسيع تجزئة الملف لمزيد من التفاصيل: انقر على تجزئة لعرض معلومات مفصلة حول أوجه التشابه.

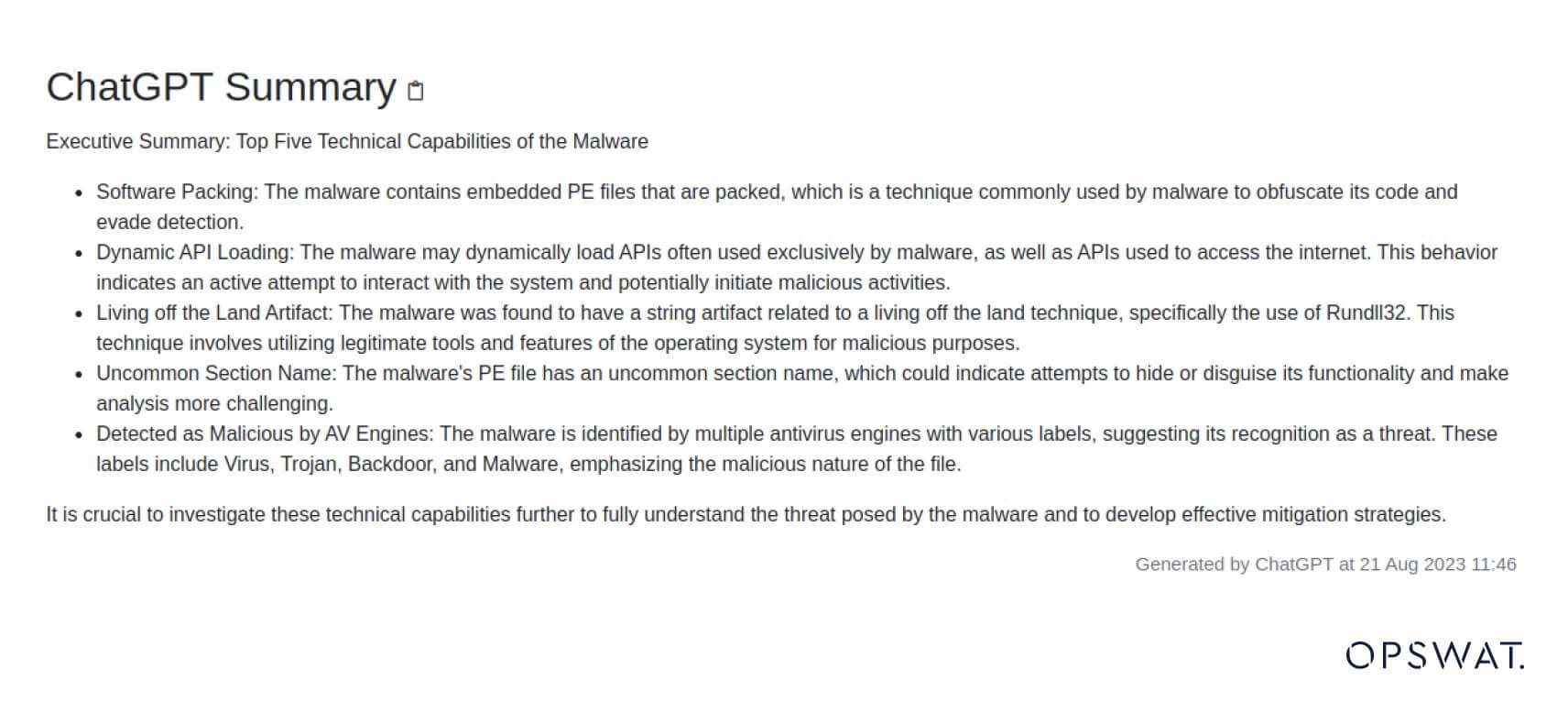

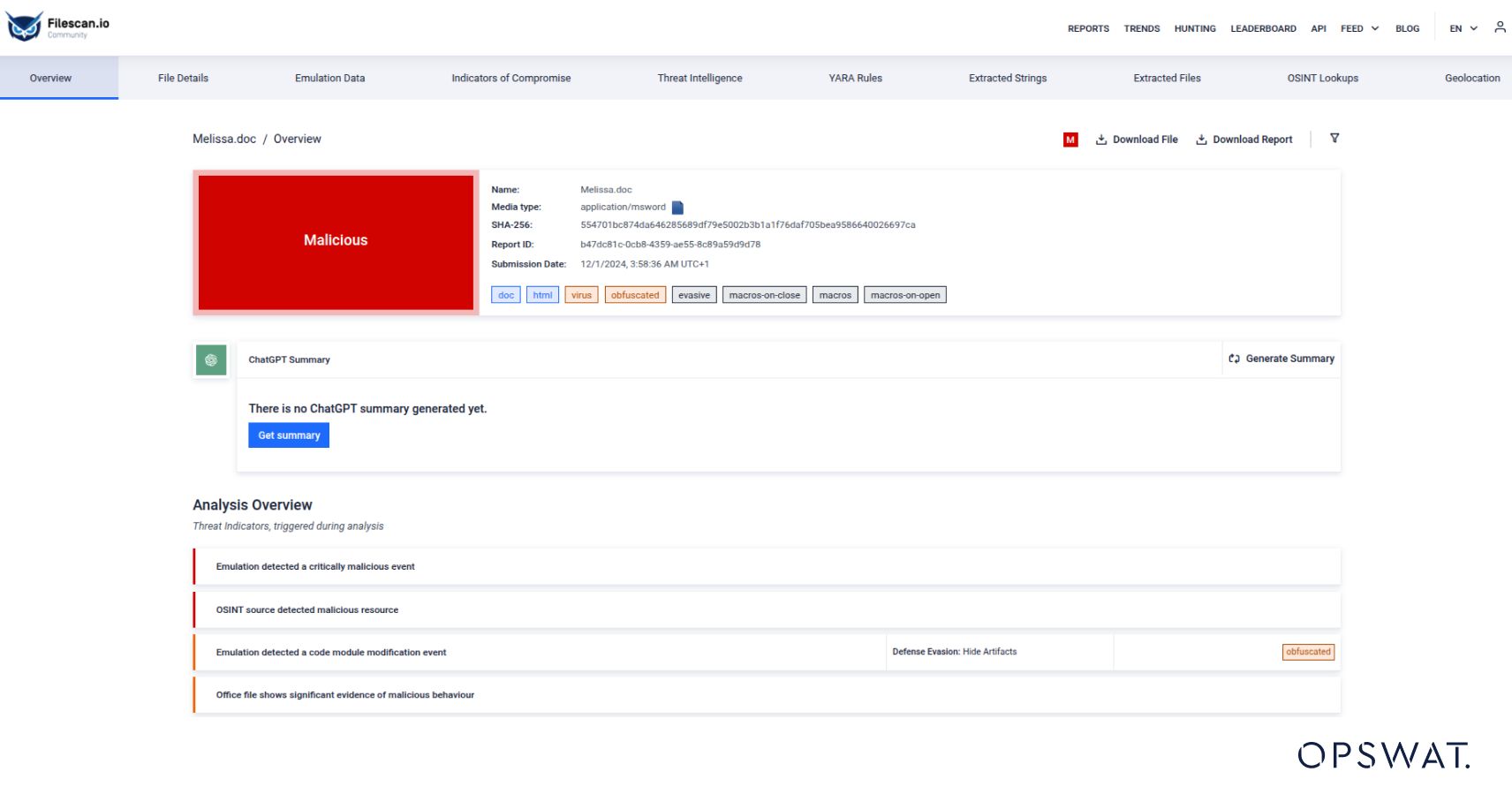

الملخصات التنفيذية عبر تكامل ChatGPT

في مركز العمليات الأمنية (SOC)، هناك مقياسان رئيسيان يؤثران بشكل مباشر على قدرة الشركة على الاستجابة للتهديدات: (MTTD) متوسط الوقت اللازم للكشف و (MTTR) متوسط الوقت اللازم للمعالجة.

تقلل سرعة الاكتشاف والمعالجة من الأضرار المحتملة للحوادث السيبرانية، مما يساعد في منع الاختراقات ومنع فقدان البيانات.

ومع ذلك، غالبًا ما تواجه فرق مركز العمليات الأمنية إرهاقًا في حالة الإنذار وقيودًا على الموارد، مما قد يؤدي إلى إبطاء أوقات الاستجابة.

هذا هو المكان الذي يُحدث فيه تكامل ChatGPT فرقاً. يستخدم ChatGPT معالجة اللغة الطبيعية (NLP) لتبسيط تقارير البرمجيات الخبيثة المعقدة والتقنية إلى ملخصات سهلة الفهم.

تساعد الملخصات الأكثر وضوحًا فرق مركز العمليات الأمنية على تحديد أولويات التهديدات بشكل أكثر كفاءة، وتوفير الوقت، وفي نهاية المطاف تحسين كل من MTTD و MTTR.

بالإضافة إلى ذلك، يساعد التحليل المبسّط للتقارير الفرق على الاستجابة بشكل أسرع، والحد من الإرهاق، وحماية أصولها بشكل أفضل.

لقد كان ChatGPT ابتكارًا اعتبرناه فرصة لتبسيط تحليل التهديدات وتحسين كفاءة مركز العمليات الأمنية من أجل استجابات أسرع وأكثر دقة لحوادث الأمن السيبراني.

يتم اختصار تحليل تقني من 20 صفحة لهجوم الفدية الخبيثة في ملخص تنفيذي من فقرة واحدة، مع تسليط الضوء على ناقل الهجوم والأنظمة المتأثرة والإجراءات الموصى بها.

يمكن لصناع القرار تقييم مستويات التهديد بشكل أفضل وأسرع، دون الحاجة إلى التعمق في التفاصيل الفنية. تُترجم هذه السرعة أيضاً إلى استجابات أسرع وأكثر استنارة.

- افتح صفحة نظرة عامة

- انقر على زر "الحصول على ملخص" لإنشاء ملخص ChatGPT.

- سيقوم ChatGPT بجمع المعلومات ذات الصلة بالملف، وتقديم ملخص تنفيذي لإمكانيات البرمجيات الخبيثة المحتملة.

للمزيد من الإعدادات التفصيلية، راجع هذا المورد.

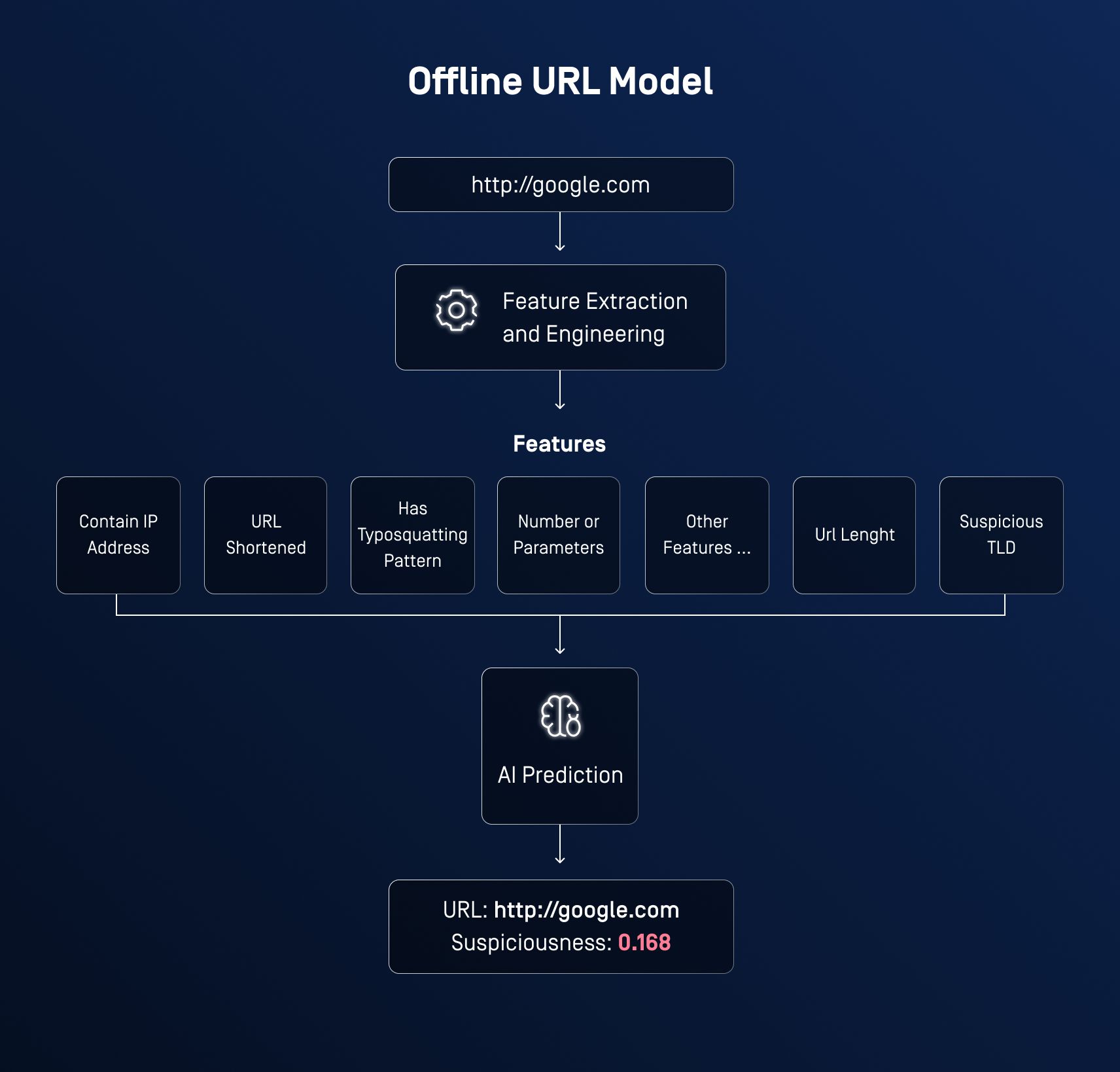

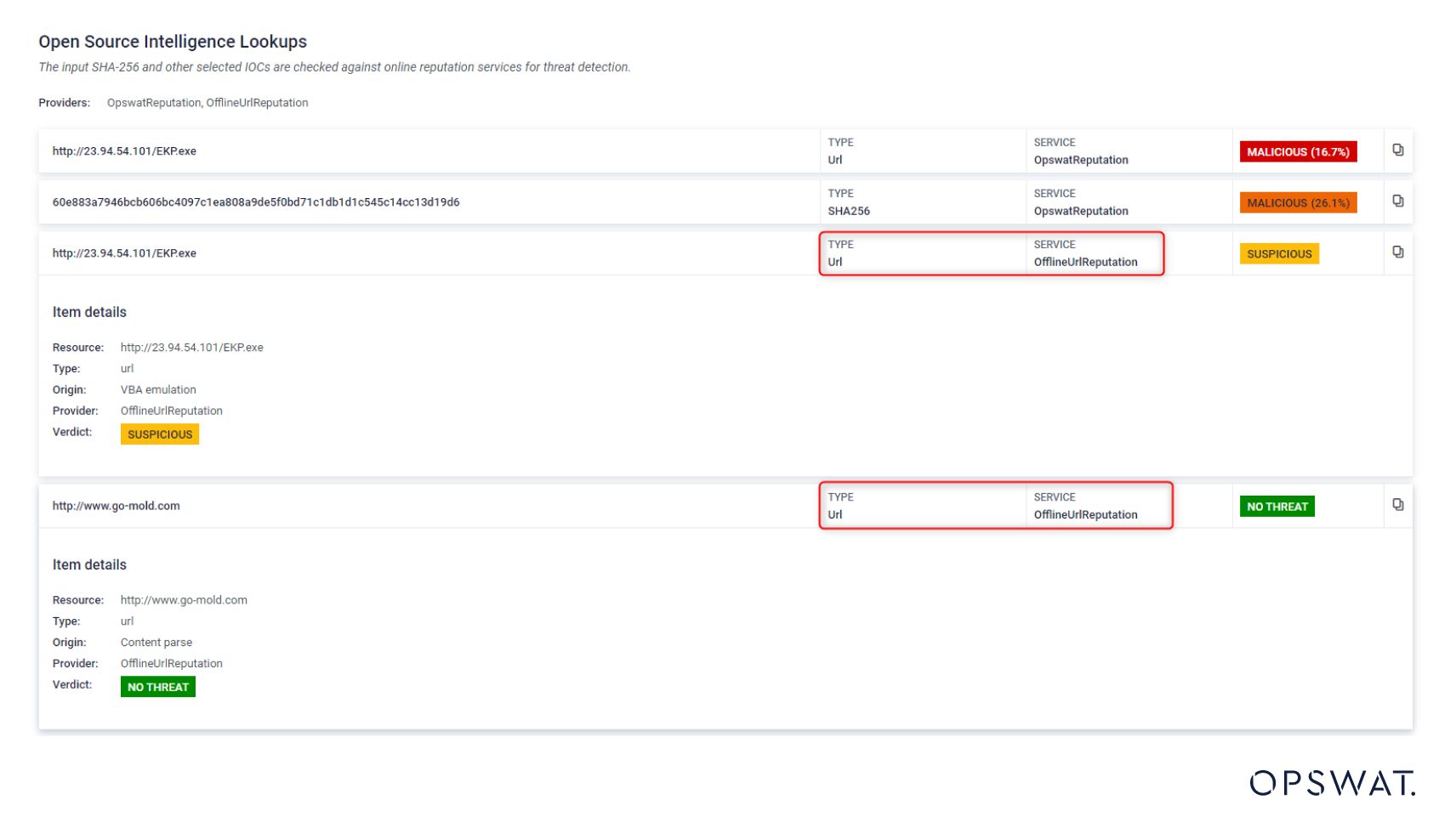

نموذج عنوان URL غير متصل بالإنترنت للكشف عن عناوين URL المشبوهة

لقد سألنا أنفسنا: هل يمكننا إنشاء نموذج غير متصل بالإنترنت يحلل عنوان URL ويحدد ما إذا كان مشبوهًا أم لا؟

تم تدريب نموذج عنوان URL الخاص بنا على مجموعة بيانات واسعة النطاق تضم 1.6 مليون عنوان URL، واستخراج مجموعة واسعة من الميزات من سلاسل عناوين URL.

وهو يتنبأ بالمخاطر المشبوهة لعنوان URL على مقياس من 0 إلى 1، مما يمنح فرق الأمن القدرة على تجنب المخاطر التي تحملها عناوين URL قبل أن تتاح لها فرصة للتصعيد.

النموذج سريع للغاية وحقق دقة تزيد عن 93% عند عتبة 0.5.

اعتماداً على الموقف، يمكنك ضبط العتبة وسيتم تنقيح الاكتشاف بشكل أكبر لتقليل السلبيات الكاذبة.

يستخرج النموذج العديد من الميزات من سلسلة عناوين URL، ثم يستخدم قيمة بين 0 و 1 للتنبؤ بالشك في عنوان URL.

يعمل الطراز على أنظمة موصولة بالهواء وسريع للغاية.

إنه يوفر طبقة أولى أساسية لاكتشاف التصيد الاحتيالي أو عناوين URL الخبيثة. يمكنك الحصول على مزيد من المعلومات حول هذا الموضوع هنا.

يتم استدعاء نموذج عنوان URL غير المتصل مع كل عملية إرسال لتقييم ما إذا كان عنوان URL مشبوهًا أم لا، بشكل افتراضي.

يمكنك العثور على هذه الميزة ضمن قسم عمليات البحث عن المعلومات الاستخبارية مفتوحة المصدر.

توفر الخدمة نظرة ثاقبة على السمعة المرتبطة بعنوان URL، وتوضح أي مكون من مكونات الملف يتعلق به الحكم.

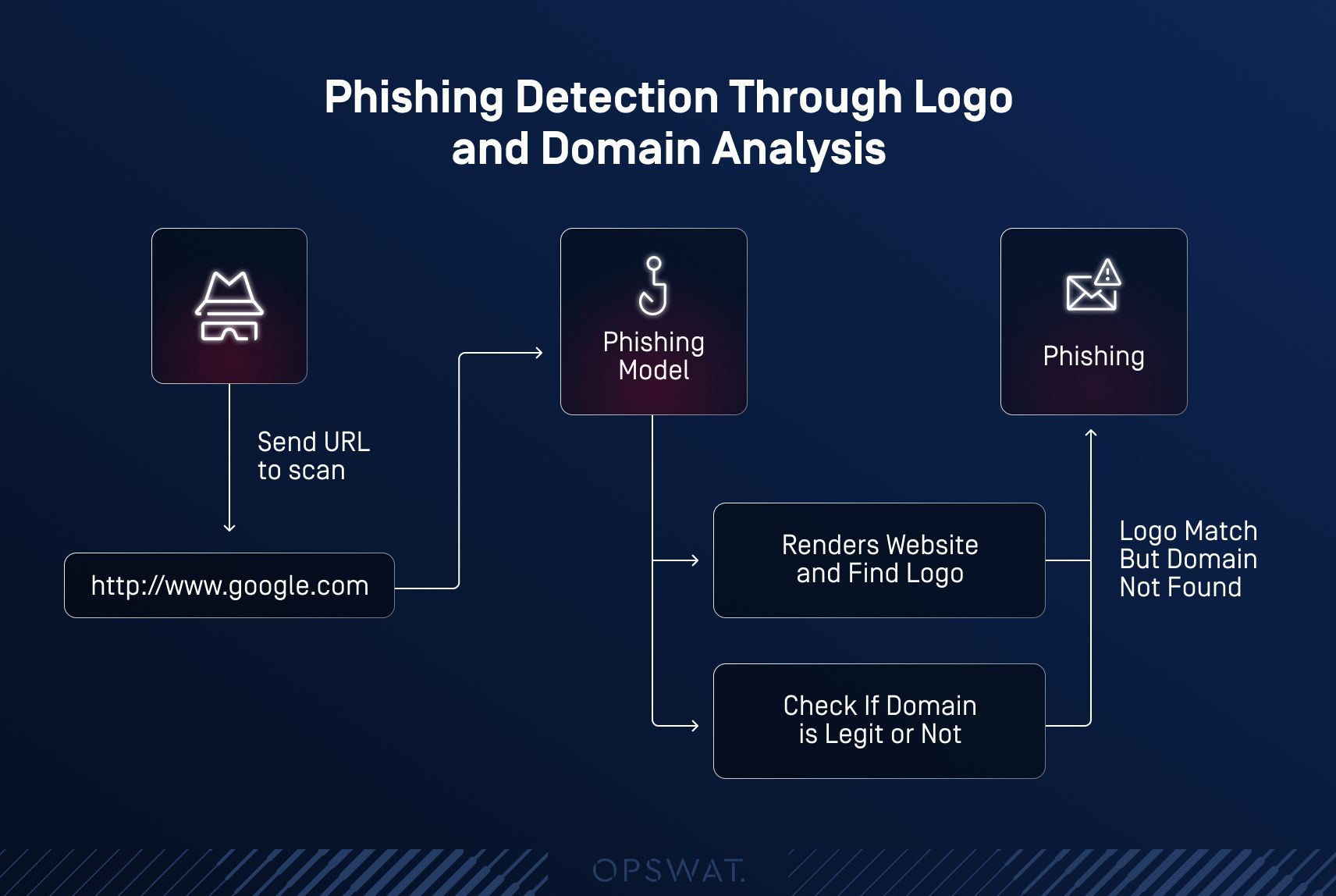

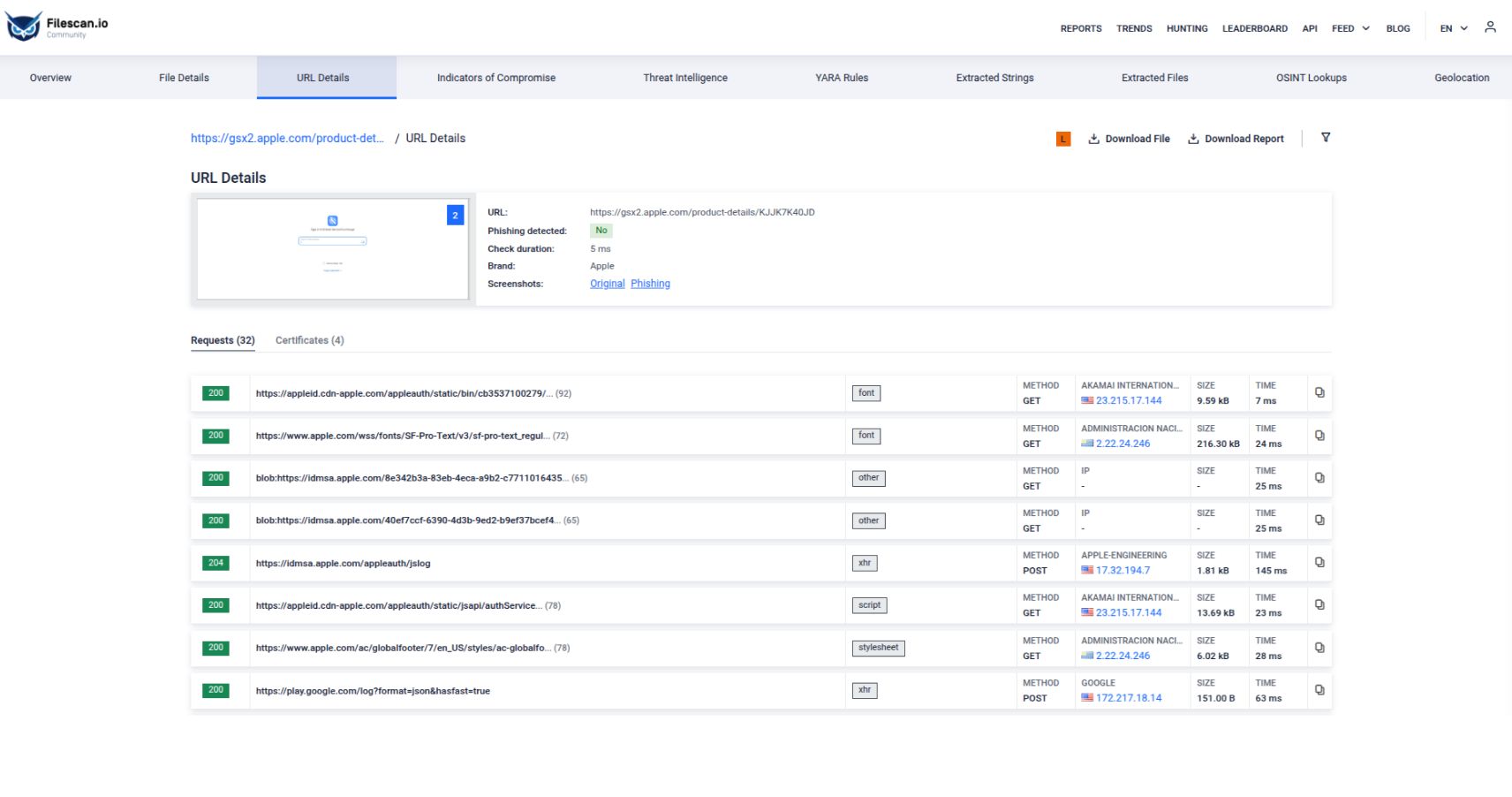

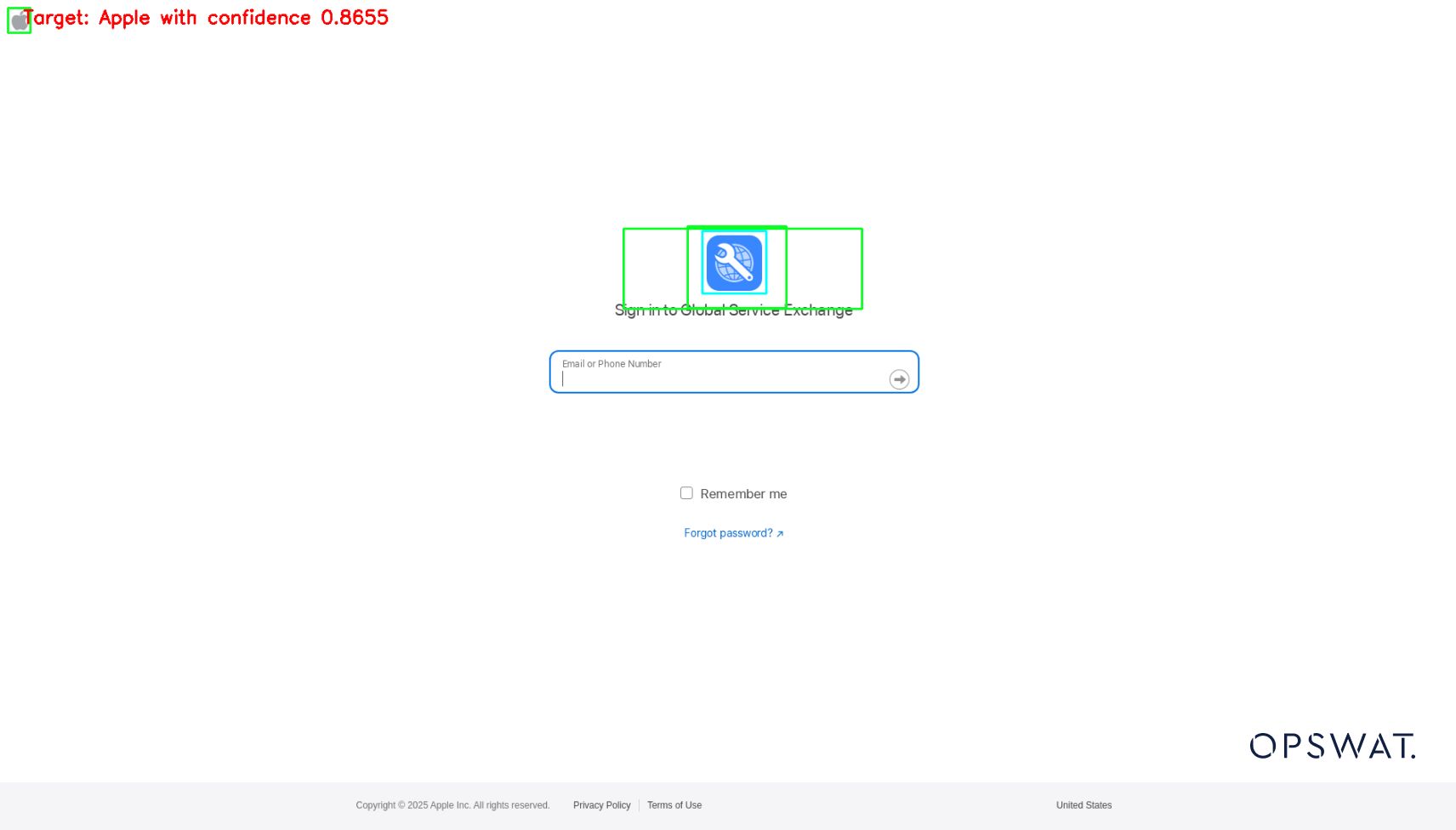

اكتشاف التصيد الاحتيالي باستخدام الشعارات وتحليل النطاقات

يعد نموذج عنوان URL نهجًا رائعًا، ولكن تحليل عنوان URL وحده لا يكفي لتحديد ما إذا كان موقع الويب تصيدًا احتياليًا أو خبيثًا.

نظرًا لأن التصيد الاحتيالي لا يزال أحد أكثر أشكال الهجمات الإلكترونية انتشارًا، فإن نموذج الكشف عن التصيد الاحتيالي لدينا يجمع بين مقارنة الشعار والتحقق من صحة المجال، مما يخلق نظام دفاع ذي شقين.

وباستخدام خوارزميات الرؤية الحاسوبية المتقدمة، يكتشف النموذج الاختلافات الدقيقة بين الشعارات الأصلية والمزيفة.

على سبيل المثال، يتم وضع علامة على التشوهات الطفيفة في البكسل أو التغييرات الطفيفة في النسب التي قد تفلت من الملاحظة البشرية على أنها مشبوهة.

يقوم النموذج بمقارنة عناوين URL مع قاعدة بيانات للنطاقات الشرعية المعروفة. إذا تم الكشف عن عدم تطابق أو عدم انتظام، يقوم النظام بإصدار تنبيه.

تخيّل رسالة بريد إلكتروني تصيدية تدّعي أنها من بنك ذي سمعة جيدة، مع شعار واقعي.

قد ينخدع المستخدم بالنقر عليها، معتقدًا أن الرسالة الإلكترونية أصلية.

يمكن لنموذجنا أن يتحقق على الفور من صحة الشعار مع التحقق من صحة مجال البريد الإلكتروني، مما يوقف الهجوم في مساراته.

التصيّد الاحتيالي هو أكثر أنواع التهديدات الإلكترونية شيوعًا، وغالبًا ما يؤدي إلى اختراق البيانات والخسائر المالية وإلحاق أضرار جسيمة بسمعة الشركة.

ما يثير القلق هو أن طرق اكتشاف التصيّد الاحتيالي التقليدية القائمة على عناوين URL غالبًا ما تكون غير كافية، حيث يستخدم المهاجمون في كثير من الأحيان عناوين URL وشعارات تبدو شرعية لخداع المستخدمين.

ولمعالجة هذه المشكلة، قمنا بدمج مقارنة الشعار والتحقق من صحة النطاق في نموذج عنوان URL الخاص بنا، مما يحسن قدرته على اكتشاف محاولات التصيد الاحتيالي التي عادةً ما تتجاوز الدفاعات التقليدية.

يؤدي هذا النموذج المحسّن لعناوين URL إلى دفاع أقوى ومتعدد الطبقات ضد التصيّد الاحتيالي، مما يساعد فرق الأمن على الاستجابة بشكل أسرع وأكثر دقة، ويمنع الهجمات في نهاية المطاف من التسبب في أي ضرر.

- تفحّص موقع تصيّد احتيالي

- افتح علامة التبويب تفاصيل عنوان URL لعرض النتائج.

- في علامة التبويب تفاصيل عنوان URL، سترى الصفحة المعروضة والشعار المكتشف.

- يمكنك العثور على إعدادات أكثر تفصيلاً هنا.

ميزة MetaDefender التي لا مثيل لها في مجال علوم البيانات

- متطورة: البقاء في طليعة الاتجاهات الخبيثة، وتوفير عمليات تكامل قوية بقدر ما هي موثوقة

- التنويع: لتغطية جميع المشاكل المتعددة التي تواجهنا يجب أن نوفر مجموعة متنوعة من أدوات الذكاء الاصطناعي لحالات الاستخدام المختلفة

- مفيد: ركز على ما يهم حقًا، أدوات بناء أدوات لا يريدها السوق فحسب، بل يحتاجها حقًا.

- الدقة: ضمان الدقة في عمليات التكامل، حيث أن أدوات دون المستوى المطلوب أدوات قيمتها.

الأمن السيبراني القائم على الذكاء الاصطناعي للبنية التحتية الحيوية في العالم

إن دمج الذكاء الاصطناعي في الأمن السيبراني يتجاوز مجرد تحسين الأداء، ويعيد تعريف مشهد الأمن السيبراني بالكامل.

بفضل حلول MetaDefender ، بدأنا بالفعل في إحداث تحول في الطريقة التي تتصدى بها المؤسسات لمخاطر التهديدات السيبرانية المتزايدة.

لم نكتفِ بمجرد مواكبة التهديدات — بل سعينا إلى تغيير قواعد اللعبة بالكامل. ومن خلال دمج تقنيات الجيل الجديد، مثل الكشف عن التهديدات المدعوم بالذكاء الاصطناعي والتحليل التنبئي، حققنا هذا الهدف بفضل MetaDefender

المستقبل حافل بالإمكانيات، وتحتل MetaDefender الصدارة في هذا المجال، حيث تقدم أدوات "البحث عن أوجه التشابه" و"الملخصات التنفيذية المدعومة بتقنية ChatGPT" ونماذج متطورة للكشف عن عمليات التصيد الاحتيالي، والتي تعيد تعريف مفهوم الأمن الرقمي.

مهمتنا بسيطة: تمكين فرق الأمن بأحدث أدوات مؤسساتهم من الهجمات المتطورة بشكل متزايد.

لم تنتهِ الرحلة بعد، ونحن مستعدون لقيادة الطريق نحو عالم رقمي أكثر أماناً وسلامة.

ترقبوا - مستقبل الأمن السيبراني ما زال في بدايته، ونحن نقوده إلى الأمام.