نحن في OPSWAT ، نقدر الابتكار والإبداع والتحسين المستمر عند تطوير حلول متقدمة لحماية البنية التحتية والمؤسسات الحيوية من التهديدات الإلكترونية. وقد ألهمتنا هذه القيم لإنشاء الموقع الإلكتروني OPSWAT MetaDefender تهديد Intelligence ، الذي يمكّننا من فهم التهديدات الإلكترونية المتطورة واكتشافها بشكل أفضل لاكتشاف الملفات المتشابهة وتحديدها.

مع تزايد تعقيد وتطور أنواع البرمجيات الخبيثة، حلول مكافحة الفيروسات التقليدية القائمة على التوقيعات غير كافية. لمواجهة هذا التحدي، طور خبراء الأمن السيبراني OPSWAT حلاً أنيقًا يستفيد من أحدث تقنيات التحليل الثابت والتعلم الآلي لتحديد أوجه التشابه بين الملفات. يوفر هذا النهج وسيلة فعالة للتخفيف من مخاطر الأمن السيبراني ومنع الهجمات المحتملة.

أتاح لنا إنشاء الموقع الإلكتروني MetaDefender تهديد Intelligence فرصة لمعالجة مشكلة صعبة وملحة. لقد تمكنا من تطوير حلول فعالة للأمن السيبراني تزود المؤسسات بالمعلومات التي تحتاجها لتوقع التهديدات الناشئة والاستعداد لها. وهذا يتماشى مع ثقافة الابتكار لدينا والتزامنا بتقديم أفضل حماية ممكنة لعملائنا.

البيانات

لإجراء عمليات البحث عن التشابه، تخضع الملفات لعملية فحص دقيقة باستخدام تقنيات MetaDefender الخاصة بالتحليل الثابت ومحاكاة الملفات. وتستخرج هذه التقنية المتطورة المعلومات الأكثر صلة وفائدة من أي ملف معين.

حدد محللو البرامج الضارة الخبراء لدينا الميزات الأكثر فعالية لحساب أوجه التشابه بين ملفين. يتم اختيار هذه الميزات بعناية بناء على قدرتها على تقديم نتائج دقيقة وذات صلة ، ويتم تحديثها باستمرار للبقاء على اطلاع بأحدث اتجاهات وتقنيات البرامج الضارة.

بعض الميزات هي:

- البيانات الوصفية الثنائية (حجم الملف ، الإنتروبيا ، الهندسة المعمارية ، ميزات الملف ، وغيرها الكثير)

- واردات

- الموارد

- مقاطع

- اشارات

- وأكثر من ذلك

ملاحظه: عند البحث عن أوجه التشابه بين الملفات ، من المهم استخدام الإشارات التي تم إنشاؤها بواسطة Filescan وعدم الاعتماد فقط على الحكم النهائي (الضار ، المعلوماتي ، إلخ) للملف. يساعد هذا النهج على تجنب أي تحيزات محتملة قد تنشأ أثناء عملية البحث عن التشابه.

عملية

تتضمن عملية البحث عن التشابه استخراج هذه الميزات وتحويلها من الملفات القابلة للتنفيذ المحمولة (PE) إلى تضمينات متجهة. تمثل التضمينات المتجهة البيانات كنقاط في الفضاء n الأبعاد ، مما يسمح لنقاط البيانات المماثلة بالتجمع معا ، مما يؤدي إلى إنشاء ملف مرجعي. يتم تحديد عدد الأبعاد من قبل كل قسم مع تقليل الأبعاد.

ثم يستخدم الحل حسابات مسافات متعددة ومعدلة بين هذه المتجهات للعثور على الملفات الأكثر تشابها، وهو ما يمكننا من الإجابة عن السؤال: «ما مدى تشابه هذا الملف مع ملف آخر؟». تستخدم البنية والخوارزمية طرق الفهرسة التي تضمن المعالجة السريعة حتى عند البحث في ملايين الملفات. يتيح التحليل الخوارزمي لهذه الحقول الحل تحديد الملفات والتهديدات المماثلة وعزلها بدقة.

بالإضافة إلى التكنولوجيا المتقدمة ، يوفر Similarity Search واجهة قابلة للتخصيص تتيح للمستخدمين تصفية معلمات البحث الخاصة بهم. توفر هذه الميزة مرونة أكبر وتضمن حصول المستخدمين على النتائج الأكثر دقة وملاءمة لاحتياجاتهم الخاصة.

مرشحات:

- العلامات

- الحكم

- عتبة التشابه

خط الأنابيب

تتضمن عملية خط الأنابيب أخذ ملف إدخال PE جديد ، مثل ملف تنفيذي ، وإخضاعه لنماذج التعلم الآلي التي تنشئ تضمينات متجهة بناء على ميزات محددة مسبقا. ثم يتم تضمين هذه المتجهات في فضاء متجه ، والذي يمكن أن يكون له أي عدد من الأبعاد.

نستخدم مقاييس مسافة مختلفة لحساب التشابه بين المتجهات والميزات ، مما يساعدنا في تحديد أقرب نقطة لملف إدخال PE معين.

درجة التشابه

تجدر الإشارة إلى أن درجات التشابه ليست مطلقة وقد تكون ذاتية إلى حد ما. لا توجد صيغة أو معيار مقبول عالميا لتحديد درجة التشابه بين الملفات لأن هذا يمكن أن يختلف اعتمادا على السياق وحالة الاستخدام المحددة. لذلك ، من المهم تفسير درجات التشابه بحذر والنظر في المنهجية المستخدمة لحسابها. يستخدم بحث التشابه الأوزان لحساب درجة تشابه دقيقة.

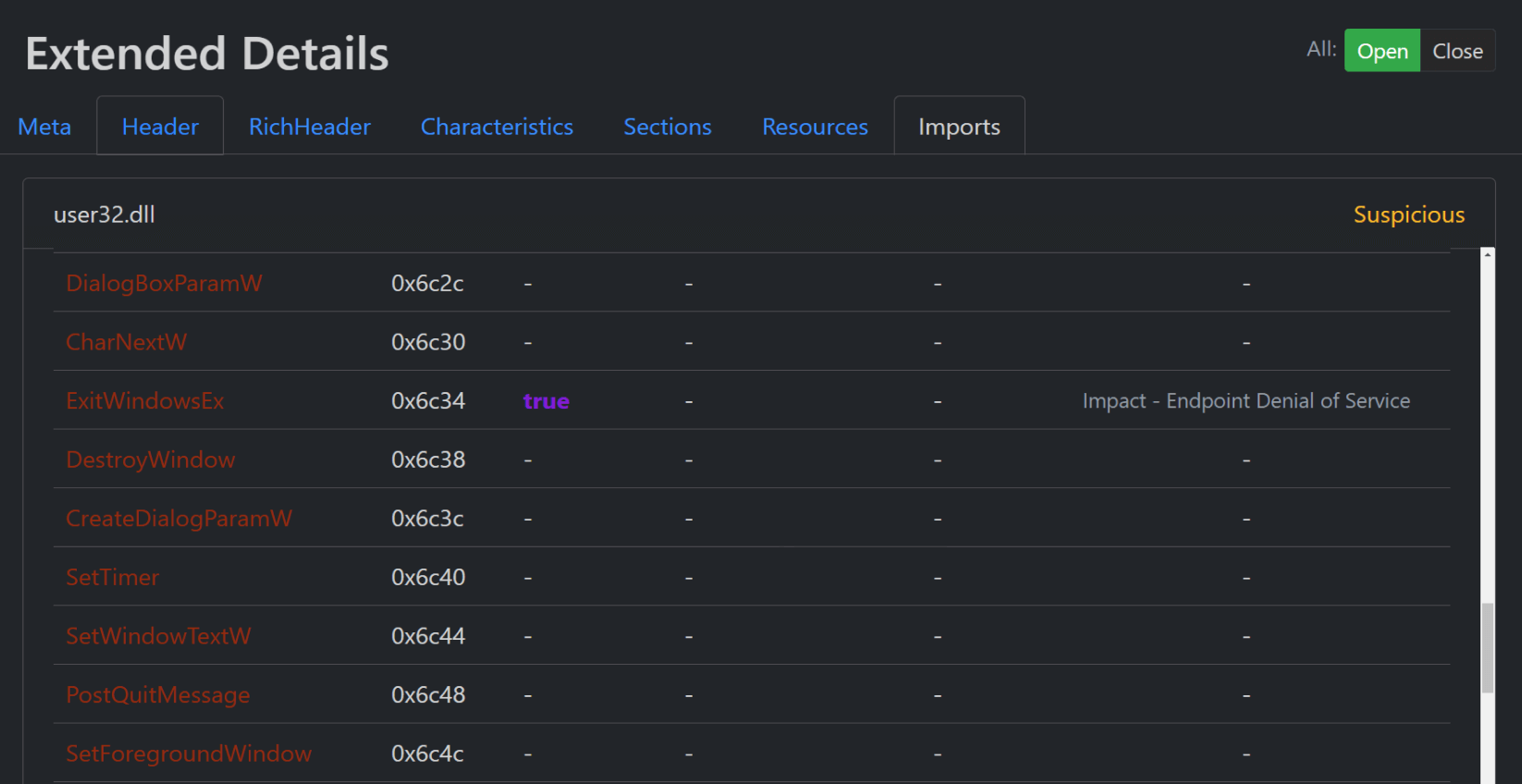

نتائج MetaDefender

ال Filescan توفر النتيجة معلومات شاملة حول الملف المستخدم للبحث عن التشابه. ومع ذلك ، من المهم تحليل هذه المعلومات بدقة لفهم ميزات الملف وميزاته بشكل كامل. تعرض واجهة المستخدم الميزات المختلفة لفحص الملف وتنشئ تقريرا مفصلا عن ميزاته.

للوصول إلى ميزة البحث عن التشابه ، انتقل إلى الجانب الأيسر من واجهة المستخدم. بشكل افتراضي ، يتم تشغيل ميزة البحث عن التشابه تلقائيا باستخدام معلمات افتراضية محددة مسبقا. علاوة على ذلك ، يتم تزويد المستخدمين بخيارات تصفية متعددة لمساعدة المستخدمين على تخصيص بحثهم والحصول على أفضل النتائج بناء على متطلباتهم المحددة.

مرشحات:

- العلامات: هذه تسميات ديناميكية يتم تعيينها للملفات بناء على سماتها. عند استخدام ميزة البحث عن التشابه ، يمكن استخدام العلامات لتسمية الملفات ذات الميزات المحددة ، مثل peexe أو shell32.dll. تساعد العلامات في عمليات البحث المستهدفة والفعالة ، مما يتيح للمستخدمين العثور بسرعة على الملفات التي تلبي احتياجاتهم الخاصة.

- الحكم: ال Filescan يوفر الحكم نتيجة الفحص الذي تم إجراؤه على الملف ، مما يشير إلى ما إذا كان الملف نظيفا أو ضارا أو يحتمل أن يكون ضارا بطريقة ما. باستخدام Filescan الحكم كعامل تصفية ، يمكن للمستخدمين تحسين نتائج البحث الخاصة بهم لاستبعاد الملفات التي تم وضع علامة عليها على أنها ضارة أو مشبوهة.

- عتبة التشابه: هذه معلمة قابلة للتكوين تحدد الحد الأدنى لمستوى التشابه المطلوب لتضمين الملفات في نتائج البحث. من خلال ضبط هذا الحد ، يمكن للمستخدمين تخصيص نتائج البحث الخاصة بهم لتلبية احتياجاتهم الخاصة. على سبيل المثال ، يمكنهم العثور على الملفات ذات الصلة الوثيقة أو تلك التي لها اتصال أكثر ضعفا. هذا الفلتر مفيد للمستخدمين الذين يحتاجون إلى موازنة الدقة مع بحث واسع وشامل.

علامات التبويب

في ميزة البحث عن التشابه ، يتم تقديم خيارات التصفية الافتراضية للمستخدمين في شكل علامات تبويب. تمكن علامات التبويب هذه المستخدمين من تصفية النتائج استنادا إلى الملفات الأكثر تشابها وأحدث الملفات والملفات التي تم وضع علامة عليها بحكم ضار. تم تصميم خيارات التصفية المسبقة هذه لتعزيز كفاءة ودقة تجربة البحث للمستخدمين.

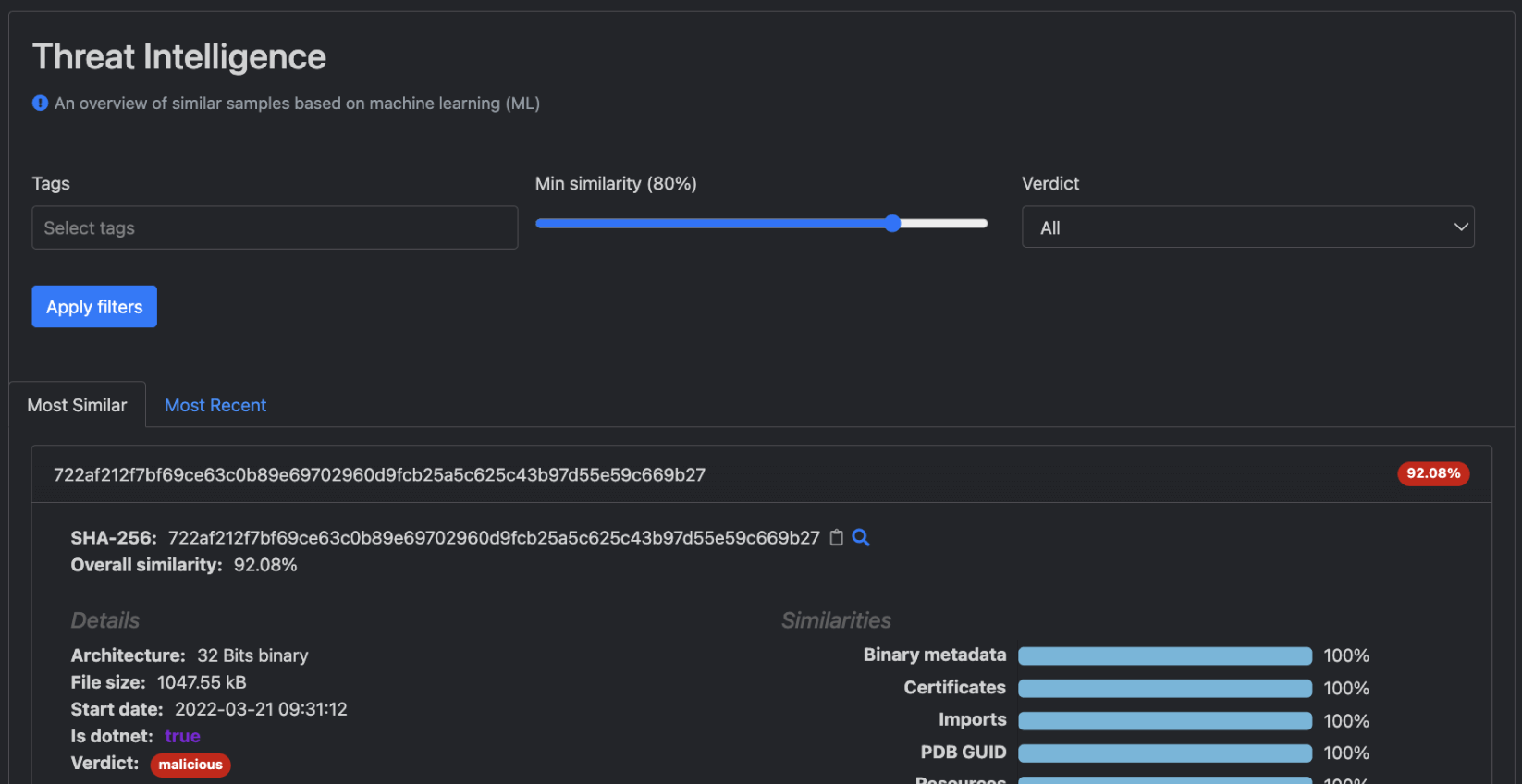

تهديد Intelligence صفحة فرعية

توفر الصفحة الفرعية تهديد Intelligence للمستخدمين مجموعة متنوعة من الميزات، مثل القدرة على عرض الملفات الأكثر ارتباطاً ببعضها البعض والاستفادة من واجهة المستخدم القابلة للتصفية. من خلال تحديد معرّف SHA256 معين، يمكن للمستخدمين الحصول على معلومات مفصلة حول تشابه الملف المرتبط، إلى جانب تفاصيله عالية المستوى.

حالات الاستخدام الرئيسية

كما هو الحال مع أي تطبيق للتعلم الآلي ، من الضروري التحقق من صحة نتائج بحث التشابه. ومع ذلك ، توفر هذه الميزة مجموعة واسعة من الاحتمالات للمستخدمين لاستكشاف الملفات ذات الصلة وتحديدها بكفاءة. يوفر بحث الفهرسة بحثا سريعا بشكل استثنائي عن جميع أنواع الملفات ، مما يشكل حجر الزاوية للمنتج. يمكن للكيانات التالية الاستفادة من وظيفة البحث عن التشابه.

- سايبر تهديد intelligence المحللون ، الذين يمكنهم الاستفادة من هذه القدرة للتحقيق في التهديدات الجديدة والمتطورة واكتشافها ، وتحسين الوضع الأمني لمؤسستهم.

- صائدو التهديدات ، الذين يمكنهم البحث بشكل استباقي عن مؤشرات التسوية (IOCs) ونقاط الضعف المحتملة ، وبالتالي استباق الأنشطة الضارة.

- أي شخص مهتم باستكشاف العلاقات بين الملفات وتحديد أوجه التشابه ، بما في ذلك الباحثين والمحققين والمحللين.

الوصول إلى بحث التشابه

اكتشف كيف يمكنك دمج خاصية البحث عن التشابه في عملياتك من خلال قراءة وثائقنا على https://www.opswat.com/docs. يُرجى ملاحظة أن ميزة البحث عن التشابه هي ميزة إضافية متاحة حصريًا لمستخدمي حزمة Filescan أو تهديد Intel المدفوعة. إذا كنت مهتمًا باستكشاف هذه الميزة، قم بالتسجيل للحصول على حساب اليوم!