جاءت نقطة التحول عندما بدأت مجموعات التهديد مثل Scattered Spider في استهداف قطاع التأمين بنشاط. اشتهرت هذه الجهات الفاعلة بمزج الهندسة الاجتماعية مع الاختراقات المتقدمة القائمة على الملفات، واستغلت هذه الجهات الفاعلة سير العمل اليومي لاختراق الأنظمة وسرقة بيانات الاعتماد. كانت العديد من الاختراقات البارزة في القطاع بمثابة جرس إنذار: لم يكن النقل الآمن للملفات وحده كافياً. كانت الشركة بحاجة إلى حل يمكنه فحص كل ملف يدخل إلى بيئتها وتعقيمه والتحكم فيه قبل حدوث أي ضرر.

المخاطر الكامنة وراء عمليات نقل الملفات الروتينية

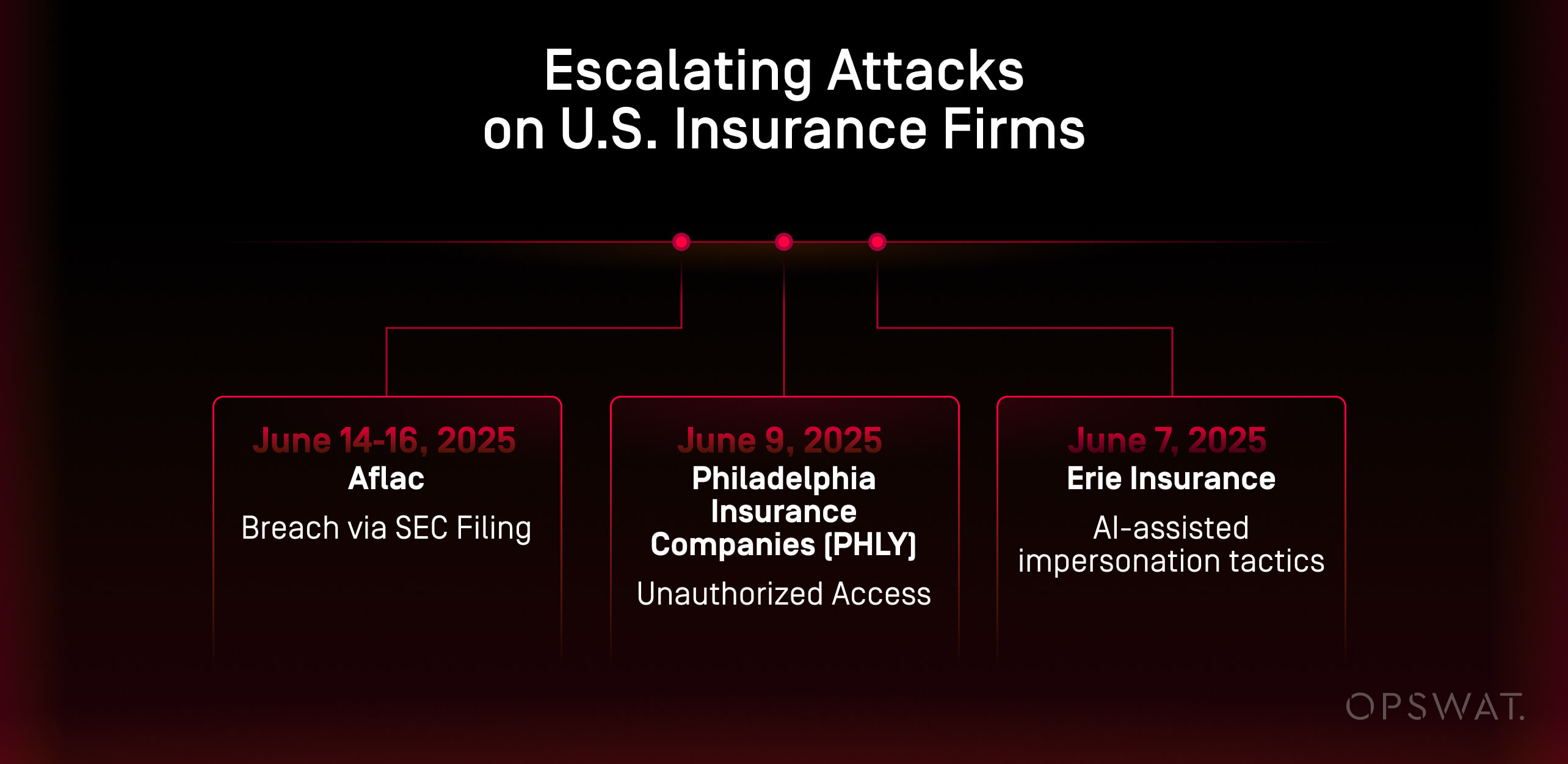

تم التعرف على العديد من الهجمات الإلكترونية في الولايات المتحدة على أنها تحمل جميع السمات المميزة لنشاط برنامج Scattered Spider، مما أدى إلى تحذيرات من أن صناعة التأمين يجب أن تكون في حالة تأهب قصوى. في شهر يونيو 2025 وحده، كشفت العديد من شركات التأمين الأمريكية - بما في ذلك شركات Aflac و Erie Insurance و Philadelphia Insurance Companies - عن اختراقات مرتبطة بالهندسة الاجتماعية المتطورة والتكتيكات القائمة على الملفات المرتبطة ب Scattered Spider، كما ذكرت شبكة CNN. وقد أسفرت هذه الحوادث عن وصول غير مصرح به وانقطاع تكنولوجيا المعلومات واحتمال انكشاف أرقام الضمان الاجتماعي والبيانات الصحية ومطالبات التأمين.

7 يونيو 2025

الحادث إيري للتأمين

- نوع الهجوم نشاط غير اعتيادي على الشبكة → تعطيل الأعمال التجارية

- التأثير: تعطل نظام تكنولوجيا المعلومات وتأثر العمليات

- التفاصيل: أبلغت شركة Erie عن "نشاط غير عادي في الشبكة"، مما أدى إلى اتخاذ تدابير وقائية، ثم كشفت لاحقًا عن اختراق عبر إيداع ملف لدى هيئة الأوراق المالية والبورصات.

- الإسناد: متوافق مع تكتيكات العنكبوت المبعثرة

9 يونيو 2025

الحادث شركات فيلادلفيا للتأمين (PHLY)

- نوع الهجوم وصول غير مصرح به → قطع اتصال النظام

- التأثير: انقطاع الخدمة المستمر وبوابة العملاء معطلة

- التفاصيل: اكتشفت PHLY الوصول غير المصرح به وأوقفت الأنظمة عن العمل لمنع الانتشار.

- الإسناد: تتماشى التقنيات مع قواعد لعب العنكبوت المبعثرة

14-16 يونيو 2025

الحادثة أفلاك

- نوع الهجوم اختراق الهندسة الاجتماعية → سرقة البيانات

- التأثير: الانكشاف المحتمل لشبكات الضمان الاجتماعي والمعلومات الصحية وبيانات المطالبات

- التفاصيل: استخدام تكتيكات انتحال الشخصية بمساعدة الذكاء الاصطناعي للتسلل؛ تم احتواء الاختراق في غضون ساعات

- الإسناد: مؤشرات قوية لتورط العنكبوت المبعثر

لم تكن البنية التحتية الحالية لنقل الملفات في شركة التأمين هذه مصممة للدفاع ضد التهديدات المتطورة الحالية القائمة على الملفات. على الرغم من تطبيق التشفير من طرف إلى طرف في تدفق نقل الملفات، إلا أن النظام كان يفتقر إلى الفحص العميق والاستباقي على مستوى الملفات. تركت هذه النقطة العمياء الشركة عرضة للبرامج الضارة التي تم إنشاؤها بواسطة الذكاء الاصطناعي، والحمولات المتعددة الأشكال، والوثائق المسلحة، والتي يمكن للعديد منها تجاوز أدوات مكافحة الفيروسات التقليدية أدوات .

كانت الشركة تتبادل الملفات يوميًا مع المستشفيات والوكلاء المستقلين والشركاء القانونيين والمسؤولين الإداريين الخارجيين. كانت العديد من عمليات النقل هذه تتم عبر قنوات غير مدارة مثل مرفقات البريد الإلكتروني أو مجلدات SFTP أو أدوات مشاركة السحابة المخصصة. كانت سير العمل المجزأة هذه تجعل من الصعب تطبيق سياسات متسقة أو تسجيل الأنشطة أو تتبع المحتوى الضار حتى مصدره.

وفي الوقت نفسه، كان الضغط التنظيمي المتزايد من أطر عمل مثل HIPAA وGLBA يتطلب قابلية التدقيق الكامل وتدابير قوية لحماية البيانات لمعلومات العملاء الحساسة. ولكن مع عدم وجود رقابة مركزية والحد الأدنى من فحص التهديدات، أصبحت عمليات نقل الملفات الروتينية في نهاية المطاف مسؤولية. والأسوأ من ذلك، وفرت هذه القنوات آلية توصيل مثالية للمهاجمين الذين يستخدمون الذكاء الاصطناعي لصياغة حمولات مراوغة تبدو آمنة ظاهرياً.

في الواقع، استمرت موجة الهجمات حتى شهر يوليو. كشفت شركة Allianz Life، إحدى كبرى شركات التأمين الأمريكية، مؤخرًا أن المهاجمين سرقوا البيانات الشخصية لغالبية عملائها البالغ عددهم 1.4 مليون العملاء في أمريكا الشمالية العملاء اختراق نظام CRM سحابي تابع لجهة خارجية. ووفقًا للتقارير، استخدم المهاجمون أساليب الهندسة الاجتماعية لانتحال صفة كيانات موثوقة، مما مكنهم من التسلل إلى البيئة دون اختراق البنية التحتية الأساسية لشركة Allianz.

يسلط هذا الحادث الضوء على كيفية استهداف المهاجمين بشكل متزايد لأضعف الحلقات في عمليات سير العمل الموزعة - الأنظمة الخارجية ومنصات الشركاء والثقة البشرية - مما يجعل الفحص العميق للملفات والتطبيق الصارم للسياسة أمرًا ضروريًا عبر منظومة التأمين.

4 نقاط ضعف نقل الملفات الحرجة

فجوة اكتشاف التهديدات

يسمح عدم فحص الملفات في الوقت الحقيقي للتهديدات الخفية مثل البرمجيات الخبيثة التي ينشئها الذكاء الاصطناعي والبرمجيات الخبيثة التي لا تعمل في أي يوم من دون اكتشافها.

طرق النقل غير المنضبطة

يمنع استخدام البروتوكولات والأنظمة الأساسية غير المُدارة مثل SFTP وSFTP وSMB ومنصات التخزين السحابية غير المعتمدة من تطبيق سياسات الأمان بشكل متسق.

عدم وضوح الرؤية

يؤدي عدم كفاية مسارات التدقيق وضعف الرقابة على حركة الملفات إلى صعوبة تتبع المحتوى أو اكتشاف الحالات الشاذة.

الممارسات غير المتوافقة

من دون ضوابط مركزية، غالبًا ما تنتهك عمليات نقل الملفات قانون HIPAA وقانون GLBA ومتطلبات الأمان الداخلي.

كانت أدوات الفحص التقليدية، حتى في حالة وجودها، مدمجة بشكل غير محكم وتعمل خارج نطاق سير العمل الأساسي. ولم تكن توفر أي ضمان للكشف في الوقت الفعلي أو الحماية الوقائية. ونتيجة لذلك، كان يُفترض في كثير من الأحيان أن الملفات آمنة حتى يثبت العكس، وهو افتراض خطير بشكل متزايد في بيئة تهديدات تتسم بالأتمتة والخداع والسرعة.

دفاع متعدد الطبقات مصمم لمواجهة تهديدات الملفات الجديدة

وللحد من المخاطر واستعادة السيطرة على عمليات نقل الملفات الخاصة بها، قامت الشركة بنشر MetaDefender Managed File Transfer MFT مع محرك OPSWATالمتقدم لمنع التهديدات: MetaDefender Core. وقد منح هذا الدمج شركة التأمين منصة مركزية قائمة على السياسات لا تكتفي بنقل الملفات بشكل آمن فحسب، بل تقوم أيضًا بفحص محتوياتها وتعقيمها قبل تسليمها.

استبدل MetaDefender Managed File Transfer MFT) سير عمل نقل الملفات المجزأة، مثل SFTP غير المدار ومرفقات البريد الإلكتروني ومشاركة الملفات المستندة إلى السحابة، بأداة واحدة خاضعة للرقابة. يربط MetaDefender Managed File Transfer MFT) الأنظمة الداخلية والشركاء والمستخدمين عن بُعد دون الاعتماد على مرفقات البريد الإلكتروني أو مشاركات SFTP غير المدارة. تم فحص كل ملف تلقائيًا وتنقيته وتسجيله قبل وصوله إلى وجهته، بغض النظر عن مصدره.

يقع في قلب هذا الحل حزمة OPSWATمتعددة الطبقات للوقاية من التهديدات التي تتكون من 4 تقنيات Core . يتم تعزيز هذه التقنيات بقدرات إضافية مثل الوقاية من تفشي الفيروسات، والتي تقوم تلقائياً بإعادة فحص الملفات التي تمت الموافقة عليها مسبقاً للكشف عن تهديدات يوم الصفر.

4 تقنيات رئيسية

المضاهاة Adaptive

يحاكي MetaDefender سلوك الملفات في بيئة خاضعة للرقابة للكشف عن البرامج الضارة المراوغة وبرامج اليوم صفر والبرامج الضارة متعددة الأشكال.

ميتاسكان™Metascan™ Multiscanning

يقوم بتحليل كل ملف باستخدام أكثر من 30 محركاً لمكافحة الفيروسات، مما يحسّن من عملية الكشف بما يتجاوز أي بائع واحد.

تقنية Deep CDR™

إزالة التعليمات البرمجية المضمنة وإعادة إنشاء إصدارات آمنة وعملية من أنواع الملفات الخطرة

تقييم الثغرات الأمنية في الملفات

تحديد نقاط الضعف القابلة للاختراق المعروفة المضمنة في مكونات الملفات قبل أن يتم استغلالها

حماية في العالم الحقيقي بنتائج ملموسة

من خلال نشر MetaDefender Managed File Transfer MFT)، تمكنت شركة التأمين من سد ثغرة خطيرة في استراتيجيتها للأمن السيبراني: النقل غير الخاضع للرقابة للملفات التي قد تشكل خطراً. أعطت المنصة الجديدة فرق الأمن الثقة في أن كل ملف، سواء كان وارداً أو صادراً، يتم فحصه بالكامل وتطهيره ويمكن تتبعه.

بفضل الضوابط القائمة على السياسات وسير العمل الآلي، تمكنت المؤسسة من تبسيط عملية نقل الملفات بين الإدارات والشركاء العملاء. أدى ذلك إلى تقليل الجهد اليدوي والقضاء على الحاجة إلى الحلول البديلة المحفوفة بالمخاطر مثل SFTP غير الآمن أو أدوات المشاركة القائمة على السحابة.

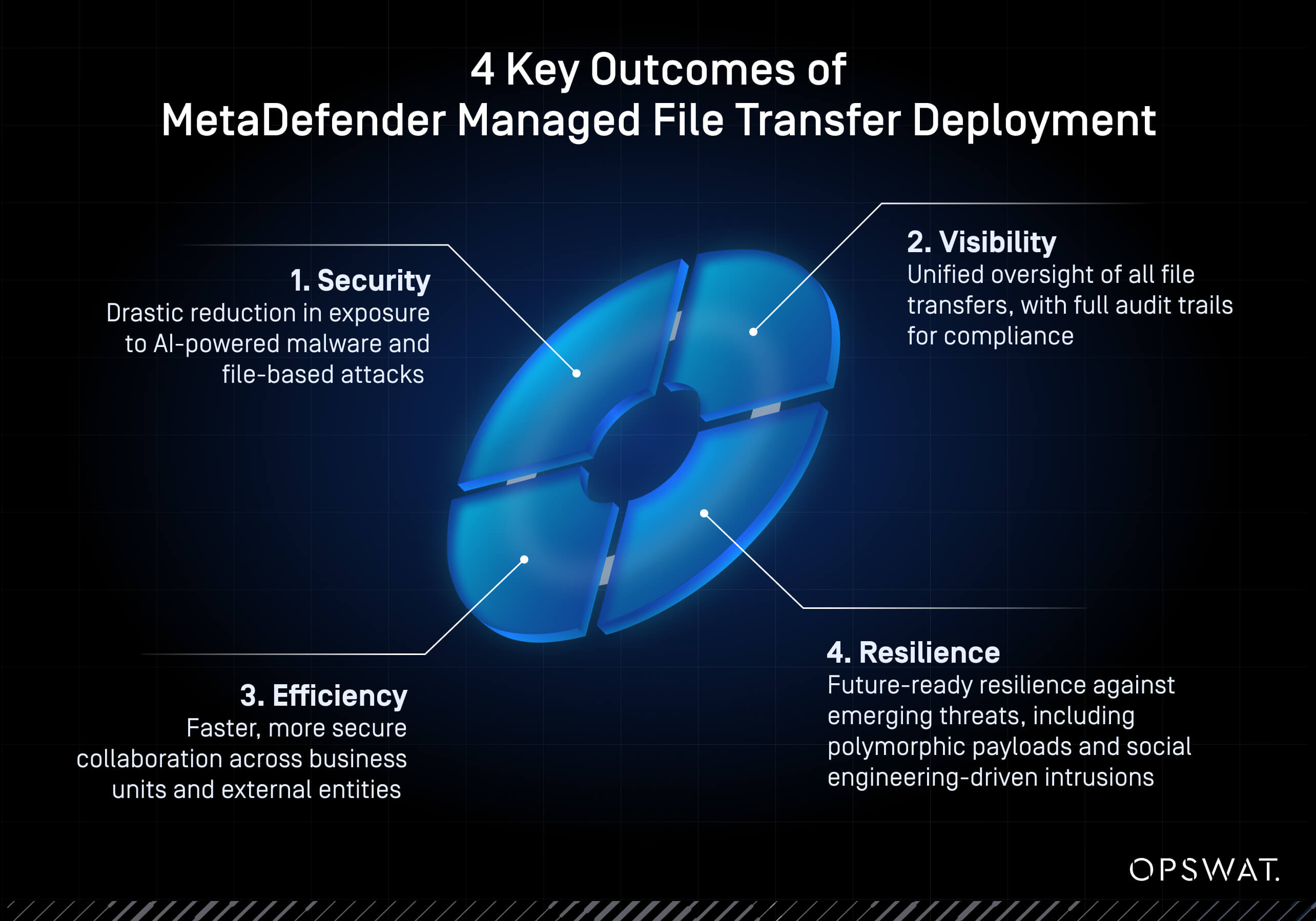

4 نتائج رئيسية

- الأمان: انخفاض كبير في التعرض للبرمجيات الخبيثة المدعومة بالذكاء الاصطناعي والهجمات القائمة على الملفات

- الرؤية: رقابة موحدة على جميع عمليات نقل الملفات، مع مسارات تدقيق كاملة للامتثال

- الكفاءة: تعاون أسرع وأكثر أماناً عبر وحدات الأعمال والكيانات الخارجية

- المرونة: المرونة الجاهزة للمستقبل ضد التهديدات الناشئة، بما في ذلك الحمولات متعددة الأشكال والاختراقات التي تعتمد على الهندسة الاجتماعية

بالنسبة لشركة تتعرض لضغوط مستمرة لحماية البيانات الحساسة والوفاء بالمتطلبات التنظيمية والحفاظ على استمرارية العمليات، لم يقتصر دور MetaDefender Managed File Transfer MFT) على توفير التسليم الآمن فحسب، بل قدم أيضًا الحماية والرؤية والتحكم.

البقاء في الطليعة في مواجهة منحنى التهديد

مع استمرار تطور التهديدات الإلكترونية، مدفوعة بالذكاء الاصطناعي والأتمتة والأعداء المتزايدين التنسيق، أصبحت شركة التأمين الآن في وضع أفضل للتكيف. مع MetaDefender Managed File Transfer MFT) كجزء من استراتيجيتها طويلة الأجل، تخطط الشركة لتوسيع نطاق الضوابط القائمة على السياسات لتشمل المزيد من وحدات الأعمال، والتكامل بشكل أعمق مع السحابة أدوات إعداد التقارير التنظيمية، وتوسيع نطاق الحماية لتشمل سير عمل مشاركة البيانات الإضافية. والهدف ليس فقط البقاء في صدارة التهديدات، بل أيضًا تعزيز مرونة المؤسسة باستمرار لمواجهة أي تهديدات مستقبلية.

تحويل التحويلات الروتينية إلى دفاعات موثوقة

بالنسبة لهذه الشركة الرائدة في مجال التأمين، لم يكن تأمين عمليات نقل الملفات سوى البداية. فمن خلال تضمين الوقاية من التهديدات متعددة الطبقات في نسيج عملياتها، حوّلت الشركة عمليات نقل الملفات الروتينية إلى عمليات آمنة وقابلة للتحقق ومتوافقة وآمنة.

تعرف على كيفية مساعدة MFT الرائد OPSWATMetaDefender Managed File Transfer MFT)، لمؤسستك في حماية البيانات الهامة وتقليل التعقيد والاستعداد للجيل التالي من التهديدات الإلكترونية. تفضل بزيارة صفحة المنتج وتحدث إلى أحد OPSWAT اليوم.