في البنية التحتية الحيوية، يجب كسب الثقة، خاصةً عند نقل الملفات إلى شبكات OT (التكنولوجيا التشغيلية) عبر أجهزة USB أو أقراص مدمجة أو وسائط طرفية وقابلة للإزالة. لهذا السبب، يعد MetaDefender Kiosk جنبًا إلى جنب مع MetaDefender خط دفاع حيويًا لحماية أنظمة التحكم الصناعية من التهديدات المتطورة.

تجاوز Multiscanning وتعقيم الملفات

Kiosk MetaDefender Kiosk بالفعل بأجهزته المتينة وقدرته على فحص الملفات وتطهيرها باستخدام أكثر من 30 محركًا مضادًا للفيروسات وتقنية Deep CDR™ TechnologyTM، ولكن التهديدات المتقدمة لا تظهر دائمًا خلال التحليل الثابت. وهنا يأتي دور MetaDefender .

يوفر Sandbox بيئات مغطاة بالهواء مع تحليل سلوكي ديناميكي - حتى دون اتصال بالإنترنت -:

- تشغيل سلوكيات البرامج الضارة المتأخرة أو المعتمدة على المستخدم من خلال المحاكاة

- تسريع وقت كشف حمولات السكون الطويل

- منع البرمجيات الخبيثة المدركة لصندوق الرمل من اكتشاف أنها تحت المراقبة

وهذا أمر بالغ الأهمية خاصةً في بيئات مثل شبكات الطاقة ومحطات معالجة المياه وأرضيات التصنيع، حيث يمكن أن تتسبب البرمجيات الخبيثة التي لا تنشط إلا بعد النشر في حدوث خلل كارثي.

لماذا يعمل في الشبكات ذات الفجوات الهوائية

تم تصميم MetaDefender ليعمل في بيئات معزولة، وهو:

- لا يتطلب اتصالاً سحابياً مستمراً للعمل

- يدعم المزامنة الآمنة لمعلومات التهديدات عبر MetaDefender Managed File Transfer MFT)

- يوفر تقارير سلوكية مفصلة وتقارير سلوكية مفصلة وعمليات التشغيل المتكاملة للتكامل النهائي في نظم إدارة المعلومات الأمنية وعمليات سير عمل مركز العمليات الأمنية

وهذا يجعلها مثالية لحالات الاستخدام التي يتم فيها فحص الملفات في نقطة انطلاق آمنة (مثل المنطقة المجردة من السلاح في المصنع) قبل نقلها عبر وسائط موثوقة إلى قلب تقنية التشغيل.

مثبت ضد البرمجيات الخبيثة المراوغة

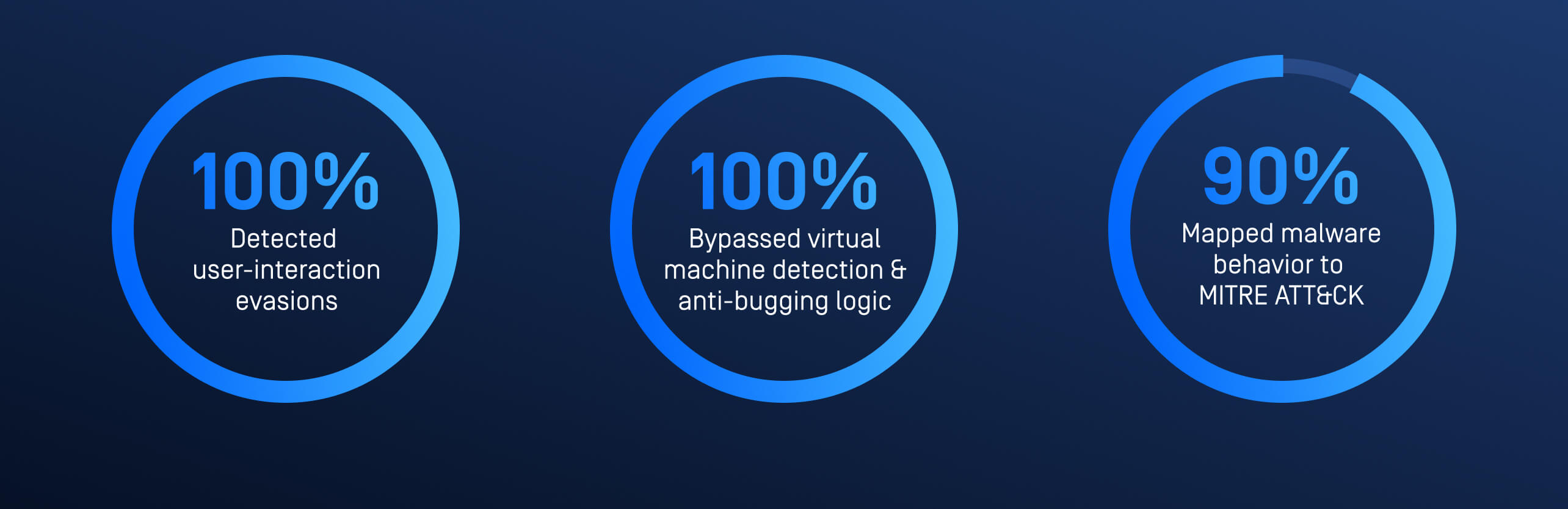

وفقًا للاختبار المعتمد من AMTSO:

- اكتشف Sandbox 100٪ من عمليات التهرب من تفاعل المستخدم (على سبيل المثال، البرمجيات الخبيثة التي تنتظر تمرير الإنسان أو النقرات)

- تجاوز Sandbox 100٪ من اكتشاف الآلة الافتراضية ومنطق مكافحة التصحيح

- قام Sandbox بتعيين 90% من سلوكيات البرمجيات الخبيثة إلى MITRE ATT&CK، مما يتيح تعقب التهديدات حتى بعد اكتشافها

يعد هذا الأداء ضروريًا في بيئات التقنيات التشغيلية، حيث غالبًا ما يتم اكتشاف الاختراقات بعد فوات الأوان ويتطلب الامتثال التنظيمي (مثل NIST CSF أو IEC 62443 أو TSA SD02C) الكشف الاستباقي عن التهديدات.