يقوم ضباط إنفاذ القانون كل يوم بجمع واستخراج الأدلة الهامة من مصادر مختلفة: أجهزة USB وأجهزة الكمبيوتر المحمولة وغيرها من الأجهزة الرقمية التي تحمل مفاتيح التحقيقات. ويعد الكشف عن هذه البيانات مجرد البداية، حيث أن الخطوة التالية تتضمن نقل البيانات بشكل آمن عبر الشبكات، والوصول إلى البائعين الخارجيين لاختبارها. ولكن مع انتشار المحققين في مواقع متعددة، يعمل كل منهم من محطة عمل وحاسوب محمول خاص به، فإن كل عملية نقل تضيف ضرورة الحفاظ على سرية هذه البيانات وأمانها. يمكن لحلقة ضعيفة واحدة في هذه السلسلة أن تفتح الباب أمام تهديدات إلكترونية ذات عواقب فورية وشديدة: تسريب الأدلة، وتعطيل التحقيقات، وخطر تهرب المشتبه بهم من العدالة.

مخاطر Media المحيطية في إنفاذ القانون

على الرغم من أهميتها وملاءمتها، إلا أن الوسائط الطرفية والقابلة للإزالة هدف رئيسي لمجرمي الإنترنت. قد تبدو هذه الأجهزة غير مؤذية، لكنها قد تسبب أضرارًا جسيمة - مما يعرض المستخدمين لمخاطر البرمجيات الخبيثة واختراق البيانات التي قد تعرض البنية التحتية الأمنية بأكملها للخطر. وتتضخم المخاطر في مجال إنفاذ القانون، حيث تكون البيانات حساسة للغاية وذات أهمية بالغة للمهام، وتعتمد العمليات اليومية على محركات أقراص USB وأجهزة الكمبيوتر المحمولة وغيرها من الأجهزة.

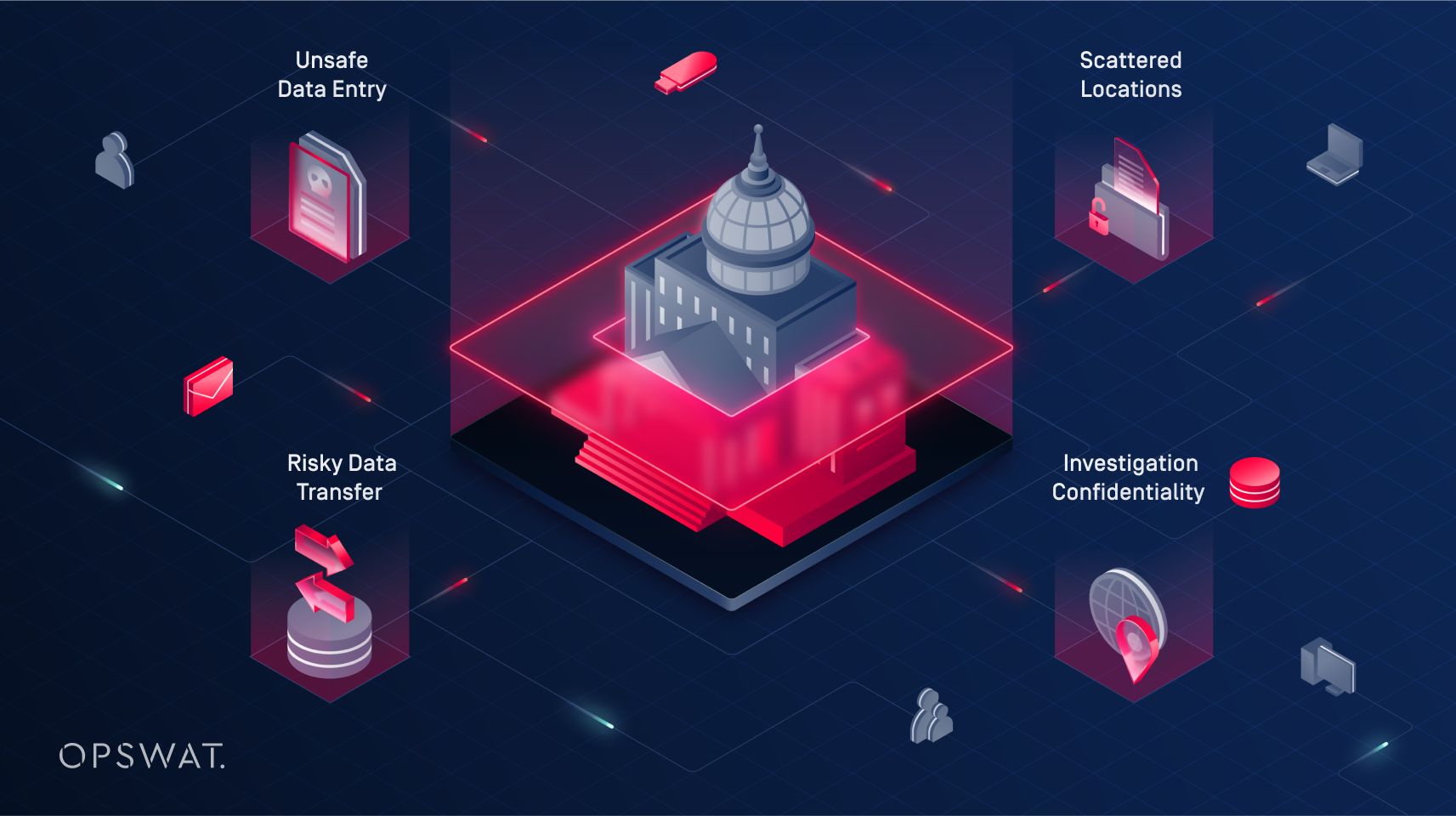

إدخال البيانات غير الآمن

يأتي أحد أكبر المخاطر من إدخال البيانات الخارجية - الأدلة ونتائج المختبرات والملفات الأخرى - إلى الشبكة. يمكن أن يصبح كل جهاز USB أو وسائط خارجية أخرى نقطة دخول للبرمجيات الخبيثة، ويجب تأمين هذه الأجهزة دون المساس بسلامة الأدلة الهامة.

نقل البيانات المحفوف بالمخاطر

تنتقل بيانات الحالات الحساسة عبر الشبكات يوميًا - بين محطات العمل والمختبرات والموردين الخارجيين. ومع ذلك، يمكن اعتراض البيانات أثناء النقل أو كشفها، لذا فإن تأمين عمليات نقل البيانات هو مصدر قلق دائم، خاصةً عندما يتم التعامل معها عبر أجهزة USB خارجية.

مواقع متفرقة

مع وجود محققين يعملون من مواقع مختلفة، أصبح الحفاظ على أمن متسق وإدارة الأجهزة بفعالية أكثر تعقيداً. يجب تأمين كل نقطة طرفية وحمايتها من الوصول غير المصرح به أو التهديدات الإلكترونية.

سرية التحقيق

تتطلب طبيعة تحقيقات جهات إنفاذ القانون مستوى عالٍ من السرية. إذا وقعت تفاصيل القضية الحساسة في الأيدي الخطأ، فإن المشتبه بهم يفلتون من العقاب، ويصبح الدليل ملوثًا، وتخرج العدالة عن مسارها، لذلك يحتاج موظفو إنفاذ القانون إلى ضمان عدم المساس ببياناتهم.

طبقات أمان إضافية للقضاء على المخاطر التي تحملها الأجهزة الطرفية

وللقضاء على مخاطر إدخال الملفات الخبيثة إلى أنظمتهم من خلال محركات أقراص USB قام العميل بإدخال برنامجي MetaDefender Endpoint™ MetaDefender Kiosk™ منOPSWAT إلى البنية التحتية الأمنية الخاصة بهم.

نقاط النهاية MetaDefender Endpoint

يحمي MetaDefender Endpoint الأجهزة الموجودة داخل الشبكات الأساسية لتكنولوجيا المعلومات والتكنولوجيا التشغيلية من تهديدات الوسائط الملحَقة والقابلة للإزالة.

يعمل هذا الحل على تأمين نقاط النهاية، من خلال حظر جميع استخدامات الوسائط القابلة للإزالة حتى يتم استيفاء شروط الأمان.

يتم فحص جميع الأجهزة باستخدام أكثر من 30 محركًا لمكافحة البرامج الضارة MultiscanningMetascan™ Multiscanningبالإضافة إلى تقنية Deep CDR™ للتطهير وإعادة التهيئة، لضمان حماية الملفات والبيانات من التهديدات المعروفة والمجهولة وتلك التي يولدها الذكاء الاصطناعي. وبمجرد اكتمال الفحص، وتأكيد سلامة الجهاز، يمكن للمستخدم المضي قدمًا في الوصول إلى الملفات الموجودة بداخله.

كشك MetaDefender Kiosk

يتم نشرKiosk MetaDefender Kiosk في المقر الرئيسي، مما يوفر طبقة إضافية من الحماية لأجهزة الوسائط الطرفية قبل إدخالها في الشبكة.

يستخدم Kiosk نفس تقنية MetaDefender Endpoint الحائزة على جوائز والموثوق بها عالمياً والحائزة على جوائز لاكتشاف أي برمجيات خبيثة أو ملفات ضارة محتملة وحظرها، مما يضمن نظافة جميع أجهزة الوسائط الطرفية قبل الوصول إليها.

يمكن لحلقة ضعيفة واحدة في هذه السلسلة أن تفتح الباب أمام تهديدات إلكترونية ذات عواقب فورية وخطيرة: تسريب الأدلة، وتعطيل التحقيقات، وخطر تهرب المشتبه بهم من العدالة. تعمل تقنية OPSWAT على تأمين عمليات نقل البيانات مع ضمان عدم انقطاع سير العمل والامتثال للوائح خصوصية البيانات.

عمليات نقل Secure وسير عمل غير متقطع، وسلامة بيانات مضمونة

وقد قام العميل بنشر MetaDefender Endpoint على محطات عمل المحققينKiosk MetaDefender في المقر الرئيسي - لضمان فحص كل جهاز USB وتعقيمه وجعله آمنًا للاستخدام.

تقنية Deep CDR™ تقضي على التهديدات الخفية التي أدوات تفوتها أدوات الأمان التقليدية، وتدعم أكثر من 180 تنسيق ملف، كما تقوم بتنظيف الأرشيفات المتداخلة متعددة المستويات بشكل متكرر.

وبالاقتران مع أكثر من 30 محركاً رائداً في Metascan Multiscanning فإنها تكتشف الآن ما يقرب من 100% من البرمجيات الخبيثة، وتحجب التهديدات الإلكترونية المحتملة قبل أن تصل إلى الأنظمة الحساسة.

يتم التخفيف من مخاطر هجمات فورية أيضًا، من خلال صندوق الحماية القائم على المحاكاة في OPWAT، والذي يحلل سلوك الملفات ديناميكيًا في الوقت الفعلي.

يعمل نظام منع فقدان البيانات المدعوم بالذكاء الاصطناعي على تصنيف المعلومات الحساسة مثل معلومات تحديد الهوية الشخصية ومعلومات الرعاية الصحية الشخصية ومعلومات PCI وتنقيحها تلقائياً، مما يساعد الوكالة على الالتزام بلوائح خصوصية البيانات الصارمة.

يزيل التكامل بين MetaDefender Endpoint Kiosk النقاط الأمنية العمياء ويضمن نقل البيانات بسلاسة ويعزز سلامة تحقيقات عملائنا - دون إبطاء العمليات الحيوية.

حلول مهمة للغاية لاحتياجات مهمة للغاية

يعد التعامل مع الأدلة الرقمية الحساسة مع الحفاظ على سرعة التشغيل والأمان تحديًا مستمرًا لجهات إنفاذ القانون. كان عميلنا بحاجة إلى حل لحماية أنظمته وبياناته دون تعطيل سير العمل المهم، لذا حلول OPSWATالأفضل في فئتها حلول الخيار المناسب.

وبفضل برنامجي MetaDefender Endpoint Kiosk معًا، تمكّن العميل من تقليل المخاطر المرتبطة بأجهزة الوسائط الطرفية بشكل كبير، مما يضمن سلامة التحقيقات. ويُعدّ نهجهم مثالاً قوياً على كيفية حماية وكالات إنفاذ القانون لبنيتها التحتية بشكل استباقي من المخاطر المتطورة.

لمعرفة كيف يمكن لـ OPSWAT المساعدة في تأمين عملياتك الحيوية، اتصل بأحد خبراء OPSWAT اليوم.