وبفضل مرونتها وبساطتها، تُعد روبي لغة برمجة شائعة للغاية، وتُستخدم في مجموعة متنوعة من التطبيقات بدءًا من تطوير الويب وحتى تحليل البيانات.

يُعدّ Rack محور النظام البيئي لروبي، وهو واجهة معيارية تربط خوادم الويب بتطبيقات الويب المستندة إلى روبي، والتي تستخدمها العديد من أطر عمل ومكتبات الويب الخاصة بروبي، مثلروبي على القضبان وسيناترا.

ومع ذلك، فإن أمن تطبيقات الويب، مثل تلك التي تم إنشاؤها من خلال Ruby Rack، يمكن أن يتعرض للخطر من قبل المخترقين الذين يعتزمون العثور على نقاط الضعف واستغلالها. وهذا يمكن أن يجعل المؤسسات عرضة للهجمات وخطر فقدان البيانات وسرقة البيانات وما يترتب على ذلك من آثار قانونية ومالية وسمعة.

اكتشف كيف كشف الفريق الأحمر التابع لـ OPSWAT عن الثغرات الأمنية التي تؤثر على إطار عمل Rack وتعاون بشكل وثيق مع مطوري روبي لإصلاحها بسرعة.

ما هي المشكلة؟

يعتبر Ruby Rack مكونًا أساسيًا للعديد من تطبيقات الويب التي تستخدمها الشركات والمستهلكون. تشكل العيوب أو الثغرات الأمنية في Rack مخاطر أمنية كبيرة على تطبيقات الويب المستندة إلى Ruby. قد يسمح ذلك للمهاجمين بـ

- الوصول غير المصرح به إلى الملفات

- معالجة محتوى السجل وإدخالات السجل في روبي

ما أهمية ذلك؟

مع وجود أكثر من مليار عملية تنزيل لـ Rack على مستوى العالم، فإن استغلال الثغرات في Rack قد يؤثر على العديد من التطبيقات والأنظمة في جميع أنحاء العالم.

الحشرات المكتشفة: ما تحتاج إلى معرفته

1. CVE-2025-27610 (درجة CVE-2025-27610 (CVSS 7.5)

الثغرة الأشد خطورة من بين الثغرات الثلاث المكتشفة هي ثغرة اجتياز المسار التي تحدث بسبب المعالجة غير السليمة لخيار :الجذر، الذي يحدد الدليل الأساسي الذي سيتم عرض الملفات الثابتة منه. ومن خلال تمكين المهاجمين من الوصول إلى الملفات الموجودة خارج دليل الملفات الثابتة المعينة واسترداد المعلومات الحساسة، بما في ذلك ملفات التكوين وبيانات الاعتماد والبيانات السرية، يمكن أن يؤدي ذلك إلى حدوث خرق.

2. CVE-2025-27111 (درجة CVE-2025-27111 (CVSS 6.9)

يسمح هذا الخلل الأمني للمهاجمين بحقن محتوى السجل والتلاعب به من خلال قيم رؤوس خبيثة. يمكن للمهاجمين إدراج إدخالات احتيالية، مما قد يحجب النشاط الحقيقي، أو حقن بيانات خبيثة في ملفات السجل.

3. CVE-2025-25184 (درجة CVE-2025-25184 (CVSS 5.4)

تمكّن هذه الثغرة المهاجمين من تنفيذ عمليات حقن السجل عبر أحرف CRLF (تغذية سطر الإرجاع CRLF)، مما قد يؤدي إلى التلاعب بإدخالات السجل أو إخفاء النشاط الحقيقي أو إدراج بيانات خبيثة في ملفات السجل.

ما الذي يجب أن يفعله المطورون؟

1. تحديث رف روبي الآن

لقد أصلحت روبي الأخطاء في أحدث إصدارات برامجها. إذا كنت تستخدم Rack، فقم بتحديثه فوراً إلى أحدث إصدار.

2. مراجعة أطر عمل الويب الخاصة بك

يجب على المطورين فحص Software Bill of Materials (SBOM)— وهي قائمة بجميع أدوات التي يستخدمونها — للتأكد من عدم وجود أي أخطاء برمجية أخرى.

يوفر SBOM رؤية واضحة للمكونات والتبعيات التي يتكون منها البرنامج، بحيث يمكن لفرق الأمن تحديد أي نقاط ضعف ومعالجتها بسرعة. في تطوير الويب الحديث، يؤدي استخدام أدوات برمجية متعددة ومكتبات طرف ثالث إلى زيادة تعقيد البيئات بشكل كبير، مما يجعل من الصعب الحفاظ على دورة حياة تطوير البرامج (SDLC).

فبدون المراقبة المستمرة ل SBOM، توفر المؤسسات فرصة للمهاجمين لاستغلال مكوناتها القديمة أو الضعيفة، مما يعرض تطبيقاتها وبياناتها للخطر. يساعد فحص SBOM الاستباقي على تبسيط إدارة الثغرات الأمنية، مما يضمن بقاء الأمن جزءًا لا يتجزأ من دورة حياة البرمجيات SDLC.

3. حماية بياناتك

يمكن للمتسللين استغلال هذه الثغرات الأمنية لتغيير محتويات السجلات والملفات. قد لا تظل أطر عمل الويب آمنة على المدى الطويل، حتى لو كانت آمنة في البداية. يساعد الفحص المنتظم لأطر عمل الويب بحثًا عن التغييرات أو الثغرات الأمنية في الحفاظ على الأمان، كما أن أدوات وضع الحماية (sandboxing) وفحص الملفات فعالة في تحديد الأنشطة المشبوهة.

OPSWAT's MetaDefender Core يمكّن المؤسسات من اتباع نهج استباقي في معالجة المخاطر الأمنية. ومن خلال فحص تطبيقات البرمجيات وتوابعها، يحدد MetaDefender Core الثغرات الأمنية المعروفة، مثل CVE-2025-27610 و CVE-2025-27111 و CVE-2025-25184، ضمن المكونات المدرجة. وهذا يمكّن فرق التطوير والأمان من تحديد أولويات جهود التصحيح، مما يخفف من المخاطر الأمنية المحتملة قبل أن تستغلها الجهات الخبيثة.

كيف يمكننا المساعدة؟

OPSWAT في التقنيات حلول تحدد البرامج الضارة والأخطاء مثل هذه، مما يساعد الشركات على الحفاظ على أمانها. إذا كنت مطورًا، فيمكننا مساعدتك في فحص تطبيقاتك وبياناتك بحثًا عن المخاطر، والحفاظ أدوات ، وحماية معلوماتك من المتسللين.

الوجبات الجاهزة الكبيرة

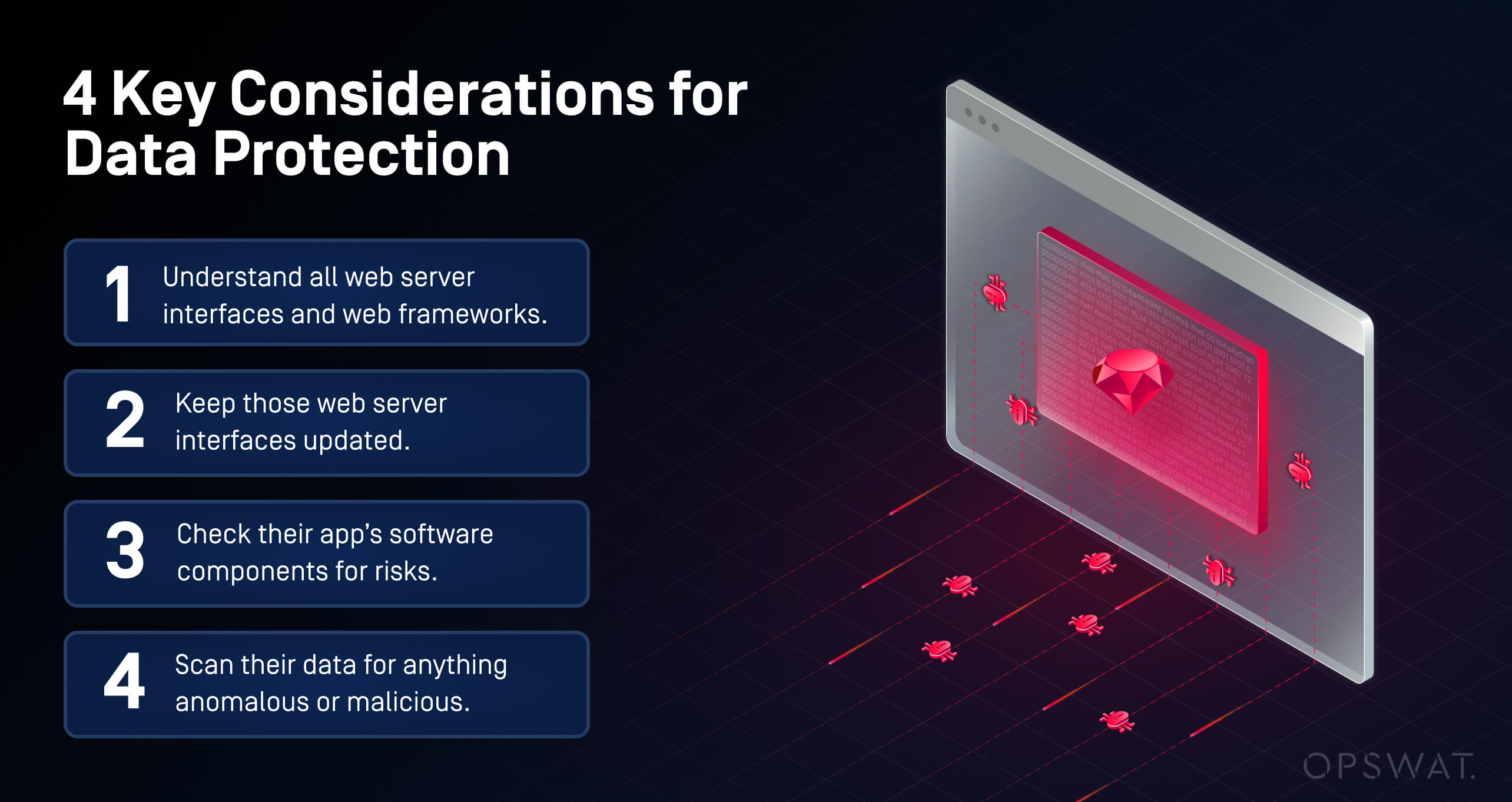

يمكن أن يكون للأخطاء في واجهات خوادم الويب مثل Rack تأثير كبير إذا اكتشفها المخترقون واستخدموها أولاً. يحتاج المطورون إلى التركيز على أربعة عناصر رئيسية للبقاء في المقدمة:

- فهم جميع واجهات خوادم الويب وأطر عمل الويب المستخدمة في بناء البرامج الخاصة بهم.

- حافظ على تحديث واجهات خادم الويب تلك.

- تحقق من مكونات البرامج الخاصة بالتطبيق بحثاً عن المخاطر.

- افحص بياناتهم بحثًا عن أي شيء شاذ أو ضار.

تعزيز ثقافة الأمن السيبراني

هل ترغب في معرفة المزيد حول كيفية اكتشاف الفريق الأحمر التابعOPSWAT لهذه الثغرات والمساعدة في تصحيحها. احصل على جميع التفاصيل واقرأ عن كيفية مساهمة البرنامج في مجتمع الأمن السيبراني العالمي.

إذا كنت مطورًا أو صاحب عمل، فقد حان الوقت الآن للتأكد من حماية تطبيقاتك وبياناتك.

سواء كان ذلك من خلال SBOM أو الكشف عن التهديدات متعددة الطبقات والوقاية منها الموجودة فيMetaDefender Coreفإن خبراءنا مستعدون ليبينوا لك لماذا تحظى OPSWAT بالثقة على مستوى العالم للدفاع عن بعض البيئات الأكثر أهمية من التهديدات.

هل تريد معرفة كيف يمكن لـ OPSWAT حماية بيئتك من التهديدات الناشئة؟