تحقيق نقاط النهاية للامتثال الشامل

يتخطى برنامج MetaDefender Access Endpoint Compliance، المضمّن في منصة MetaDefender Access الأساسية، عمليات التحقق من الامتثال القياسية لضمان أعلى درجة من الثقة بأن نقاط النهاية لديك آمنة. وهو يتضمن فحوصات مثل مستوى نظام التشغيل، وبرامج الأمان، والتشفير، والموقع الجغرافي، ونقاط الضعف، وإدارة التصحيح. عند دمجها مع وحدة الامتثال المتقدمة لنقاط Endpoint المتقدمة الخاصة بنا، فإن MetaDefender Access يوفر الفحص الأكثر شمولاً في المجال.

يساعد MetaDefender Access Endpoint Compliance مؤسستك على الحفاظ على الامتثال من خلال اكتشاف التطبيقات المثبتة على نقاط النهاية وتصنيفها، مما يمكّن مؤسستك من مراقبة هذه التطبيقات وإدارتها. يساعد مؤسستك على تقييم الإعدادات الخاصة بالتطبيقات ومعالجتها.

منع الاتصالات عالية الخطورة باستخدام قدرات السياج الجغرافي الدقيقة

باستخدام عناصر التحكم المستندة إلى الموقع الجغرافي ، يتمتع المسؤولون بالقدرة على تحديد قواعد توافق الجهاز وتنظيمها بناء على موقعهم الجغرافي. يمكنك تحديد مواقع معينة ك "مواقع محظورة"، ووضع علامة على الأجهزة من هذه المناطق على أنها غير متوافقة. وبالتالي ، يمكن تقييد الوصول إلى الموارد المعينة بناء على تكوينات الوصول الآمن الخاصة بك.

التأكد من أن التطبيقات على أي Endpoint تتوافق مع السياسات واللوائح

MetaDefender يوفر Access القدرة على حظر التطبيقات غير المرغوب فيها أو إزالتها. يمكنك إنشاء ميزات تحظر أو تزيل بشكل انتقائي أكثر من 2000 إصدار من التطبيقات الشائعة (من برامج المؤسسات والمستهلكين على حد سواء) دون أي تدخل من المستخدم النهائي. وباستخدامها، يمكن لمؤسستك اكتشاف هذه التطبيقات بصمت على أي نقطة نهاية وإزالتها تماماً. كما أنه يكتشف ويزيل التطبيقات غير المرغوب فيها (PUAs) التي يمكن أن تكشف معلومات حساسة لنقطة النهاية دون موافقة المستخدم (مثل أشرطة أدوات المتصفح وبرامج مشاركة الملفات العامة وتطبيقات النسخ الاحتياطي أو المزامنة السحابية).

مراقبة تحديثات وتصحيحات التطبيقات ونظام التشغيل ومعالجتها

تكتشف MetaDefender Access Endpoint Compliance تطبيقات إدارة التصحيحات التابعة لجهات خارجية وتفعّلها إذا لزم الأمر. تكتشف هذه الوحدة أيضاً أي التصحيحات المثبتة حالياً على أي نقطة نهائية وتنشئ قائمة بالتصحيحات المفقودة وتثبتها تلقائياً.

تقارير قوية وشاملة عن المعلومات ومعالجتها

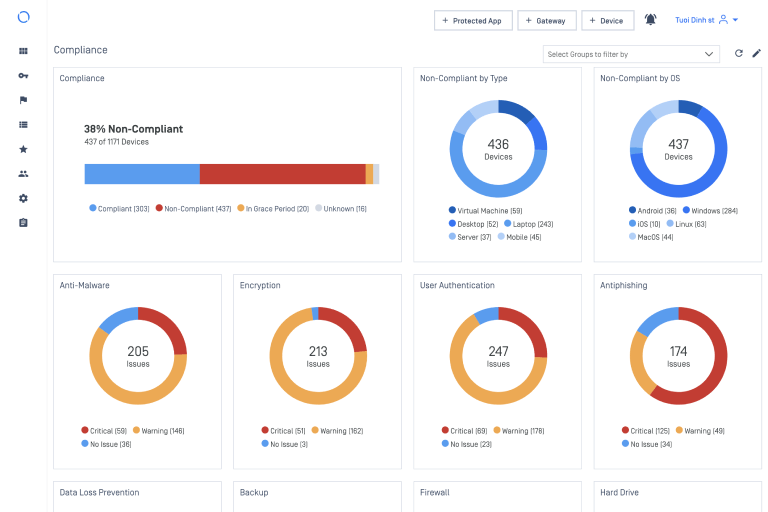

يدعم MetaDefender Access Endpoint Compliance أكثر من 30 عملية معالجة مختلفة خاصة بالمنتج في جميع أنظمة التشغيل الرئيسية. فهو يجمع تفاصيل التطبيقات المصنفة وغير المصنفة بالإضافة إلى التكوينات المتعمقة لتطبيقات الأمان، بما في ذلك مكافحة البرامج الضارة وجدار الحماية الشخصي وتشفير القرص الصلب وإدارة التصحيح والمتصفحات والمكونات الإضافية للمتصفح وغيرها الكثير. وهذا يمكّن المؤسسات التي يجب أن تمتثل للأطر التنظيمية من جمع المعلومات بسهولة من نقاط النهاية لمساعدتها على تحقيق الامتثال.

تحقق من تشفير نقاط النهاية وفقا للسياسة واللوائح

يكتشف برنامج MetaDefender Access Endpoint Compliance برنامج تشفير الأقراص الصلبة على كل جهاز ويبلغ عن الأجزاء المشفرة من كل قرص. ويستفيد البرنامج من طريقتنا الحاصلة على براءة اختراع لتقييم حالة التشفير للأقراص المحددة (براءة الاختراع رقم 10,229,069) ويعمل بشكل مستقل عن خوارزميات وتكوينات التشفير الخاصة بالجهات الخارجية. كما أنه يدعم جميع حلول التشفير الشائعة.