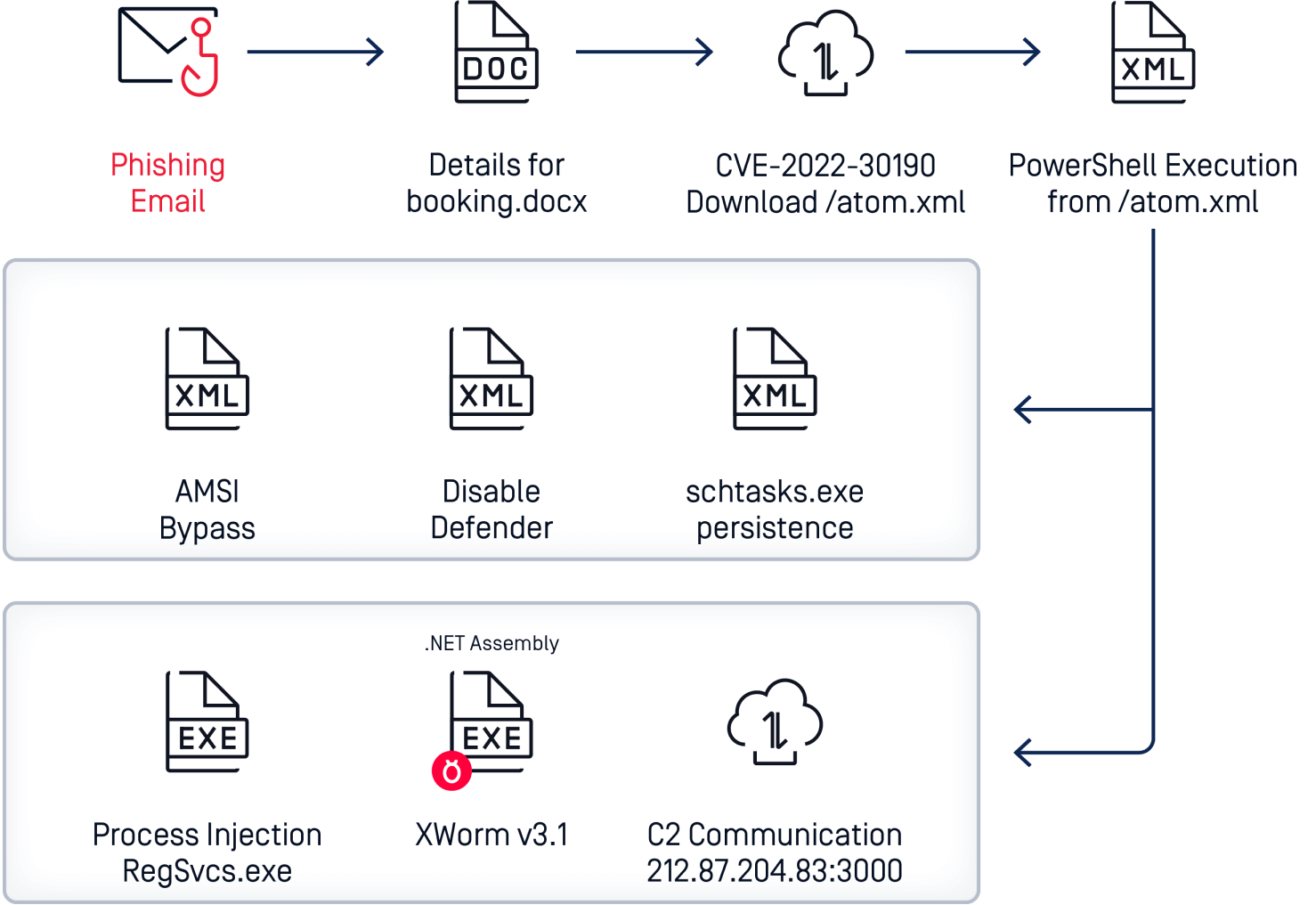

في مجال الأمن السيبراني ، تستمر التهديدات في التطور ، مما يدفع إلى الحاجة إلى آليات دفاعية متقدمة. يتضمن أحد هذه التحولات في نواقل الهجوم استخدام ملفات مكتبية بدون ماكرو ، كما هو موضح في حادثة "meme4chan" التي أبلغت عنها Securonix تهديد Labs ، والتي استغلت ثغرة CVE-2022-30190 Follina - بدلا من وحدات الماكرو لتسليح المستند وإسقاط برنامج Power Shell النصي المشوش ، واستهداف التصنيع والضيافة وشركات الرعاية الصحية والكيانات التجارية الأخرى الموجودة في ألمانيا بشكل أساسي.

على الرغم من تطور التهديدات بمرور الوقت، لا تزال تقنية Deep CDR™ توفر حماية قوية ضد هجمات ملفات Office التي لا تحتوي على وحدات ماكرو. ستوضح هذه المدونة كيفية ذلك.

فهم التهديدات

تقوم منتجات Microsoft الآن بحظر وحدات الماكرو افتراضيا لمنع الهجمات المستندة إلى الماكرو. ومع ذلك ، فقد أدت هذه الخطوة إلى تغيير التكتيكات حيث يلجأ المهاجمون إلى التقنيات القائمة على استغلال يوم الصفر لتنفيذ نواياهم الضارة ، مما يجعل ملفات المكتب المقنعة هذه خطرا كبيرا يمكن أن يتسلل إلى الشبكة دون أن يتم اكتشافها. في هجوم meme4chan ، يرسل المهاجمون أولا بريدا إلكترونيا للتصيد الاحتيالي يحتوي على مرفق ملف Office ضار ، يستغل ثغرة أمنية في ملف Microsoft Office عند فتحه. تسمح الثغرة الأمنية للكائنات المضمنة داخل الملف بتنفيذ تعليمات PowerShell البرمجية التي تحتوي على الحمولة الضارة. يؤدي هذا في النهاية إلى تجاوز ماسح البرامج الضارة ، وتعطيل Microsoft Defender ، وأخيرا تنفيذ فيروس متنقل ضار يسمى XWorm.

بالنسبة حلول أمان البريد الإلكتروني التقليدية، من المستحيل اكتشاف هذا الهجوم، لأنه لا يعتمد على الماكرو، وهي طريقة هجوم شائعة ومعروفة. يوفرEmail Security OPSWAT Email Security القدرات الأساسية لمعالجة المخاطر ومنع الهجمات المماثلة.

Deep Content Disarm and Reconstruction تقنية Deep CDR™)

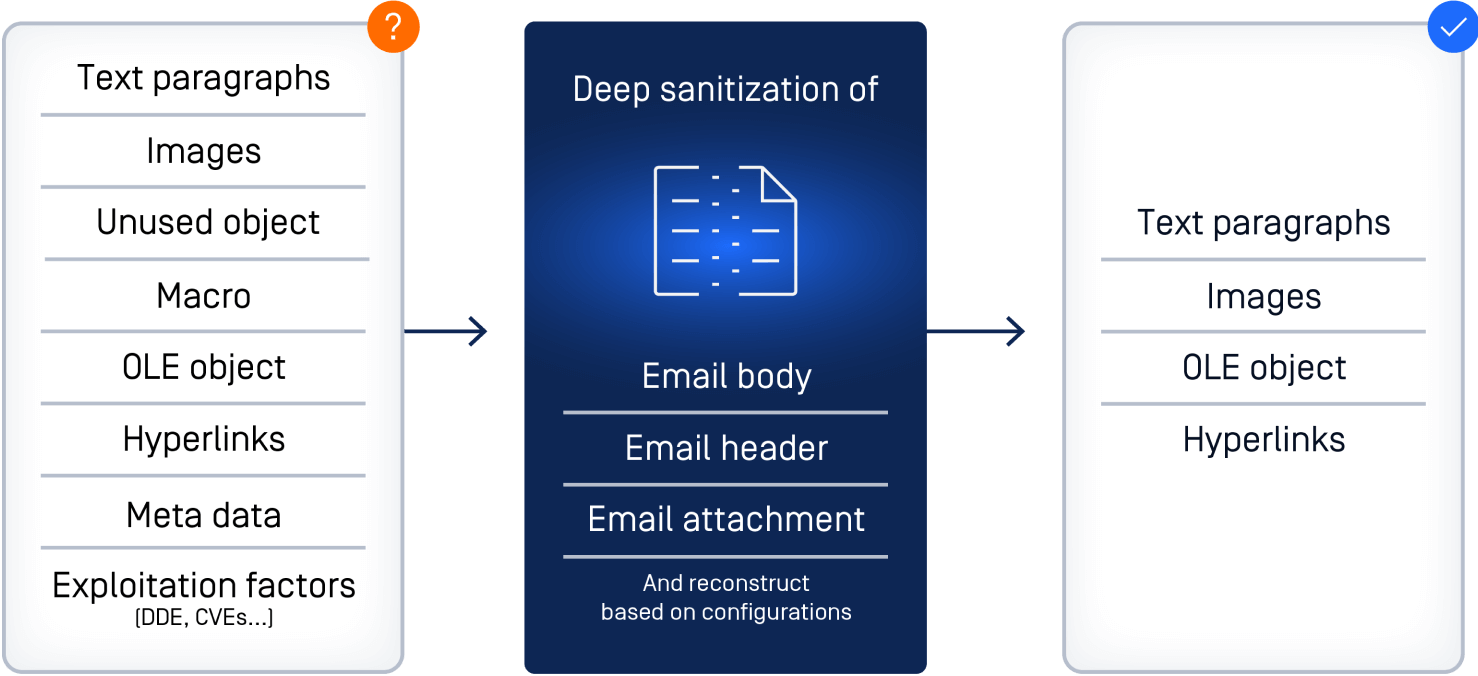

تعد تقنية Deep CDR™ إجراءً مضادًا قويًا. وهي تقنية استباقية ووقائية تعمل بشكل أساسي على "تعطيل" جميع العناصر النشطة الضارة في الملف عن طريق تقسيمه إلى مكونات وإزالة أو تنظيف العناصر التي قد تكون ضارة مثل العناصر المضمنة والنصوص البرمجية والماكرو، سواء كانت تهديدات معروفة أم لا. وهذا يضمن تعطيل أي محتوى ضار داخل المستند قبل أن يتم تنشيطه، مما يمنع التهديدات.

بمجرد إزالة المحتوى النشط، تعيد تقنية Deep CDR™ بناء الملف إلى تنسيقه الأصلي، مع الحفاظ على قابليته للاستخدام وضمان حالته الأمنية. من خلال تنظيف كل ملف، تضمن تقنية Deep CDR™ استمرار العمليات التجارية بسلاسة دون المساس بالأمن.

مزايا تطبيق تقنية Deep CDR™ فيEmail Security MetaDefender Email Security

تنبع فعالية تقنية Deep CDR™ في مكافحة ملفات Office الخبيثة التي لا تحتوي على ماكرو من:

- حماية استباقية: بدلاً من الاعتماد على توقيعات أو أنماط التهديدات المعروفة، تعمل تقنية Deep CDR™ على تعطيل جميع المحتويات النشطة، وتحييد التهديدات المحتملة قبل أن تسبب أي ضرر.

- الحفاظ على قابلية الاستخدام: تعمل تقنية Deep CDR™ على إعادة بناء الملفات بالكامل مع وظائفها بعد تنظيفها، مما يضمن عدم تعطيل استمرارية الأعمال.

- تغطية شاملة: تعمل تقنية Deep CDR™ على تطهير مجموعة واسعة من أنواع الملفات بما في ذلك الأرشيفات المحمية بكلمة مرور – وهي طريقة أخرى شائعة لتسليم الحمولات الضارة.

في الختام، يؤكد ظهور هجمات الملفات المكتبية الخالية من الماكرو مثل meme4chan على الحاجة إلى تدابير أمنية متقدمة واستباقية للبريد الإلكتروني. تعد Deep Content Disarm and Reconstruction Deep CDR™) تقنية متقدمة لمنع التهديدات فيEmail Security MetaDefender Email Security OPSWAT والتي تحمي المؤسسات من المهاجمين الذين يستخدمون استغلالات مجهولة و Zero-Day عن طريق تنظيف أكثر من 120 نوعًا من الملفات ورسائل البريد الإلكتروني من المحتوى النشط الضار. تضمن تقنية Deep CDR™ أن يكون أمان البريد الإلكتروني لمؤسستك جاهزًا لمكافحة التهديدات السيبرانية المتطورة باستمرار.