القلق المتزايد من الهجمات السيبرانية لشبكات الطاقة الكهربائية

إن خطر الهجمات السيبرانية التي يمكن أن تؤدي إلى إغلاق كامل لمرافق البنية التحتية الحيوية أو شبكات الطاقة بأكملها ليس مجرد تكهنات. فأحداث مثل اختراق شبكة الكهرباء في أوكرانيا عام 2015، والذي ترك ما يقرب من 230,000 شخص بدون كهرباء، والهجوم الإلكتروني الذي وقع في عام 2016 على محطة نقل الكهرباء في كييف، والذي أغرق أجزاء من المدينة في الظلام، يسلط الضوء على الإمكانات المدمرة لمثل هذه الاختراقات.

إلى جانب شبكات الطاقة، تتعرض مرافق البنية التحتية الحيوية الأخرى باستمرار لخطر الهجمات الإلكترونية. على سبيل المثال، اعتُبر اختراق خط أنابيب كولونيال (2021) تهديداً للأمن القومي وأدى إلى إعلان حالة الطوارئ. وقد وقع هذا الحادث بسبب تسريب كلمة مرور.

التحديات التي تواجه تأمين الأجهزة العابرة

تتطلب مواقع الطاقة المتجددة المعزولة ومراكز التحكم عن بعد التي يديرها عميلنا وصولاً مستمراً من الأجهزة المؤقتة. وتشمل هذه الأجهزة أجهزة الكمبيوتر المحمولة الخاصة بموردين خارجيين وأجهزة الكمبيوتر المحمولة الخاصة بموظفي الشركة المتصلة بالإنترنت. كان لدى الشركة مجموعة من قواعد الامتثال الداخلية لأجهزة الكمبيوتر المحمولة الخاصة بالموردين والموظفين، والتي تضمنت تثبيت حل محدد للمسح المباشر ببرنامج مكافحة الفيروسات (AV) على الأجهزة المؤقتة. لم يكن استخدام مثل حلول أجهزة الموردين قبل استخدامها في المناطق الآمنة كافياً للكشف عن أنواع معينة من البرامج الضارة التي يمكن إخفاؤها جيداً. كان أمن الأجهزة الشخصية للموظفين عن بُعد مصدر قلق أيضاً، حيث سُمح للعديد من موظفي مركز التحكم باستخدام أجهزتهم الخاصة أثناء العمل عن بُعد.

إدخال المسح الضوئي للمعادن العارية إلى Secure سلاسل توريد الطاقة المتجددة

قبل تنفيذ MetaDefender Drive عمليات الأمن السيبراني الحالية، كانت حلول الفحص المباشر للفيروسات حلول عميلنا تتضمن محركًا واحدًا لمكافحة الفيروسات. بالإضافة إلى ذلك، كانت هذه الماسحات الضوئية المباشرة تجري عمليات الفحص بعد تشغيل نظام تشغيل الجهاز، مما يتيح لبعض أنواع البرامج الضارة القدرة على تجنب الكشف. كان دمج الفحص الكامل للأنظمة، والقدرة على اكتشاف الملفات التي تحتوي على بيانات حساسة، والقدرة على فحص المناطق المخفية، مثل قطاعات التمهيد، أمراً جديداً إلى حد ما على إجراءات الأمن السيبراني في المؤسسة. ونتيجة لذلك، تم إجراء تجربة أولية لمدة 3 أشهر في إحدى منشآت طاقة الرياح التابعة للشركة، مع سياسة جديدة لإجراء فحص كامل للأنظمة على كل جهاز عابر يدخل المنشأة. كان الهدف من التجربة هو تحديد كيفية استخدام MetaDefender Drive في عمليات الأمن السيبراني للشركة.

| باب | المساحة الممسوحة ضوئياً | الكشف عن تصنيف (تصنيفات) البرمجيات الخبيثة النموذجية | محرك الأقراص MetaDefender Drive | المسح المباشر |

| مساحة المستخدم (التطبيقات والبيانات) | ملفات التطبيقات ملفات المستخدم الخدمات | برامج التجسس الماكرو استغلال حصان طروادة | ||

| النواة / نظام التشغيل | نظام التشغيل العميق/النواة | الجذور الخفية الثنائية نواة الجذور الخفية الجذور الخفية مكتبة الجذور الخفية قاعدة البيانات رقع النواة الباب الخلفي فيروس التخفي فيروس التخفي | جزئي | |

| نواة Hypervisor Kernel | نواة الآلة الافتراضية ونظام التشغيل | الجذور الخفية ل VMDK أو VHDX | جزئي | |

| PSR | سجل تمهيد القسم قطاع التمهيد | فيروس التمهيد | ||

| MBR | التمهيد الرئيسي سجل القطاع | فيروس التمهيد | ||

| EUFI / BIOS | قطاع تقسيم EUFI و BIOS | فيروس التمهيد | ||

| Hardware الجهاز | EPROMs FPGAs NICs وحدات تحكم التخزين | تدفقات أو برامج تشغيل البتات القابلة للبرمجة المضمنة | ||

| حالة الاستخدام العالمي | أمن سلاسل التوريد | تحديد بلد المنشأ Hardware المدمجة |

مكّنتنا القدرة على تشغيل عمليات الفحص المعدني المجرد واكتشاف الملفات التي تتضمن بيانات حساسة من التخفيف من مخاطر الأمن السيبراني المختلفة، بما في ذلك الكشف المبكر عن البرمجيات الخبيثة ومنع تسرب البيانات الحساسة.

مدير عمليات أمن تكنولوجيا المعلومات

تعزيز استراتيجية الدفاع في العمق وزيادة معدل اكتشاف البرمجيات الخبيثة

بعد مرور ثلاثة أشهر، كان معدل اكتشاف MetaDefender Drive أعلى بكثير من الحل السابق. كان مصدر القلق الرئيسي هو بطء عملية مسح الأجهزة باستخدام MetaDefender Drive وحل آخر للمسح الضوئي السمعي البصري. ومع ذلك، فقد كانت هناك حاجة فقط خلال فترة الثلاثة أشهر التجريبية للتحقق من صحة نشر MetaDefender Drive كبروتوكول أمني قوي يمكن أن يحل محل الحاجة إلى حل أحادي المحرك.

أدت الزيادة الكبيرة في معدل اكتشاف البرمجيات الخبيثة إلى الاعتماد على MetaDefender Drive كحل المسح الأساسي لسلامة الأجهزة العابرة. ولتحسين أداء عملية الفحص، تم إلغاء شرط استخدام حل المسح الضوئي المضاد للمركبات المباشر لفحص الجهاز العابر في الموقع التجريبي، ولكن تم الإبقاء على شرط تثبيته. وقد اعتُبر نشر MetaDefender Drive بمثابة تعزيز كبير لاستراتيجية الأمن السيبراني الدفاعي المتعمق للشركة وقفزة كبيرة إلى الأمام في وضع أمن سلسلة التوريد الخاصة بها.

تعزيز أمن الأجهزة المحمولة الخاصة بك

كان لدى المنظمة سياسة راسخة خاصة بالأجهزة الشخصية BYOD تتيح للموظفين أداء مهام محددة عن بُعد باستخدام أجهزتهم الخاصة. وقد منحت السياسة الأجهزة الشخصية إمكانية الوصول إلى بعض الأنظمة الهامة في المؤسسة. ووفقًا لسياسة BYOD، نُصحت تلك الأجهزة بإجراء فحص دوري لهذه الأجهزة في أماكن العمل.

ومع إدخال الموقع الإلكتروني MetaDefender Drive في المؤسسة، تمت إضافة طبقة دفاعية أخرى إلى سياسة BYOD. فقد أصبح من المتطلبات إجراء عمليات فحص محلية شهرية أو نصف شهرية، حسب الجدول الزمني للموظف عن بُعد، على كل جهاز يُمنح حق الوصول عن بُعد إلى الأنظمة الداخلية للشركة.

أثبتت قدرة MetaDefender Driveعلى اكتشاف الملفات التي تحتوي على بيانات حساسة وتقنية Proactive DLP™ أنها تحسينات مهمة لسياسة BYOD الخاصة بالشركة. تم اختبار التكوين المُطبق مع 7 محركات فحص للبرامج الضارة والتحقق من صلاحيته لتحقيق معدل اكتشاف للبرامج الضارة بنسبة 88.9٪، مما يوفر تحسينًا كبيرًا مقارنةً حلول مكافحة البرامج الضارة ذات المحرك الواحد.

كان عدد حالات تسرّب البيانات الحساسة واكتشاف التهديدات الخبيثة التي عالجناها بعد استخدام MetaDefender Drive يفوق قدرات أي برنامج مسح ضوئي استخدمناه في الماضي.

مدير عمليات أمن تكنولوجيا المعلومات

التوسع المستقبلي لتطبيقات MetaDefender Drive

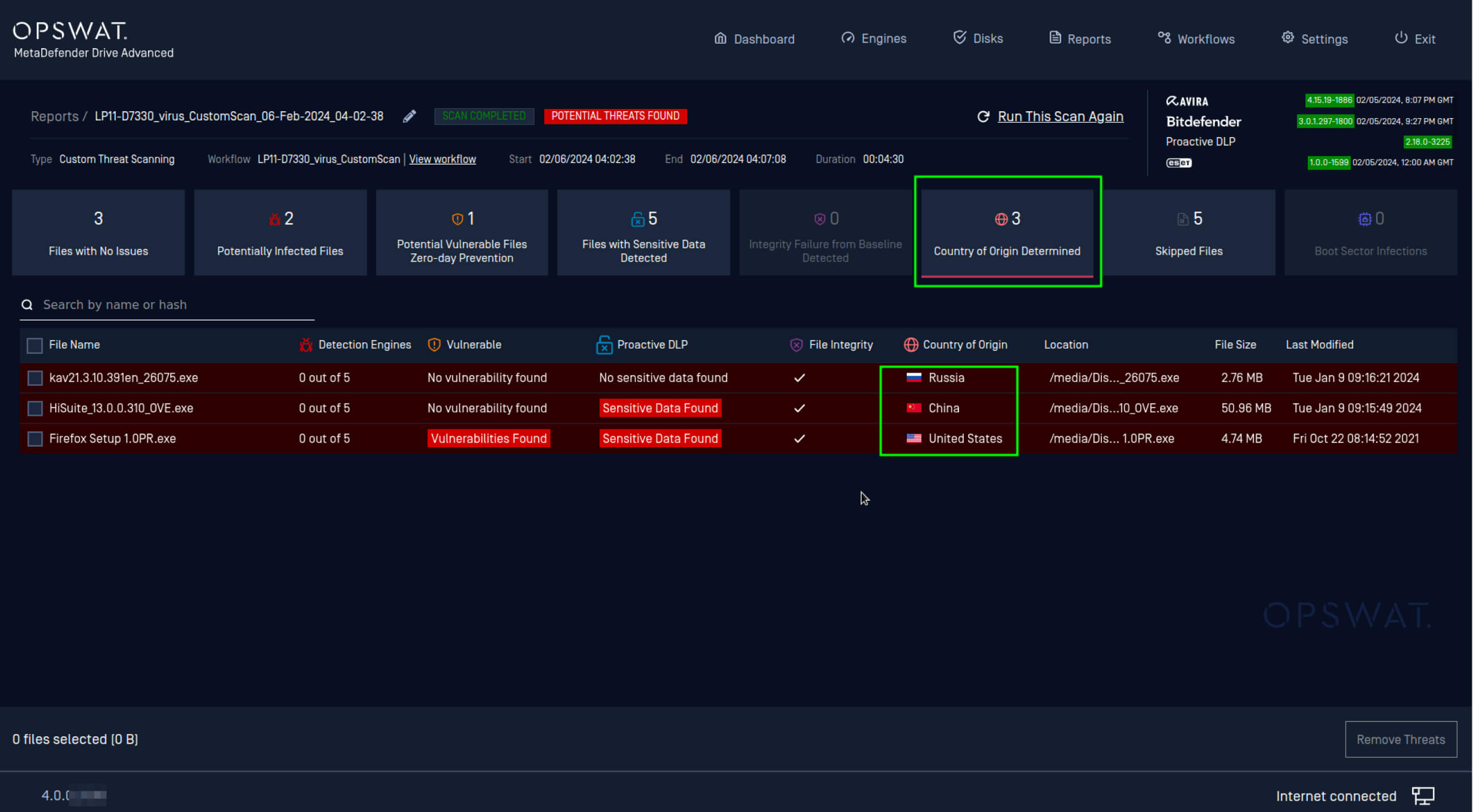

وبعد الرضا عن النتائج التجريبية على مستوى الشركة والنجاح المبدئي الذي حققته عملية تحسين سياسة "احضر جهازك الخاص بك" على مستوى الشركة، تم اتخاذ قرار بتوسيع نطاق نشر MetaDefender Drive ليشمل 26 موقعًا إضافيًا في جميع عملياتها العالمية في غضون شهرين. وبالإضافة إلى ذلك، تم وضع المزيد من الاعتبارات للاستفادة من المزيد من قدرات MetaDefender Drive '، ولا سيما الكشف عن بلد المنشأ.

كان عميلنا يسعى جاهداً لإيجاد حل يمكنه الكشف عن منشأ وأصالة البرامج والبرامج الثابتة للأجهزة العابرة. ويُعد الكشف عن بلد المنشأ أمرًا بالغ الأهمية لضمان عدم تعامل المؤسسة بشكل مباشر أو غير مباشر مع كيان خاضع للعقوبات. ومنذ أن تم استخدام MetaDefender Drive بشكل فعال لتحديد هذه التفاصيل المهمة، تم توسيع نطاق استخدامه ليكون الحل الرئيسي للكشف عن بلد المنشأ في عمليات النشر المستقبلية.

لمعرفة المزيد حول كيف يمكن لموقع OPSWAT حماية بنيتك التحتية الحيوية واكتشاف المزيد حول إمكانيات MetaDefender Drive تواصل مع أحد خبراء OPSWAT اليوم.