تأمين أكثر من مجرد ملفات

لا تقتصر الهجمات الإلكترونية اليوم على الملفات. يستغل المهاجمون البنية التحتية المخفية والموردين المخترقين والمجالات سريعة التغير لتجاوز الدفاعات التقليدية. لمكافحة ذلك، تحتاج الأمن إلى طبقات — ليس فقط طبقات من أدوات بل طبقات من المعلومات الاستخباراتية.

اليوم، نفخر بتقديم MetaDefender Threat Intelligence، وهو محرك جديد ضمن MetaDefender Core الذي يعمل كنقطة ربط في استراتيجيات الوقاية الشاملة من التهديدات. من خلال دمج معلومات استخباراتية مختارة عن التهديدات في الوقت الفعلي مع تقنية Deep CDR™الرائدة في القطاعCore MetaDefender Core و Adaptive Sandbox ، نقدم دفاعًا متعدد الطبقات حقًا يمنع التهديدات قبل تنفيذها، بينما تظل مخفية، وفي مكان نشأتها.

كيف تؤدي إضافة InSights تهديد Intelligence إلى تحويل دفاعاتك إلى الأفضل

يضع MetaDefender Core معيارًا جديدًا لأمن الملفات بفضل تقنية Deep CDR™ (إزالة الشفرات الخبيثة) Adaptive Sandbox تحليل السلوك). والآن، Threat Intelligence خدمة InSights Threat Intelligence طبقة ثالثة بالغة الأهمية: حجب عناوين IP/النطاقات الخبيثة.

طريقة العمل

يقوم InSights تهديد Intelligence بمسح المستندات بحثاً عن النطاقات الخبيثة المخفية نظام منع التطفل في غضون أجزاء من الثانية. يقوم بمقارنة مؤشرات الاختراق (مؤشرات الاختراق) مع موجز عالمي يجمع البيانات من مئات المصادر الموثوقة، مما يضمن لك البقاء متقدماً على التكتيكات المعادية. عندما يتم اكتشاف تهديد، يتم حظر الملفات عند نقطة الدخول - مما يوقف الهجمات من المصدر.

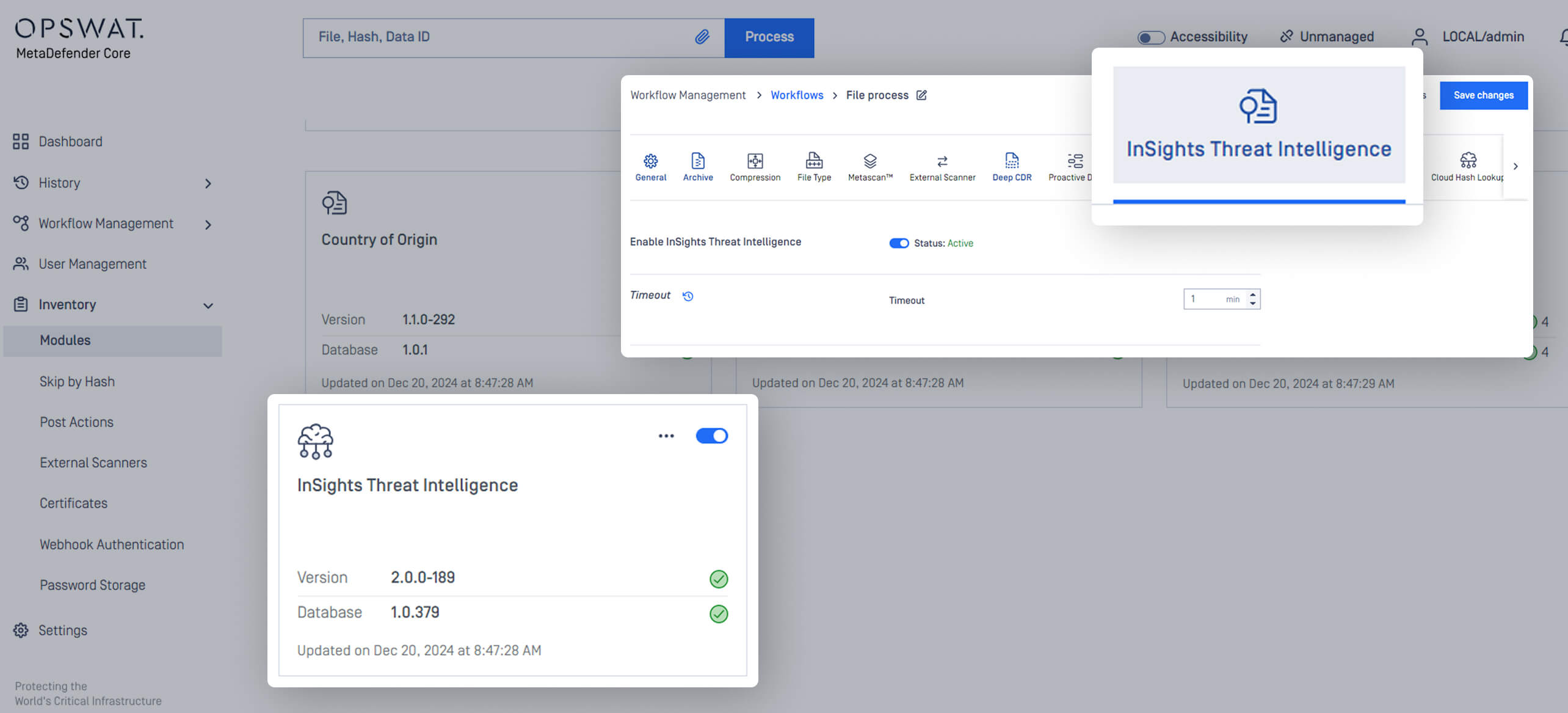

تكوين محرك تهديد Intelligence InSights في MetaDefender Core

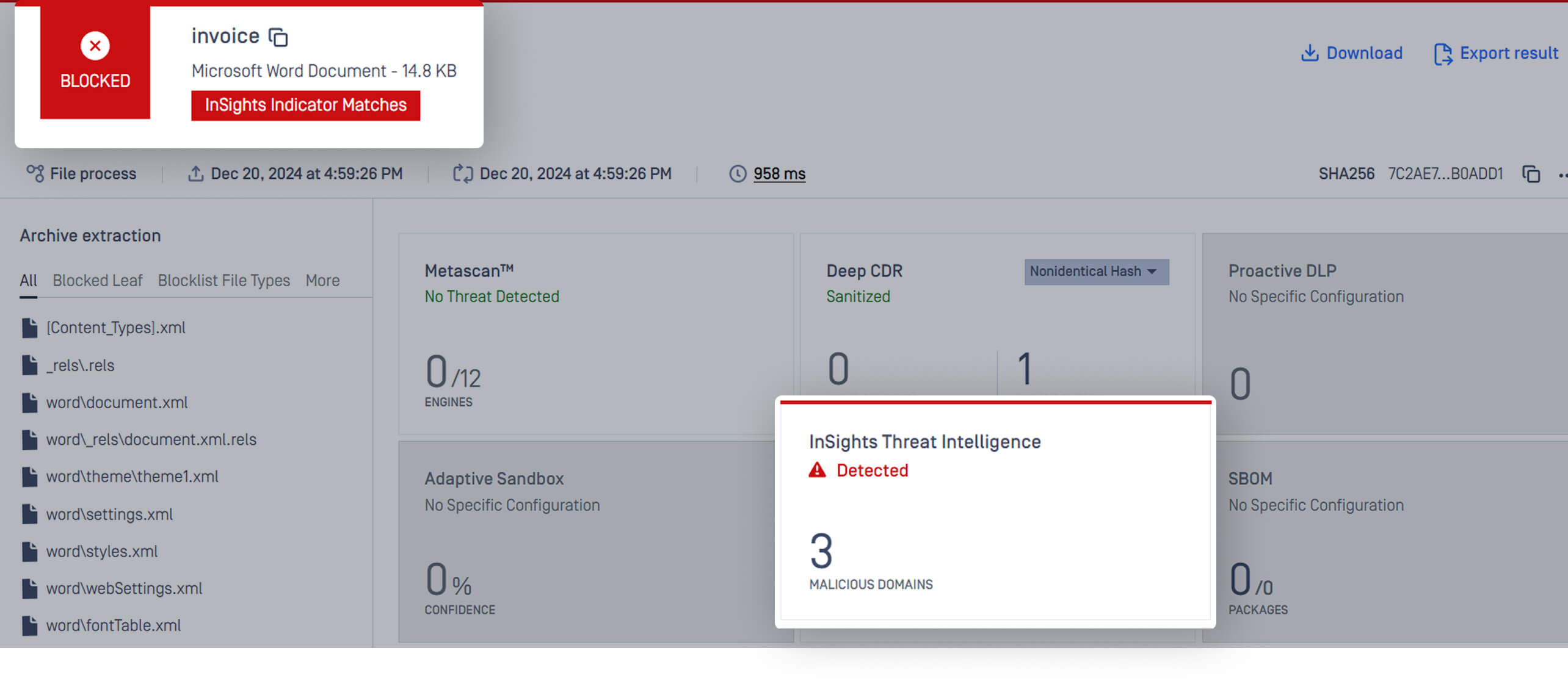

معالجة ملف يحتوي على نظام منع التطفل الخبيثة

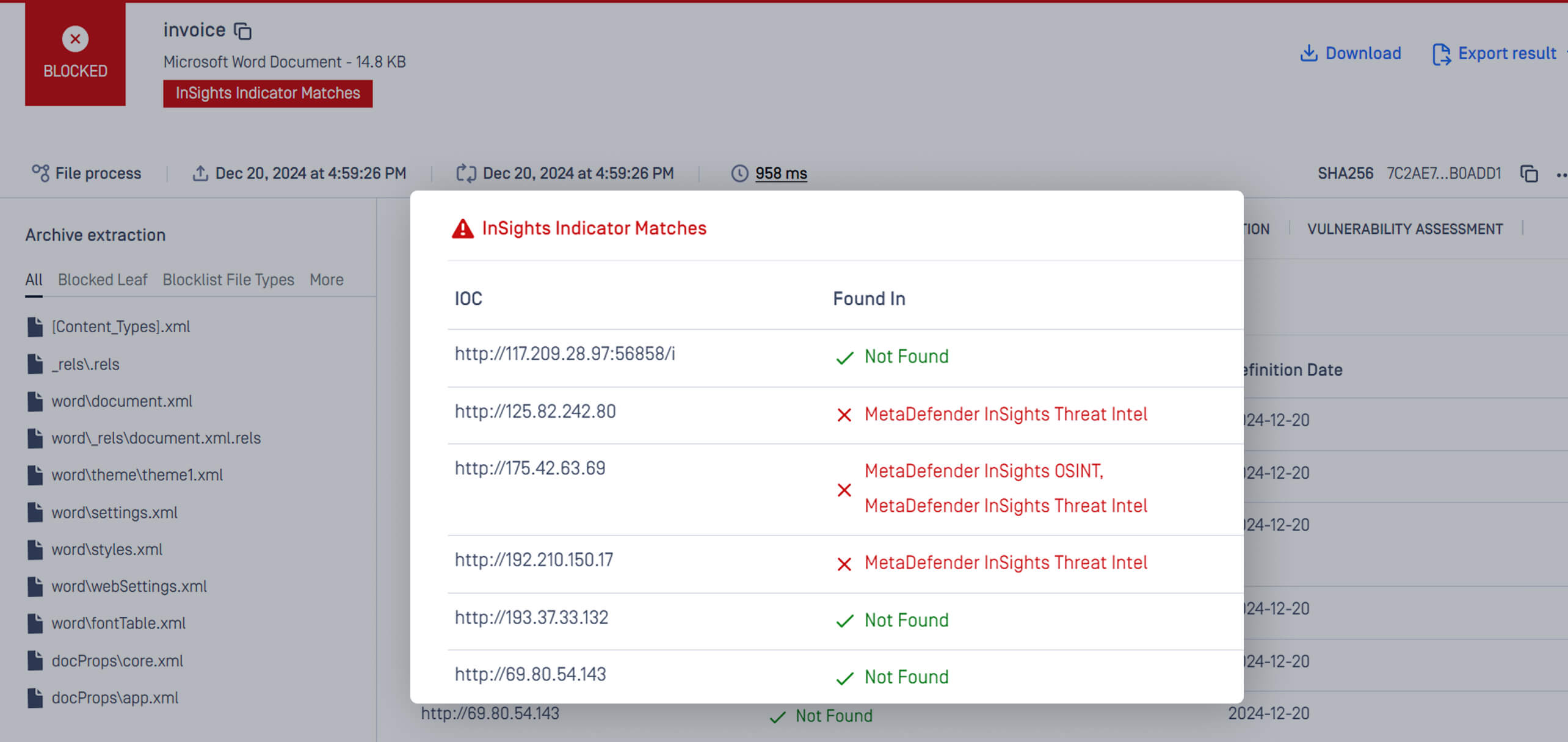

توفير قائمة المركبات العضوية المتكاملة في نتيجة الفحص

الميزات الرئيسية

كشف التهديدات الخفية

التعرف على النطاقات الخبيثة، نظام منع التطفل والروابط المضمنة في المستندات، حتى بعد تعقيم الملفات.

الحجب في الوقت الفعلي تقريباً

قم بعزل الملفات عالية الخطورة تلقائياً قبل وصولها إلى المستخدمين أو الأنظمة الحرجة.

تقنية Deep CDR™ المُحسّنةSandbox Adaptive

تعزيز تقنية Deep CDR™ و"Sandbox Adaptive "Sandbox سياقيةSandbox التهديدات لترتيب المخاطر حسب الأولوية وتقليل حالات الإنذار الكاذب.

تحديث موجز التهديدات المستمرة

تتبّع البنية التحتية الناشئة للخصوم من خلال موجزات استخباراتية يتم تحديثها ديناميكيًا.

دعم البيئة المحيطة بالهواء

التشغيل الآمن في الشبكات المعزولة مع تحديثات التهديدات اليدوية أو المجدولة لحماية البنية التحتية الحيوية غير المتصلة بالإنترنت من التهديدات المتطورة.

لماذا تتميّز InSights تهديد Intelligence عن غيرها من الشركات الأخرى

بينما تركز الأدوات التقليدية على الكشف عن تهديد Intelligence بعد التسليم، فإن أداة InSights تهديد Intelligence تمكّن المؤسسات من

قم بحظر ثغرات يوم الصفر وحملات التصيّد الاحتيالي من خلال استهداف البنية التحتية التي تقف وراء الهجمات.

قم بأتمتة العمليات اليدوية - مثل تعقب التهديدات والتحقيقات منخفضة القيمة - لتحرير فرق مركز العمليات الأمنية.

ابقَ على اطلاع دائم على المجالنظام منع التطفل ومجموعات الثغرات الناشئة مع تحديثات استخباراتية مباشرة.

التوافق مع تفويضات المعهد الوطني للمعايير والمقاييس والمعايير الدولية للمعايير والمحاسبة (NIST) و CISA وتفويضات الصناعة من خلال تدقيق ملفات الجهات الخارجية واتصالات البائعين.

ابدأ اليوم

لا يقتصر دور InSights تهديد Intelligence على تحييد المحتوى الخبيث فحسب، بل يتعلق بتفكيك قواعد اللعبة التي يستخدمها الخصم. وسواء كنت تدير عمليات أمنية معقدة أو تدافع عن شبكة صغيرة، فإن حل InSights تهديد Intelligence يمنحك القدرة على اتخاذ قرارات مستنيرة والاستجابة بسرعة.

تهديد Intelligence InSights

كشف التهديدات وتحديد سياقها