في كشف مذهل يؤكد التهديد المستمر للجرائم الإلكترونية في قطاع البيع بالتجزئة، وقعت مجموعة بيبكو، وهي شركة أوروبية بارزة في مجال البيع بالتجزئة بأسعار مخفضة في أوروبا، ضحية لهجوم تصيد احتيالي في عملياتها في المجر. وقد أدى هذا الحادث، الذي أدى إلى خسارة مذهلة بلغت حوالي 15 مليون يورو (16.3 مليون دولار)، إلى إحداث صدمة في القطاع، مما دفع الشركات إلى إعادة تقييم تدابير الأمن السيبراني الخاصة بها.

الهجوم لمحة عامة موجزة

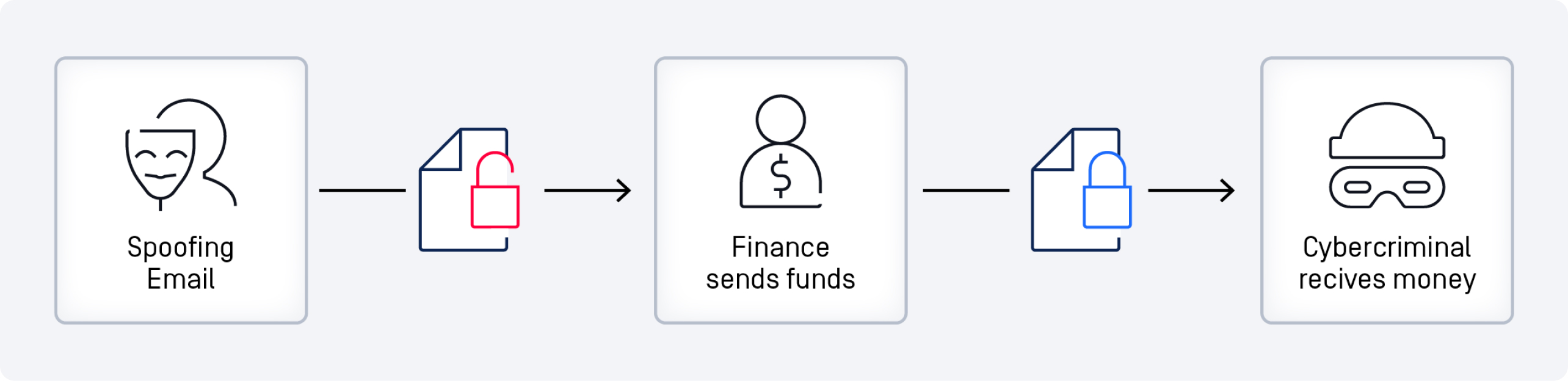

في 27 فبراير 2024، كشفت مجموعة بيبكو عن استهداف وحدة أعمالها الهنغارية من قبل مجرمي الإنترنت الذين يستخدمون تقنيات التصيد الاحتيالي. وقد أصبح التصيّد الاحتيالي، وهو أسلوب يتنكر فيه المهاجمون في هيئة كيانات جديرة بالثقة لخداع الأفراد لإفشاء معلومات حساسة، أسلوباً شائعاً وناجحاً في الوقت نفسه تستخدمه الجهات الفاعلة في مجال التهديد.

في حالة شركة Pepco، نجح المهاجمون في اختلاس حوالي 15 مليون يورو، مما جعل الشركة في وضع غير مستقر فيما يتعلق باسترداد الأموال. وعلى الرغم من الانتكاسة المالية، أكدت بيبكو للجمهور أنه لم يتم اختراق بيانات العملاء أو الموردين أو الموظفين.

تكتيكات التصيّد الاحتيالي المحتملة المستخدمة في هجوم مجموعة بيبكو

انتحال البريد الإلكتروني:

أرسل المهاجمون رسائل بريد إلكتروني تبدو وكأنها صادرة من كبار المسؤولين التنفيذيين أو مصادر داخلية موثوقة. وقد تضمن ذلك تزوير عنوان "من" لجعلها تبدو وكأنها صادرة من داخل المؤسسة.

الهندسة الاجتماعية:

استخدم المهاجمون سيناريوهات ولغة مقنعة تدفع المتلقين إلى التصرف بسرعة دون التحقق من صحة الرسالة.

الاستعجال والسلطة:

صُممت رسائل البريد الإلكتروني لتعكس شعوراً بالإلحاح، وجاءت من شخصيات ذات سلطة داخل الشركة، مثل المديرين التنفيذيين أو المديرين.

أدوات التخصيص والذكاء الاصطناعي:

من المحتمل أن المهاجمين استخدموا أدوات الذكاء الاصطناعي أدوات رسائل البريد الإلكتروني، مما جعلها خالية من المؤشرات النموذجية للتصيد الاحتيالي مثل الأخطاء الإملائية.

من الأساليب الأخرى التي ربما استخدمتها الجهات التخريبية هي اختراق البريد الإلكتروني للأعمال (BEC). يهدف هذا الهجوم إلى الوصول إلى حسابات بريد إلكتروني شرعية لمراقبة الاتصالات الداخلية واختيار اللحظة المثلى لإرسال رسائل بريد إلكتروني احتيالية.

ومن الأمثلة على ذلك أن يقوم أحد المهاجمين باختراق حساب بريد إلكتروني لأحد المسؤولين التنفيذيين، ويراقب سلاسل البريد الإلكتروني حول المدفوعات القادمة، ثم يرسل بريدًا إلكترونيًا احتياليًا في لحظة استراتيجية لتحويل الأموال إلى حساب بديل.

الرد تعزيز الدفاعات الدفاعية

في أعقاب الهجوم، شرعت شركة Pepco في إجراء مراجعة شاملة لأنظمة الأمن والرقابة المالية IT . الهدف واضح: تعزيز تدابير الأمن السيبراني للمؤسسة ضد الهجمات المستقبلية. لا تتعلق هذه المبادرة بالسيطرة على الأضرار فحسب، بل هي خطوة استراتيجية لإعادة بناء الثقة بين أصحاب المصلحة وضمان سلامة عملياتها.

الآثار المترتبة على صناعة التجزئة

تُعد حادثة شركة Pepco بمثابة تذكير صارخ بنقاط الضعف الكامنة في المشهد الرقمي لتجارة التجزئة. لم يعد الأمن السيبراني مصدر قلق IT بل أصبح ضرورة استراتيجية للأعمال. بالنسبة لرؤساء أمن المعلومات والمتخصصين في أمن IT ، يؤكد هذا الحدث على الحاجة إلى اتباع نهج استباقي وديناميكي لأمن البريد الإلكتروني من خلال إضافة طبقات دفاع متقدمة لالتقاط ما لا يلتقطه أمن البريد الإلكتروني التقليدي.

تقييم وضعك Email Security الخاص بك مع OPSWAT

يؤكد هذا الاختراق الأخير على ضرورة قيام قطاع البيع بالتجزئة بإجراء تقييمات منتظمة لوسائل الدفاع عن البريد الإلكتروني. OPSWAT تقييمًا لمخاطر البريد الإلكتروني يكشف عن التهديدات التي تتجاوز حلول الأمان التقليدية حلول تلك الموجودة في Microsoft 365.

إحدى طبقات الدفاع الرئيسية المستخدمة في التقييم، والتي ربما كان من الممكن أن توقف هجوم التصيد الاحتيالي المذكور أعلاه، هي تقنية مكافحة التصيد الاحتيالي في الوقت الحقيقي التي يوفرها موقع OPSWAT. يقوم هذا الحل بمعالجة رسائل البريد الإلكتروني من خلال آليات كشف متعددة وتقنية تصفية المحتوى لضمان معدل اكتشاف 99.98% من هجمات البريد المزعج والتصيد الاحتيالي.

بالإضافة إلى ذلك، تتم إعادة كتابة عناوين URL لتخضع لفحوصات السمعة ضد الهندسة الاجتماعية في وقت النقر مع أكثر من 30 مصدراً عبر الإنترنت. تعمل ميزات مسح رمز الاستجابة السريعة وإعادة الكتابة إلى جانب الاستدلال والتعلم الآلي على تعزيز الحماية.

لست متأكدا مما إذا كنت بحاجة إلى طبقات دفاعية متقدمة؟ اكتشف ما إذا كانت التصيد الاحتيالي أو البرامج الضارة أو عمليات الاستغلال الأخرى قد تجاوزت دفاعك بالفعل وموجودة في صندوق بريد مؤسستك باستخدام OPSWAT تقييم مخاطر البريد الإلكتروني.

هذا التقييم السريع غير معطل ويقدم تقريرا قابلا للتنفيذ مع رؤى لأي CISO أو IT مدير الأمن الذي يسعى إلى تعزيز وضع أمان البريد الإلكتروني الخاص به.