بيئة اختبار معزولة متكيفة

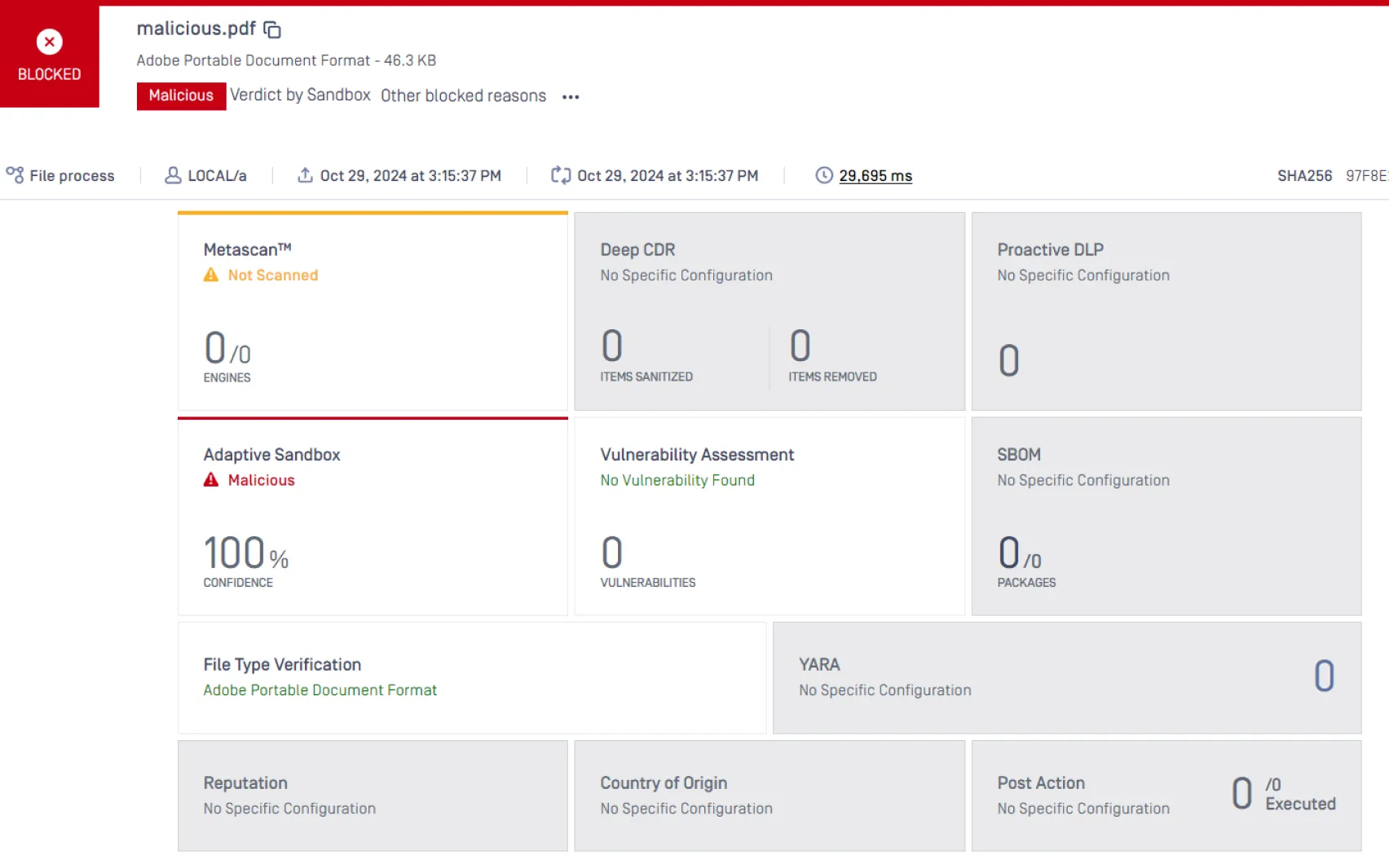

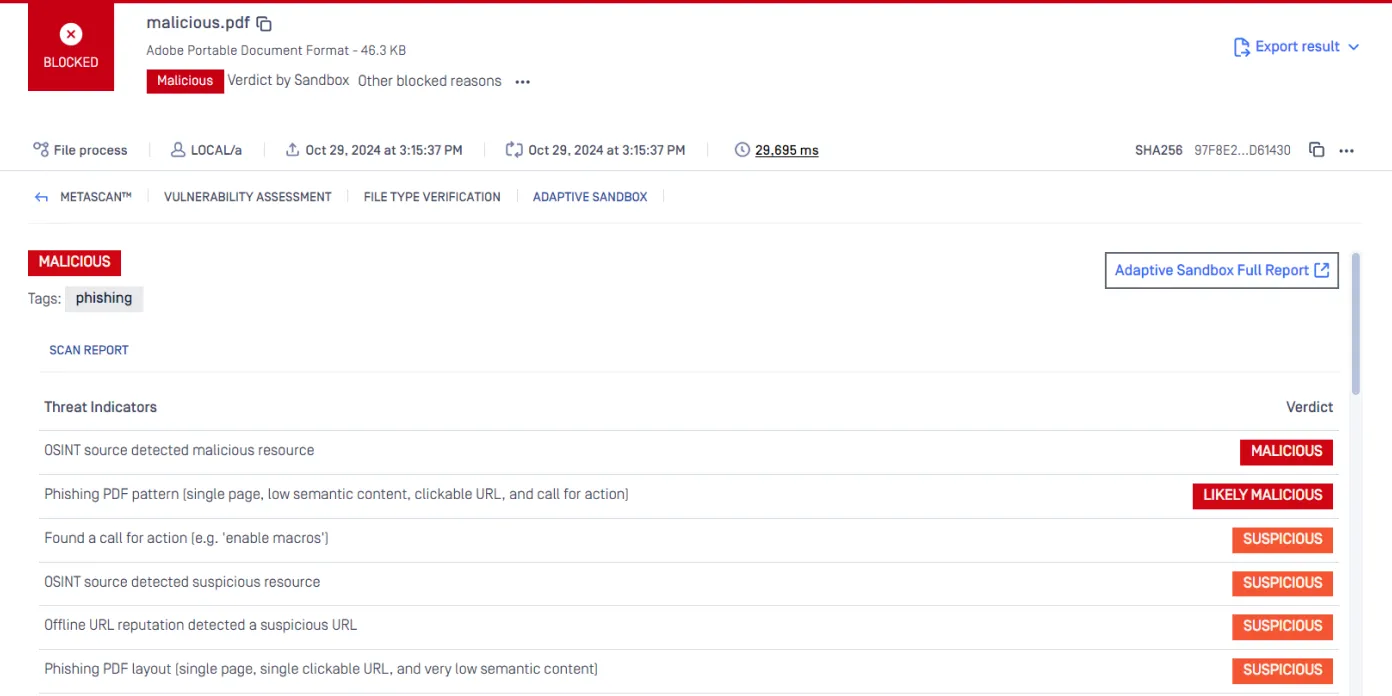

Adaptive Sandbox is OPSWAT’s evasive malware analysis technology that uses emulation-based dynamic analysis to inspect advanced threats across cloud, on-prem, and air-gapped environments. It combines adaptive emulation with static and behavioral analysis to extract actionable IOCs and support SOC, threat intelligence, and hunting workflows at scale.

- القدرة على مواجهة التهرب

- تحليل الكميات الكبيرة

- شركات النفط العالمية القابلة للتنفيذ

OPSWAT به من قبل

محرك محاكاة لغة التوجيه (

)

يتجاوز تقنيات منع التحايل على آليات مكافحة الأجهزة الافتراضية

25k+

Server

120+

أنواع الملفات المدعومة

حوالي 10 ثوانٍ

تحليل "فاست باس"

900+

المؤشرات السلوكية

تصدير ملفات MISP وSTIX وJSON

عمليات النشر Cloud، والداخلية، والمعزولة شبكياً

صُممت البرامج الضارة الحديثة بهدف التهرب من الكشف

تواجه بيئات الاختبار الافتراضية التقليدية صعوبات في مجالات الأداء والتوسع وتقنيات مكافحة التحليل المتقدمة.

البرامج الضارة المراوغة تخفي أنشطتها

تقوم التهديدات المتطورة باكتشاف الأجهزة الافتراضية، أو تأخير التنفيذ، أو التحقق من الموقع الجغرافي، أو لا تنشط إلا في ظل ظروف محددة، مما يجعل بيئات الاختبار التقليدية غير قادرة على رصد السلوك الفعلي أثناء التشغيل.

تؤدي تقنية "الصندوق الرملي" إلى إبطاء تدفق الملفات

تؤدي مزارع التفجير القائمة على الأجهزة الافتراضية (VM) إلى حدوث اختناقات، مما يجبر المؤسسات على الاختيار بين الفحص المتعمق وسرعة التشغيل على مستوى الحماية الخارجية أو في مسارات معالجة مركز العمليات الأمنية (SOC).

تفتقر التنبيهات إلى العمق السلوكي

تقتصر عمليات الفحص الثابت والتحقق من السمعة على التجزئات والنطاقات، ولا توفر سوى القليل من المعلومات حول نوايا المهاجمين أو الأدوات المستخدمة أو الروابط بين الحملات.

Adaptive التي يستخدمها برنامج «

» لإجبار البرامج الضارة على الكشف عن نفسها

تحليل ديناميكي على مستوى التعليمات يتسم بالقدرة على التوسع دون المساس بالوضوح أو السرعة أو مرونة النشر.

من تقديم الملف إلى الحكم السلوكي

مسار تحليل متعدد المستويات يجمع بين التحليل الثابت والديناميكي، مصمم للكشف عن تقنيات التهرب والهجمات متعددة المراحل.

الميزات الرئيسية

بنية مقاومة للالتفاف

يقلل المحاكاة على مستوى التعليمات من التعرض لتقنيات تحديد هوية الآلة الافتراضية، مثل فترات السكون الطويلة، وفحوصات تحديد الموقع الجغرافي، وكشف بيئة الاختبار، وتأخير تنفيذ الحمولة.

قدرة إنتاجية عالية

تقوم بمعالجة ما يصل إلى 25 ألف تحليل يوميًا لكل خادم باستخدام الفحص الديناميكي السريع، مما يتيح دعم البيئات على نطاق المؤسسات دون حدوث أي اختناقات في الأداء.

نموذج نشر مرن

يمكن نشرها في بيئات سحابية أصلية أو محلية أو مختلطة أو معزولة تمامًا عن الشبكة الخارجية، بما يتوافق مع المتطلبات التنظيمية والقيود التشغيلية ذات المستوى العالي من الأمان.

تغطية Adaptive

Sandbox تصميم Adaptive Sandbox " للتصدي لتكتيكات التهرب الحديثة، بما في ذلك:

- تحديد المواقع الجغرافية والتحقق من الموقع

- النوم الطويل وحلقات التنفيذ المتأخرة

- حمولات VBA المشوشة وحمولات OOXML التالفة

- ملفات تنفيذية مضغوطة أو منتفخة

- شيلكود وحمولات الذاكرة فقط

- آلات التحميل والتفريغ متعددة المراحل

من خلال التحكم في مسار التنفيذ على مستوى التعليمات، يكشف المحرك عن سلوكيات قد لا تظهر أبدًا في البيئات القائمة على آلة افتراضية.

النشر في أي مكان، والتكامل في كل مكان

حل أمان الملفات الشامل والقابل للتطوير الذي يتكامل بسلاسة ويتبع ملفاتك أينما ذهبت.

الموارد

MetaDefender

تقرير مشهد التهديدات في عام 2025 OPSWAT لعام 2025