Threat Intelligence تركز على السلوك

محرك تقني يحول البيانات المجمعة والإشارات السلوكية إلى معلومات استخباراتية قابلة للتنفيذ عبر البيئات السحابية والمختلطة والمعزولة.

- مؤشرات الأداء الرئيسية عالية الدقة

- التشابه والارتباط

- يدعم العمل دون اتصال بالإنترنت

OPSWAT به من قبل

50B+

مؤشرات التهديدات العالمية

مشتق من Sandbox

مؤشرات السلوك

MISP و STIX

التصدير

تبادل المعلومات حول التهديدات وأتمتة نظام "

"

قائم على التعلم الآلي

البحث عن التشابه

باقات السمعة خارج الإنترنت

متوافق مع أنظمة SIEM وSOAR

سياق الكشف المُحدد بواسطة MITRE

السمعة وحدها لا تكفي

تتعامل الشركات يوميًا مع آلاف الملفات ورسائل البريد الإلكتروني وعمليات تبادل البيانات. وبدون إجراء فحص دقيق وتطبيق السياسات

، قد تمر المعلومات الحساسة دون أن يلاحظها أحد، مما يؤدي إلى مخاطر جسيمة تتعلق بالامتثال والأمن.

ضجيج زائد، وسياق غير كافٍ

تقدم قنوات البيانات التي تعتمد على السمعة فقط مؤشرات أولية دون أي رؤية سلوكية، مما يجبر المحللين على التنقل يدويًا بين أدوات المخاطر الحقيقية.

البرامج الضارة المتغيرة الشكل تتفادى التوقيعات

تتجاوز المتغيرات المعاد تجميعها والتغيرات الطفيفة في الكود آليات الكشف القائمة على التجزئة، مما يترك ثغرات في الرؤية عبر الحملات والبنية التحتية.

انعزال أجهزة الاستخبارات يعيق سير التحقيقات

عندما تكون نتائج بيئة الاختبار وبيانات السمعة وسير عمل عمليات البحث غير مترابطة، تستغرق التحقيقات وقتًا أطول، وتبقى العلاقات ذات اليوم صفر دون أن يُلاحظها أحد.

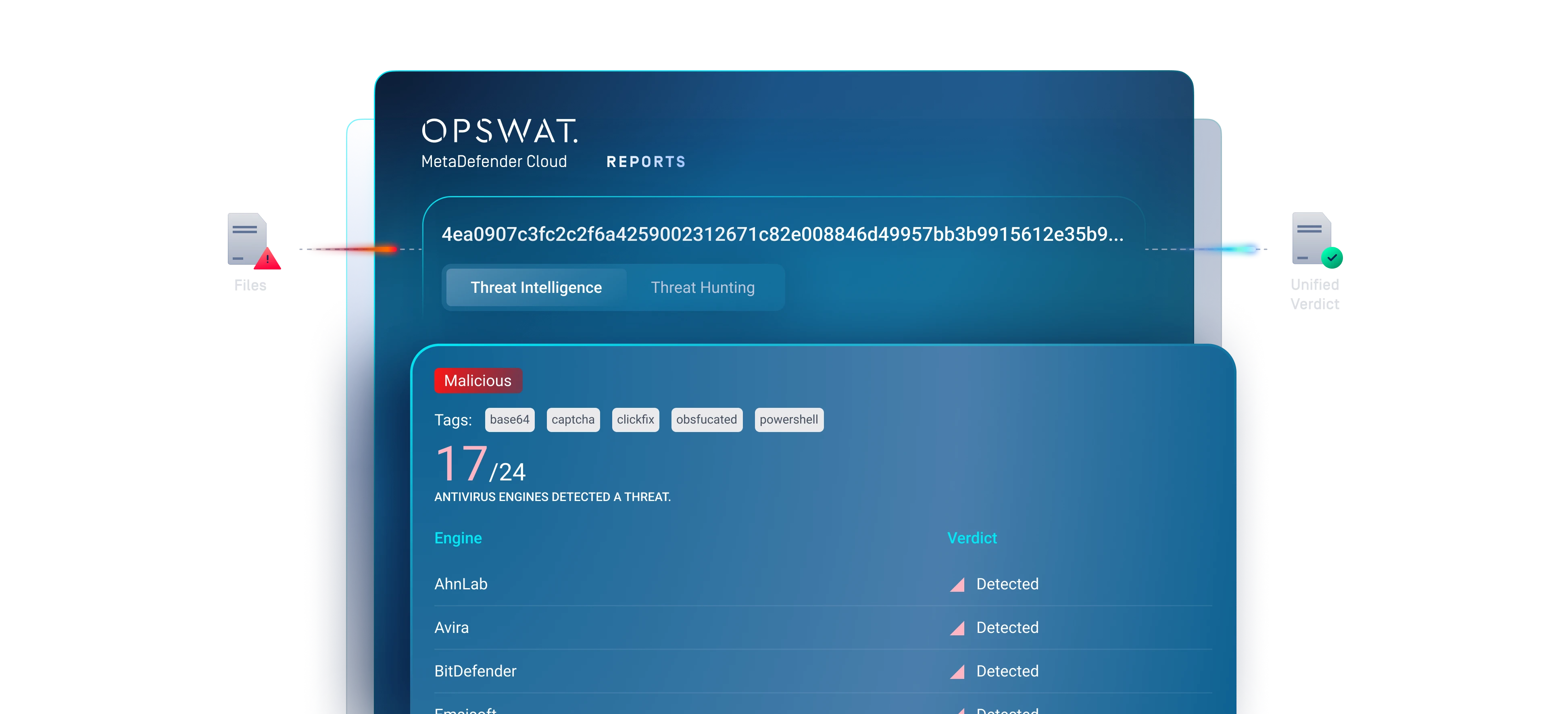

من المؤشرات إلى المعلومات الاستخباراتية

محرك موحد لمعلومات التهديدات يربط بين السمعة العالمية والتحليل السلوكي والتحليل القائم على التشابه.

معلومات استخباراتية تربط بين الأمور،

لا تكتفي بجمعها فحسب

نظام استخباراتي متعدد المستويات مصمم للكشف عن العلاقات بين المؤشرات والسلوكيات والبنية التحتية للمهاجمين.

ذكاء يتجاوز المؤشرات

اجمع بين السمعة العالمية ومؤشرات الاختراق السلوكية والبحث عن أوجه التشابه لكشف التهديدات المجهولة، وتقليل وقت التحقيق، وتحسين دقة الكشف.

معلومات استخباراتية Sandbox(

)

يعزز عمليات التحقق من السمعة باستخدام مؤشرات التهديد السلوكية المستخرجة من التحليل الديناميكي، مما يزيد من دقة الكشف مقارنة بمنصات الاستخبارات التي تعتمد على السمعة وحدها.

الكشف عن المتغيرات

التحليل الجيني (

) على نطاق واسع

يكتشف البحث عن التشابه البرامج الضارة المعدلة والمتغيرة الأشكال، مما يقلل من نقاط الضعف عندما يقوم المهاجمون بتغيير التجزئات أو البنية التحتية.

تحسين موقع

المجهز للتشغيل الآلي

تتيح الصيغ المنظمة للبيانات عبر واجهات برمجة التطبيقات REST وMISP وSTIX وJSON التكامل السريع بين أنظمة SIEM وSOAR بأقل قدر ممكن من الجهد الهندسي.

شاهد تطبيق ربط المعلومات الاستخباراتية

اكتشف كيف تكشف مؤشرات التلاعب السلوكية وتقييم السمعة والبحث عن أوجه التشابه عن العلاقات الخفية بين الحملات.

الذكاء السلوكي مقابل موجزات الأخبار التي تعتمد على السمعة فقط

تعتمد منصات استخبارات التهديدات التقليدية بشكل أساسي على التجزئات المعروفة وعناوين بروتوكول الإنترنت والنطاقات. ورغم فائدة هذه المؤشرات، إلا أنه من السهل على المهاجمين تغييرها.

يربط محرك الاستخبارات هذا بين العناصر السلوكية مثل مسار التنفيذ، وأساليب الاستمرارية، وأنماط التكوين، وإعادة استخدام البنية التحتية. ويؤدي هذا التحول إلى رفع مستوى الكشف إلى مرحلة أعلى في التسلسل العملياتي للمهاجم، مما يجعل عملية التهرب أكثر تكلفة وأكثر وضوحًا.

والنتيجة هي نظام ذكي يكتشف العلاقات بين الحملات بدلاً من العناصر المنفصلة.

استخدم الذكاء الحاسوبي في المجالات التي تعمل فيها أنظمة الأمان لديك

استخدم واجهات برمجة التطبيقات السحابية أو تقنيات الإثراء المختلطة أو حزم المعلومات الاستخباراتية غير المتصلة بالإنترنت لتزويد أنظمة SIEM وSOAR وسير عمل عمليات البحث عن التهديدات بسياق التهديدات.

النشر المختلط

Cloud مع التحليل المحلي. يدعم سير عمل مراكز العمليات الأمنية (SOC) وبرامج الاستجابة للأحداث والتهديدات (TIP) على مستوى المؤسسات.

الدعم عبر شبكة معزولة

حزم السمعة خارج الإنترنت. استمرارية المعلومات الاستخباراتية للبيئات الخاضعة للتنظيم.

الذكاء Cloud

API في الوقت الفعلي. قواعد بيانات عالمية يتم تحديثها باستمرار.

موثوق بها من قبل الشركات العالمية الرائدة

OPSWAT بثقة أكثر من 2,000 مؤسسة حول العالم لحماية بياناتها وأصولها وشبكاتها الحيوية

من التهديدات التي تنقلها الأجهزة والملفات.