أصبح قطاع التصنيع الحيوي العمود الفقري للاقتصادات العالمية، حيث يوفر السلع الخدمات الأساسية الخدمات تدعم الصناعات من الرعاية الصحية إلى التكنولوجيا. ويشمل ذلك إنتاج سلع حيوية مثل المحركات والمكونات الكهربائية والمعدات الطبية والمركبات وغيرها الكثير. ويمكن أن تؤدي الاضطرابات في هذا المجال إلى آثار متتالية في مختلف الصناعات والمناطق. ومع ذلك، مع تزايد رقمنة التصنيع، يواجه القطاع مجموعة من تحديات الأمن السيبراني، بما في ذلك نقاط الضعف التكنولوجية واحتمال حدوث اضطرابات كبيرة ناجمة عن حوادث محلية.

مشهد التهديدات السيبرانية في قطاع التصنيع

لقد كان مشهد التهديدات ينمو ويتطور لكل من صناعتي تكنولوجيا المعلومات وتكنولوجيا التشغيل. في عام 2023، شكلت الصناعات التحويلية ما يقرب من ربع جميع الهجمات الإلكترونية في جميع أنحاء العالم. بالإضافة إلى ذلك، كانت تكلفة الهجمات على قطاع التصنيع تتزايد بمعدل هائل يبلغ 125% كل عام، مما يجعلها واحدة من الأهداف الرئيسية لمجرمي الإنترنت. وتشمل الأسباب ما يلي:

- الأنظمة القديمة: تعتمد العديد من عمليات التصنيع على أنظمة قديمة أو غير معدلة، مما يؤدي إلى خلق نقاط ضعف.

- سرقة الملكية الفكرية: قد يحاول المنافسون أو مجرمو الإنترنت أو الموظفون السابقون الساخطون سرقة تصميمات المنتجات أو الصيغ أو براءات اختراع العمليات.

- التهديدات الداخلية: يمكن للموظفين المصرح لهم إساءة استخدام امتيازات الوصول الخاصة بهم، مما يتسبب في إتلاف البيانات أو عناصر التحكم الخاصة في عمليات التصنيع الحرجة.

- نقاط ضعف Supply Chain : إن الاعتماد على سلاسل التوريد الواسعة، التي تدير معظم مرافق التصنيع، يزيد من التعرض للهجمات الإلكترونية.

- التأثيرات المتتالية من القطاعات الأخرى: يمكن أن تمتد الحوادث السيبرانية في القطاعات المترابطة مثل تكنولوجيا المعلومات الخدمات المالية والاتصالات لتؤثر على عمليات التصنيع.

كيف يمكن للشركات المصنعة حماية عملياتها الحرجة؟

الاستراتيجية 1: تنفيذ تقسيم الشبكة القوي

تعد عملية تقسيم الشبكة إحدى الخطوات الأولى في تأمين بيئة التصنيع. فمن خلال تقسيم الشبكة إلى مناطق وقنوات منفصلة، يمكن للمصنعين عزل الأنظمة المهمة عن الأنظمة الأقل أمانًا، مما يقلل من خطر الوصول غير المصرح به.

نهج التنفيذ:

- إنشاء مناطق شبكة مميزة بناءً على متطلبات الأمان

- نشر جدران الحماية بين شبكات تكنولوجيا المعلومات وشبكات تكنولوجيا التشغيل لحماية أنظمة التصنيع الحساسة

- إنشاء بروتوكولات اتصال آمنة بين القطاعات

- مراقبة حركة المرور بين المناطق لاكتشاف التهديدات المحتملة

- تنفيذ ضوابط وصول صارمة للاتصالات بين القطاعات

الاستراتيجية 2: تعزيز Endpoint حماية

تعتبر نقاط النهاية، مثل محطات العمل والآلات، نقاط دخول شائعة للتهديدات السيبرانية. تصبح هذه الثغرات بالغة الخطورة عندما تكون الأنظمة قديمة أو غير مُرقعة، مما قد يمنح المهاجمين القدرة على التحكم في عمليات التصنيع الأساسية.

نهج التنفيذ:

- نشر حلول متقدمة Endpoint والاستجابة لها

- إجراء فحص منتظم للحزم العميقة

- دمج موجزات معلومات التهديد

- إجراء تقييمات منتظمة للضعف

- تنفيذ المراقبة المستمرة للسلوك الشاذ

- الحفاظ على بروتوكولات إدارة التصحيحات الصارمة

الاستراتيجية 3: Secure سلاسل التوريد مع إدارة المخاطر

تعتمد عمليات التصنيع الحديثة بشكل كبير على سلاسل توريد معقدة ومترابطة، مما يخلق نقاط ضعف متعددة. وقد يؤدي هجوم إلكتروني واحد على أحد الموردين إلى تعريض الإنتاج والملكية الفكرية للخطر عبر عملية التصنيع بأكملها.

نهج التنفيذ:

- تطوير أطر قوية لإدارة المخاطر الخاصة بالجهات الخارجية

- إجراء عمليات تدقيق منتظمة للأمن السيبراني للموردين

- فرض الامتثال لمعايير الصناعة (NIST CSF، IEC 62443)

- تنفيذ مراقبة أمن سلسلة التوريد أدوات

- تحديد متطلبات أمنية واضحة لجميع الشركاء

- إجراء تقييمات أمنية منتظمة للتكاملات مع جهات خارجية

الاستراتيجية 4: خطط الاستجابة للحوادث واستمرارية الأعمال

إن القدرة على اكتشاف الحوادث السيبرانية والاستجابة لها والتعافي منها أمر بالغ الأهمية في تقليل وقت التوقف عن العمل وتخفيف الأضرار في حالة وقوع هجوم. وغالبًا ما يواجه المصنعون الذين لديهم استعداد محدود انقطاعات ممتدة وتكاليف أعلى للتعافي.

نهج التنفيذ:

- إنشاء خطط مفصلة للاستجابة للحوادث والحفاظ عليها

- تنفيذ منصات SOAR (تنسيق الأمن والأتمتة والاستجابة)

- إجراء تمارين الطاولة واختبارات الاختراق بشكل منتظم

- تطوير استراتيجيات شاملة للتعافي من الكوارث

- إنشاء بروتوكولات اتصال واضحة للاستجابة للحوادث

- الاختبار والتحديث المنتظم لإجراءات الاسترداد

الاستراتيجية 5: التوعية والتدريب على الأمن السيبراني

غالبًا ما تمثل العوامل البشرية الحلقة الأضعف في الأمن السيبراني، حيث تظل التهديدات الداخلية والأخطاء البشرية تشكل تحديات كبيرة في بيئات التصنيع. حتى أكثر الضوابط التقنية تقدمًا يمكن أن تتعرض للخطر من قبل الموظفين غير المطلعين أو غير المدربين.

نهج التنفيذ:

- تنفيذ برامج تدريبية منتظمة للتوعية الأمنية

- إجراء عمليات محاكاة التصيد الاحتيالي باستخدام ردود الفعل في الوقت الفعلي

- وضع سياسات وإجراءات واضحة للأمن السيبراني

- تدريب الموظفين على RBAC (التحكم في الوصول القائم على الأدوار)

- تطوير بروتوكولات التعامل مع البيانات المناسبة

- التقييم المنتظم لمستويات الوعي الأمني للموظفين

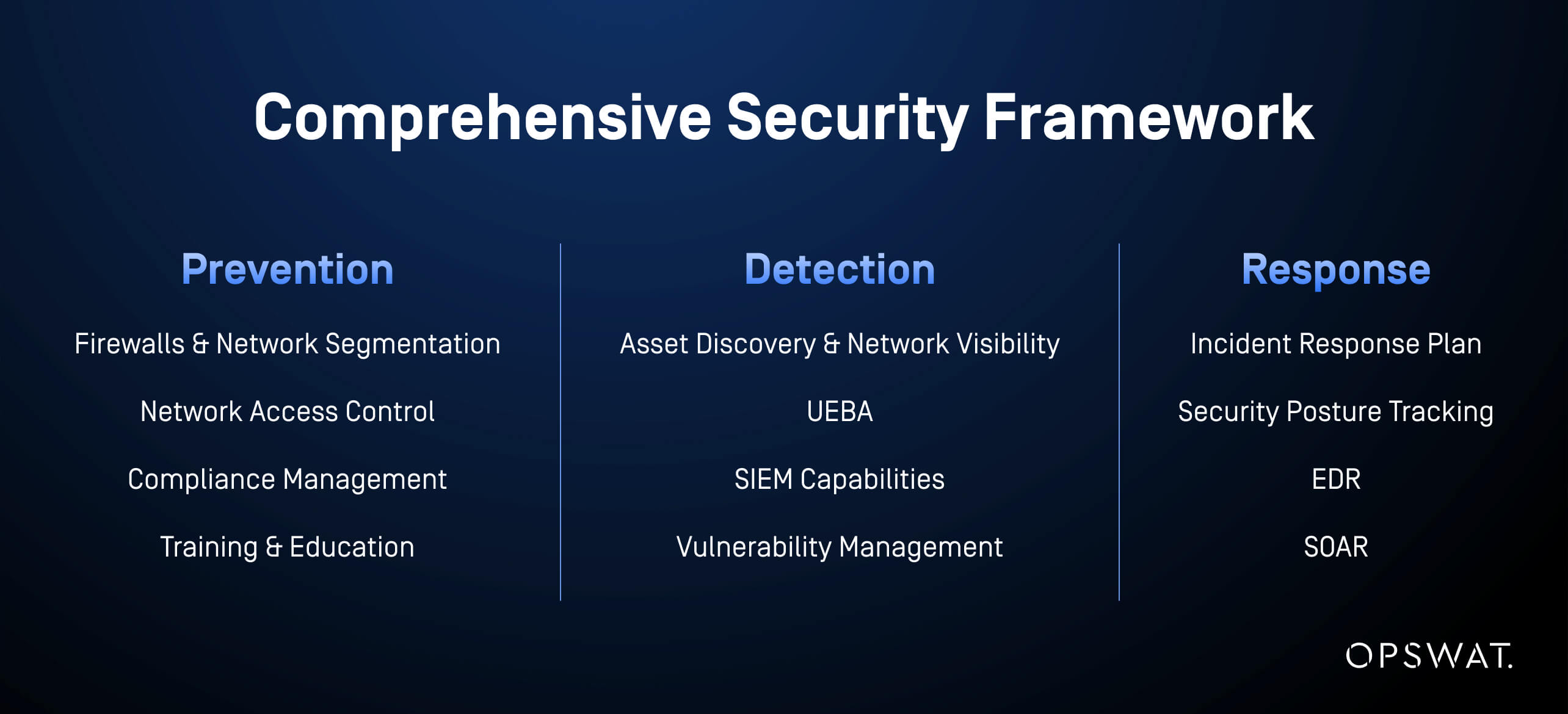

استراتيجية دفاعية ثلاثية الركائز

تتطلب حماية بيئات التصنيع الحرجة اتباع نهج استراتيجي متعدد الطبقات للأمن. تعمل استراتيجياتنا معًا لإنشاء إطار أمني شامل ومرن يتكون من ثلاثة ركائز يعالج التحديات المعقدة التي تواجهها مرافق التصنيع الحديثة.

هل أنت مستعد لتعزيز أمن التصنيع الخاص بك؟

مع استمرار قطاع التصنيع في تبني التحول الرقمي، لا يمكن المبالغة في أهمية تدابير الأمن السيبراني القوية. إن تنفيذ استراتيجيات مثل تقسيم الشبكة، وتعزيز أمن نقاط النهاية، وتأمين سلاسل التوريد، وتطوير خطط الاستجابة للحوادث، وتعزيز ثقافة الوعي بالأمن السيبراني، كلها خطوات ضرورية لحماية بيئات التصنيع الحرجة من التهديدات السيبرانية المتطورة.

MetaDefender OT Security تم تصميمه لمعالجة هذه التحديات الفريدة التي تواجهها صناعة التصنيع. مع ميزات متقدمة للكشف عن التهديدات ومراقبة الشبكة وإدارة الامتثال، MetaDefender OT Security يساعد المؤسسات على حماية البنية التحتية الحيوية والحفاظ على استمرارية التشغيل.