Emotet ، Qakbot ، حصان طروادة للوصول عن بعد (RAT) - ما هو القاسم المشترك بينهما؟ —تم تسليمها جميعا من خلال ملفات Microsoft Office OneNote.

عندما عطلت Microsoft وحدات الماكرو افتراضيا في عام 2022 ، تحول المهاجمون إلى استخدام آليات التسليم غير المستندة إلى الماكرو - وكان ملف OneNote المتواضع هو البديل المثالي.

هي ملفات OneNote Secure?

OneNote هو تطبيق إنتاجية شائع في مجموعة Microsoft Office يستخدمه ملايين الأشخاص حول العالم. نظرا لتعدد استخداماته ، أصبح OneNote أداة ملائمة لتدوين الملاحظات وإدارة المعلومات ، وللأسف توزيع البرامج الضارة.

يستخدم OneNote نوع ملف خاص، يشار إليه بامتداد الملف .one، والذي يسمح للمستخدمين بتنسيق الملاحظات باستخدام نص منسق وكتابة يدوية رقمية وكائنات، بما في ذلك الصور والوسائط المتعددة. على الرغم من أن ملفات OneNote ليست ضارة ، إلا أن المتسللين يستغلون تعقيدها لتقديم برامج ضارة عن طريق تضمين أوامر ضارة في الملف. يمكن لهذه الأوامر تنزيل برامج ضارة على جهاز المستخدم ، مما يؤدي إلى عواقب وخيمة مثل فقدان البيانات أو الأجهزة المخترقة أو سرقة الهوية أو الاحتيال المالي.

أصبح OneNote أكثر شيوعا ويمكن الوصول إليه ، وللأسف لا يدرك الأشخاص مخاطر الأمان. يسهل هذا النقص في الوعي على المهاجمين تضمين أوامر ضارة في ملفات OneNote وخداع المستخدمين لتثبيت البرامج الضارة.

تقنيات الهجوم: حملات توزيع البرامج الضارة في OneNote

تستخدم الجهات الفاعلة في مجال التهديد تقنيات الهندسة الاجتماعية المختلفة لتثبيت البرامج الضارة باستخدام ملفات OneNote. عادة ما تتضمن حيلهم التصيد الاحتيالي عبر البريد الإلكتروني وإخفاء حمولة ضارة ضمن مكون OneNote شرعي.

الصور

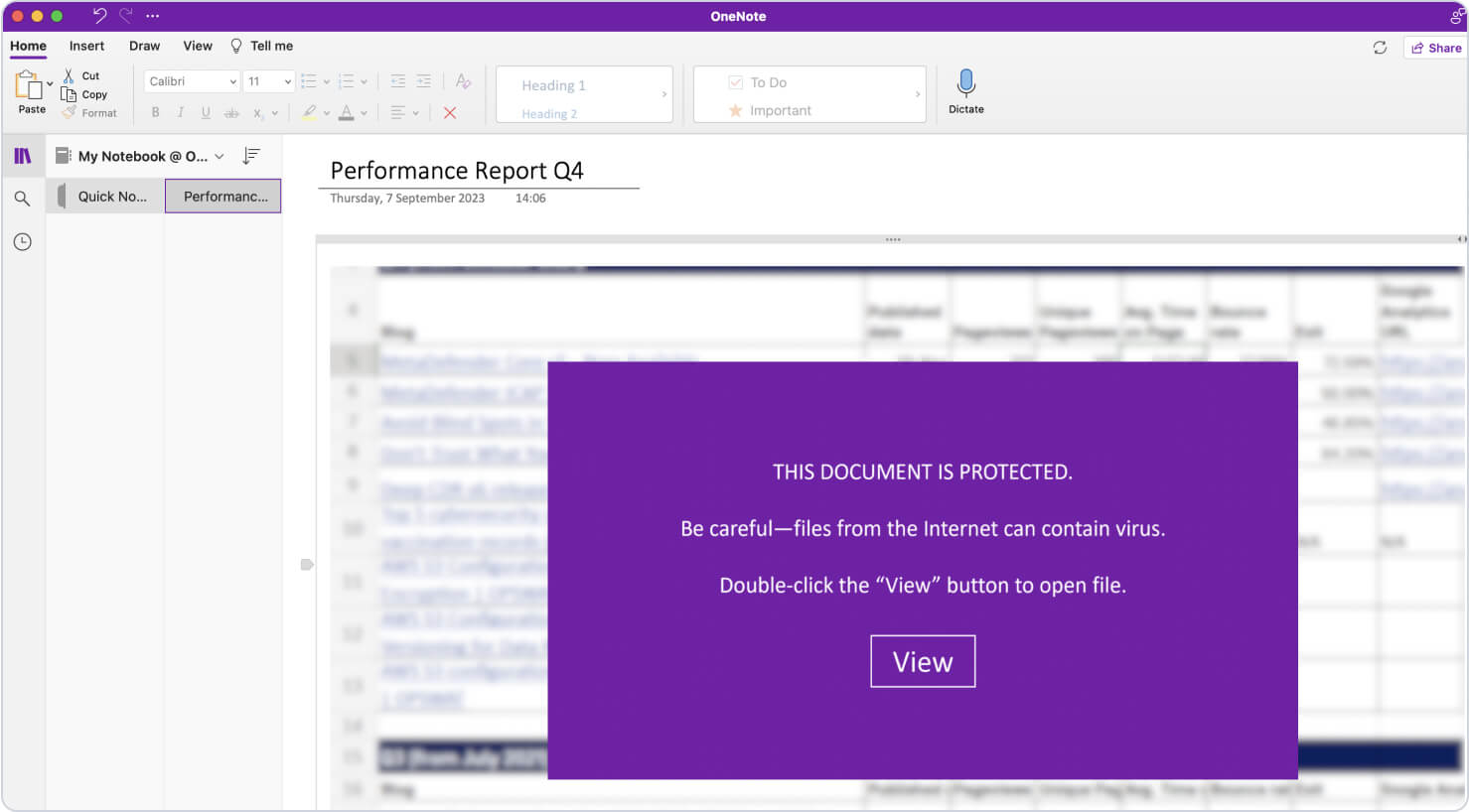

حدد باحثو الأمن حملة في فبراير 2023 تستخدم صورة ضارة لتوزيع البرامج الضارة Qakbot (المعروفة أيضا باسم QBot). خدع المهاجمون المستخدمين للنقر المزدوج على عنصر تصميم في مستند OneNote. عندما ينقر هدف نقرا مزدوجا فوق العنصر ، ينفذ ملف مضمن سلسلة من الأوامر التي قامت بتنزيل البرامج الضارة وتثبيتها على الجهاز المستهدف. هذه الحملة هي أحد الأمثلة على المهاجمين الذين يستدرجون المستخدمين المطمئنين لتنزيل برامج ضارة على أنظمتهم من خلال ملفات OneNote.

صورة نموذجية لكيفية إخفاء المهاجمين لبرنامج نصي ضار ضمن رسالة في OneNote

الملفات المرفقة وحملة التصيد عبر البريد الإلكتروني

وفي حملة أخرى، أرسل المهاجمون رسائل بريد إلكتروني متسلسلة للرد تحتوي على مرفقات OneNote ضارة متنكرة في شكل مستندات شرعية (على سبيل المثال، الأدلة والفواتير والمستندات الأخرى). باستخدام تقنية مماثلة على النحو الوارد أعلاه ، أخفى المهاجم VBScript شديد التعتيم في هذه المرفقات ، وعند تنفيذه ، قام بتنزيل وتثبيت برنامج Emotet الضار على جهاز الضحية كمكتبة ارتباط ديناميكي (DLL). تعد البرامج الضارة Emotet خطيرة للغاية لأنها تعمل بهدوء على الجهاز المخترق ، أو تسرق معلومات سرية (رسائل البريد الإلكتروني ، وجهات الاتصال) أو تنتظر أوامر من خادم التحكم ، مثل تنزيل حمولات إضافية.

استجابة لهجمات OneNote ، حظرت Microsoft المستخدمين من فتح ملف مضمن بامتداد خطير بدءا من الإصدار 2304 في أبريل 2023. يعرض OneNote مربع حوار يقيد قدرة المستخدم على فتح الملف ، ولكن لا يزال بإمكان المستخدم فتحه بالنقر فوق "موافق".

الارتباطات التشعبية المضمنة

إلى جانب استغلال الملفات المرفقة، يمكن للمهاجمين استخدام عناوين URL أو الارتباطات التشعبية أو الصور في ملفات OneNote لتقديم برامج ضارة. تختلف تكتيكات الهندسة الاجتماعية الخاصة بهم ، لكن الهدف النهائي هو جعل الضحية تنفذ حمولة ضارة.

منع تسليم البرامج الضارة في OneNote من خلال نزع سلاح المحتوى وإعادة بنائه

تعامل تقنيةOPSWAT Deep Content Disarm and Reconstruction Deep CDR™ Technology) كل ملف ومكون ملف على أنه تهديد محتمل. عند التعامل مع ملفات معقدة مثل OneNote، من المهم التأكد من عدم وجود مكونات ضارة مخفية عن الأنظار، سواء كانت نصوص برمجية مخفية خلف صورة، أو ارتباط تشعبي مقنع، أو برامج ضارة مخبأة في إحدى علامات تبويب دفتر الملاحظات. تعرف على جميع أنواع الملفات التي تدعمها تقنية Deep CDR™ Technology.

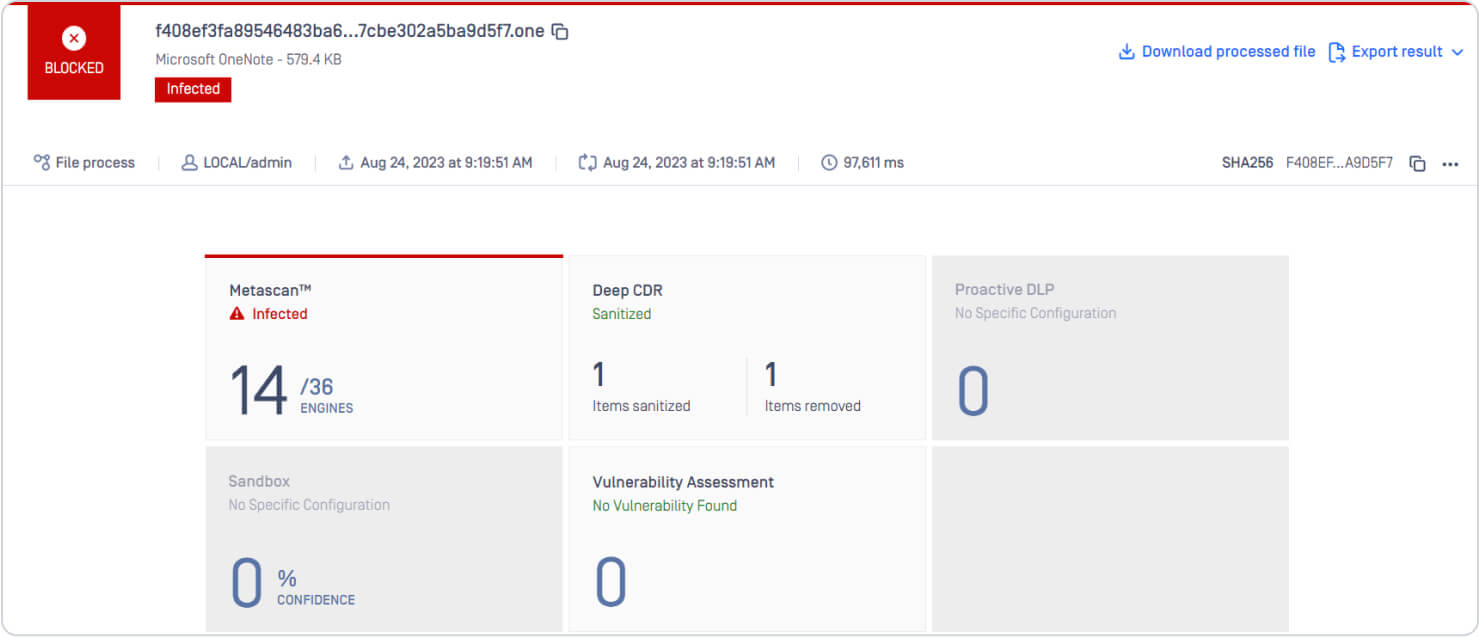

تقوم تقنية Deep CDR™ بفحص ملف OneNote وأي مرفقات أو صور أو مكونات أخرى. ثم تقوم بتنظيفها بشكل متكرر وإزالة أي محتوى ضار محتمل. في نفس الفحص، تستخدم تقنية OPSWAT محركات مكافحة فيروسات متعددة للكشف عن البرامج الضارة داخل الملف.

تقنية Deep CDR™ تكتشف الكائنات الضارة في ملف OneNote

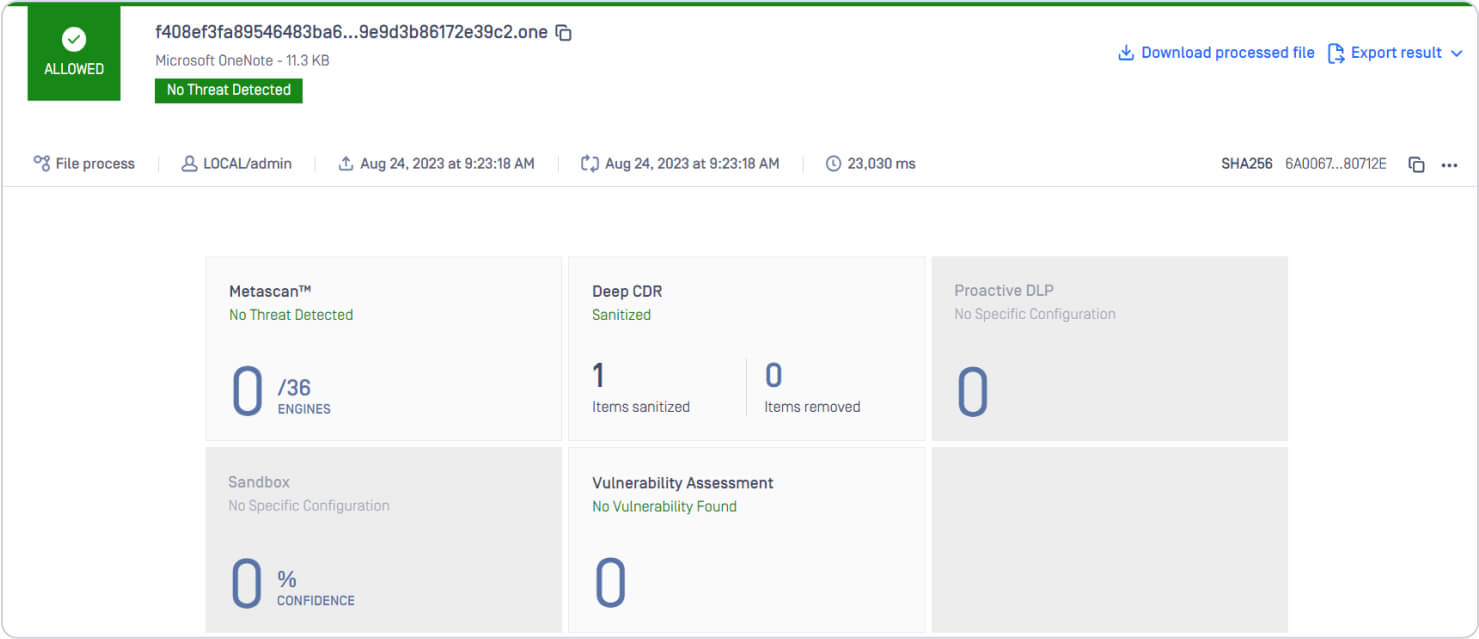

أخيرًا، تعمل تقنية Deep CDR™ على إعادة إنشاء ملف OneNote آمن وخالٍ من العناصر الضارة، مع الاحتفاظ بالوظائف الأصلية للملف. تزيل تقنية Deep CDR™ جميع التهديدات المعروفة وغير المعروفة، مما يجعل الملف آمنًا للاستخدام.

فيما يلي MetaDefender Core نتيجة الفحص:

الملف الذي تمت إعادة إنشاؤه بواسطة تقنية Deep CDR™ آمن للاستخدام

ملاحظة أخيرة: أفضل الممارسات لحماية ملفاتك

لمنع الهجمات الإلكترونية من إساءة استخدام ملفات OneNote، ضع في اعتبارك تنفيذ إجراءات الأمان التالية:

- توخ الحذر مع رسائل البريد الإلكتروني والمرفقات: توخ الحذر عند تلقي رسائل بريد إلكتروني تحتوي على مرفقات OneNote، خاصة من مرسلين غير معروفين أو مريبين. إذا لم يتم التحقق من المصدر أو بدا مريبا ، فتجنب فتح المرفق.

- حافظ على تحديث البرامج: غالبا ما يستغل المتسللون نقاط الضعف في تطبيقات البرامج لتثبيت البرامج الضارة على الأجهزة. على الرغم من أن Microsoft تعمل باستمرار على تعزيز الحماية ضد ثغرات الثغرات الأمنية ، إلا أنه لا يزال بإمكان المهاجمين عبر الإنترنت استهداف المؤسسات التي تستخدم إصدارات برامج قديمة غير مصححة. لمكافحة هذا ، حافظ على تحديث نظام التشغيل وبرامج مكافحة الفيروسات وجميع التطبيقات ذات الصلة. يضمن تطبيق تحديثات البرامج بانتظام حماية نظامك من الثغرات الأمنية المعروفة.

- توخي الحذر عند استخدام الارتباطات الموجودة في ملفات OneNote: على غرار مرفقات البريد الإلكتروني، كن حذرا عند فتح الارتباطات داخل ملفات OneNote. قد تؤدي هذه الروابط إلى مواقع ويب ضارة يمكن أن تصيب جهازك ببرامج ضارة. افتح فقط الروابط من مصادر موثوقة وتأكد من أن موقع الويب الذي تزوره شرعي وآمن.

- الحماية من الفيروسات: استخدم برامج مكافحة فيروسات حسنة السمعة لفحص كل ملف وارد بحثاً عن البرمجيات الخبيثة المعروفة وغير المعروفة. لتحسين الكفاءة، سيؤدي استخدام محركات متعددة لمكافحة الفيروسات إلى زيادة معدلات اكتشاف البرامج الضارة مقارنةً باستخدام محرك واحد. تعرّف على تقنية OPSWAT Multiscanning .

- إزالة جميع العناصر التي قد تكون ضارة: تساعد الإجراءات الأمنية مثل تقنية Deep CDR™ المؤسسات على حماية نفسها من تقنيات البرامج الضارة المتطورة والمراوغة، بما في ذلك التهديدات المعروفة وغير المعروفة، والتهديدات التي تظهر في اليوم الأول، والبرامج الضارة غير القابلة للكشف والمبهمة. إن التعامل مع كل ملف على أنه تهديد محتمل يقلل من خطر تنفيذ التعليمات البرمجية الضارة عن غير قصد.

لمعرفة المزيد حول تقنياتالكشف عن التهديدات والوقاية منها OPSWAT ، اتصل بأحد خبرائنا التقنيين.