إن OPSWAT Metascan هي تقنية متقدمة للكشف عن التهديدات والوقاية منها تعمل على تشغيل محركات متعددة لمكافحة البرمجيات الخبيثة في وقت واحد لزيادة احتمالية اكتشاف البرمجيات الخبيثة المعروفة. في حين أن محرك مكافحة فيروسات واحد يمكنه اكتشاف 40%-80% من البرمجيات الخبيثة، فإن Metascan يمكّن متخصصي الأمن السيبراني من فحص الملفات باستخدام أكثر من 30 محركًا رائدًا في السوق لمكافحة البرمجيات الخبيثة في أماكن العمل (يدعم نظامي ويندوز ولينكس) وفي السحابة (منصّة MetaDefender السحابية) لتحقيق معدلات اكتشاف أكبر من 99%(راجع تقريرنا). لا يقتصر الحل الذي نقدمه على زيادة معدلات الاكتشاف وتقليل أوقات الكشف عن الفاشيات فحسب، بل يوفر أيضًا مرونة لحلول مكافحة البرمجيات الخبيثة من بائع واحد. Metascan هو أحد الوحدات البرمجية المهمة داخل OPSWAT MetaDefender Core ويتم تحسينها باستمرار من خلال تقييم وإضافة أكثر موفري برامج مكافحة الفيروسات (AV) فعالية إلى قائمة موردي المحرك لدينا. نحن نبحث دائمًا عن شركاء أمن جدد لإضافتهم إلى حلنا متعدد المسح الضوئي لحماية عملائنا بشكل أفضل من الجرائم الإلكترونية الأكثر تطورًا. في هذه المدونة، سنغطي في هذه المدونة عمليات التقييم الفني لمزودي مضادات الفيروسات المضادة قبل إضافتها إلى Metascan.

تمر عمليات التقييم بأربع مراحل متميزة: التحقق من صحة متطلبات الحزمة ، وفحص مكونات الجهات الخارجية ، والتكامل السريع ، واختبار الأتمتة.

المرحلة الأولى من التقييم هي التحقق من متطلبات حزمة SDK (مجموعة تطوير البرامج). استنادا إلى خبرتنا في التكامل مع أكثر من 30 محركا رائدا لمكافحة البرامج الضارة ، توصلنا إلى مجموعة قياسية وبسيطة من المتطلبات:

- لتسهيل التكامل ، يجب أن تكون حزمة SDK في واجهة C أو C ++. عادة ما تكون عملية المسح باستخدام CLI (واجهة سطر الأوامر) ثلاث خطوات: التهيئة (بما في ذلك تحميل قاعدة البيانات بأكملها) والمسح الضوئي وإلغاء التهيئة. تحدث العملية برمتها لكل ملف ممسوح ضوئيا مما يؤدي إلى إبطاء عملية المسح. بينما مع تكامل C ++ ، يحتاج النظام إلى التهيئة مرة واحدة فقط وينتظر فحص الملفات الواردة. علينا فقط إلغاء تهيئة النظام عند إيقاف خدمة المنتج بالكامل.

- يجب أن يحتوي المحرك المؤهل على ملفات منفصلة لوحدة المحرك وملفات تعريف لتسهيل التسليم كحزمة صغيرة ويجب عدم تحديثها عن غير قصد.

- بالإضافة إلى ذلك ، نحن نخدم العديد من صناعات البنية التحتية الحيوية ببيئة ذات فجوات هوائية ، لذلك يجب أن تدعم المحركات المتوفرة تحديث ملفات التعريف في وضع عدم الاتصال.

- لتوفير حل متقدم لمنع التهديدات العملاء نحتاج إلى عدة متطلبات أخرى للبرامج المضادة للفيروسات المضافة، مثل الأمان ضد التهديدات، والإنتاجية العالية، و SDK مستقل بدون عملية تثبيت.

إذا تم استيفاء جميع متطلبات الحزمة ، ننتقل إلى المرحلة الثانية من التقييم وهي فحص امتثال الحزمة. يتم فحصه باستخدام أداة خارجية لاكتشاف جميع نقاط الضعف أو مشكلات الترخيص. إذا تم العثور على أي مشاكل ، فإننا نخطر بائع AV لحلها قبل متابعة عملية التقييم.

المرحلة الثالثة من المتطلبات هي فحص التكامل لمعرفة ما إذا كان يمكن دمج المحرك بسلاسة ويعمل بسلاسة. استنادا إلى نموذج التعليمات البرمجية أو دليل التكامل ، نبدأ الوظائف الأساسية للغاية مثل التهيئة والمسح الضوئي. ثم يتم إجراء اختبار سريع للتأكد من صحة التكامل عن طريق مسح ملف اختبار مكافحة الفيروسات EICAR والملف النظيف. للتحكم في أمان البيانات ، نستخدم برنامج مراقبة الشبكة أثناء الاختبار للتأكد من أن المحرك لا يرسل أي بيانات إلى خادمه المنزلي.

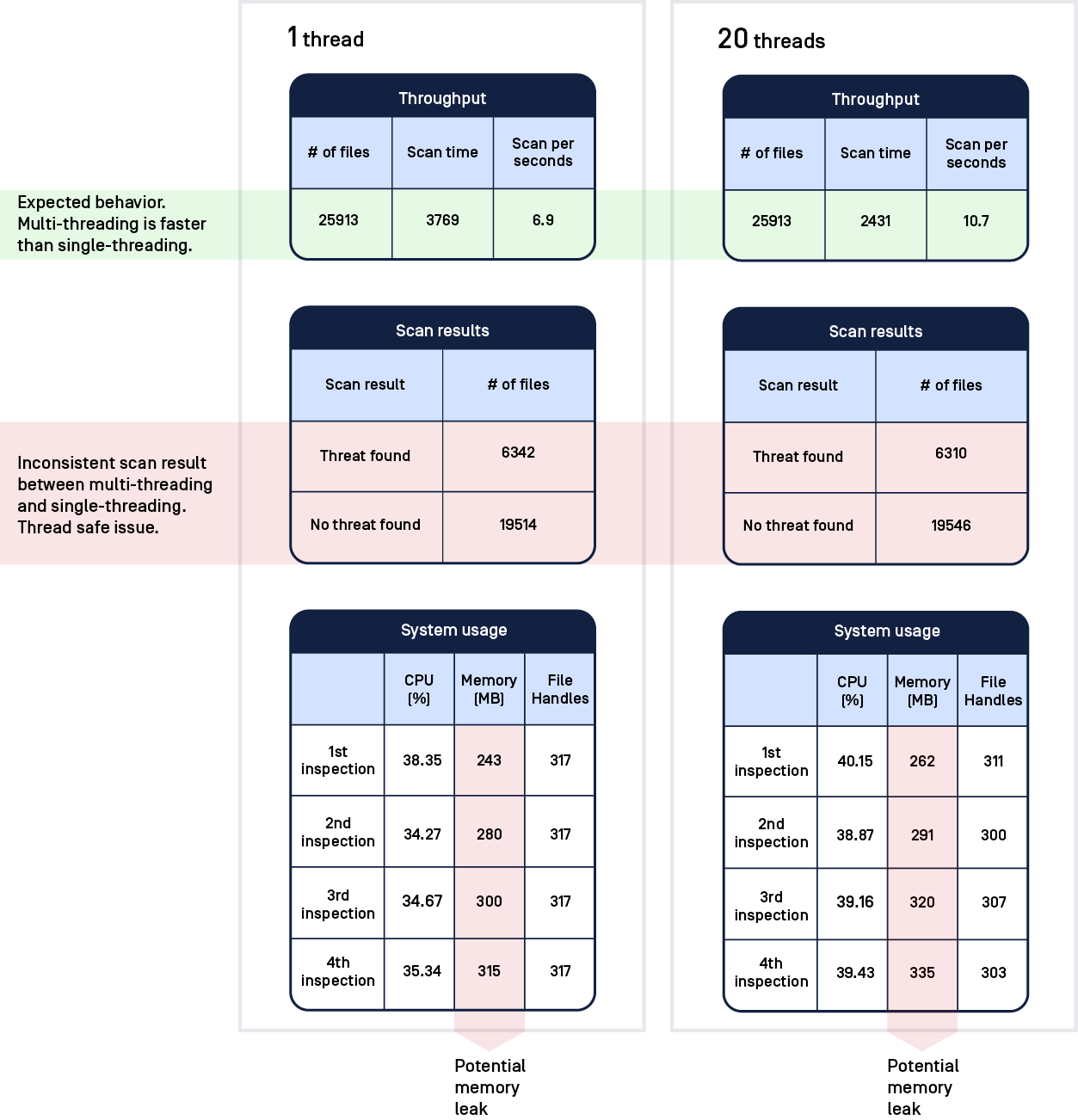

علاوة على ذلك ، قمنا بتطوير إطار اختبار شامل لقياس مقاييس الأداء بما في ذلك الإنتاجية وتسرب الذاكرة واستهلاك وحدة المعالجة المركزية وسلامة مؤشر الترابط. كما هو موضح في الشكل أدناه ، أجرينا اختبارا مع سيناريوهين: مسح أحادي الخيط ومسح متعدد الخيوط (20 مؤشر ترابط في هذا الاختبار). بناء على قياس الأداء ، يمكننا تحديد الأخطاء أو المشكلات الموجودة التي أحدثها AV أثناء عملية المسح.

نحن نستخدم الآلاف من ملفات العينات بما في ذلك الملفات الضارة والحميدة المعروفة ونقوم بمسحها ضوئيا بواسطة المحرك قيد التقييم لقياس معدل الكشف (لكل من الإيجابيات الكاذبة والسلبيات الخاطئة). يراقب إطار العمل أيضا بصمة AV لاكتشاف تسرب الذاكرة المحتمل أو استهلاك وحدة المعالجة المركزية أعلى من المطلوب. على سبيل المثال ، في العرض التوضيحي للاختبار أعلاه ، زاد استخدام الذاكرة في أربع عمليات فحص مختلفة تكشف عن تسرب محتمل للذاكرة. وبالمثل ، كشفت نتيجة الاختبار عن إنتاجية المحرك بالإضافة إلى أي أعطال أثناء عملية المسح ، والتي تم تسجيلها لمزيد من التحقيق.

بعد ذلك ، قمنا بإجراء اختبار الإجهاد ، والذي تم إجراؤه ليوم واحد مع مجموعة بيانات أكبر بكثير ، لمزيد من التحقيق في أداء AV واستقراره. لقد أنشأنا بيئة اختبار تكامل في حاوية عامل ميناء. إذا تم العثور على أي مشكلات خلال هذه المرحلة، فإننا نشارك المشكلات التي تم تحديدها مع بائع AV مع حاوية الاختبار للحفاظ على بيئات اختبار متسقة.

بعد تقييم تكامل وأداء برنامج مكافحة الفيروسات بعناية، نقوم بنشر التكامل الرسمي مع Metascan إذا اجتاز جميع اختباراتنا الصارمة، ونؤكد اتفاقية الشراكة ونعلن عن إضافة محرك جديد لمكافحة البرامج الضارة إلى العملاء.

تتمثل عملية التقييم الدقيقة التي نجريها على برامج مكافحة الفيروسات في ضمان توفير منتج أمني لا تشوبه شائبة وديناميكي وفعال العملاء. كما أنها ترسخ تعاونًا وثيقًا وناجحًا بين OPSWAT التكنولوجيين لحماية العملاء معًا العملاء الهجمات الإلكترونية المتطورة بشكل متزايد. نحن نبحث باستمرار عن موردين جدد لبرامج مكافحة الفيروسات للانضمام إلى حلولنا المتعددة المسح. للتعاون المحتمل مع OPSWAT يرجى الاتصال بنا الآن. يسعدنا دائمًا الرد على أي أسئلة.