مكون إضافيSupply Chain Software MetaDefender

يمكن لفرق Software و DevOps أتمتة اكتشاف التهديدات عبر سلسلة توريد البرمجيات الخاصة بهم. يقوم المكون الإضافي OPSWAT MetaDefender Software Supply Chain TeamCity بفحص كل نسخة بحثًا عن الحزم الضارة والأسرار المكشوفة والتبعيات غير المتحقق منها والمخاطر الأخرى قبل أن تنتقل إلى مرحلة لاحقة من العملية.

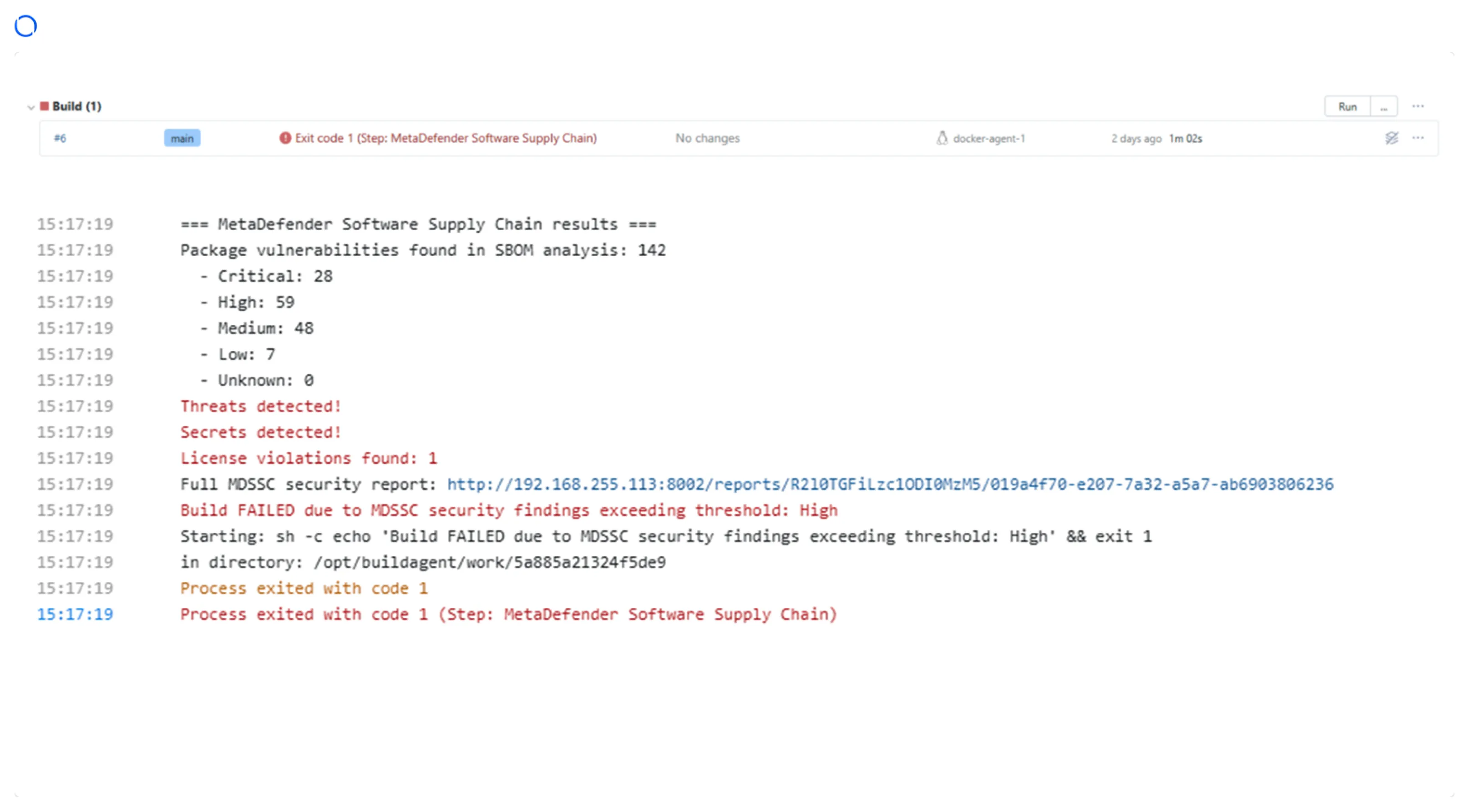

يتيح لك هذا المكون الإضافي تشغيل عمليات فحص المستودع كجزء من خط أنابيب CI/CD الخاص بك. عندما يختار المستخدم تشغيل عملية إنشاء، يتصل المكون الإضافي تلقائيًا بـ MetaDefender Software Supply Chain، ويقوم بإجراء فحص عند الطلب للمستودع والفرع الحاليين، ويوقف تشغيل البنية إذا تجاوزت النتائج السياسة التي قمت بتعيينها.

Core المزايا

تعليمات لدمج ملحق MetaDefender Software Supply Chain

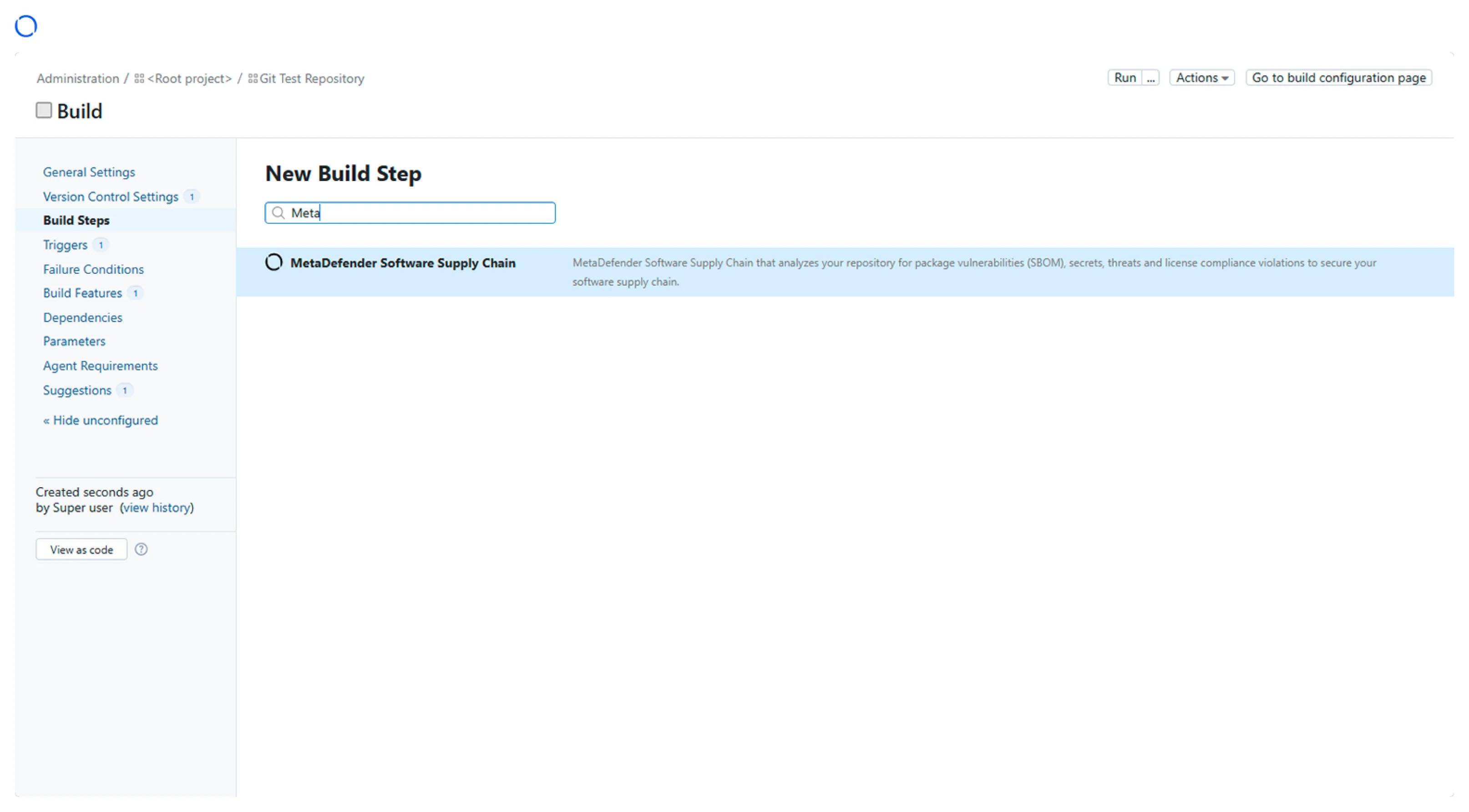

قم بتثبيت المكون الإضافي في TeamCity.

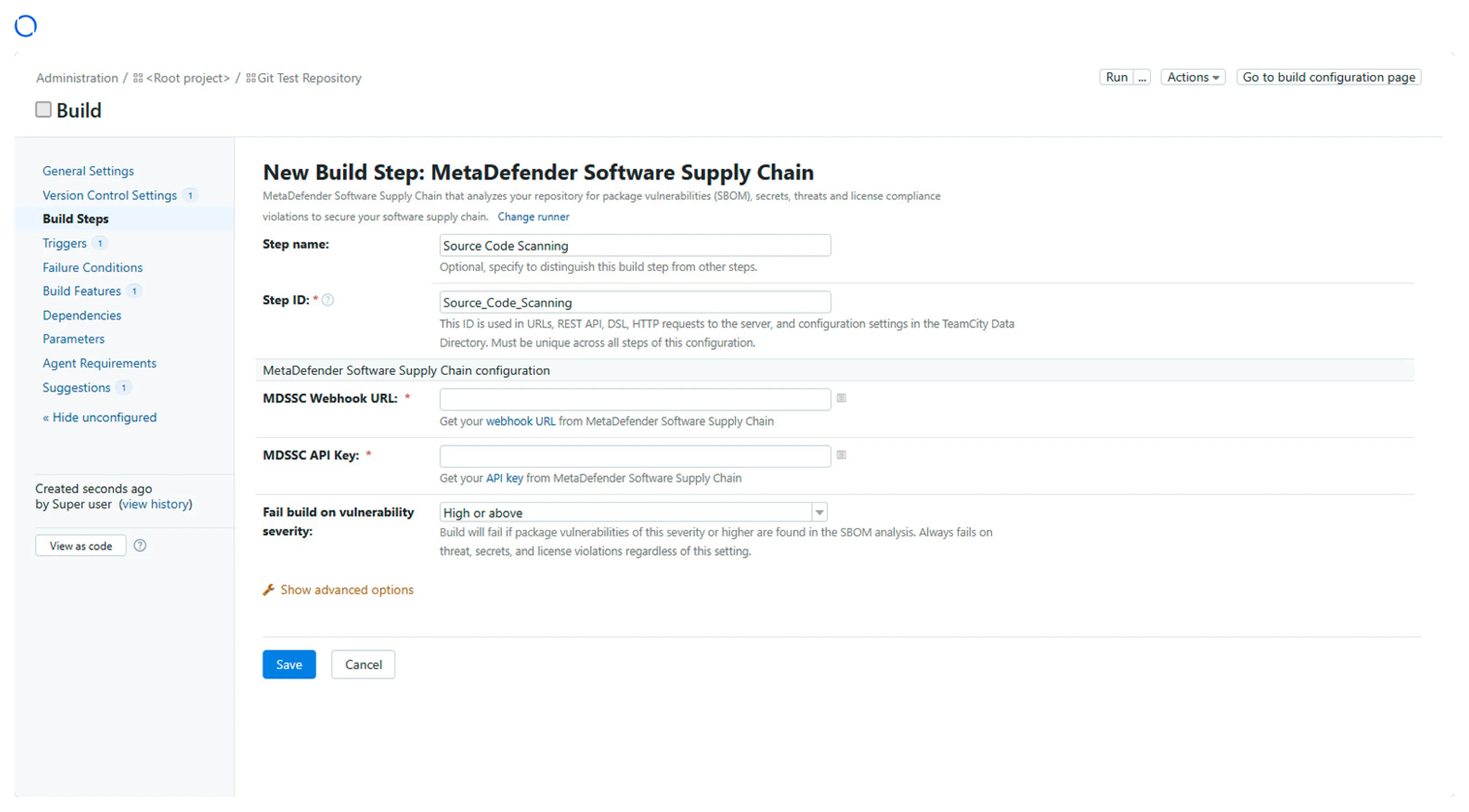

أضف تكويناتSupply Chain Software MetaDefender .

ابدأ عملية الفحص لاكتشاف البرامج الضارة ونقاط الضعف.