وحدة متقدمة للكشف عن البرامج الضارة

تستخدم وحدة الكشف عن البرمجيات الخبيثة في إطار عمل OESIS وحدة الكشف عن البرمجيات الخبيثة في إطار عمل OESIS فحص العمليات وفحص الاتصال والإبلاغ المتكرر عن التهديدات لتوفير طبقة إضافية من الأمان لنقطة النهاية. تكمل هذه الوحدة الحماية التي توفرها تطبيقات مكافحة البرمجيات الخبيثة المثبتة على نقطة النهاية وتوفر فحصاً احتياطياً للأجهزة التي لا تتوافق مع السياسات واللوائح الأمنية لمؤسسة المستخدم النهائي، على سبيل المثال عدم وجود تطبيق مُمكّن ومُحدّث لمكافحة البرمجيات الخبيثة مثبتاً.

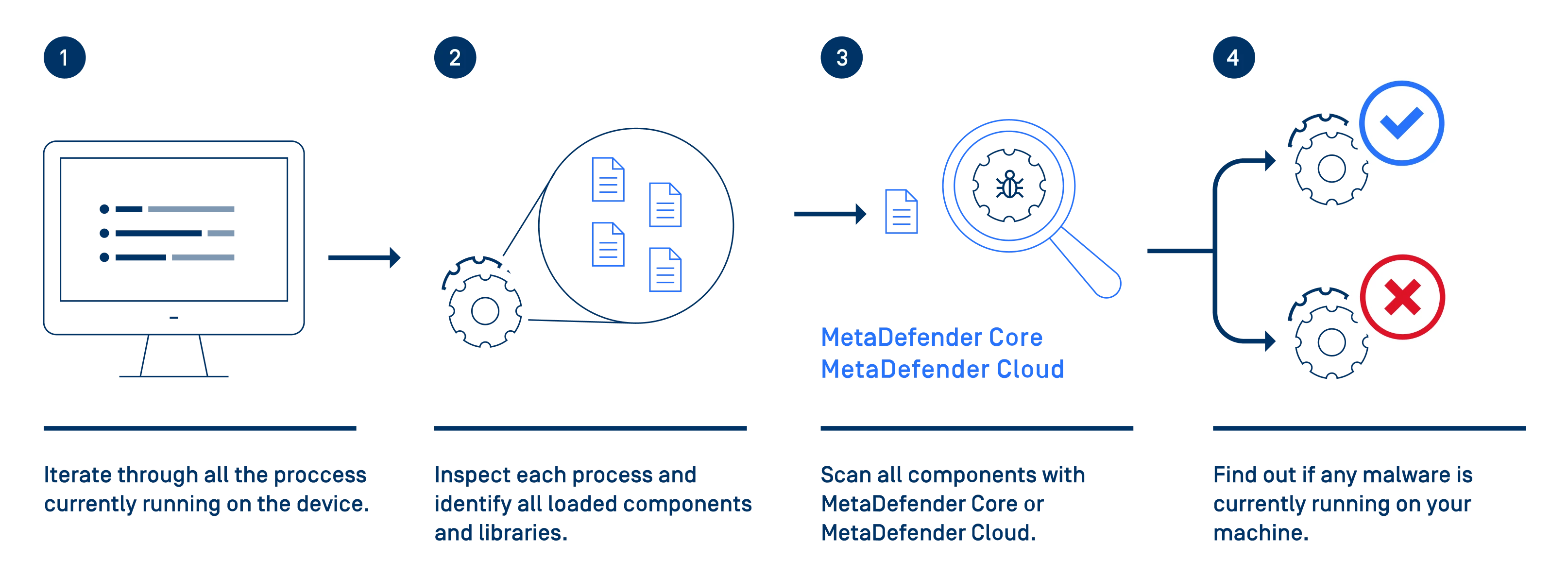

عملية المسح الضوئي

تمكين مؤسسات المستخدم النهائي من خلال تكاملك مع إطار عمل OESIS Framework من فحص جميع العمليات قيد التشغيل ومكتباتها المحملة بسرعة، باستخدام أفضل 30 محركًا لمكافحة الفيروسات المتوفرة في منتجات MetaDefender Core أو منصّة MetaDefender السحابية . قد يحدد هذا النهج التهديدات التي فاتت منتج مكافحة البرامج الضارة المثبتة.

سمعة الملكية الفكرية

يسمح بفحص جميع اتصالات الشبكة النشطة لنقطة النهاية، من خلال الاستفادة من خدمات سمعة IP المضمنة في منصّة MetaDefender السحابية. باستخدام النتائج التي يوفرها تجميع مصادر سمعة IP المتعددة، تتيح هذه الوظيفة الكشف الشامل والدقيق عن الاتصالات الضارة.

التنميط السلوكي

يحدد تهديدات نقطة النهاية المتكررة، والتي تحدث عندما يقوم المستخدمون بتنفيذ نفس الإجراءات التي تنشئ التهديد، في مناسبات متعددة، أو عندما تكافح تطبيقات مكافحة البرامج الضارة وتفشل في إزالة البرامج الضارة. يعد اكتشاف هذه الحوادث بسرعة أمرا بالغ الأهمية عند الاستجابة للانتهاكات الأمنية المحتملة.

رؤى تقنية

فهم كيفية قيام الوحدة المتقدمة للكشف عن البرامج الضارة بإجراء فحص العمليات الجارية والمكتبات المحملة.