تدير شركات الكهرباء بيئات تحكم شديدة التوزيع وحيوية من الناحية الأمنية، ويجب أن تعمل أنظمة مثل SCADA وEMS ومرحلات الحماية والمحطات الفرعية بشكل مستمر دون انقطاع. ولا تتواصل العديد من هذه الأصول السيبرانية إلا عبر بروتوكولات قديمة، كما أن معظم المعدات صُممت قبل وقت طويل من ظهور التهديدات السيبرانية الحديثة، مما يجعل إجراء التحديثات اللازمة لمواكبة التطورات أمراً يبدو مستحيلاً.

على الرغم من هذه القيود، يُتوقع من شركات المرافق العامة في العالم المعاصر أن توفر مراقبة مركزية، وتتيح رؤية تشغيلية في الوقت الفعلي، وأن تقوم حتماً بمشاركة البيانات مع أقسام تكنولوجيا المعلومات في الشركات، ومراكز العمليات الأمنية (SOC)، والجهات التنظيمية. وهذا يخلق توتراً مستمراً بين العزلة التشغيلية والرؤية التنظيمية.

في قطاع المرافق العامة، لا يقتصر الحادث السيبراني على مجرد فقدان البيانات أو تعطل الخدمة. فمن بين المخاطر الأكثر خطورة فقدان موثوقية الشبكة، مما يتسبب في انقطاعات متتالية في التيار الكهربائي ويؤدي إلى مخاطر تتعلق بسلامة العمال والجمهور. علاوة على ذلك، يمكن أن تؤدي المخالفات التنظيمية بموجب معايير NERC CIP إلى عقوبات شديدة تتمثل في التزامات مالية وقانونية.

تختار العديد من المؤسسات الحديثة استخدام جدران الحماية والشبكات الافتراضية الخاصة (VPN) لتوفير ضوابط أساسية، لكن الاعتماد على هذه حلول الأمنية حلول الأنظمة لمخاطر أمنية خطيرة: فهي ثنائية الاتجاه بحكم تصميمها. يجب أن تسمح جدران الحماية بمرور حركة المرور العائدة وفقًا لحالات الاستخدام الشائعة للاتصالات، وغالبًا ما تكون عرضة لخطأ في التكوين أو للاستغلال. وحتى جدران الحماية التي تم تكوينها بدقة تعتمد على صحة البرامج من قِبل مسؤولي النظام المتمرسين، وتتطلب صيانة مستمرة للقواعد لضمان استمرار سريان السياسات مع السماح بإجراء تغييرات محددة.

من منظور نظام أمن الحدود (BES) ذي التأثير الكبير، وكما هو مطلوب في معايير CIP، فإن هذا يعني أن المخاطر الواردة لا تختفي تمامًا أبدًا — بل يتم إدارتها في أحسن الأحوال — بافتراض أن لديك فريقًا قويًا من الخبراء والمشغلين. يصبح وجود أي مسار إلكتروني وارد هو الخطر الأساسي الذي يجب على فرق الامتثال الدفاع عنه خلال عمليات التدقيق، مثل تقديم أدلة لتلبية المتطلبات الواردة في الجدول R1 من CIP-005-8 لتأمين محيط الأمان الإلكتروني (ESP) والجدول R1 من CIP-007-7 لتقوية النظام. إذا تعرضت شبكة المراقبة أو تكنولوجيا المعلومات أو شبكة المورد للخطر، فسوف يستغل المهاجمون مسارات العودة المسموح بها للعودة إلى بيئات OT وإدخال أوامر أو برامج ضارة أو حركة مرور مشوهة لإحداث أضرار لا رجعة فيها.

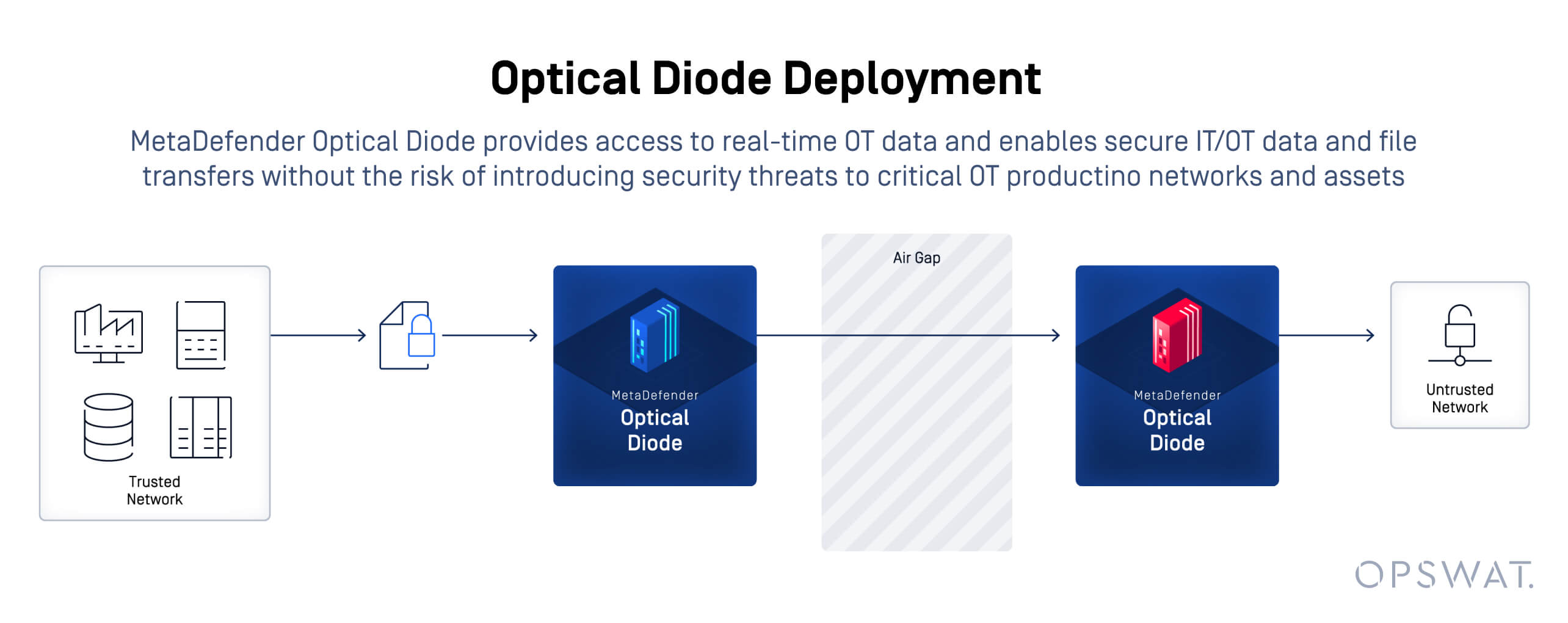

ولهذا السبب تركز معايير NERC CIP على تقليل الوصول الوارد ومراقبته بصرامة - وليس مجرد الكشف عن إساءة الاستخدام. يعمل «ديود البيانات» على فرض نقل البيانات في اتجاه واحد على مستوى الأجهزة. يمكن للمعلومات أن تخرج من بيئة التشغيل التشغيلية (OT) المحمية، ولكن لا يمكنها العودة إليها، بغض النظر عن حالة البرامج أو التكوين أو التعرض للاختراق. ويحول هذا النهج نموذج الأمان من «حجب حركة المرور الواردة بواسطة القواعد» إلى «استحالة حركة المرور الواردة من الناحية المادية».

وبفضل استخدام صمام ثنائي البيانات، يمكن لمؤسسات الخدمات العامة الاستمرار في تلبية احتياجات الإبلاغ الأساسية للأعمال، مثل تصدير بيانات القياس عن بُعد من أنظمة SCADA أو EMS، ونسخ قواعد البيانات التاريخية، وإرسال السجلات والتنبيهات إلى منصات مراكز العمليات الأمنية (SOC)، كل ذلك دون إتاحة مسار هجوم داخلي إلى بيئة نظام BES Cyber System.

كما هو موضح في الرسم البياني أدناه، يتم الحفاظ على الرؤية مع منع التعرض.

من الناحية المعمارية، التغيير بسيط لكنه حاسم: فقد تم استبدال حدود الثقة البرمجية بآليات إنفاذ مادية. ولم يعد على المدققين «الثقة في القواعد»، بل يمكنهم الثقة في البنية وقوانين الفيزياء.

الطريقة السريعة الفعلية هي تلك الواردة في المعايير من CIP-002 إلى CIP-013: حيث يمكن أن يؤدي استخدام بوابة أحادية الاتجاه/ديود بيانات إلى إعفاء شركة المرافق العامة من العديد من متطلبات الامتثال (مثل 21 قاعدة من أصل 26 قاعدة في بعض سياقات اللجنة التنظيمية النووية (NRC)). يساعد استخدام الصمام الثنائي للبيانات على تجنب متطلبات التوثيق للوفاء بالجدول R1 في CIP-010-5 لإدارة التغييرات في التكوين ومراقبتها، حيث لا توجد حاجة لتغييرات في تكوين جدار الحماية. كما يتوافق الصمام الثنائي مع متطلبات الجدول R1 في CIP-011-4 لحماية المعلومات، حيث لا يمكن نقل سوى المعلومات المحددة في مسار قابل للتدقيق بالكامل، بينما لا يمكن تمرير المعلومات الأخرى عبر الاتصال أحادي الاتجاه وفقًا للسياسة.

يتيح هذا المسار السريع الامتثال والاستعداد للتدقيق من أجل توثيق الضوابط القابلة للتفسير بشكل أفضل بما يتماشى مع أهداف معايير NERC CIP، والحد بشكل فعال من نطاق تبرير الوصول الداخلي، وتقديم أدلة قوية على بذل العناية الواجبة في البيئات ذات التأثير الكبير. وباعتبارها الهدف الأسمى للمؤسسة، تضمن استمرارية التشغيل عدم حدوث أي تأثير على توفر أنظمة التحكم، وعدم إجراء أي تغييرات على بروتوكولات تكنولوجيا التشغيل القديمة، وتحقيق تدفقات بيانات مستقرة ويمكن التنبؤ بها.

بالنسبة لمؤسسات الخدمات العامة التي تقيّم بنى الأمن أحادية الاتجاه،Optical Diode حلول MetaDefender Optical Diode خصيصًا للبيئات التي تحكمها اللوائح التنظيمية وتتميز بدرجة عالية من الضمان، حيث لا يمكن قبول أي مخاطر واردة. وسواء كان الدافع هو الامتثال لمعايير NERC CIP، أو الحد من المخاطر التشغيلية، أو تحقيق المرونة على المدى الطويل، فإن تدفق البيانات أحادي الاتجاه الذي يتم فرضه عبر الأجهزة يظل أحد أكثر القرارات الأمنية قابلية للدفاع عنها التي يمكن لمؤسسة الخدمات العامة اتخاذها.

تعرف على المزيد حول كيفيةOptical Diode MetaDefender Optical Diode تحقيق الامتثال لمعايير NERC CIP.