على الرغم من التقدم في مجال الأمن السيبراني، لا تزال الهجمات الخبيثة أكثر انتشاراً من أي وقت مضى. وقد استُخدمت الثغرات الأمنية كأسلحة رئيسية في السنوات الأخيرة، ويمكننا أن نجدها مستخدمة في العديد من حوادث الهجوم الأخيرة، بما في ذلك هجوم الثغرة الأمنية في مايكروسوفت فولينا وفي الحرب الإلكترونية بين روسيا وأوكرانيا. لذلك، من الأهمية بمكان تأمين سلامة البيانات بشكل فعال في حالة عدم الأمان. تحمل حافة خدمة الوصول Secure (SASE) وخدمة الوصول الآمن إلى سحابة (CSAB) مفتاح هذه المشكلة.

لقد تمت مناقشة موضوع SASE بشكل مستمر على مدار السنوات الماضية. ويجسد هذا النوع من بنية الشبكات رؤية نموذج شبكة آمنة للمؤسسات، ويقوم على تحديد حدود الشبكة، مثل بوابات أمان الشبكة، والوصول إلى السحابة، وجدران الحماية، وشبكات "الصفر ثقة". في أوائل عام 2022، اقترحت شركة Gartner مفهومًا جديدًا يُعرف باسم Secure Edge (SSE)، والذي حل محل مفهوم Cloud Security Broke (CSAB) الأصلي، ويرجع ذلك أساسًا إلى تفشي الوباء الذي غيّر طريقة عملنا اليوم. تحولت بيئة المكتب السابقة إلى مكتب هجين أو بيئة مكتب عن بُعد بالكامل. يُعد كل من OPSWAT MetaDefender MetaDefender Core إلى جانب تقنية Deep CDR™ الحصرية، الركائز الأساسية لمثل هذه المكاتب الهجينة.

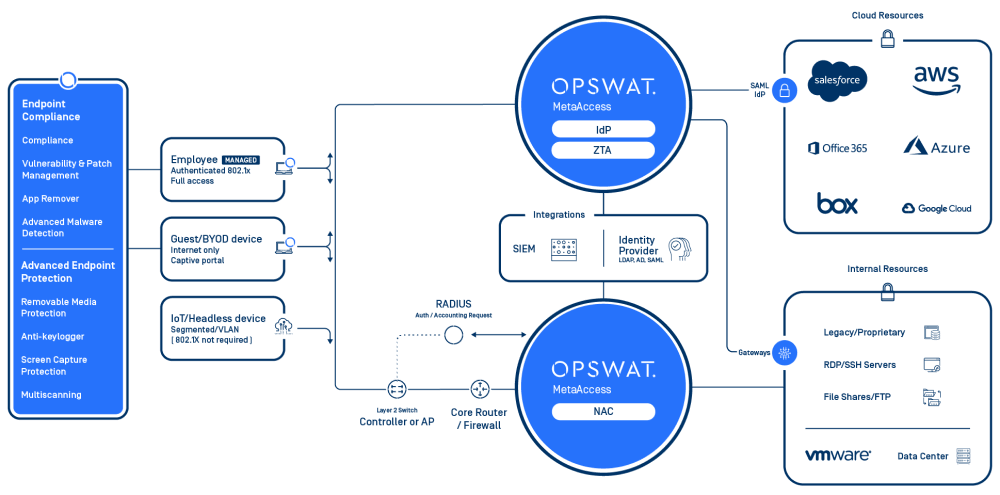

حدود أمنية صارمة مع OPSWAT MetaDefender الوصول

OPSWAT MetaDefender يعالج Access كلاً من الوصول الآمن وامتثال الأجهزة في منصة واحدة سواء كان المستخدمون النهائيون في المنزل أو في المكتب أو في مواقع بعيدة، وسواء كانت البيانات والتطبيقات في أماكن العمل أو في السحابة. عندما يتصل المستخدمون بالشبكة، يتحقق MetaDefender Access من امتثال نقاط النهاية ويفحص الأجهزة من خلال فحوصات الأمان القياسية، مثل نظام التشغيل ومكافحة الفيروسات، ثم يتعمق أكثر من خلال تقييم المخاطر والثغرات الأمنية والقدرة على اكتشاف وبصمات أكثر من 5000 تطبيق خارجي. في الوقت نفسه، يمكن أيضًا دمجها مع MetaDefender Core لتوفير مستوى أعلى من الأمان للمؤسسات.

الأمن القائم على نهج "عدم الثقة": كيف تكتشف Multiscanning Deep CDR™ التهديدات المجهولة

استنادًا إلى نموذج الأمان القائم على "عدم الثقة"، تقدم OPSWAT MetaDefender Core هو حل متقدم لمنع التهديدات يقوم باكتشاف البرامج الضارة هجمات فورية وتحليلها والقضاء عليها.Core بعض الميزات والفوائد الرئيسية لـ MetaDefender Core Multiscanningوتقنية Deep CDR™ (Deep Content Disarm and Reconstruction).

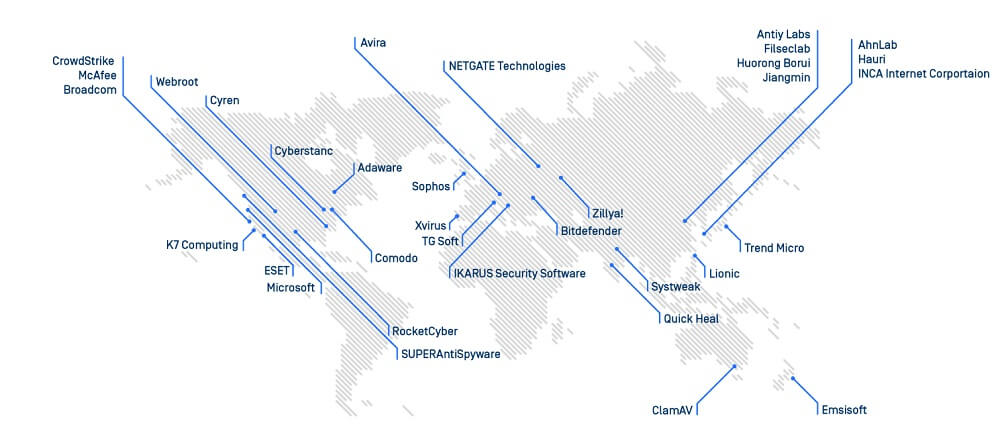

OPSWAT Multiscanning يسمح لك بفحص الملفات باستخدام أكثر من 30 محركًا لمكافحة البرمجيات الخبيثة في أماكن العمل وفي السحابة لتحقيق معدلات اكتشاف أكبر من 99% باستخدام التوقيعات والاستدلال والتعلم الآلي. باستخدام Multiscanning ، يمكنك تجنّب التعرّض للخطر الناجم عن القيود المحتملة لمورّد واحد، والتي قد تكون بسبب عدم السماح للمورّد بالعمل في مناطق جغرافية أو وكالات حكومية معينة.

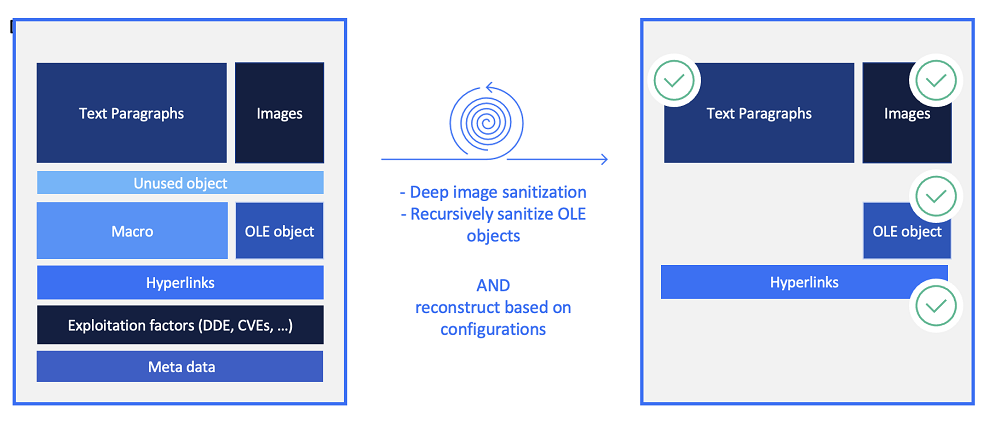

تحليل تقنية Deep CDR™: كيف تعمل

تعد تقنية Deep CDR™، المعروفة أيضًا باسم «تعقيم الملفات»، القوة الدافعة الرئيسية وراء MetaDefender Core. تمامًا كما يجب عليك دائمًا تعقيم يديك لمنع دخول الفيروسات إلى منزلك، يجب عليك أيضًا تعقيم الملفات التي تحاول الدخول إلى شبكة شركتك. فإذا تم تعطيل جميع الملفات قبل دخولها إلى شبكة الشركة، فلن تشكل تلك الملفات أي تهديد بمجرد دخولها.

وب التالي OPSWATفلسفة: لا تثق في أي ملف. لا تثق في أي جهاز.

"مع تحسن تقنيات التهرب من وضع الحماية للبرامج الضارة ، سيزداد استخدام CDR في بوابة البريد الإلكتروني كمكمل أو بديل لوضع الحماية"

مكافحة التصيد الاحتيالي: قم بتحسين دفاعك ، Gartner.

يمكن استغلال الثغرات الأمنية المعروفة، ولكن هناك أيضًا العديد من نقاط الضعف غير المعروفة. هجمات فورية إلى استغلال دورة حياة إدارة الثغرات الأمنية (الاكتشاف والتقييم والمعالجة)، لذا لن تتمكن العديد من الدفاعات الأمنية من كشف هذه الهجمات. تعمل تقنية Deep CDR™ على تعطيل جميع الوسائط التي قد يتم استخدامها، بحيث يكون المستخدمون في حالة آمنة عند الوصول إلى الملفات، مما يضمن حماية أمنية قوية للحدود.

فيما يلي مثال: عندما تكون هناك كائنات في الملف لا ينبغي أن تكون موجودة في الطبيعة ، بعد نزع السلاح ، لا يزال من الممكن استخدام نفس الملف بشكل طبيعي ، ويتم تنظيف الكائنات المسلحة وإزالتها.

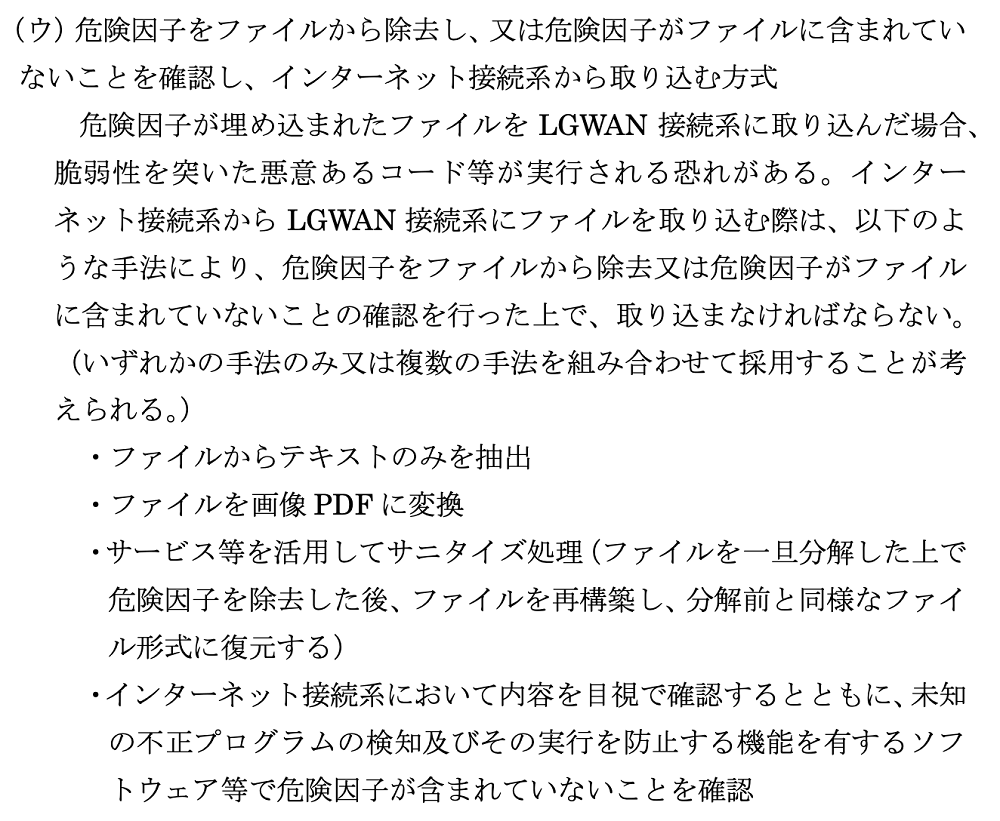

في مارس 2022، أصدرت وزارة الشؤون الداخلية والاتصالات اليابانية المبادئ التوجيهية لسياسة أمن المعلومات في الحكومات المحلية. وكان الجوهر الأساسي لهذه المبادئ التوجيهية هو التركيز على شبكات الاتصالات الواسعة النطاق للحكومات المحلية (LGWAN). كما أشارت إلى أهمية إزالة عوامل الخطر في عمليات تبادل الملفات وتعزيز الأمن أثناء استخدام الملفات، مما عزز الحاجة إلى تطبيق تقنية Deep CDR™ في الشبكات الحيوية.

- ファイルからテキストのみを抽出(استخراج النص فقط من الملفات)

- サービス等を活用してサニタイズ処理(ファイルを一旦分解した上で危険因子を除去した後、ファイルを再構築し、分解前と同様なファイル形式に復元する)Sanitize files using security الخدمات. (After disarming the file and removing risk factors, reconstruct the file and restore it to the same file format as before)

OPSWAT تقنية Deep CDR™ لتعزيز الحماية الأمنية للمؤسسة. يمكنك الآن تطبيق MetaDefender Core على Email Securityوأمن الشبكات Secure الملفات Secure و Kiosk، Vault وغيرها من سيناريوهات التطبيق. بالإضافة إلى ذلك، MetaDefender Core API تسهيل دمج تقنية Deep CDR™ في بيئات متنوعة، مثل السحابة، والبيئات المحلية، والشبكات المغلقة، وبنية نشر دوكر.

إذا كنت مهتما بإعداد نظام أمان قوي لحماية الأصول الهامة ، فلا تتردد في الاتصال بخبراء الأمن السيبراني لدينا للحصول على مزيد من المعلومات!