مع تزايد تعقيد مسارات التطوير، يواصل المهاجمون استغلال النظم البيئية مفتوحة المصدر وأتمتة CI/CD لإدخال أكواد ضارة في الأماكن التي يصعب اكتشافها. تحتاج الفرق إلى طريقة للتحقق من كل مكون من مكونات البرامج قبل أن يتعمق في دورة حياة تطوير البرامج (SDLC) دون إبطاء عمل المطورين.

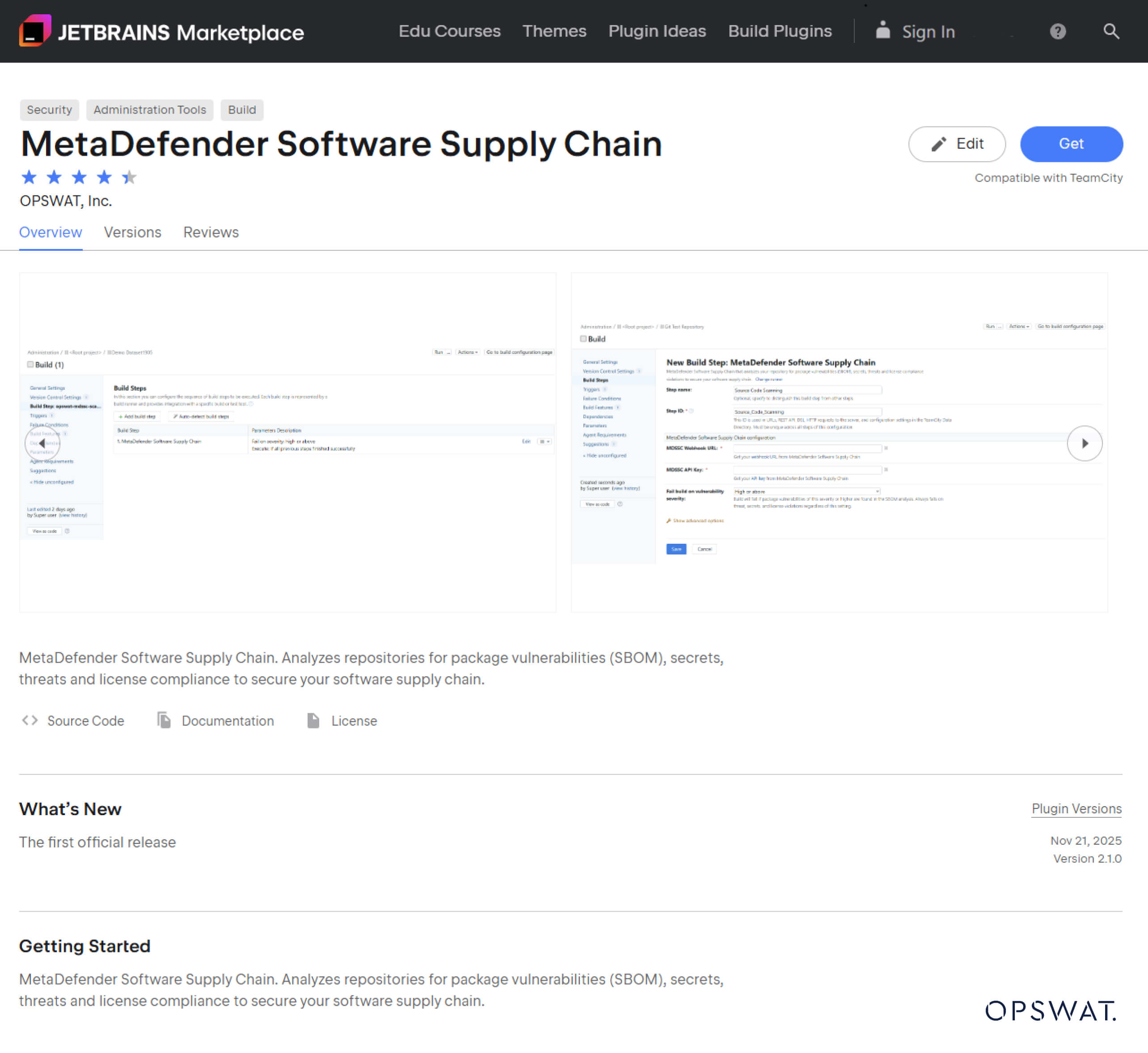

لمساعدة المؤسسات على تعزيز دفاعاتها، OPSWAT المكون الإضافي MetaDefender Supply Chain for TeamCity. يدمج هذا المكون الإضافي الكشف الآلي عن التهديدات وتحليل الأسرار ورؤية مخاطر التبعية مباشرة في عملية إنشاء TeamCity، مما يضمن فحص كل إنشاء والتحقق من سلامته.

تزايد Supply Chain الأطراف الثالثة Supply Chain

تعتمد خطوط أنابيب التطوير الحديثة بشكل كبير على حزم الطرف الثالث، والأنظمة البيئية مفتوحة المصدر، وواجهات برمجة التطبيقات، والخدمات الصغيرة الموزعة. وقد أدى هذا التحول إلى تحقيق سرعة وابتكار هائلين، ولكنه أدى أيضًا إلى توسيع نطاق الهجمات بطرق لم أدوات الأمان التقليدية مصممة للتعامل معها.

يتم تجميع التطبيقات من آلاف المكونات الخارجية وصور الحاويات الخدمات السحابية ومكتبات OSS. في الواقع، تستخدم معظم المؤسسات الآن التبعيات مفتوحة المصدر في أكثر من 90٪ من تطبيقاتها. ولكن هذا الاعتماد ينطوي على مخاطر حقيقية:

- يمكن أن تؤدي الحزم الخارجية غير المتحقق منها إلى إدخال برامج ضارة.

- يمكن أن تؤدي برامج OSS القديمة أو الضعيفة إلى خلق ثغرات يمكن استغلالها بشكل خفي.

- تجعل سلاسل التبعية المعقدة من الصعب معرفة ما الذي يتم تشغيله بالفعل في الإنتاج.

- تسريع CI/CD يزيد من سرعة التطوير، ولكنه قد يؤدي أيضًا إلى تسريع انتشار الاختراق إذا لم يتم التحكم فيه.

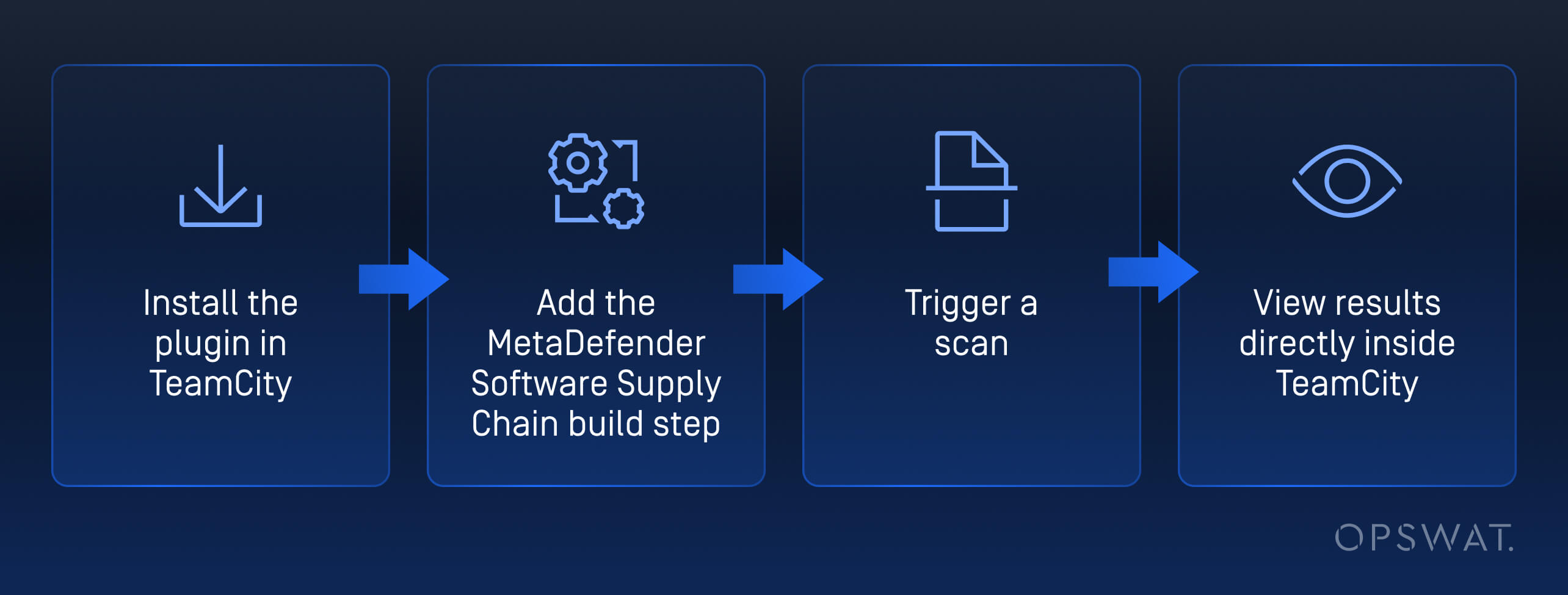

طريقة العمل

ادمج المكون الإضافي في TeamCity في غضون دقائق:

سهولة التشغيل والصيانة

يقوم TeamCity باستبدال الإصدارات السابقة تلقائيًا. يمكنك التراجع أو إزالة المكون الإضافي من واجهة الإدارة في أي وقت.

سواء كنت تدير عددًا قليلاً من الخدمات الصغيرة أو مئات المستودعات، يوفر المكون الإضافي MetaDefender Software Supply Chain أساسًا قابلاً للتطوير لتأمين سلسلة توريد البرامج الخاصة بك.

مزايا

الكشف عن البرامج الضارة والوقاية منها

يفحص إنشاءاتك بحثًا عن العناصر الضارة في مرحلة مبكرة من دورة حياة تطوير البرمجيات (SDLC) ويكتشف الحزم المخترقة من مصادر مثل npm أو PyPI أو Maven قبل أن تصل إلى مرحلة الإنتاج.

منع تسرب الأسرار

يحددAPI وكلمات المرور والرموز المميزة والبيانات الحساسة الأخرى قبل أن يتم دفعها عن طريق الخطأ إلى مرحلة لاحقة من العملية.

التبعية والمخاطر المرتبطة بالمصادر المفتوحة

يسلط الضوء على التبعيات القديمة أو غير المؤكدة أو الخطرة، بما في ذلك التبعيات الانتقالية التي يسهل عادةً تجاهلها.

Software وشفافيتها

يُنشئ تقارير SBOM بتنسيقات قياسية (CycloneDX، SPDX) لكل بنية، مما يمنح فريقك رؤية واضحة لجميع المكونات.

هل لديك أسئلة حول الإعداد أو أفضل الممارسات؟ احصل على نصائح مخصصة لبيئة CI/CD الخاصة بك.