ما هي التغييرات الرئيسية والمتطلبات الجديدة في CAF 4.0 فيما يتعلق بالبنية التحتية الحيوية؟

يُعد إطار التقييم السيبراني (CAF) النموذج الوطني في المملكة المتحدة لتقييم كيفية الخدمات المخاطر السيبرانية والقدرة على الصمود الخدمات المؤسسات التي تقدم الخدمات الأساسية. وقد أطلق المركز الوطني للأمن السيبراني (NCSC) في المملكة المتحدة الإصدار CAF 4.0 في عام 2025، وهو يرفع سقف التوقعات من خلال استبدال المراجعات القائمة على قوائم المراجعة بقدرة قابلة للقياس على الصمود تستند إلى النتائج فيما يتعلق بالبنية التحتية الحيوية.

أهم المستجدات

- تطويرSecure وإدارة دورة حياتها عبر الأنظمة الداخلية وأنظمة الموردين (A4.b)

- ضوابط مخاطر الذكاء الاصطناعي والأتمتة لمنع الإجراءات غير الآمنة أو غير المقصودة للنظام

- البحث الاستباقي عن التهديدات باعتباره قدرة إلزامية بموجب المبدأ C2

- ضمان سلامة سلسلة التوريد والشفافية فيما يتعلق بالمقاولين من الباطن

- تطبيقات قطاعية مخصصة لمجالات الطاقة والصحة والنقل والبنية التحتية الرقمية

- التركيز الصريح على فهم التهديدات (A2.b) والتحقق من صحة الإجراءات الأمنية من خلال مؤشرات الممارسات الجيدة (IGPs)

تماشياً مع لائحة NIS2 (لائحة الاتحاد الأوروبي المحدثة بشأن شبكات وأنظمة المعلومات) وقانون المرونة البريطاني، تعزز CAF 4.0 المساءلة على مستوى مجلس الإدارة وتفرض تقديم أدلة مستمرة على الحوكمة والتحسين في إطار الأهداف من أ إلى د.

ما الفرق بين CAF 4.0 والإصدارات السابقة؟

يتجاوز نظام CAF 4.0، الذي طوره المركز الوطني للأمن السيبراني (NCSC)، مجرد الامتثال لقوائم المراجعة ليتجه نحو تحقيق نتائج قابلة للقياس والتحسين المستمر. ويقدم مبادئ جديدة مثل «مطاردة التهديدات» (C2)Software Secure (A4.b)، مدعومة بتوجيهات خاصة بكل قطاع.

الاختلافات الرئيسية

- تحل الأدلة القائمة على النتائج محل قوائم المراقبة، مما يمنح المؤسسات المرونة في الالتزام بكل مبدأ

- تسترشد المعايير العامة للتقييم (IGPs) بالرأي الخبير بدلاً من نظام التقييم الصارم

- مبادئ جديدة للبحث عن التهديدات (C2) وتطوير البرمجيات الآمن (A4.b)

- تتيح التغطيات الخاصة بكل قطاع للجهات التنظيمية تكييف توقعاتها مع كل صناعة

- تركيز أكبر على الحوكمة والضمان، الأمر الذي يتطلب التزاماً من جانب مجلس الإدارة

من الناحية العملية، يتطلب CAF 4.0 أدلة قابلة للتحقق وإجراءات موثقة للبحث عن التهديدات. وقد ركزت الإصدارات السابقة على مراقبة الشبكة، في حين يضيف الإصدار 4.0 مبدأً مخصصًا للبحث عن التهديدات يتطلب عمليات بحث استباقية ونتائج تم التحقق من صحتها.

التحديات الشائعة في إطار عمل CAF 4.0 وكيفية معالجتها من خلال هذا الإطار

| المشكلة | كيف تعالج CAF 4.0 هذه المسألة |

|---|---|

| التعامل مع المتطلبات التنظيمية المعقدة والمتداخلة | يتوافق نظام CAF 4.0 مع توجيه NIS2 وقانون المرونة البريطاني، مما يوفر نموذجًا موحدًا للحوكمة والضمان والمرونة عبر مختلف القطاعات. |

| محدودية الموارد اللازمة لجمع الأدلة ومراقبة التهديدات بشكل مستمر | يستبدل نظام CAF 4.0 عمليات التدقيق القائمة على قوائم المراجعة بالأدلة القائمة على النتائج والتقييم المستمر، مما يتيح للمؤسسات إثبات امتثالها بشكل أكثر كفاءة. |

| عدم اليقين بشأن كيفية تفعيل المهام الجديدة المتعلقة بالتطوير الآمن ومخاطر الذكاء الاصطناعي | يقدم CAF 4.0 مبادئ واضحةSoftware Secure [A4.b] وإدارة مخاطر الذكاء الاصطناعي، ويقدم إرشادات منظمة بشأن ضوابط دورة الحياة والاختبار والتتبع. |

| الصعوبة في إعداد تقارير الامتثال والمرونة الجاهزة للعرض على مجلس الإدارة | يعزز نظام CAF 4.0 المساءلة التنفيذية من خلال الأهداف القابلة للقياس ومؤشرات الممارسات الجيدة (IGPs)، مما يجعل التقارير المقدمة على مستوى مجلس الإدارة أكثر اتساقًا واستنادًا إلى البيانات. |

تعد مخاطر الذكاء الاصطناعيSecure من الأولويات في CAF 4.0

تدرك CAF 4.0 أن الأتمتة المدعومة بالذكاء الاصطناعي وسلاسل التوريد المعقدة للبرمجيات تنطوي على مخاطر جديدة قد تؤدي إلى تعطيل الخدمات الأساسية الخدمات لم يتم تطويرها وإدارتها بشكل آمن.

المتطلبات الخاصة بالمنظمات

- تطبيق ممارسات التطوير الآمنة، مثل تتبع مصدر الكود والاختبار وإدارة الثغرات الأمنية، طوال دورة حياة البرمجيات

- تقييم ومراقبة المخاطر الناجمة عن أنظمة اتخاذ القرار التي تعتمد على الذكاء الاصطناعي أو الأنظمة الآلية، والتي قد تتصرف بشكل غير متوقع أو تتعرض للتلاعب من قِبل المهاجمين

- التحقق من أصالة وسلامة البرامج والتحديثات من خلال عمليات ضمان الموردين التي تفرض معايير التطوير الآمن

تُعزز هذه التحديثات إجراءات التطوير الآمن وإدارة مخاطر الذكاء الاصطناعي بهدف منع دخول الثغرات الأمنية إلى الأنظمة الحيوية قبل نشرها، كما تتوافق مع توجيهات NIS2 وقانون المرونة البريطاني.

التطورات الجديدة في القطاع وتأثيرها على قادة الأمن

يقدم إطار CAF 4.0 نماذج CAF خاصة بكل قطاع، أو ما يُعرف بـ«الطبقات الإضافية»، بهدف جعل هذا الإطار عملياً للصناعات التي تقدم الخدمات الأساسية. وقد تم تطوير هذه الطبقات الإضافية بتوجيه من المركز الوطني للأمن السيبراني (NCSC)، وهي تضمن بقاء إطار CAF إطاراً وطنياً مشتركاً، مع إتاحة المجال لتفسيره وفقاً لاحتياجات كل قطاع.

تخيل أن «الطبقات» هي بمثابة مخططات مصممة خصيصًا لتكييف نفس الإطار مع الواقع التشغيلي لكل قطاع، حيث تعمل كل منها على تكييف نتائج إطار العمل المشترك (CAF) مع المخاطر والتقنيات والتوقعات التنظيمية الخاصة بقطاعها.

الأهداف الرئيسية للطبقات القطاعية

- التفسير الخاص بالقطاعات: ضمان تمكينمشغلي قطاعات الطاقة والرعاية الصحية والنقل والبنية التحتية الرقمية من تطبيق مبادئ إطار العمل المشترك (CAF) في سياق عملياتهم

- مواءمة اللوائح التنظيمية: تمكينالهيئات التنظيمية من تحديد أهداف للمرونة تعكس الظروف التشغيلية الفعلية

- تركيز القيادة: مساعدةقادة الأمن على التركيز على النتائج الأكثر أهمية لمهامهم الأساسية

- القياس المتسق: دعمالتقييم الموحد لمستوى النضج السيبراني عبر بيئات تكنولوجيا المعلومات وتكنولوجيا التشغيل

بالنسبة لفرق القيادة، توضح هذه المعايير التوجيهية ما يُعتبر «جيدًا» في كل مجال، وتُحوّل CAF 4.0 إلى أداة عملية لترتيب أولويات المخاطر والأدلة، وليس مجرد قائمة مراجعة أخرى.

حلول OPSWAT حلول وتفعيل التوافق مع CAF 4.0

حلول OPSWAT مع نتائج CAF 4.0، حيث تحول أهداف الإطار إلى ضوابط تشغيلية قابلة للقياس في بيئات تكنولوجيا المعلومات والتكنولوجيا التشغيلية.

المجالات الرئيسية للتوافق

- منع التهديدات واكتشافها بما يتماشى مع هدفي CAF (ب) (الحماية من الهجمات الإلكترونية) و(ج) (اكتشاف حوادث الأمن السيبراني)، بدعم من MetaDefender MetaDefender للكشف عن التهديدات C2 من خلال التعلم الآلي وتحليل السلوك

- Core التحقق منSecure من خلال إنشاء قائمة مكونات البرمجيات (SBOM) وفحص الثغرات الأمنية ضمن MetaDefender Core ضمانًا قابلاً للقياس لسلامة البرمجيات

- توفر التقارير الآلية الشفافية والاستعداد للتدقيق

- يساعد التبادل الآمن للملفات عبر النطاقات بين الشبكات المعزولة على حماية تدفقات البيانات

من خلال ربط الامتثال بمعايير CAF، OPSWAT فريق الأمن لديك OPSWAT تجاوز مرحلة الامتثال القائم على قوائم المراجعة لتحقيق ضمان مستمر ومرونة قابلة للقياس. يوضح الجدول أدناه كيفية توافق تقنيات OPSWATمع أهداف CAF، مما يساعد المؤسسات على إثبات امتثالها القابل للقياس والقائم على الأدلة.

كيف تساعد OPSWAT المؤسسات على مواجهة تحديات CAF 4.0

| المشكلة | كيف OPSWAT هذه المشكلة |

|---|---|

| التعامل مع المتطلبات التنظيمية المعقدة والمتداخلة | يعمل نظام "رسم خرائط الامتثال" OPSWATعلى دمج معايير CAF 4.0 وNIS2 ومشروع قانون المرونة البريطاني في إطار عمل واحد لتقديم التقارير. كما أن المواءمة الآلية بين الأهداف والضوابط تقلل من الحاجة إلى عمليات تدقيق منفصلة. |

| محدودية الموارد اللازمة لجمع الأدلة ومراقبة التهديدات بشكل مستمر | تقوم كل من MetaDefender Core MetaDefender Managed File Transfer My OPSWAT Central Management بجمع السجلات ومسارات التدقيق وبيانات حالة التحكم تلقائيًا. توفر هذه الميزات أدلة مستمرة دون الحاجة إلى التتبع اليدوي. |

| عدم اليقين بشأن كيفية تفعيل التنمية الآمنة وضوابط مخاطر الذكاء الاصطناعي | Core MetaDefender Core أصالة البرامج، وإنشاء قوائم مكونات البرمجيات (SBOM)، وإدارة بيانات الثغرات الأمنية ، بينما Sandbox تحليل سلوكي مدعوم بالذكاء الاصطناعي لتحديد الشفرات غير الآمنة أو التي تم التلاعب بها قبل النشر. |

| الصعوبة في إعداد تقارير الامتثال والمرونة الجاهزة للعرض على مجلس الإدارة | تحول عروض الامتثال والتقارير المركزية OPSWATالأدلة الفنية إلى ملخصات على مستوى الإدارة العليا مرتبطة بأهداف CAF من A إلى D. وهذا يمنح القيادة رؤية واضحة لدرجة نضج الامتثال وحالة المخاطر. |

OPSWAT الامتثال القائم على الأدلة لمعيار CAF 4.0

يمكنك تبسيط عملية إعداد تقارير CAF 4.0 بفضل OPSWAT في جمع الأدلة تلقائيًا، وعرض معلومات الامتثال بشكل مركزي، ومطابقة نقاط البيانات بأهداف CAF في الوقت الفعلي. وقد تم بالفعل تضمين ممارسات CAF 4.0 هذه في OPSWAT عبر بيئات البنية التحتية الحيوية.

OPSWAT الرئيسية OPSWAT التي تدعم ضمان استمرارية العمل في القوات المسلحة الكندية

- يُعد إنشاء قائمة مكونات البرمجيات (SBOM) vulnerability detection دليلاً مباشراً على اتباع ممارسات التطوير الآمن وفقاً للمعيار CAF A4.b، حيث يربط الدليل التقني OPSWAT ونتائج محددة OPSWAT .

- تتوافق تقارير التدقيق الصادرة عن MetaDefender Core MetaDefender File Transfer™ مع الهدفين A وD من أهداف CAF، مما يوفر لمسؤولي أمن المعلومات ملخصات قابلة للتتبع ومستوفية لمتطلبات الهيئات التنظيمية تثبت التقدم المحرز في مجال الامتثال

القدرات الرئيسية OPSWAT

طرق عرض مركزية للامتثال تعرض حالة الامتثال مقارنة بأهداف CAF في الوقت الفعلي

الجمع الآلي للسجلات والتقارير ومسارات التدقيق التي تدعم عملية جمع الأدلة بشكل مستمر

توثق إجراءات الموافقة الإدارية وسجلات التدقيق التفصيلية حركة الملفات، وتطبيق السياسات، والإشراف البشري، بما يتماشى مع الهدف D2 من إطار CAF

تدعم عمليات التصفية القائمة على المنطق وإعادة الفحص الدوري متطلبات المراجعة المستمرة التي تفرضها CAF من خلال أتمتة عملية التحقق من الامتثال في مواجهة التهديدات الجديدة أو الناشئة

التكامل مع أدوات نقل الملفات الآمن، والتحكم في الوصول، وتحليل التهديدات للتحقق من سلامة البيانات

ما الذي يجعل التغطية الشاملة لجميع المجالات OPSWATفريدة من نوعها في مجالOT Security؟

تدعو مبادرة CAF 4.0 إلى تطبيق ضوابط أمنية موحدة عبر أنظمة تكنولوجيا المعلومات (IT) وتكنولوجيا التشغيل (OT) التي تدعم الوظائف الأساسية. وتوفر منصة OPSWATالموحدة الحماية لتدفقات البيانات والأجهزة والشبكات أينما تلتقي. ويدعم هذا النهج التوجيهات القطاعية لمبادرة CAF في مجالات الطاقة والنقل والبنية التحتية الرقمية، حيث تتزايد المتطلبات التنظيمية التي تستلزم رؤية موحدة عبر أنظمة تكنولوجيا المعلومات وتكنولوجيا التشغيل.

في حين يركز بعض المزودين بشكل حصري على الرؤية في مجال تكنولوجيا التشغيل (OT) أو المراقبة القائمة على تكنولوجيا المعلومات (IT)، فإن منصة OPSWATالمتوافقة مع إطار عمل الامتثال (CAF) تحمي كلا المجالين في إطار نموذج واحد للأمن والامتثال.

Core

- حماية متكاملة لأنظمة تكنولوجيا المعلومات وتكنولوجيا التشغيل

يجمع بين تقنيات مثل MetaDefender Core MetaDefender Managed File Transfer MetaDefender MetaDefender لتأمين تبادل الملفات ونقاط النهاية عبر البيئات المتصلة والبيئات المعزولة

- نقل ملفات Secure وقائم على السياسات

Managed File Transfer MetaDefender Managed File Transfer نقل الملفات بين الشبكات باستخدام قواعد سير العمل وإجراءات الموافقة وسجلات التدقيق، وذلك لضمان الامتثال للمعايير وسلامة البيانات

- ضمان سلامة الأجهزة من خلال Multiscanning قبل بدء التشغيل

Drive MetaDefender Drive Multiscanning على مستوى النظام الأساسي File-Based Vulnerability Assessment اتصال الأجهزة الطرفية بالشبكات، مما يساعد على منع انتشار البرامج الضارة

- Media القابلة للإزالة

Kiosk MetaDefender Kiosk تقنية Proactive DLP™ وخيارات المسح الآمن للتحقق من صحة الوسائط القابلة للإزالة ومسحها قبل إدخالها إلى البيئات الآمنة

- رؤية وإعداد تقارير مركزية

Central Management كل من MetaDefender Core Managed File Transfer My Central Management لوحات تحكم موحدة وتكاملات مع أنظمة SIEM وسجلات تدقيق تُظهر أنشطة الأجهزة والمستخدمين والملفات عبر البيئات الخاضعة للإدارة

كيف يتم التعامل مع "البحث المتقدم عن التهديدات" و"مخاطر الذكاء الاصطناعي" في منتجات OPSWAT؟

OPSWAT التهديدات الخفية والتحقق من سلوك البرامج المدعوم بالذكاء الاصطناعي من خلال MetaDefender MetaDefender Intelligence™ MetaDefender Core، مما يحقق الهدفين C2 وB4.a من CAF 4.0 ضمن إطار التقييم السيبراني 4.0 التابع للمركز الوطني للأمن السيبراني (NCSC).

OPSWAT Core OPSWAT

- Metascan™ Multiscanning ومعلومات التهديدات في الوقت الفعلي: كشف التهديدات المتطورة وتهديدات "اليوم صفر" عبر عمليات تبادل الملفات والأجهزة

- Sandbox : يكتشف السلوكيات الخبيثة حتى في غياب مؤشرات معروفة، ويربط النتائج من خلال ربطها بنظام MITRE ATT&CK (التكتيكات والتقنيات والمعارف المشتركة للخصوم) للحصول على أدلة منظمة

- التحليل المدعوم بالذكاء الاصطناعي: يتحقق من صحة القرارات الآلية ويُشير إلى الحالات الشاذة في سلوك النظام

- التحديثات المستمرة لهذه التقنيات: تتماشى مع التوقعات المتطورة لـ CAF 4.0

توفر هذه القدرات مجتمعة دقة عالية في الكشف عن التهديدات المعروفة والناشئة على حد سواء، مع توفير أدلة قابلة للتحقق منها لتقييمات القوات المسلحة الكندية.

يلخص الجدول أدناه مدى توافق تقنيات OPSWATمع أهداف ومبادئ إطار التقييم السيبراني (CAF) 4.0، موضحًا كيف يساهم كل منتج في تحقيق الامتثال القابل للقياس والقائم على الأدلة عبر بيئات تكنولوجيا المعلومات والتكنولوجيا التشغيلية.

قدرات OPSWAT مقارنة بأهداف ومبادئ CAF 4.0

| OPSWAT | الميزات الرئيسية | أهداف/مبادئ CAF 4.0 التي تم تناولها | كيف تدعم هذه الميزة الامتثال لمعيار CAF 4.0 |

|---|---|---|---|

| MetaDefender Core MetaDefender Core |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender Intelligence™ |

|

|

|

| نقل الملفات المُدار من MetaDefender |

|

|

|

| كشك MetaDefender Kiosk™ |

|

|

|

| محرك MetaDefender Drive™ |

|

|

|

| MetaDefender |

|

|

|

| الجدار الشبكي ™MetaDefender NetWall |

|

|

|

| Central ManagementMy Central ManagementMy |

|

|

|

من التطوير الآمن وضمان سلامة سلسلة التوريد إلى البحث الاستباقي عن التهديدات وحماية شبكات التكنولوجيا التشغيلية، توفر هذه الخريطة المتكاملة للجهات التنظيمية وقادة الأمن دليلاً قابلاً للتتبع ومستنداً إلى البيانات على قدرة المنظمة على الصمود.

من خلال توحيد الرؤية الشاملة لتدفقات الملفات والأجهزة والشبكات، OPSWAT إثبات توافقك مع كل هدف من أهداف إطار العمل المشترك للأمن السيبراني (CAF)، مع الحفاظ على الكفاءة التشغيلية والاستعداد لمواجهة التهديدات المتغيرة. ولا يقتصر هذا النهج على تسريع عملية الامتثال لإطار العمل المشترك للأمن السيبراني 4.0 فحسب، بل يعزز أيضًا المرونة السيبرانية على المدى الطويل في جميع القطاعات الخاضعة للتنظيم.

كيف يمكن لقادة الأمن تقليل تعقيدات وغموض الامتثال لمعيار CAF 4.0؟

قد تجد أن CAF 4.0 معقدة لأنها مبنية على هيكل قائم على النتائج يتداخل مع لوائح أخرى مثل NIS2 ومشروع قانون المرونة في المملكة المتحدة. وبصفتك مسؤولاً أمنياً، يمكنك تقليل هذا التعقيد من خلال استخدام أدوات الامتثال المتكاملة أدوات تعمل على أتمتة جمع الأدلة وإعداد التقارير، مما يقلل من الجهد اليدوي إلى أدنى حد مع الحفاظ على التوافق مع اللوائح المتغيرة.

- تفسير النتائج من خلال تراكبات القطاعية بدلاً من الضوابط الصارمة

- توحيد عملية جمع الأدلة باستخدام بيانات آلية وقابلة للتحقق

- استخدم نظام إعداد التقارير الموحد لتوحيد متطلبات CAF وNIS2 وقانون المرونة

يعمل هذا النهج على تبسيط عملية الامتثال لعدة أطر عمل، ويحافظ على الرؤية في الوقت الفعلي لأهداف إطار العمل المشترك (CAF)، ويساعدك على إثبات إحراز تقدم قابل للقياس مع تقليل الأعباء الإدارية.

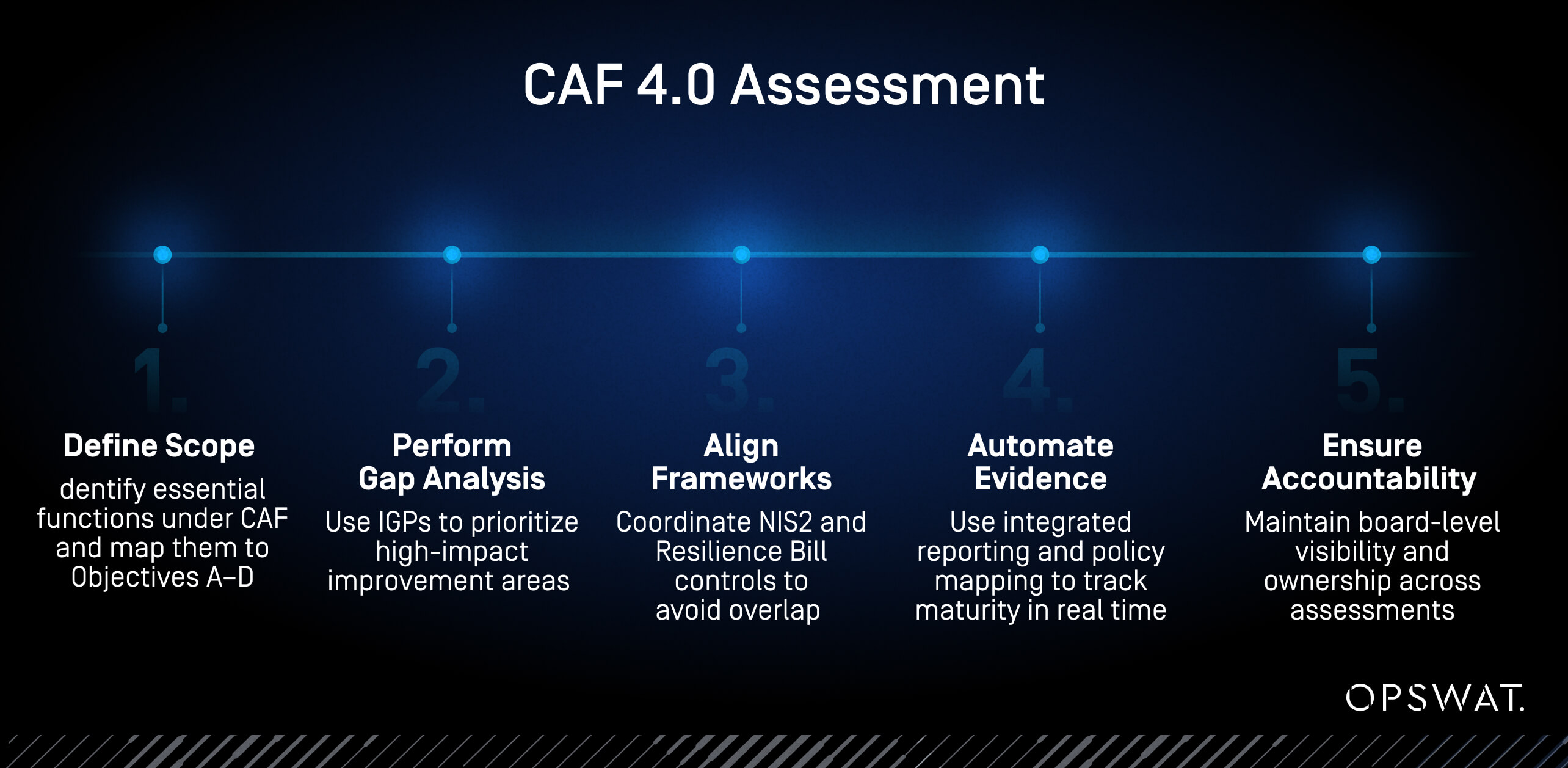

ما هي الخطوات التي ينبغي أن يتخذها مسؤولو أمن المعلومات (CISO) للاستعداد لتقييم CAF 4.0؟

يمكن لرؤساء أمن المعلومات الاستعداد بشكل فعال من خلال التركيز على الجاهزية وجمع الأدلة والتوافق بين الأنظمة التنظيمية المختلفة. والهدف من ذلك هو جعل تقييمات إطار التقييم المشترك (CAF) قابلة للتنبؤ بها، لا مجرد رد فعل، وذلك من خلال تحديد النطاق وتحليل الثغرات وجمع الأدلة آليًا بما يتوافق مع الأهداف من أ إلى د.

- تحديد المهام الأساسية التي تندرج ضمن نطاق إطار العمل المشترك للقوات المسلحة (CAF) وربطها بالأهداف الأساسية الأربعة

- إجراء تحليل للفجوات باستخدام خطط الإدارة الداخلية المحدثة لتحديد أولويات المجالات ذات التأثير الكبير

- مواءمة الضوابط الأمنية مع معيار NIS2 وقانون المرونة البريطاني لتجنب عمليات التدقيق الزائدة عن الحاجة والالتزامات المتداخلة

- أتمتة عملية جمع البيانات في مرحلة مبكرة من خلال إعداد تقارير الامتثال المتكاملة وتخطيط السياسات لتتبع مدى نضج الضوابط في الوقت الفعلي

- تحديد مسؤوليات واضحة على مستوى مجلس الإدارة لضمان استمرارية الرؤية بين عمليات التقييم

النتيجة: نموذج للاستعداد يحل محل الإعداد اليدوي بضمان مستمر وإدارة قائمة على الأدلة.

3 طرق لجمع الأدلة بكفاءة من أجل تدقيق CAF

من خلال جمع الأدلة بكفاءة، يمكنك تحويل عمليات تدقيق CAF من مهام تُجرى لمرة واحدة إلى عملية ضمان مستمرة. وتساعد القوالب الموحدة والتقارير الآلية مؤسستك على تتبع النتائج في الوقت الفعلي والاحتفاظ بأدلة متسقة وقابلة للتحقق منها تثبت الامتثال.

- استخدم القوالب الخاصة بـ CAF وجمع البيانات الآلي لربط كل عنصر من عناصر الرقابة بنتائج قابلة للقياس

- تجميع الأدلة ضمن عروض الامتثال المتكاملة لمراقبة التقدم المحرز في تحقيق أهداف CAF في الوقت الفعلي

- إنشاء ملخصات موجزة وجاهزة للتدقيق مباشرةً من التقارير الآلية لتقليل وقت الإعداد وتقليل الأخطاء

OPSWAT للغموض التنظيمي في مختلف القطاعات

تتيح طبقات القطاعات في CAF 4.0 لكل صناعة تفسير النتائج وفقًا لمخاطرها التشغيلية الخاصة، لكن العديد من المؤسسات تعمل في قطاعات متعددة. «تتميزOPSWAT بهيكل موحد للتقارير والرقابة يتيح للمؤسسات تتبع إجراءات الحماية المماثلة عبر بيئات متعددة. ويساعد هذا الاتساق المشغلين متعددي القطاعات على الحفاظ على التوافق مع اللوائح التنظيمية دون الحاجة إلى تكرار الأدلة أو عمليات التدقيق.

ما هي الأدلة والوثائق المطلوبة لإثبات الامتثال لمعيار CAF 4.0؟

يتطلب نظام CAF 4.0 أدلة قابلة للقياس ومولدة من النظام تربط كل إجراء رقابي بنتيجة محددة ضمن الأهداف من أ إلى د. ولا يكفي مجرد إثبات وجود الإجراءات الرقابية، بل يجب أن تعمل بفعالية واتساق على مدار الوقت. OPSWAT هذه العملية من خلال جمع البيانات آليًا وإعداد تقارير قابلة للتخصيص توفر كلاً من الأدلة الفنية والملخصات الموجهة للمسؤولين التنفيذيين.

3 أنواع من الأدلة التي تفي بمتطلبات CAF 4.0

الفئات الثلاث لأدلة CAF

- وثائق السياسات والحوكمة: سجلات المخاطر، وسياسات الأمن، وخطط الاستجابة للحوادث، وسجلات ضمان الموردين

- البيانات التشغيلية والتقنية: سجلات النظام، وملفات التكوين، وتقييمات الثغرات الأمنية، وتقارير فحص الملفات من البيئات الحية

- مخرجات الضمان: نتائج التدقيق الداخلي ، ونتائج الاختبارات، ومراجعات النضج التي تتماشى مع مؤشرات الممارسات الجيدة (IGPs)

تشدد إرشادات المركز الوطني للأمن السيبراني (NCSC) على أن الأدلة يجب أن تثبت استمرارية التشغيل، وليس الامتثال في لحظة معينة. وتضمن OPSWATالمتكاملة لجمع السجلات ومسارات التدقيق وتقارير التحقق إمكانية التحقق من صحة كل إجراء من إجراءات CAF باستخدام البيانات التي يولدها النظام، بدلاً من الاعتماد على السجلات اليدوية.

تساعد خرائط جداول البيانات على تحويل الامتثال إلى إجراءات عملية

تربط جداول البيانات بين كل نتيجة من نتائج إطار التقييم المالي (CAF) والضوابط الفنية المحددة، موضحةً ما إذا كانت الأدلة كاملة أو جزئية أو غير متوفرة. وتوفر هذه الجداول رؤية فورية لمدى نضج الامتثال، وتسلط الضوء على الخطوات العملية التالية التي ينبغي اتخاذها.

يمكنك ربط نتائج CAF بلوحات معلومات التقارير المتكاملة وبيانات التدقيق OPSWATلتتبع حالة الضوابط في الوقت الفعلي. وفي عمليات النشر التجريبية التي أجريت مع مشغلي البنية التحتية الحيوية، أدى هذا النهج إلى تقليل الجهد اليدوي اللازم لإعداد التقارير بأكثر من 50٪، مع تحسين مستوى الاستعداد للتدقيق.

كيف تبدو التقارير الجاهزة لعرضها على مجلس الإدارة في CAF 4.0؟

يتطلب إعداد التقارير المقدمة إلى مجلس الإدارة ملخصات واضحة عن حالة المخاطر، ودرجة نضج الضوابط، والامتثال للوائح التنظيمية. وتوفر لوحات معلومات التقارير المتكاملة OPSWATملخصات مرئية واضحة تعمل على ترجمة المقاييس الفنية إلى رؤى على مستوى الأعمال.

الإرشادات الخاصة بالقطاعات تسرع من وتيرة اعتماد CAF 4.0

ستواجه مخاطر تشغيلية محددة تبعًا لقطاع عملك، ولهذا السبب يتضمن CAF 4.0 إرشادات مخصصة توضح كيفية تطبيق النتائج في بيئتك. تساعد هذه التكييفات المؤسسات على اعتماد الضوابط بشكل أكثر كفاءة ومواءمتها مع العمليات الفعلية. OPSWAT ذلك من خلال إعداد التقارير الآلية وتكوينات المنتجات المعيارية التي يمكن تكييفها مع بيئات التشغيل المختلفة.

أهم أهداف CAF 4.0 لقطاعات البنية التحتية

تختلف أولويات CAF باختلاف القطاعات، لكنها تتشارك جميعها في الهدف نفسه المتمثل في حماية الخدمات الأساسية. ويؤدي المزيج المناسب بين التوجيه الموجه والأتمتة إلى تسريع اعتماد CAF 4.0 مع ضمان بقاء الضوابط متناسبة وقابلة للقياس في جميع القطاعات.

الطاقة

تعد مرونة النظام وتقسيم شبكة التكنولوجيا التشغيلية (OT) من العوامل الأساسية.Drive MetaDefender MetaDefender Drive OPSWATDrive عزل البيئات والتحقق من سلامة نقاط النهاية قبل الاتصال.

الرعاية الصحية

تعد حماية بيانات المرضى وسير العمل السريري أمراً بالغ الأهمية. يضمنManaged File Transfer MetaDefender Managed File Transfer MetaDefender أن يتم التحقق من كل عملية نقل وتحميل للملفات، وتطهيرها، وإمكانية تتبعها.

النقل

تعد إتاحة البيانات وسلامتها من العوامل الرئيسية التي تضمن الامتثال. وتساعد OPSWATالمتكاملة لإعداد التقارير وأتمتة عمليات النقل القائمة على السياسات في الحفاظ على الرؤية والتحكم عبر الأنظمة الموزعة.

البنية التحتية الرقمية

يعد الكشف عن التهديدات وتطوير البرمجيات الآمنة من الأمور الأساسية. Threat Intelligence Core MetaDefender Core Threat Intelligence إجراء تقييم مستمر للثغرات الأمنية وتوفير دفاع استباقي.

هل تتوفر نماذج تنفيذ CAF مخصصة لقطاعات معينة؟

يمكن للمؤسسات استخدام لوحات المعلومات القابلة للتخصيص وميزات إعداد التقارير OPSWATلمواءمة ضوابطها مع نتائج CAF الخاصة بالقطاع. أدوات هذه أدوات رؤية فورية لحالة الضوابط عبر مختلف البيئات، مما يساعد الفرق على تطبيق معايير متسقة وتبسيط عملية التمكين أثناء اعتمادها لممارسات CAF 4.0.

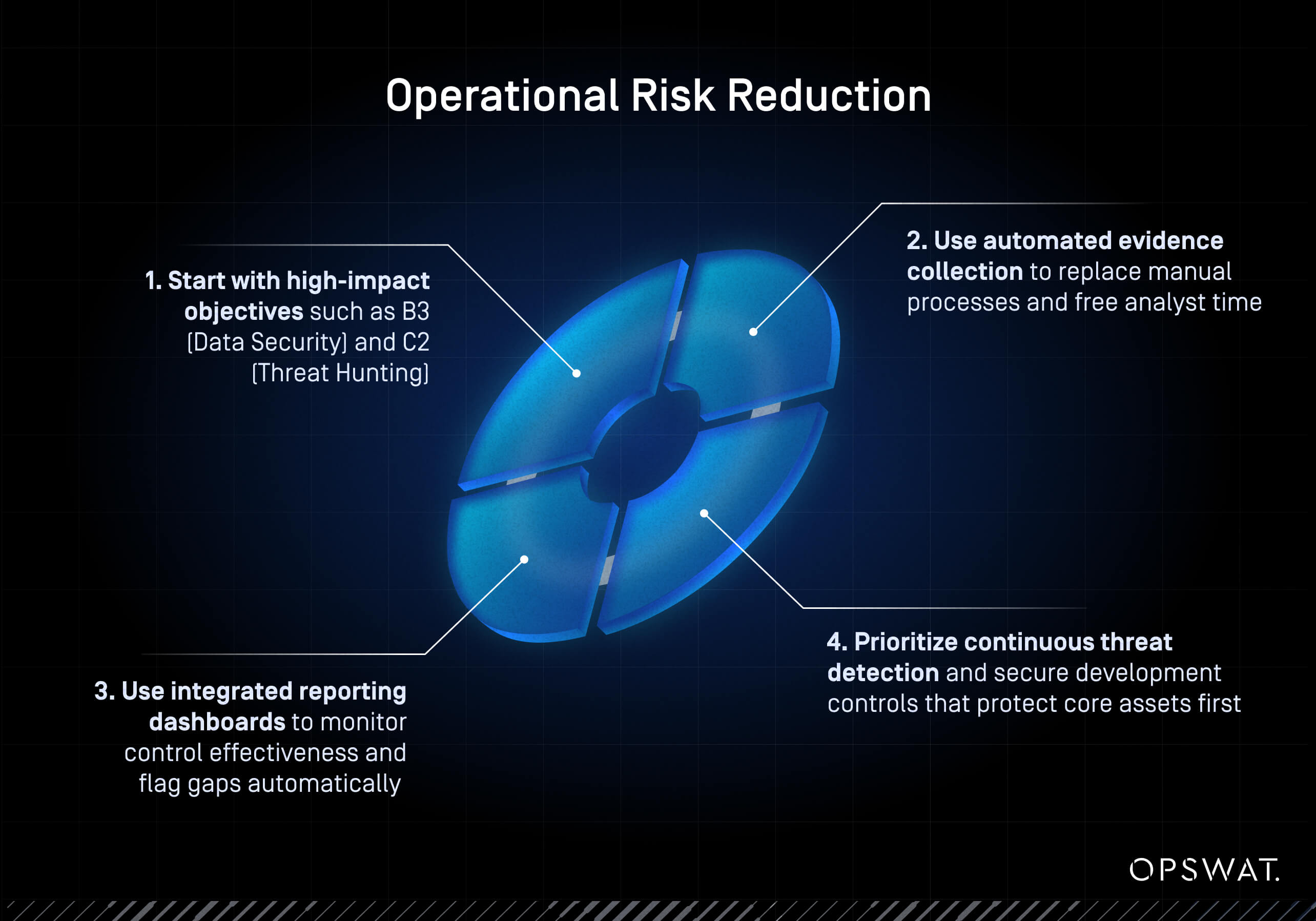

كيف تحدد المنظمات ذات الموارد المحدودة أولويات الضوابط لتحقيق أقصى قدر من المرونة

عندما تكون الموارد محدودة، ركز على الضوابط التي ستحقق لك أكبر قدر من الحد من المخاطر التشغيلية. تعمل الأتمتة والذكاء المستمر كعوامل مضاعفة للقوة، مما يتيح للفرق الأصغر حجماً تحقيق نفس مستوى ضمان CAF 4.0 الذي تحققه المؤسسات الأكبر حجماً.

- ابدأ بالأهداف ذات التأثير الكبير مثل B3 (أمن البيانات) و C2 (تتبع التهديدات)

- استخدم نظام جمع الأدلة الآلي لتحل محل العمليات اليدوية وتوفير الوقت للمحللين

- إعطاء الأولوية للكشف المستمر عن التهديدات وضمان ضوابط التطوير التي تحمي الأصول الأساسية في المقام الأول

- استخدم لوحات معلومات التقارير المتكاملة لمراقبة فعالية الضوابط والإبلاغ عن الثغرات تلقائيًا

ما الذي يجعل CAF 4.0 رصيدًا استراتيجيًا؟

يُعد CAF 4.0 الامتثال عاملاً مساعداً استراتيجياً من خلال مواءمة أداءك الأمني مع النتائج التجارية القابلة للقياس. وهو يمكّن المؤسسات من قياس مستوى النضج السيبراني، وإثبات الضمان المستمر، وتحديد أولويات الاستثمارات التي تعزز المرونة بشكل مباشر. تعمل OPSWATلجمع البيانات وإعداد التقارير تلقائياً على ربط البيانات التشغيلية بالنتائج الأمنية القابلة للقياس. وهذا يمنحك رؤية واضحة لكيفية دعم كل إجراء رقابي لاستمرارية المهام.

يمكن لـ«الذكاء المستمر» ضمان استمرارية الامتثال والحماية في المستقبل

تضمن المعلومات الاستخباراتية في الوقت الفعلي أن يتطور الامتثال لمعيار CAF 4.0 بالتوازي مع تطور مشهد التهديدات. تعمل منصات OPSWATعلى تحديث محركات الكشف عن البرامج الضارة ومصادر معلومات التهديدات تلقائيًا، بدءًا من استغلالات "اليوم صفر" وصولاً إلى الهجمات التي تعتمد على الذكاء الاصطناعي. ويحافظ دورة التحديث المستمرة هذه على دقة التقييمات ويضمن أن تعكس الأدلة التنظيمية الوضع الأمني الحقيقي للمؤسسة في أي وقت.

عندما تتعامل مع متطلبات الامتثال لمعيار CAF 4.0 والمتطلبات الخاصة بالقطاعات المختلفة، OPSWAT حماية كل ملف وجهاز وتدفق بيانات من خلال تقنيات موثوقة لمنع التهديدات وأتمتة الامتثال.

تواصل مع أحد OPSWAT لتسريع استعدادك لنظام CAF 4.0.

الأسئلة المتداولة

ما هي التغييرات الرئيسية في CAF 4.0 مقارنة بالإصدارات السابقة؟

يحل إطار العمل CAF 4.0 محل الامتثال القائم على قوائم المراجعة بنتائج قابلة للقياس وضمان مستمر. ويقدم متطلبات تطوير البرمجيات الآمنة (A4.b)، وضوابط مخاطر الذكاء الاصطناعي والأتمتة، ومبدأً رسمياً لتعقب التهديدات (C2). كما يضيف الإطار تداخلات قطاعية لقطاعات الطاقة والصحة والنقل والبنية التحتية الرقمية، ويعزز توقعات الحوكمة بموجب توجيه NIS2 ومشروع قانون المرونة في المملكة المتحدة.

كيف يمكن لمنظمات البنية التحتية الحيوية في المملكة المتحدة أن تثبت امتثالها القائم على الأدلة لإطار التقييم السيبراني؟

يجب عليك التأكد من أن الأدلة يتم إنشاؤها آليًا، وأنها قابلة للتتبع، ومرتبطة بأهداف CAF. OPSWAT ذلك من خلال التسجيل الآلي، وإعداد التقارير المتكاملة، وسير العمل القائم على السياسات الذي يربط كل إجراء رقابي بنتائج قابلة للقياس. وتحل المراقبة المستمرة محل جداول البيانات اليدوية، مما يساعد مشغلي البنية التحتية الحيوية الوطنية (CNI) على التحقق من الأداء وتقديم أدلة قابلة للتدقيق تثبت الامتثال.

ما هي أنواع الأدلة أو الوثائق المطلوبة لتلبية متطلبات CAF 4.0 فيما يتعلق بتقديم التقارير إلى مجلس الإدارة؟

يجب عليك مراجعة مجموعة متنوعة من سجلات الحوكمة (السياسات، وسجلات المخاطر)، والبيانات التشغيلية (السجلات، وتقارير نقاط الضعف)، ونتائج عمليات التأكيد (عمليات التدقيق، ونتائج الاختبارات). OPSWAT هذه البيانات في ملخصات موجزة للامتثال تربط المقاييس الفنية بأهداف إطار العمل المشترك (CAF)، مما يمنح المديرين التنفيذيين رؤية في الوقت الفعلي حول مستوى النضج والمرونة دون الحاجة إلى إجراء مراجعة فنية متعمقة.

كيف يتوافق إطار عمل CAF مع اللوائح البريطانية المرتقبة المتعلقة بالمرونة والأمن، مثل NIS2 ومشروع قانون المرونة؟

يتوافق نظام CAF 4.0 بشكل وثيق مع معيار NIS2 ومشروع قانون المرونة في المملكة المتحدة، من خلال التركيز على التحسين المستمر ومساءلة مجلس الإدارة والضمان القائم على الأدلة. تتيح OPSWATبتحديد أوجه الامتثال وإعداد التقارير الآلية للمؤسسات تلبية المتطلبات المتداخلة من خلال مسار عمل واحد قائم على النتائج، بدلاً من إجراء عمليات تدقيق منفصلة لكل متطلب.

ما هي أفضل الممارسات لتنفيذ عمليات تعقب التهديدات وعمليات التطوير الآمن في إطار CAF 4.0؟

اعتمد نهجًا استباقيًا للكشف عن التهديدات (C2) باستخدام أدوات السلوك غير الطبيعي حتى في غياب مؤشرات معروفة. قم بدمج ممارسات التطوير الآمن (A4.b) — مثل إنشاءSoftware (SBOM) وفحص الثغرات الأمنية — في كل إصدار. OPSWAT كلا الأمرين من خلال MetaDefender Core Threat Intelligence حيث توفر الكشف الآلي، ومطابقة مع معايير MITRE ATT&CK، وسلامة الكود القابلة للتحقق.

كيف يمكن للهيئات العامة التي تعاني من محدودية الموارد أن تمنح الأولوية لضوابط CAF 4.0 من أجل تعزيز المرونة الإلكترونية إلى أقصى حد؟

ركز أولاً على الأهداف ذات التأثير الكبير (B3 أمن البيانات، C2 تعقب التهديدات) التي تقلل من المخاطر التشغيلية إلى أقصى حد. قم بأتمتة عملية جمع الأدلة وحماية تدفق الملفات لتوفير وقت المحللين. تتيح المعلومات الاستخباراتية المستمرة وتقارير الامتثال المتكاملة OPSWATللفرق الصغيرة الحفاظ على مستوى ضمان CAF بموارد أقل، مع مواكبة التهديدات المتطورة.