™MetaDefender Core Container

التثبيت والتشغيل الآليان للوقاية المتقدمة من التهديدات

يمنحك MetaDefender Core Container القدرة على تثبيت منصة أمن سيبراني متقدمة متعددة الطبقات في بيئة ذات حاويات.

نقلة نوعية في النموذج

أدى اعتماد الحاويات إلى تحول في النموذج من تطبيقات أحادية إلى بنية حديثة من الخدمات المصغرة الموزعة. تُتيح الحاويات للمؤسسات التوسعَ عند الحاجة، وضمانَ الاتساق عبر بيئات التثبيت المختلفة، وانخفاضًا في استخدام الموارد.

يمنحك MetaDefender Core Container قدرةً على تثبيت منصة أمن سيبراني متقدمة متعددة الطبقات في بيئة ذات حاويات.

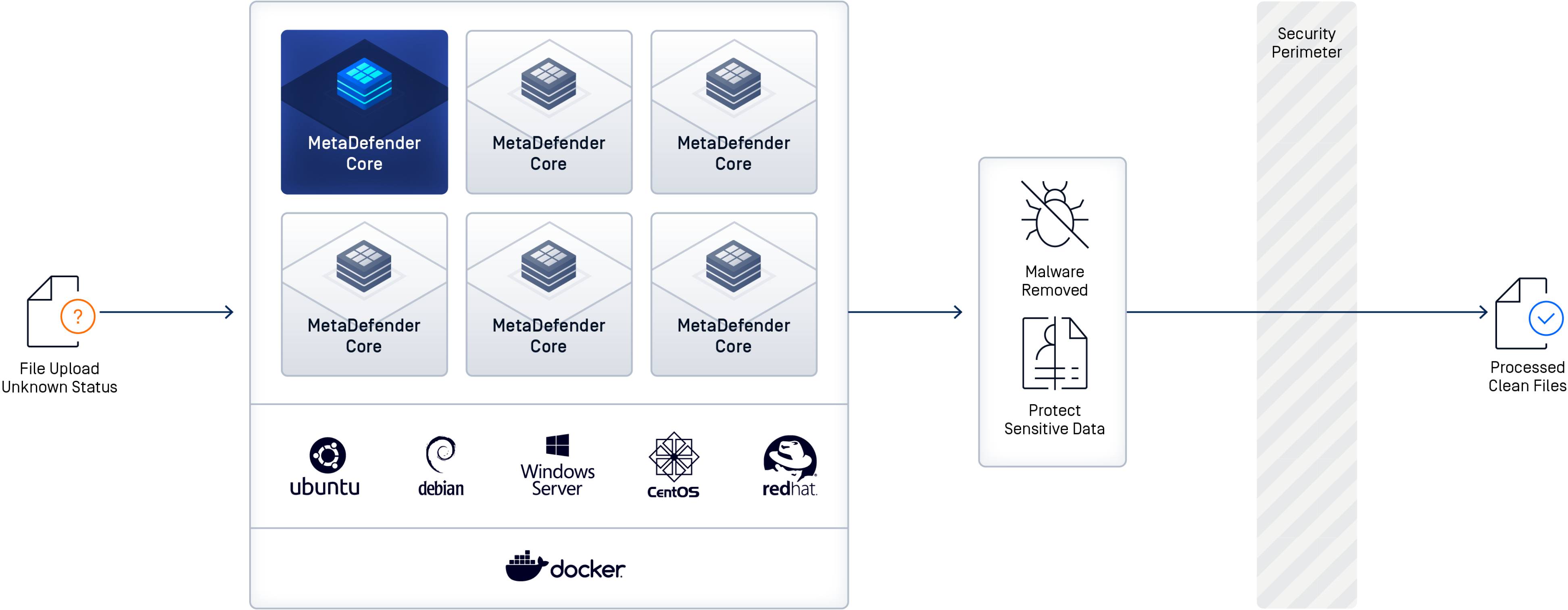

By automating deployment and removing any environment-specific dependencies, MetaDefender Core Container allows you to focus on what matters most: scrutinize every file for malware and vulnerabilities, sanitize with Deep CDR™ Technology (Content Disarm and Reconstruction) to prevent zero-day attacks and APT (Advanced Persistent Threats), and protect sensitive information with Proactive DLP (Data Loss Prevention) technology.

حماية. أتمتة. توسّع.

الحماية من الهجمات المجهولة والهجمات المستهدفة المتقدمة

افحص جميع الملفات بسرعة باستخدام أكثر من 30 محركًا لمكافحة الفيروسات واكتشف أكثر من 99% من البرامج الضارة المعروفة

رصد الثغرات الأمنية للملفات ومعالجتها قبل تثبيتها

Recursively sanitize 200+ file types with market-leading Deep CDR™ Technology to remove 100% of potential threats

حماية المعلومات الحساسة والسرية في الملفات من التثبيت غير القانوني

يُسهّل التشغيل والتثبيت الآلي عمليتَي الاندماج والصيانة، ما يؤدي إلى انخفاض كبير في التكلفة الإجمالية للتملك TCO.

إزالة التعقيد والغموض الناجم عن "العالم الخارجي". تُخفف عملية العزل عن بيئة نظام التشغيل من التعارضات المحتملة الناجمة عن الملحقات البرمجية الخفية.

توسّع أفقي سهل. الاستجابة لزيادات الحمل بتوسيع نطاق الخدمات المطلوبة فحسب.

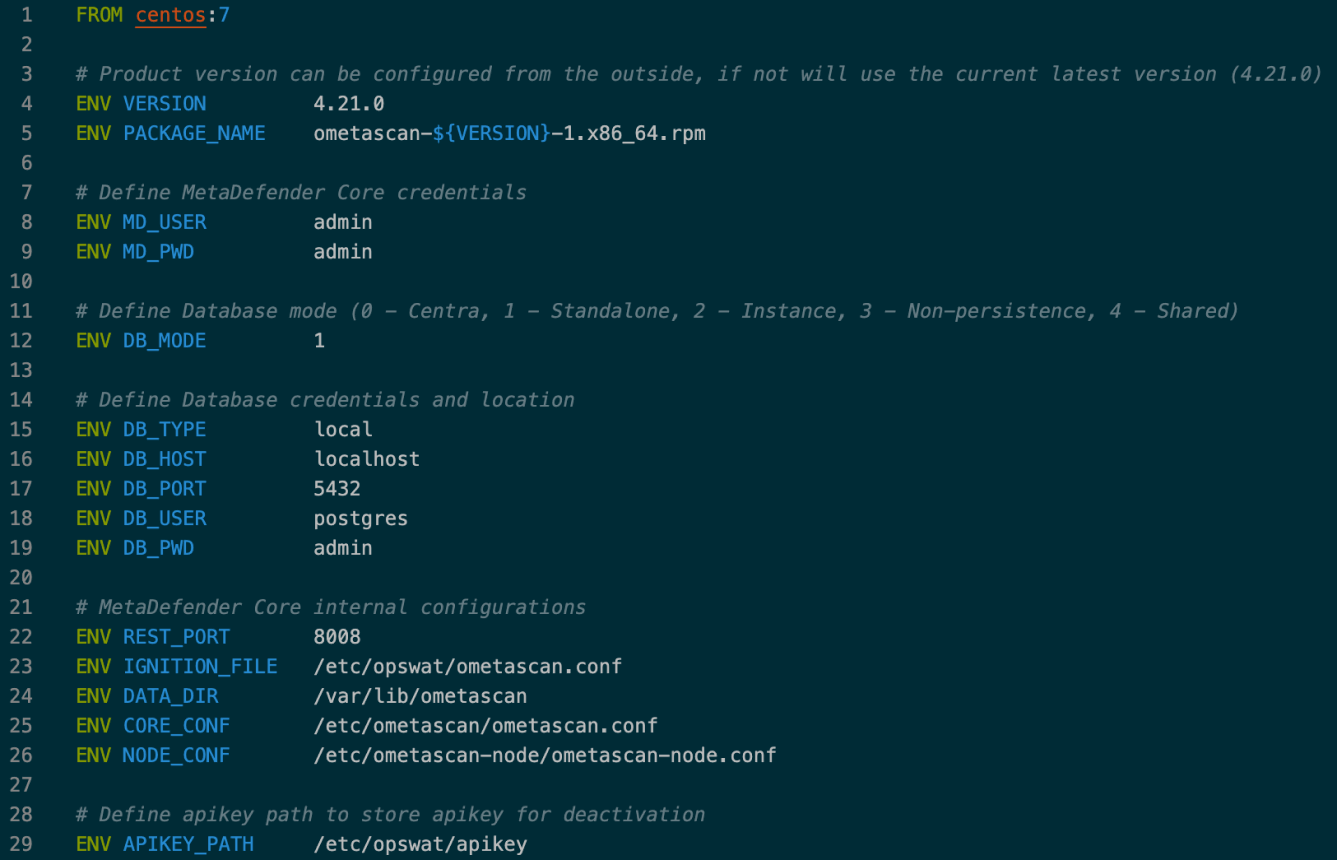

أتمتة MetaDefender Core وتوسيع نطاقه باستخدام Docker

التثبيت الآلي للتطبيقات الخالية من معلومات الحالة

السحب المباشر لصورة قائمة مع جميع الملحقات البرمجية المدمجة، ما يضمن الاشتغال المتجانس للتطبيق في أي جهاز. تحقيق اتساق عبر بيئات مختلفة عن طريق عملية العزل عن مستوى نظام التشغيل. منع تعارضات الموارد مع التطبيقات الأخرى للحصول على نظام قابل للتوسع فعلًا لا يستخدم الموارد إلا بقدر الحاجة.

توسّع أفقي حسب الطلب

استخدام موارد أقل لبدء التشغيل والاستجابة للزيادات. تثبيت وتثبيت عديد من مثيلات MetaDefender Core بمرونة عبر بيئات وأنظمة تشغيل مختلفة.

متطلبات نظام منخفضة

يُوفر الحل البسيط السهلُ التثبيتِ تكاليف إجمالية للبنية التحتية والتشغيل والصيانة لمساعدتك على تحقيق أقل تكلفة إجمالية للتملك. لا حاجة إلى إتاحة الأجهزة الافتراضية الكثيرة الموارد ولا إلى صيانتها لتشغيل MetaDefender Core Container.

مزايا MetaDefender Core Container

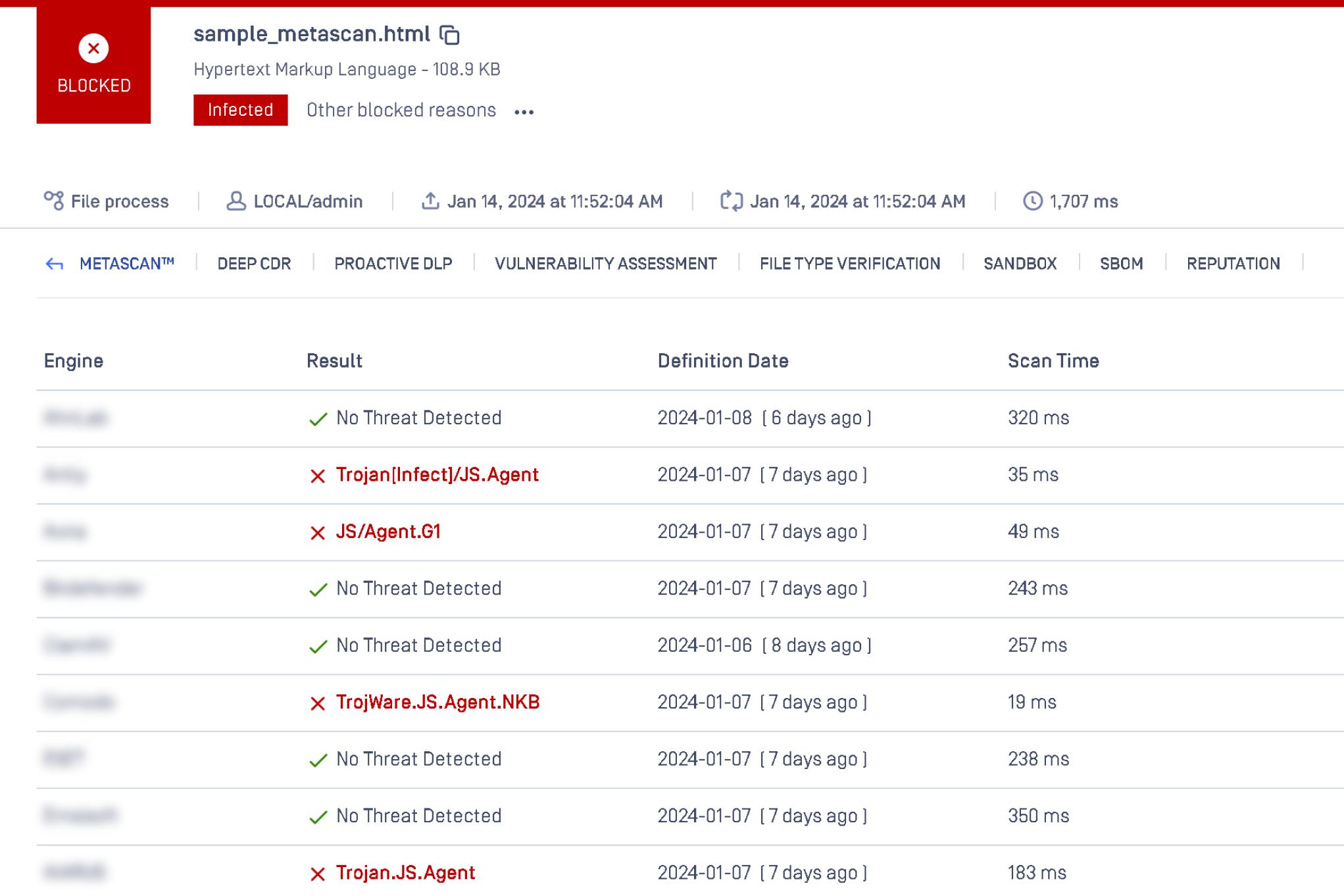

رصد تهديدات البرمجيات الضارة بنسبة تفوق 99%

MetaDefender Multiscanning تستفيد التكنولوجيا من أكثر من 30 محركاً رائداً لمكافحة البرمجيات الخبيثة وتكتشف بشكل استباقي أكثر من 99% من البرمجيات الخبيثة باستخدام التوقيعات والاستدلال والتعلم الآلي. وهذا يحسن بشكل كبير من اكتشاف التهديدات المعروفة وغير المعروفة ويوفر الحماية المبكرة من تفشي البرمجيات الخبيثة.

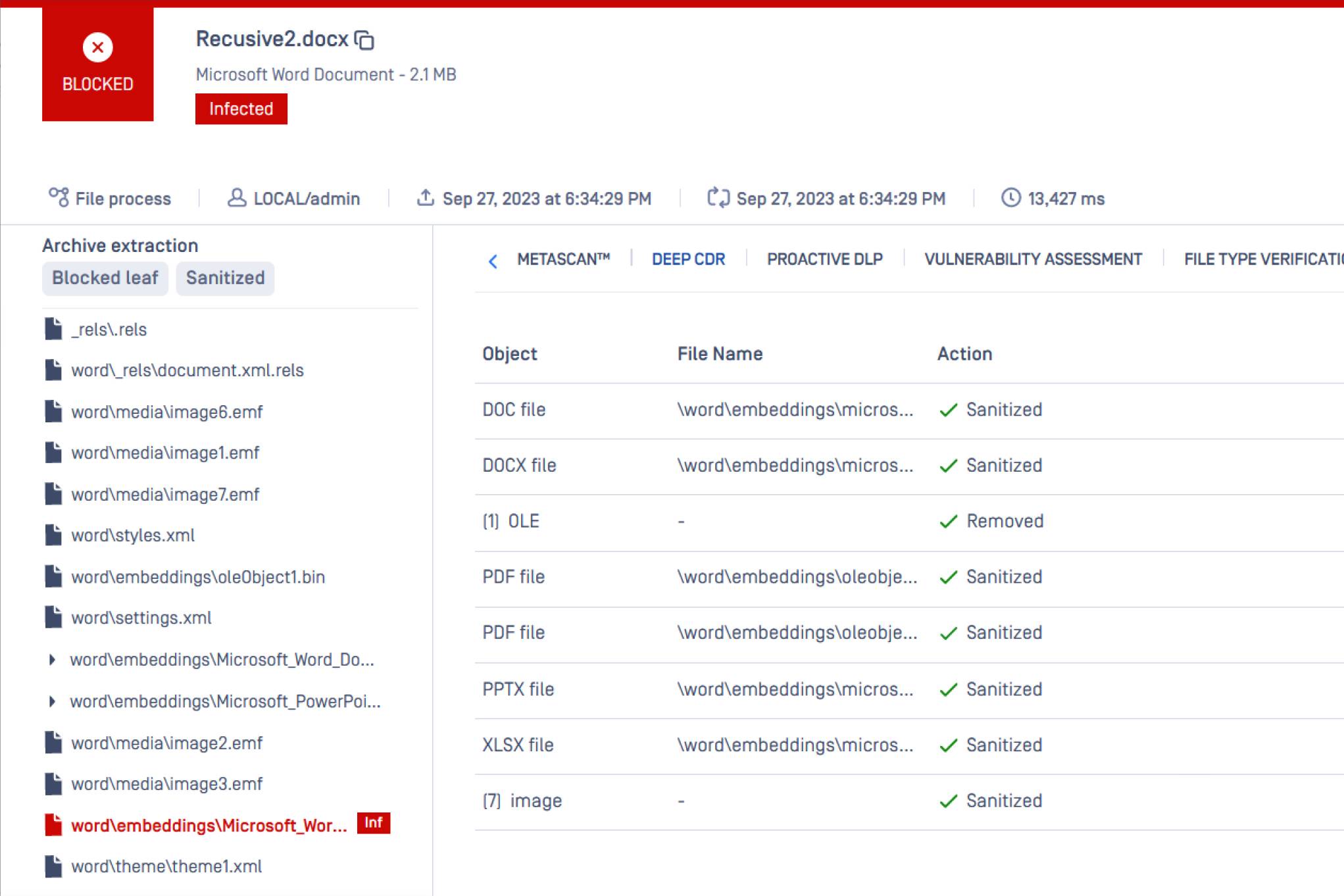

منع الهجمات المجهولة والبرامج الضارة المراوغة

Prevent Zero-Day attacks, Advanced Persistent Threats (APT), and other targeted attacks using Deep CDR™ Technology (Content Disarm and Reconstruction) technology for preventing both known and unknown threats by sanitizing and reconstructing files.

Any possible embedded threats are neutralized while maintaining full usability with safe content. Deep CDR™ Technology supports sanitization for 200+ common file types.

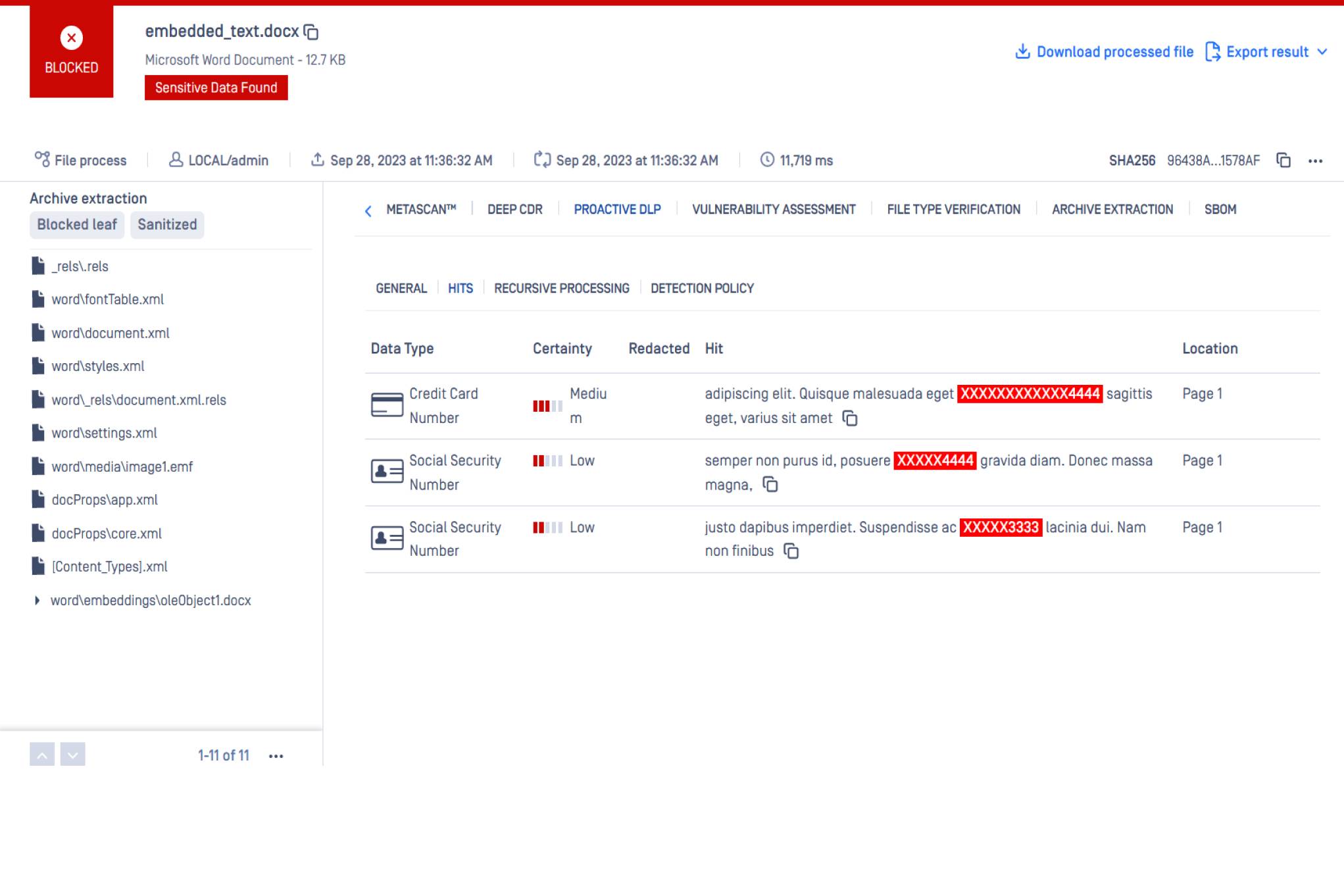

الوقاية من انتهاكات الامتثال التنظيمي والكشف عن محتوى البالغين

MetaDefender يساعد نظام المنع الاستباقي لفقدان البيانات (Proactive DLP) الشركات على منع المعلومات الحساسة والسرية في الملفات من الخروج من أنظمة الشركة أو الدخول إليها عن طريق فحص المحتوى في الملفات قبل نقلها. يساعد هذا الأمر الشركات على تلبية المتطلبات التنظيمية مثل HIPAA وPCI-DSS واللائحة العامة لحماية البيانات. Proactive DLP يكتشف محتوى البالغين في الصور واللغة المسيئة في النصوص باستخدام التعلم الآلي والرؤية الحاسوبية والذكاء الاصطناعي.

تتوافق خاصية منع فقدان البيانات مسبقًا Proactive DLP من MetaDefender مع أكثر من 110 أنواع من الملفات، منها ملفات Microsoft Office وPDF وCSV وHTML وملفات الصور.

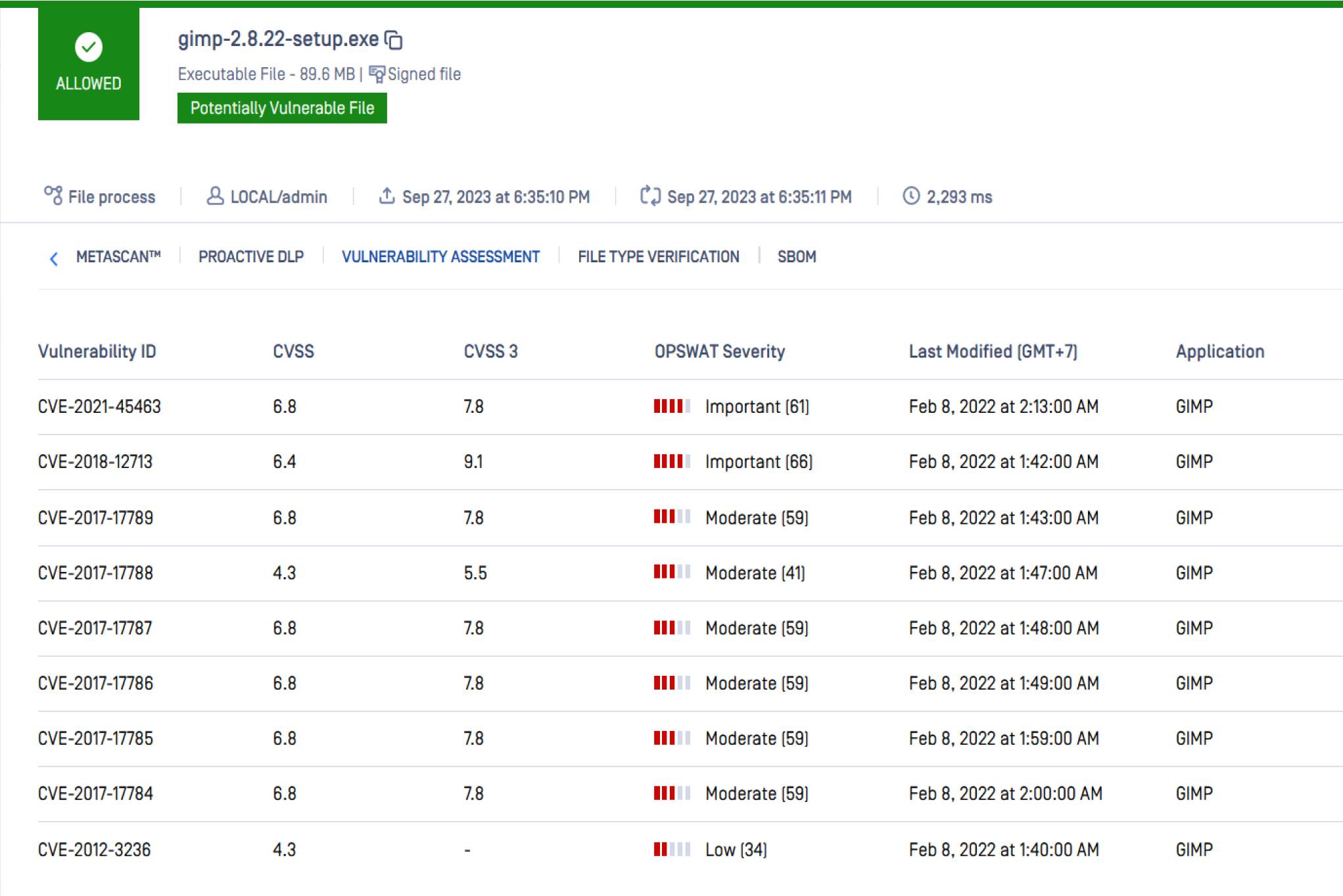

كشف التطبيق و File-Based Vulnerability Assessment

تفحص تكنولوجيا تقييم الثغرات الأمنية في الملفات File-Based Vulnerability Assessment من MetaDefender الملفات الثنائية والمثبّتات وتُحلّلها لاكتشاف الثغرات المعروفة في التطبيقات قبل تشغيلها على أجهزة نقاط النهاية، ومنها أجهزة إنترنت الأشياء.

يُتيح هذا التقييمُ لمسؤولي تكنولوجيا المعلومات القدرة على:

- التحقق من وجود ثغرات معروفة في أنواع معينة من البرامج قبل تثبيتها

- فحص الأنظمة بحثًا عن الثغرات المعروفة عندما تكون الأجهزة متوقفة

- البحث السريع عن الثغرات في التطبيقات المشتغلة ومكتباتها المحملة