- فهم مخاطر نقل الملفات الخاصة بالرعاية الصحية والامتثال لقانون HIPAA

- الميزات الرئيسية التي يحتاجها كل Managed File Transfer من أجل الامتثال لقانون HIPAA

- كيفحلول Managed File Transfer كفاءة عمليات تدقيق HIPAA وإعداد تقارير الامتثال

- أفضل الممارسات لنقل Secure في مؤسسات الرعاية الصحية

- مقارنةحلول Managed File Transfer : منصات خاصة بالرعاية الصحية مقابل منصات عامة

- خطوات تنفيذ نشر Managed File Transfer المتوافق مع HIPAA Managed File Transfer مجال الرعاية الصحية

- قياس قيمة Managed File Transfer الامتثال لمعايير الرعاية الصحية وحماية بيانات المرضى

- الأسئلة الشائعة

فهم مخاطر نقل الملفات الخاصة بالرعاية الصحية والامتثال لقانون HIPAA

تنقل ملفات الرعاية الصحية المعلومات الصحية المحمية (PHI) إلى انتهاكات البيانات والعقوبات التنظيمية وتعطيل العمليات لأن الملفات تنتقل باستمرار بين الإدارات والأطباء والشركاء والأنظمة.

يُرفع قانون HIPAA (قانون قابلية نقل التأمين الصحي والمساءلة) من المخاطر من خلال فرض حماية ومراقبة وقابلية للتدقيق متسقة لكل عملية نقل ملفات. أدوات تلبي أدوات مشاركة الملفات العامة هذه التوقعات لأنها تفتقر إلى الحوكمة (سياسات التشفير المطبقة) والتحقق (التحقق الآلي من الوصول) والرؤية (مسارات تدقيق شاملة) التي تتطلبها معالجة المعلومات الصحية المحمية.

تفرض HIPAA متطلبات محددة، بما في ذلك سجلات التدقيق الموثقة (قابلية التدقيق) ومعايير التشفير (الحماية) وقيود الوصول (التحكم) لكل عملية نقل ملفات تحتوي على معلومات صحية محمية (PHI).

ما هي التهديدات الأمنية الأكثر شيوعًا في عمليات نقل الملفات في مجال الرعاية الصحية؟

تعد عمليات نقل ملفات الرعاية الصحية (النقل الإلكتروني للمعلومات الصحية المحمية بين الأنظمة والأقسام والشركاء الخارجيين) أكثر الأهداف شيوعًا لبرامج الفدية وسرقة البيانات واختراق الحسابات، حيث يعترض المهاجمون المعلومات الصحية المحمية أثناء نقلها أو يستغلون ضعف ضوابط الوصول.وفقًا لـ Healthcare IT News، أكدهجوم الفدية على Change Healthcareفي عام 2024 تعرض بيانات ما يقرب من 192.7 مليون فرد للخطر، مما يدل على كيف يمكن لمركز تبادل معلومات واحد تم اختراقه أن يصبح أكبر خرق لبيانات الرعاية الصحية في تاريخ الولايات المتحدة.

تشمل التهديدات الأمنية الشائعة في عمليات نقل الملفات الطبية ما يلي:

اعتراض البيانات: لا تزال عمليات نقل الملفات غير المشفرة أو المحمية بشكل ضعيف عبر البريد الإلكتروني أو البروتوكولات القديمة هي الأهداف الرئيسية.

الوصول غير المصرح به: الحسابات المشتركة، والأذونات الواسعة النطاق، أو الاتصالات غير الآمنة مع الشركاء تعرض المعلومات الصحية المحمية (PHI) للخطر داخليًا وخارجيًا.

إساءة الاستخدام من قبل الموظفين: غالبًا ما يؤدي الإرسال الخاطئ العرضي أو استخدام الأجهزة الشخصية أو التسريب المتعمد إلى حدوث انتهاكات يجب الإبلاغ عنها.

تسوية الطرف الثالث: غالبًا ما تنتقل المعلومات الصحية المحمية إلى المختبرات وشركات الفوترة ومقدمي الخدمات المتخصصة الذين قد لا يفرضون ضوابط كافية.

أعطال تشغيلية: تؤدي الأعطال في سير عمل النقل المخصص إلى فقدان الملفات أو التأخير أو فقدان الوثائق.

كيف تؤثر قواعد HIPAA على متطلبات نقل الملفات الإلكترونية؟

تتطلب قاعدة الخصوصية الخاصة بقانون HIPAA أن يتم الكشف عن أي معلومات صحية محمية (PHI) يتم مشاركتها داخليًا أو خارجيًا فقط للأطراف المصرح لها ولأغراض مشروعة، بينما تفرض قاعدة الأمان ضمانات إدارية ومادية وتقنية لحماية المعلومات الصحية المحمية (PHI) الإلكترونية أثناء نقلها.

وهي تتطلب من الكيانات المشمولة وشركاء الأعمال ضمان الحفاظ على سرية كل عملية نقل ملفات (من خلال التشفير)، والتحقق من صلاحية المستخدم (عن طريق المصادقة متعددة العوامل)، والحفاظ على سلامة البيانات (باستخدام المجموعات الاختبارية أو التوقيعات الرقمية) طوال عملية التبادل.

تتطلب HIPAA من الكيانات المشمولة حماية بيانات PHI أثناء نقلها من خلال:

- ضوابط السريةالتي تحمي البيانات من الاعتراض

- التحقق من الوصوللضمان تبادل المعلومات الصحية المحمية (PHI) بين المستخدمين والأنظمة المصرح لهم فقط

- حماية النزاهةالتي تؤكد عدم تغيير الملفات أثناء النقل

- إمكانية التدقيق الكامللتوثيق من أرسل ماذا ومتى وإلى من

- سياسات متسقة وإدارة مخاطرتحكم جميع سير عمل نقل الملفات

لماذا تعتبر طرق مشاركة الملفات التقليدية غير ملائمة للامتثال لقانون HIPAA؟

أدوات القديمة أو المخصصة للمستهلكين عن تحقيق الغرض المطلوب لأنها تفتقر إلى الضوابط القابلة للتنفيذ والمراقبة ومسارات التدقيق. تعتمد هذه الأساليب على سلوك المستخدم بدلاً من الضمانات القابلة للتنفيذ، مما يؤدي إلى حدوث حالات عدم امتثال متوقعة وزيادة مخاطر الانتهاك.

طرق مشاركة الملفات القديمة ومتطلبات الامتثال

| الطريقة | Core | فجوة HIPAA |

|---|---|---|

| البريد الإلكتروني | إرسال خاطئ، تشفير غير متسق | لا يوجد تحكم موثوق في الوصول أو حماية شاملة |

| FTP/SFTP | بيانات اعتماد ثابتة، رؤية محدودة | عدم كفاية عمليات التدقيق والرقابة القائمة على الأدوار |

| أدوات السحابة الاستهلاكية | روابط عامة، أذونات يديرها المستخدم | لا توجد حوكمة مؤسسية للبيانات الصحية المحمية |

| الأساليب اليدوية/الأساليب المخصصة | USB ، تطبيقات غير معتمدة | عدم وجود رؤية أو تطبيق للسياسة |

استنادًا إلى متطلبات أمن النقل الواردة في القاعدة الأمنية HIPAA § 164.312(e) وإرشادات HHS بشأن حماية المعلومات الصحية المحمية إلكترونيًا.

الميزات الرئيسية التي يحتاجها كل Managed File Transfer من أجل الامتثال لقانون HIPAA

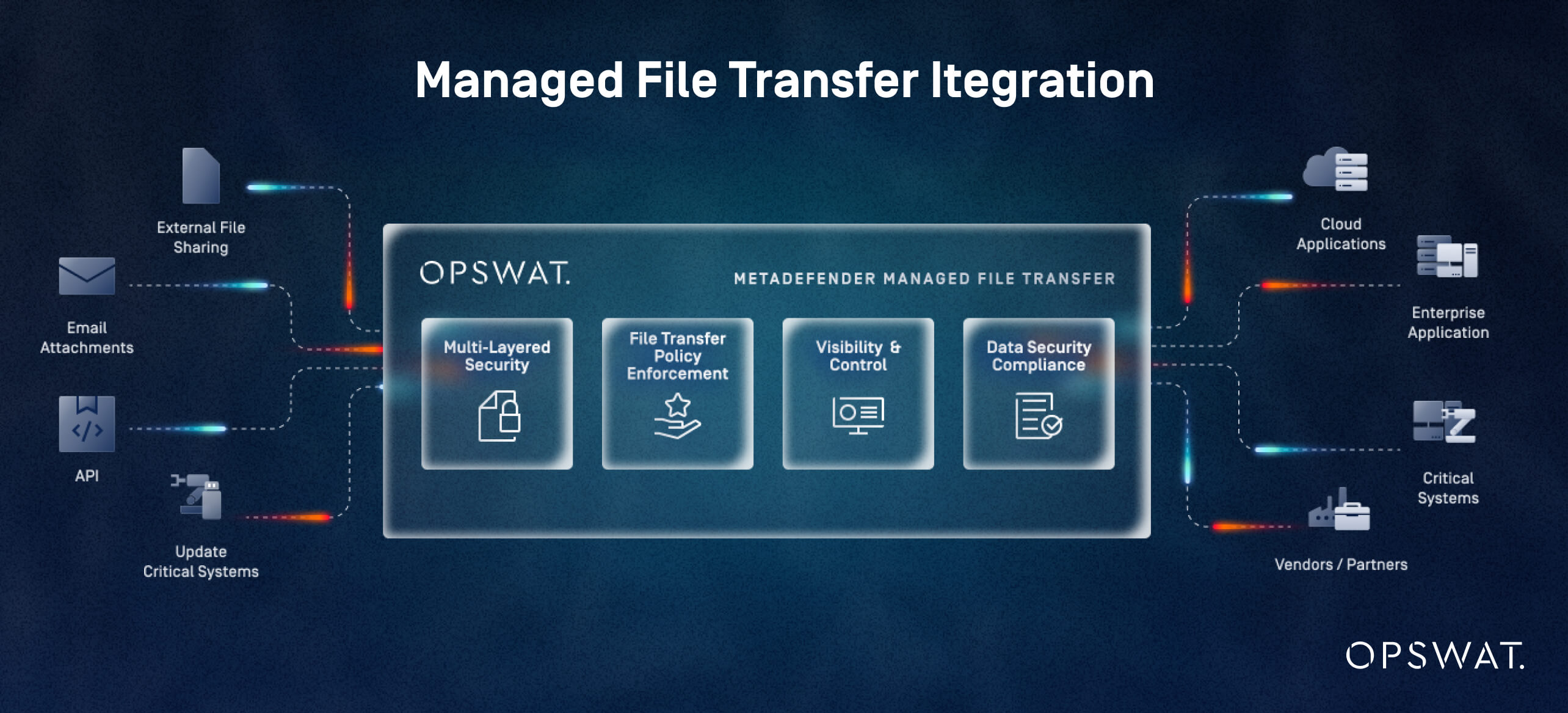

يجب أن تطبق منصة MFT نقل الملفات المُدار) المتوافقة مع HIPAA حماية متسقة (تشفير) والتحقق (مصادقة الوصول) والرؤية (تسجيل التدقيق) في كل عملية نقل PHI. تتوافق الميزات الأساسية بشكل مباشر مع الإجراءات الوقائية المطلوبة: التشفير، والتحكم في الوصول، والتحقق من التكامل، وتسجيل التدقيق، وتطبيق السياسات، وحوكمة الأطراف الثالثة.

حلول MFT الخاصة بالرعاية الصحية هذه الضوابط بقدرات مصممة خصيصًا لتبادل المعلومات الصحية المحمية (PHI) بكميات كبيرة، وسير العمل السريري، وأنظمة الموردين المعقدة بما يتجاوز ما يمكن أن تقدمه الأنظمة العامة بشكل موثوق.

ما هي معايير التشفير المطلوبة لنقل الملفات المتوافقة مع HIPAA؟

تتوقع HIPAA أن يتم حماية المعلومات الصحية المحمية (PHI) أثناء نقلها باستخدام تشفير قوي ومتوافق مع معايير الصناعة. في الممارسة العملية، هذا يعني:

- AES-256 لتشفير الملفات وتشفير البيانات المخزنة

- TLS 1.2 أو أعلى لحمايةالبيانات أثناء النقل

- وحدات تشفير متوافقة مع الخوارزميات الموصى بها من قبل المعهد الوطني للمعايير والتكنولوجيا (NIST)

- تطبيق متسق عبر جميع عمليات النقل الداخلية والخارجية والآلية والمخصصة

وفقًا لإرشادات قاعدة أمان HIPAA الصادرة عن وزارة الصحة والخدمات الإنسانية الأمريكية (HHS) بشأن أمان النقل (§ 164.312(e))، يُعتبر التشفير إجراءً وقائيًا أساسيًا لمنع الوصول غير المصرح به أثناء النقل. يجب أن تضمن MFT دمج متطلبات التشفير في ضوابط السياسة والتكوينات القائمة على الأدوار، مما يمنع المستخدمين من إرسال المعلومات الصحية المحمية (PHI) عبر قنوات غير محمية.

كيف تمنع ضوابط الوصول ومصادقة المستخدم الوصول غير المصرح به إلى المعلومات الصحية المحمية (PHI)؟

يجب أن يقتصر الوصول إلى المعلومات الصحية المحمية (PHI) على الأفراد والأنظمة التي لديها حاجة موثقة ومتعلقة بالعمل (مبدأ الحد الأدنى الضروري بموجب قاعدة الخصوصية HIPAA § 164.502(b)). يجب أن تطبق MFT هذا من خلال:

- RBAC (التحكم في الوصول على أساس الدور) الدقيقالذي يحد من حقوق الرؤية والنقل

- المصادقة متعددة العوامل (MFA)لكل من المستخدمين الداخليين والشركاء الخارجيين

- مصادقة قوية بين الأنظمة، مع استبدال بيانات الاعتماد الثابتة بشهادات أو رموز مميزة

- قيود قائمة على السياساتتحكم من يمكنه إرسال أو استلام أو الموافقة على أو استرداد الملفات التي تحتوي على معلومات صحية محمية (PHI)

تعكس هذه الإجراءات التوقعات الأساسية لقواعد الأمان الخاصة بقانون HIPAA: التحقق من الهوية، ومنح التفويض المناسب، ومنع الكشف غير المصرح به.

ما هي مسارات التدقيق وقدرات إعداد التقارير الضرورية لتدقيقات HIPAA؟

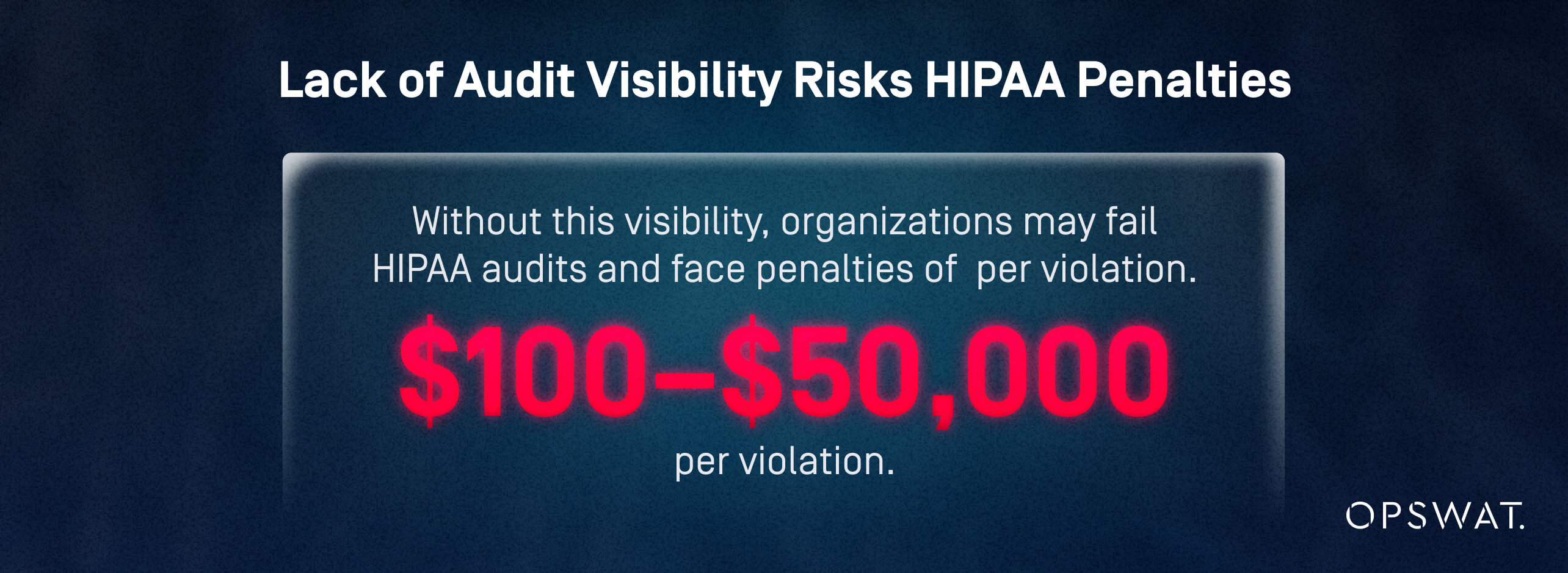

يتوقع المدققون إمكانية التتبع الكامل لكل عملية نقل للمعلومات الصحية المحمية. وبدون هذه الرؤية، لا يمكن للمؤسسات إثبات امتثالها لقانون HIPAA أثناء عمليات التدقيق وقد تواجه إجراءات إنفاذية، بما في ذلك غرامات مالية مدنية تتراوح بين 100 و50,000 دولار لكل مخالفة.

يجب أن يشمل MFT ما يلي:

- من قام بالوصول إلى المعلومات الصحية المحمية أو نقلها

- ما الملف الذي تم نقله، وإلى من، ومن خلال أي سير عمل

- الأحداث الموسومة بختم زمنيالتي تظهر إجراءات الإرسال والاستلام والفشل والحذف

- فحوصات النزاهةالتي تؤكد عدم تغيير الملفات أثناء النقل

- سجلات الأنشطة الإداريةللتغييرات في الإعدادات والسياسات والأذونات

بالإضافة إلى ذلك، تستفيد برامج الرعاية الصحية من:

- مراقبة في الوقت الفعلي وتنبيهاتبشأن التحويلات غير العادية أو انتهاكات السياسات

- سياسات الاحتفاظالتي تضمن بقاء السجلات متاحة للتحقيق أو التدقيق

- تقارير قابلة للتصدير وجاهزة للتدقيقومصممة خصيصًا لاستفسارات HIPAA

كيفحلول MFT Secure مع الموردين الخارجيين؟

"حلول MFT التعاون الآمن مع الأطراف الثالثة من خلال فرض إجراءات مراقبة على عملية الإدماج، وقنوات نقل معزولة، وحوكمة قائمة على السياسات لكل اتصال مع الموردين. تعتمد الرعاية الصحية على شبكة واسعة من المختبرات وشركات الفوترة ومراكز التصوير الطبي ومقدمي الخدمات المتخصصة. يجب أن تضمن MFT المتوافقة مع المعايير تبادل البيانات الخارجية بشكل آمن وخاضع للرقابة.

القدرات الرئيسية لـ MFT

- تحكم في انضمام المستخدمين الخارجيينمن خلال أدوار وموافقات وفترات صلاحية محددة مسبقًا

- قنوات نقل معزولة ومطبقة سياسياً لكل شريك

- Secure تقضي على مرفقات البريد الإلكتروني والروابط غير المدارة

- تنفيذ آلي لعمليات التشفير وضوابط الوصولبغض النظر عن تقنية الشريك

- رؤية مركزية لجميع عمليات النقل من أطراف ثالثة، بما في ذلك حالات الفشل أو سير العمل غير المعتمد

تتطلب HIPAA أيضًا أن يعمل أي مورد يتعامل مع PHI بموجب BAA (اتفاقية شريك الأعمال). يجب أن تعمل MFT على تبسيط عملية انضمام الشركاء من خلال مواءمة BAA والتوثيق لضمان توافق الالتزامات التعاقدية مع الإجراءات الوقائية التقنية.

كيفحلول Managed File Transfer كفاءة عمليات تدقيق HIPAA وإعداد تقارير الامتثال

تعمل MFT المصممة جيدًا على تجميع الأدلة وتطبيق السياسات وتوفير رؤية مستمرة لحركة المعلومات الصحية المحمية (PHI). يمكن لهذه القدرات أن تبسط عمليات تدقيق HIPAA بشكل كبير. بدلاً من جمع السجلات أو لقطات الشاشة أو سجلات الوصول يدويًا من أنظمة متباينة، تدمج MFT جميع أنشطة نقل الملفات في مصدر واحد يمكن البحث فيه. وهذا يقلل من وقت التحضير للتدقيق، ويحسن دقة التوثيق، ويدعم معدلات نجاح أعلى في التدقيق.

تتوافق MFT المخصصة للرعاية الصحية أيضًا مع توقعات HIPAA فيما يتعلق بأمن النقل والتحكم في الوصول وقابلية التدقيق كما هو موضح فيقاعدة أمان HIPAA. تتطابق عناصر التحكم المدمجة فيها مع ما يبحث عنه المدققون: إجراءات حماية متسقة وسجلات كاملة وإثبات أن عمليات نقل المعلومات الصحية المحمية (PHI) تخضع للرقابة.

ما هي الوثائق والأدلة التي يطلبها المدققون من MFT ؟

يطلب مدققو HIPAA عادةً أدلة تثبت ما يلي:

- من قام بالوصول إلى المعلومات الصحية المحمية أو نقلها

- الملفات التي تم نقلها، وإلى من، وبموجب أي سياسة

- عندما تحدث كل عملية نقل، بما في ذلك النجاح والفشل وإعادة المحاولة

- كيف تم فرض النزاهة والتشفير

- التغييرات الإدارية، مثل تحديثات الأذونات أو تعديلات سير العمل

تعمل MFT على أتمتة عملية جمع هذه المعلومات والاحتفاظ بها. على سبيل المثال، تسجل سجلات التدقيق التفصيلية وقدرات إعداد التقارير فيMetaDefender File Transfer™ OPSWATأنشطة المستخدمين ودورات حياة الملفات وأحداث النظام وتنفيذ المهام من خلال عرض مركزي. ويتوافق ذلك بشكل مباشر مع توقعات HIPAA بأن تحتفظ الكيانات المشمولة بسجلات تدقيق كاملة لجميع الأنظمة التي تتعامل مع المعلومات الصحية المحمية (PHI).

كيف يمكن MFT تقليل الوقت والتكلفة اللازمين للتحضير لتدقيق HIPAA؟

تقلل MFT من وقت وتكلفة التحضير للتدقيق من خلال تجميع الأدلة في مكان واحد، وأتمتة سير عمل الامتثال، وتوفير تقارير جاهزة. غالبًا ما يتطلب التحضير اليدوي للتدقيق أيامًا أو أسابيع لإعادة بناء سجلات التحويلات، والتحقق من صحة إعدادات التشفير، وتعقب الأدلة المفقودة عبر الأنظمة المعزولة.

تقلل MFT هذه التكاليف الإضافية من خلال:

- تقارير الامتثال المعدة مسبقًا التي تلخص الوصول والتحويلات والفشل وتنفيذ السياسات

- لوحات تحكم مركزيةتعرض نشاط نقل المعلومات الصحية المحمية (PHI) في نافذة واحدة

- أتمتة سير العملالتي تضمن تطبيق الإجراءات الوقائية المطلوبة (التشفير والمصادقة والموافقات) بشكل متسق وتوثيقها

- سجلات قابلة للبحثتغني عن استرجاع البيانات يدويًا عبر أدوات متعددة

Managed File Transfer MetaDefender Managed File Transfer الأتمتة القائمة على السياسات، وتدفقات الموافقة الإشرافية، والتنسيق المرئي، مما يمكّن الفرق من توحيد طريقة نقل المعلومات الصحية المحمية (PHI) وكيفية تسجيل الامتثال. وتُترجم هذه الكفاءات إلى تخفيضات قابلة للقياس في وقت التحضير للتدقيق وخطوات تصحيحية أقل.

ما هي الميزات التي تدعم المراقبة المستمرة للامتثال والحد من المخاطر؟

حلول MFT الامتثال المستمر لقانون HIPAA من خلال المراقبة المستمرة لنشاط الملفات، واكتشاف الحالات الشاذة، وفرض ضوابط السياسة على جميع عمليات النقل. لا يتم تقييم الامتثال لقانون HIPAA فقط أثناء عمليات التدقيق، بل يجب الحفاظ عليه بشكل مستمر.

حلول MFT الامتثال المستمر لما يلي:

تنبيهات في الوقت الفعلي: قم بتمييز التحويلات غير العادية ومحاولات الوصول غير المصرح بها أو الانحرافات عن سير العمل المعتمد.

الكشف عن الحالات الشاذة وفحوصات التكامل: تحديد السلوك المشبوه للملفات أو التغييرات غير المتوقعة التي قد تشير إلى إساءة الاستخدام أو الاختراق.

تطبيق السياسة في كل عملية نقل: ضمان تطبيق متطلبات التشفير والمصادقة والموافقة بشكل متسق، مما يقلل من الأخطاء اليدوية والحلول المؤقتة.

رؤية مركزية: مراقبة حركة الملفات عبر الأنظمة الداخلية والشركاء الخارجيين.Managed File Transfer MetaDefender Managed File Transfer رؤية كاملة لعمليات النقل والوصول وأحداث النظام.

الوقاية المتقدمة من التهديدات: يزداد اهتمام مدققي الرعاية الصحية بفحص ما إذا كانت المعلومات الصحية المحمية (PHI) محمية من البرامج الضارة أو التلاعب. تقلل MFT OPSWATمثل المسح المتعدد وإبطال المضمون وإعادة البناء وتقييم الثغرات الأمنية، بشكل كبير من مخاطر التهديدات التي تنقلها الملفات.

تعمل هذه القدرات مجتمعة على دعم الامتثال الاستباقي: اكتشاف المشكلات قبل أن تصبح أحداثًا قابلة للإبلاغ عنها، وتقليل احتمالية تعرض المعلومات الصحية المحمية للخطر، وتزويد المراجعين بأدلة موثوقة على المراقبة المستمرة.

أفضل الممارسات لنقل Secure في مؤسسات الرعاية الصحية

بالنسبة لمسؤولي الامتثال والمخاطر، يتطلب تأمين نقل المعلومات الصحية المحمية (PHI) أكثر من مجرد MFT قوية. فهو يتطلب عمليات منظمة وسياسات واضحة وسلوكًا متسقًا من المستخدمين. تركز إجراءات الحماية التي تفرضها HIPAA على الضوابط الإدارية بقدر ما تركز على الضوابط التقنية، مما يعني أن المؤسسات يجب أن تقرن التكنولوجيا بالحوكمة والتدريب والمراقبة. والهدف من ذلك هو ضمان أن يتبع كل نقل للمعلومات الصحية المحمية (PHI) مسارًا يمكن التنبؤ به وقابل للتنفيذ والتدقيق.

ما هي الخطوات اللازمة لوضع سياسة نقل ملفات متوافقة مع قانون HIPAA؟

يجب أن تحدد سياسة نقل الملفات كيفية نقل المعلومات الصحية المحمية (PHI)، ومن المخول بنقلها، والضوابط التي يجب تطبيقها في كل خطوة. تقلل السياسة الواضحة والمنفذة من مخاطر تعرض المعلومات الصحية المحمية (PHI) للخطر وتوائم سلوك الموظفين مع توقعات HIPAA فيما يتعلق بالضمانات الإدارية.

يجب أن تتضمن السياسة القوية ما يلي:

- تحديد الاستخدام المقبول: تحديدمتى يمكن نقل المعلومات الصحية المحمية (PHI)، والطرق المعتمدة لذلك، والأنظمة (بما في ذلك MFT) التي يجب استخدامها.

- وضع قواعد ترخيص المستخدمين والنظام: تفاصيلالوصول القائم على الأدوار، وآليات المصادقة المطلوبة، وسير عمل الموافقة على نقل الملفات.

- فرض حماية التشفير والسلامة: فرضاستخدام معايير التشفير المعتمدة وخطوات التحقق التي تتوافق مع إجراءات حماية نقل البيانات وفقًا لقانون HIPAA.

- متطلبات الاحتفاظ بالوثائق والتخلص منها: ضعجداول زمنية للاحتفاظ بالسجلات والأدلة والملفات المنقولة، بما يتوافق مع توقعات المؤسسة وقانون HIPAA.

- توضيح إجراءات التصعيد والحوادث: تحديدخطوات الإبلاغ عن حالات الفشل في النقل، والانتهاكات المشتبه بها، وانتهاكات السياسة، ومشاكل الشركاء.

- دمج حوكمة الأطراف الثالثة: اشترط إبرام اتفاقيات شراكة تجارية وحدد خطوات انضمام/انسحاب الشركاء الخارجيين.

- المراجعة والتحديث بانتظام:يجب مراجعة السياساتمرة واحدة على الأقل سنويًا أو حتى قبل ذلك إذا طرأت تغييرات على سير العمل أو الأنظمة أو اللوائح.

كيف ينبغي تدريب موظفي الرعاية الصحية على بروتوكولات نقل Secure

يضمن التدريب استخدام الضمانات الفنية بشكل صحيح ومتسق.

تغطي البرامج الفعالة ما يلي:

مواضيع Core

- أدوات نقل الملفات المعتمدة وسير العمل

- كيفية التحقق من هوية المستلم وتفويضه

- تجنب الأساليب غير المعتمدة (مرفقات البريد الإلكتروني، أدوات السحابة الشخصية، USB )

- التعرف على التحويلات الفاشلة أو المشبوهة والإبلاغ عنها

- فهم مبادئ المعلومات الصحية المحمية (PHI) والحد الأدنى الضروري

التردد

- التأهيل الأولي

- دورات تنشيطية سنوية

- تدريب في الوقت المناسب عند تغيير الأنظمة أو سير العمل أو السياسات

طرق التقييم

- اختبارات قصيرة أو تمارين قائمة على سيناريوهات

- أخطاء محاكاة (مثل التحويلات الموجهة إلى عناوين خاطئة) لتعزيز التوقعات

- متابعة موجهة للمستخدمين الذين يكررون الأخطاء

الأخطاء الشائعة التي يرتكبها المستخدمون والتي يجب معالجتها

- إرسال إلى المستلم الخطأ

- استخدام قنوات غير مشفرة أو غير معتمدة

- تحميل الملف الخطأ

- سوء التعامل مع الملفات على الأجهزة الشخصية أو المشتركة

يجب أن يركز التدريب على الدقة والتحقق والاستخدام المتسق MFT حتى يتجنب الموظفون الممارسات التي تتحايل على الضوابط المطلوبة.

ما هي المقاييس الرئيسية التي يجب تتبعها لضمان أمن نقل الملفات بشكل مستمر؟

يجب على مؤسسات الرعاية الصحية تتبع مقاييس محددة لرصد أداء النقل الآمن للملفات. تساعد المراقبة المستمرة على الامتثال الاستباقي لقانون HIPAA واستقرار العمليات. تشمل مؤشرات الأداء الرئيسية ما يلي:

معدلات النقل الفاشلة أو غير المكتملة: قد تشير أحجام الفشل المرتفعة إلى مشكلات في النظام أو ثغرات في العمليات أو مشكلات مع الشركاء.

حالات الوصول غير العادية: قد يشير وجود مستخدمين غير متوقعين أو نشاط خارج ساعات العمل أو تكرار حالات فشل المصادقة إلى محاولات وصول غير مصرح بها.

انتهاكات السياسة: يجب تتبع التحولات التي تتجاوز التشفير أو الموافقات أو سير العمل المطلوبة والتحقيق فيها.

أداء الطرف الثالث: مراقبة معدلات نجاح الشركاء والتأخيرات والاستثناءات الأمنية لضمان الوفاء بالالتزامات التعاقدية وواجبات قانون نقل التأمين الصحي والمسؤولية (HIPAA)

نتائج التدقيق ودورة الإصلاح: تتبع المشكلات المتكررة ومدى سرعة حلها للحفاظ على الاستعداد للامتثال

أحداث الكشف عن التهديدات: إذا أشارت تقنيات منع التهديدات المتقدمة (مثل فحص البرامج الضارة، CDR، تقييم الثغرات الأمنية) إلى وجود مشكلات، فقد تشير الأنماط المتكررة إلى وجود مخاطر كامنة.

تساهم هذه المقاييس في التحسين المستمر: تحديد نقاط الضعف في العمليات، والتحقق من فعالية السياسات، وتحديد أولويات احتياجات التدريب، وضمان التوافق المستمر مع توقعات HIPAA فيما يتعلق بالرصد وإدارة المخاطر.

مقارنةحلول Managed File Transfer : منصات خاصة بالرعاية الصحية مقابل منصات عامة

يجب على مسؤولي الامتثال والمخاطر الذين يقومون بتقييم MFT التمييز بين المنصات التي تكون مجرد "متوافقة مع HIPAA" وتلك المصممة لسير عمل PHI ذي الحجم الكبير. تتوقع HIPAA وجود إجراءات حماية متسقة لأمن نقل الملفات والتحكم في الوصول والتدقيق عبر جميع الأنظمة التي تتعامل مع PHI.

حلول مؤسسات الرعاية الصحية التي تبحث عن حلول قابلة للتطوير وموثوقة وموثوق بها في القطاع من المنصات المصممة خصيصًا لسير عمل المعلومات الصحية المحمية (PHI).حلول MFT الخاصة بالرعاية الصحية هذه المتطلبات إلى جانب الوقاية المتقدمة من التهديدات والتكاملات السريرية في المنتج بشكل افتراضي.

كيفحلول الرائدة المتوافقة مع HIPAA MFT من حيث ميزات الأمان والامتثال؟

تختلف MFT الرائدة المتوافقة مع HIPAA في قوة التنفيذ وعمق التدقيق والأتمتة وقدرات منع التهديدات. فيما يلي مقارنة مبسطة بين MFT العامة "المتوافقة مع HIPAA"حلول MFT الخاصة بالرعاية الصحيةحلول MetaDefender Managed File Transfer التي تستفيد من تقنيات منع التهديدات المتقدمة منMetaDefender

على عكسحلول MFT التقليديةحلول تؤمن قناة نقل الملفات فقط، فإنMetaDefender Managed File Transfer الملف نفسه من خلال الوقاية من التهديدات متعددة الطبقات، و CDR، وتقييم الثغرات الأمنية، وتحليل الصندوق الرملي.

حلول HIPAA الجاهزة مقابلحلول MFT الخاصة بالرعاية الصحية

| القدرة | MFT عام MFT "متوافق مع HIPAA") | MFT مخصص للرعاية الصحية ( ) (على سبيل المثال، MetaDefender MFT) |

|---|---|---|

| التشفير أثناء النقل والتخزين | تشفير قائم على المعايير، قابل للتكوين في كثير من الأحيان | سياسات تشفير قوية ومفروضة على جميع سير العمل مع الحد الأدنى من خيارات المستخدم |

| التحكم في الوصول والموافقات | RBAC الأساسي، الموافقات الاختيارية | RBAC الحبيبي، وتدفقات الموافقة الإشرافية، والتوجيه القائم على السياسات لـ PHI |

| تسجيل عمليات التدقيق وإعداد التقارير | سجلات الأنشطة القياسية | مسارات تدقيق مفصلة للمستخدمين والملفات والمهام وأحداث النظام، بالإضافة إلى تقارير قابلة للتصدير من أجل الامتثال |

| منع التهديدات | مضاد فيروسات أم لا | أمان الملفات متعدد الطبقات: المسح المتعدد، تنقية المحتوى، وتقييم الثغرات الأمنية |

| التكامل والأتمتة | موصلات أدوات تكنولوجيا المعلومات الشائعة | سير العمل المدفوع بالسياسات، والتنسيق المرئي، والتكاملات |

| خيارات النشر | غالبًا ما تكون السحابة أولوية | عمليات نشر مرنة في الموقع وعمليات نشر مختلطة للبيئات الخاضعة للتنظيم والبيئات غير المتصلة بالإنترنت |

ما هي إيجابيات وسلبيات SFTP و MFT ومشاركة الملفات Cloud في مجال الرعاية الصحية؟

تقدم كل من SFTP أدوات مشاركة الملفات السحابية MFT مزايا وقيود مميزة في سياق الامتثال لقانون HIPAA. بالنسبة لمعظم المستشفيات والأنظمة الصحية، يجب أن تكون MFT التي تضع الأمن في المقام الأول هي المعيار لنقل المعلومات الصحية المحمية (PHI)، في حين أن SFTP أدوات السحابية تقتصر على حالات الاستخدام المحدودة النطاق ومنخفضة المخاطر.

إيجابيات وسلبيات SFTPأدوات السحابة MFT

| النهج | الإيجابيات | سلبيات في سياق الرعاية الصحية / HIPAA | الأفضل ملاءمة |

|---|---|---|---|

| SFTP | مدعوم على نطاق واسع؛ أفضل من FTP؛ يمكنه تشفير البيانات أثناء النقل | رؤية وإبلاغ محدودان؛ بيانات اعتماد ثابتة؛ سير عمل يدوي؛ حوكمة ضعيفة للمعلومات الصحية المحمية | تكامل الأنظمة من نقطة إلى نقطة حيث يكون الحجم منخفضًا ويتم التعامل مع الحوكمة في مكان آخر |

| مشاركة الملفات السحابية العامة | سهل الاستخدام؛ تعاون سريع؛ mobile | أذونات يديرها المستخدم، روابط عامة، مكان تخزين البيانات غير واضح، حوكمة محدودة للبيانات الصحية المحمية | تعاون غير متعلق بمعلومات الصحة الشخصية؛ لا يُنصح به كآلية أساسية لنقل معلومات الصحة الشخصية |

| MFT نقل الملفات المُدار] | التحكم المركزي، والأتمتة القائمة على السياسات، والتشفير المتكامل، والتدقيق، والتحكم في الوصول | يتطلب جهدًا في التنفيذ ومواءمة العمليات | الوسيلة الأساسية لنقل المعلومات الصحية المحمية (PHI)، خاصةً عندما يكون الاستعداد لتدقيق HIPAA وسير العمل متعدد الأطراف من الأولويات |

ما هي Managed File Transfer التي تقدم أفضل دعم لعمليات تدقيق الامتثال في مجال الرعاية الصحية؟

عادةً ما يقدم البائعون الذين يقدمون خدمات رعاية صحية جيدة ما يلي:

- نماذج الدعم المراعية للرعاية الصحية: دعم على مدار الساعة طوال أيام الأسبوع، واتفاقيات مستوى الخدمة (SLA) متوافقة مع العمليات السريرية، وموظفون على دراية بمتطلبات قانون نقل التأمين الصحي والمسؤولية (HIPAA).

- التعاقد الجاهز لاتفاقية BAA: اتفاقيات BAA قياسية، وتحديد واضح للمسؤوليات، ووثائق تربط ضوابط المنتج بضمانات HIPAA

- الاستعداد للتدقيق الخدمات: قوالب تقارير الامتثال المعدة مسبقًا، وإرشادات حول تكوين السياسات، والمساعدة في تقديم الأدلة أثناء عمليات التدقيق

- خارطة طريق تضع الأمن في المقام الأول: استثمارات مستمرة في الوقاية المتقدمة من التهديدات، vulnerability detection والتكامل مع سير عمل SIEM و SOC

OPSWAT MFT يضع الأمن في المقام الأول ويجمع بين:

- أمان متعدد الطبقات من خلال تقنيات متطورة لمنع التهديدات مثل الفحص المتعدد، وتنقية المحتوى، وتقييم الثغرات الأمنية، والعزل.

- أتمتة نقل الملفات استنادًا إلى السياسات، والموافقات الإشرافية، والرؤية والتحكم المركزيينالمصممين خصيصًا للبيئات الخاضعة للتنظيم

- تسجيل وإعداد تقارير يركزان على الامتثالويبسطان عمليات تدقيق HIPAA من خلال توفير إمكانية تتبع حركة الملفات والوصول إليها من البداية إلى النهاية

بالنسبة لمسؤولي الامتثال والمخاطر، فإن الموردين الذين يتمتعون بهذه المزيج من العمق الأمني والأدلة الجاهزة للتدقيق والدعم المراعي لقطاع الرعاية الصحية هم الأفضل لتقليل الاحتكاك في عمليات التدقيق وتعزيز الامتثال لقانون HIPAA على المدى الطويل.

خطوات تنفيذ نشر Managed File Transfer المتوافق مع HIPAA Managed File Transfer مجال الرعاية الصحية

يتطلب نشر MFT الذي يضع الأمن في المقام الأول في بيئة الرعاية الصحية تخطيطًا منظمًا، ومواءمة مع إجراءات حماية HIPAA، والتنسيق بين فرق العمل السريرية وتكنولوجيا المعلومات والامتثال والموردين. والهدف من ذلك هو استبدال ممارسات نقل الملفات غير المتسقة وعالية المخاطر بسير عمل قياسي وقابل للتدقيق يتكامل بشكل وثيق مع الأنظمة الحالية مع تقليل الاضطرابات التشغيلية إلى الحد الأدنى.

ما هي الخطوات الرئيسية لتنفيذ Managed File Transfer في بيئة المستشفيات؟

كجزء من التخطيط المبكر، يجب على الفرق إجراء تقييم رسمي للمخاطر لتحديد نقاط الضعف الحالية والتأكد من أن MFT يتوافق مع توقعات HIPAA الإدارية والتقنية للحماية.

تتضمن سلسلة التنفيذ العملية والقابلة للتكرار ما يلي:

- تقييم المتطلبات والمخاطر: تحديد سير عمل المعلومات الصحية المحمية (PHI) والاحتياجات التنظيمية ونقاط التكامل ومقاييس النجاح

- تصميم بنية الحلول ومواءمة أصحاب المصلحة: اختيار نموذج النشر، وتحديد أدوار الحوكمة، وتنسيق فرق الامتثال وتكنولوجيا المعلومات والأمن والفرق السريرية.

- تكوين سياسات الأمان والتكامل: تعيين التوجيه والموافقات وضوابط الوصول وقواعد الاحتفاظ، وتكامل MFT مثل Metascan™Multiscanning Deep CDR™

- اختبار سير العمل وتدريب المستخدمين: التحقق من صحة عمليات النقل والسجلات والتنبيهات والاستعداد للتدقيق؛ تدريب المسؤولين والمستخدمين النهائيين على سير العمل المعتمد

- الإطلاق والمراقبة والتحسين: النشر على مراحل، وتتبع مؤشرات الأداء الرئيسية، وإجراء مراجعات بعد التنفيذ

كيف يمكن لمؤسسات الرعاية الصحية دمج MFT أنظمة EHR وأنظمة الموردين الحالية؟

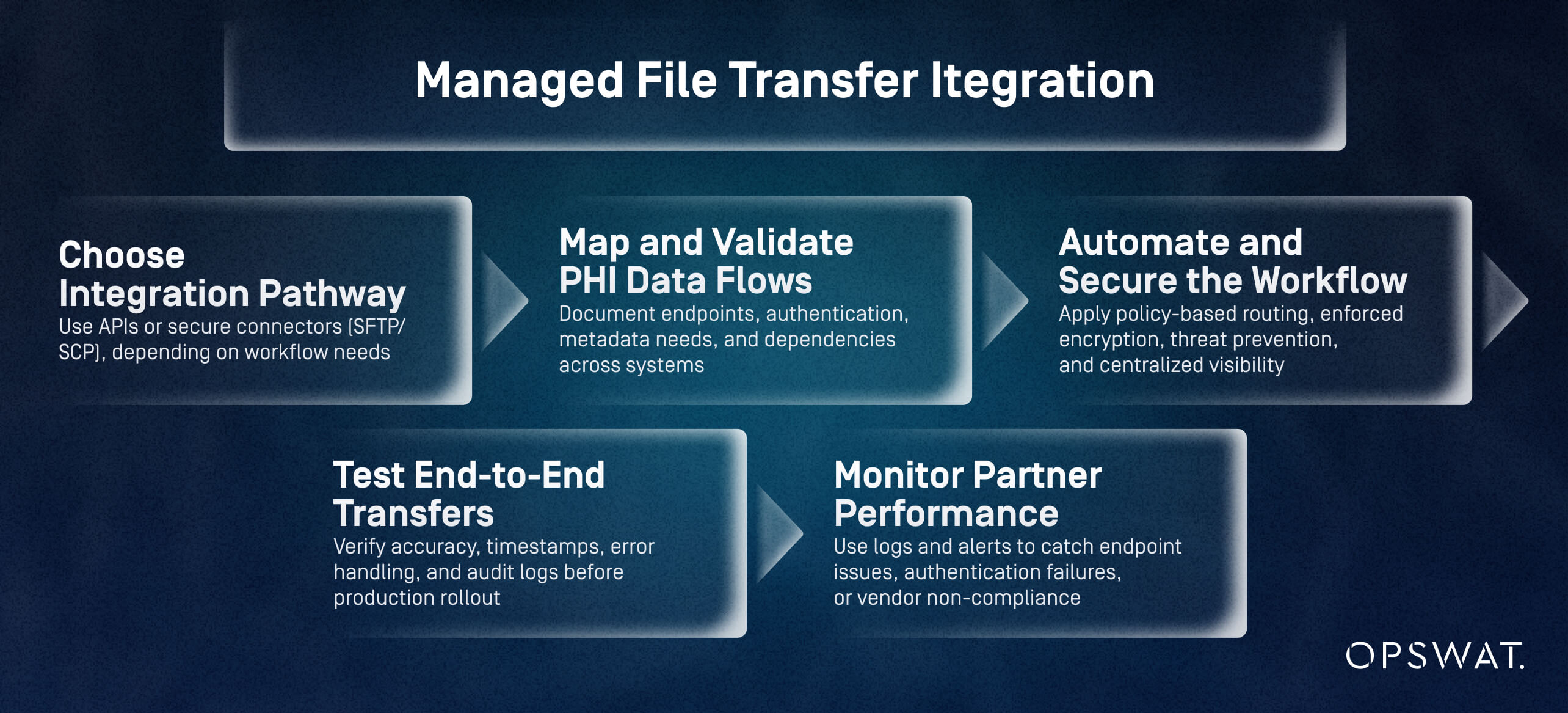

تقوم مؤسسات الرعاية الصحية بدمج MFT أنظمة EHR وأنظمة الموردين عن طريق اختيار طرق اتصال آمنة، وتعيين تدفقات PHI، وأتمتة سياسات نقل الملفات. تتبادل أنظمة EHR وأنظمة الموردين المجاورة كميات هائلة من PHI، مما يجعل الدمج عاملاً حاسماً للنجاح.

MFT الفعالMFT في 5 خطوات:

- اختر مسار التكامل: استخدم واجهات برمجة التطبيقات (API) أو الموصلات الآمنة (SFTP/SCP)، حسب احتياجات سير العمل

- تخطيط وتحقق من صحة تدفقات بيانات المعلومات الصحية المحمية (PHI): توثيق نقاط النهاية والمصادقة واحتياجات البيانات الوصفية والتبعيات عبر الأنظمة

- أتمتة وتأمين سير العمل: تطبيق التوجيه القائم على السياسات، والتشفير المفروض، ومنع التهديدات، والرؤية المركزية

- اختبار عمليات النقل من البداية إلى النهاية: التحقق من الدقة والطوابع الزمنية ومعالجة الأخطاء وسجلات التدقيق قبل طرح الإنتاج

- مراقبة أداء الشركاء: استخدم السجلات والتنبيهات لاكتشاف مشكلات نقاط النهاية أو حالات فشل المصادقة أو عدم امتثال الموردين

ما هي أفضل الممارسات للانتقال من طرق نقل الملفات القديمة إلى MFT

MFT أفضل الممارسات للانتقال إلى MFT تقييم مخاطر النقل، وتخطيط سير العمل، والتحقق من التشغيل المتوازي، وتحسين الحوكمة أثناء انتقال العمليات. تنتقل معظم مؤسسات الرعاية الصحية من مزيج من البريد الإلكتروني وSFTP والتحميل اليدوي والمجلدات المشتركة.

هجرة منظمة

- تحليل المخاطر وتحديد أولويات سير العمل: تحديد مسارات النقل التي تحتوي على الكثير من المعلومات الصحية المحمية أو عالية المخاطر (البريد الإلكتروني، التحميل اليدوي، المجلدات المشتركة) وترحيلها أولاً.

- بيانات الخرائط وإعداد سير العمل الجديد: تحديد التوجيه وقواعد التسمية وقواعد الاحتفاظ وتبعيات النظام

- الانتقال على مراحل مع التحقق المتوازي: قم بتشغيل MFT القديم MFT في وقت واحد، مع التحقق من سلامة وسجلات التوجيه والتدقيق.

- تحسين وتحديث الحوكمة: تطبيق إجراءات الوقاية من التهديدات، وتحسين سير العمل، وتحديث السياسات، وتدريب المستخدمين بناءً على الدروس المستفادة.

قياس قيمة Managed File Transfer الامتثال لمعايير الرعاية الصحية وحماية بيانات المرضى

تعمل MFT المجهزة للرعاية الصحية على تحسين الامتثال لقانون HIPAA وتقليل مخاطر الانتهاكات وتبسيط سير عمل المعلومات الصحية المحمية (PHI). من خلال فرض التشفير والتحكم في الوصول ومنع التهديدات ومسارات التدقيق الكاملة، تحقق المؤسسات عائدًا على الاستثمار من الناحيتين التنظيمية والتشغيلية.

كيف MFT مخاطر انتهاك البيانات وعقوبات عدم الامتثال؟

تقلل MFT من الأسباب الرئيسية لتعرض المعلومات الصحية المحمية (PHI) للخطر: عمليات النقل غير المشفرة، والوصول غير المصرح به، وأخطاء المستخدمين، وعدم كفاية التسجيل. تعمل المنصات الخاصة بالرعاية الصحية على تقليل المخاطر بشكل أكبر باستخدام تقنيات متقدمة لمنع التهديدات.

النتائج الرئيسية للحد من المخاطر:

- التشفير القسري والتحكم في الوصول

- الحماية من البرامج الضارة والتهديدات التي لم يتم اكتشافها بعد

- مسارات تدقيق كاملة تدعم تحقيقات HIPAA

- انخفاض احتمالية التعرض لعقوبات تنظيمية وتكاليف إصلاحية

ما هي النتائج القابلة للقياس لعملية نقل الملفات المُحسّنة؟

MFT تحقق المؤسسات التي تنتقل من البريد الإلكتروني و SFTP وسير العمل اليدوي إلى MFT مكاسب في:

الاستعداد للامتثال

- استرجاع الأدلة بشكل أسرع

- سجلات شاملة وقابلة للتصدير

الكفاءة التشغيلية

- انخفاض حالات الفشل في التحويلات

- تقليل التدخل اليدوي من خلال الأتمتة القائمة على السياسات

الحد من الأخطاء والحوادث

- تقليل عدد الملفات المرسلة بشكل خاطئ

- الكشف المبكر عن الأنشطة غير العادية من خلال التنبيهات في الوقت الفعلي

منع التهديدات

- انخفاض كبير في الملفات الضارة التي تصل إلى الأنظمة السريرية

كيف يمكن لمسؤولي الامتثال إثبات قيمة MFT للمساهمين؟

يستجيب أصحاب المصلحة للمخاطر والتكاليف والتأثير التشغيلي. يمكن لقادة الامتثال التعبير عن القيمة من خلال:

الرسائل الرئيسية

- تقليل التعرض للرقابة التنظيمية من خلال تطبيق الضمانات

- انخفاض احتمالية حدوث خرق وتكاليف الاستجابة

- تقليل نتائج التدقيق وتسريع دورات التدقيق

- تحسين موثوقية التشغيل والتعاون مع الموردين

رابط إلى الأولويات التنظيمية

- سلامة المرضى: نقل المعلومات الصحية الشخصية بشكل موثوق يقلل من التأخير في تقديم الرعاية

- الاستقرار المالي: تجنب الغرامات ووقت التعطل يحمي الهوامش

- الثقة التنظيمية: تعزز حماية المعلومات الصحية المحمية (PHI) السمعة والثقة بين الشركاء

- التحول الرقمي: MFT أساسًا آمنًا للتحديث

MetaDefender Managed File Transferهو حل نقل الملفات المُدار (MFT) OPSWAT الذي يدعم الامتثال التنظيمي من خلال التشفير والتحكم في الوصول وسجلات التدقيق التفصيلية.

لمعرفة كيف يمكن لهذه التقنية وتقنيات منع التهديدات المتقدمة التي توفرها تعزيز الامتثال لقانون HIPAA وتقليل مخاطر تعرض المعلومات الصحية المحمية (PHI) وتبسيط التعاون الآمن عبر نظام الرعاية الصحية الخاص بك، تحدث إلى أحد OPSWAT أو اطلب عرضًا توضيحيًا اليوم.

الأسئلة الشائعة

ما هي أفضل حلول نقل الملفات المدارة حلول تتوافق تمامًا مع HIPAA لمؤسسات الرعاية الصحية؟

تتوافق حلول تفرض التشفير وضوابط الوصول وأتمتة السياسات ومسارات التدقيق الكاملة مع توقعات HIPAA. توفر المنصات التي تركز على الرعاية الصحية، مثل MetaDefender Managed File Transfer مزيدًا من الوقاية من التهديدات وإعداد تقارير الامتثال التي أدوات تفتقر إليها أدوات العامة.

ما هي الميزات التي يجب أن أبحث عنها في MFT لضمان الامتثال لقانون HIPAA في مجال الرعاية الصحية؟

التشفير القسري، RBAC الدقيق، MFA، تسجيل التدقيق التفصيلي، الأتمتة القائمة على السياسات، التعاون الآمن مع الأطراف الثالثة، والوقاية المتقدمة من التهديدات (مثل الفحص المتعدد، CDR، تقييم الثغرات الأمنية).

كيف يمكن مقارنة مختلف مزودي خدمات نقل الملفات المُدارة من حيث الامتثال لقانون HIPAA وميزات الأمان؟

يغطي العديد من مقدمي الخدمات التشفير والتسجيل الأساسي، ولكن المنصات التي تركز على الرعاية الصحية تضيف الموافقات الإشرافية، والكشف المتقدم عن التهديدات، والتقارير التفصيلية، ونماذج النشر المرنة اللازمة للبيئات التي تحتوي على الكثير من المعلومات الصحية المحمية.

ما هي الوثائق أو سجلات التدقيق التيحلول MFT حلول لإثبات الامتثال لقانون HIPAA أثناء التدقيق؟

سجلات التدقيق التي تعرض نشاط المستخدمين، ونقل الملفات، وأحداث النظام، والموافقات، وحالة التشفير، ونتائج النقل.Managed File Transfer MetaDefender Managed File Transfer تقارير مركزية وقابلة للتصدير لمراجعات الامتثال.

كيف يمكنني تنفيذ ضوابط الوصول القائمة على الأدوار والتشفير في نظام نقل الملفات المُدار من أجل الامتثال لقانون HIPAA؟

قم بتكوين RBAC للحد من الوصول إلى المعلومات الصحية المحمية (PHI) حسب الدور، وطلب المصادقة متعددة العوامل (MFA)، وتطبيق التشفير المفروض (مثل AES-256 و TLS 1.2+) عبر جميع سير العمل. تتوقع إجراءات حماية نقل البيانات بموجب قانون HIPAA توفير هذه الحماية بشكل افتراضي.

هل يقدم مزوّدو خدمات نقل الملفات المُدارّة اتفاقيات شراكة تجارية (BAA) وما الذي يجب أن تتضمنه هذه الاتفاقيات؟

نعم. يجب أن تحدد اتفاقيات الشراكة التجارية (BAA) مسؤوليات حماية المعلومات الصحية المحمية (PHI) ومتطلبات الإبلاغ عن الانتهاكات والاستخدامات المسموح بها وتوقعات الأمان المتوافقة مع إجراءات الحماية التي تنص عليها قانون نقل التأمين الصحي والمسؤولية (HIPAA) فيما يتعلق بالنقل والتحكم في الوصول.

ما هي التكاليف النموذجية ونماذج الترخيصحلول MFT المتوافقة مع HIPAAحلول الرعاية الصحية؟

تختلف الأسعار حسب النشر (السحابة، المحلي، الهجين)، الحجم، والتقنيات الإضافية. يقدم معظم البائعين اشتراكات أو تراخيص دائمة؛ وتعكس التكلفة الإجمالية تقارير الامتثال، وأتمتة سير العمل، والوقاية المتكاملة من التهديدات.

ما هي أفضل الممارسات للانتقال من طرق نقل الملفات القديمة إلى MFT التي تلبي متطلبات HIPAA؟

قم بتقييم المخاطر الحالية، ورسم خرائط لسير عمل المعلومات الصحية المحمية (PHI)، والانتقال على مراحل، وإجراء التحقق المتوازي، ودمج الوقاية المتقدمة من التهديدات منذ اليوم الأول. قم بتحديث السياسات والتدريب مع انتقال سير العمل.