بعد تسعة عشر عاما من تطويرها ، تقدمت رموز QR من بدائل الباركود المتخصصة إلى تمكين تريليونات الدولارات في المعاملات المالية. إنهم يربطون العالمين المادي والرقمي. الآن ، يتم استخدامها لمهاجمة البنية التحتية الحيوية.

كما لاحظنا مع أدوات اختصار عناوين URL والارتباطات التشعبية المضمنة، فإن تشويش نقاط النهاية طريقة فعالة لخداع الأشخاص للوصول إلى محتوى ضار. يحتاج المهاجمون فقط إلى تضمين رابط ضار في رمز الاستجابة السريعة، وإرسال رسالة بريد إلكتروني، واستخدام تقنيات الهندسة الاجتماعية، وسيكون لديك حملة تصيد برموز الاستجابة السريعة الفعالة.

سنرشدك إلى كيفية استخدام المهاجمين لرموز QR لاستهداف المؤسسات وكيف يمكنك منع مثل هذه الهجمات.

التصيد الاحتيالي لرمز الاستجابة السريعة:

ناقل هجوم ناشئ

تاريخيا ، كانت رموز QR خيارا غير شائع لمجرمي الإنترنت الذين يستهدفون المؤسسات والبنية التحتية الحيوية. ومع ذلك ، فإنها توفر العديد من المزايا على تضمين رابط التصيد الاحتيالي مباشرة في رسالة بريد إلكتروني. تتمتع طرق تسليم رمز الاستجابة السريعة بفرصة أفضل بكثير للوصول إلى البريد الوارد للهدف عن طريق تجنب مرشحات مكافحة البرامج الضارة والبريد العشوائي لأن المهاجمين يمكنهم تضمين رموز QR داخل صورة PNG أو مرفق PDF.

في حين أن استخدام رموز QR للتصيد الاحتيالي قد يبدو غير بديهي في البداية - يجب على الضحية استخدام كاميرا هاتفه لمسح الرمز ضوئيا على جهاز آخر حتى يعمل المخطط - فإن انتشار رموز QR للمعاملات المالية و 2FA يخلق إحساسا بالشرعية والإلحاح الذي يتلاعب بالمستخدمين لمسح الرمز. علاوة على ذلك ، يخفي الترميز عنوان URL الذي يؤدي إليه ، مما يجعل من الصعب على المستخدمين الحكم على شرعيته.

المصدر: الرابط

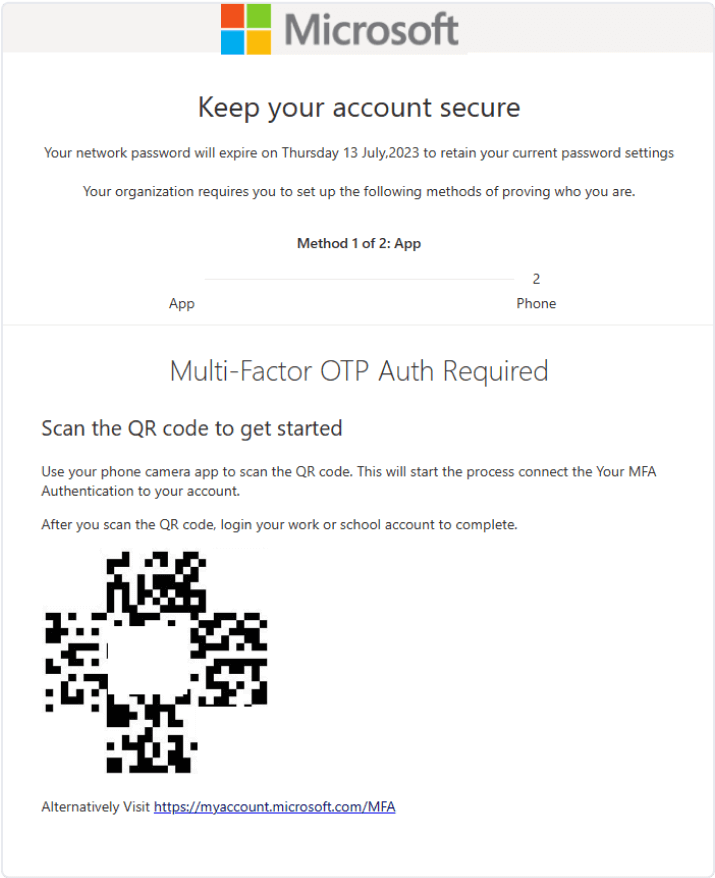

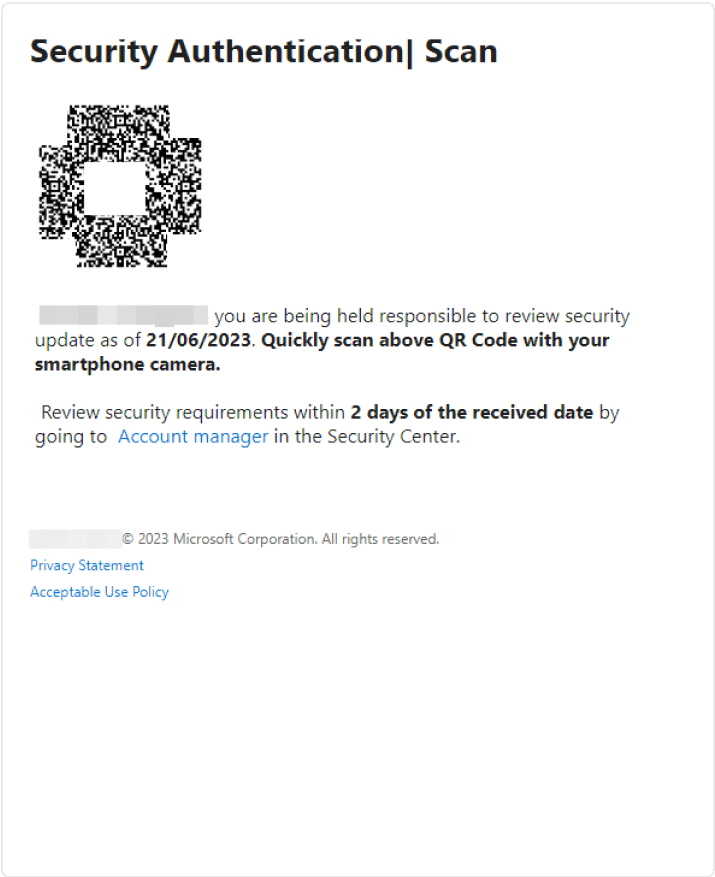

أطلقت حملة تصيد احتيالي حديثة ، مستمرة منذ مايو 2023 ، سلسلة من رموز QR الضارة للحصول على بيانات اعتماد حساب Microsoft من المستخدمين المطمئنين. الهدف الأبرز هو شركة طاقة بارزة مقرها في الولايات المتحدة.

ومع ذلك ، ليس قطاع الطاقة فقط هو الذي يتعرض للتهديد. كما كانت المنظمات التي تغطي قطاعات التمويل والتأمين والتصنيع والتكنولوجيا في مرمى النيران. منذ اكتشافها ، شهدت الحملة نموا مذهلا يزيد عن 2,400٪.

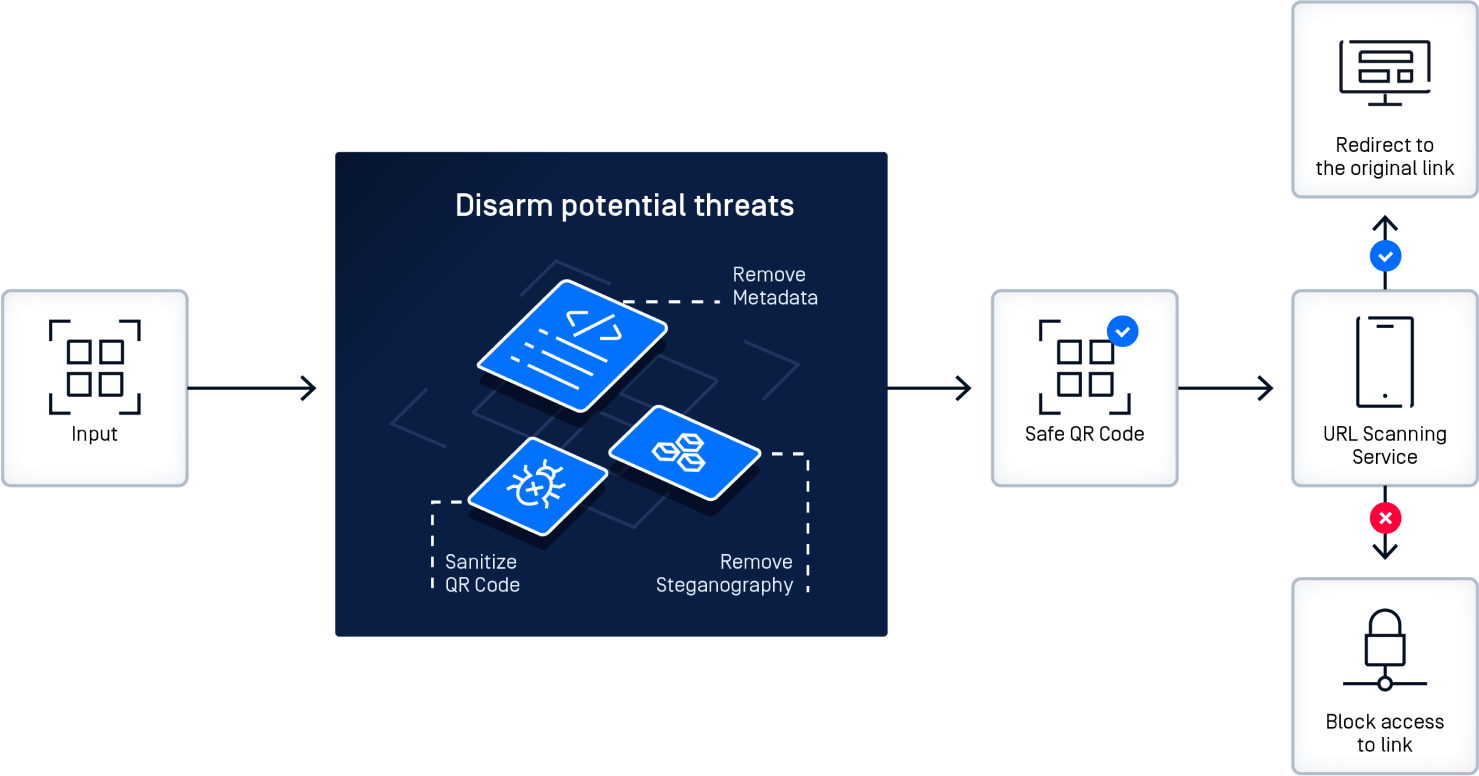

قم بتعطيل رموز QR الضارة باستخدام تقنية Deep CDR™

تستغل هجمات رموز QR حقيقة أن العين البشرية لا تستطيع قراءة المعلومات المشفرة. وبالتالي، يثق المستخدمون في أن الرمز سيقودهم إلى عنوان URL الصحيح أو يؤدي الوظيفة المقصودة منه. تعرض تقنيةOPSWAT Deep Content Disarm and Reconstruction Deep CDR™) عنوان URL المقروء للبشر والمشفّر في رمز QR، بحيث يمكن للمستخدمين التحقق من شرعية عنوان URL قبل مسحه ضوئيًا.

رسم تخطيطي يوضح كيف تعمل تقنية Deep CDR™ على إبطال مفعول التهديدات في رمز الاستجابة السريعة.

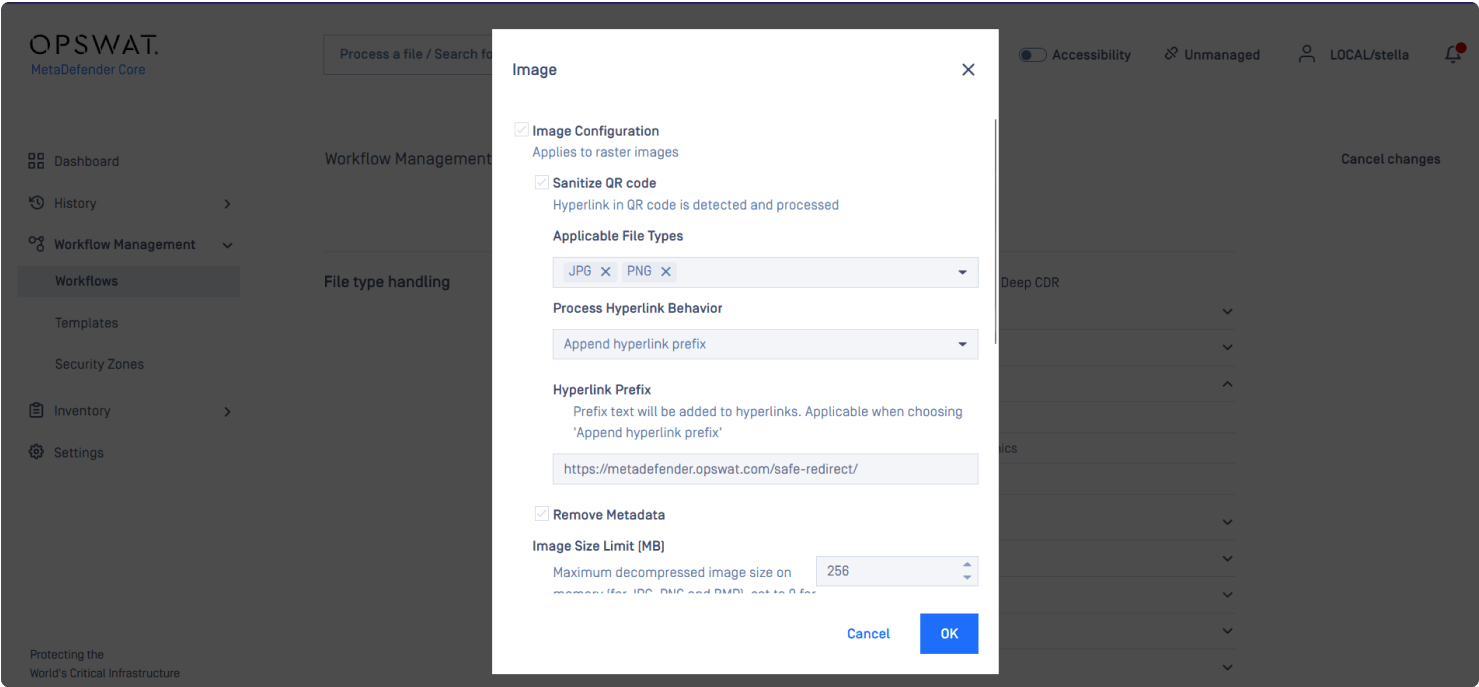

عادةً ما يستخدم المهاجمون عناوين URL مقنعة أو مختصرة لخداع المستخدمين. يمكن لتقنية Deep CDR™ فحص عنوان URL باستخدام MetaDefender Cloud URL Redirect لتحديد ما إذا كان ضارًا. إذا كان عنوان URL آمنًا، يتم توجيه المستخدمين إلى الموقع. إذا كان مشبوهًا، يتم تنبيههم بتحذير. يمكنك تكوين تقنية Deep CDR™ للعمل مع أي خدمة فحص عناوين URL.

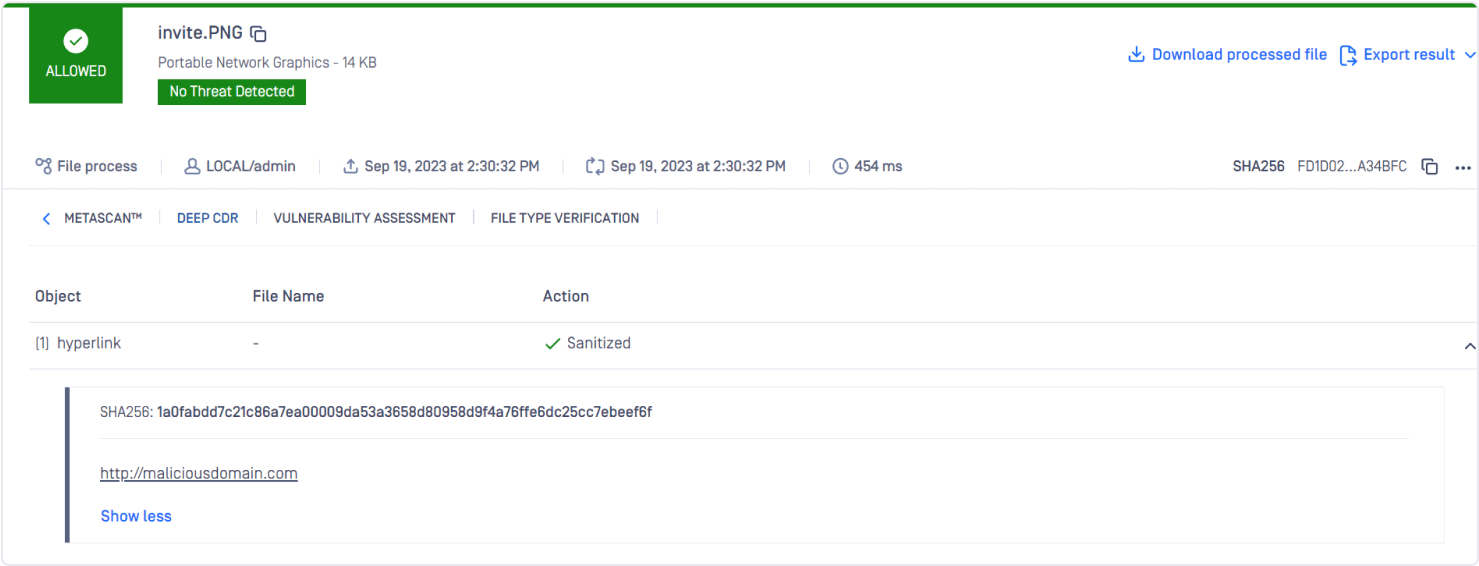

نظرًا لأن رموز QR غالبًا ما تكون قائمة على الصور، فإنها يمكن أن تخفي التهديدات باستخدام تقنية إخفاء المعلومات. يمكن لتقنية Deep CDR™ أن تخفف بشكل فعال من هذه المخاطر المحتملة، كما هو موضح هنا.

رمز الاستجابة السريعة قبل وبعد التعقيم باستخدام تقنية Deep CDR™. تحتوي الصورة على اليسار على رمز مضمن لهجوم رمز استجابة سريعة ضار. تم تعقيم الصورة على اليمين باستخدام تقنية MetaDefender CDR™.

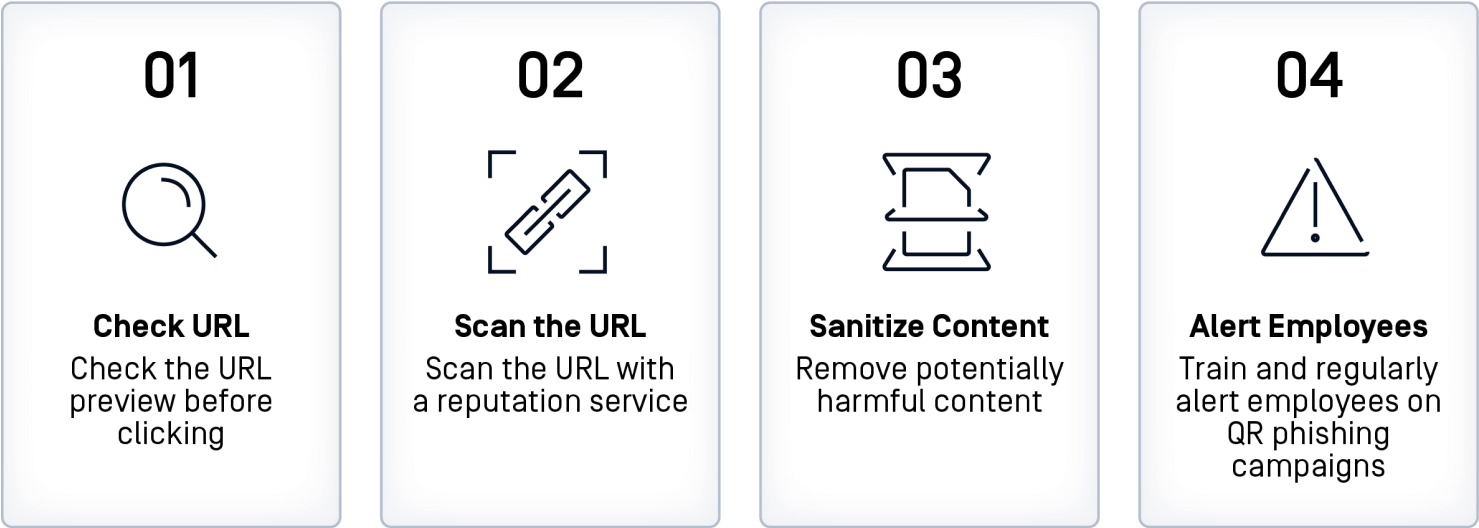

OPSWAT أفضل الممارسات لأمان رمز الاستجابة السريعة

أدى انتشار رموز QR والثقة فيها إلى توسيع نطاق الهجمات. ومع ذلك، فإن الوعي بالتهديد المتزايد لرموز QR والتدابير الوقائية المناسبة يمكن أن يساعد المستخدمين والشركات على البقاء في مأمن. توفر تقنية Deep CDR™ أمانًا متقدمًا لمكافحة هذا النوع من الهجمات الناشئة.

مع استمرار نمو استخدام رموز QR، ستستمر أيضًا استغلالات المجرمين الإلكترونيين لها في حملات التصيد الاحتيالي والبرمجيات الخبيثة. يسلط التصيد الاحتيالي باستخدام رموز QR الضوء على أهمية اليقظة المستمرة والحاجة إلى اعتماد حلول أمنية مبتكرة حلول التهديدات المتطورة باستمرار.

توفر إمكانات تقنية Deep CDR™ حماية كافية ضد التصيد الاحتيالي باستخدام رموز QR من خلال استخراج وفحص محتويات رموز QR لاعتراض الهجمات قبل أن تضر بالأجهزة والبيانات. يتيح لنا الجمع بين الوعي المعزز والممارسات الآمنة والتكنولوجيا المتقدمة الاستفادة من مزايا رموز QR مع التخفيف من مخاطرها.