تظل مستندات Microsoft Office واحدة من أكثر أدوات فعالية أدوات عمليات الاختراق الإلكتروني. فهي تحظى بالثقة، وتستخدم على نطاق واسع، وتعد جزءًا لا يتجزأ من العمليات اليومية. وتُظهر الأنشطة الأخيرة المرتبطة بجهات تهديد روسية، إلى جانب الثغرات الأمنية مثل CVE-2026-21509، السبب وراء استمرار اعتبار Office نقطة دخول موثوقة، لا سيما في البيئات الحساسة وذات القيمة العالية.

الثغرة الأمنية: استغلال الثقة المتأصلة في التصميم

سمحت الثغرة الأمنية CVE-2026-21509 للمهاجمين بتحويل مستند Office شرعي إلى أداة هجومية، بحيث كان الاستغلال يحدث أثناء المعالجة العادية للملف. بدون ماكرو. بدون تحذيرات. بدون أي مؤشرات خطر واضحة. بدا المستند عاديًا لأنه، من الناحية الهيكلية، كان كذلك بالفعل.

هذه هي المشكلة. فملفات Office عبارة عن حاويات معقدة. فهي تدعم الكائنات المضمنة والمراجع والمحتوى الديناميكي المصمم لتعزيز الإنتاجية. وهذا التعقيد نفسه يتيح للمهاجمين مجالاً لإخفاء مسارات التنفيذ داخل العمليات العادية لمعالجة المستندات.

كيفية عمل الثغرة الأمنية

يتضمن Microsoft Office «مدير الأمان» الذي يعمل كحارس للكائنات المضمنة. وعندما يصادف Office كائن OLEObject، فإنه يتحقق من قائمة الحظر (Kill Bits) لتحديد ما إذا كان هذا الكائن يشكل خطراً.

يستغل الثغرة الأمنية CVE-2026-21509 آلية الثقة هذه بشكل مباشر. حيث يقوم المهاجمون بتضمين خصائص وعلامات محددة ضمن بنية XML للمستند. وتُقدم هذه العلامات، في جوهرها، بيانات اعتماد إلى «مدير الأمان»، مشيرةً إلى أن «هذا الكائن موثوق به، فلا داعي لفحصه». ويستجيب «مدير الأمان» لذلك، فيتم تنفيذ كائنOLEObjectالخبيث دون أي تدقيق.

يحدث الاستغلال في مرحلة مبكرة، أثناء عملية تحليل وعرض الملف. ولا يشترط أن يبدو الملف ضارًا؛ بل يكفي مجرد فتحه.

نمط، وليس حالة شاذة

تتبع الثغرة الأمنية CVE-2026-21509 نمطًا مألوفًا.

في الثغرة الأمنية CVE-2024-30103، استغل المهاجمون الطريقة التي يتعامل بها برنامج Office مع القوالب عن بُعد، مما سمح بتنفيذ التعليمات البرمجية دون الحاجة إلى ماكرو وبأقل قدر من تفاعل المستخدم. وقبل ذلك، تم استغلال الثغرة الأمنية CVE-2023-36884 بشكل نشط من قبل مجموعات مرتبطة بدول معينة، وذلك من خلال مستندات Office مُعدة خصيصًا لهذا الغرض والتي يتم تشغيلها أثناء العرض العادي.

تؤكد كل حالة على نفس النقطة: يتم الاستغلال في مرحلة مبكرة، أثناء عملية تحليل النص وعرضه. ولا يشترط أن يبدو المستند خبيثًا؛ بل يكفي مجرد فتحه.

يتوافق هذا النهج تمامًا مع طريقة عمل مجموعات التهديد الروسية. فهي تفضل التقنيات التي تندمج في سير العمل العادي، وتتجنب المؤشرات الصارخة، وتستغل الثقة بدلاً من فرض الدخول بالقوة.

الدرس الحقيقي المستفاد من ثغرات «أوفيس زيرو دايز»

لا يتعلق الدرس بثغرة أمنية واحدة أو حملة واحدة. بل يتعلق بمساحة الهجوم نفسها.

عادةً ما تُعامل مستندات Office على أنها بيانات، وليست محتوى قابلاً للتنفيذ. وتستغل الثغرات الأمنية الحديثة هذا الافتراض. ولا يمكن لفرق الأمن الاعتماد على معرفتها بالثغرة الأمنية النشطة أو طريقة الاستغلال المتداولة في أي وقت معين. وتنجح هجمات «اليوم صفر» تحديداً لأنها تظل مجهولة حتى لحظة استخدامها.

بالنسبة للمؤسسات التي تدير أنظمة حساسة، فإن هذا يغير معادلة الأمان. فلا يمكن أن ينصب التركيز على تحديد الثغرة الأمنية بعد فتح المستند. بل يجب أن ينصب التركيز على منع المستندات من تنفيذ أي منطق خفي على الإطلاق.

كيف تتعامل OPSWAT مع هذا التهديد

OPSWAT لتحدي "صفر يوم" في Office من خلال تقنيتين متكاملتين: تقنية Deep CDR™ التي تمنع الاستغلال عن طريق إزالة إمكانية التنفيذ، في حينSandbox Adaptive Sandbox النية الحقيقية للوثائق الخبيثة من خلال تحليل السلوك.

تقنية Deep CDR™: تحييد الثغرات الأمنية من خلال التطهير الهيكلي

تعالج تقنية Deep CDR™المشكلة من جذورها من خلال اتباع نهج "عدم الثقة" في التعامل مع بنية الملفات.

بدلاً من تحديد ما إذا كان المستند ضارًا أم لا، تعامل تقنية Deep CDR™ الملفات المعقدة على أنها غير آمنة افتراضيًا. فهي تقوم بتفكيك المستند وإزالة جميع العناصر النشطة والقابلة للاستغلال — مثل البرامج النصية والكائنات المضمنة والهياكل المشوهة — ثم تعيد بناء نسخة نظيفة تحافظ على محتوى العمل.

كيف تعمل تقنية Deep CDR™ على إيقاف الثغرة الأمنية CVE-2026-21509

تعمل تقنية Deep CDR™ وفق مبدأ يختلف جذريًا عن مبدأ عمل Office Security Manager. فهي لا تقيّم مدى الموثوقية، ولا تتحقق من القوائم السوداء، ولا تحلل العلامات. بل تكتفي بإزالة جميع المحتويات التي تخالف السياسة، بما في ذلك كائنات OLEObjects.

من خلال تفكيك المستند وإزالة كل عنصر نشط وقابل للاستغلال قبل إعادة بنائه، تعمل تقنية Deep CDR™ على تعطيل آلية الاستغلال. ولا يتبقى أي كائنات OLEObjects قابلة للتنفيذ، سواء كانت موثوقة أم لا. ويحتفظ المستند الناتج بالمحتوى التجاري، لكنه لا يمتلك القدرة على التنفيذ.

لا يتطلب هذا النهج معرفة بـ CVE-2026-21509 أو أي متغير مستقبلي. فإذا كان الاستغلال يعتمد على بقاء الكائنات المضمنة في بيئة المستخدم، فإنه يفشل بحكم تصميمه.

بالنسبة إلى مسؤولي أمن المعلومات، فإن هذا يغير منظور النقاش حول المخاطر. فلم تعد ثغرات «اليوم صفر» في Office مشكلة تتعلق بالمعلومات الاستخباراتية، بل أصبحت خيارًا تصميميًا. فقد يصل الملف، لكنه يصل دون أن يكون قادرًا على تنفيذ أي منطق خفي.

SandboxAdaptive : كشف النوايا الخبيثة من خلال تحليل السلوك

بينما تعمل تقنية Deep CDR™ على منع الاستغلال من خلال التطهير الهيكلي، Adaptive Sandbox نهجًا مختلفًا: تنفيذ المستند في بيئة خاضعة للرقابة ومراقبة ما يفعله بالفعل.

لماذا يُعد تحليل السلوك أمرًا مهمًا

يُظهر الثغرة الأمنية CVE-2026-21509 سبب وجود حدود للتحليل الثابت. تبدو المستندات الخبيثة المرتبطة بحملة APT28 في أوكرانيا طبيعية من الناحية الهيكلية. ولا تُعتبر العلامات المضمنة في ملفات XML بمثابة توقيعات واضحة لبرامج ضارة. وتواجه طرق الكشف التقليدية صعوبات لأن هناك ما هو "خاطئ" بشكل واضح يمكن اكتشافه.

Sandbox Adaptive Sandbox " بطريقة مختلفة. فبدلاً من محاولة تحديد الأنماط الخبيثة في الكود الثابت، تقوم بتنفيذ المستند في بيئة خاضعة للرقابة وتراقب سلوكه الفعلي.

كيفSandbox منصة " Adaptive Sandbox "Sandbox حملة APT28

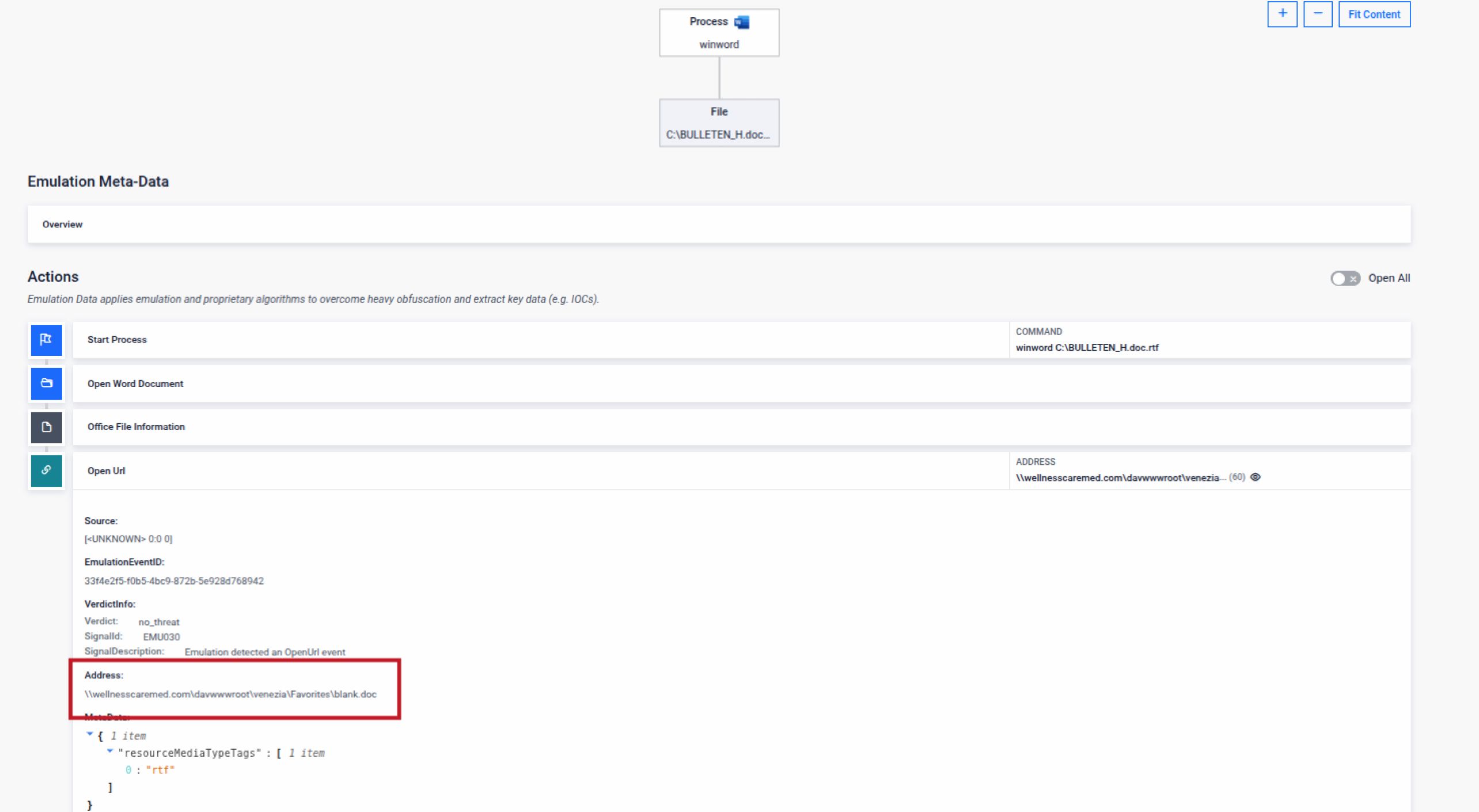

عندماSandbox Adaptive Sandbox المستندات الخبيثة التي تستغل الثغرة الأمنية CVE-2026-21509، لم تبحث عن توقيعات الاستغلال المعروفة. بل قامت بتشغيل المستند وراقبت ما حدث.

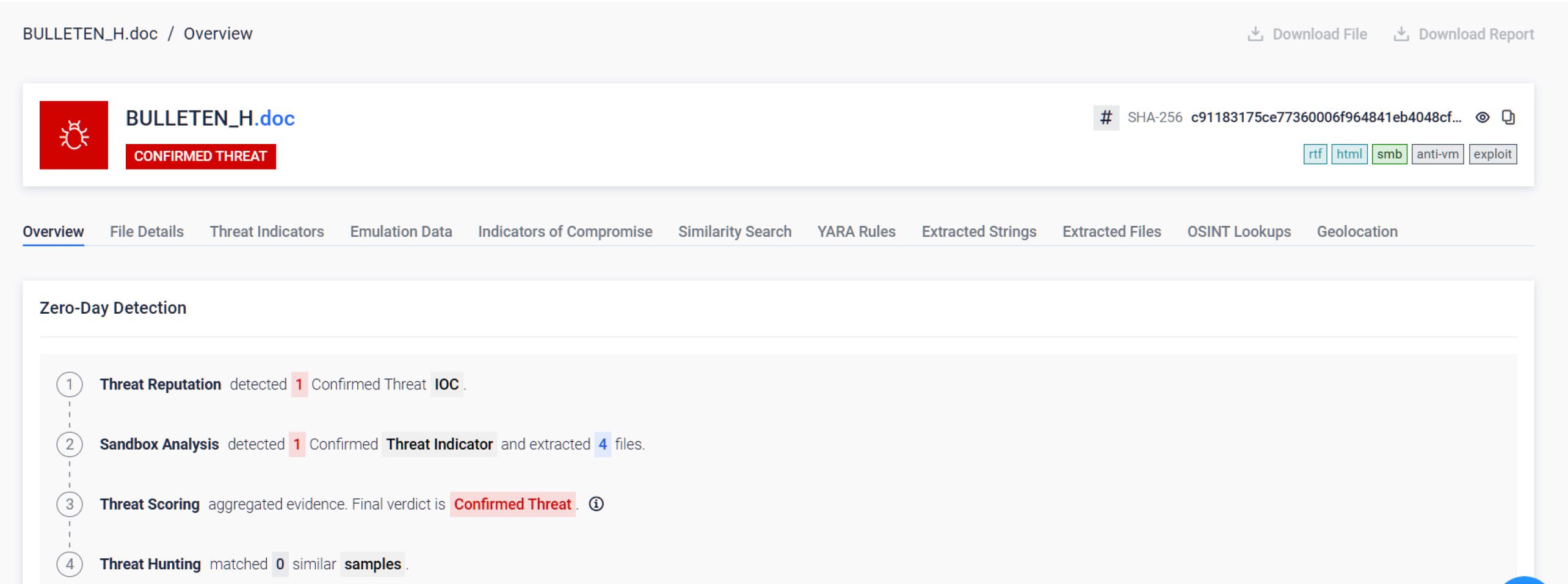

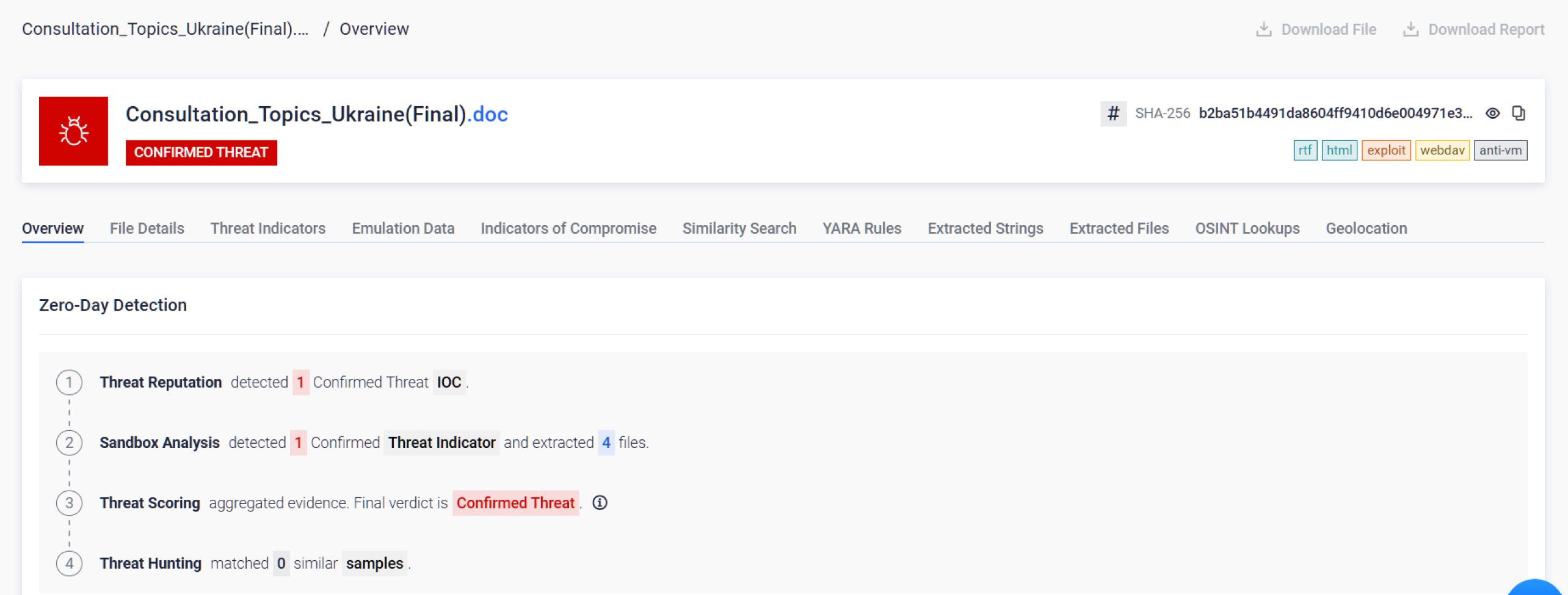

مستندات ضارة فعلية تستغل الثغرة الأمنية CVE-2026-21509

بمجرد فتح الملف، تم تشغيل كائن OLEObject المضمن، تمامًا كما أراد المهاجم. ولكن بدلاً من الوصول إلى شبكة الضحية، كشف الكائن عن هدفه الحقيقي: إنشاء اتصال WebDAV ببنية تحتية تابعة لجهات تهديد خارجية لجلب الحمولة الخاصة بالمرحلة التالية.

ما يهم هو سلوك الشبكة هذا. وليس بنية XML. ولا وجود علامات معينة. بل الإجراء الفعلي الذي يتخذه المستند عندما تُتاح له فرصة التنفيذ.

Sandbox Adaptive Sandbox ومحاكاة جميع العناصر النشطة والقابلة للاستغلال، مما يؤدي إلى إنشاء ملف تعريف سلوكي كامل. وحتى في حالة وجود ثغرة أمنية غير معروفة، إذا حاول مستند ما الاتصال بخوادم خارجية، أو تنزيل حمولات إضافية، أو تنفيذ أوامر مخفية، أو إنشاء اتصالات للتحكم والتوجيه،Sandbox Adaptive Sandbox هذا السلوك قبل وصول المستند إلى المستخدمين.

إذا كان كائن OLEObject يحتوي على شفرة خبيثة، فإن Adaptive Sandbox من خلال التنفيذ السلوكي، وليس من خلال مطابقة التوقيعات.

تقنيتان تعملان معًا

بالنسبة للمؤسسات التي تعمل في بيئات عالية المخاطر،Sandbox تقنية Deep CDR™ Adaptive Sandbox أدوارًا مختلفة ولكنها متكاملة:

- تقنية Deep CDR™ للوقاية: تضمن عدم تمكن المستندات التي تدخل النظام من تنفيذ أي برمجيات خبيثة. يتم إزالة القدرة على الاستغلال قبل وصول الملف إلى المستخدمين. استخدم هذه التقنية عندما يتعين تطهير المستندات لضمان تسليمها بأمان إلى المستخدمين النهائيين.

- Sandbox : تكشف عن النوايا السلوكية للوثائق المشبوهة من خلال التنفيذ الخاضع للرقابة، مما يدعم استخبارات التهديدات والاستجابة للحوادث والتحليل الجنائي. استخدم هذه الميزة عندما تحتاج إلى فهم الغرض المحدد الذي صُممت الوثيقة من أجله.

يستغل الثغرة الأمنية CVE-2026-21509 الثقة في بنية الملف. تعمل تقنية Deep CDR™ على إزالة البنية القابلة للاستغلال.Sandbox بيئة الاختبار Adaptive Sandbox الغرض الذي صُممت من أجله عملية الاستغلال.

لا يتطلب أي من هذين النهجين معرفة الثغرة الأمنية مسبقًا. وكلاهما يضمن ألا تضطر مؤسستك، عند ظهور ثغرة «يوم الصفر» جديدة في Office، إلى الانتظار لمعرفة تأثيرها.

الخلاصة: الأمن من خلال التصميم، وليس من خلال الكشف

ستستمر الثغرات الأمنية في برامج Office في الظهور. وسيواصل المهاجمون استغلال تعقيد الملفات لأن هذه الطريقة ناجحة. والنتيجة العملية بسيطة: في البيئات عالية المخاطر، يجب أن تكون مستندات Office آمنة بطبيعتها. لا أن تكون خاضعة للمراقبة. ولا أن تكون «نظيفة على الأرجح». بل آمنة عند فتحها.

لن يكون CVE-2026-21509 آخر ثغرة أمنية في Office يستغلها قراصنة روس. فربما تكون الثغرة التالية موجودة بالفعل. والسؤال الوحيد المهم هو: هل ستتاح للوثائق فرصة تنفيذ برمجيات خفية في بيئتك؟

تعرف على المزيد حول كيفية دمج تقنية Deep CDR™ Adaptive Sandbox في نظام الأمان الحالي لديك.