وفقًا لتقرير المخاطر السيبرانية لمنتصف عام 2024 الذي حلل اتجاهات نشاط القرصنة واستجابات الصناعة، شهد قطاعان أكبر زيادات في المطالبات في عام 2024: التصنيع والبناء. ارتفع التصنيع من 15.2% من جميع المطالبات في عام 2023 إلى 41.7% من جميع المطالبات في عام 2024.

يمكن للابتكار أن يجذب الجهات الفاعلة للتهديدات

على مدار الثمانين عامًا الماضية، كانت هذه الشركة رائدة في مفاهيم مثل التغيير، والتجميع المرن، والأتمتة، والمحاكاة الحاسوبية، والرؤية الآلية، والروبوتات.

كانت أول وحدة تحكم منطقية قابلة للبرمجة (PLC) في العالم، والتي قدمتها هذه الشركة في عام 1969، تقنية رائدة للتحكم في المعدات على خطوط الإنتاج. ومع ذلك، وبعد مرور 55 عامًا، أصبحت هذه الأنظمة ذاتها هدفًا رئيسيًا للجهات الفاعلة السيئة التي تهدف إلى تعطيل بيئات التصنيع والتأثير عليها.

يمكن أن يؤدي اختراق وحدة التحكم المنطق المنطقية القابلة للبرمجة إلى تمكين المهاجمين من اختراق شبكات أكثر أمانًا يمكن لمحطة عمل المتعاقد الوصول إليها، مما يشكل مخاطر كبيرة. كما تستهدف الجهات الفاعلة السيئة أيضًا الفضول البشري من خلال هجمات USB إسقاط الهجمات خارج مصانع الإنتاج في هذه الشركة، على أمل نشر البرمجيات الضارة.

كيف يمكن للمقاولين إدخال المخاطر في الشبكات Industrial

لاختراق شبكة حساسة شديدة التأمين، غالبًا ما تستهدف الجهات الفاعلة في مجال التهديدات مهندسين ومقاولين من جهات خارجية.

أولاً، يقوم المخترق باختراق وحدة تحكم منطقية قابلة للبرمجة (PLC) والتي يمكن أن تواجه مستوى منخفضاً من الحماية أثناء اتصالها بالإنترنت. بعد ذلك، يخدعون المهندس للاتصال بوحدة التحكم المنطقية القابلة للبرمجة (PLC) المخترقة من محطة العمل الهندسية الخاصة بهم.

تُستغل الثغرات عندما يبدأ المهندس إجراء تحميل يقوم بنقل البيانات الوصفية والتكوينات والتعليمات البرمجية النصية من جهاز PLC المخترق إلى محطة العمل الخاصة به. يُمكّن الجهاز المخترق الآن المهاجم من اختراق أجهزة PLC إلى شبكات أخرى أكثر أمانًا يمكن لمحطة عمل المتعاقد الوصول إليها.

حدد الباحثون الأمنيون طريقة الهجوم هذه بالذات المعروفة باسم "هجوم PLC الشرير". وخلال بحثهم، تم تحديد نقاط الضعف في برمجيات محطات العمل الهندسية من عدة بائعين، بما في ذلك ABB (B&R Automation Studio)، و Emerson (PAC Machine Edition)، و GE (ToolBoxST)، و Ovarro (TwinSoft)، و Rockwell Automation (Connected Components Workbench)، و Schneider Electric (EcoStruxure Control Expert)، و Xinje (XD PLC Program Tool).

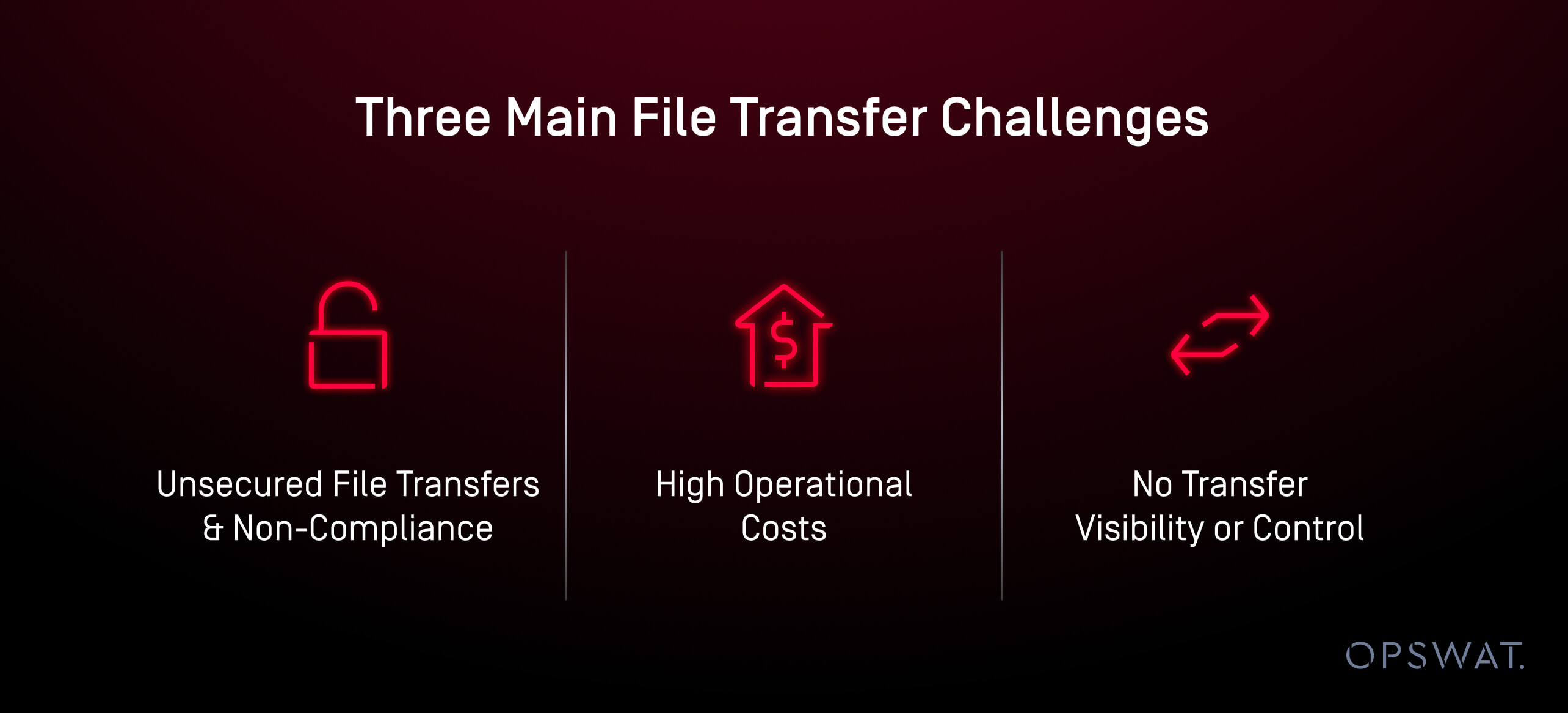

ثلاثة تحديات رئيسية في نقل الملفات

- عمليات نقل الملفات غير الآمنة وعدم الامتثال: المتكاملون المتصلون مباشرةً بمحطات عمل ضارة محتملة تحتوي على برمجيات ضارة غير معروفة أو برمجيات ضارة منعدمة. لا تستهدف الجهات الفاعلة الضارة كيانات كبيرة مثل هذه الشركة ليس فقط لتعطيل الأعمال ولكن أيضًا لتعطيل الاقتصاد وسوق الأسهم أو للحصول على فدية كبيرة. خطوط إنتاجها موصولة بالهواء، دون اتصال بالإنترنت الخارجي، للحماية من مثل هذه التهديدات الإلكترونية.

- ارتفاع التكاليف التشغيلية: أدت الفحوصات الأمنية المطولة للملفات إلى إطالة أوقات انتظار المتعاقدين الخارجيين، مما أدى إلى نفقات كبيرة ولكن يمكن تجنبها. عندما يتعطل خط إنتاج، فإن ذلك يكلف مليون دولار لكل ساعة من الإيرادات المفقودة. لذلك، تبذل الشركة جهوداً كبيرة لحماية خطوط التصنيع الخاصة بها من التهديدات الإلكترونية.

- لا توجد رؤية أو تحكم في النقل: بدون التحكم المستند إلى الأدوار، لم يكن من الممكن التدقيق في الملفات التي تم إرسالها، ومن قام بنقل الملفات، وإلى أين تم إرسالها.

حل OPSWAT: MetaDefender Managed File Transfer MFT)

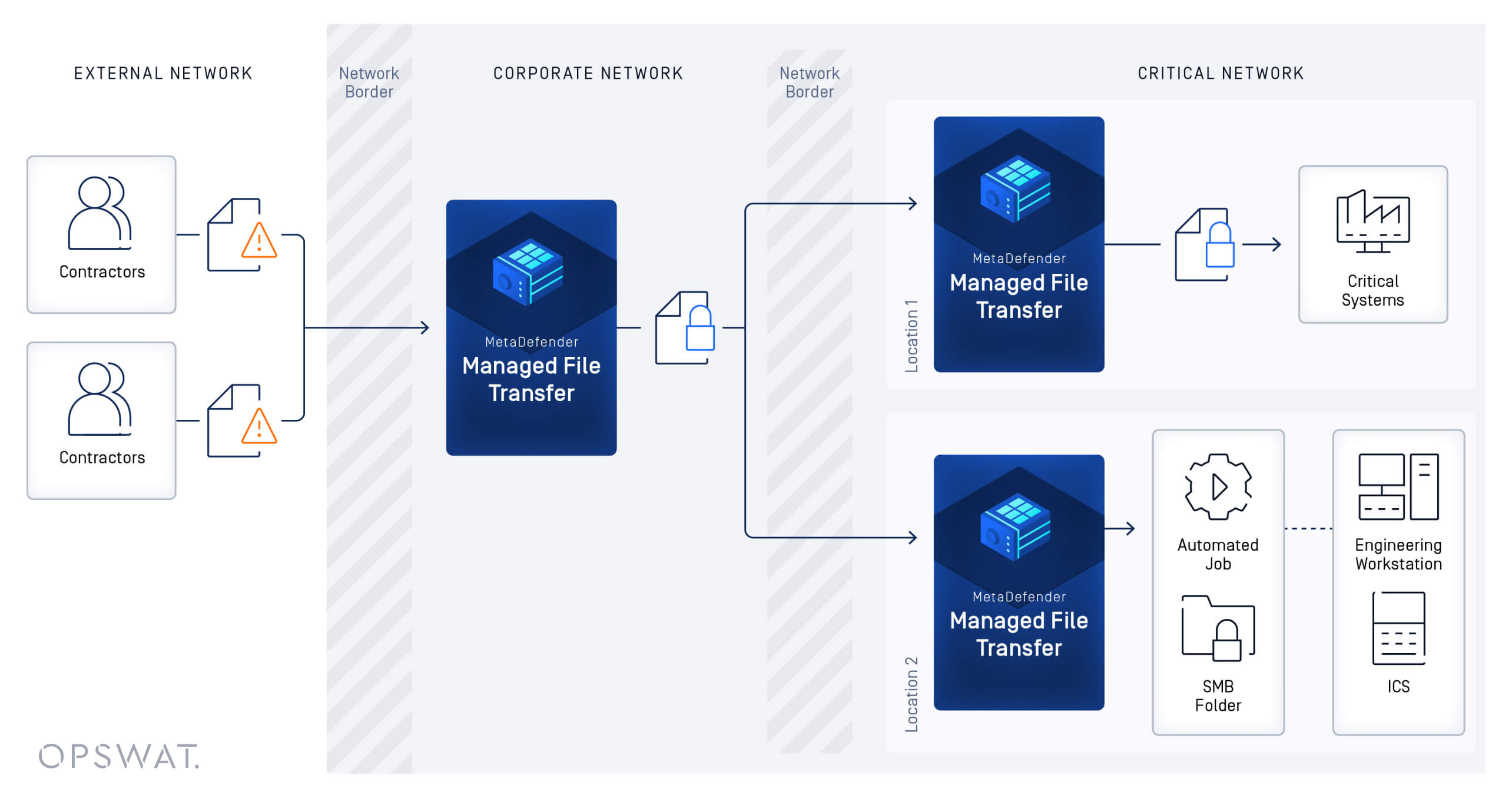

وبفضل MetaDefender Managed File Transfer (MFT)، تمكنت هذه الشركة من تحسين الإنتاجية والأمان بشكل كبير، حيث تمكّنت من ممارسة رؤية وتحكم جديدين. نظام نقل الملفات المُدار (MFT) MFT تعمل بوابة الضيف الآن كمحور أساسي لجميع عمليات تحميل الملفات ونقلها.

وهذا يمكّنهم من الحفاظ على مستوى عالٍ من الحماية للبنية التحتية للتكنولوجيا التشغيلية الخاصة بهم بينما يتمتع المستخدمون والمشغلون الخارجيون بمرونة وسرعة نقل الملفات. يتحكم الموظفون تحكماً كاملاً في تواريخ انتهاء صلاحية وصول المتعاقدين ويتم الآن تخفيف مخاطر الأمن السيبراني على أجهزة التحكم المنطقي القابلة للبرمجة الضعيفة.

ولضمان التدفق المستمر للبيانات والحفاظ على عمليات المصنع دون انقطاع، فقد حظروا الوسائط الطرفية مثل USB وبطاقات SD. وقد أثر ذلك على قدرة البائعين على تحديث البرامج الثابتة PLC على خطوط الإنتاج.

كان الهدف هو تعطيل منافذ USB على جميع منافذ الإنتاج في جميع محطات العمل الإنتاجية -12,500 منفذ على مستوى العالم وإيقاف عملية التسلل بشكل دائم.

تبدأ العملية بنقل الملفات بشكل آمن، حيث يقوم المقاولون بتحميل ملفاتهم إلى أنظمة MetaDefender Managed File Transfer MFT) قبل وصولها إلى بيئات OT/الصناعية. لا تعزز هذه العملية السابقة للوصول الإنتاجية فحسب، بل تحافظ أيضًا على تدابير أمنية قوية ضد الهجمات المحتملة على وحدات التحكم المنطقية القابلة للبرمجة (PLCs).

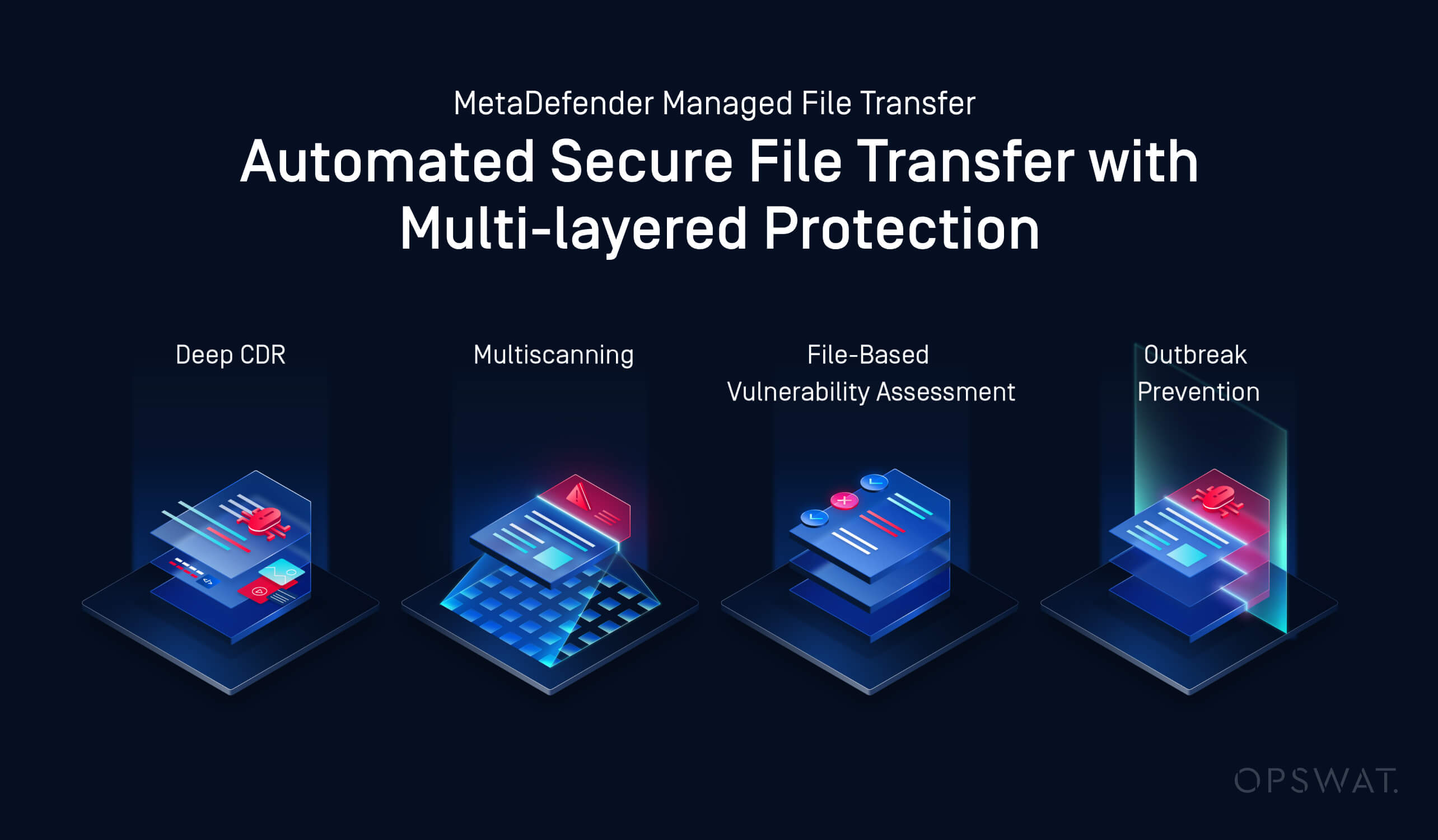

كجزء من هذه العملية، يتم فحص الملفات التي تم تحميلها باستخدام مزيج من Multiscanning—باستخدام ما يصل إلى 30 محركًا لمكافحة البرامج الضارة—وتقنية Deep CDR™ (إبطال مفعول المحتوى وإعادة بنائه)، التي تعمل على تحييد التهديدات اليومية المستندة إلى الملفات. بمجرد فحص هذه الملفات بدقة، يتم تسليمها إلى المواقع المخصصة لها، حيث يتم إجراء تحليلات إضافية، بما في ذلك تقييمات الضعف وتقنيات الوقاية من تفشي الفيروسات، لضمان سلامتها.

كما يعمل MetaDefender Managed File Transfer MFT) على أتمتة عملية نقل الملفات، مما يلغي الحاجة إلى المعالجة اليدوية ويقلل بشكل كبير من الأخطاء. تتيح هذه الأتمتة للمقاولين الوصول بسرعة إلى بيئة OT بينما تخضع ملفاتهم لعدة مستويات من التحقق الأمني، مما يتيح للشركة تحقيق مستويات جديدة من المرونة التشغيلية والتحكم والكفاءة.

علاوة على ذلك، يوفر الحل رؤية واضحة وتحكمًا واضحًا للموظفين. ويمكنهم بسهولة إنشاء حسابات ضيوف لتسهيل عمليات نقل ملفات OT الداخلية وتنظيم المواقع الفرعية التي يمكن للمقاولين المزامنة معها. تأتي حسابات الضيوف هذه مزودة بتواريخ انتهاء الصلاحية، مما يعزز الأمان من خلال تحديد المدة التي يمكن للمتعاقد الوصول إلى النظام.

كما تم إضفاء الطابع المركزي على إدارة الملفات، مما يسمح بعمليات نقل سلسة وآمنة بين مواقع متعددة. يدعم هذا النهج المركزي سيناريوهات التوزيع المعقدة، سواء بين الوحدات التنظيمية المختلفة أو مع الشركاء الخارجيين.

يتم تعزيز الأمن بشكل أكبر من خلال التحكم في الوصول القائم على الأدوار، والذي يضمن عدم السماح للمقاولين والموردين بالوصول إلى الملفات والوظائف إلا على النحو المصرح به من قبل المشرفين عليهم. يضمن هذا المستوى من التفصيل الامتثال للوائح حماية البيانات.

يمتد التحكم في الوصول أيضًا إلى الإدارة القائمة على الموقع. تقتصر حسابات ضيوف المقاولين على مواقع MetaDefender Managed File Transfer MFT) المحددة بواسطة امتيازات المستخدم المخصصة لهم، مما يضمن أن الأنظمة الحساسة لا يمكن الوصول إليها إلا من قبل الموظفين المصرح لهم. للحفاظ على المساءلة، يسجل النظام جميع عمليات وصول المستخدمين وحركات البيانات وأحداث النظام، مما ينتج سجلات تاريخية تفصيلية يمكن تدقيقها.

لا تتوقف التدابير الأمنية للحل عند هذا الحد. فهو يراقب باستمرار حالات تفشي البرمجيات الضارة باستخدام التحليل المتكرر للملفات، والذي يستفيد من كل من Multiscanning و Sandbox التقنيات لاكتشاف البرمجيات الضارة المحتملة في يوم الصفر وتحييدها. يتم فحص الملفات مقابل أحدث تعريفات الفيروسات مع كل عملية فحص، مما يحافظ على حماية النظام من التهديدات المتطورة.

تلعب تقنية Deep CDR™ Technology دورًا حاسمًا في منع الهجمات المتطورة من خلال تحييد المحتوى النشط الضار المحتمل المضمن في الملفات، مع ضمان الحفاظ على وظائف الملفات سليمة. تدعم هذه التقنية أكثر من 175 تنسيقًا للملفات وتتحقق من أكثر من 1000 نوع من الملفات، مما يوفر حماية شاملة لمجموعة واسعة من البيانات.

وأخيرا، Adaptive Sandbox تجمع هذه الميزة بين تحليل الملفات الثابتة، والكشف الديناميكي عن التهديدات، وخوارزميات التعلم الآلي لتصنيف التهديدات غير المعروفة سابقًا. كما تدمج هذه الميزة البحث الآلي عن التهديدات والتعرف الفوري عليها مع أنظمة استخبارات التهديدات الأوسع نطاقًا، مما يضمن تطبيق تدابير دفاعية استباقية.

بالإضافة إلى ذلك، يقوم برنامج OPSWAT الحاصل على براءة اختراع File-Based Vulnerability Assessment بالكشف عن الثغرات الأمنية داخل التطبيقات والملفات، باستخدام مليارات من نقاط البيانات لربط الثغرات الأمنية عبر مكونات البرمجيات وأدوات التثبيت والملفات الثنائية الأخرى. تعمل هذه التقنية على تخفيف المخاطر بفعالية قبل التثبيت، مما يساهم في أمن وسلامة النظام بشكل عام.

النتائج وردود الفعل

أدى تطبيق MetaDefender Managed File Transfer MFT) OPSWAT إلى تحسين أمن وكفاءة نقل الملفات بشكل كبير لهذه الشركة العالمية المتخصصة في صناعة السيارات، مما يحمي بنيتها التحتية التشغيلية من التهديدات المحتملة ويضمن سير العمليات بشكل سلس.

لقد كان هذا جهدًا تعاونيًا حقًا ليس فقط عبر فرق العمل ولكن عبر 15 مصنع إنتاج على مستوى العالم، لزيادة بصمة الأمن السيبراني للمؤسسة ووعيها بشكل كبير، مما أدى إلى بدء حقبة جديدة من ثقافة الأمن السيبراني.

والآن، مع وجود الحل، لا يوجد أي انقطاع في سير العمل في شركة السيارات.

لمعرفة المزيد عن كيفية استفادة البنية التحتية الحيوية الخاصة بك من MFT الرائد في الصناعة OPSWATMetaDefender Managed File Transfer MFT)، تواصل مع أحد OPSWAT اليوم.