في شهر يناير 2025 وحده، تلقى المعهد الوطني للمعايير والتكنولوجيا والابتكار 4,085 ثغرة أمنية مذهلة في شهر يناير 2025 وحده، مما أدى إلى بداية عام شديدة الخطورة بشكل استثنائي مع تصاعد التهديدات التي يتم استغلالها بشكل نشط. ومن أبرز هذه الثغرات، الثغرة الأمنية CVE-2025-21298، وهي ثغرة أمنية في نظام التشغيل Microsoft Windows OLE من دون نقر (تنفيذ التعليمات البرمجية عن بُعد) في نظام التشغيل Microsoft Windows OLE، وقد حصلت على درجة CVSS 9.8. وتسمح هذه الثغرة الأمنية للمهاجمين باختراق الأنظمة ببساطة عن طريق خداع المستخدمين لمعاينة رسالة بريد إلكتروني خبيثة بتنسيق RTF في Outlook - دون الحاجة إلى نقرات.

في هذه المدونة، نحلل في هذه المدونة الفروق الفنية الدقيقة لهذه الثغرة، ونستكشف كيف OPSWAT MetaDefender Core للتخفيف من حدة تهديدات يوم الصفر هذه، وتقديم توصيات قابلة للتنفيذ للمؤسسات.

فهم نقاط الضعف

الاستفادة من تقنية الهجوم بدون نقرات

يستغل هجوم النقر الصفري الثغرات البرمجية لإطلاق هجوم دون أي تدخل من المستخدم. وهذا يعني أنه يمكن تثبيت البرمجيات الخبيثة أو تنفيذ إجراءات خبيثة أخرى على جهاز المستخدم دون أن ينقر الهدف على رابط أو يفتح ملفاً أو يتخذ أي إجراء، مما يجعلها خطيرة بشكل خاص ويصعب اكتشافها.

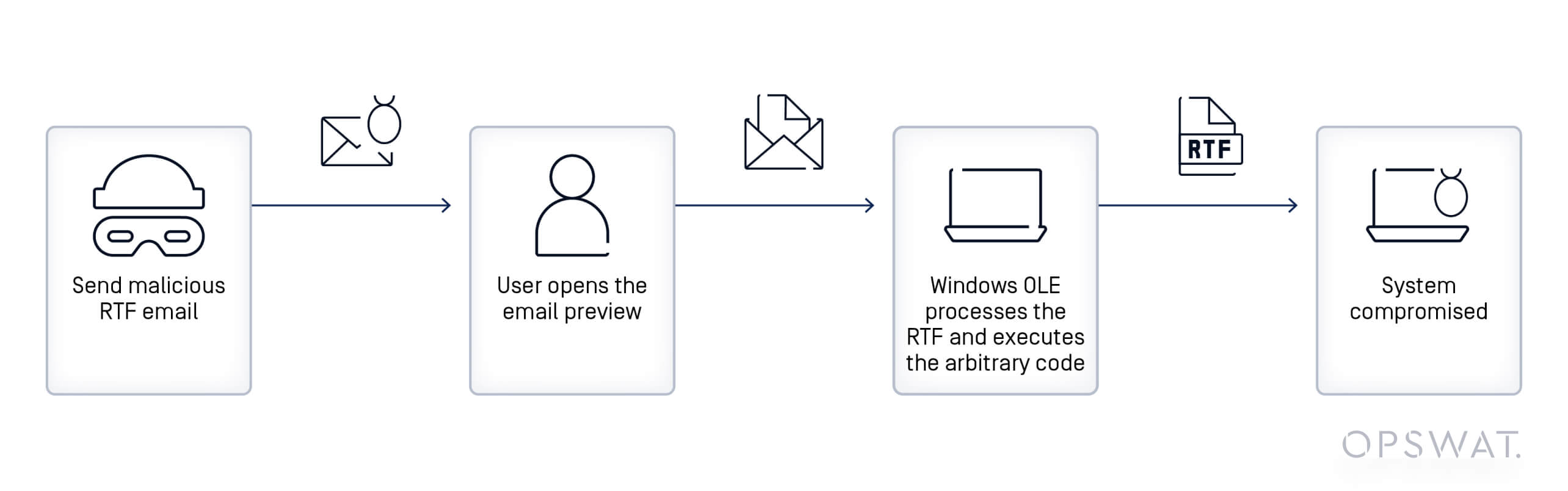

التدفق الهجومي CVE-2025-21298

توجد الثغرة الأمنية في نظام Windows OLE، وتحديداً في OLE32.DLL المكتبة UtOlePresPresStmToContentsStm الدالة. تقوم هذه الدالة بمعالجة تحويل البيانات داخل هياكل تخزين OLE ولكنها تحتوي على مشكلة تلف في الذاكرة يمكن للمهاجمين استغلالها لتنفيذ تعليمات برمجية عشوائية.

يقوم المهاجم بإرسال مستند RTF مصمم خصيصاً يحتوي على كائنات OLE خبيثة عبر البريد الإلكتروني. عند وصولها إلى نظام الضحية، يقوم عميل البريد الإلكتروني بمعالجة المرفق عندما يقوم المستلم بفتح الرسالة أو معاينتها في Microsoft Outlook. يتفاعل نظام Windows OLE مع الكائنات المضمنة، مستخدماً نظام Windows OLE الضعيف UtOlePresPresStmToContentsStm دالة لمعالجة OLE.

خلال هذه المرحلة، تحاول الدالة تحويل البيانات داخل هياكل تخزين OLE، مما يؤدي إلى تلف الذاكرة. ويؤدي تلف الذاكرة هذا إلى تمكين RCE، مما يمنح المهاجمين القدرة على تنفيذ أوامر عشوائية على النظام المخترق بنفس امتيازات المستخدم الحالي.

تم بالفعل نشر ثغرة لإثبات صحة مفهوم CVE-2025-21298 على GitHub لإعادة إنتاج هذا الهجوم.

منع الثغرات الأمنية في يوم الصفر باستخدام OPSWAT MetaDefender Core

تمثل ثغرات يوم الصفر أكثر التهديدات تحدياً في مجال الأمن السيبراني الحديث، حيث تظهر بشكل غير متوقع ويمكن استغلالها قبل أن يتوفر الوقت الكافي للبائعين لإصدار تصحيحات. وغالباً ما تتيح هذه الثغرات الخطيرة اختراقاً فورياً للنظام، مما يمنح المدافعين الحد الأدنى من الوقت للرد. وتُعد الثغرة CVE-2025-21298 ثغرة خطيرة بشكل خاص من ثغرات يوم الصفر.

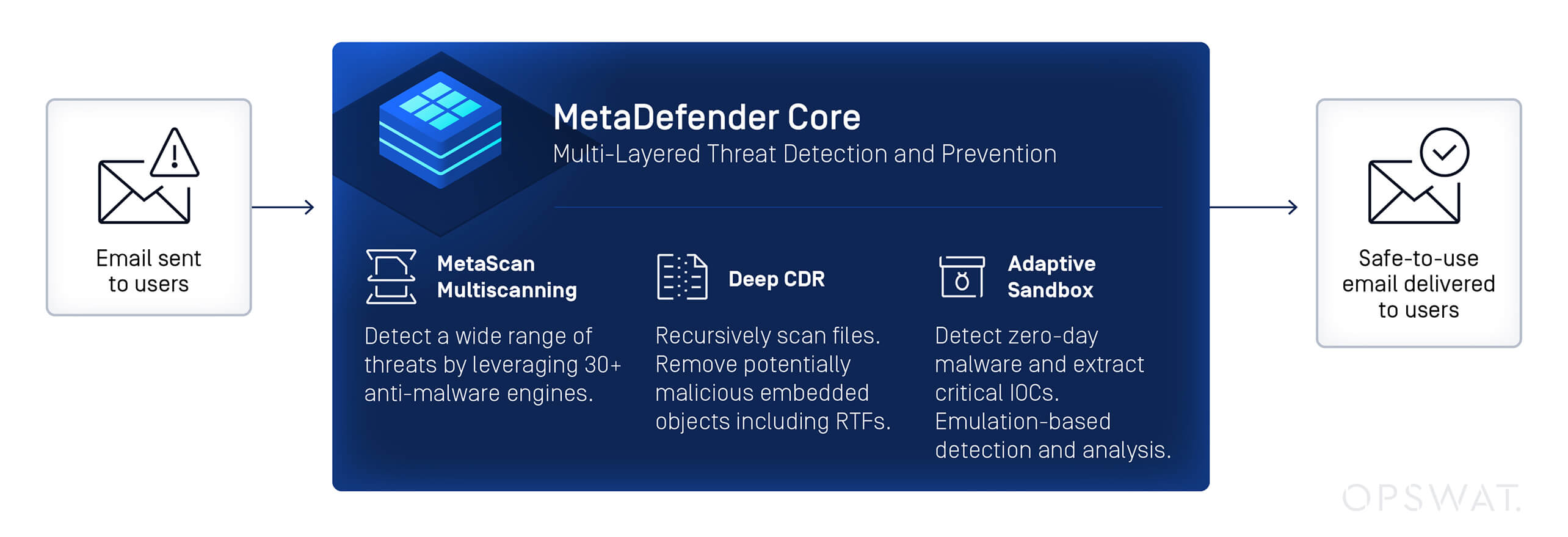

Core OPSWAT MetaDefender Core الصدارة في مجال الكشف عن التهديدات المتقدمة والوقاية منها، حيث يقدم نهجًا أمنيًا متعدد الطبقات يتسم بفعالية خاصة في مواجهة هجمات فورية CVE-2025-21298. ويستفيد من تقنية Metascan™ Multiscanning وتقنية Deep CDR™ و Adaptive Sandbox للكشف عن التهديدات وتحييدها قبل أن تصل إلى الأنظمة الحيوية.

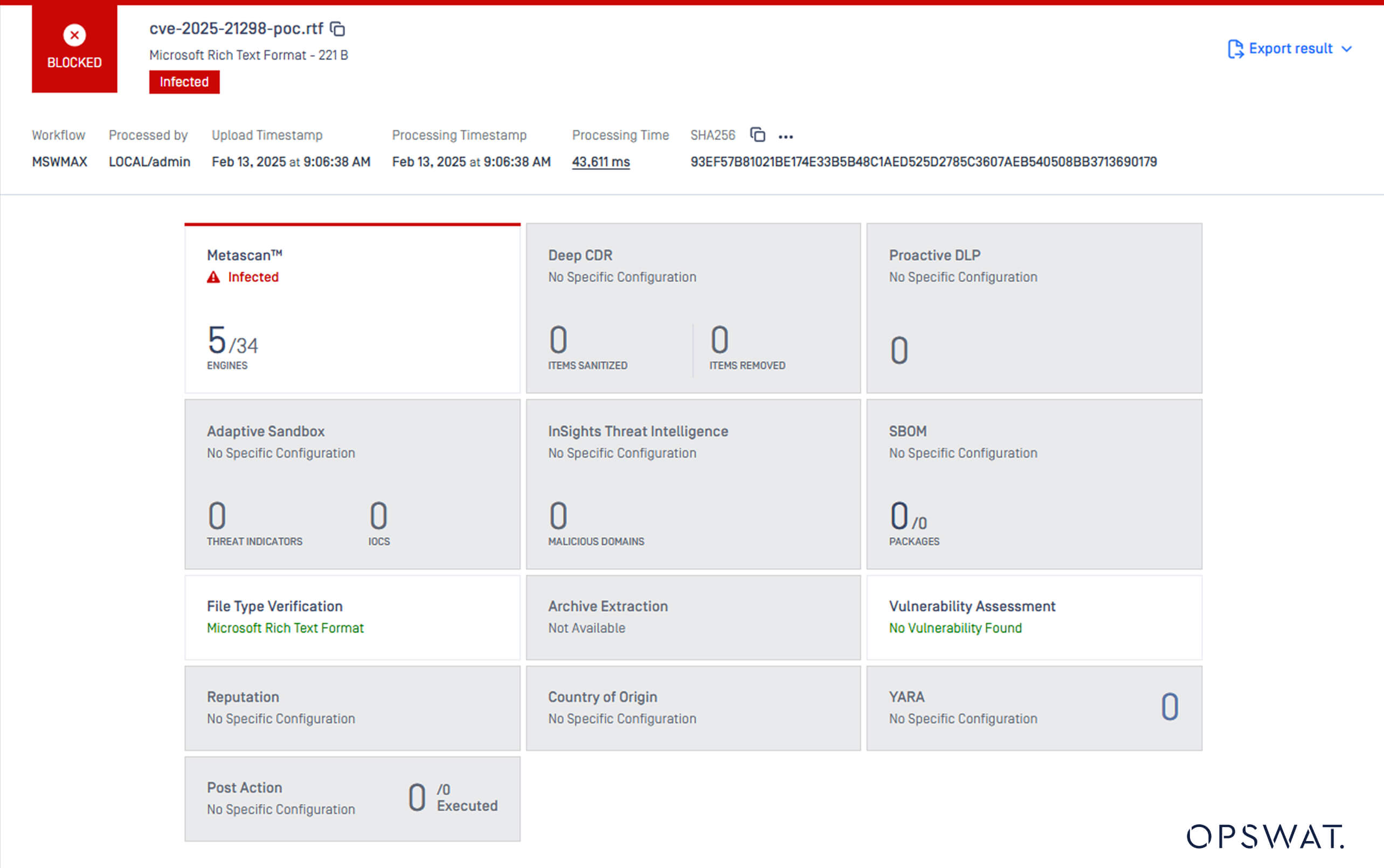

كخط دفاع أول، يقوم Metascan Multiscanning بفحص مرفق البريد الإلكتروني الذي يحتوي على ملف RTF الخبيث. يمكن لخمسة محركات من أصل 34 محركًا اكتشاف CVE-2025-21298.

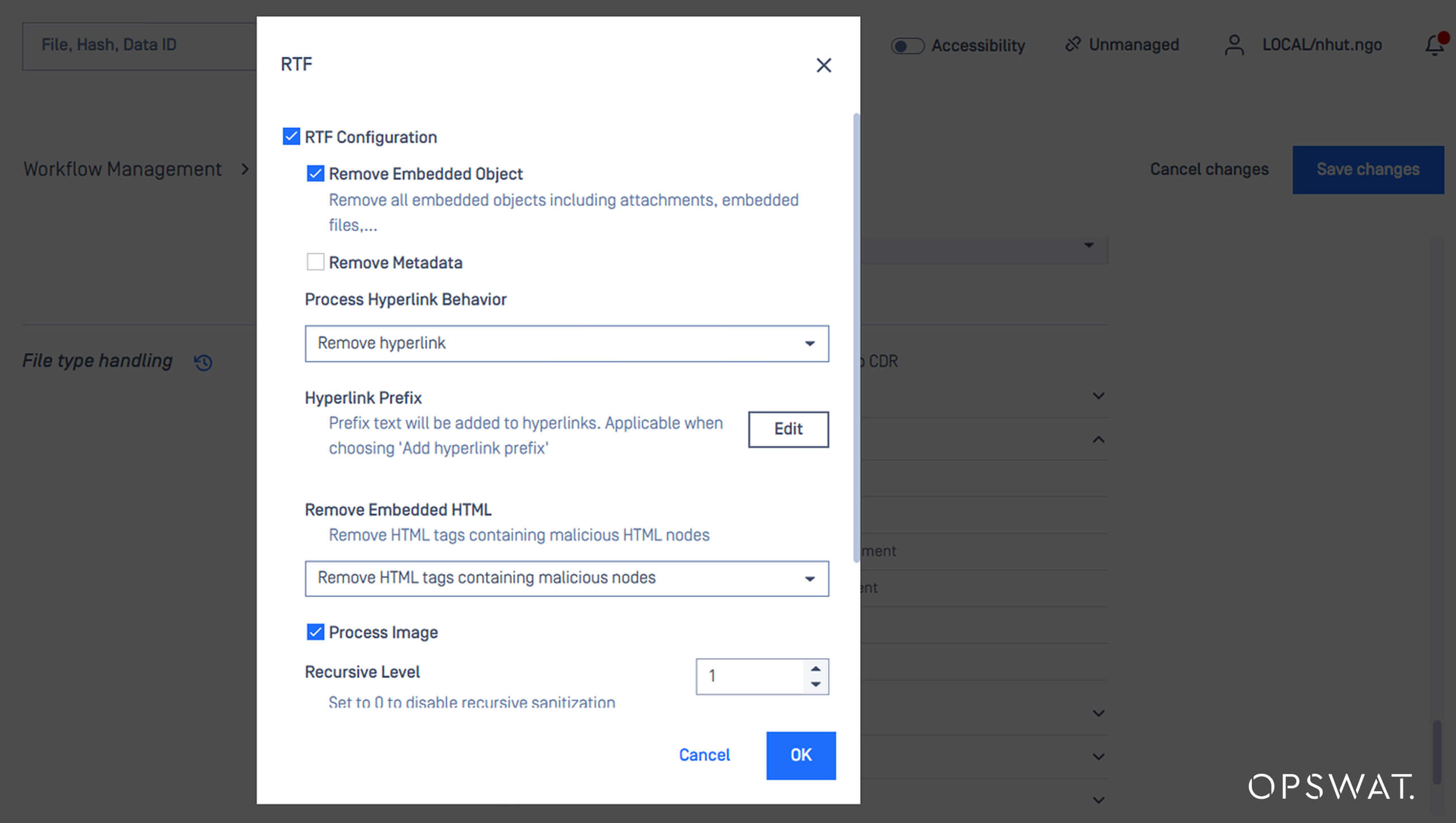

بعد ذلك، تعمل تقنية Deep CDR™ على تطهير الملفات بشكل استباقي من خلال إزالة العناصر التي يُحتمل أن تكون ضارة مع الحفاظ على قابلية استخدام الملف. وللتخفيف من المخاطر المرتبطة بـ CVE-2025-21298، نقوم أولاً بتفعيل خيار «إزالة الكائنات المضمنة» لملفات RTF ضمن لوحة إعدادات تقنية Deep CDR™.

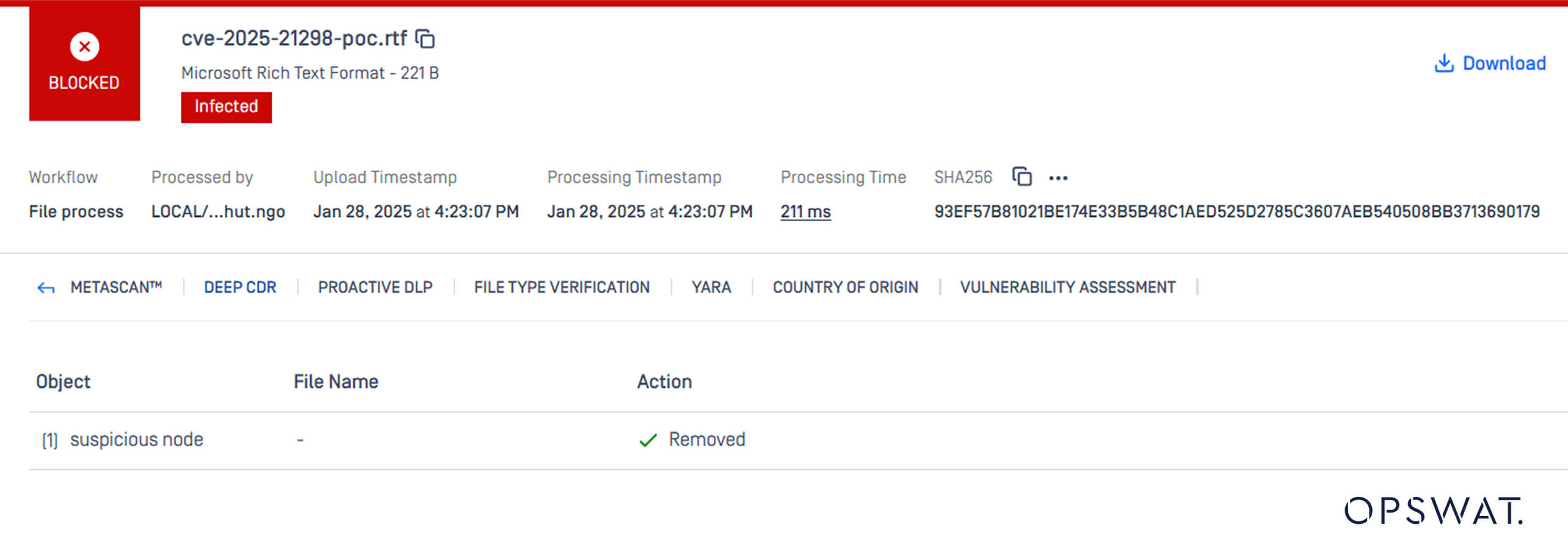

بمجرد تفعيلها، تقوم تقنية Deep CDR™ بتحديد هذا الكائن المضمن باعتباره عقدة مشبوهة وتقوم بإزالة ملف RTF.

بينما تركز تقنية Deep CDR™ على إزالة الكائنات الضارة وتطهير الملفات،Sandbox تقنية Adaptive Sandbox طبقة إضافية من الحماية من خلال استخدام تقنية التفجير القائمة على المحاكاة لتحليل السلوكيات الضارة ومؤشرات الاختراق (IOCs).

توصيات التنفيذ

- قم بنشر تقنية Deep CDR™ على بوابات البريد الإلكتروني لتطهير جميع الملفات الواردة التي تحتوي على ملفات RTF مضمنة.

- قم بتكوين Adaptive Sandbox لتفجير الملفات المشبوهة بأمان قبل تسليمها.

- تنفيذ مراقبة شاملة لمحاولات الاستغلال المحتملة.

لماذا تثق الشركات في OPSWAT Advanced تهديد Detection والوقاية منها

تعتمد المؤسسات في مختلف الصناعات، بما في ذلك التمويل والرعاية الصحية والبنية التحتية الحيوية، على OPSWAT MetaDefender Core من أجل:

- حماية رائدة في القطاع ضد هجمات "اليوم صفر":Sandbox الإجراءات الأمنية المتطورة، مثل تقنية Deep CDR™ و"Sandbox Adaptive "، دفاعًا لا مثيل له ضد التهديدات الناشئة.

- دعم الامتثال التنظيمي:حلول OPSWAT حلول الامتثال لمعايير الأمان مثل GDPR و HIPAA و NIST من خلال ضمان سياسات صارمة لتطهير الملفات.

- التكامل السلس مع البنية التحتية الأمنية الحالية: يتكامل MetaDefender Core مع أنظمة إدارة معلومات SIEM وجدران الحماية ومنصات حماية نقاط النهاية للكشف عن التهديدات والوقاية منها بشكل شامل.

- قابلية التوسع لبيئات المؤسسات: مصممة للتعامل مع كميات كبيرة من البيانات، مما يضمن الأمان دون المساس بالأداء.

الأفكار إغلاق

يمثل CVE-2025-21298 تهديدًا خطيرًا للمؤسسات، ولكن من خلال اتخاذ تدابير أمنية استباقية، يمكن للشركات منع حدوث اختراقات كارثية. يوفر OPSWAT Core بفضل تقنية Deep CDR™، Multiscanning Metascan MultiscanningSandbox Adaptive Sandbox حماية متطورة ضد استغلالات يوم الصفر. ومن خلال تنفيذ استراتيجيات أمنية متعددة الطبقات والاستفادة من تقنيات OPSWATالمتقدمة لمنع التهديدات، يمكن للمؤسسات تحييد التهديدات السيبرانية الناشئة بشكل فعال وحماية أصولها الحيوية.