لماذا يُعد تدفق Secure أولوية في مجال الأمن السيبراني بالنسبة لقطاع الأدوية

تُعد شركات الأدوية أهدافًا رئيسية للمجرمين الإلكترونيين لأنها تمتلك ملكية فكرية قيّمة وبيانات شخصية حساسة، كما أنها تدير أنظمة تكنولوجيا معلومات وأنظمة إنتاج معقدة لا يمكن فصلها بسهولة عن الشبكة. وتُظهر الحوادث البارزة، مثل هجوم برامج الفدية الذي تعرضت له شركة «صن فارماسيوتيكال إندستريز» عام 2023، والذي أفادت التقارير بسرقة أكثر من 17 تيرابايت من البيانات، كيف يمكن لانتهاكات أمن تكنولوجيا المعلومات المؤسسية أن تتفاقم بسرعة لتؤدي إلى اضطراب تشغيلي كبير، ومخاطر تنظيمية، ومخاطر تجارية.

كما تمت مناقشته خلال جلسة النقاش التي عقدتها المنتدى الاقتصادي العالمي حول توسيع نطاق استخدام الذكاء الاصطناعي، تواجه شركات الأدوية ضغوطًا متزايدة لتحديث عملياتها الرقمية وتوسيع نطاقها مع الالتزام باللوائح العالمية المعقدة. ويتطلب تحقيق ذلك وجود عمليات موحدة، وحوكمة قوية للبيانات، وضمان سلامة البيانات المدمجة بشكل مباشر في بنية النظام وعملياته. وبدون هذه الأسس، فإن النتيجة ستكون «ما يدخل من بيانات رديئة، يخرج منه بيانات رديئة» — كما أشار أمين ناصر، الرئيس والمدير التنفيذي لشركة أرامكو السعودية، خلال جلسة النقاش.

حيث أصبح نقل البيانات الموثوق به خطرًا أمنيًا

كان النقل الموثوق للبيانات من شبكات التشغيل (OT) إلى شبكات تكنولوجيا المعلومات (IT) يمثل خطرًا أمنيًا لهذه الشركة الصيدلانية أيضًا. فقد كان من الضروري نسخ بيانات التصنيع والمختبرات التي تم التحقق من صحتها دون السماح لأي نظام تكنولوجيا معلومات بإقامة اتصالات عائدة إلى قسم الإنتاج. وكان لا بد من نقل سجلات الدُفعات ونتائج الاختبارات وبيانات LIMS من منطقة شبكات التشغيل (OT) إلى أقسام ضمان الجودة والتحليلات في الشركة، لكن طرق النقل التقليدية أضعفت العزل وزادت من التعرض للمخاطر السيبرانية في البيئات عالية الأمان.

4 تحديات رئيسية في مجالي الأمن والتشغيل

مخاطر تتعلق بسلامة البيانات ناجمة عن حالات فشل متقطعة في النقل ومشكلات في المزامنة

ثغرة أمنية ناجمة عن الاتصالات المؤقتة التي أضعفت عزل أنظمة التشغيل التشغيلية

حدوث خلافات عملية بين فرق الأمن والتصنيع وضمان الجودة عند فشل عمليات النقل أو الحاجة إلى تدخل يدوي

الضغط المتعلق بالتدقيق الناجم عن عدم اكتمال سجلات التحويل أو عدم موثوقيتها، والتي تدعم العمليات الخاضعة للتنظيم

ما تحتاجه فرق الأمن للمضي قدمًا بأمان

كانت الشركة بحاجة إلى طريقة أكثر أمانًا لنقل البيانات الهامة المتعلقة بالتصنيع والمختبرات خارج بيئات الإنتاج دون تعريض تلك البيئات للخطر. وشرعت الإدارة في التخلص من التوتر المستمر بين توفر البيانات والعزل الصارم لشبكة التشغيل (OT) من خلال تحديد خمسة متطلبات أساسية.

5 متطلبات أمنية

- لا يوجد مسار عودة إلى بيئة الإنتاج، لذا لا يمكن لأنظمة تكنولوجيا المعلومات المؤسسية أبدًا إقامة اتصالات شبكية عائدة إلى بيئات تكنولوجيا التشغيل (OT) التي تم التحقق من صحتها

- نقل بيانات مضمون وخالٍ من الفقدان، يضمن وصول سجلات الدُفعات وبيانات السجل التاريخي ومخرجات نظام إدارة المختبرات (LIMS) سليمةً وبالترتيب الصحيح

- دعم الردود على البيانات المطلوبة، بما في ذلك إقرارات الاستلام والتحكم في التسلسل، دون الإخلال بالعزل

- لا تغييرات على الأنظمة أو سير العمل المعتمدة، مع الحفاظ على عمليات التصنيع وضمان الجودة الحالية

- إمكانية التتبع الجاهزة للتدقيق، مع سجلات موثوقة للمراجعات الداخلية والتفتيشات الخارجية

كانت الأساليب السابقة تجعل من الصعب الحفاظ على الأمن والموثوقية والامتثال في آن واحد. وقد حلت هذه المشكلة من خلال اتباع نهج مصمم خصيصًا لنقل البيانات بين تكنولوجيا المعلومات وتكنولوجيا التشغيل، حيث دعم هذه العناصر الثلاثة جميعها دون استثناء.

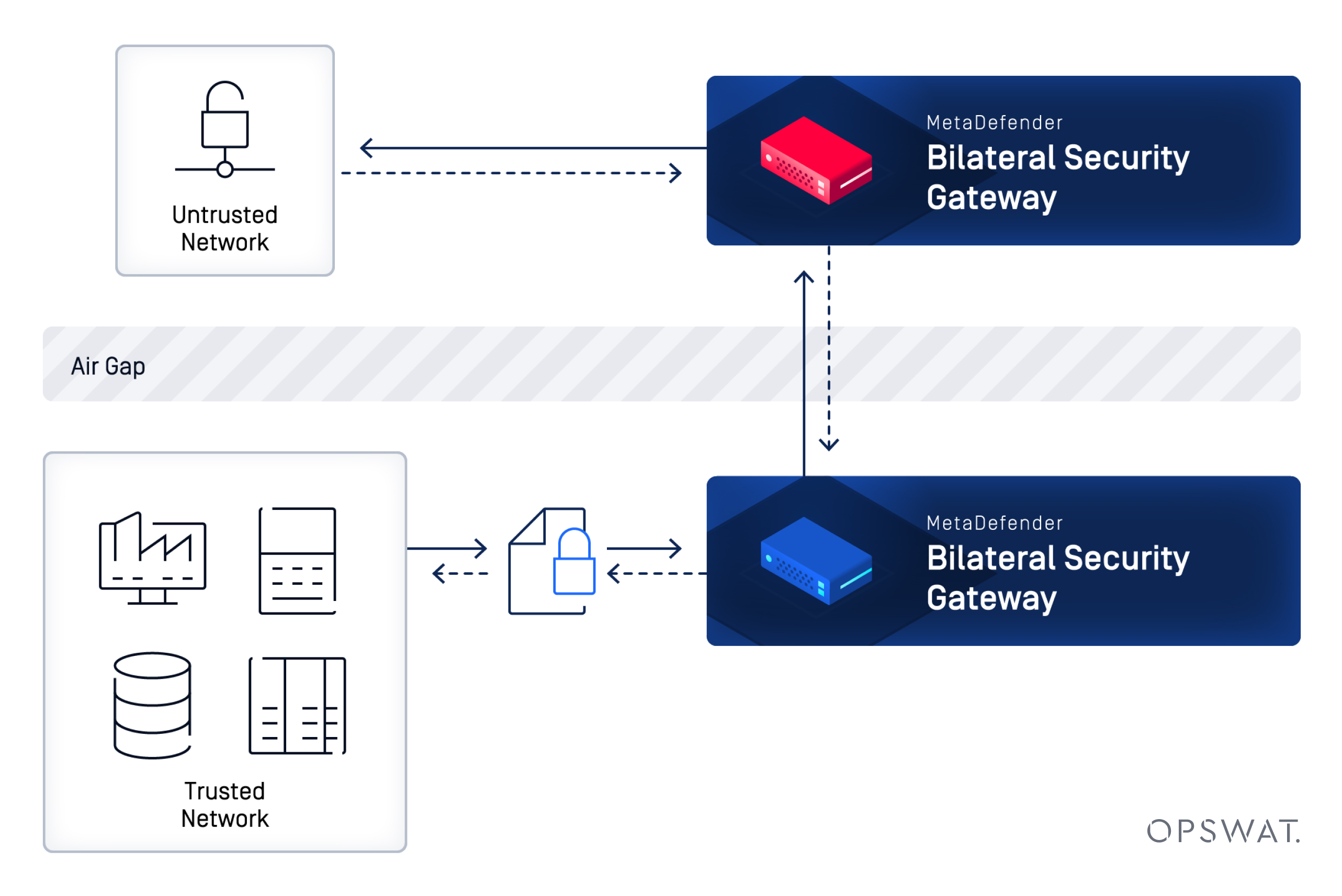

من العزل الهوائي والتحويلات اليدوية إلى تدفق البيانات المضمون

أصبح نقل البيانات بشكل موثوق ودون فقدان للبيانات هو المعيار الأساسي الجديد، دون التعرض لمخاطر إعادة فتح بيئة الإنتاج. ومن خلال نشر MetaDefender Security Gateway™ (BSG)، أنشأت الشركة طريقة آمنة ومرنة لنقل بيانات التصنيع والمختبرات التي تم التحقق من صحتها من بيئات تكنولوجيا التشغيل (OT) إلى أنظمة الشركة.

وقد مكنت الحلول الجديدة المؤسسة من فرض تدفق البيانات في اتجاه واحد من نظام التشغيل (OT) إلى نظام تكنولوجيا المعلومات (IT) بشكل صارم، مع الاستمرار في دعم عمليات الإقرار والتحكم في التسلسل وردود قاعدة البيانات التي تتطلبها أنظمة السجلات التاريخية الصناعية والأنظمة القائمة على لغة SQL. وقد سمح ذلك بوصول البيانات سليمة وبترتيبها الصحيح، دون إنشاء مسار عودة شبكي إلى نظام الإنتاج أو الحاجة إلى إجراء تغييرات على التطبيقات التي تم التحقق من صحتها.

النتائج الأمنية والتشغيلية

- نسخ البيانات من شبكات التشغيل (OT) إلى شبكات تكنولوجيا المعلومات (IT) دون فقدان البيانات: وصلت سجلات الدُفعات وبيانات السجل التاريخي وسجلات الإنتاج إلى أنظمة ضمان الجودة والتحليلات دون أي مشكلات في التزامن

- Secure مع ردود البيانات المطلوبة: تمت مزامنة قواعد بيانات SQL وأنظمة التسجيل التاريخي الصناعية بشكل صحيح دون إنشاء مسار عودة

- عزل تام لنظام التشغيل: ظلت أنظمة الإنتاج المعتمدة معزولة عن شبكات تكنولوجيا المعلومات المؤسسية والشبكات الخارجية

- لا تأثير على البيئات المعتمدة: لا حاجة لإجراء أي تغييرات على التطبيقات الحالية أو سير عمل التصنيع

لم يعد Secure وتسليم البيانات الموثوق بهما أولويتين متعارضتين.Bilateral Security Gateway MetaDefender Bilateral Security Gateway الحاجة إلى التكوينات الهشة والاستثناءات الأمنية، وأرست نموذجًا لنقل البيانات يتم فيه فرض التوافر والسلامة والعزل بشكل مباشر من خلال بنية النظام.

توسيع نطاق تدفق Secure على مستوى المؤسسة

يمكن للشركة الآن توسيع نطاق هذا النموذج الذي يضع العزل في المقام الأول ليشمل أجزاءً أخرى من الأعمال دون التعرض لمخاطر جديدة. ومن خلال تطبيق آليات مضمونة لتسليم البيانات وفصل صارم يتجاوز نطاق التصنيع الأساسي، ترى الإدارة مسارًا واضحًا لدعم التعاون في مجال البحث والتطوير، والتحليلات المتقدمة، ونقل البيانات بشكل متسق عبر المواقع العالمية بأمان.

المجالات التالية التي يمكن Secure

- توسيع نطاق التبادل الآمن للبيانات ليشمل بيئات البحث والتطوير ، حيث تتبادل فرق البحث والمختبرات البيانات مع أنظمة الشركة دون الكشف عن الأصول الحساسة أو الخاضعة للوائح التنظيمية

- دعم مبادرات التحليلات المتقدمة وإعداد التقارير من خلال تزويد منصات التحليلات المركزية ببيانات الإنتاج والجودة بشكل آمن

- توحيد إجراءات نقل البيانات الآمن عبر المواقع باستخدام نهج متسق قائم على السياسات يتكيف مع حجم العمليات العالمية

لم يعد Secure وتسليم البيانات الموثوق بهما أولويتين متعارضتين.Bilateral Security Gateway MetaDefender Bilateral Security Gateway الحاجة إلى التكوينات الهشة والاستثناءات الأمنية، وأرست نموذجًا لنقل البيانات يتم فيه فرض التوافر والسلامة والعزل بشكل مباشر من خلال بنية النظام.

عندما يتوافق الأمن والتوافر أخيرًا

بفضلBilateral Security Gateway MetaDefender Bilateral Security Gateway، تعمل المؤسسة الآن في ظل تدفق بيانات دون فقدان للبيانات، وعزل صارم بين بيئات الإنتاج، وثقة تامة في أن الضوابط الأمنية تُطبق بشكل متسق ودون استثناء. وبالنسبة لرؤساء أمن المعلومات وقادة الأمن الذين يواجهون تحديات مماثلة، يُظهر هذا النهج أنه يمكن تحقيق وصول موثوق إلى البيانات دون إضعاف ضوابط الأمن السيبراني.

هل أنت مستعد لتأمين نقل البيانات بين أنظمة التشغيل (OT) وتكنولوجيا المعلومات (IT) دون أي تنازلات؟ تحدث إلى أحد OPSWAT لتتعرف على كيفيةBilateral Security Gateway MetaDefender لبيئتك.