مقدمة

يقدم هذا المدونة تحليلاً تقنياً لـ CVE-2025-59718 و CVE-2025-59719، وهما ثغرتان خطيرتان في تجاوز المصادقة تؤثران على العديد من منتجات Fortinet عند تمكين FortiCloud Single Sign-On (SSO).

تنشأ هاتان الثغرتان عن التحقق غير السليم من التوقيعات التشفيرية (CWE-347) أثناء معالجة استجابة SAML. في ظل ظروف معينة، قد يتم قبول استجابة SAML معدلة على أنها صالحة، مما يسمح لمهاجم غير مصادق عليه بتجاوز مصادقة FortiCloud SSO.

في الوقت الذي أجريت فيه هذه الدراسة، كانت المعلومات التقنية المتاحة للجمهور محدودة، ولم يكن هناك أي دليل قابل للتحقق بشكل مستقل يثبت الاستغلال الفعلي لهذه الثغرات. قامت OPSWAT 515 بإجراء تحليل متعمق لتحديد ما إذا كانت هذه الثغرات قابلة للاستغلال عمليًا وتقييم تأثيرها في العالم الواقعي.

نطاق الثغرة الأمنية وتأثيرها التقني

يؤثر CVE-2025-59718 و CVE-2025-59719 على العديد من منتجات Fortinet، بما في ذلك FortiOS و FortiWeb و FortiProxy و FortiSwitchManager، عند استخدام FortiCloud Single Sign-On (SSO) للمصادقة الإدارية.

السبب الجذري لكلا الثغرتين هو التحقق غير الصحيح من التوقيعات التشفيرية (CWE-347) أثناء معالجة استجابة SAML. ونتيجة لذلك، قد تتم معالجة استجابات SAML المشوهة أو المعدلة كبيانات مصادقة شرعية في ظل ظروف معينة.

عند تمكين FortiCloud SSO، يمكن أن تؤدي هذه الثغرة إلى تجاوز المصادقة بالكامل. يتيح الاستغلال الناجح لمهاجم غير مصدق الوصول إلى واجهات إدارية محمية دون امتلاك بيانات اعتماد صالحة. اعتمادًا على تكوين النشر وتعرض الوصول، قد يؤدي هذا في النهاية إلى اختراق كامل للجهاز المتأثر.

وفقًا للتنبيه الذي نشرته FortiGuard Labs، تم تحديد هذه الثغرات الأمنية داخليًا. لم يتم الكشف عن آليات الاستغلال التفصيلية وسير العمل العملي للهجمات عند نشر التنبيه.

تقييم مطالبات الاستغلال العام

بعد الكشف عن هذه الثغرات، ادعت العديد من المستودعات العامة ومدونات التقنية أنها تقدم أدلة على إمكانية استغلال الثغرات CVE-2025-59718 و CVE-2025-59719. ولتقييم إمكانية استغلال هذه الثغرات في الواقع بدقة، أجرت الوحدة 515 مراجعة منهجية وتحققًا عمليًا من المواد المتاحة للجمهور في بيئة خاضعة للرقابة.

تضمنت المواد التي تمت مراجعتها عدة مستودعات GitHub تزعم أنها تثبت إمكانية تجاوز المصادقة عبر استجابات SAML مصممة خصيصًا على أجهزة Fortinet. ومع ذلك، خلال عملية التحقق الفني، توصلت الوحدة 515 إلى أن هذه التطبيقات غير فعالة.

على وجه التحديد، أظهر تحليلنا أن نقاط الاتصال المنشورة:

- لا يمكن تجاوز مصادقة FortiCloud SSO بنجاح

- الاعتماد على افتراضات لا تعكس سلوك معالجة SAML الفعلي في المنتجات المتأثرة

- فشل في إنشاء جلسة عمل أو وصول إداري صالح وموثق

ونتيجة لذلك، لم يكن أي من PoCs المتاح للجمهور قادراً على استغلال CVE-2025-59718 أو CVE-2025-59719 في الممارسة العملية.

التحقق الفني المستقل من قبل الوحدة 515

نظرًا للخطورة الشديدة التي تم تحديدها لـ CVE-2025-59718 و CVE-2025-59719، وغياب أي استغلال عام مؤكد، أجرت OPSWAT 515 تحقيقًا تقنيًا مستقلًا لتحديد ما إذا كانت هذه الثغرات الأمنية قابلة للاستغلال عمليًا في ظروف واقعية.

تم إجراء الاختبار في بيئة مختبرية خاضعة للرقابة باستخدام أجهزة Fortinet المتأثرة والمُعدة باستخدام FortiCloud SSO للمصادقة الإدارية. ركز البحث على تحليل منطق معالجة استجابة SAML وسلوك التحقق من التوقيع وافتراضات الثقة التي تم وضعها أثناء عملية المصادقة.

من خلال هذا التحقيق، تمكنت الوحدة 515 من إعادة إنتاج السلوك الضعيف بشكل موثوق وتأكيد أن التحقق التشفيري غير الكافي أثناء معالجة SAML يمكن، في ظل ظروف معينة، أن يستغل لتجاوز ضوابط المصادقة. ويوضح السلوك الناتج أن نقاط الضعف ليست نظرية ويمكن استغلالها بطريقة قابلة للتكرار عند استيفاء الشروط المسبقة.

يؤكد هذا التحقق أن CVE-2025-59718 و CVE-2025-59719 يمثلان ثغرات حقيقية في تجاوز المصادقة لها تأثير أمني مهم، وليس عيوبًا في التنفيذ في حالات استثنائية.

بيان البحث المسؤول

تم إجراء جميع الاختبارات حصريًا في بيئاتنا المعزولة وغير الإنتاجية لأغراض البحث الدفاعي. لم تتأثر أي أنظمة للعملاء أو بيئات خارجية.

التوصية

تخفيف المخاطر من Fortinet

في ديسمبر 2025، أصدرت Fortinet تنبيه FortiGuard FG-IR-25-647، الذي يتناول ثغرتين أمنيتين في نظام المصادقة FortiCloud Single Sign-On (SSO)، وهما CVE-2025-59718 و CVE-2025-59719. كجزء من الاستجابة الأولية، قدمت Fortinet إصدارات محدثة من البرامج الثابتة عبر عائلات المنتجات المتأثرة ونصحت العملاء الأجهزة المتأثرة ومراجعة تكوينات الوصول الإداري التي تتضمن FortiCloud SSO.

في أواخر يناير 2026، تلقت Fortinet تقارير من عدد محدود من العملاء نشاط تسجيل دخول إداري غير متوقع يشبه إلى حد كبير المشكلة التي تمت معالجتها سابقًا. والأهم من ذلك، أن العديد من الأنظمة المتأثرة كانت تعمل بالفعل بأحدث إصدار متاح من البرامج الثابتة في ذلك الوقت، مما يشير إلى أن السلوك الملحوظ كان ناتجًا عن مسار هجوم متميز وليس عن تصحيح غير كامل للثغرات الأمنية الأصلية.

بعد إجراء مزيد من التحقيقات، حددت Fortinet تجاوزًا للمصادقة باستخدام مسار أو قناة بديلة (CWE-288) يؤثر على العديد من المنتجات عند تمكين مصادقة FortiCloud SSO. تم تعيين الرقم CVE-2026-24858 لهذه المشكلة وتوثيقها في توصية FortiGuard FG-IR-26-060.

للتخفيف من هذا الخطر الذي تم تحديده مؤخرًا، أصدرت Fortinet تحديثات إضافية للبرامج الثابتة وطبقت إجراءات أكثر صرامة على مستوى خدمة FortiCloud. اعتبارًا من 27 يناير 2026، لن يُسمح بمصادقة FortiCloud SSO إلا للأجهزة التي تعمل بإصدارات البرامج الثابتة المدعومة والمحدثة والتي تحتفظ باشتراك FortiCloud نشط. سيتم منع الأجهزة التي لا تفي بهذه المتطلبات من المصادقة عبر FortiCloud SSO، مما يمنع بشكل فعال الاستغلال من خلال مسارات المصادقة المتأثرة.

تتناول هذه الإجراءات مجتمعةً كل من شروط تجاوز FortiCloud SSO التي تم الكشف عنها في الأصل ومسار المصادقة البديل الذي تم تحديده لاحقًا، مما يقلل بشكل كبير من مخاطر الوصول الإداري غير المصرح به عبر FortiCloud SSO.

Firewall وحل OPSWAT Diode

تسلط هذه الفئة من الهجمات الضوء على خطر هندسي خطير: عندما يتم اختراق جدار الحماية أو تجاوزه، لا يمكن الاعتماد عليه كحدود أمنية. وبمجرد حدوث ذلك، قد يحصل المهاجمون على وصول مستمر إلى أجزاء الشبكة الموثوقة، ويصبح كل نظام محمي بجدار الحماية وحده معرضًا للخطر.

تظل جدران الحماية عنصراً أساسياً في أمن الشبكات، ولكنها عبارة عن ضوابط تعمل بواسطة البرامج وتستند إلى افتراضات ثقة. وعندما تفشل هذه الافتراضات - سواء من خلال إساءة استخدام المصادقة أو عيوب منطقية أو قنوات إدارة معرضة للخطر - يمكن أن تسهل جدار الحماية دون قصد حركة المهاجمين بدلاً من منعها. في هذه المرحلة، توفر عمليات التقوية التقليدية وتعديل السياسات قيمة محدودة لأن الحدود نفسها قد تم اختراقها.

أهمية الدفاع متعدد الطبقات خارج Firewall

تُبنى البنى الأمنية المرنة على افتراض حدوث اختراق. فجدار الحماية الخدمات الهوية وغيرها من الضوابط القائمة على البرمجيات معرضة جميعها للثغرات الأمنية وفشل الثقة. وبمجرد اختراق جدار الحماية، يصبح أي نظام يعتمد عليه كنقطة إنفاذ وحيدة معرضًا لخطر شديد، بغض النظر عن مدى تعزيزه داخليًا.

للتخفيف من هذا الخطر، يجب على المؤسسات اعتماد استراتيجية دفاع متعددة الطبقات تتضمن على الأقل عنصر تحكم واحد قادر على احتواء الاختراق حتى بعد انهيار حدود الثقة لجدار الحماية. وهذا يتطلب الانتقال من التنفيذ القائم على السياسات إلى العزل المادي.

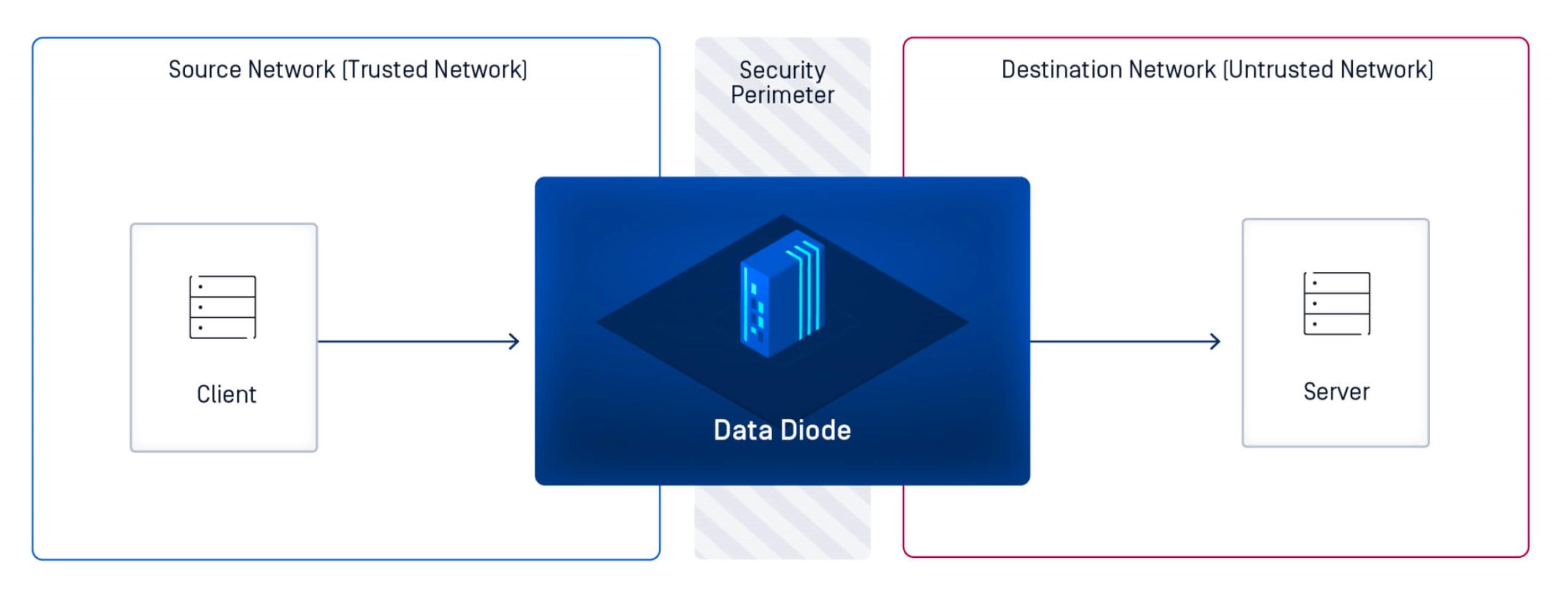

الصمامات الثنائية للبيانات كعنصر تحكم أمني حتمي

يفرض صمام البيانات تدفقًا أحادي الاتجاه للبيانات، مما يضمن أن المعلومات يمكن أن تتحرك في اتجاه واحد فقط دون إمكانية عودة حركة المرور. على عكس جدران الحماية، التي تعتمد على سياسة البرامج ومعالجة الجلسات وافتراضات الثقة، يفرض صمام البيانات العزل على مستوى الأجهزة. لا يوجد مسار وارد، مما يجعل الوصول عن بُعد وحقن الأوامر والاتصال العكسي مستحيلًا من الناحية الهيكلية.

يغير هذا النهج نموذج الأمان بشكل جذري. فبدلاً من محاولة اكتشاف الأنشطة الضارة أو حظرها، يعمل الصمام الثنائي للبيانات على إزالة مسار الهجوم بالكامل. وحتى في حالة تعرض الضوابط الأولية للخطر، لا توجد آلية تسمح للمهاجم بالتفاعل مع الأنظمة المحمية.

الصمامOptical DiodeMetaDefender : حل الصمام الثنائي الشامل للبيانات

عندما تصبح حماية جدار الحماية غير كافية لضمان التجزئة، تحتاج المؤسسات إلى وسيلة تحكم يمكنها الحفاظ على حدود الأمان بشكل مستقل عن تطبيق السياسات أو الثقة الثنائية. OPSWAT MetaDefender Optical Diode لتلبية هذه الحاجة، حيث يوفر أعلى معايير عزل الشبكة وسلامة البيانات والامتثال التنظيمي للبيئات التي لا تقبل الفشل.

صُمم MetaDefender Optical Diode للدفاع ضد التهديدات الإلكترونية الحديثة التي تستهدف البنية التحتية الحيوية وبيئات التكنولوجيا التشغيلية (OT)،Optical Diode آلية موثوقة للحفاظ على أمان الاتصالات دون تعريض الشبكات المحمية للخطر. وبدلاً من استبدال جدران الحماية، فإنه يكملها من خلال فرض تدفق بيانات أحادي الاتجاه ماديًا، مما يضمن بقاء الأنظمة الحيوية معزولة حتى في حالة تعرض ضوابط المحيط التقليدية للخطر.

مع استحواذ OPSWATمؤخرًا على FEND، أصبحتOptical Diode MetaDefender Optical Diode تدعم الآن جميع مستويات النشر وحالات الاستخدام - من حلول المدمجة حلول البعيدة أو الطرفية إلى المنصات عالية السعة للبيئات الصناعية واسعة النطاق. سواء كان ذلك لتأمين مصفاة أو محطة طاقة أو مركز نقل أو موقع تصنيع أو نظام دفاع، يمكن للمؤسسات نشر MetaDefender Optical Diode لتلبية متطلباتها التشغيلية.

من خلال الجمع بين العزل المادي أحادي الاتجاه والوقاية المتقدمة من التهديدات،Optical Diode MetaDefender Optical Diode للشبكات الحيوية التواصل بأمان - دون التعرض لأي مخاطر واردة. ويمنح المؤسسات الثقة في أنه حتى في البيئات عالية المخاطر، يمكن تبادل البيانات الأساسية دون المساس بالأمن.

MetaDefender Optical Diode أكثر من مجرد جهاز للأمن السيبراني - إنه يوفر راحة البال للبيئات التي يجب أن تظل فيها حدود الثقة قائمة، حتى عندما تفشل الضوابط الأخرى في ذلك.