حماية متقدمة

لا شيء أسهل من هذا

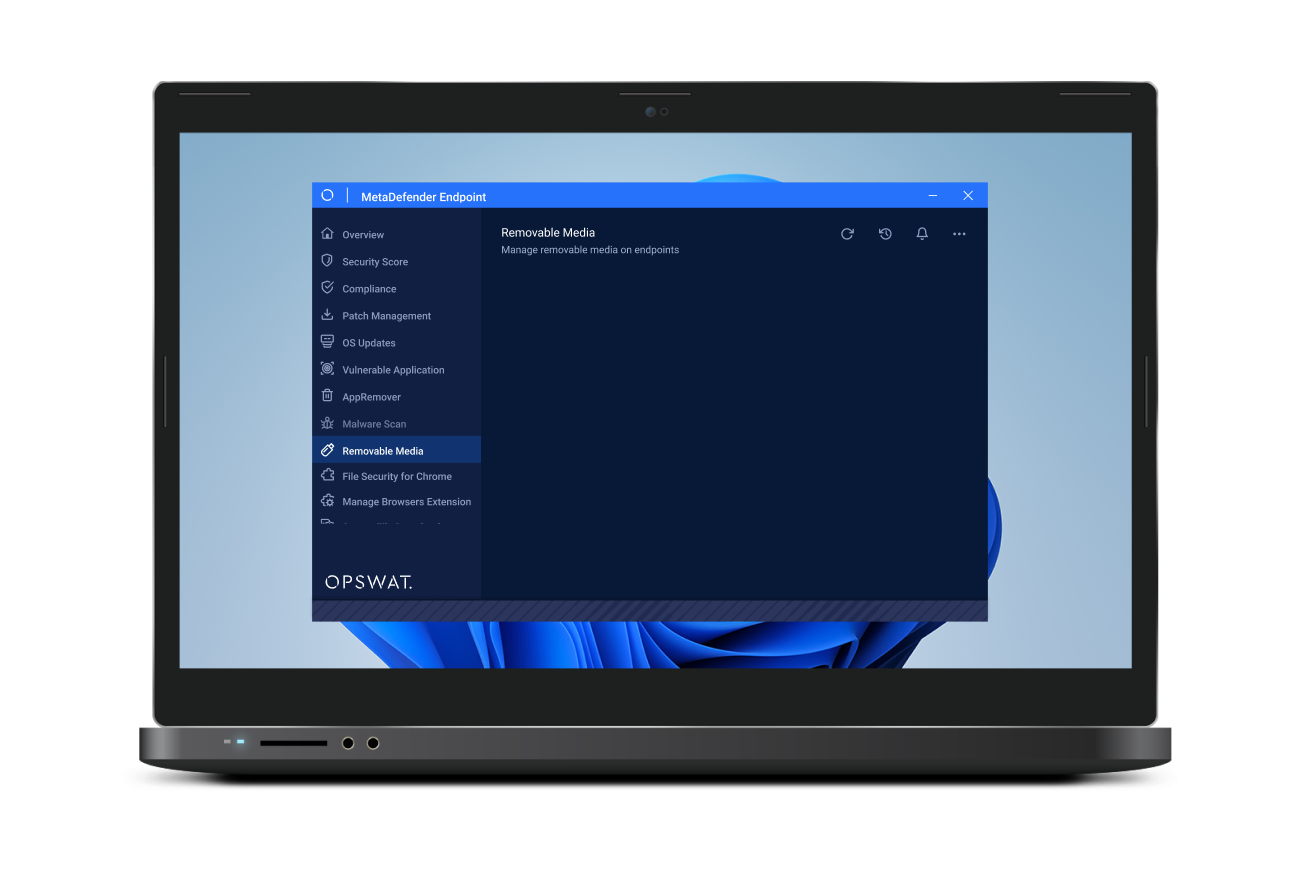

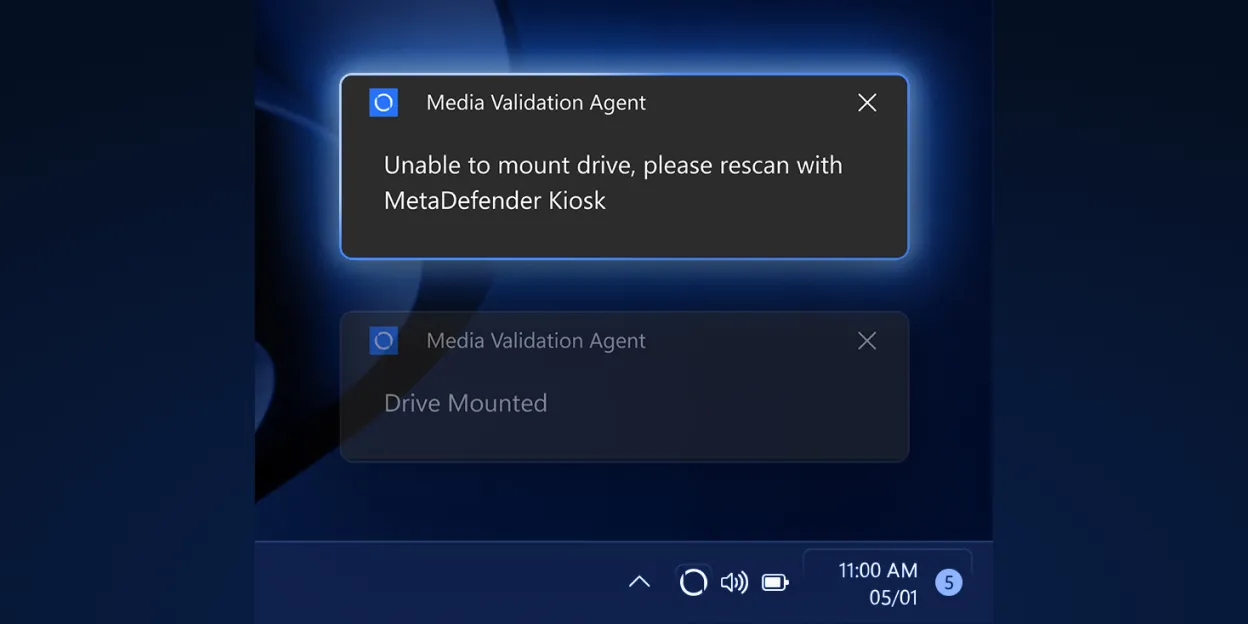

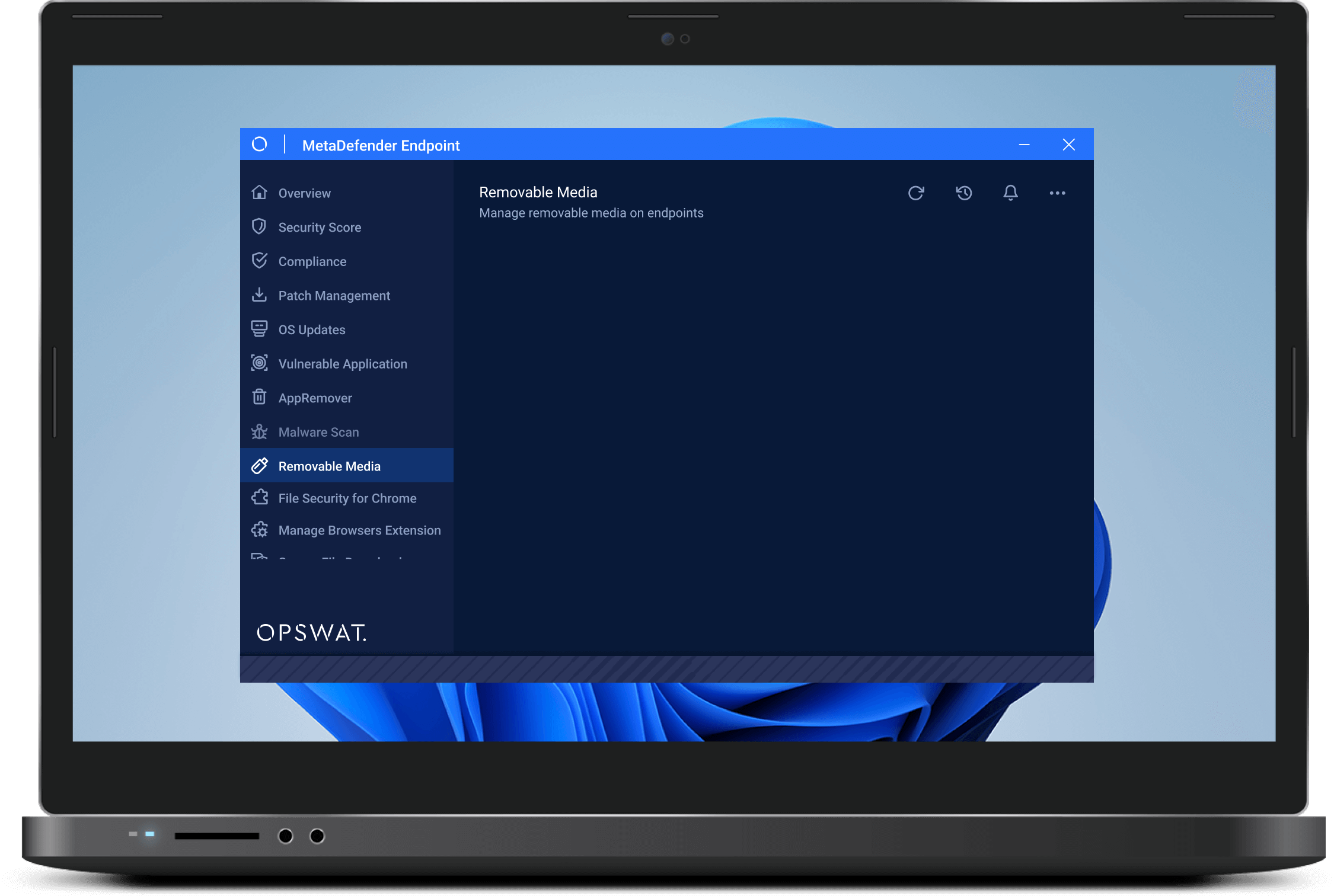

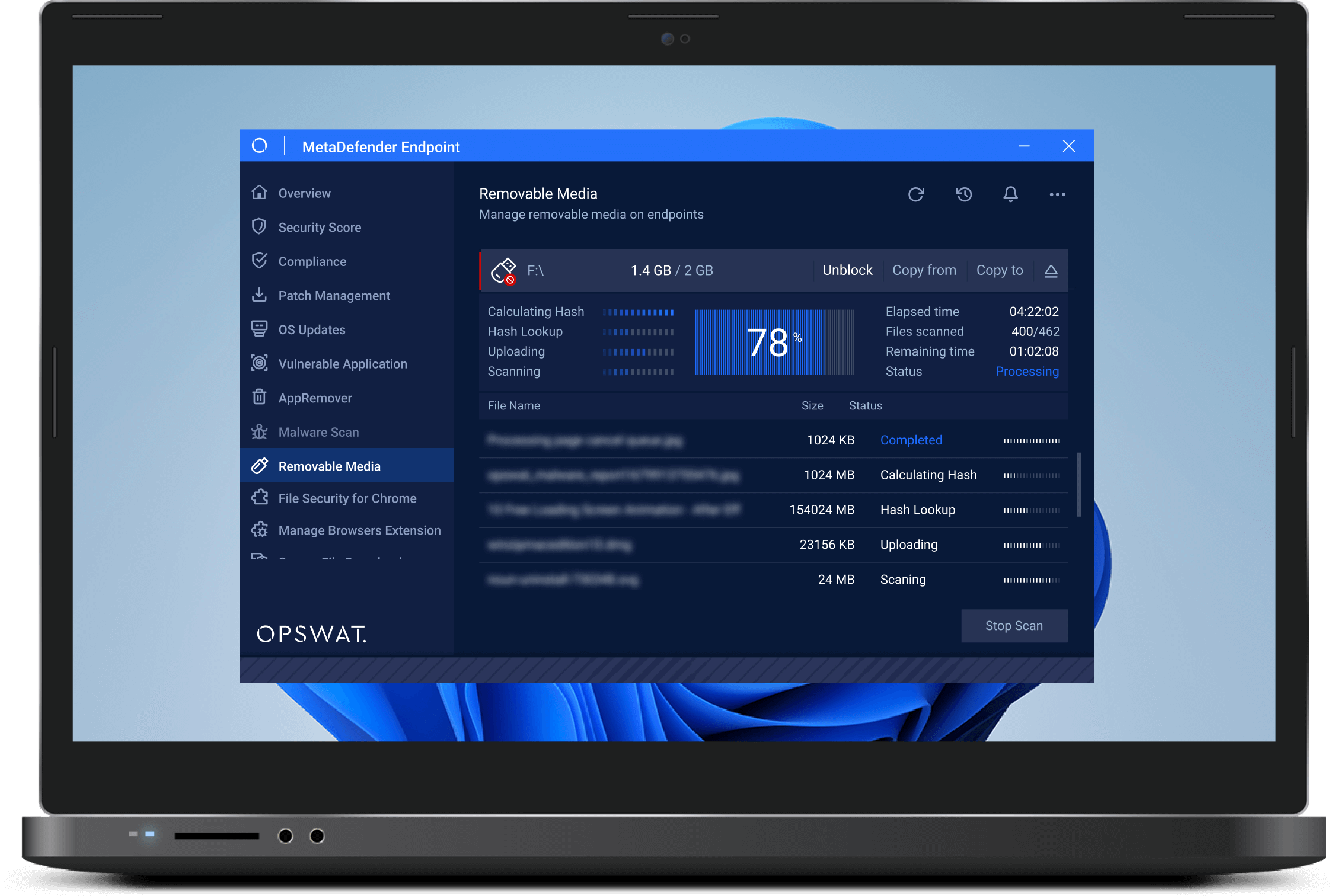

إدراج الوسائط

يمنع الوصول إلى محركات أقراص USB وأجهزة الوسائط الأخرى القابلة للإزالة إلى حين استيفاء شروط الأمان.

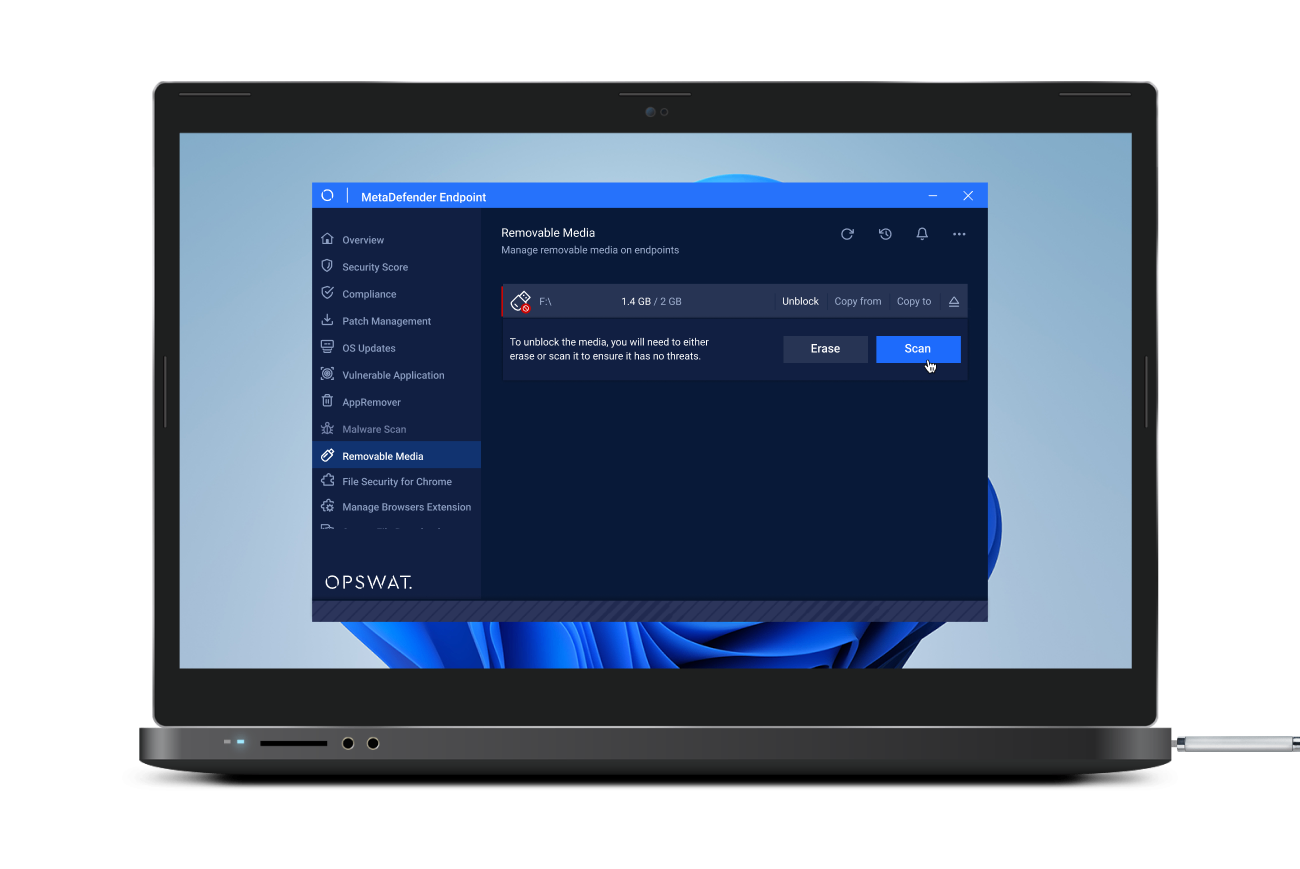

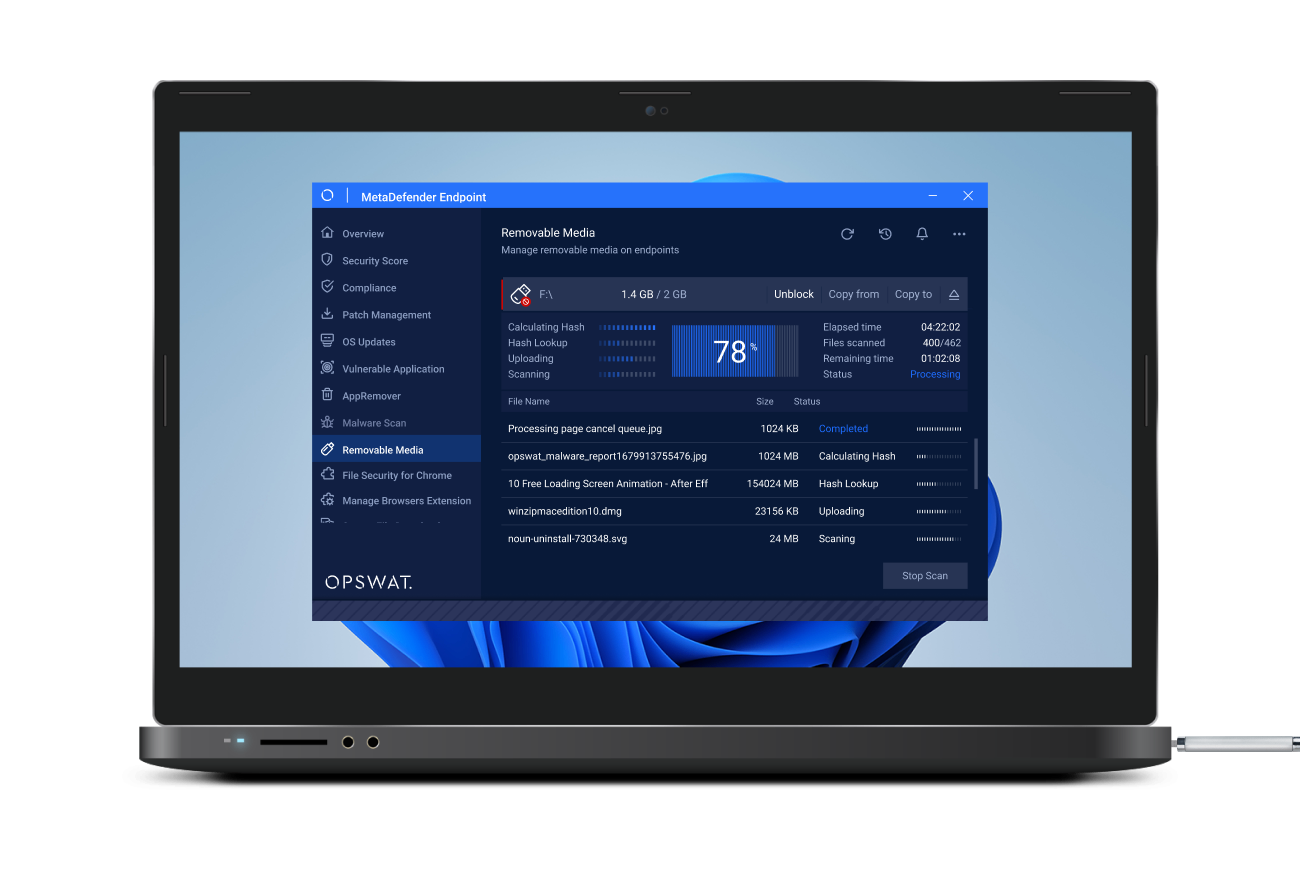

معالجة الملفات

مسح الوسائط القابلة للإزالة باستخدام محركات متعددة لمكافحة البرامج الضارة وتنفيذ تقنية Deep CDR™ على أكثر من 180 نوعًا من الملفات.

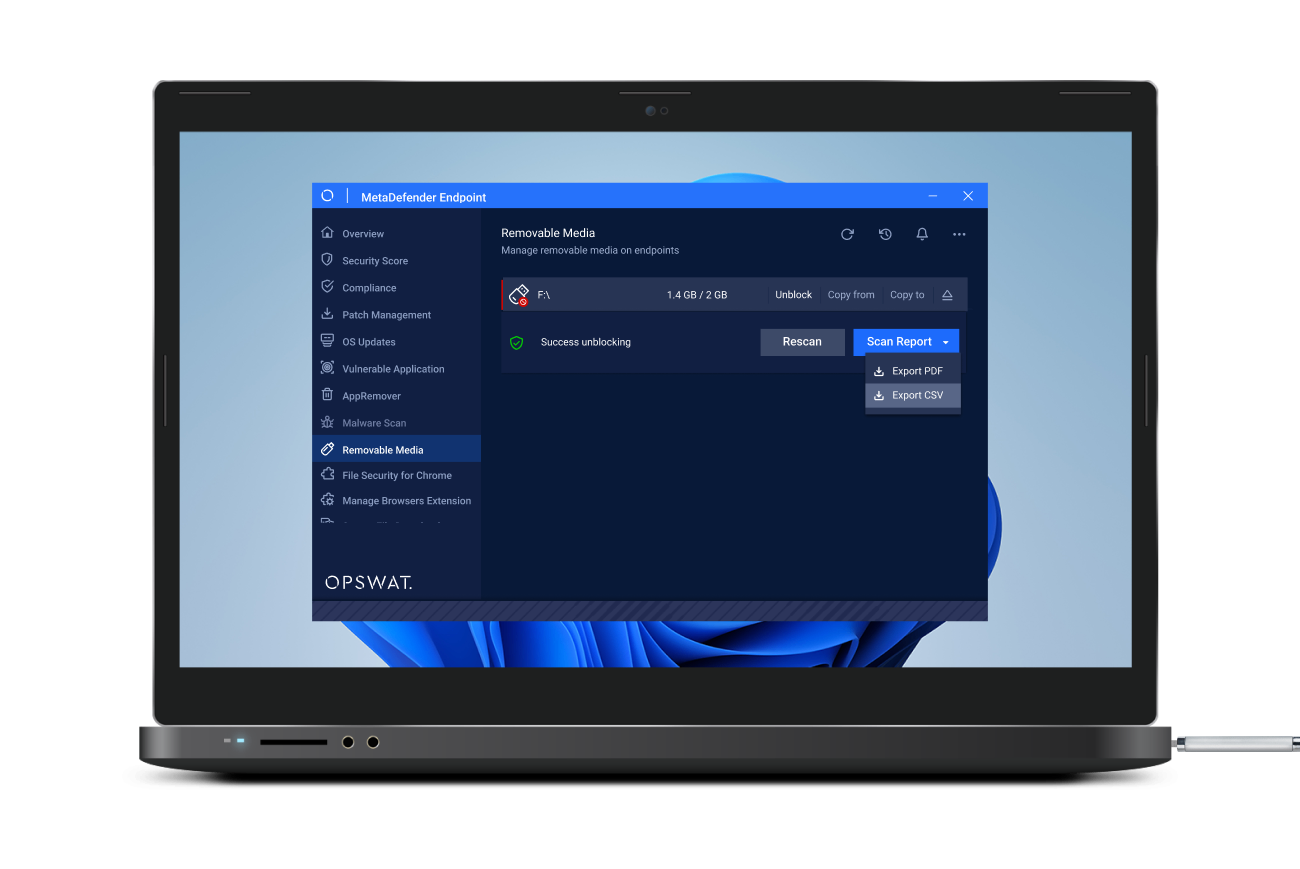

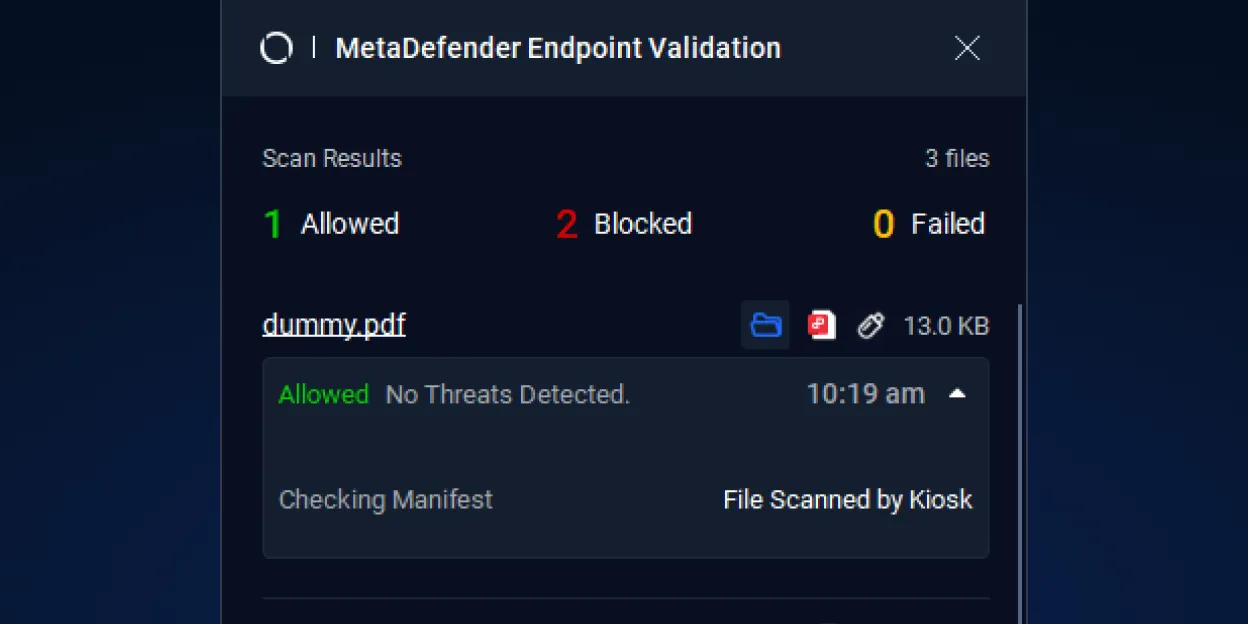

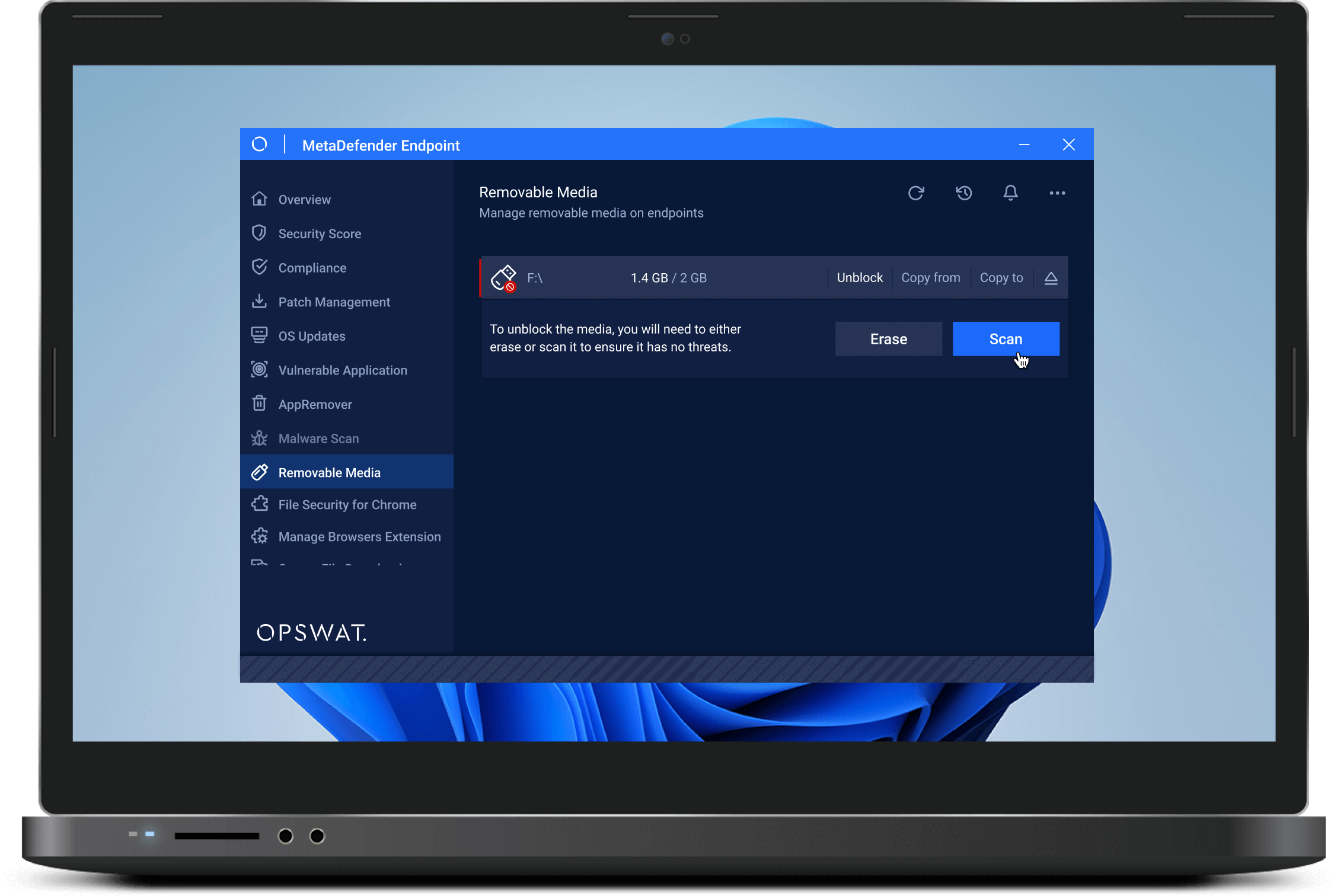

مراجعة النتائج

لا يُسمح باستخدام الوسائط القابلة للإزالة إلا في غياب التهديدات بعد عملية الكشف.

حماية أجهزة نقاط النهاية من التهديدات

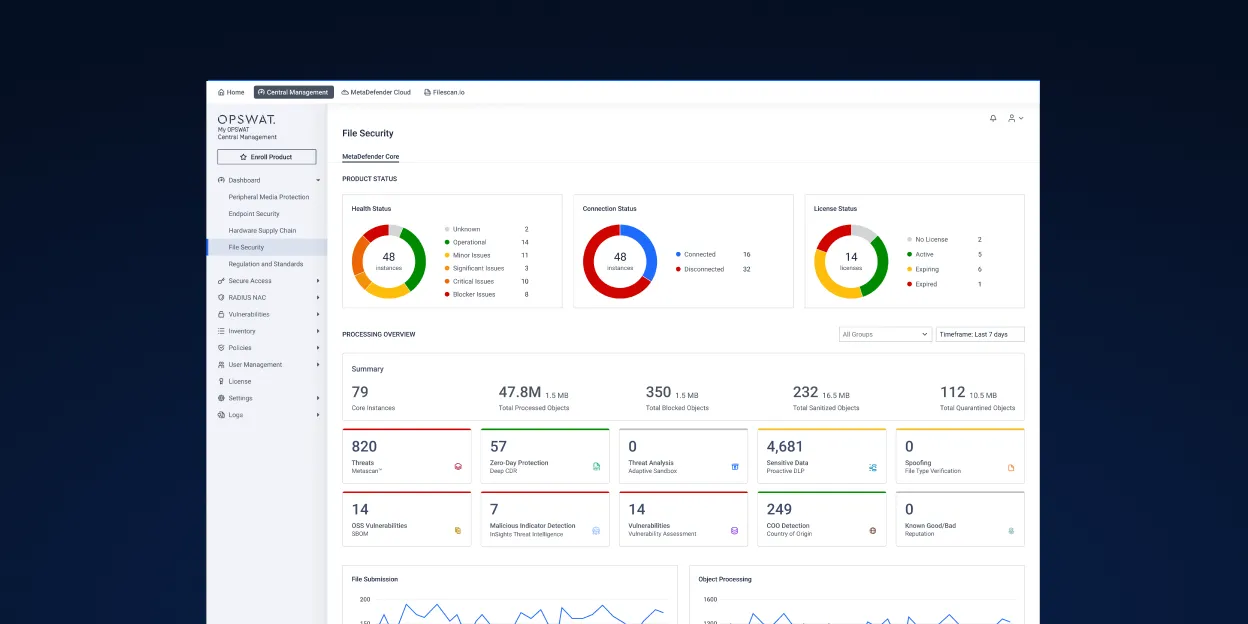

تدمج OPSWAT تكنولوجيات رائدة في السوق للتحكم في تدفق البيانات التي تدخل بيئتك الأساسية.

تعرّف على كيفية حماية MetaDefender Endpoint للأجهزة داخل شبكات تكنولوجيا المعلومات/التشغيل الحساسة من تهديدات الوسائط الطرفية والقابلة للإزالة.

حظر الوصول إلى محركات الأقراص USB وغيرها من أجهزة الوسائط القابلة للإزالة حتى يتم استيفاء شروط الأمان.

افحص الملفات التي تم تنزيلها من الإنترنت وتأكد من أنها آمنة قبل استخدامها.

تجربة سلسة لمسح الملفات من أجهزة الوسائط القابلة للإزالة مباشرة من تطبيقاتها الأصلية

متصل بالإنترنت ودعم الهواء

يدعم بيئات العمل عبر الإنترنت وبدون اتصال بالإنترنت. يمكنه دعم سير عمل نقل الملفات بشكل آمن على الشبكات المعزولة عند استخدامه مع MetaDefender Managed File Transfer MFT).

دعم نظام التشغيل متعدد المنصات

ويندوز 7 و8 و8.1 و8.1 و10 ويندوز Server 2008 R2 و 2012 و 2012 R2 و 2016 لينكس ديبيان وأوبونتو وسنتوس

إدارة نوع الملف

يمكن للمسؤول الذي يستخدم السحابة السماح/حظر أنواع الملفات حسب الامتداد

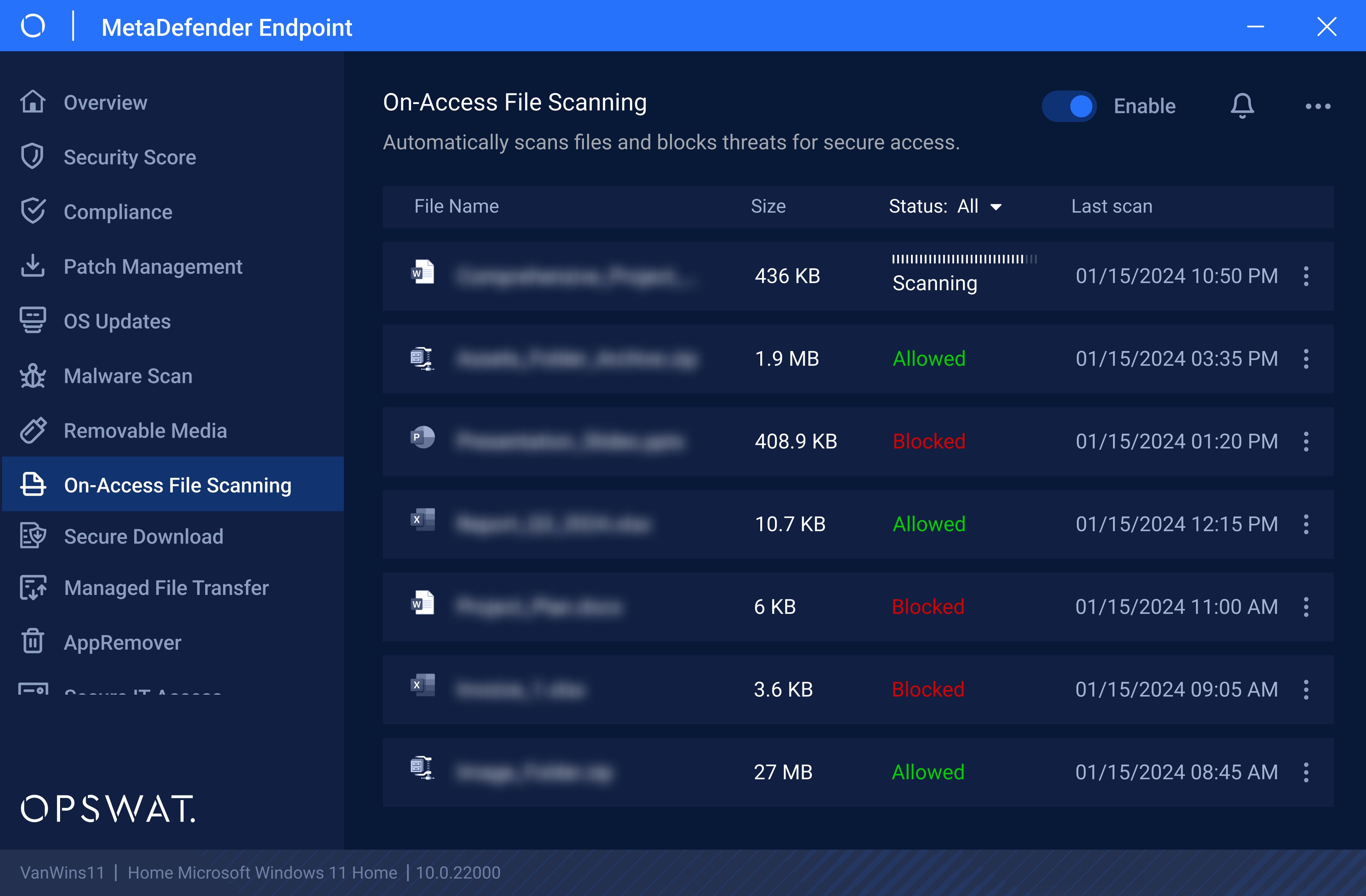

المسح الضوئي للملفات عند الوصول

Secure نقاط النهاية وفحص الوسائط القابلة للإزالة على نقطة النهاية قبل الوصول إلى المحتوى الموجود على محرك الأقراص

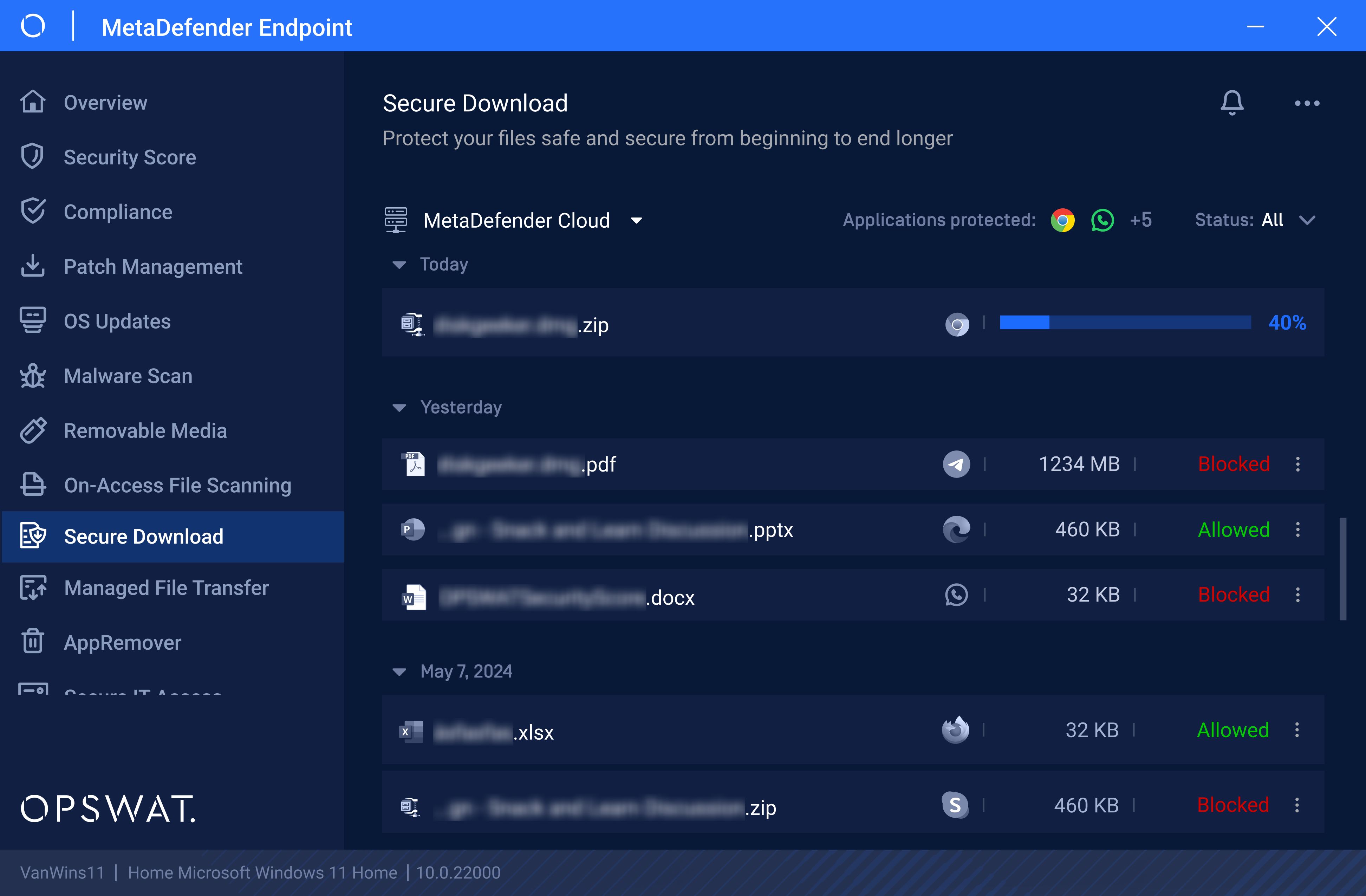

Secure تنزيل الملف

تنزيل الملفات بأمان من متصفح Chrome أو WhatsApp

مصممة بتكنولوجيا OPSWAT رقم 1 الرائدة في السوق

تعمل تكنولوجيا OPSWAT، التي أثبتت جدارتها والموثوق بها عالميًا والحائزة على جوائز، على منع التهديدات التي تحملها الوسائط الملحَقة والقابلة للإزالة من دخول البيئات الأساسية لتكنولوجيا المعلومات والتكنولوجيا التشغيلية.

إيقاف التهديدات التي يفوتها الآخرون

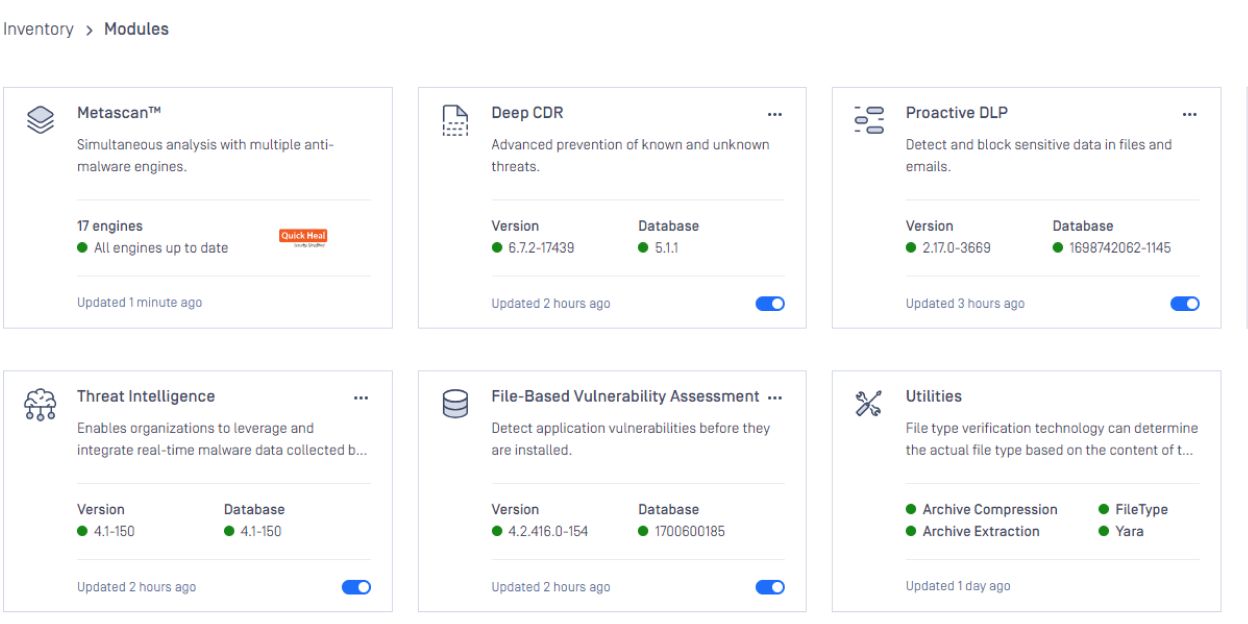

- يدعم أكثر من 200 تنسيق ملف

- يُزيل المحتوى الضار باستمرار من الأرشيفات المتداخلة المتعددة المستويات

- يُعيد إنشاء ملفات آمنة وقابلة للاستخدام

محركاتٌ أفضل من محرك واحد

- كشف البرمجيات الضارة بنسبة 100% تقريبًا

- فحص آني بما يزيد على 30 محركًا رائدًا مكافحًا للفيروسات

الكشف عن البرمجيات الخبيثة المراوغة باستخدام وضع الحماية المتقدم القائم على المحاكاة

- تحليل الملفات بسرعة عالية

- يستخرج محرك مكافحة التهرب من الرمل محرك مكافحة التهرب من المركبات العضوية المستقلة

- تحديد تهديدات يوم الصفر

- تمكين التصنيف العميق للبرامج الضارة عبر API أو التكامل المحلي

منع فقدان البيانات الحساسة

- استخدام نماذج مدعومة بالذكاء الاصطناعي لتحديد النصوص غير المنظمة وتصنيفها إلى فئات محددة مسبقًا

- حجب المعلومات الحساسة المحددة تلقائيًا، مثل المعلومات الشخصية (PII) والمعلومات الصحية الشخصية (PHI) ومعلومات بطاقات الدفع (PCI)، في أكثر من 125 نوعًا من الملفات

- دعم التعرف الضوئي على الرموز OCR في الصور

تفعيل الاكتشاف الفوري للمصدر الجغرافي للملف

- الكشف عن المصدر الجغرافي للملفات المرفوعة، ومنها الملفات التنفيذية القابلة للنقل PE، وملفات مُثبِّت مايكروسوفت MSI، وأرشيفات الفك الذاتي للضغط SFX

- التحليل الآلي للبصمات الرقمية والبيانات الوصفية لتحديد المواقع والبائعين المحظورين

اكتشاف الثغرات في التطبيقات قبل تثبيتها

- التحقق من الثغرات الأمنية في البرامج قبل عملية التثبيت

- فحص الأنظمة بحثًا عن الثغرات المعروفة عندما تكون الأجهزة متوقفة

- فحص سريع للتطبيقات المشتغلة ومكتباتها بحثًا عن الثغرات الأمنية

حماية ضرورية

للبيئات الأساسية

حماية الوسائط الملحقة والقابلة للإزالة التي تساعدك على الامتثال

نظرًا للتطور الكبير الذي حققته الهجماتُ السيبرانية وأصحاب التهديدات، لجأت الهيئات الحاكمة في جميع أنحاء العالم إلى تطبيق لوائح تنظيمية لضمان اتخاذ البنية التحتية الأساسية لما يلزم من أجل الحفاظ على أمنها، وعدم الامتثال لهذه اللوائح يُعرّضُ مؤسستك لمخاطر مالية ومخاطر تضر بسمعتها وحتى مخاطر مادية. تُعد حماية الوسائط الملحقة والقابلة للإزالة أمر بالغ الأهمية عندما يتعلق الأمر بالامتثال للوائح العالمية الرئيسة.

وثائق تقنية

الشروع

النشر والاستخدام

دعم

أطلق العنان للإمكانات الكاملة لمنتجاتنا

خبرات ضرورية للبيئات الأساسية

تُتيح منصة OPSWAT حلولًا مبتكرة مصممة خصيصًا لمواجهة تحديات الأمن السيبراني الآخذة في التطور التي يواجهها عملاؤنا. يتمتع فريقنا من الخبراء المتخصصين بخبرة سنوات كثيرة في مجال الأمن السيبراني والتخفيف من المخاطر حرصًا على تحقيقك لأقصى استفادة من هذه الحلول.

موارد موصى بها

Learn more about OPSWAT’s Peripheral Media Protection solutions in their resource library.

ورقة بياناتEndpoint MetaDefender Endpoint

إدارة نقاط النهاية Endpoint Management

تعزيز أمن الحواسيب المحمولة للموردين

تأمين شبكات تكنولوجيا المعلومات المهمة باستخدام MetaDefender Endpoint

0 نتائج. يرجى المحاولة مرة أخرى.

Additional Layers of Defense

تبدأ حماية الوسائط الملحَقة والقابلة للإزالة في البيئات الأساسية لتكنولوجيا المعلومات من MetaDefender Endpoint، ولكن تنطوي الإستراتيجية الأمنية الشاملة من OPSWAT على كثير من الأمور الأخرى. اكتشف طبقات إضافية في دفاعات MetaDefender لحماية الوسائط الملحقة والقابلة للإزالة من التهديدات.

OPSWAT Predictive Alin AI

اكتشف السلوكيات الخبيثة ومنعها قبل تنفيذها باستخدام محرك الذكاء الاصطناعي الثابت من الجيل التالي OPSWAT، والذي تم تحسينه من أجل الدقة والتكامل السلس عبر MetaDefender .