MetaDefender Kiosk Mobile

OPSWAT MetaDefender Kiosk Mobile هو حل محمول وقوي ومتين لحماية الأنظمة الحساسة من الوسائط القابلة للإزالة والبرمجيات الضارة غير الخاضعة للرقابة.

- شاشة تعمل باللمس قابلة للاستخدام بالقفازات

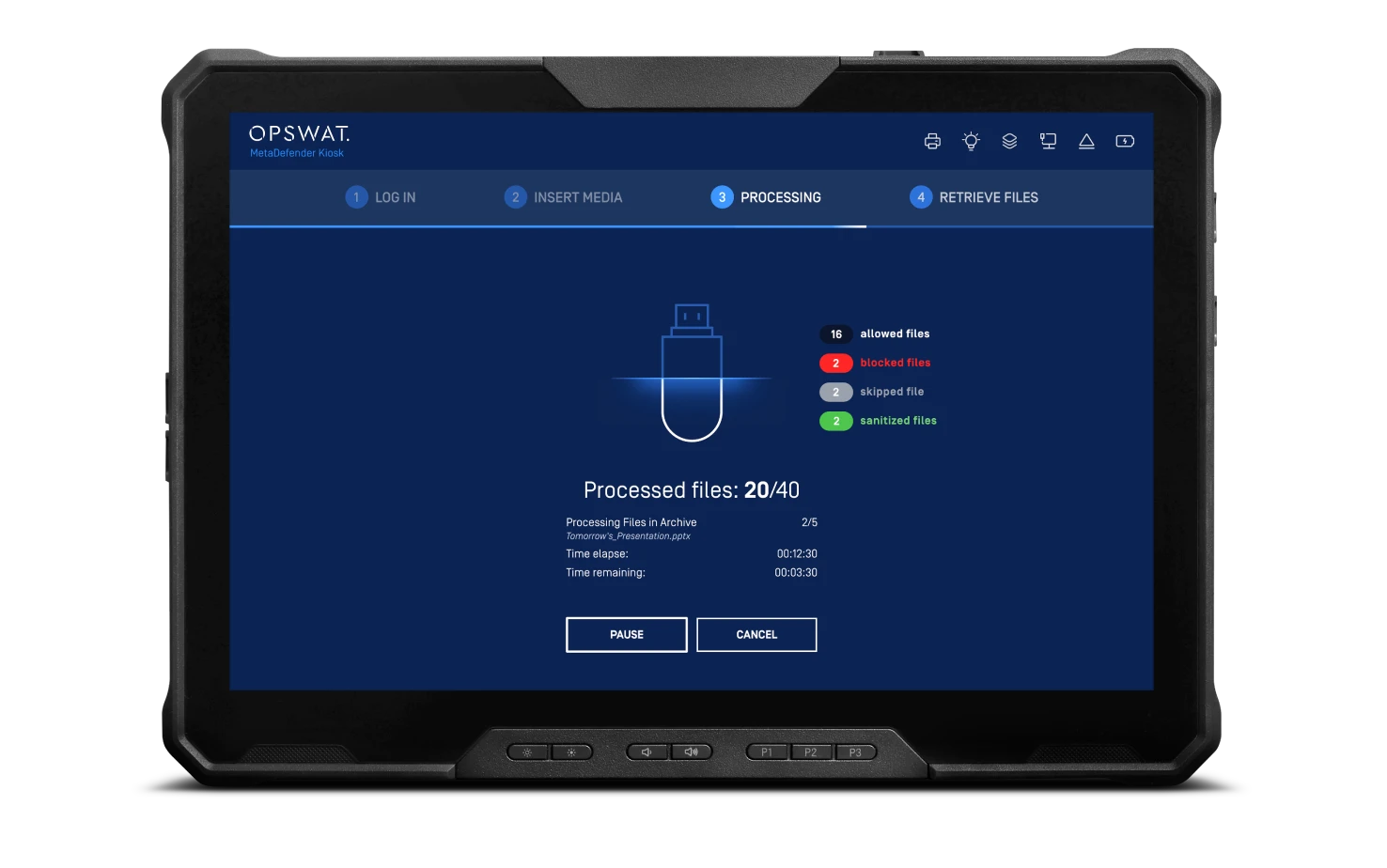

- معالجة أكثر من 7,300 ملف في الدقيقة

- نطاق درجة الحرارة القصوى للتشغيل

OPSWAT به من قبل

متين وجاهز

صُمم الجهاز Kiosk Mobile للاستخدام في أقسى البيئات، وهو مصمم للاستخدام في أقسى البيئات، وهو متين وفقًا للمعايير العسكرية مما يسمح بالاستخدام الآمن للوسائط المحمولة والقابلة للإزالة في جميع الظروف والبيئات.

- معالجة أكثر من 7300 ملف في الدقيقة

- نظام تشغيل متين ومصمم لسهولة الاستخدام

- شاشة تعمل باللمس مقاس 11.6 بوصة تعمل باللمس ومضادة للتوهج

- العرض 11.85 بوصة × الارتفاع 1.17 بوصة × العمق 7.99 بوصة

- الوزن 2.89 رطل [1.31 كجم]

- مجموعة واسعة من الوسائط المحمولة: USB و USB و MicroSD

شاشة محمولة تعمل باللمس مقاس 11.6 بوصة

معالج Mobile عالي الأداء

متانة من الدرجة العسكرية

زجاج Gorilla Glass

شاشة لمس

قابلة للتشغيل بالقفازات

مقاومة الغبار والماء IP65

اتصال Wi-Fi وإيثرنت

أمن الوسائط القابلة للإزالة في المكان الذي تُريد

جاهز للتثبيت

تمت تهيئة كل MetaDefender Kiosk مسبقًا للنشر الخاص بك مع نظام تشغيل مُقوى مسبقًا وبرنامج MetaDefender Kiosk المثبت مسبقًا وبرنامج Ethernet و Wi-Fi وأي ملحقات ضرورية.

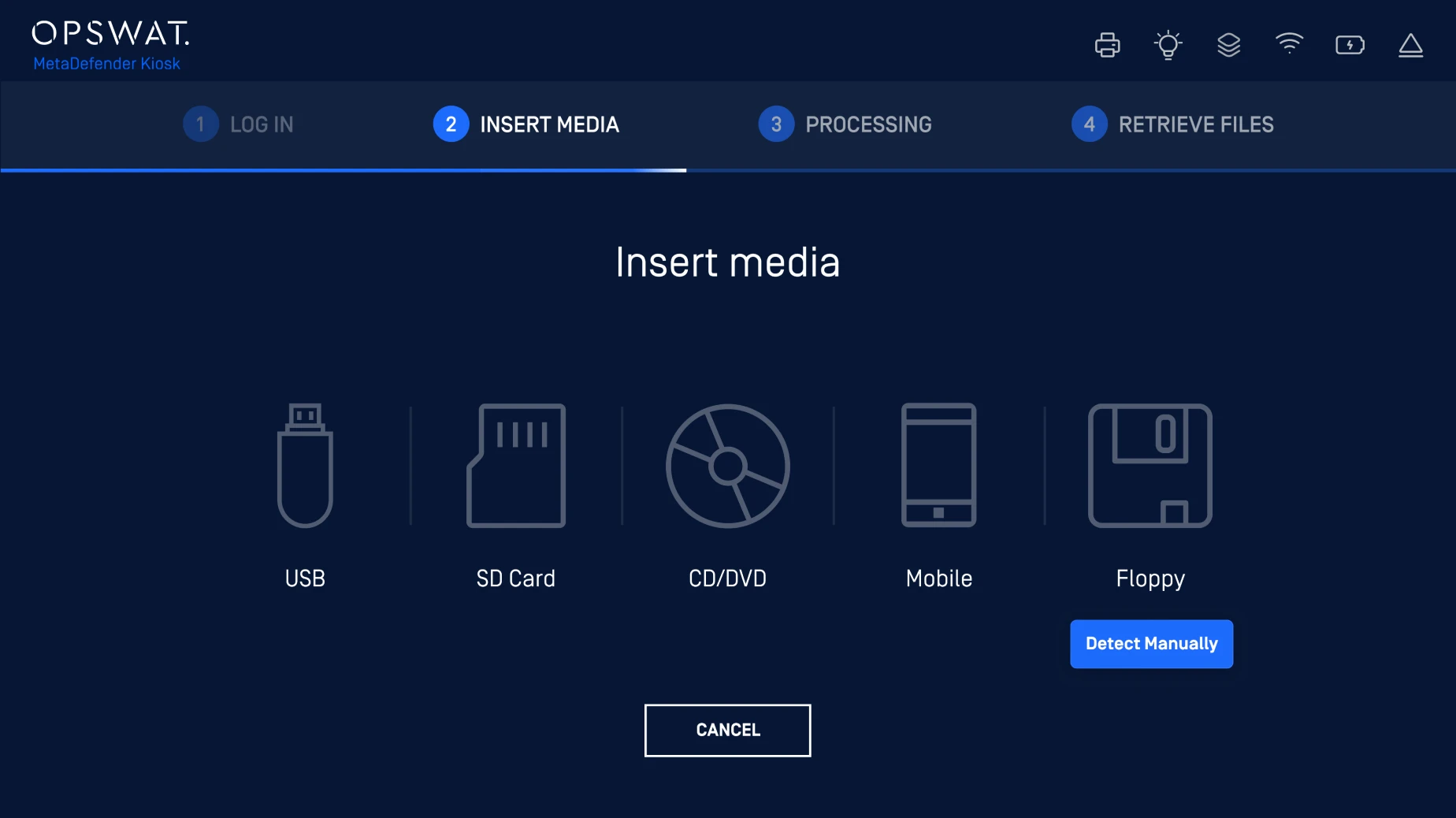

افحص ما تُريد فحصه

MetaDefender Kiosk يدعم معظم أنواع الوسائط المحمولة الشائعة، بما في ذلك محركات الأقراص المرنة، مع مجموعة متنوعة من قارئات الوسائط المدمجة في مقدمة الكشك.

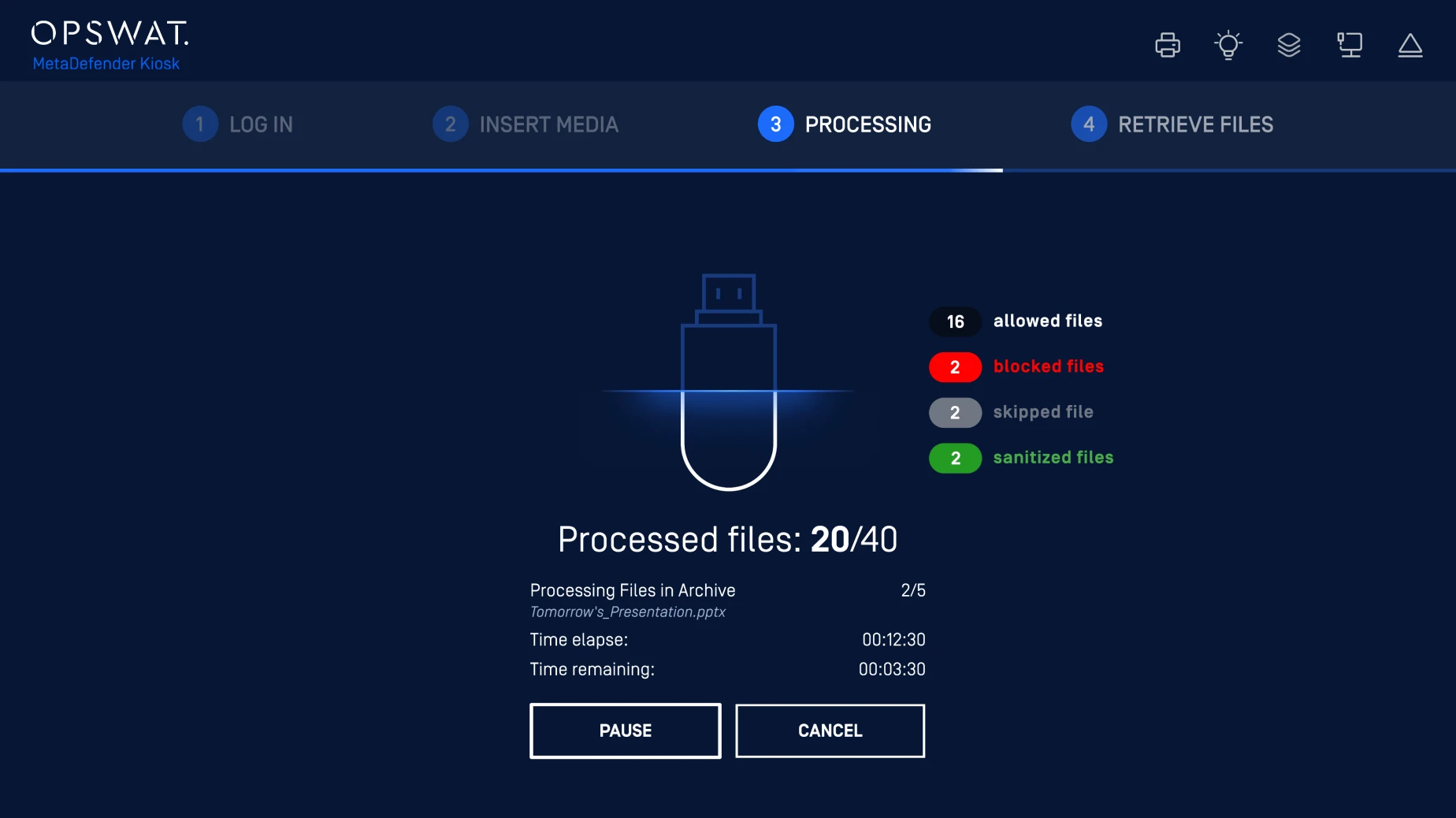

الحماية المتقدمة من التهديدات

وبفضل تقنية المسح المتعدد التي نستخدمها والمدعومة بأكثر من 30 محركًا لمكافحة البرمجيات الضارة، يمكن أن تتجاوز مستويات اكتشاف التهديدات 99%. MetaDefender Kiosk لتحسين معدلات الكشف، وتقليل أوقات التعرض للفاشيات، وتجنب التعرض للتهديدات الناجمة عن القيود المحتملة لبائع واحد من أي هجوم يمكن أن ينشأ عبر الوسائط القابلة للإزالة المسلحة.

تنظيف الملفات المشبوهة وإعادة إنشائها

تعمل إمكانات Deep Content Disarm & Reconstruction (تقنية Deep CDR™) على إزالة البيانات المشبوهة والزائدة عن الحاجة من أكثر من 200 نوع من الملفات الشائعة — بما في ذلك ملفات .doc و pdf — لتنتج ملفات نظيفة وقابلة للاستخدام.

Kiosk MetaDefender Kiosk تقنية Deep CDR™ OPSWAT(المرتبة الأولى في الصناعة) لتأمين تدفق البيانات داخل وخارج مؤسستك لمنع الهجمات المستهدفة في يوم الصفر والتهديدات غير المعروفة المزودة بتقنية التهرب من البرامج الضارة مثل البرامج الضارة غير القابلة للكشف تمامًا، وكشف VMware، والتعتيم، وغيرها الكثير.

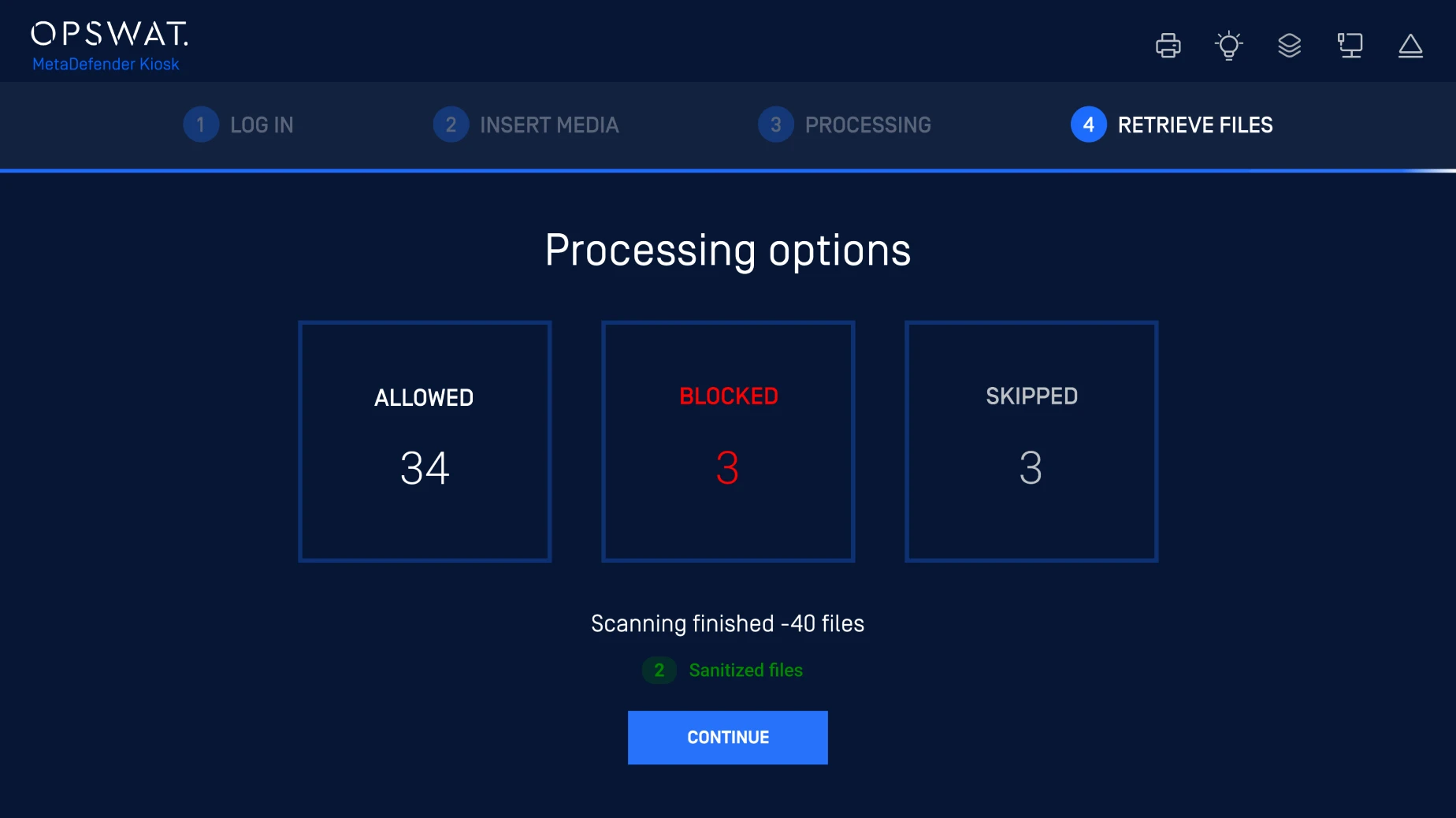

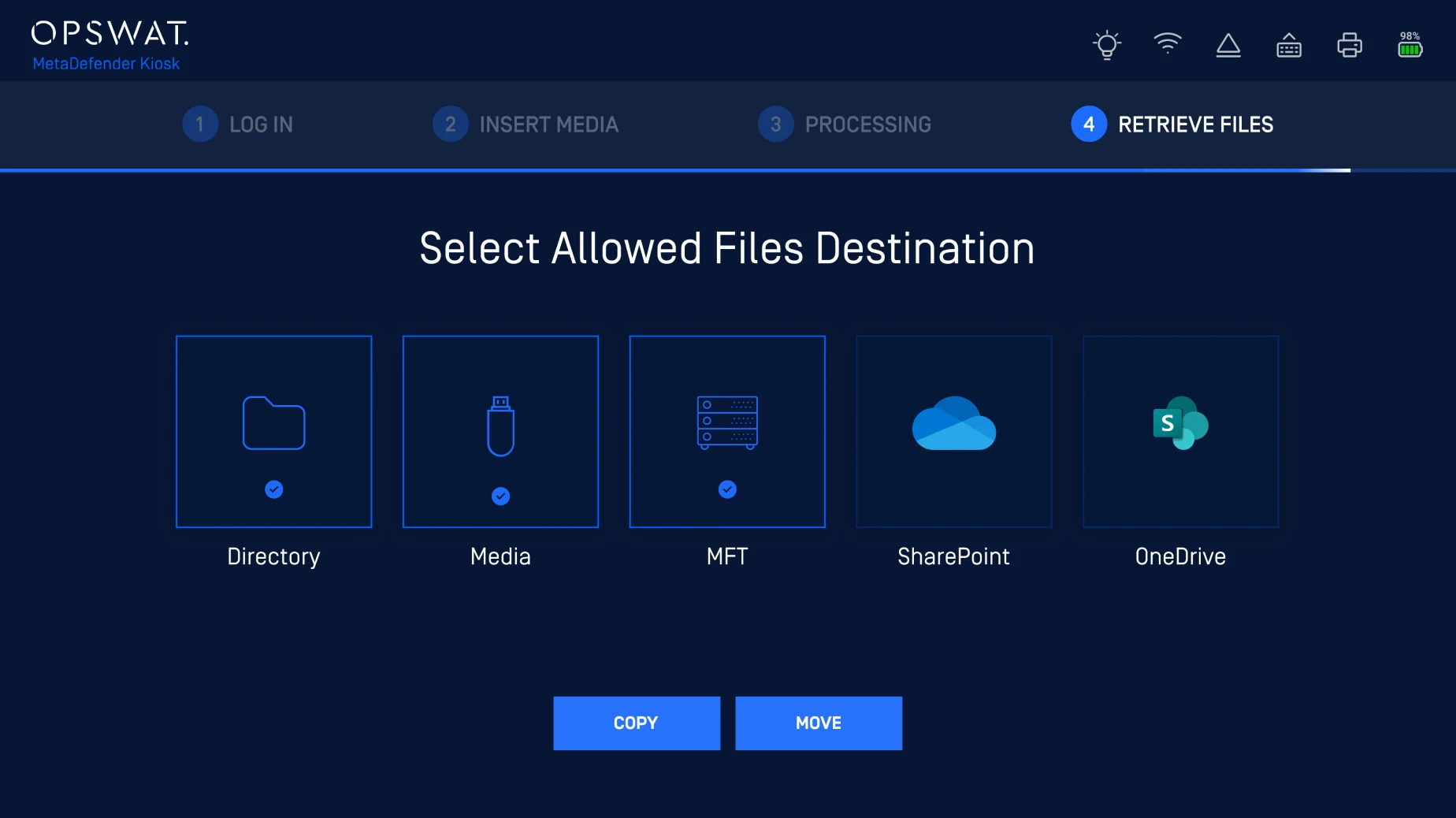

النقل الآمن للبيانات

Kiosk دمج MetaDefender Kiosk بسلاسة مع MetaDefender Managed File Transfer MFT) لتخزين الملفات وتتبعها وتدقيقها في شبكة آمنة. يخلق Managed File Transfer MetaDefender Kiosk Managed File Transfer عملية سلسة تبسط تجربة المستخدم في نقل الملفات عبر الشبكات الحساسة مع الحفاظ على معايير أمان عالية.

Zero Trust،

حتى في درجات الحرارة تحت الصفر.

يوفر موقع Kiosk Mobile أماناً شاملاً وامتثالاً تنظيمياً وحماية للبيانات، مما يضمن بقاء البنية التحتية الحيوية آمنة ومتوافقة مع منع اختراق البيانات من خلال التكنولوجيا المتقدمة.

إدخال. معالجة. وصول. امتثال.

الوقاية من التهديدات أثناء التنقل

تم تصميم Kiosk Mobile لسهولة الحمل والمتانة الاستثنائية، وهو مصمم لسهولة الحمل والمتانة الاستثنائية، ويوفر نقطة دخول بسيطة لمجموعة واسعة من الوسائط المحمولة، مما يحميك من التهديدات أينما ذهبت.

الامتثال التنظيمي

يتيح الموقع الإلكتروني Kiosk Mobile عمليات نقل البيانات الآمنة والقابلة للتدقيق للحفاظ على الامتثال للوائح الأمن السيبراني المتطورة مثل NERC CIP 003-7 وNERC CIP 08-09 وNIST 800-53 وPCI DSS واللائحة العامة لحماية البيانات.

مصممة خصيصاً للبيئات القاسية

يضمن التصميم المتين لجهاز Kiosk Mobile المتين الحفاظ على أمان حتى في أكثر البيئات قسوة من التهديدات التي تحملها الوسائط القابلة للإزالة بفضل شاشة اللمس Gorilla Glass المزودة بقفازات والحاوية المقواة وتصنيف IP65 لمقاومة الغبار والماء.

المواصفات الفنية

| Hardware | ||

|---|---|---|

| Hardware | وحدة المعالجة المركزية | Intel® Core™ Ultra 7 268V vPro® Enterprise (8 نوى، 8 خيوط) |

| ذاكرة الوصول العشوائي RAM | 32 جيجابايت | |

| التخزين | 1 تيرابايت SSD TLC | |

| خيارات الأمان | بطاقة ذكية لا تلامسية NFC | |

| الأداء | ||

| الأداء | سرعة المسح الضوئي | 7,300+ ملف/دقيقة |

| الاتصال | ||

| الاتصال | الموانئ |

|

| البدنية | ||

| البدنية | الأبعاد [العرض × الارتفاع × العمق] | 11.65 بوصة × 0.94 بوصة × 7.99 بوصة |

| الوزن | 2.78 رطل (1.26 كجم) | |

| الإطار الزمني المتوسط الأجل | 58,700 ساعة | |

| بلد المنشأ | تايوان | |

| البيئة | ||

| البيئة | نطاق التشغيل الحراري | -20 درجة فهرنهايت إلى 145 درجة فهرنهايت (-29 درجة مئوية إلى 63 درجة مئوية) |

| النطاق غير التشغيلي | -60 درجة فهرنهايت إلى 160 درجة فهرنهايت (-51 درجة مئوية إلى 71 درجة مئوية) | |

| الامتثال التنظيمي | ||

| الامتثال التنظيمي | الشهادات والامتثال | اختبار MIL-STD-810H، IEC 60529، IP-65، MIL-STD461G، ANSI/ISA.12.12.0، علامة CE، FCC الفئة A، UKCA، UL، WEEE، RoHS، المعيار المشترك EAL4+ |

Kiosk خيارات النشر

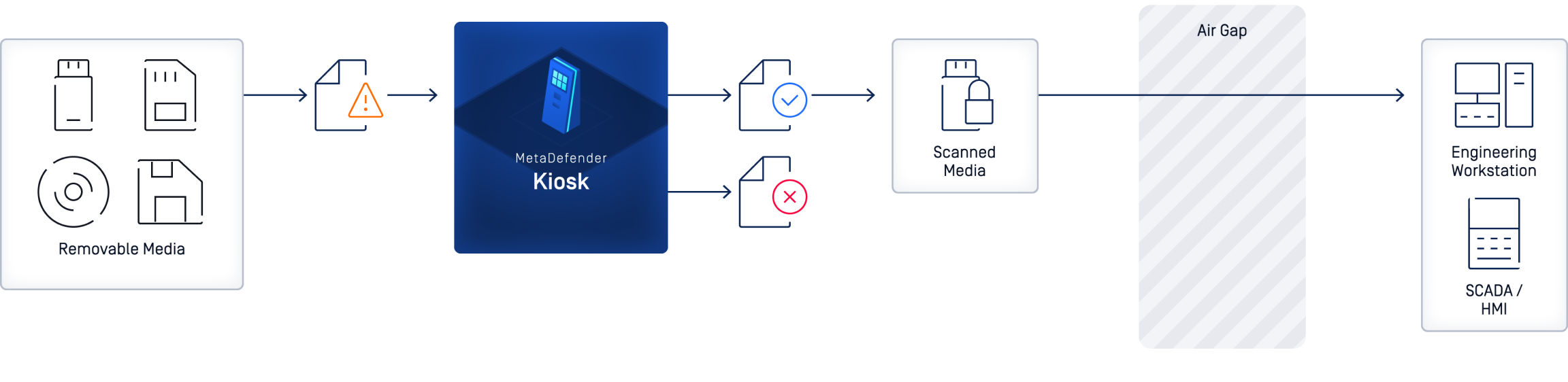

النشر المستقل

في عملية النشر هذه، يُسمح بالوسائط القابلة للإزالة ولكن يجب معالجتها بواسطة Kiosk ، والتي تحظر/تحذف الملفات الضارة وتنقح البيانات الحساسة وتسمح فقط بالملفات التي تم التحقق منها في المناطق الآمنة.

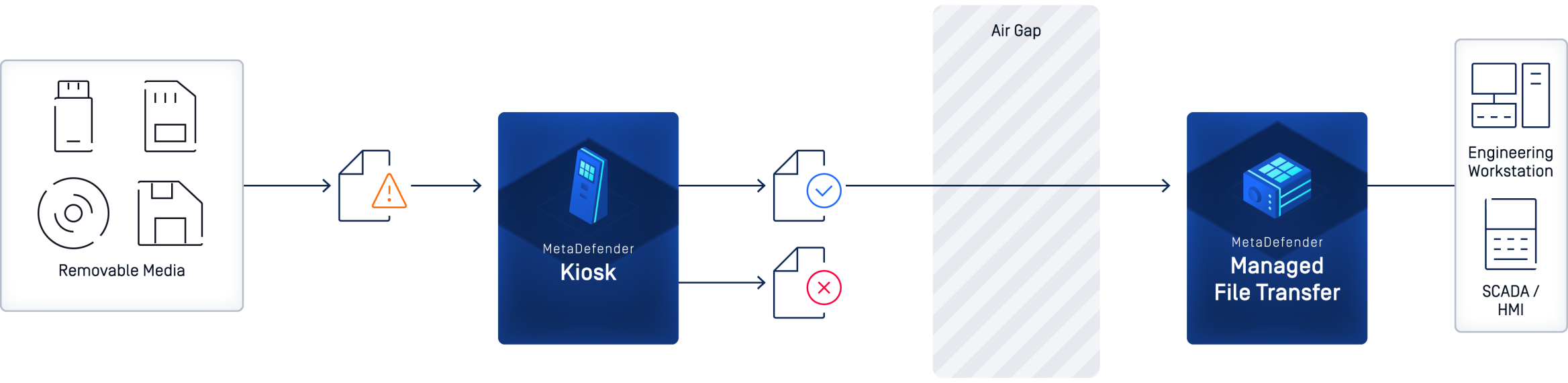

تم نشره مع MetaDefender Managed File Transfer MFT) -

Secure استردادSecure

Kiosk يتم نشره على الجانب ذي الأمان المنخفض، بمسح محتوى الوسائط لحظر الملفات الضارة، وحجب البيانات الحساسة، ونقل الملفات التي تم التحقق منها بموافقة الإشراف إلى MetaDefender Managed File Transfer MFT). اختياريًا، يضمن صمام البيانات النقل في اتجاه واحد، ويمكن للمستخدمين استرداد الملفات المعتمدة من MetaDefender Managed File Transfer MFT) للحفاظ على شبكة عالية الأمان بدون وسائط.

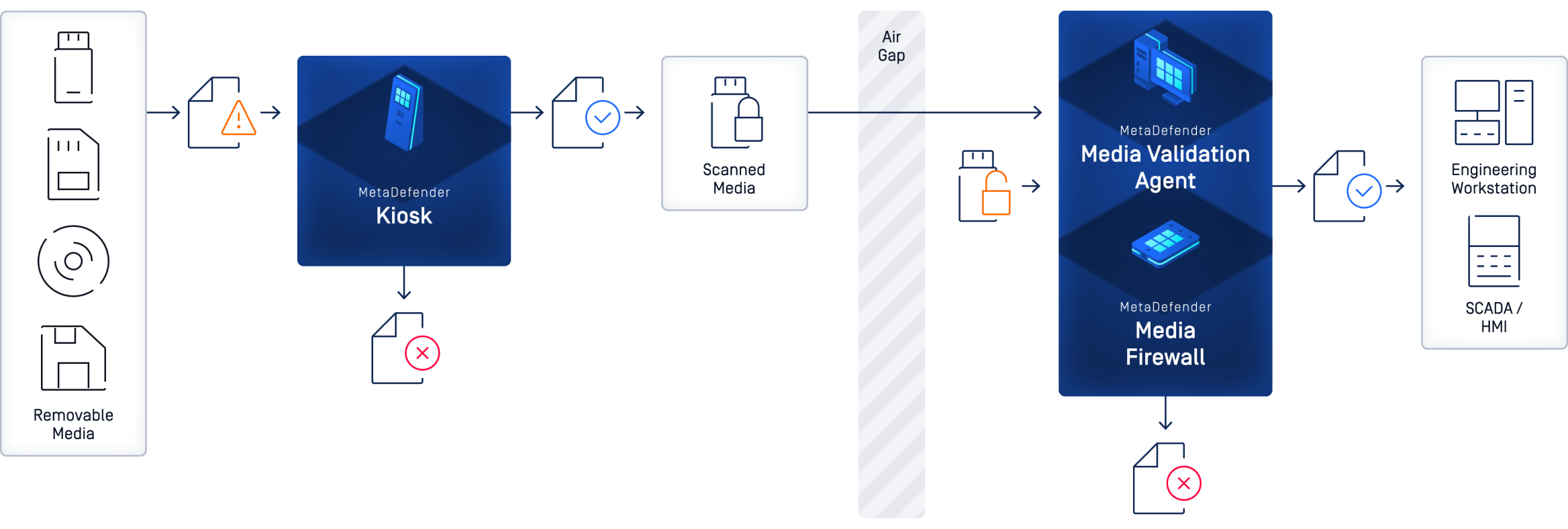

منع الاستخدام غير المحظور Media

يُسمح بالوسائط القابلة للإزالة ولكن يجب معالجتها من قبل Kiosk وفرضها عبر وكيل التحقق من صحةMedia المستند إلى برنامج MetaDefender أو جهازFirewall Media MetaDefender المستند إلى الأجهزة. يتم حظر/إزالة الملفات الضارة وتنقيح البيانات الحساسة، ويمكن استخدام الملفات التي تم التحقق منها فقط؛ وسيتم حظر الوسائط غير المصرح بها بالكامل.

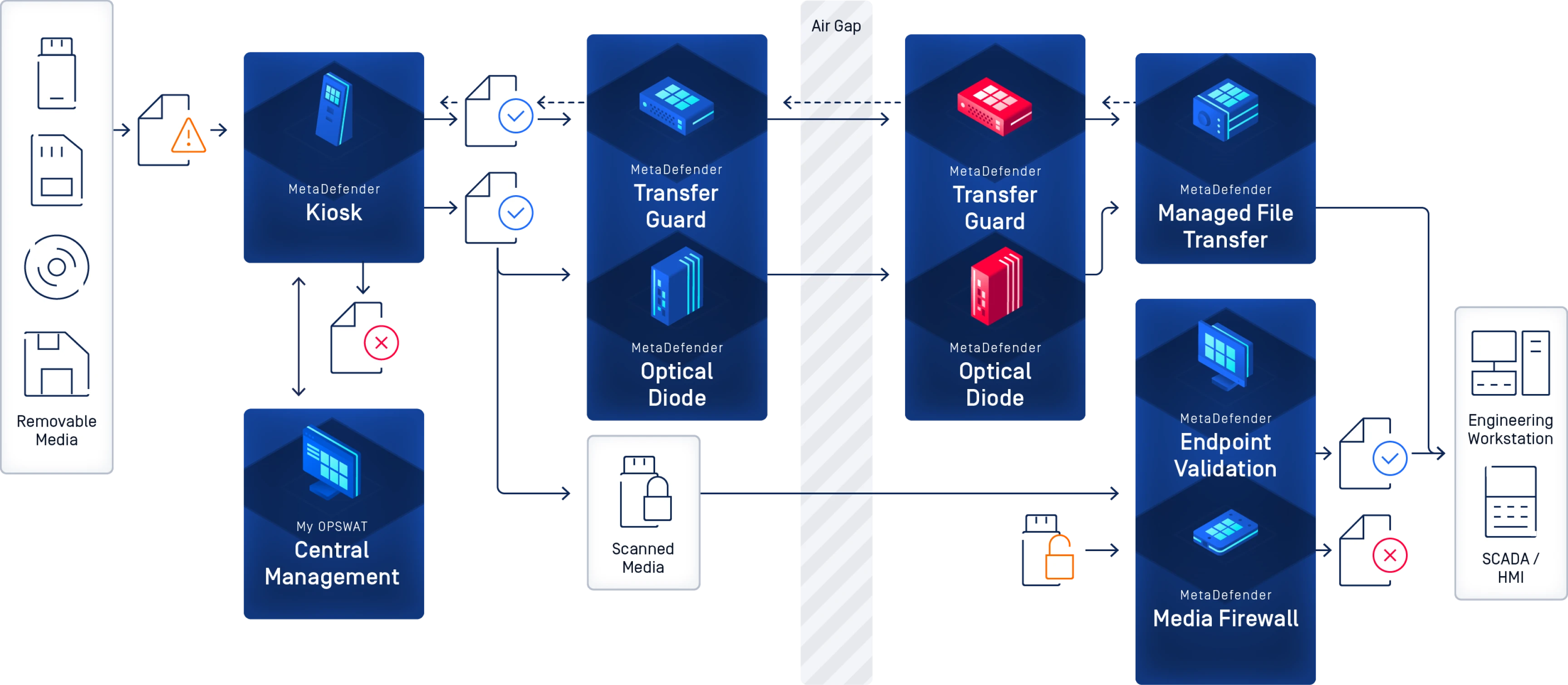

تعزيز وضع الأمن السيبراني

أفضل شكل من أشكال الحماية ضد أي تهديد إلكتروني هو اتباع نهج متعدد الطبقات ودفاعي متعمق. قم بنشر أكشاكنا المزودة بتكنولوجيا مصممة خصيصًا لإنشاء حل شامل وقابل للتنفيذ يعزز وضعك الأمني الإلكتروني.

الخبرة الحرجة للبيئات الحرجة

مصممة بتقنية

الرائدة في السوق رقم 1 من OPSWAT

تعمل تكنولوجيا OPSWAT، التي أثبتت جدارتها والموثوق بها عالميًا والحائزة على جوائز، على منع التهديدات التي تحملها الوسائط الملحَقة والقابلة للإزالة من دخول البيئات الأساسية لتكنولوجيا المعلومات والتكنولوجيا التشغيلية.

إيقاف التهديدات التي يفوتها الآخرون

- يدعم أكثر من 200 تنسيق ملف

- يُزيل المحتوى الضار باستمرار من الأرشيفات المتداخلة المتعددة المستويات

- يُعيد إنشاء ملفات آمنة وقابلة للاستخدام

محركاتٌ أفضل من محرك واحد

- كشف البرمجيات الضارة بنسبة 100% تقريبًا

- فحص آني بما يزيد على 30 محركًا رائدًا مكافحًا للفيروسات

الكشف عن البرمجيات الخبيثة المراوغة باستخدام وضع الحماية المتقدم القائم على المحاكاة

- تحليل الملفات بسرعة عالية

- يستخرج محرك مكافحة التهرب من الرمل محرك مكافحة التهرب من المركبات العضوية المستقلة

- تحديد تهديدات يوم الصفر

- تمكين التصنيف العميق للبرامج الضارة عبر API أو التكامل المحلي

منع فقدان البيانات الحساسة

- استخدام نماذج مدعومة بالذكاء الاصطناعي لتحديد النصوص غير المنظمة وتصنيفها إلى فئات محددة مسبقًا

- حجب المعلومات الحساسة المحددة تلقائيًا، مثل المعلومات الشخصية (PII) والمعلومات الصحية الشخصية (PHI) ومعلومات بطاقات الدفع (PCI)، في أكثر من 125 نوعًا من الملفات

- دعم التعرف الضوئي على الرموز OCR في الصور

تفعيل الاكتشاف الفوري للمصدر الجغرافي للملف

- الكشف عن المصدر الجغرافي للملفات المرفوعة، ومنها الملفات التنفيذية القابلة للنقل PE، وملفات مُثبِّت مايكروسوفت MSI، وأرشيفات الفك الذاتي للضغط SFX

- التحليل الآلي للبصمات الرقمية والبيانات الوصفية لتحديد المواقع والبائعين المحظورين

اكتشاف الثغرات في التطبيقات قبل تثبيتها

- التحقق من الثغرات الأمنية في البرامج قبل عملية التثبيت

- فحص الأنظمة بحثًا عن الثغرات المعروفة عندما تكون الأجهزة متوقفة

- فحص سريع للتطبيقات المشتغلة ومكتباتها بحثًا عن الثغرات الأمنية

توافق جهاز USB المشفر المتوافق

يوفر MetaDefender Kiosk فك تشفير متطور مع توفير كلمة المرور ومعالجة المحتوى لمحركات أقراص USB المشفرة.

من المهم ملاحظة أنه ليست كل أجهزة USB مدعومة عالميًا، وبالنسبة لأجهزة معينة غير مدرجة، يتم تشجيع المستخدمين على الاتصال بدعم OPSWAT .

"تركنا عمليات حظر الوسائط القابلة للإزالة وصرنا نعتمد حلًا متكاملًا تمامًا يمكنه فحص الوسائط القابلة للإزالة وتأمينها".

"نستخدم MetaDefender لفحص كل شيء عند إنشائنا له حرصًا ألا نصير خطرًا على سلسلة التوريد".

"أراد [البنك] نشر كشك في كل فرع ...

في المرحلة الأولى، قاموا بتركيب الأكشاك في مقرهم الرئيسي."

وثائق تقنية

الشروع

النشر والاستخدام

دعم

الشروع

النشر والاستخدام

دعم

أطلق العنان للإمكانات الكاملة لمنتجاتنا

هل تريد معرفة المزيد عن MetaDefender

Kiosk Mobile؟

استكشف الوثائق والمقالات والمدونات لمزيد من المعلومات حول MetaDefender Kiosk Mobile .