Unidirectional Security Gateway Data Diode و

نظرة عامة

تعد الثنائيات الضوئية للبيانات والبوابات الأمنية أحادية الاتجاه حلول السيبراني حلول بشكل صارم نقل البيانات في اتجاه واحد بين شبكتين من تصنيفات أمنية مختلفة. على الرغم من أن جدران الحماية كانت لفترة طويلة الحل التقليدي لتقسيم حركة مرور الشبكة، إلا أنها عرضة لخطأ في التكوين والاستغلال.

تستخدم الثنائيات الضوئية وبوابات الأمان أحادية الاتجاه منذ عقود في البيئات عالية الأمان، مثل مرافق وكالات الدفاع والاستخبارات. تعمل الثنائيات الضوئية على فرض نقل البيانات في اتجاه واحد عن طريق تحويل البيانات إلى ضوء عبر رابط أحادي الاتجاه مفروض بواسطة الأجهزة، مما يضمن عدم وجود مسار عودة. تستخدم بوابات الأمان أحادية الاتجاه الحديثة برامج أمان متكاملة ونسخ البروتوكولات لفرض تدفق البيانات في اتجاه واحد.

Unidirectional Security Gateway الخدمات الأمان ومعالجة البروتوكولات على رابط أحادي الاتجاه، مما يتيح نقل بيانات أكثر تعقيدًا وموثوقية وقابلية للتشغيل، دون الإخلال بضمان الاتجاه الأحادي.

مع ظهور إنترنت الأشياء الصناعية والرقمنة، تزداد استخدامات بوابات الأمان أحادية الاتجاه من قبل الشركات الخاصة لنقل البيانات التي تولدها أنظمة التحكم والسلامة الصناعية بشكل آمن. ويشمل ذلك محطات الطاقة النووية وغيرها من مرافق توليد الطاقة الكهربائية، ومرافق التصنيع، وأنظمة النقل إلى شبكات أخرى (بما في ذلك الإنترنت العامة)، بينما تحمي البوابات الشبكات التي تحتوي على هذه الأنظمة من الهجمات.

أحادي الاتجاه يعني أن البيانات يمكن أن تنتقل في اتجاه واحد فقط. من المنطقي التفكير في بوابات الأمان أحادية الاتجاه على أنها "صمامات أحادية الاتجاه للبيانات"، تسمح للبيانات بالخروج دون أن تعود مرة أخرى. من السيناريوهات الشائعة أن توفر البوابات أحادية الاتجاه نقل البيانات في اتجاه واحد من شبكة عالية الأمان إلى شبكة ذات مستوى أمان أقل. يمكن نقل البيانات بينما تظل الشبكة عالية الأمان محمية من الهجمات التي تستخدم هذا الاتصال. في هذا السيناريو، تحمي التكنولوجيا الأنظمة في الشبكة عالية الأمان التي تنتج البيانات التي يتم نقلها.

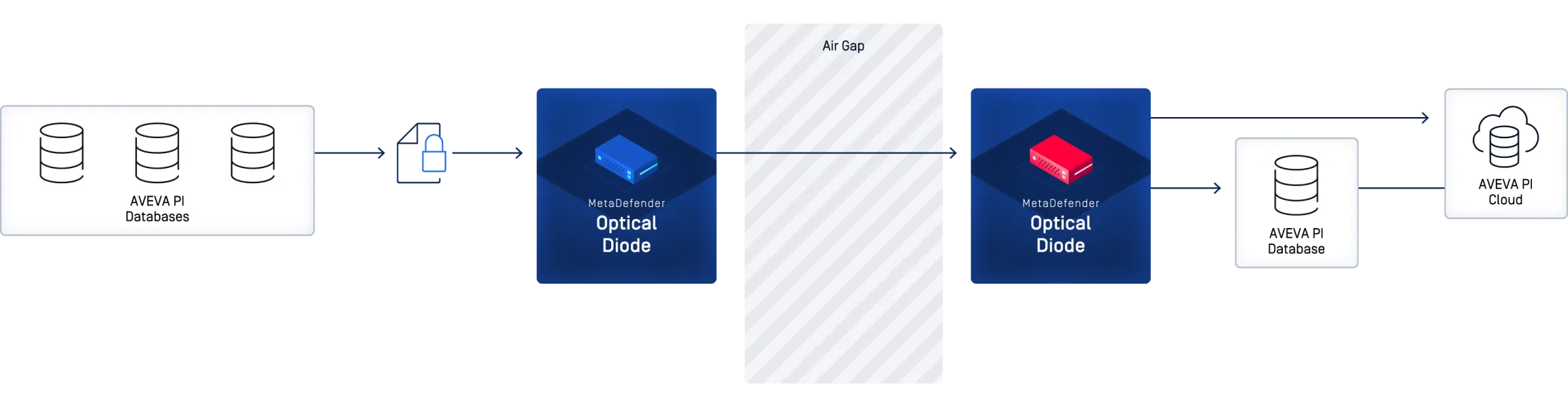

نسخ بيانات AVEVA PI بين ثلاث محطات لتوليد الطاقة و Enterprise Historian

يقوم MetaDefender Optical Diode بنسخ بيانات AVEVA Pi historianOptical Diode باستخدام MetaDefender Pi Connector. يتم نقل البيانات عبر بروتوكول غير قابل للتوجيه مما يعزز أمان وسرية شبكة المصدر.

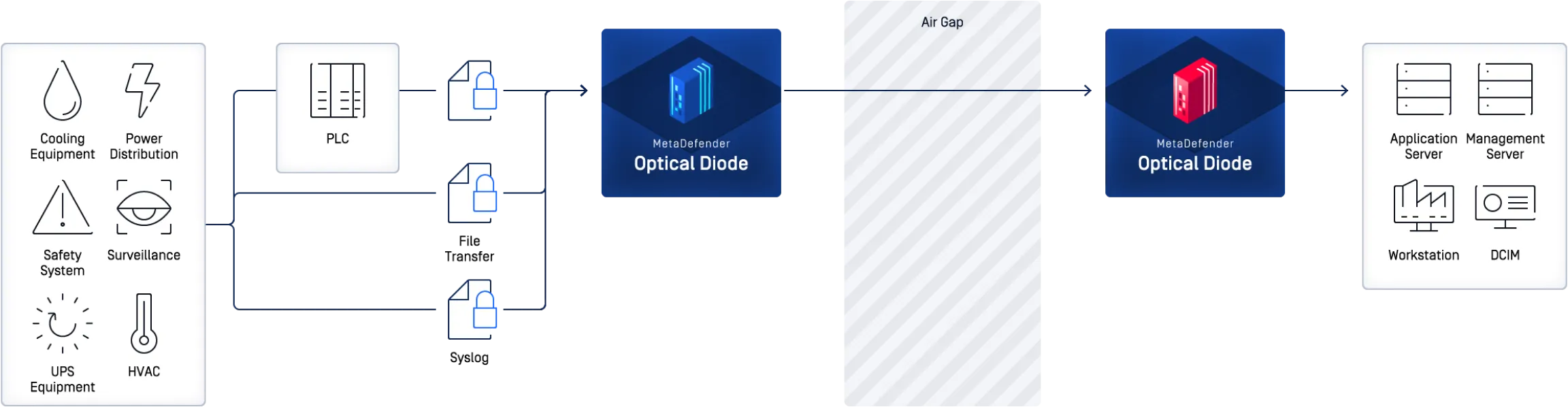

مزود الرعاية الصحية الوطني يتطلب Secure لتنبيهات مركز البيانات وبيانات المراقبة

يقوم MetaDefender Optical Diode بنقل التنبيهات وبيانات المراقبةOptical Diode إلى موقع مراقبة مركزي. تقوم موصلات MetaDefender و SFTP و SMTP (البريد الإلكتروني) بنقل البيانات عبر بروتوكول أحادي الاتجاه غير قابل للتوجيه.

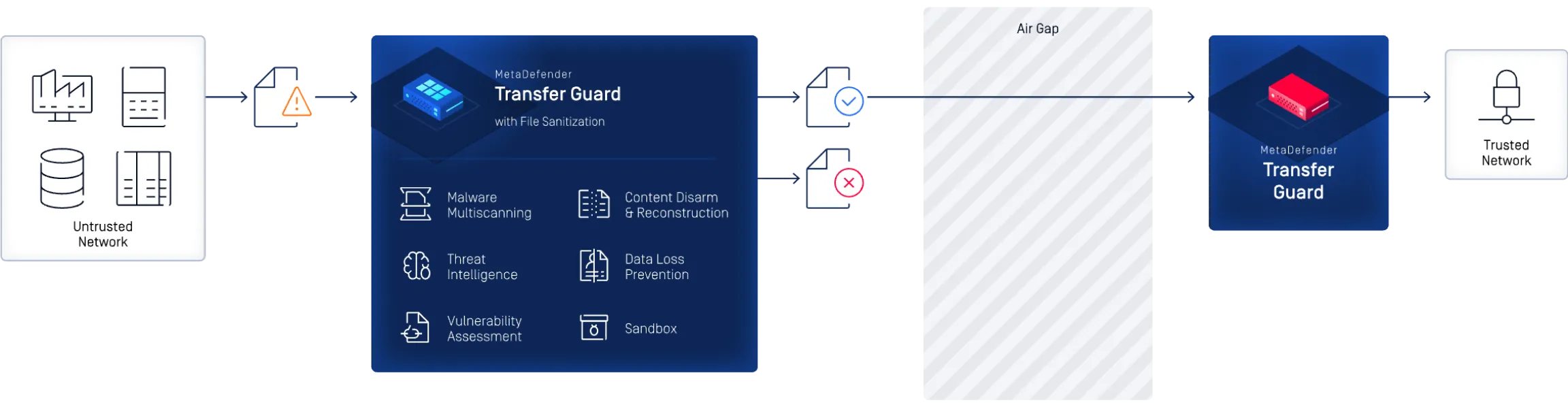

نقل ملفات Secure المجالات

يجمع MetaDefender X (المعروف سابقًا باسم Transfer Guard) Optical Diode مستوى الأمان المعزول الذي يوفره Optical Diode ومحرك تطهيرCore MetaDefender Core الحائز على جوائز OPSWATمما يضمن أمان نقل الملفات.

- تجزئة الشبكة Hardware

- نقل الملفات عبر بروتوكول غير قابل للتوجيه

- منع التهديدات المتقدمة للملفات التي تدخل المجال الآمن

انظر جدول المقارنة أدناه أو احصل على الدليل.