Secure، مشاركة الملفات بدون احتكاك

شارك الملفات وتعاون بثقة.حلول OPSWAT مشاركة الملفات الهامة والموارد الرقمية دون قيود داخل مؤسستك ومع الشركاء الخارجيين، دون المساس بالسرعة أو الأداء.

المخاطر الأمنية لمشاركة الملفات

التحكم في الدخول

يؤدي التعاون مع الشركاء الخارجيين إلى تعقيد إدارة الأذونات، مما يؤدي إلى مخاطر الوصول غير المصرح به.

إنفاذ السياسة

تواجه المؤسسات صعوبة في تنفيذ سياسات أمان الملفات المتسقة عبر القوى العاملة عن بُعد والمتعددة الأجهزة.

قيود التكامل

التكامل المحدود مع أدوات الأمان الحالية أدوات أتمتة سير العمل ويعقد إدارة الأمان.

أمان قابل للتطوير

حلول تفشل حلول الأمان في العمل بفعالية على نطاق واسع في بيئات السحابة.

عدم وجود علاج

بدون الاستجابات الآلية للبرمجيات الخبيثة المكتشفة أو البيانات الحساسة، تظل المخاطر المحتملة دون معالجة.

الحل OPSWAT

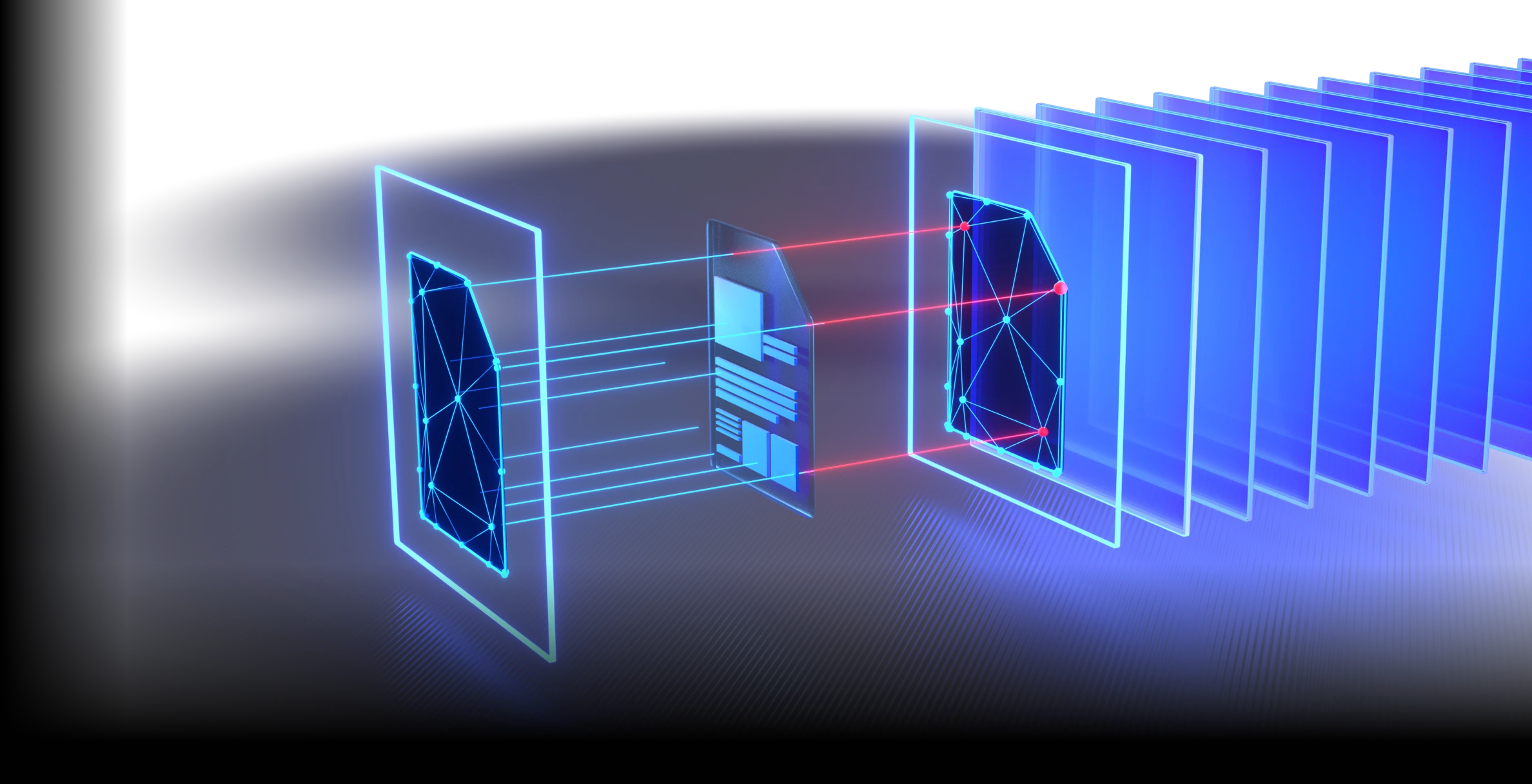

إيقاف التهديدات التي يفوتها الآخرون

- يدعم أكثر من 200 تنسيق ملف

- يُزيل المحتوى الضار باستمرار من الأرشيفات المتداخلة المتعددة المستويات

- يُعيد إنشاء ملفات آمنة وقابلة للاستخدام

محركاتٌ أفضل من محرك واحد

- كشف البرمجيات الضارة بنسبة 100% تقريبًا

- فحص آني بما يزيد على 30 محركًا رائدًا مكافحًا للفيروسات

الكشف عن البرمجيات الخبيثة المراوغة باستخدام وضع الحماية المتقدم القائم على المحاكاة

- تحليل الملفات بسرعة عالية

- يستخرج محرك مكافحة التهرب من الرمل محرك مكافحة التهرب من المركبات العضوية المستقلة

- تحديد تهديدات يوم الصفر

- تمكين التصنيف العميق للبرامج الضارة عبر API أو التكامل المحلي

منع فقدان البيانات الحساسة

- استخدام نماذج مدعومة بالذكاء الاصطناعي لتحديد النصوص غير المنظمة وتصنيفها إلى فئات محددة مسبقًا

- حجب المعلومات الحساسة المحددة تلقائيًا، مثل المعلومات الشخصية (PII) والمعلومات الصحية الشخصية (PHI) ومعلومات بطاقات الدفع (PCI)، في أكثر من 125 نوعًا من الملفات

- دعم التعرف الضوئي على الرموز OCR في الصور

اكتشاف الثغرات في التطبيقات قبل تثبيتها

- التحقق من الثغرات الأمنية في البرامج قبل عملية التثبيت

- فحص الأنظمة بحثًا عن الثغرات المعروفة عندما تكون الأجهزة متوقفة

- فحص سريع للتطبيقات المشتغلة ومكتباتها بحثًا عن الثغرات الأمنية

تعزيز الكشف باستخدام تهديد Intelligence في الوقت الحقيقي

- ربط مراكز العمليات الدولية العالمية، نظام منع التطفل وعناوين URL، وسمعة الملفات عبر أكثر من 50 مليار قطعة أثرية

- إيقاف التهديدات الناشئة بشكل أسرع

- إثراء التحليل النهائي

عمليات النشر السلس

يمكنك النشر من خلال نظام REST API القابل للتوسيع ومنصة أصلية ممكّنة للوصلات تتكامل بسلاسة مع تطبيق الويب الحالي لتحميل الملفات والبنية الأساسية الأمنية.

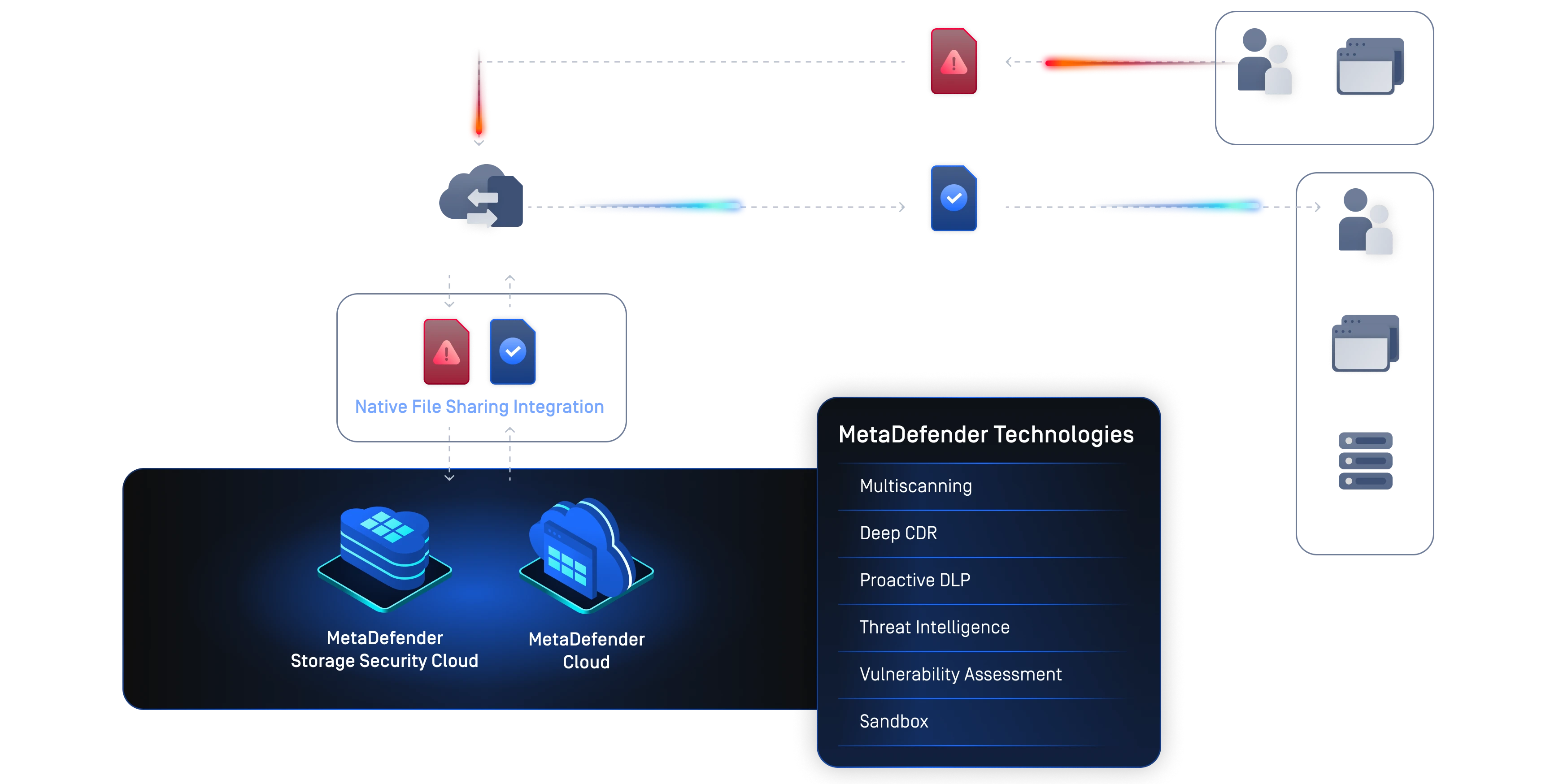

تكوين MetaDefender لمشاركة الملفات Secure مشاركة الملفات

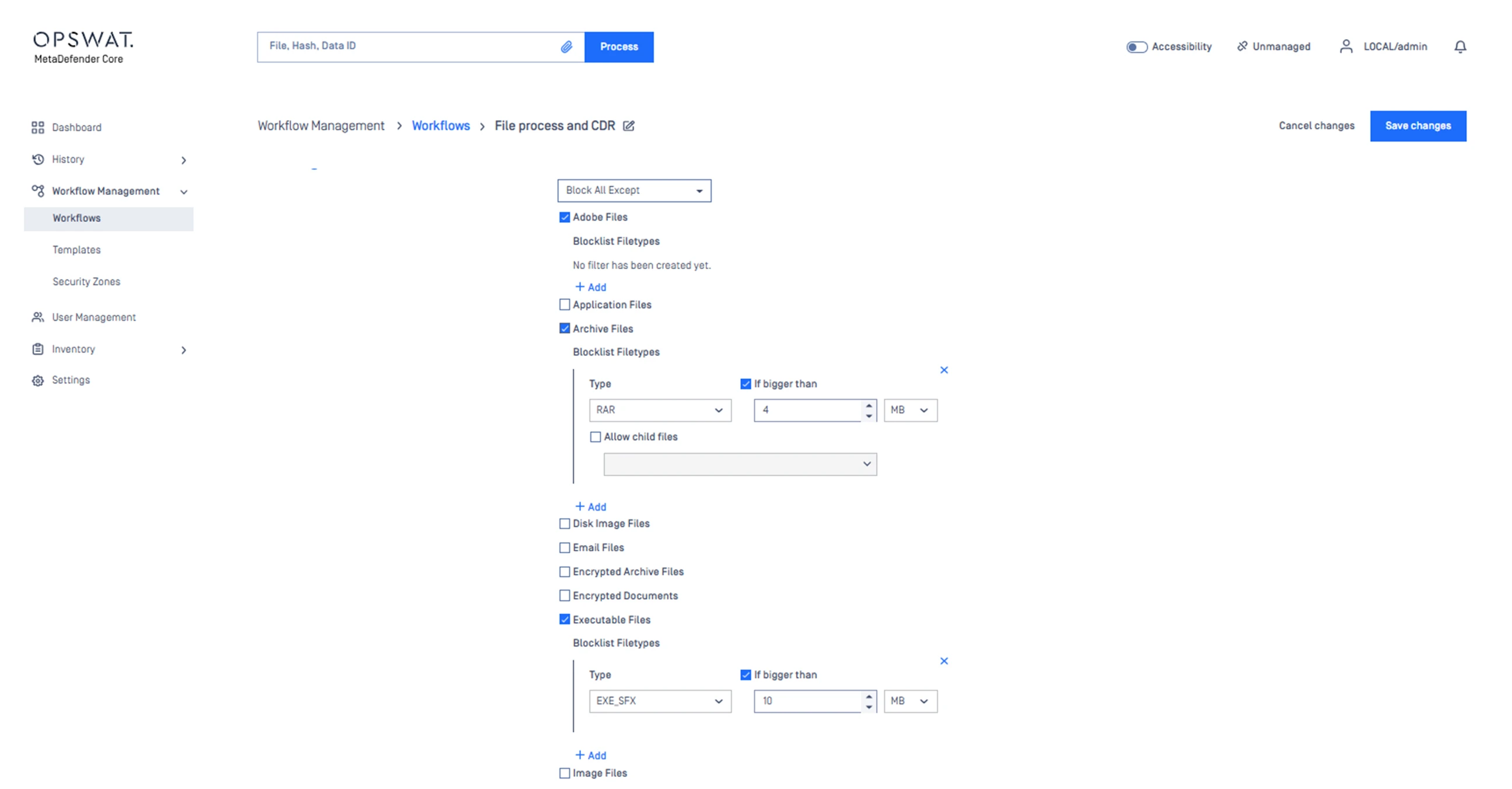

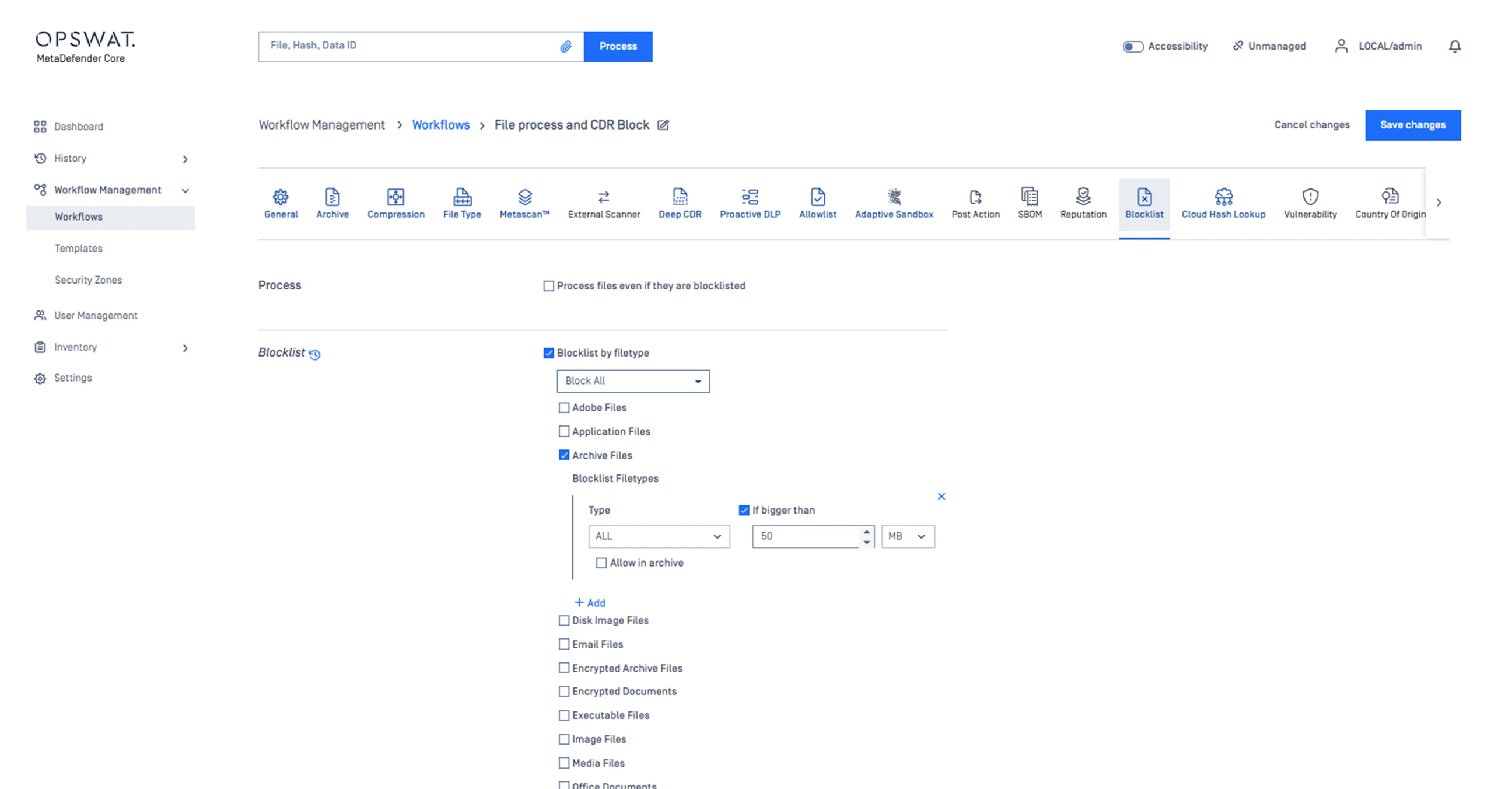

MetaDefender يسمح محرك سير العمل للمتخصصين في مجال الأمان بتخصيص نُهج الأمان ومعالجة الملفات والخيارات الإدارية لتلبية متطلبات الأمان المحددة والتزامات الأداء على مستوى الخدمة. يجب على المؤسسات التي تنفذ تدابير الأمان للأصول المشتركة تكوين نُهج أمان الملفات التي تلبي احتياجات كل سير عمل محدد.

يجب أن يراعي كل سير عمل التوازن بين الأمان وتجربة المستخدم ويجب أن يأخذ في الاعتبار مصدر الملف.

فيما يلي المعلمات التي يجب مراعاتها عند إنشاء سير عمل مشاركة الملفات:

كل سير عمل يجب أن يحدد نوع الملفات المقبولة، بما في ذلك الإنتاجية الوسائط والنظام والمحفوظات، وتحديد الحد الأقصى لحجم الملف المسموح به.

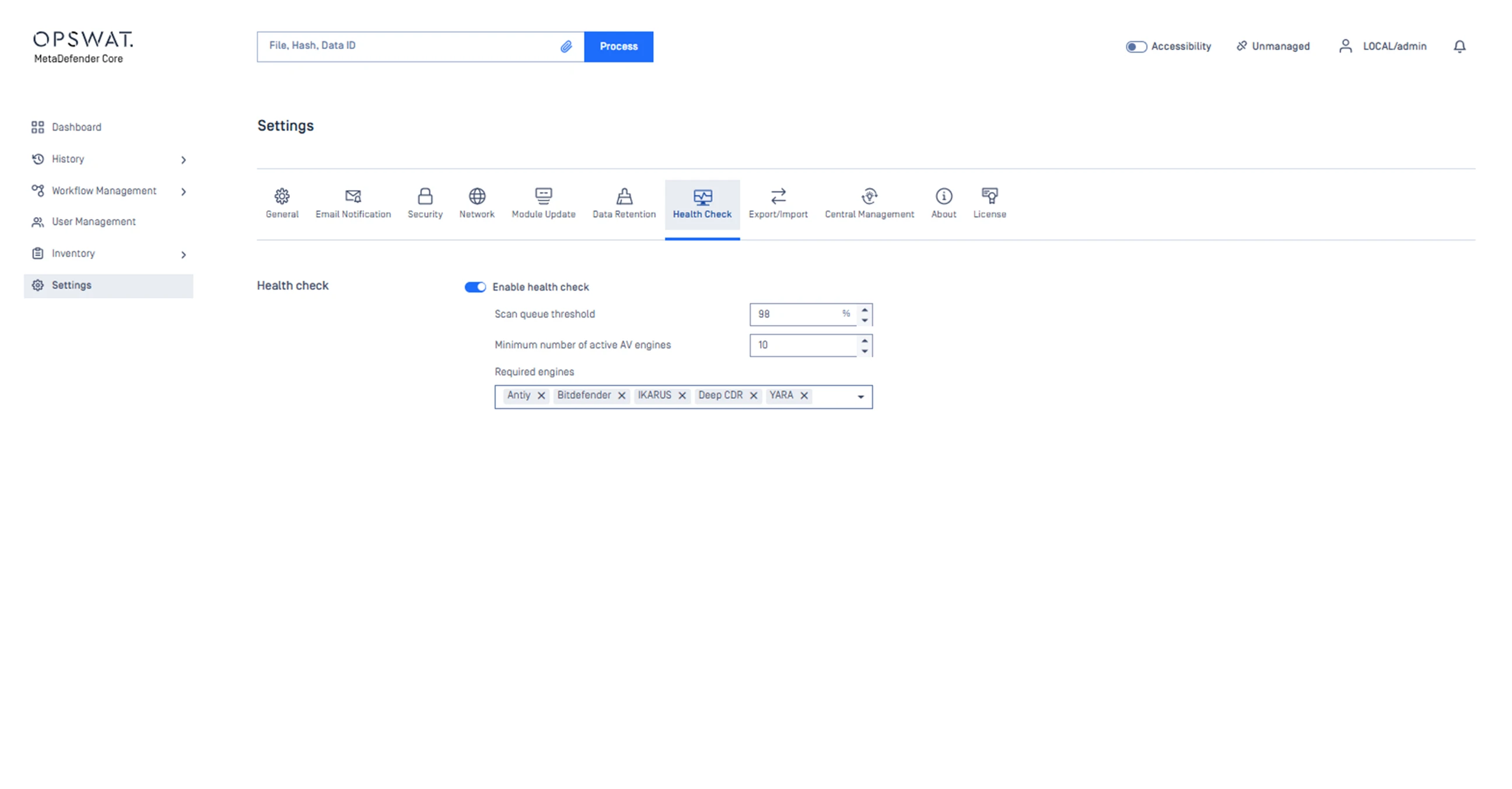

القياس لدعم حجم الملفات المعالجة من خلال ضبط قائمة انتظار طلبات المسح الضوئي و تحديد عدد الخيوط المتوازية المتصلة بمحركات المسح الضوئي.

تحديد ما إذا كان يتم قبول ملفات الأرشيف أم لا، وكذلك الحد الأقصى لحجم الملف إذا كان مسموحًا به.

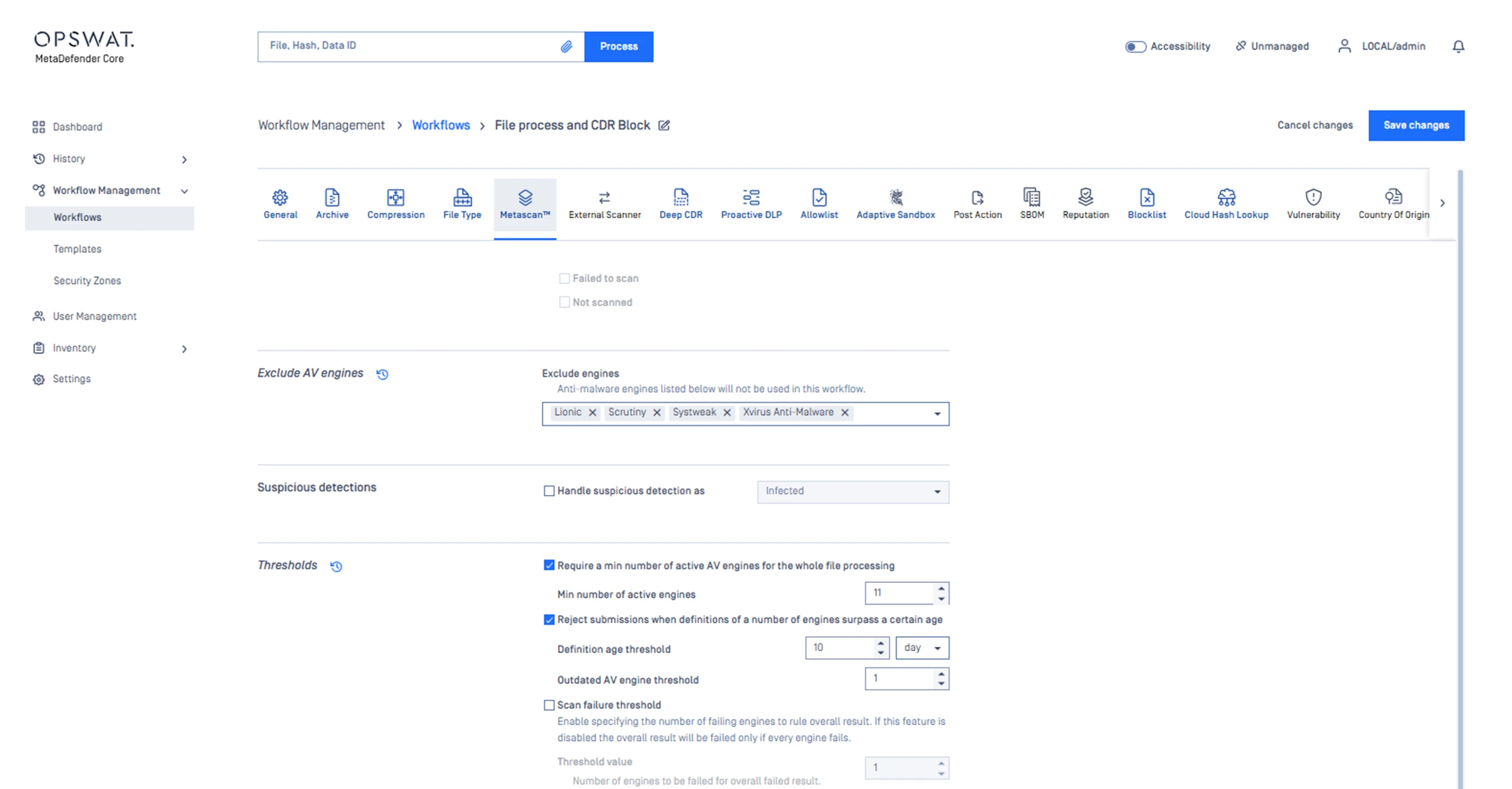

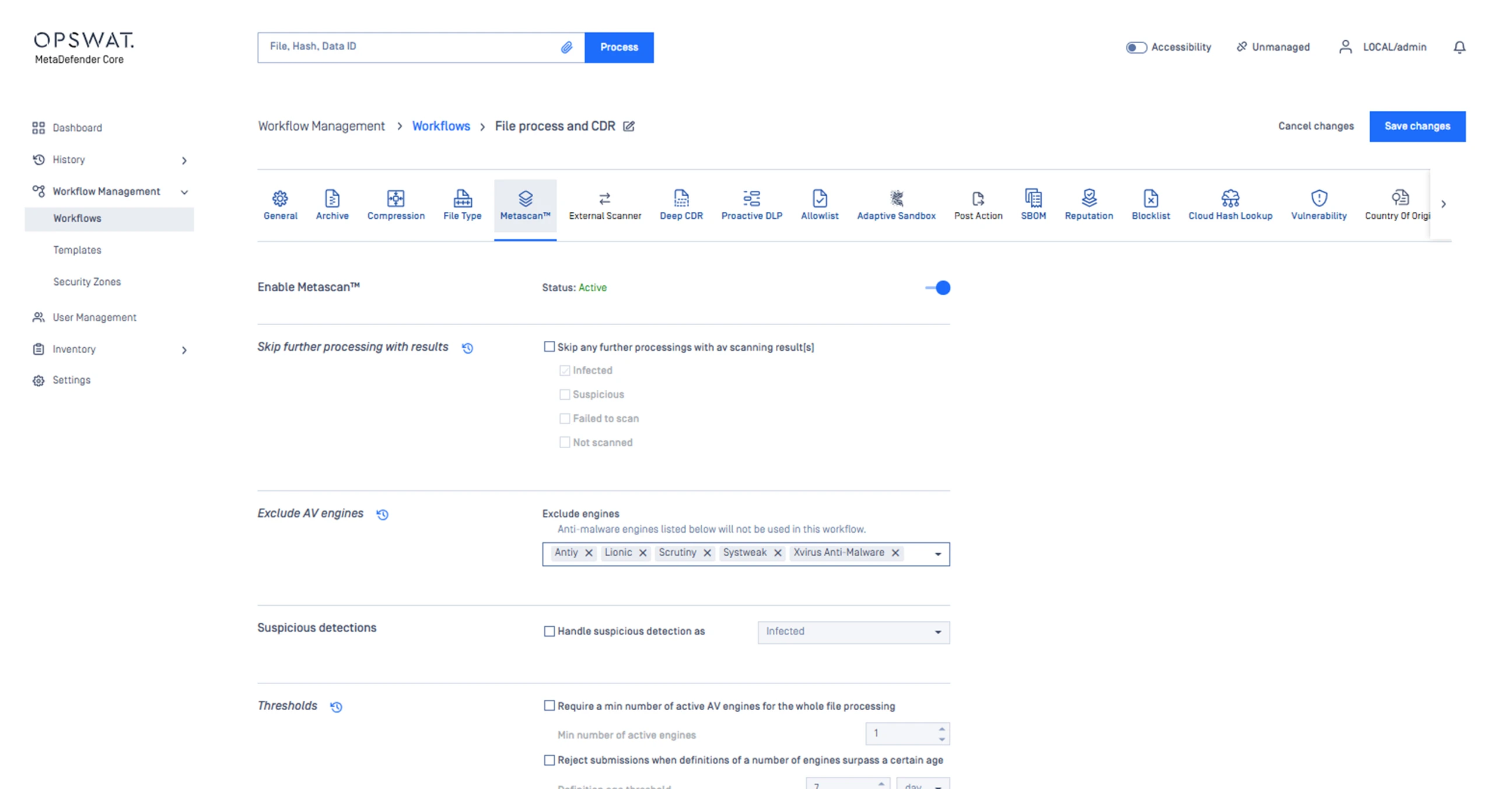

إنشاء عتبة المسح المتعدد لعدد المحركات التي يجب أن تكتشف التهديد قبل التنبيه بأنه مصاب. تقلل العتبة الأعلى من احتمالية حدوث نتائج إيجابية كاذبة الإيجابية الخاطئة بينما يتطلب موارد أكثر قليلاً.

تحديد إجراءات الكشف والحماية عبر ميزة "Metascan Multiscanning" وتقنية Deep CDR™، وProactive DLP"، و Adaptive Sandbox المستوى المناسب من الأمان بناءً على درجة موثوقية المصدر.

شركاؤنا

ابدأ اليوم مع OPSWAT

تُعد OPSWAT شركة رائدة في مجال حلول الأمن السيبراني لأننا نُدرك المخاطر والتحديات التي تواجهها المؤسسات الحديثة، وقد طوّرنا قدرات استخبارات التهديدات التي تمكّن فريقك من فهم التهديدات والاستجابة لها استجابةً أسرع من استجابة أي وقت مضى.

ابدأ مع فريقنا اليوم لاكتشاف حلول أمن الملفات التي نقدمها.