مجموعة MetaDefender

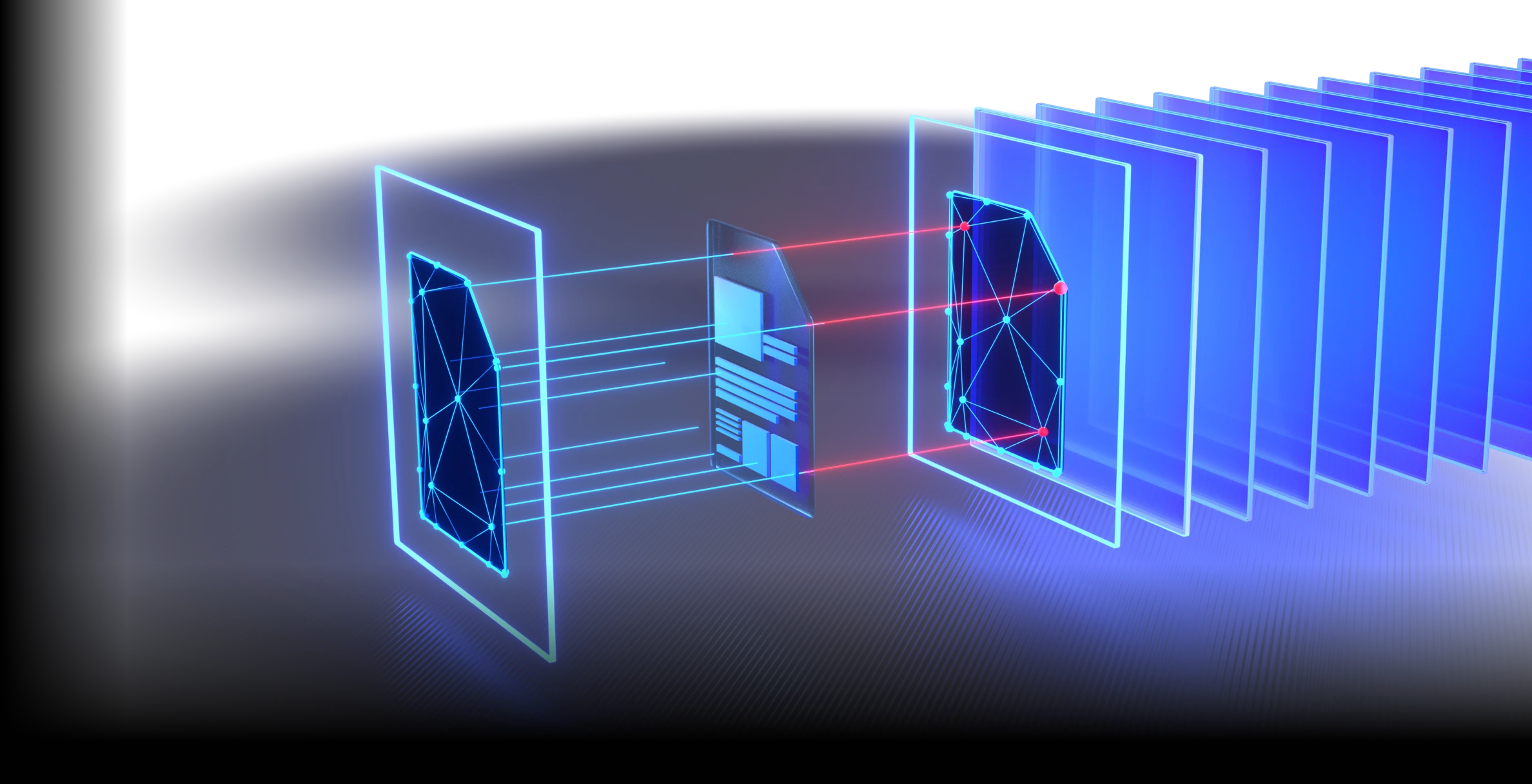

تدعم مجموعة MetaDefender MetaDefender بأكملها من خلال تقنيات مدعومة بالذكاء الاصطناعي ومصممة للعمل في تناغم تام (

). وسواء كان الأمر يتعلق بحماية البريد الإلكتروني أو السحابة أو التخزين أو الوسائط الطرفية أو نقل الملفات المُدار أو أي قناة بيانات أخرى، فإن هذه التقنيات المتكاملة (

) تُنشئ طبقات متعددة من الحماية تتكيف مع التهديدات المتغيرة في الوقت الفعلي عبر جميع حالات الاستخدام الخاصة بك.

- مؤسسة المنصة العالمية

- الحماية عبر القنوات

- Threat Intelligence المستمرة Threat Intelligence

أول محرك تنبؤي يعمل بالذكاء الاصطناعي OPSWAT

للكشف عن الثغرات الأمنية في يومها الأول دون الحاجة إلى التنفيذ

حماية بنسبة 100%

تم التحقق من خلال اختبار تقنية Deep CDR™ من SE Labs

متكامل

مجموعة التقنيات المزودة بقدرات مدعومة بالذكاء الاصطناعي

>99.2%

الكشف عن البرامج الضارة

# 1 الشركة الرائدة في السوق

تقنية Multiscanning Deep CDR™

أسرع بـ 20 ضعفًا

الكشف عن الثغرات الأمنية في يومها الأول باستخدام الذكاء الاصطناعي

مستكشف التكنولوجيا

تصفية حسب القدرات والتقنيات والميزات.

الوقاية الشاملة من التهديدات، والكشف عن التهديدات عبر الإنترنت (

)، والامتثال

OPSWAT تقنية Deep CDR™، Multiscanning Metascan™، والتنبؤ بالتهديدات المدعوم بالذكاء الاصطناعي، وبيئة الاختبار Adaptive Sandbox التهديدات واكتشافها و

وإبطال مفعولها قبل أن يتم تنفيذها.

مصمم للتنبؤ،

مصمم للسرعة

- تحليل عميق لهيكل الملفات

- نموذج ML تم تدريبه على التهديدات التي لم تُكتشف بعد

محركاتٌ أفضل من محرك واحد

- كشف البرمجيات الضارة بنسبة 100% تقريبًا

- فحص آني بما يزيد على 30 محركًا رائدًا مكافحًا للفيروسات

إيقاف التهديدات التي يفوتها الآخرون

- يدعم أكثر من 200 تنسيق ملف

- يُزيل المحتوى الضار باستمرار من الأرشيفات المتداخلة المتعددة المستويات

- يُعيد إنشاء ملفات آمنة وقابلة للاستخدام

الكشف الحقيقي عن نوع الملف الحقيقي لمهام سير العمل الحرجة من الناحية الأمنية

- الذكاء الاصطناعي المحسّن

- يكتشف أنواع الملفات المزيفة في غضون أجزاء من الثانية

- التنفيذ المباشر دون فقدان للأداء

منع فقدان البيانات الحساسة

- استخدام نماذج مدعومة بالذكاء الاصطناعي لتحديد النصوص غير المنظمة وتصنيفها إلى فئات محددة مسبقًا

- حجب المعلومات الحساسة المحددة تلقائيًا، مثل المعلومات الشخصية (PII) والمعلومات الصحية الشخصية (PHI) ومعلومات بطاقات الدفع (PCI)، في أكثر من 125 نوعًا من الملفات

- دعم التعرف الضوئي على الرموز OCR في الصور

الكشف عن البرمجيات الخبيثة المراوغة باستخدام وضع الحماية المتقدم القائم على المحاكاة

- تحليل الملفات بسرعة عالية

- يستخرج محرك مكافحة التهرب من الرمل محرك مكافحة التهرب من المركبات العضوية المستقلة

- تحديد تهديدات يوم الصفر

- تمكين التصنيف العميق للبرامج الضارة عبر API أو التكامل المحلي

تعزيز الكشف باستخدام تهديد Intelligence في الوقت الحقيقي

- ربط مراكز العمليات الدولية العالمية، نظام منع التطفل وعناوين URL، وسمعة الملفات عبر أكثر من 50 مليار قطعة أثرية

- إيقاف التهديدات الناشئة بشكل أسرع

- إثراء التحليل النهائي

Secure Supply Chain Software الخاصة بك

- إدارة المخاطر المرتبطة بالبرمجيات مفتوحة المصدر (OSS) ومكونات الطرف الثالث والتبعيات

- ضمان شفافية قاعدة الشفرات والأمان والامتثال

اكتشاف الثغرات في التطبيقات قبل تثبيتها

- التحقق من الثغرات الأمنية في البرامج قبل عملية التثبيت

- فحص الأنظمة بحثًا عن الثغرات المعروفة عندما تكون الأجهزة متوقفة

- فحص سريع للتطبيقات المشتغلة ومكتباتها بحثًا عن الثغرات الأمنية

تفعيل الاكتشاف الفوري للمصدر الجغرافي للملف

- الكشف عن المصدر الجغرافي للملفات المرفوعة، ومنها الملفات التنفيذية القابلة للنقل PE، وملفات مُثبِّت مايكروسوفت MSI، وأرشيفات الفك الذاتي للضغط SFX

- التحليل الآلي للبصمات الرقمية والبيانات الوصفية لتحديد المواقع والبائعين المحظورين

استخراج ملفات الأرشيف المتداخلة بعمق وتحليلها بشكل متكرر

- الاستخراج التكراري حتى عمق قابل للتحديد

- استخراج في مرحلة واحدة عبر جميع المحركات

- الكشف عن القنابل في الأرشيف واحتوائها

- دعم الأرشيفات المشفرة والمحمية بكلمة مرور

مركز البحوث

اكتشف التحليلات والرؤى المتعمقة، بما في ذلك عرضنا المباشر لـ "Zero-day Detection"، لفهم فعالية استراتيجيات الأمن السيبراني المختلفة بشكل أفضل.