Proactive DLP™

اكتشاف البيانات الحساسة وتحريرها وإخفاء هويتها في أكثر من 125 نوعًا من الملفات، مما يساعد على الامتثال لسياسات معالجة البيانات وتطبيقها.

- حماية البيانات الحساسة

- منع الانتهاكات والتهديدات الداخلية

- دعم الامتثال التنظيمي

OPSWAT به من قبل

125+ نوع ملف تغطية

مدعوم بالذكاء الاصطناعي

الكشف عن المحتوى غير المناسب للعمل والمحتوى غير اللائق

متوافق مع قانون HIPAA

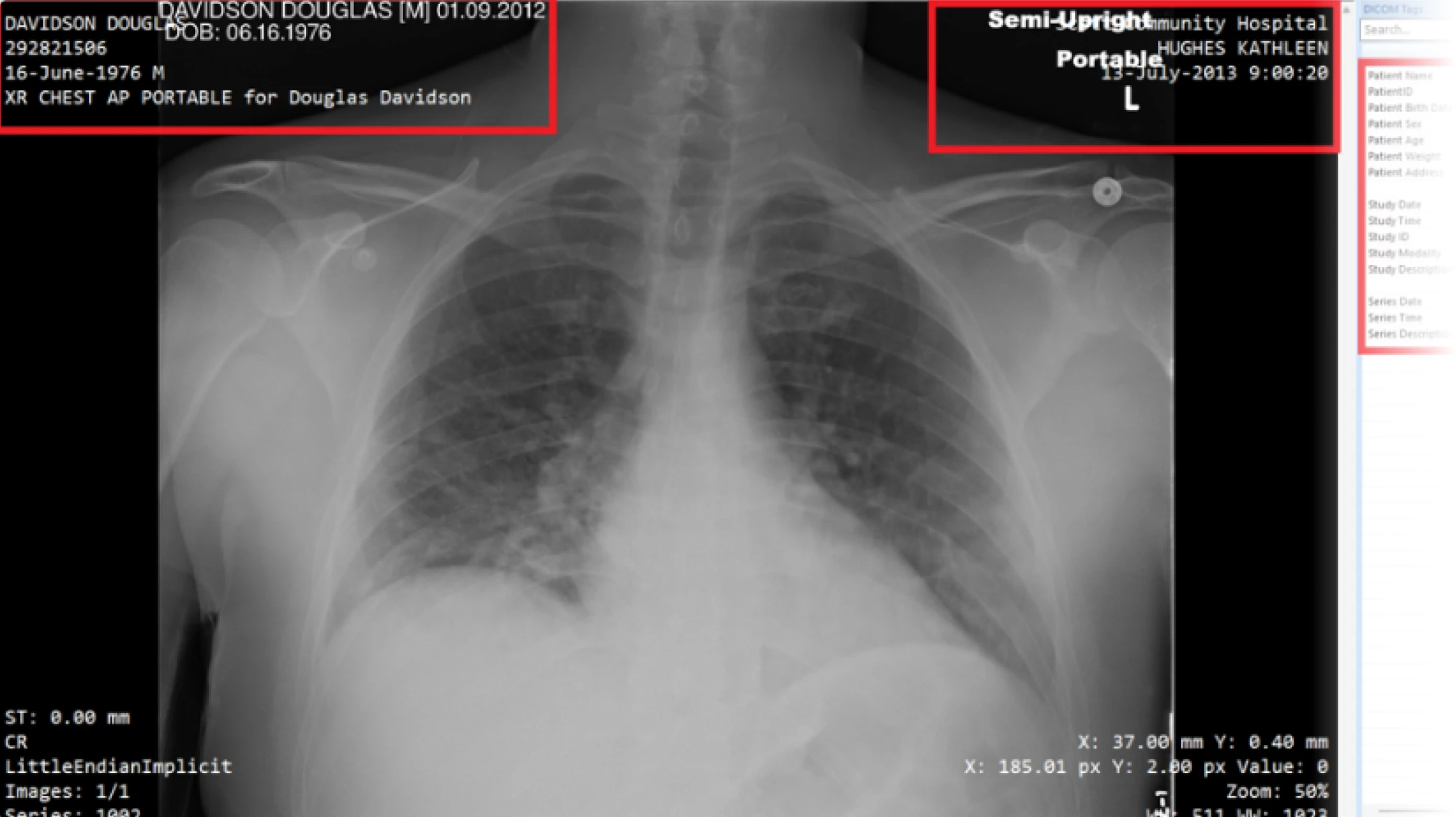

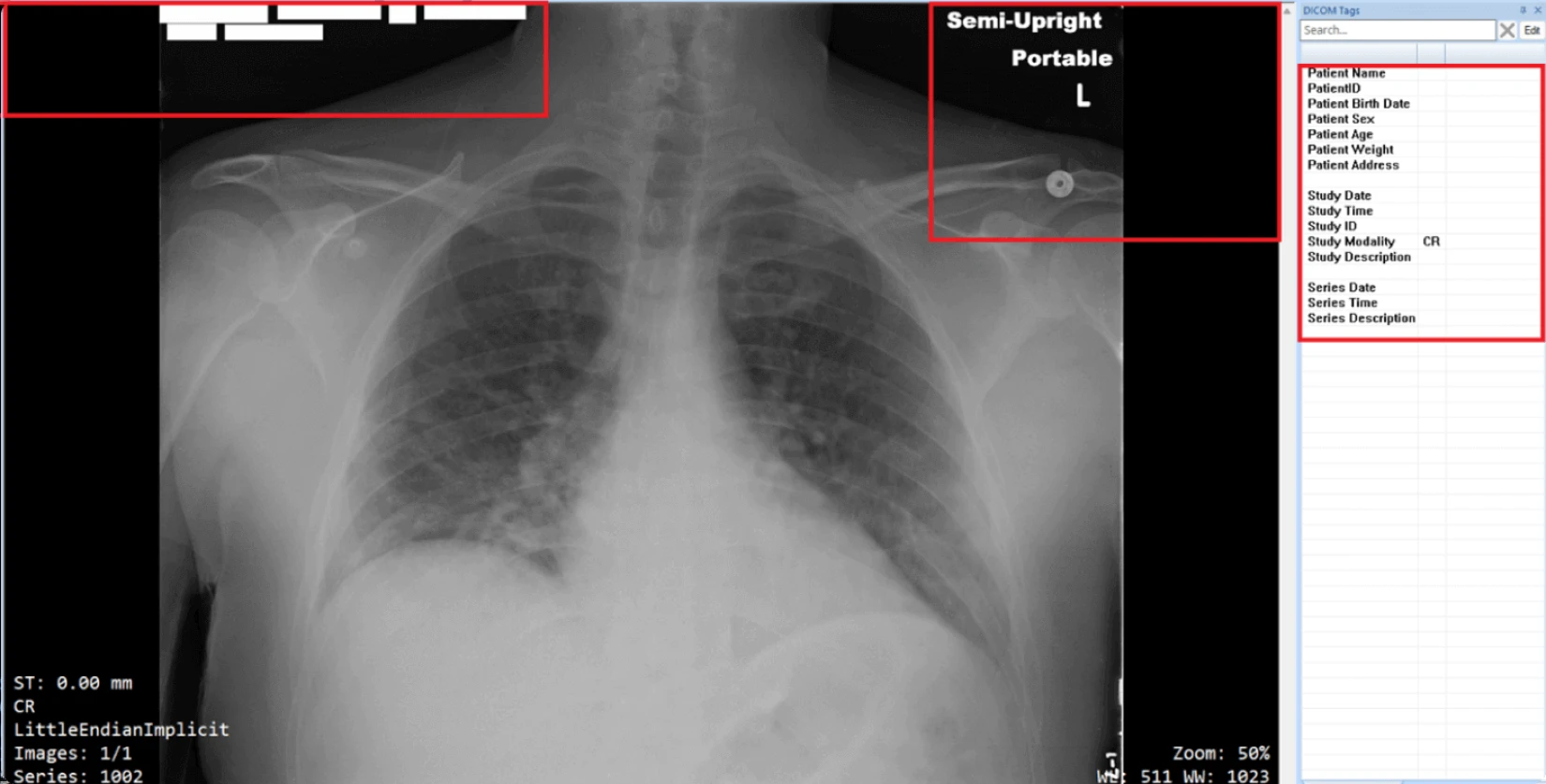

إخفاء الهوية في DICOM

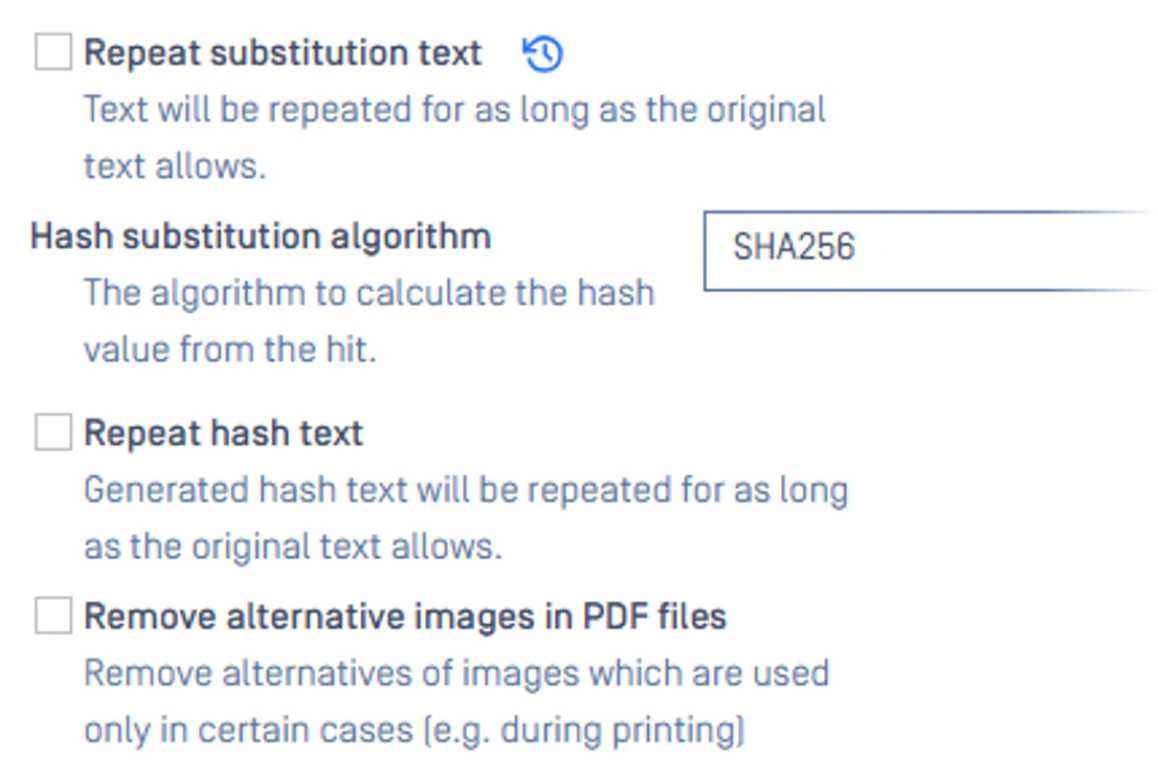

التجزئة أحادية الاتجاه

لإخفاء هوية البيانات الحساسة

الكشف عن البيانات المنظمة وغير المنظمة

إزالة البيانات الوصفية

بيانات مخفية. مخاطر غير مرئية.

تتعامل الشركات مع آلاف الملفات ورسائل البريد الإلكتروني وعمليات تبادل البيانات كل يوم. وبدون إجراء فحص دقيق وتطبيق السياسات، يمكن أن تمر المعلومات الحساسة دون أن يلاحظها أحد، مما يؤدي إلى مخاطر خطيرة تتعلق بالامتثال والأمن.

البيانات الحساسة المخفية في الملفات المعقدة

غالبًا ما توجد المعلومات الحساسة أو الخاضعة للتنظيم في المستندات أو الصور أو الأرشيفات التي تمر عبر الشبكات دون فحص. قد تفوت الماسحات الضوئية التقليدية هذه المخاطر الكامنة، مما يؤدي إلى الكشف غير المقصود عنها.

عدم وجود رقابة سياسية

تجعل سياسات معالجة البيانات اليدوية أو غير المتسقة من الصعب تطبيق سياسات الشركة والسياسات التنظيمية. تتعرض المؤسسات لخطر عدم الامتثال لأطر عمل مثل GDPR أو HIPAA أو PCI DSS، مما يؤدي إلى تعرض المعلومات الحساسة للخطر.

التهديدات الداخلية

تنشأ معظم حالات تسرب البيانات عن المشاركة العرضية أو الوصول غير الصحيح أو غير ذلك من التهديدات الداخلية، بما في ذلك إساءة استخدام البيانات عمدًا. وبدون الكشف الآلي وإخفاء الهوية، يمكن للموظفين الكشف عن معلومات سرية بغض النظر عن نيتهم.

حماية البيانات الحساسة

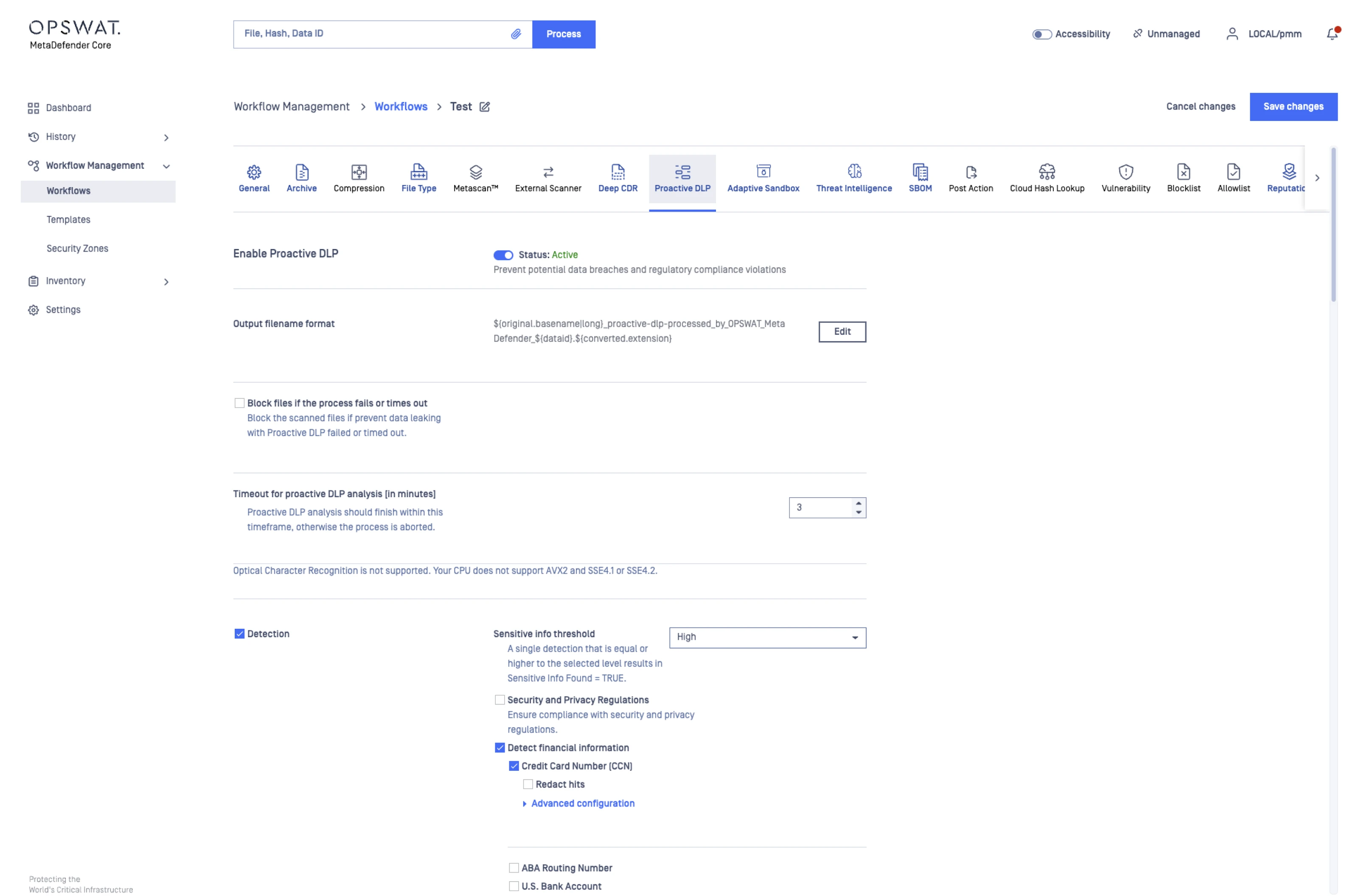

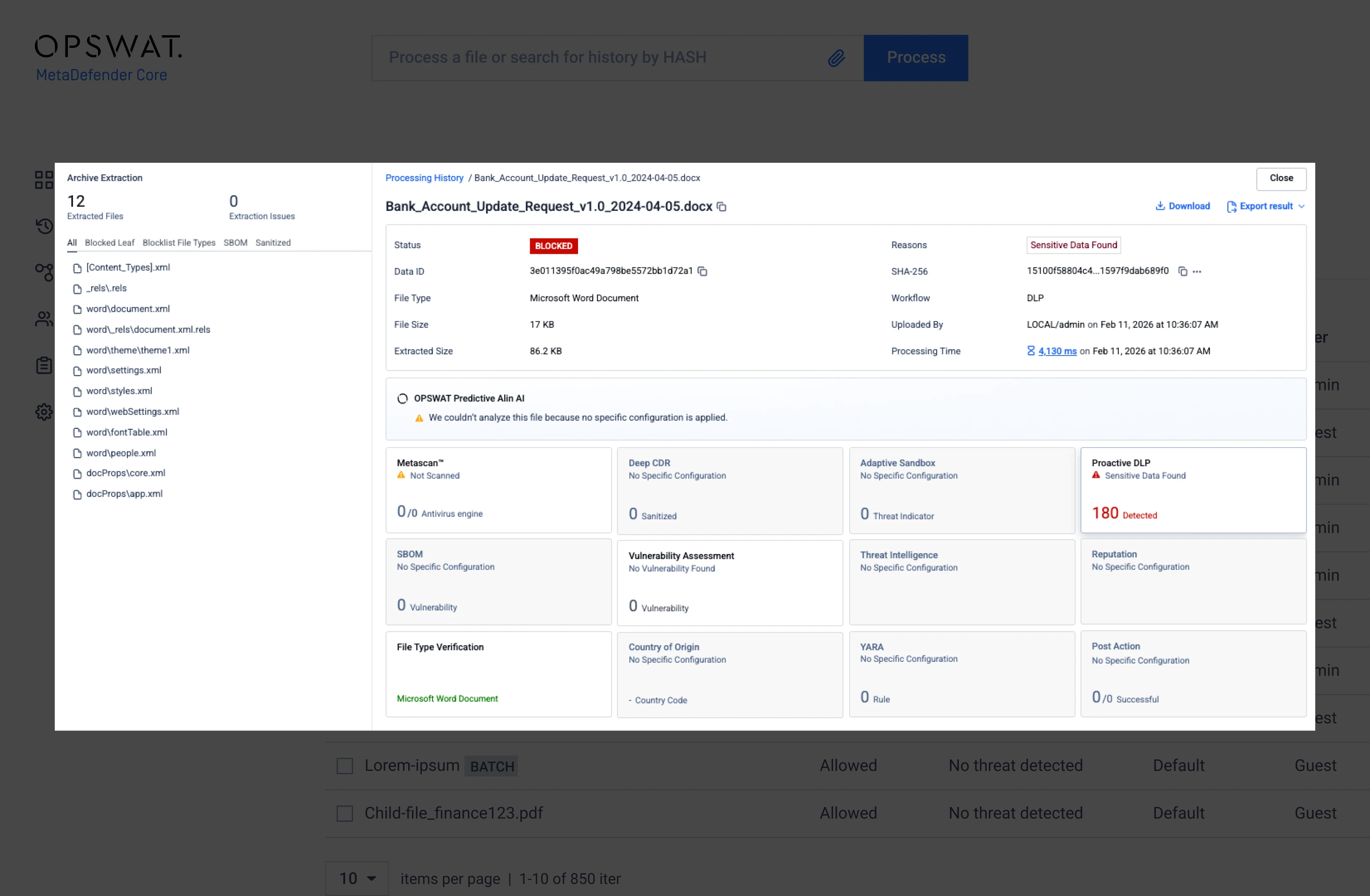

Proactive DLP البيانات الحساسة ويحجبها ويجعلها مجهولة الهوية من خلال الفحص العميق وتطبيق السياسات تلقائيًا، مما يساعد على الامتثال والرقابة في كل عملية تبادل للبيانات.

طريقة العمل

Proactive DLP ملفاتك، واكتشاف البيانات الحساسة وتصنيفها وتأمينها قبل أن تغادر مؤسستك أو تصل إلى مستخدمين خارجيين.

حظر. حجب. إخفاء الهوية.

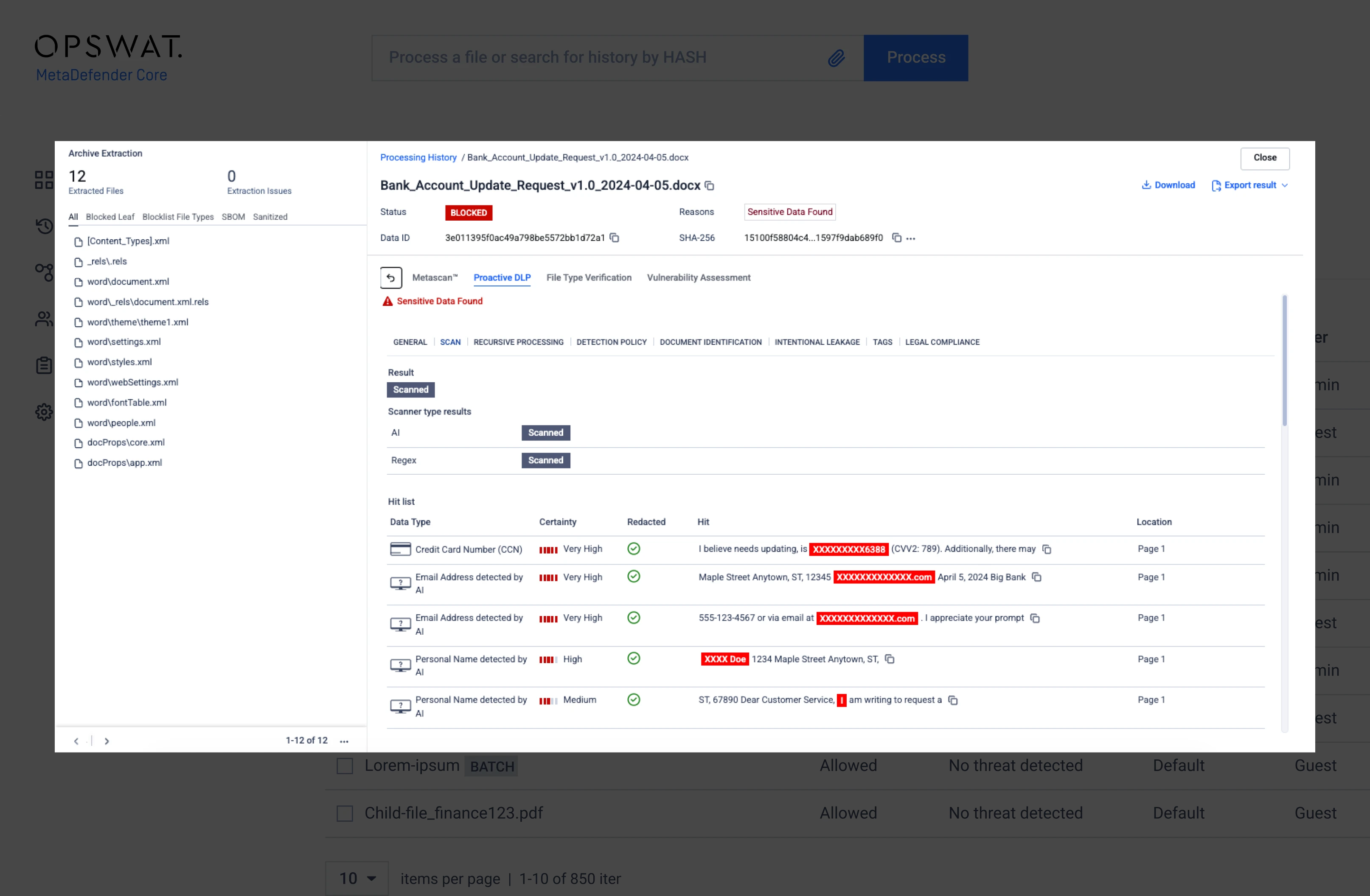

الكشف عن البيانات الحساسة باستخدام الذكاء الاصطناعي

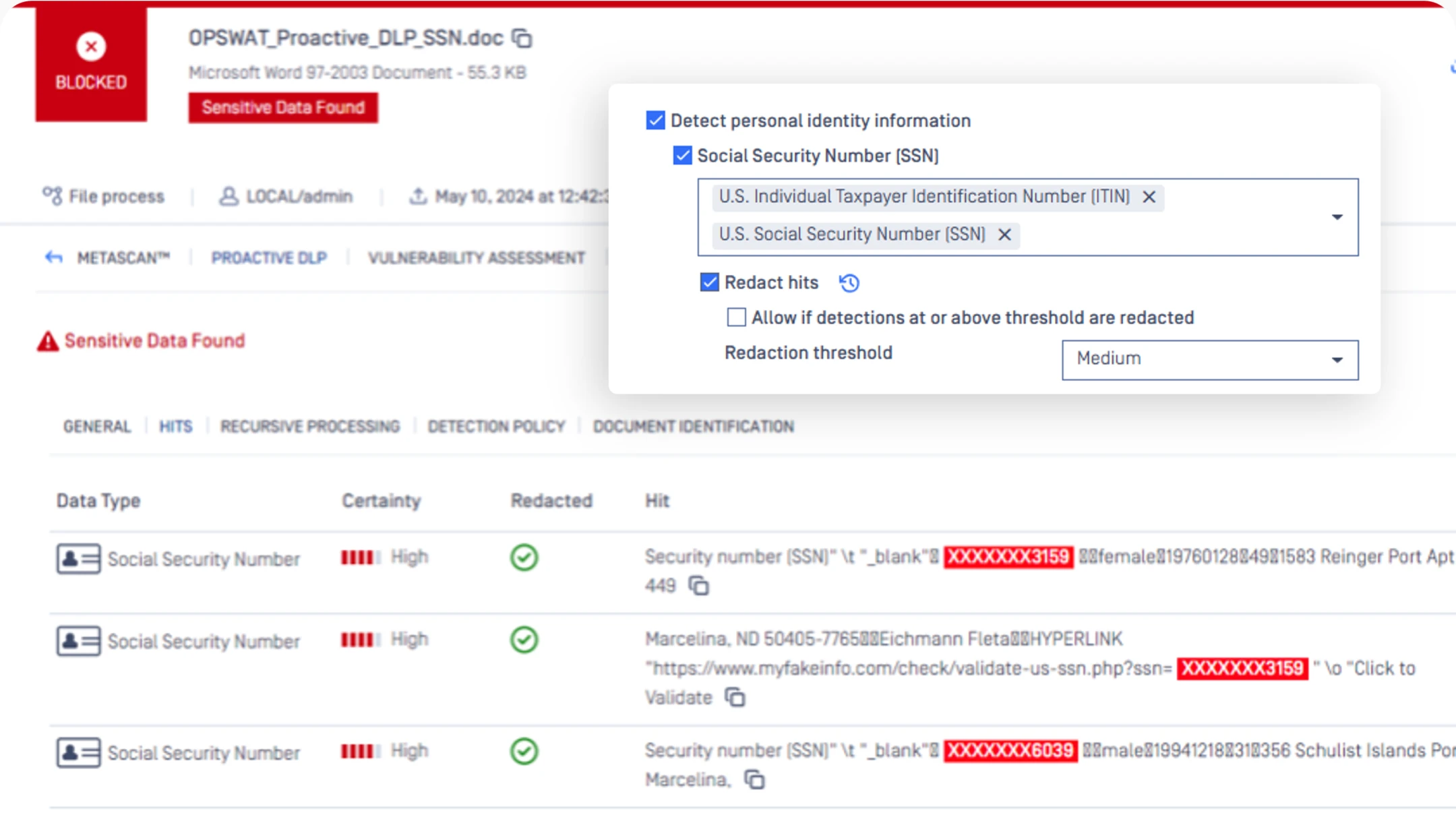

استخدام تقنيات التعرف الضوئي على الحروف (OCR) والتعرف على الأسماء الخاصة (NER) لتحديد المعلومات الشخصية (PII) والمعلومات الصحية الخاصة (PHI) وبيانات الاعتماد والبيانات المالية والأسرار والمحتوى غير اللائق في أكثر من 125 نوعًا من الملفات، بما في ذلك النصوص والصور والمستندات المضمنة، بدقة عالية في الكشف.

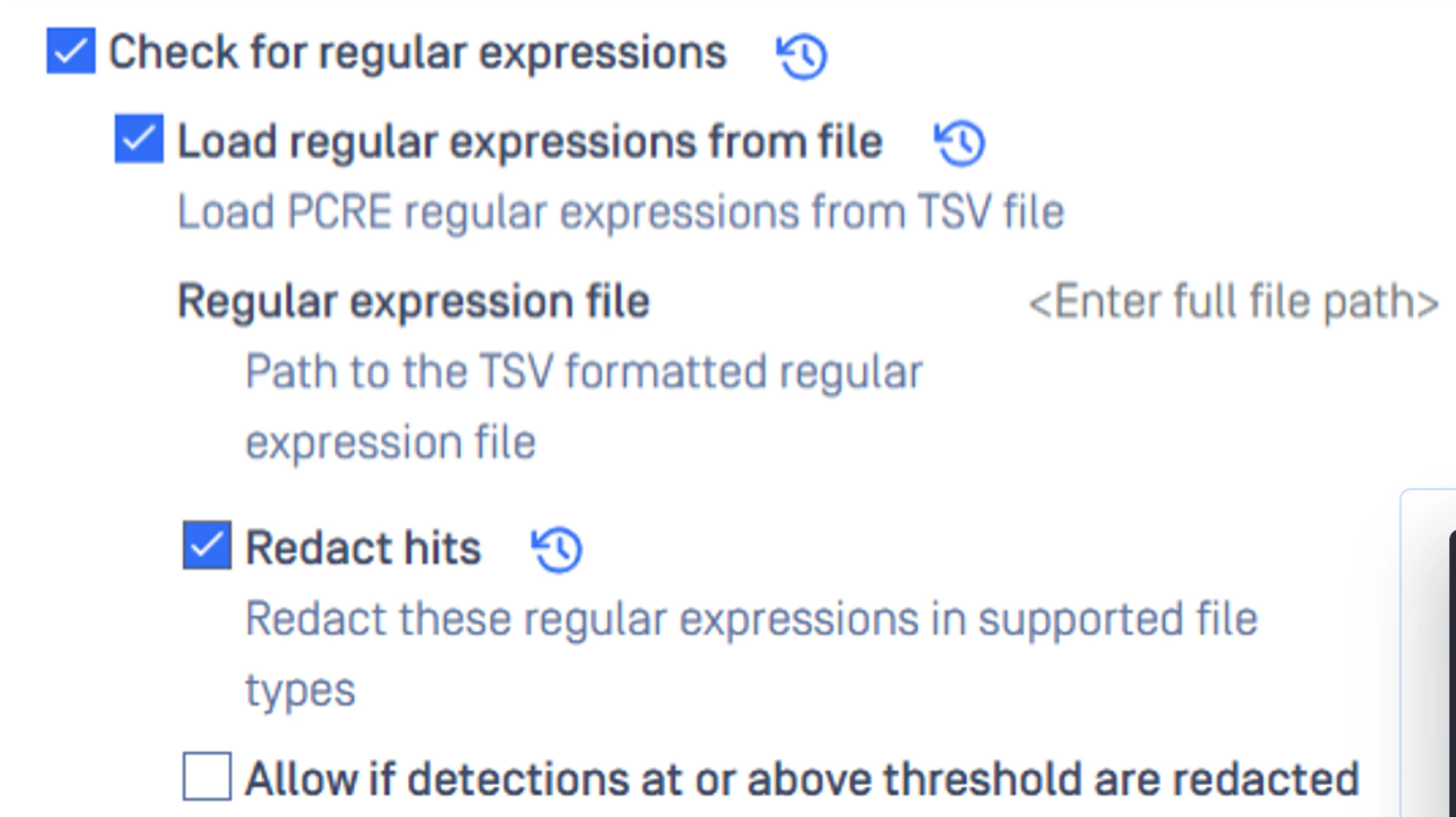

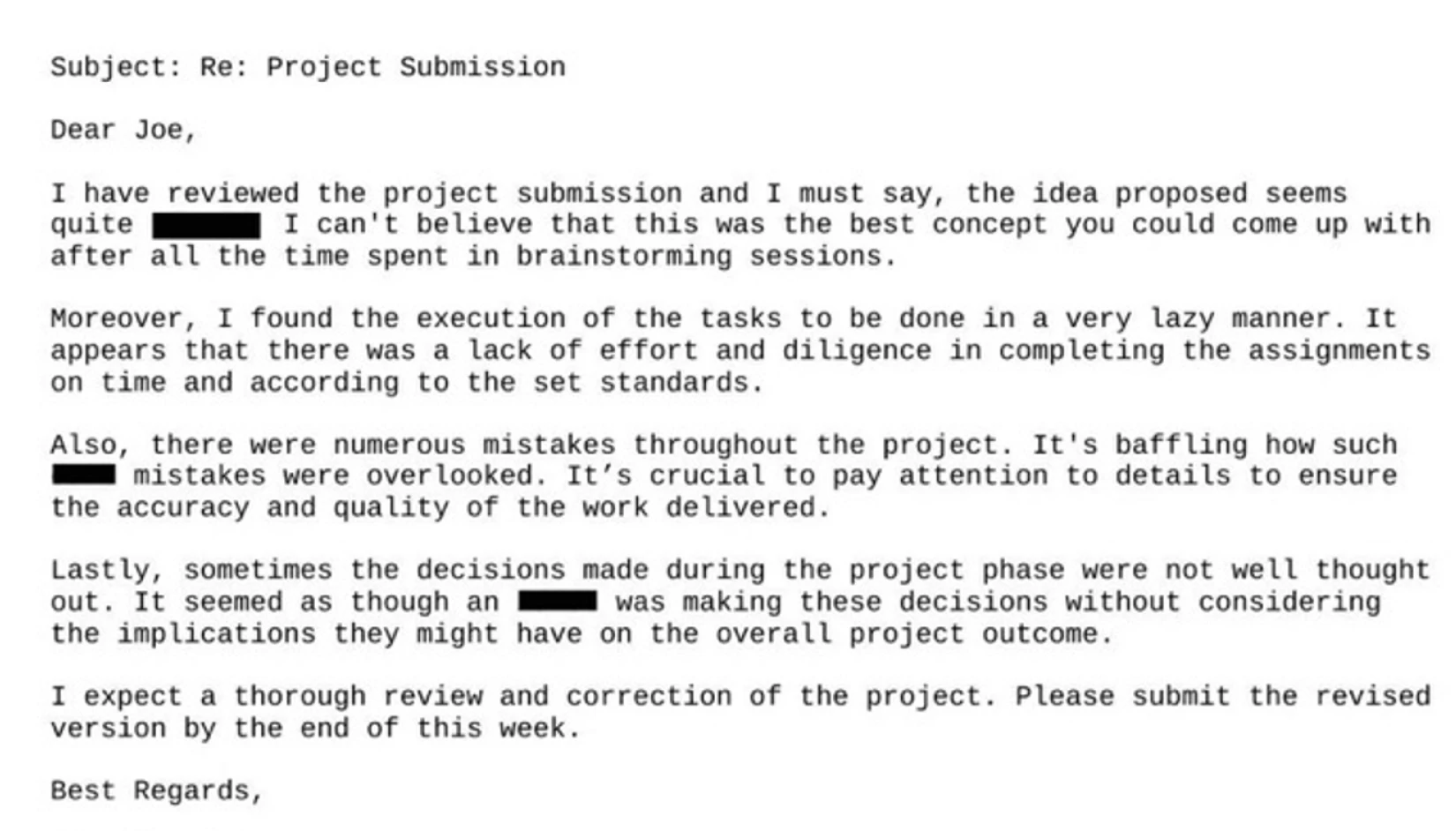

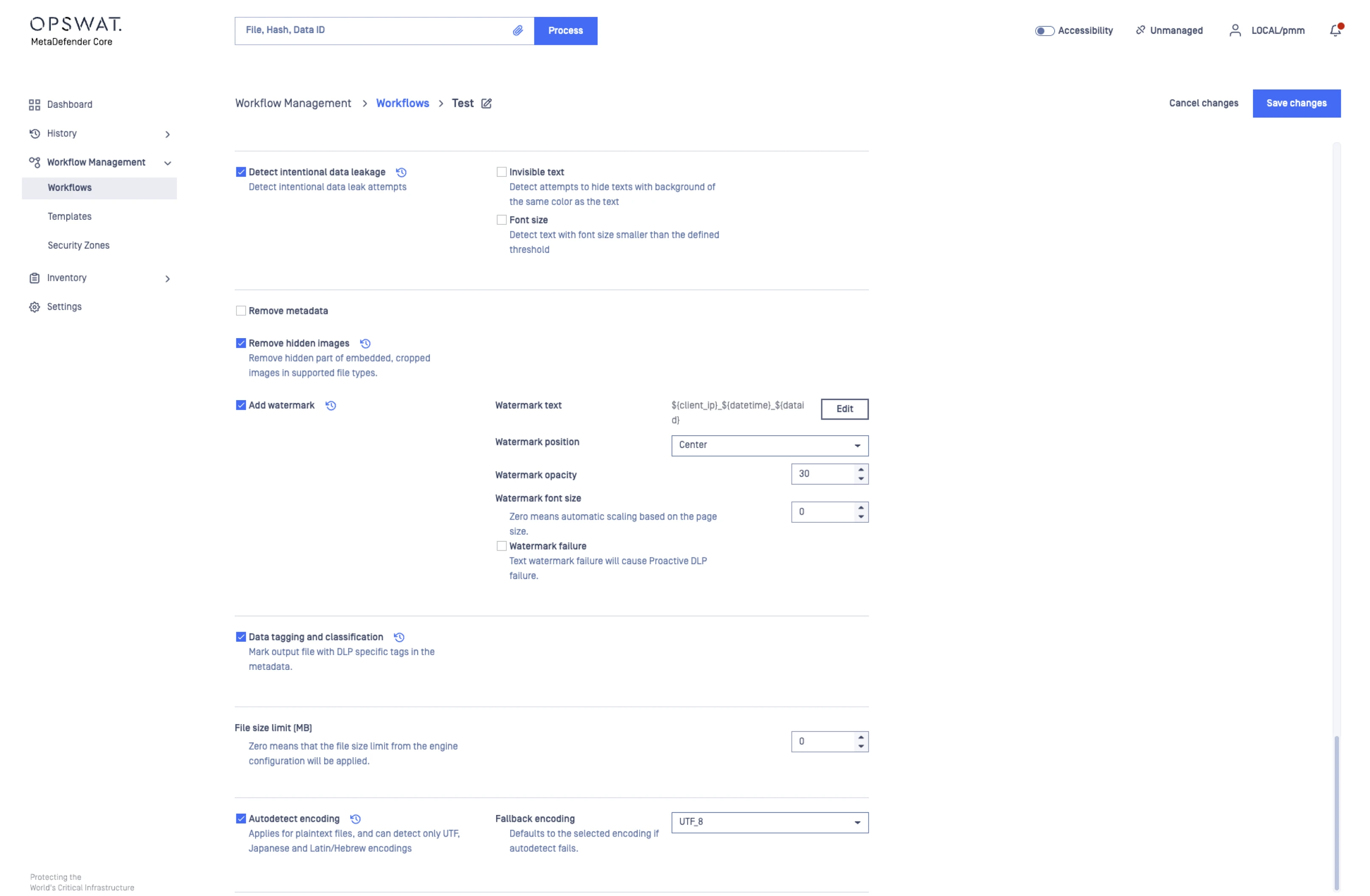

تنفيذ السياسات القائمة على المحتوى

ينفذ تلقائيًا السياسات المستندة إلى المحتوى عن طريق حظر الملفات أو السماح بها بناءً على حساسيتها، وتطبيق التنقيح أو الاستبدال أو إزالة البيانات الوصفية أو وضع العلامات أو العلامات المائية لدعم مشاركة البيانات بشكل آمن ومتوافق.

مواءمة الامتثال التنظيمي

يكتشف ويحظر أنواع البيانات الخاضعة للتنظيم، بما في ذلك المعلومات الشخصية والمعلومات الصحية والمعلومات المالية، من خلال سياسات قابلة للتخصيص تساعد المؤسسات على الامتثال لمتطلبات PCI-DSS وHIPAA وGDPR.

التكامل مع نظام أمان متعدد الطبقات من نوع "

"

يعمل مع OPSWAT مثل Metascan™ Multiscanning و Deep CDR™ Technology و Adaptive Sandbox حماية شاملة ومتعمقة ضد انتهاكات البيانات والتهديدات الإلكترونية المتقدمة.

اكتشف كيف Proactive DLP بياناتك

افهم كيف Proactive DLP تبادل الملفات الخاص بك، ويكتشف المخاطر ويمنع فقدان البيانات قبل حدوثه.

يتيح حماية البيانات المدعومة بالذكاء الاصطناعي لاكتشاف البيانات الحساسة وحمايتها عبر أنواع الملفات المختلفة.

يمكنك بسهولة حجب البيانات الحساسة بما في ذلك المعلومات المالية والهوية الشخصية ومعلومات الشبكة والجهاز والأسرار والتعبيرات النمطية والبيانات الوصفية.

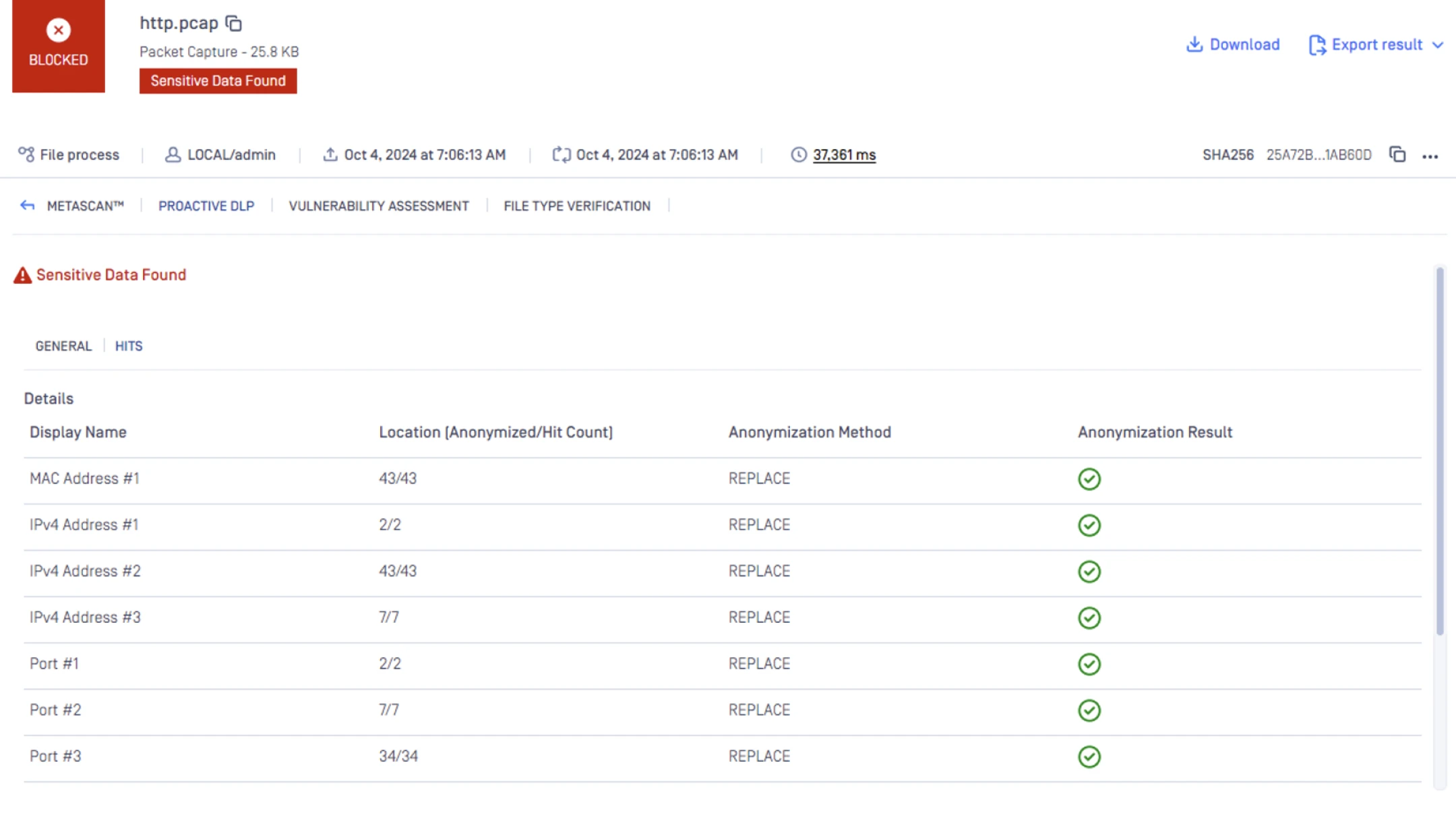

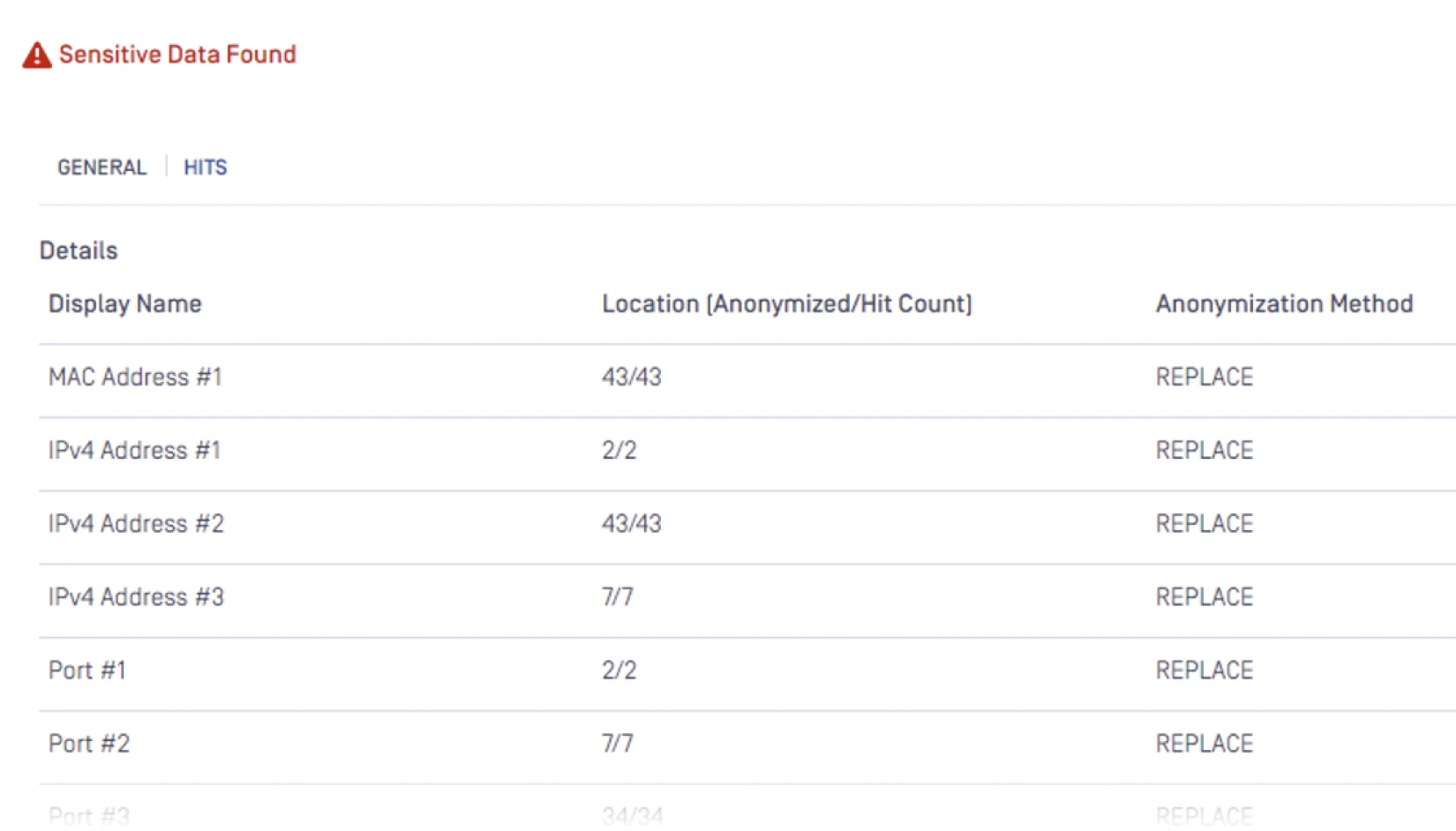

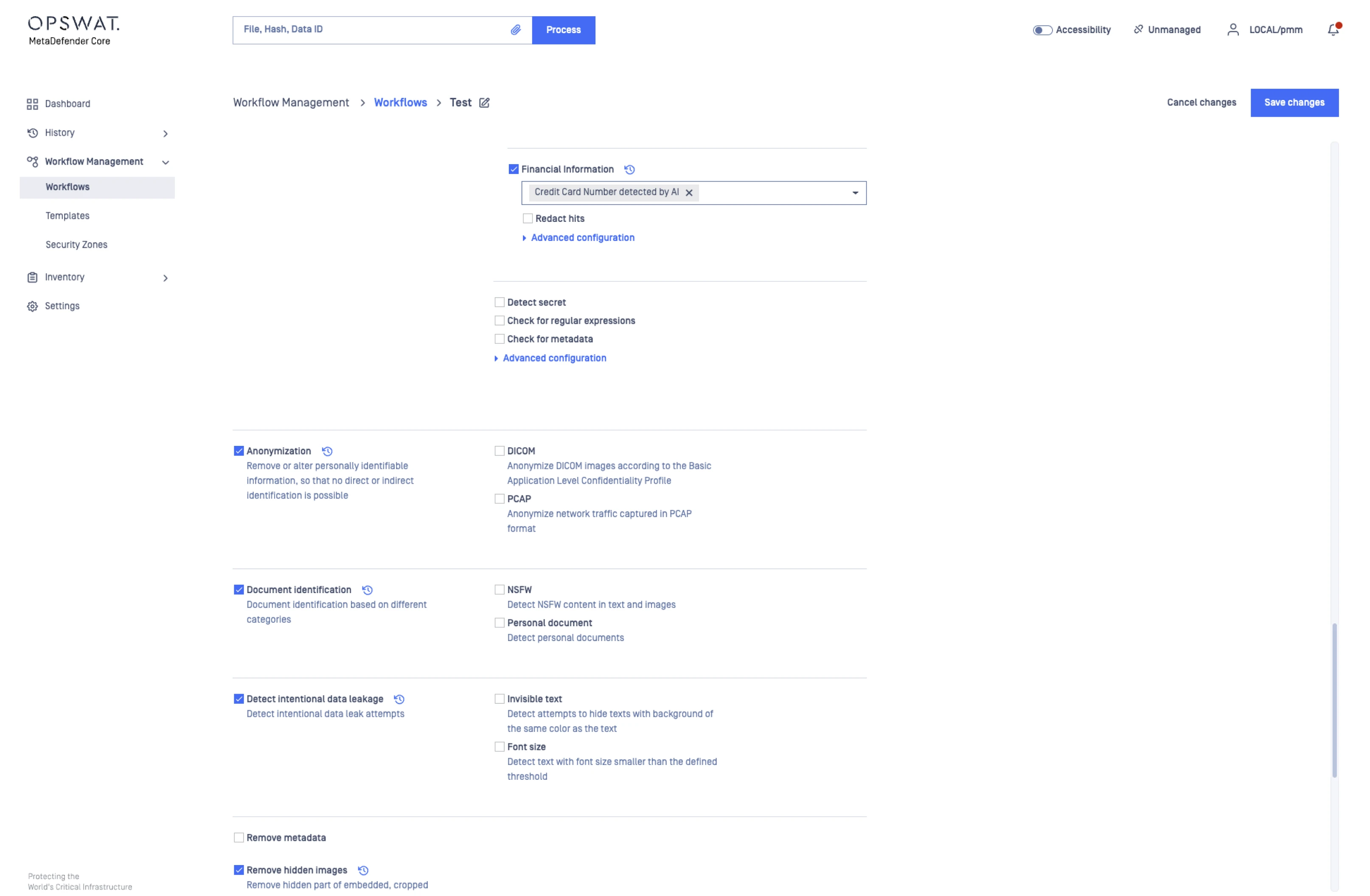

دعم إخفاء الهوية عبر أنواع ملفات متنوعة مثل ملفات DICOM و PCAP لمنع التسريب المتعمد أو العرضي للبيانات.

يطبق وضع العلامات والتصنيف على الملفات الناتجة، ويزيل الصور المضمنة أو المقصوصة، ويكتشف تلقائيًا الترميزات المتنوعة.

يقوم تلقائيًا بتحديد البيانات الحساسة وتصنيفها، مع إصدار أحكام واضحة مثل "مصاب" أو "مشبوه" من أجل استجابة أسرع.

يقدم نتائج فحص مدعومة بالذكاء الاصطناعي لتقييم أنواع البيانات الحساسة المحددة مسبقًا وتعيين مستويات اليقين لتحديد المعلومات بالغة الأهمية.

حماية شاملة

لكل نوع من أنواع البيانات الحساسة

Proactive DLP وتصنيف وحجب وإخفاء هوية المعلومات الحساسة عبر المحتوى المنظم وغير المنظم، مما يمنع التسريبات ويدعم الامتثال على نطاق واسع.

المعلومات الشخصية (PI)

تشمل المعلومات الشخصية الأسماء والعناوين وتفاصيل الاتصال والمعرفات الأخرى التي يتم مشاركتها بشكل متكرر في سير العمل اليومي. ونظرًا لأن هذه البيانات غالبًا ما تكون موزعة على المستندات والاتصالات، فإنها تصبح نقطة مشتركة للتعرض العرضي. Proactive DLP الملفات في الوقت الفعلي لتمييز المعلومات الشخصية، وتطبيق التنقيح أو إخفاء الهوية لضمان عدم تسرب البيانات الشخصية غير الخاضعة للتنظيم ولكن الحساسة داخليًا أو خارجيًا.

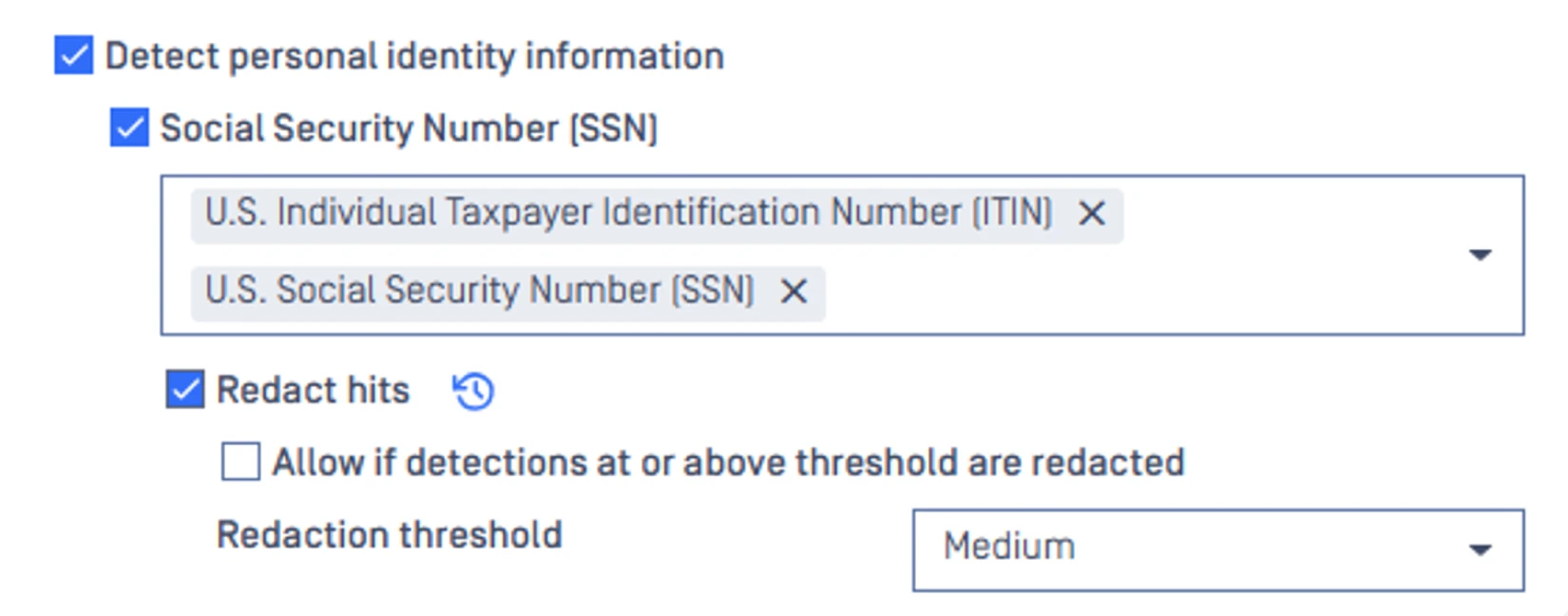

معلومات التعريف الشخصية (معلومات التعريف الشخصية)

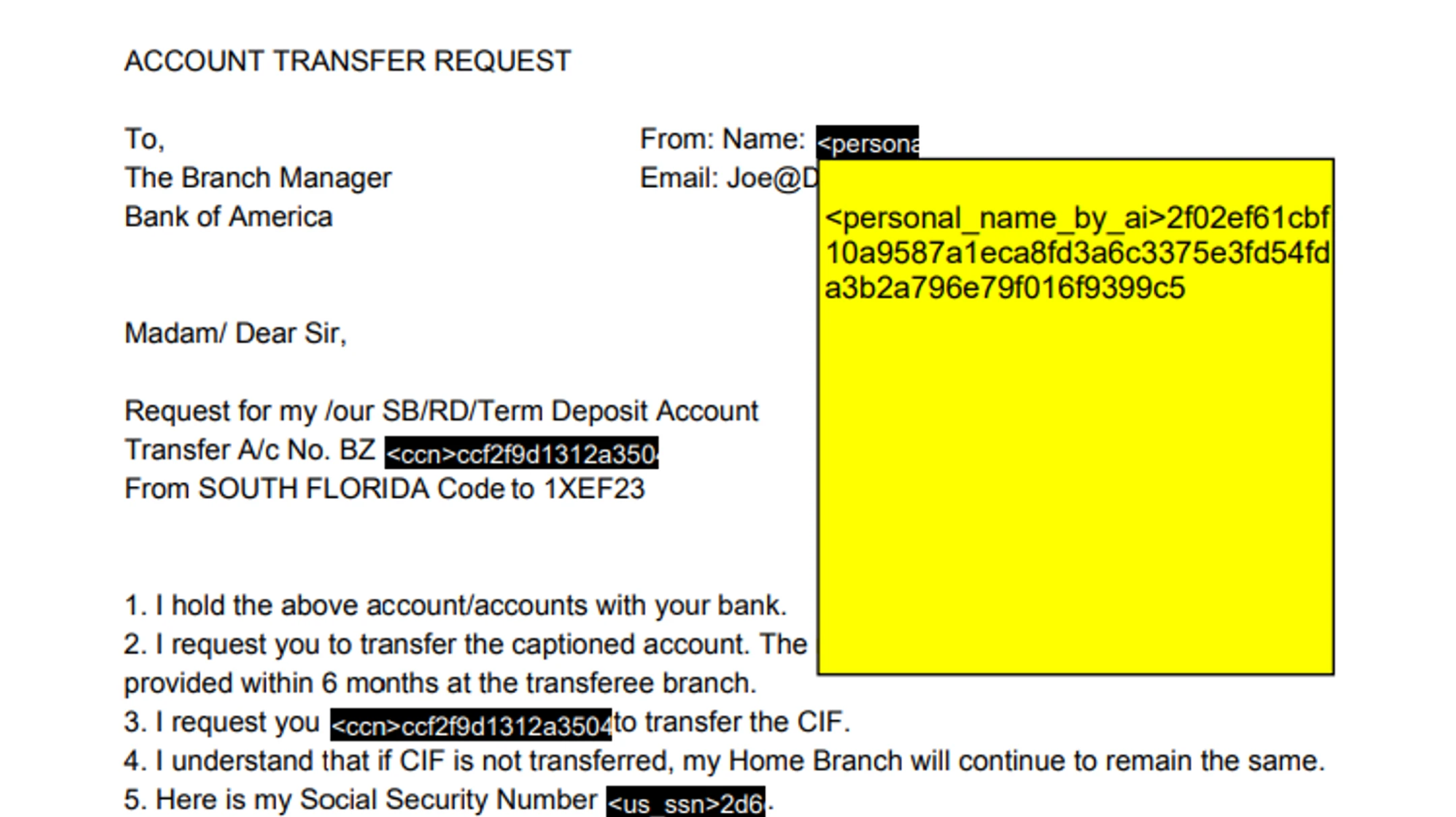

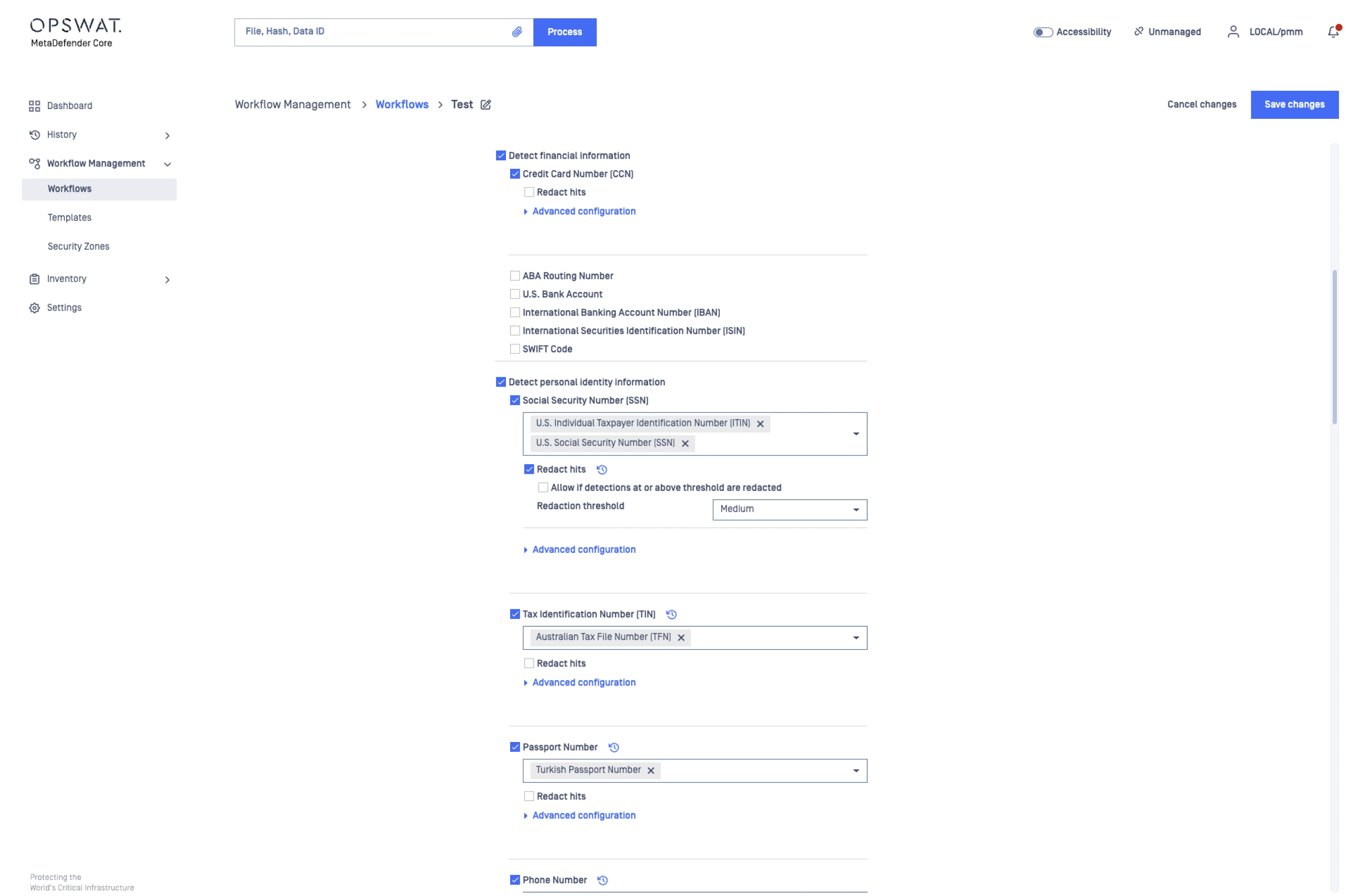

تتضمن المعلومات الشخصية المحددة للهوية (PII) أرقام الضمان الاجتماعي وتفاصيل جواز السفر ورخصة القيادة وتواريخ الميلاد وغيرها من البيانات الخاصة بالهوية التي يمكن للمهاجمين استغلالها في عمليات الاحتيال أو انتحال الشخصية. وحساسيتها العالية تجعلها هدفًا رئيسيًا خلال عمليات الاختراق. Proactive DLP أنماط المعلومات الشخصية المحددة للهوية (PII) عبر أكثر من 125 نوعًا من الملفات، ويحجب أو يخفي المعلومات، ويفرض سياسات تمنع الموظفين من مشاركة البيانات الخاضعة للتنظيم، مما يدعم لوائح GDPR و NIST و PCI-DSS وغيرها من أطر الامتثال.

PHI (المعلومات الصحية المحمية)

تغطي PHI السجلات الطبية وتقارير المختبرات وتفاصيل التأمين وملفات DICOM وأي معرفات متعلقة بالصحة تخضع لرقابة HIPAA. ونظرًا لأن PHI ذات قيمة عالية في عمليات الاحتيال المتعلقة بالهوية والفواتير الطبية، فإن الكشف عنها قد يؤدي إلى عقوبات مالية وقانونية شديدة. Proactive DLP PHI في النصوص والصور، وإخفاء الهوية في الحقول الحساسة، وضمان حفاظ مؤسسات الرعاية الصحية على معالجة البيانات المتوافقة مع HIPAA عبر الأنظمة الداخلية وتبادل البيانات الخارجية.

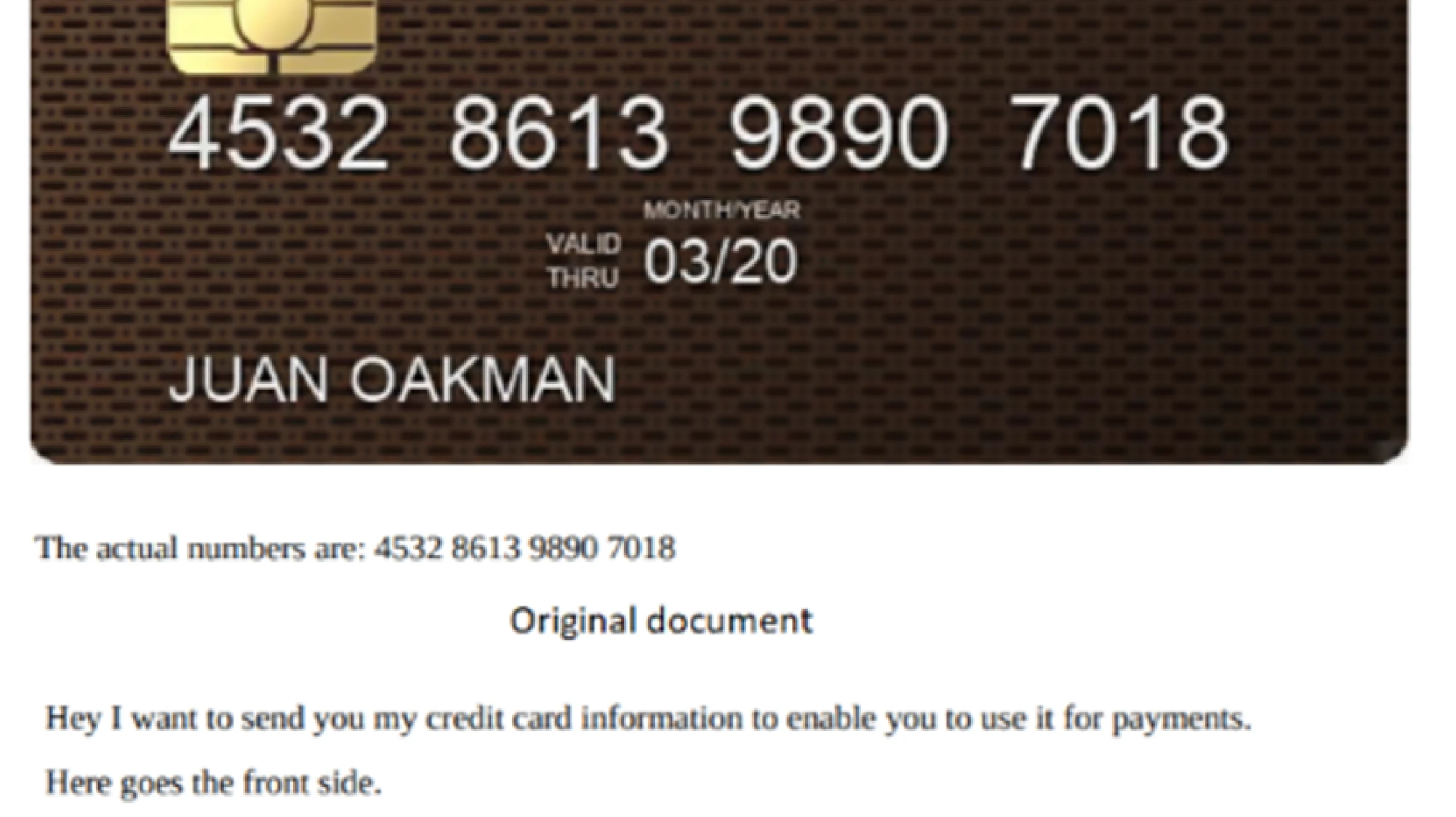

البيانات المالية

تشمل البيانات المالية أرقام بطاقات الائتمان وتفاصيل الحسابات المصرفية وسجلات المعاملات ومعلومات الرواتب والوثائق الضريبية. غالبًا ما تكون هذه الأصول هدفًا للاحتيال وسوء الاستخدام من قبل المطلعين والاستغلال. Proactive DLP المستندات وجداول البيانات وملفات PDF والصور بحثًا عن العلامات المالية باستخدام الكشف القائم على الأنماط والذكاء الاصطناعي. يمكنه حجب القيم الحساسة وفرض السياسات المتوافقة مع PCI ومنع المشاركة غير المصرح بها، مما يحمي المؤسسات من الخسائر المالية ومخاطر عدم الامتثال.

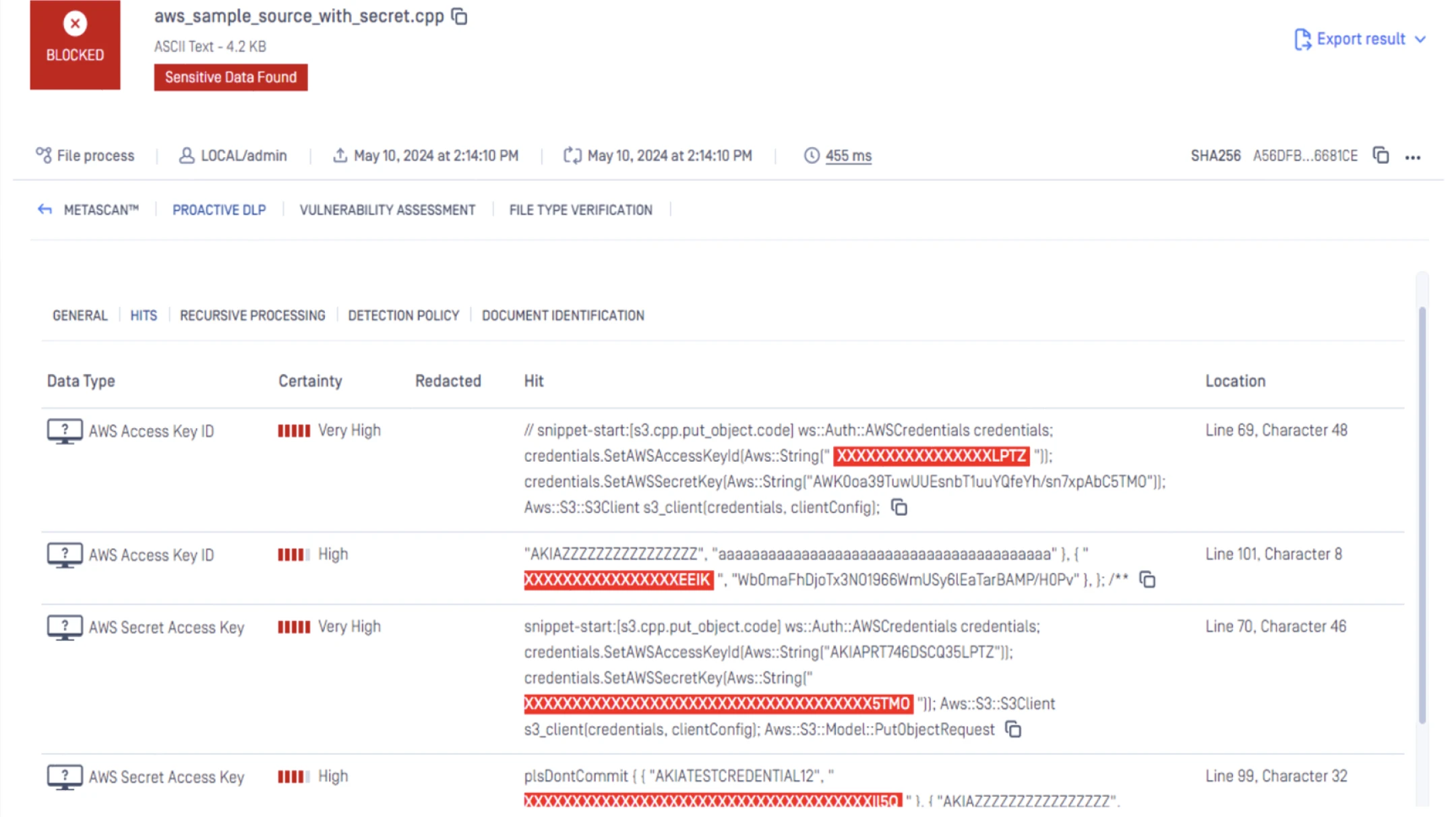

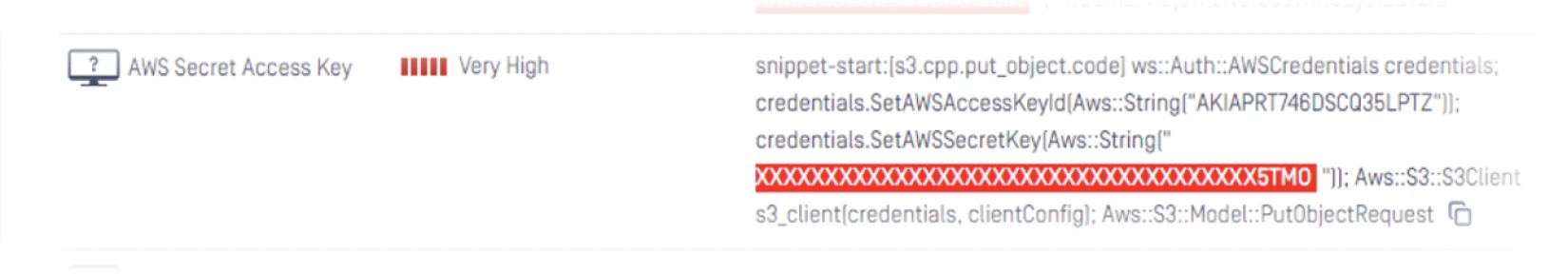

الأسرار (بيانات الاعتماد والمفاتيح)

تشمل الأسرار API وكلمات المرور ورموز المصادقة والمفاتيح الخاصة وسلاسل التكوين التي عادةً ما تكون مضمنة في ملفات الكود والوثائق ورسائل البريد الإلكتروني. عند تسربها، يمكن أن توفر هذه الأسرار وصولاً مباشراً إلى النظام للمهاجمين. Proactive DLP الأسرار باستخدام مطابقة الأنماط المتقدمة والتعلم الآلي، ويقوم تلقائياً بحجب أو حظر الملفات التي تحتوي على بيانات اعتماد مكشوفة، مما يساعد على منع الوصول غير المصرح به وتصعيد الامتيازات وتعرض سلسلة التوريد للخطر.

- منصة MetaDefender

- منصة MetaDefender

- منصة MetaDefender

- منصة MetaDefender

- منصة MetaDefender

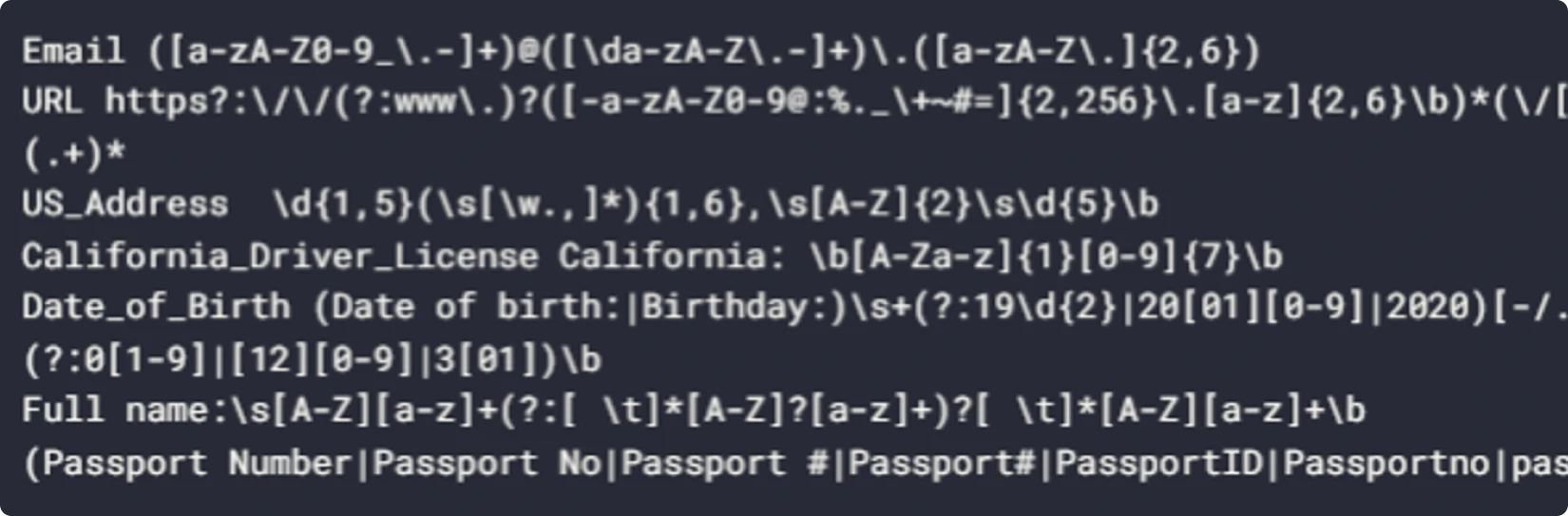

تطابقات الأنماط المستندة إلى RegEx

يغطي الكشف المستند إلى RegEx أي نمط حساس مخصص، مثل معرّفات العملاء أو رموز المشاريع الداخلية أو أرقام العقود أو المعرّفات الخاصة أو التنسيقات الخاصة بالصناعة. غالبًا ما تتسرب هذه القيم عن غير قصد من خلال المستندات أو التقارير المشتركة. Proactive DLP قواعد نمطية دقيقة، ويطبق التنقيح أو الحظر بناءً على سياسات المؤسسة. تتيح هذه المرونة للمؤسسات تأمين البيانات التجارية الفريدة التي حلول تغفلها حلول DLP التقليدية.

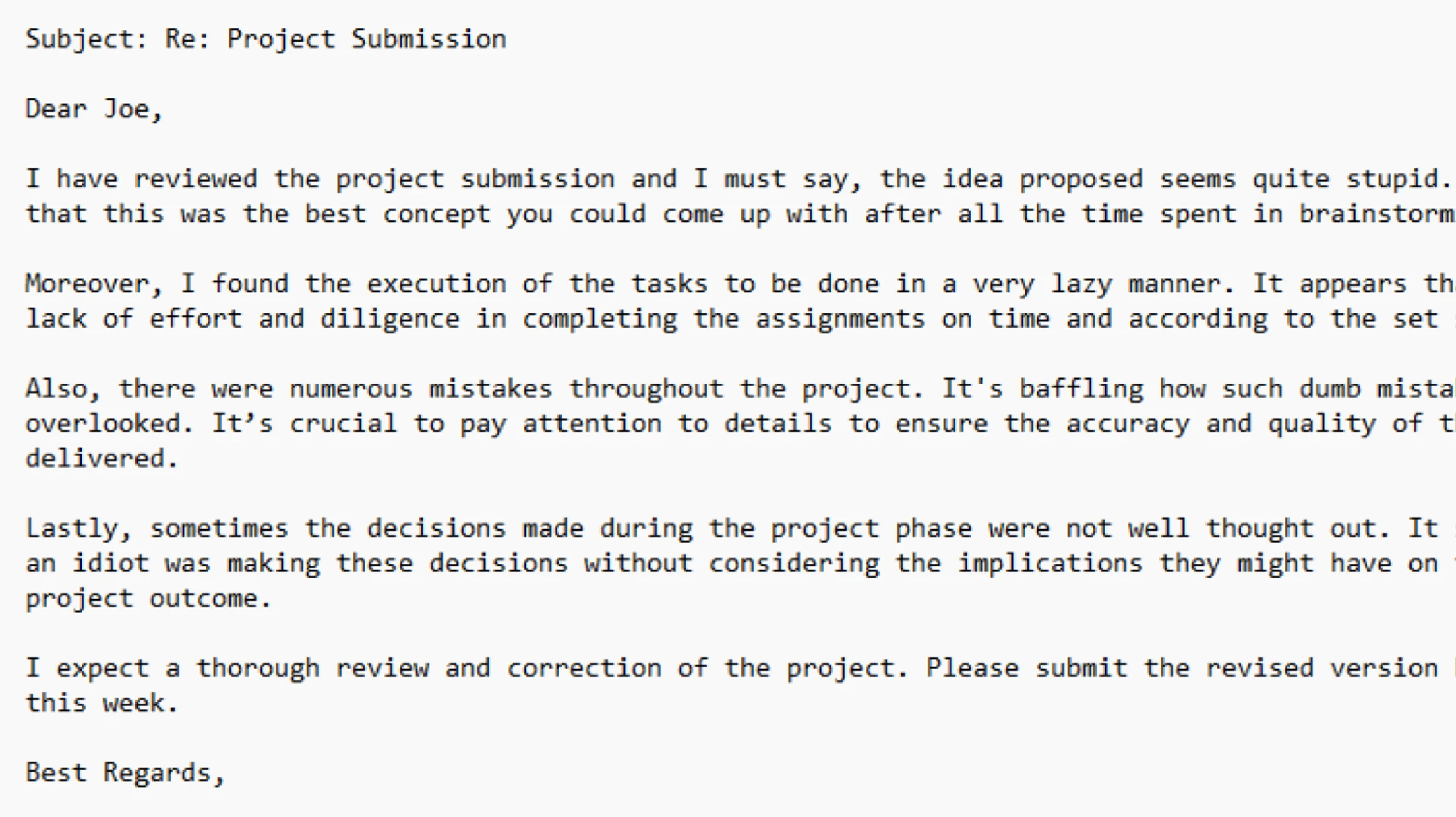

محتوى وصور غير مناسب للعمل

يتضمن المحتوى غير المناسب للعمل (NSFW) الصور والنصوص غير اللائقة أو المسيئة أو الجنسية أو الضارة التي يمكن أن تساهم في خلق بيئة عمل عدائية أو تتسبب في مسؤولية قانونية. قد يظهر هذا المحتوى عن قصد أو عن غير قصد أو مضمنًا في الملفات التي يقوم المستخدمون بتحميلها. Proactive DLP نماذج الرؤية واللغة القائمة على الذكاء الاصطناعي للكشف عن المحتوى غير المناسب للعمل (NSFW) في الصور ولقطات الشاشة والمستندات والأرشيفات، مع وضع علامات على المواد أو حظرها للحفاظ على الامتثال والمعايير المؤسسية والنزاهة المهنية.

معلومات الشبكة والجهاز

يمكن أن تكشف معرفات الشبكة والأجهزة (مثل عناوين IP وعناوين MAC وأسماء المضيفين وسجلات النظام والتقاط PCAP) عن تخطيطات البنية التحتية أو التكوينات الداخلية. ويؤدي الكشف عن هذه التفاصيل إلى تمكين عمليات الاستطلاع والهجمات الموجهة. Proactive DLP بيانات التعريف الوصفية للشبكة ومعلومات الجهاز عبر السجلات المنظمة وأنواع الملفات المعقدة، بما في ذلك ملفات PCAP و CSV، ثم يحجب أو يجعل القيم الحساسة مجهولة المصدر لمنع التسرب الخارجي للمعلومات التشغيلية.

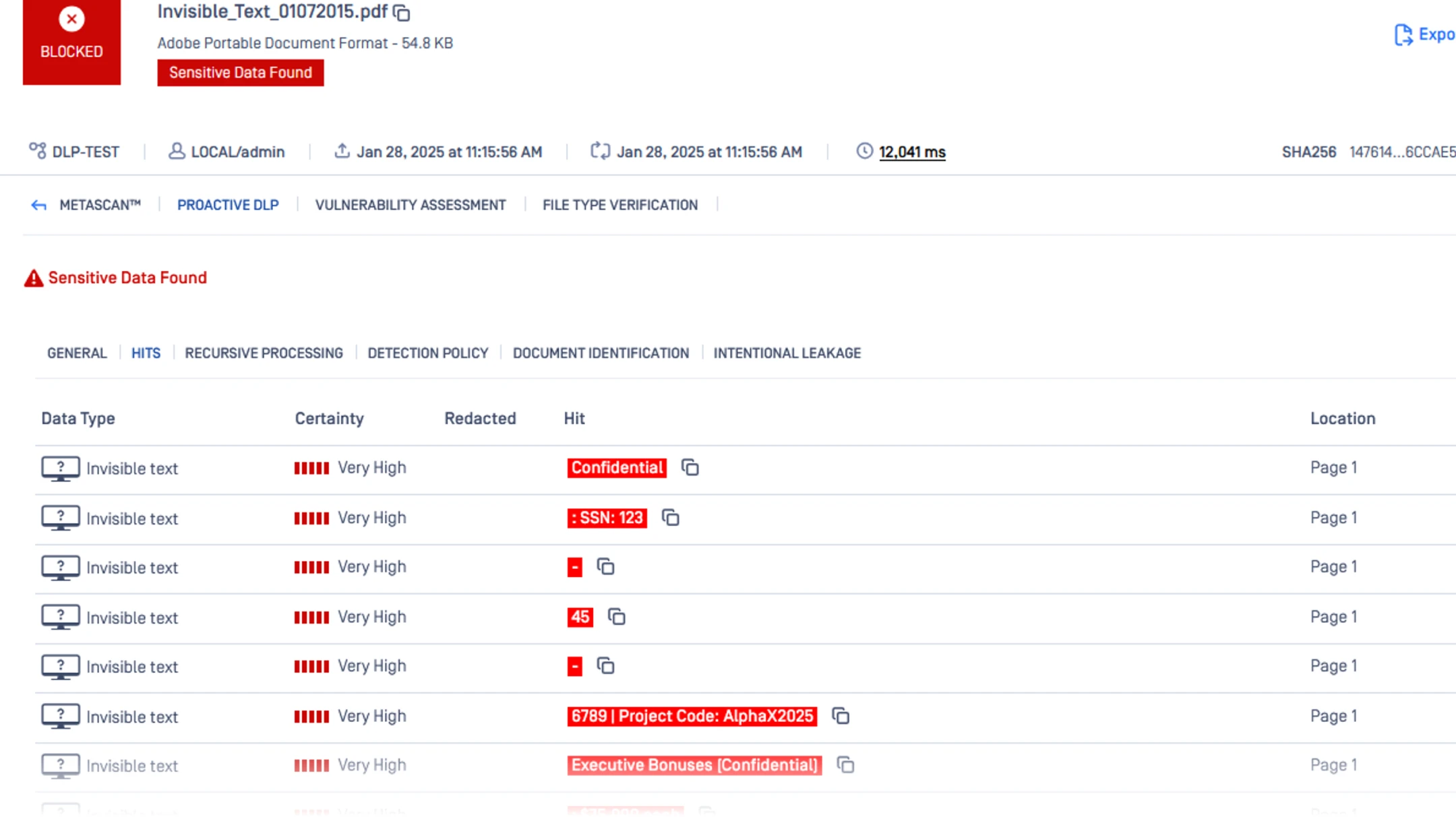

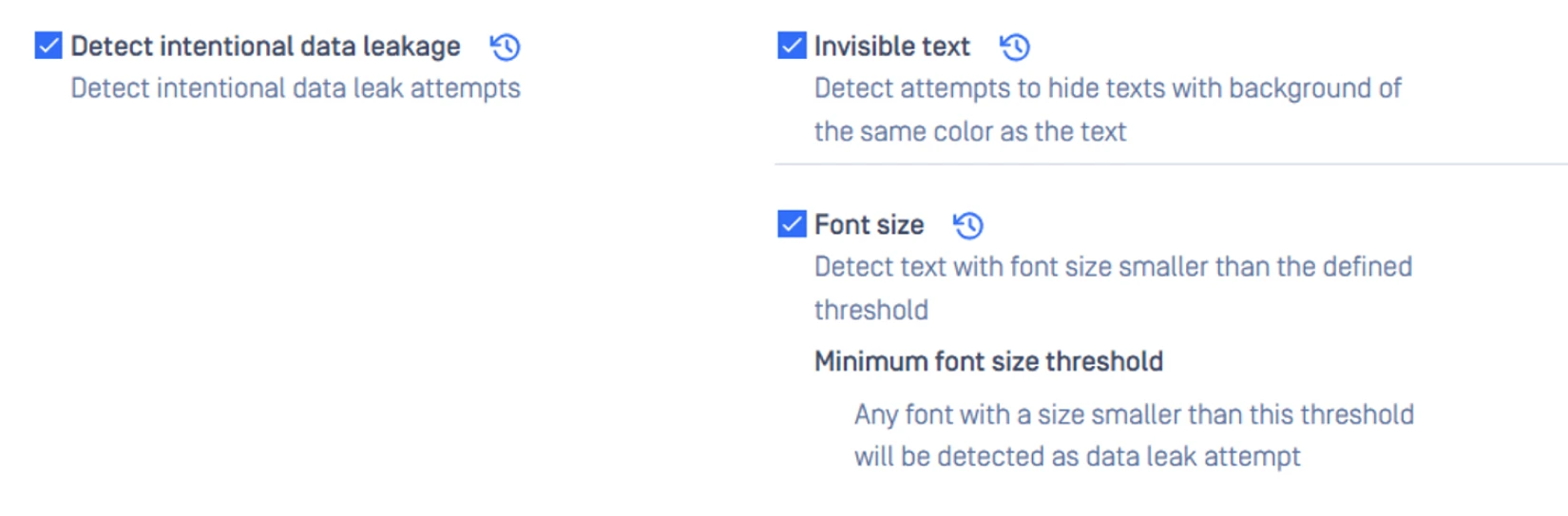

مؤشرات التسريب المتعمد للبيانات

قد تتضمن التسريبات المتعمدة للبيانات المشاركة المتعمدة للملفات السرية، أو محاولات التسريب باستخدام محتوى مقنع، أو التلاعب بالوثائق لتجاوز الضوابط الأمنية. يمكن أن تسبب هذه السيناريوهات عالية المخاطر أضرارًا جسيمة إذا لم يتم اعتراضها. Proactive DLP السلوك ومحتوى الملفات وانتهاكات السياسات لتحديد الأنماط المشبوهة، وفرض الحجب أو الحظر التلقائي، ووقف عمليات نقل الملفات الضارة أو المخالفة للسياسات قبل أن تغادر البيانات المؤسسة.

- منصة MetaDefender

- منصة MetaDefender

- منصة MetaDefender

- منصة MetaDefender

النشر في أي مكان، والتكامل في كل مكان

داخليًا

حافظ على التحكم الكامل في السياسات والمحركات والأداء داخل بيئتك الخاصة.

الهواء-الفجوة الهوائية

قم بتطبيق سياسات DLP بأمان في بيئات معزولة تمامًا دون التعرض لشبكة خارجية.

السحابة

توفير حماية قابلة للتطوير مع توفر مستمر وأعباء تشغيلية ضئيلة.